Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Vigtigt!

Hvis du vil køre flere sikkerhedsløsninger side om side, skal du se Overvejelser i forbindelse med ydeevne, konfiguration og support.

Du har muligvis allerede konfigureret gensidig sikkerhedsudeladelse for enheder, der er onboardet til Microsoft Defender for Endpoint. Hvis du stadig har brug for at angive gensidige undtagelser for at undgå konflikter, skal du se Føj Microsoft Defender for Endpoint til listen over undtagelser for din eksisterende løsning.

Onboarde enheder ved hjælp af et af de understøttede administrationsværktøjer

Det udrulningsværktøj, du bruger, påvirker, hvordan du onboarder slutpunkter til tjenesten. Se den valgte installationsmetode.

Hvis du onboarder enheder på Microsoft Defender-portalen, skal du følge disse trin:

Sørg for at gennemse Minimumkravene for Defender for Endpoint.

På Microsoft Defender portal skal du gå til Systemindstillinger>>Slutpunkter og derefter vælge Onboarding under Enhedshåndtering.

Under Vælg operativsystem for at starte onboardingprocessen skal du vælge operativsystemet for enheden.

Vælg enten Strømlinet eller Standard under Forbindelsestype. (Se forudsætninger for strømlinet forbindelse).

Vælg en indstilling under Installationsmetode. Download derefter onboardingpakken (og installationspakken efter behov). Du kan finde flere oplysninger i følgende artikler:

Video: Enheds onboarding

Følgende video giver et hurtigt overblik over onboardingprocessen og de forskellige værktøjer og metoder:

Udrul ved hjælp af en ringbaseret tilgang

Nye udrulninger

En ringbaseret tilgang er en metode til at identificere et sæt slutpunkter, der skal onboardes, og til at bekræfte, at visse kriterier er opfyldt, før du fortsætter med at udrulle tjenesten til et større sæt enheder. Du kan definere afslutningskriterierne for hver ring og sikre, at de er opfyldt, før du går videre til næste ring. Brug af en ringbaseret udrulning hjælper med at reducere potentielle problemer, der kan opstå, når tjenesten udrulles.

Denne tabel indeholder et eksempel på de udrulningsringe, du kan bruge:

| Installationsring | Beskrivelse |

|---|---|

| Evaluere | Ring 1: Identificer 50 enheder, der skal onboarde til tjenesten til test. |

| Pilot | Ring 2: Identificer og onboard de næste 50-100 slutpunkter i et produktionsmiljø. Microsoft Defender for Endpoint understøtter forskellige slutpunkter, som du kan onboarde til tjenesten. Du kan få flere oplysninger under Vælg installationsmetode. |

| Fuld udrulning | Ring 3: Udrul tjenesten til resten af miljøet i større trin. Du kan få flere oplysninger under Kom i gang med Microsoft Defender for Endpoint udrulningen. |

Afslut kriterier

Et eksempel på et sæt afslutningskriterier for hver ring kan omfatte:

- Enheder vises på enhedslagerlisten

- Beskeder vises på dashboardet

- Kør en registreringstest

- Kør et simuleret angreb på en enhed

Eksisterende installationer

Windows-slutpunkter

I forbindelse med Windows- og/eller Windows-servere skal du vælge flere computere, der skal testes på forhånd (før programrettelsen tirsdag) ved hjælp af suvp-programmet (Security Update Validation).

Du kan finde flere oplysninger under:

- Hvad er valideringsprogrammet for sikkerhedsopdatering

- Software Update Validation Program and Microsoft Malware Protection Center Establishment – TwC Interactive Timeline Part 4

Ikke-Windows-slutpunkter

Med macOS og Linux kan du tage et par systemer og køre i Beta-kanalen.

Bemærk!

Ideelt set skal der være mindst én sikkerhedsadministrator og én udvikler, så du kan finde kompatibilitets-, ydeevne- og pålidelighedsproblemer, før buildet overføres til den aktuelle kanal.

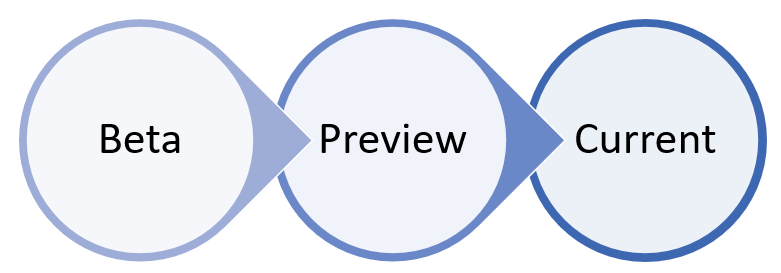

Valget af kanalen bestemmer typen og hyppigheden af opdateringer, der tilbydes til din enhed. Enheder i beta er de første, der modtager opdateringer og nye funktioner, efterfulgt senere af Prøveversion og til sidst af Current.

For at få forhåndsvist nye funktioner og give tidlig feedback anbefales det, at du konfigurerer nogle enheder i din virksomhed til at bruge enten Beta eller Preview.

Advarsel

Hvis du skifter kanal efter den første installation, skal produktet geninstalleres. Hvis du vil skifte produktkanal: Fjern den eksisterende pakke, genkonfigurer enheden, så den bruger den nye kanal, og følg trinnene i dette dokument for at installere pakken fra den nye placering.

Eksempel på udrulninger

I dette afsnit guider vi dig gennem brug af to udrulningsværktøjer til onboarding af slutpunkter for at give dig vejledning i dine udrulninger.

Værktøjerne i eksempelinstallationerne er:

- Onboarding ved hjælp af Microsoft Configuration Manager

- Installér politik for registrering af slutpunkter og svar med Intune.

Du kan finde flere oplysninger og vejledning i PDF-filen eller Visio for at se de forskellige stier til installation af Defender for Endpoint.

I eksempelinstallationerne får du hjælp til at konfigurere nogle af funktionerne i Defender for Endpoint, men du kan finde mere detaljerede oplysninger om konfiguration af funktionerne i Defender for Endpoint i næste trin.

Næste trin

Når du har onboardet slutpunkterne, skal du gå videre til næste trin, hvor du konfigurerer de forskellige funktioner, f.eks. registrering af slutpunkter og svar, næste generations beskyttelse og reduktion af angrebsoverfladen.