Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Terraform ermöglicht die Definition, Vorschau und Bereitstellung der Cloudinfrastruktur. Terraform ermöglicht das Erstellen von Konfigurationsdateien mit HCL-Syntax. Mit der HCL-Syntax können Sie den Cloudanbieter ( z. B. Azure ) und die Elemente angeben, aus denen Ihre Cloudinfrastruktur besteht. Nach der Erstellung Ihrer Konfigurationsdateien erstellen Sie einen Ausführungsplan, mit dem Sie eine Vorschau Ihrer Infrastrukturänderungen anzeigen können, bevor diese bereitgestellt werden. Nachdem Sie die Änderungen überprüft haben, wenden Sie den Ausführungsplan an, um die Infrastruktur bereitzustellen.

In diesem Artikel werden die Optionen für die Authentifizierung bei Azure für die Verwendung mit Terraform erläutert.

In diesem Artikel erfahren Sie, wie Sie:

- Konfigurieren von Cloud Shell

- Aktuelles Azure-Konto anzeigen

- Grundlegendes zu allgemeinen Terraform- und Azure-Authentifizierungsszenarien

- Authentifizieren über ein Microsoft-Konto über Cloud Shell (mithilfe von Bash oder PowerShell)

- Authentifizieren über ein Microsoft-Konto von Windows (mithilfe von Bash oder PowerShell)

- Erstellen eines Dienstprinzipals mithilfe der Azure CLI

- Erstellen eines Dienstprinzipals mit Azure PowerShell

- Angeben der Anmeldeinformationen für den Dienstprinzipal in Umgebungsvariablen

- Angeben der Anmeldeinformationen für den Dienstprinzipal in einem Terraform-Anbieterblock

1. Konfigurieren Ihrer Umgebung

- Azure-Abonnement: Wenn Sie nicht über ein Azure-Abonnement verfügen, erstellen Sie ein kostenloses Konto , bevor Sie beginnen.

2. Öffnen sie Cloud Shell

Wenn Sie bereits eine Cloud Shell-Sitzung geöffnet haben, können Sie zum nächsten Abschnitt springen.

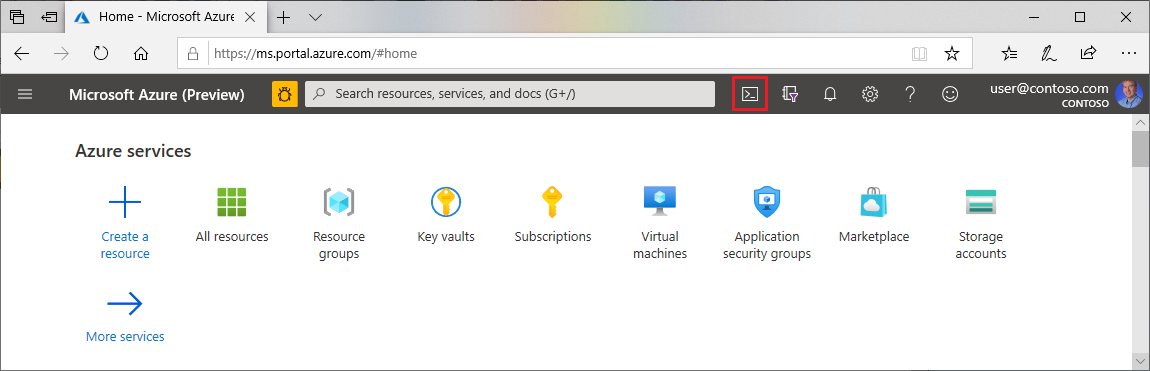

Öffnen Sie das Azure-Portal.

Melden Sie sich bei Bedarf bei Ihrem Azure-Abonnement an, und ändern Sie das Azure-Verzeichnis.

Öffnen Sie Cloud Shell.

Wenn Sie cloud Shell noch nicht verwendet haben, konfigurieren Sie die Umgebung und die Speichereinstellungen.

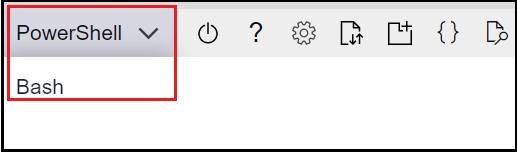

Wählen Sie die Befehlszeilenumgebung aus.

3. Installieren der neuesten Version von Terraform in Azure Cloud Shell

Cloud Shell wird automatisch auf die neueste Version von Terraform aktualisiert. Die Updates werden jedoch innerhalb weniger Wochen nach der Veröffentlichung bereitgestellt. In diesem Artikel erfahren Sie, wie Sie die aktuelle Version von Terraform herunterladen und installieren.

Bestimmen Sie die Version von Terraform, die in Cloud Shell verwendet wird.

terraform versionWenn die in Cloud Shell installierte Terraform-Version nicht die neueste Version ist, wird eine Meldung angezeigt, die angibt, dass die Version von Terraform veraltet ist.

Wenn Sie mit der angegebenen Version einverstanden sind, gehen Sie zum nächsten Abschnitt über. Fahren Sie andernfalls mit den folgenden Schritten fort.

Navigieren Sie zur Terraform-Downloadseite.

Scrollen Sie nach unten zu den Linux-Downloadlinks .

Bewegen Sie die Maus über den 64-Bit-Link . Dieser Link richtet sich an die neueste 64-Bit-Linux AMD-Version, die für Cloud Shell geeignet ist.

Kopieren Sie die URL.

Führen Sie

curlaus, und ersetzen Sie dabei den Platzhalter durch die URL aus dem vorherigen Schritt.curl -O <terraform_download_url>Entzippen Sie die Datei .

unzip <zip_file_downloaded_in_previous_step>Wenn das Verzeichnis nicht vorhanden ist, erstellen Sie ein Verzeichnis mit dem Namen

bin.mkdir binVerschieben Sie die

terraformDatei in dasbinVerzeichnis.mv terraform bin/Schließen Sie Cloud Shell, und starten Sie sie neu.

Stellen Sie sicher, dass sich die heruntergeladene Version von Terraform zuerst im Pfad befindet.

terraform version

4. Überprüfen des Azure-Standardabonnements

Wenn Sie sich mit einem Microsoft-Konto beim Azure-Portal anmelden, wird das Azure-Standardabonnement für dieses Konto verwendet.

Terraform authentifiziert sich automatisch mithilfe von Informationen aus dem Azure-Standardabonnement.

Führen Sie az account show aus , um das aktuelle Microsoft-Konto und das Azure-Abonnement zu überprüfen.

az account show

Alle Änderungen, die Sie über Terraform vornehmen, befinden sich im angezeigten Azure-Abonnement. Wenn Sie dies wünschen, überspringen Sie den Rest dieses Artikels.

Problembehandlung für Terraform in Azure

Behebung häufiger Probleme bei der Verwendung von Terraform in Azure