Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Tipp

Wussten Sie, dass Sie die Features in Microsoft Defender für Office 365 Plan 2 kostenlos testen können? Verwenden Sie die 90-Tage-Testversion von Defender für Office 365 im Microsoft Defender-Portal-Testversionshub. Informationen dazu, wer sich registrieren und testen kann, finden Sie unter Try Microsoft Defender for Office 365.

In Microsoft 365-Organisationen mit Microsoft Defender für Office 365 Plan 2 identifiziert und kategorisiert das Kampagnenfeature koordinierte Phishing- und Schadsoftware-E-Mail-Angriffe. Die Kategorisierung von E-Mail-Angriffen in diskrete Kampagnen von Microsoft hilft Ihnen dabei:

- Effiziente Untersuchung und Reaktion auf E-Mail-Angriffe.

- Verstehen Sie den Umfang des E-Mail-Angriffs, der auf Ihre organization abzielt.

- Zeigen Sie den Wert von Microsoft Defender für Office 365 entscheidungsträger bei der Verhinderung von E-Mail-Bedrohungen an.

Mit dem Kampagnenfeature können Sie das Gesamtbild eines E-Mail-Angriffs schneller und vollständiger anzeigen als jeder andere Mensch.

Sehen Sie sich dieses kurze Video an, wie Kampagnen in Microsoft Defender für Office 365 Ihnen helfen, koordinierte E-Mail-Angriffe zu verstehen, die auf Ihre organization abzielen.

Was ist eine Kampagne?

Eine Kampagne ist ein koordinierter E-Mail-Angriff gegen eine oder mehrere Organisationen. Email Angriffe, die Anmeldeinformationen und Unternehmensdaten stehlen, sind eine große und lukrative Branche. Wenn die Technologien zunehmen, um Angriffe zu stoppen, ändern Angreifer ihre Methoden, um den weiteren Erfolg zu gewährleisten.

Microsoft wendet die großen Mengen an Anti-Phishing-, Antispam- und Antischadsoftwaredaten aus dem gesamten Dienst an, um Kampagnen zu identifizieren. Wir analysieren und klassifizieren die Angriffsinformationen anhand verschiedener Faktoren. Zum Beispiel:

- Angriffsquelle: Die Quell-IP-Adressen und Absender-E-Mail-Domänen.

- Nachrichteneigenschaften: Inhalt, Stil und Ton der Nachrichten.

- Nachrichtenempfänger: Gibt an, wie Empfänger miteinander verknüpft sind. Beispielsweise Empfängerdomänen, Empfänger-Jobfunktionen (Administratoren, Führungskräfte usw.), Unternehmenstypen (groß, klein, öffentlich, privat usw.) und Branchen.

- Angriffsnutzlast: Schädliche Links, Anlagen oder andere Nutzlasten in den Nachrichten.

Eine Kampagne kann kurzlebig sein oder mehrere Tage, Wochen oder Monate mit aktiven und inaktiven Zeiträumen umfassen. Eine Kampagne kann speziell gegen Ihre organization gestartet werden, oder Ihre organization kann Teil einer größeren Kampagne in mehreren Unternehmen sein.

Erforderliche Lizenzen und Berechtigungen

- Das Kampagnenfeature ist in Organisationen mit Defender für Office 365 Plan 2 (Add-On-Lizenzen oder in Abonnements wie Microsoft 365 E5 enthalten) verfügbar.

- Ihnen müssen Berechtigungen zugewiesen werden, um Informationen zu Kampagnen anzeigen zu können, wie in diesem Artikel beschrieben. Sie haben folgende Optionen:

Microsoft Defender XDR einheitliche rollenbasierte Zugriffssteuerung (Unified Role Based Access Control, RBAC) (Wenn Email & Zusammenarbeit>defender for Office 365 Berechtigungen aktiv sind

. Betrifft nur das Defender-Portal, nicht PowerShell): Sicherheitsvorgänge/Rohdaten (E-Mail & Zusammenarbeit)/Email Nachrichtenkopfzeilen (lesen).

. Betrifft nur das Defender-Portal, nicht PowerShell): Sicherheitsvorgänge/Rohdaten (E-Mail & Zusammenarbeit)/Email Nachrichtenkopfzeilen (lesen).Email & Berechtigungen für die Zusammenarbeit im Microsoft Defender-Portal: Mitgliedschaft in der Rollengruppe Organisationsverwaltung, Sicherheitsadministrator oder Sicherheitsleseberechtigter.

Microsoft Entra Berechtigungen: Durch die Mitgliedschaft in den Rollen "Globaler Administrator*", "Sicherheitsadministrator" oder "Sicherheitsleseberechtigter" erhalten Benutzer die erforderlichen Berechtigungen und Berechtigungen für andere Features in Microsoft 365.

Wichtig

* Microsoft setzt sich nachdrücklich für das Prinzip der geringsten Rechte ein. Wenn Sie Konten nur die minimalen Berechtigungen zuweisen, die zum Ausführen ihrer Aufgaben erforderlich sind, können Sie Sicherheitsrisiken reduzieren und den allgemeinen Schutz Ihrer organization stärken. Globaler Administrator ist eine Rolle mit hohen Berechtigungen, die Sie auf Notfallszenarien beschränken sollten oder wenn Sie keine andere Rolle verwenden können.

Seite "Kampagnen" im Microsoft Defender-Portal

Um die Seite Kampagnen im Microsoft Defender-Portal unter https://security.microsoft.comzu öffnen, wechseln Sie zu Email & Zusammenarbeit>Kampagnen. Oder verwenden Sie https://security.microsoft.com/campaigns, um direkt zur Seite Kampagnen zu wechseln.

Die Seite Kampagnen besteht aus den folgenden Elementen:

- Ein Filter-/Abfrage-Generator oben auf der Seite.

- Ein Diagrammbereich, in dem Sie die verfügbaren Pivots verwenden können, um das Diagramm auf unterschiedliche Weise zu organisieren. Standardmäßig verwendet das Diagramm den Pivot Kampagnentyp , obwohl dieser Pivot nicht ausgewählt zu sein scheint.

- Ein Detailbereich, der standardmäßig auf die Registerkarte "Kampagne " festgelegt ist

Tipp

Wenn keine Kampagnendaten oder sehr eingeschränkte Daten angezeigt werden, versuchen Sie, den Datumsbereich oder die Filter zu ändern.

Sie können die gleichen Informationen zu Kampagnen auch in Threat Explorer unter https://security.microsoft.com/threatexplorerv3anzeigen:

- Kampagnenansicht .

- Registerkarte "Alle E-Mail-Ansicht>Kampagne " im Detailbereich unterhalb des Diagramms.

- Registerkarte "Kampagne" der Schadsoftwareansicht> im Detailbereich unterhalb des Diagramms.

- Registerkarte "Kampagne" in der Ansicht "Phish>" im Detailbereich unterhalb des Diagramms.

Wenn Sie über ein Microsoft Defender for Endpoint-Abonnement verfügen, sind Kampagneninformationen mit Microsoft Defender for Endpoint verknüpft.

Diagrammbereich auf der Seite Kampagnen

Auf der Seite Kampagnen wird im Diagrammbereich ein Balkendiagramm angezeigt, das die Anzahl der Empfänger pro Tag anzeigt. Standardmäßig werden im Diagramm sowohl Schadsoftware - als auch Phish-Daten angezeigt.

Um die Informationen zu filtern, die im Diagramm und in der Detailtabelle angezeigt werden, ändern Sie die Filter.

Ändern Sie die organization des Diagramms, indem Sie Kampagnentyp und dann einen der folgenden Werte in der Dropdownliste auswählen:

- Kampagnenname

- Kampagnenuntertyp

- Absenderdomäne

- Sender-IP

- Übermittlungsaktion

- Erkennungstechnologie

- Vollständige URL

- URL-Domäne

- URL-Domäne und -Pfad

Verwenden Sie ![]() Diagrammdaten exportieren , um die Daten im Diagramm in eine CSV-Datei zu exportieren.

Diagrammdaten exportieren , um die Daten im Diagramm in eine CSV-Datei zu exportieren.

Führen Sie einen der folgenden Schritte aus, um das Diagramm von der Seite zu entfernen (wodurch die Größe des Detailbereichs maximiert wird):

- Wählen Sie

oben auf der Seite Diagrammansicht>

oben auf der Seite Diagrammansicht> Listenansicht aus.

Listenansicht aus. - Wählen Sie Listenansicht zwischen dem Diagramm und den Ansichten für die Detailtabelle anzeigen aus

.

.

Detailbereich auf der Seite "Kampagnen"

Um die Informationen zu filtern, die im Diagramm und in der Detailtabelle angezeigt werden, ändern Sie die Filter.

Auf der Seite Kampagnen werden auf der Registerkarte Kampagne unterhalb des Diagramms die folgenden Informationen in der Detailtabelle angezeigt:

- Name

- Beispiel-Betreff: Betreffzeile einer der Nachrichten in der Kampagne. Alle Nachrichten in der Kampagne haben nicht unbedingt dasselbe Thema.

- Ziel: Der Prozentsatz, der berechnet wird durch: (die Anzahl der Kampagnenempfänger in Ihrem organization) / (die Gesamtzahl der Empfänger in der Kampagne in allen Organisationen im Dienst). Dieser Wert gibt den Grad an, in dem die Kampagne nur auf Ihren organization (ein höherer Wert) gerichtet ist, im Vergleich zu anderen Organisationen im Dienst (ein niedrigerer Wert).

- Typ: Der Wert ist entweder Phish oder Malware.

-

Untertyp: Der Wert enthält weitere Details zur Kampagne. Zum Beispiel:

-

Phish: Wo verfügbar, die Marke, die von dieser Kampagne phished wird. Beispiel:

Microsoft,365,Unknown,OutlookoderDocuSign. Wenn die Erkennung von Defender für Office 365 Technologie gesteuert wird, wird dem Untertypwert das Präfix ATP- hinzugefügt. -

Schadsoftware: Beispiel:

W32/<MalwareFamilyName>oderVBS/<MalwareFamilyName>.

-

Phish: Wo verfügbar, die Marke, die von dieser Kampagne phished wird. Beispiel:

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Empfänger: Die Anzahl der Benutzer, auf die diese Kampagne abzielt.

- Posteingang: Die Anzahl der Benutzer, die Nachrichten von dieser Kampagne in ihrem Posteingang erhalten haben (nicht an ihren Junk-Email Ordner übermittelt).

- Geklickt: Die Anzahl der Benutzer, die die URL ausgewählt oder die Anlage in der Phishing-Nachricht geöffnet haben.

- Klickrate: In Phishing-Kampagnen der Prozentsatz, der durch "Angeklickte / Posteingang" berechnet wird. Dieser Wert ist ein Indikator für die Effektivität der Kampagne. Mit anderen Worten, konnten die Empfänger die Nachricht als Phishing identifizieren und daher die Nutzlast-URL vermeiden? Die Klickrate wird nicht in Schadsoftwarekampagnen verwendet.

- Besucht: Wie viele Benutzer es tatsächlich zur Nutzlast-Website geschafft haben. Wenn auf Geklickte Werte geklickt werden, aber sichere Links den Zugriff auf die Website blockiert haben, ist dieser Wert null.

Wählen Sie eine Spaltenüberschrift aus, um nach dieser Spalte zu sortieren. Um Spalten zu entfernen, wählen Sie Spalten anpassen aus![]() . Standardmäßig sind alle verfügbaren Spalten ausgewählt.

. Standardmäßig sind alle verfügbaren Spalten ausgewählt.

Verwenden Sie ![]() Exportieren , um die Daten in der Detailtabelle in eine CSV-Datei zu exportieren.

Exportieren , um die Daten in der Detailtabelle in eine CSV-Datei zu exportieren.

Auf der Seite Kampagnen werden auf der Registerkarte Kampagnenursprung unterhalb des Diagramms die Nachrichtenquellen auf einer Weltkarte angezeigt.

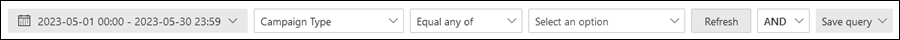

Filter auf der Seite Kampagnen

Oben auf der Seite Kampagne gibt es mehrere Filtereinstellungen, mit denen Sie bestimmte Kampagnen finden und isolieren können. Die ausgewählten Filter wirken sich auf das Diagramm und die Detailtabelle aus.

Standardmäßig wird die Ansicht nach gestern und heute gefiltert. Um den Datumsfilter zu ändern, wählen Sie den Datumsbereich und dann Startdatum und Enddatum werte vor 30 Tagen aus.

Sie können die Ergebnisse auch nach einer oder mehreren Nachrichten- oder Kampagneneigenschaften filtern. Die grundlegende Syntax lautet:

<Property><Equal any of | Equal none of><Property value or values>

- Wählen Sie in der Dropdownliste Kampagnentyp die Eigenschaft Nachricht oder Kampagne aus (Kampagnentyp ist der ausgewählte Standardwert).

- Die Eigenschaftswerte, die Sie eingeben müssen, sind vollständig von der -Eigenschaft abhängig. Einige Eigenschaften lassen Freihandformtext mit mehreren durch Kommas getrennten Werten zu, und einige Eigenschaften lassen mehrere Werte zu, die aus einer Liste ausgewählt wurden.

Die verfügbaren Eigenschaften und die zugehörigen Werte werden in der folgenden Tabelle beschrieben:

| Eigenschaft | Typ |

|---|---|

| Basic | |

| Kampagnentyp | Wählen Sie einen oder mehrere Werte aus:

|

| Kampagnenname | Text Trennen Sie mehrere Werte durch Kommas. |

| Kampagnenuntertyp | Text Trennen Sie mehrere Werte durch Kommas. |

| Absenderadresse | Text Trennen Sie mehrere Werte durch Kommas. |

| Empfänger | Text Trennen Sie mehrere Werte durch Kommas. |

| Absenderdomäne | Text Trennen Sie mehrere Werte durch Kommas. |

| Empfängerdomäne | Text Trennen Sie mehrere Werte durch Kommas. |

| Subject | Text Trennen Sie mehrere Werte durch Kommas. |

| Anzeigename des Absenders | Text Trennen Sie mehrere Werte durch Kommas. |

| Absender-E-Mail von Adresse | Text Trennen Sie mehrere Werte durch Kommas. |

| Absender-E-Mail aus Domäne | Text Trennen Sie mehrere Werte durch Kommas. |

| Malware-Familie | Text Trennen Sie mehrere Werte durch Kommas. |

| Tags | Text Trennen Sie mehrere Werte durch Kommas. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags. |

| Übermittlungsaktion | Wählen Sie einen oder mehrere Werte aus:

|

| Zusätzliche Aktion | Wählen Sie einen oder mehrere Werte aus:

|

| Directionality | Wählen Sie einen oder mehrere Werte aus:

|

| Erkennungstechnologie | Wählen Sie einen oder mehrere Werte aus:

|

| Ursprünglicher Lieferort | Wählen Sie einen oder mehrere Werte aus:

|

| Letzter Lieferort | Dieselben Werte wie der ursprüngliche Lieferort |

| Systemüberschreibungen | Wählen Sie einen oder mehrere Werte aus:

|

| Systemüberschreibungsquelle | Wählen Sie einen oder mehrere Werte aus:

|

| Erweitert | |

| Internetnachrichten-ID | Text Trennen Sie mehrere Werte durch Kommas. Verfügbar im Feld Message-ID header im Nachrichtenheader. Ein Beispielwert ist <08f1e0f6806a47b4ac103961109ae6ef@server.domain> (beachten Sie die spitzen Klammern). |

| Netzwerknachrichten-ID | Text Trennen Sie mehrere Werte durch Kommas. Ein GUID-Wert, der im Headerfeld X-MS-Exchange-Organization-Network-Message-Id im Nachrichtenheader verfügbar ist. |

| Sender-IP | Text Trennen Sie mehrere Werte durch Kommas. |

| Anlage SHA256 | Text Trennen Sie mehrere Werte durch Kommas. Führen Sie den folgenden Befehl in PowerShell aus, um den SHA256-Hashwert einer Datei zu ermitteln: Get-FileHash -Path "<Path>\<Filename>" -Algorithm SHA256. |

| Cluster-ID | Text Trennen Sie mehrere Werte durch Kommas. |

| Warnungs-ID | Text Trennen Sie mehrere Werte durch Kommas. |

| Warnungsrichtlinien-ID | Text Trennen Sie mehrere Werte durch Kommas. |

| Kampagnen-ID | Text Trennen Sie mehrere Werte durch Kommas. |

| ZAP-URL-Signal | Text Trennen Sie mehrere Werte durch Kommas. |

| Urls | |

| URL-Domäne | Text Trennen Sie mehrere Werte durch Kommas. |

| URL-Domäne und -Pfad | Text Trennen Sie mehrere Werte durch Kommas. |

| URL | Text Trennen Sie mehrere Werte durch Kommas. |

| URL-Pfad | Text Trennen Sie mehrere Werte durch Kommas. |

| Klicken Sie auf "Urteil". | Wählen Sie einen oder mehrere Werte aus:

|

| Datei | |

| Dateiname der Anlage | Text Trennen Sie mehrere Werte durch Kommas. |

¹ Die Verwendung dieses Eigenschaftenfilters oder die Verwendung dieses Eigenschaftenfilters ohne ausgewählte Werte hat das gleiche Ergebnis wie die Verwendung dieses Eigenschaftenfilters mit allen ausgewählten Werten.

Nachdem Sie eine Eigenschaft in der Dropdownliste Kampagnentyp ausgewählt haben, wählen Sie Gleich oderNicht gleich beliebiger von aus, und geben Sie dann einen Wert in das Eigenschaftenfeld ein, und die Filterabfrage wird unterhalb des Filterbereichs angezeigt.

Um weitere Bedingungen hinzuzufügen, wählen Sie ein anderes Eigenschafts-Wert-Paar und dann AND oder OR aus. Wiederholen Sie diese Schritte so oft wie nötig.

Um vorhandene Eigenschafts-Wert-Paare zu entfernen, wählen Sie ![]() neben dem Eintrag aus.

neben dem Eintrag aus.

Wenn Sie die Erstellung Ihrer Filterabfrage abgeschlossen haben, wählen Sie Aktualisieren aus.

Um Ihre Filterabfrage zu speichern, wählen Sie Abfrage>![]() speichernAbfrage speichern aus. Konfigurieren Sie im daraufhin geöffneten Flyout Abfrage speichern die folgenden Einstellungen:

speichernAbfrage speichern aus. Konfigurieren Sie im daraufhin geöffneten Flyout Abfrage speichern die folgenden Einstellungen:

- Abfragename: Geben Sie einen eindeutigen Wert ein.

- Wählen Sie einen der folgenden Werte aus:

- Genaue Datumsangaben: Wählen Sie den Datumsbereich aus.

- Relative Datumsangaben: Wählen Sie zwischen einem und 30 Tagen aus.

- Nachverfolgen dieser Abfrage

Wenn Sie mit dem Flyout Abfrage speichern fertig sind, wählen Sie Speichern und dann im Bestätigungsdialogfeld OK aus.

Wenn Sie zur Seite Kampagnen zurückkehren, können Sie einen gespeicherten Filter laden, indem Sie Abfrage>![]() speichernGespeicherte Abfrageeinstellungen auswählen.

speichernGespeicherte Abfrageeinstellungen auswählen.

Kampagnendetails

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie an einer beliebigen Stelle in der Zeile neben dem Kontrollkästchen neben dem Namen klicken, wird ein Flyout geöffnet, das Details zur Kampagne enthält.

Was im Flyout mit den Kampagnendetails angezeigt wird, wird in den folgenden Unterabschnitten beschrieben.

Kampagneninformationen

Oben im Flyout mit den Kampagnendetails sind die folgenden Kampagneninformationen verfügbar:

- Kampagnen-ID: Der eindeutige Kampagnenbezeichner.

- Aktivität: Dauer und Aktivität der Kampagne.

- Die folgenden Daten für den ausgewählten Datumsbereichsfilter (oder den Sie im Zeitleiste auswählen):

- Auswirkung

- Nachrichten: Die Gesamtzahl der Empfänger.

- Posteingang: Die Anzahl der Nachrichten, die an den Posteingang und nicht an den Junk-Email-Ordner übermittelt wurden.

- Link geklickt: Gibt an, wie viele Benutzer die Nutzlast-URL in der Phishingnachricht ausgewählt haben.

- Besuchter Link: Gibt an, wie viele Benutzer die URL besucht haben.

- Gezielt(%): Der Prozentsatz, berechnet durch: (die Anzahl der Kampagnenempfänger in Ihrem organization) / (die Gesamtzahl der Empfänger in der Kampagne in allen Organisationen im Dienst). Dieser Wert wird über die gesamte Lebensdauer der Kampagne berechnet und nicht durch Datumsfilter geändert.

- Startdatum/Uhrzeit- und Enddaten-/Uhrzeitfilter für den Kampagnenflow, wie im nächsten Abschnitt beschrieben.

- Eine interaktive Zeitleiste der Kampagnenaktivität: Die Zeitleiste zeigt Aktivitäten über die gesamte Lebensdauer der Kampagne an. Sie können mit dem Mauszeiger auf die Datenpunkte im Diagramm zeigen, um die Anzahl der erkannten Nachrichten anzuzeigen.

Kampagnenfluss

In der Mitte des Kampagnendetails-Flyouts werden wichtige Details zur Kampagne in einem horizontalen Flussdiagramm (als Sankey-Diagramm bezeichnet) dargestellt. Diese Details helfen Ihnen, die Elemente der Kampagne und die potenziellen Auswirkungen auf Ihre organization zu verstehen.

Tipp

Die im Flussdiagramm angezeigten Informationen werden durch den Datumsbereichsfilter im Zeitleiste gesteuert, wie im vorherigen Abschnitt beschrieben.

Wenn Sie im Diagramm auf ein horizontales Band zeigen, wird die Anzahl der zugehörigen Nachrichten angezeigt (z. B. Nachrichten von einer bestimmten Quell-IP, Nachrichten von der Quell-IP mit der angegebenen Absenderdomäne usw.).

Das Diagramm enthält die folgenden Informationen:

Sender-IPs

Absenderdomänen

Filterbewertungen: Die Bewertungswerte beziehen sich auf die verfügbaren Phishing- und Spamfilterungsurteile, wie unter Antispam-Nachrichtenheader beschrieben. Die verfügbaren Werte werden in der folgenden Tabelle beschrieben:

Wert Spamfilterbewertung Beschreibung Allowed SFV:SKN

<Br/SFV:SKIDie Nachricht wurde vor der Auswertung durch die Spamfilterung als kein Spam markiert und/oder die Filterung übersprungen. Beispielsweise wurde die Nachricht von einer Nachrichtenflussregel (auch als Transportregel bezeichnet) als kein Spam gekennzeichnet.

<br/ Die Nachricht hat die Spamfilterung aus anderen Gründen übersprungen. Beispielsweise scheinen sich Absender und Empfänger im gleichen organization zu befinden.Gesperrt SFV:SKSDie Nachricht wurde als Spam gekennzeichnet, bevor sie durch Spamfilterung ausgewertet wurde. Beispielsweise durch eine Nachrichtenflussregel. Erkannt SFV:SPMDie Nachricht wurde vom Spamfilter als Spam markiert. Nicht erkannt SFV:NSPMDie Nachricht wurde durch Spamfilterung als nicht spam gekennzeichnet. Freigegeben SFV:SKQDie Nachricht hat die Spamfilterung übersprungen, da sie aus der Quarantäne freigegeben wurde. Mandanten zulassen¹ SFV:SKADie Nachricht hat die Spamfilterung aufgrund der Einstellungen in einer Antispamrichtlinie übersprungen. Beispielsweise befand sich der Absender in der Liste der zulässigen Absender oder der Liste der zulässigen Domänen. Mandantenblock² SFV:SKADie Nachricht wurde aufgrund der Einstellungen in einer Antispamrichtlinie durch Spamfilterung blockiert. Beispielsweise befand sich der Absender in der Liste der zulässigen Absender oder der Liste der zulässigen Domänen. Benutzer zulassen¹ SFV:SFEDie Nachricht hat die Spamfilterung übersprungen, da sich der Absender in der Liste der sicheren Absender eines Benutzers befand. Benutzerblock² SFV:BLKDie Nachricht wurde durch Spamfilterung blockiert, da sich der Absender in der Liste blockierter Absender eines Benutzers befand. ZAP n/v Zap (Zero-Hour Auto Purge) hat die übermittelte Nachricht in den Junk-Email Ordner verschoben oder unter Quarantäne gestellt. Sie konfigurieren die Aktion in Antispamrichtlinien. ¹ Überprüfen Sie Ihre Antispamrichtlinien, da die zulässige Nachricht wahrscheinlich vom Dienst blockiert worden wäre.

² Überprüfen Sie Ihre Antispamrichtlinien, da diese Nachrichten unter Quarantäne gestellt und nicht zugestellt werden sollten.

Nachrichtenziele: Untersuchen Sie Nachrichten, die an Empfänger übermittelt wurden (entweder an den Posteingang oder den Ordner Junk Email), auch wenn Benutzer die Nutzlast-URL in der Nachricht nicht ausgewählt haben. Sie können die in Quarantäne befindlichen Nachrichten auch aus der Quarantäne entfernen. Weitere Informationen finden Sie unter Quarantäne.

- Ordner gelöscht

- Gelöscht

- Extern: Der Empfänger befindet sich in Ihrer lokalen E-Mail-organization in Hybridumgebungen.

- Fehlgeschlagen

- Weitergeleitet

- Posteingang

- Junk-E-Mail-Ordner

- Quarantäne

- Unknown

URL-Klicks: Diese Werte werden im nächsten Abschnitt beschrieben.

Hinweis

In allen Ebenen, die mehr als 10 Elemente enthalten, werden die ersten 10 Elemente angezeigt, während die restlichen elemente in Andere gebündelt sind.

URL-Klicks

Wenn eine Phishingnachricht an den Posteingang oder Junk-Email Ordner eines Empfängers übermittelt wird, besteht immer die Möglichkeit, dass der Benutzer die Nutzlast-URL auswählt. Die Auswahl der URL ist ein kleines Maß für den Erfolg, aber Sie müssen ermitteln, warum die Phishing-Nachricht überhaupt an das Postfach übermittelt wurde.

Wenn ein Benutzer die Nutzlast-URL in der Phishingnachricht ausgewählt hat, werden die Aktionen im Bereich URL-Klicks des Diagramms in der Ansicht mit den Kampagnendetails angezeigt.

- Allowed

- BlockPage: Der Empfänger hat die Nutzlast-URL ausgewählt, aber sein Zugriff auf die schädliche Website wurde durch eine Richtlinie für sichere Links in Ihrem organization blockiert.

- BlockPageOverride: Der Empfänger hat die Nutzlast-URL in der Nachricht ausgewählt, safe links hat versucht, sie zu beenden, aber er durfte den Block überschreiben. Überprüfen Sie Ihre Richtlinien für sichere Links , um zu ermitteln, warum Benutzer das Urteil für sichere Links außer Kraft setzen und mit der schädlichen Website fortfahren dürfen.

- PendingDetonationPage: Sichere Anlagen in Microsoft Defender für Office 365 öffnet und untersucht die Nutzlast-URL in einer virtuellen Umgebung.

- PendingDetonationPageOverride: Der Empfänger durfte den Nutzlast-Detonationsprozess überschreiben und die URL öffnen, ohne auf die Ergebnisse zu warten.

Registerkarten

Tipp

Die Informationen, die auf den Registerkarten angezeigt werden, werden durch den Datumsbereichsfilter im Flyout mit den Kampagnendetails gesteuert, wie im Abschnitt Kampagneninformationen beschrieben.

Über die Registerkarten im Flyout mit den Kampagnendetails können Sie die Kampagne weiter untersuchen. Die folgenden Registerkarten sind verfügbar:

URL-Klicks: Wenn Benutzer die Nutzlast-URL in der Nachricht nicht ausgewählt haben, ist dieser Abschnitt leer. Wenn ein Benutzer die URL auswählen konnte, werden die folgenden Werte aufgefüllt:

- Benutzer*

- Tags

- URL*

- Klickzeit

- Klicken Sie auf "Urteil".

Sender-IPs

- Sender-IP*

- Gesamtanzahl

- Posteingang

- Nicht im Posteingang

- SPF übergeben: Der Absender wurde vom Sender Policy Framework (SPF) authentifiziert. Ein Absender, der die SPF-Überprüfung nicht besteht, weist auf einen nicht authentifizierten Absender hin, oder die Nachricht spooft einen legitimen Absender.

Absender

- Absender: Diese Adresse ist die tatsächliche Absenderadresse im SMTP-Befehl MAIL FROM , bei dem es sich nicht notwendigerweise um die E-Mail-Adresse Von: handelt, die Benutzern in ihren E-Mail-Clients angezeigt wird.

- Gesamtanzahl

- Posteingang

- Nicht im Posteingang

- DKIM bestanden: Der Absender wurde von Domain Keys Identified Mail (DKIM) authentifiziert. Ein Absender, der die DKIM-Überprüfung nicht besteht, weist auf einen nicht authentifizierten Absender hin, oder die Nachricht spooft einen legitimen Absender.

- DMARC übergeben: Der Absender wurde durch domänenbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität (DMARC) authentifiziert. Ein Absender, der die DMARC-Überprüfung nicht besteht, weist auf einen nicht authentifizierten Absender hin, oder die Nachricht spooft einen legitimen Absender.

Anhänge

- Filename

- SHA256

- Malware-Familie

- Gesamtanzahl

Urls

- URL*

- Gesamtanzahl

* Wenn Sie diesen Wert auswählen, wird ein neues Flyout geöffnet, das neben der Ansicht mit den Kampagnendetails weitere Details zum angegebenen Element (Benutzer, URL usw.) enthält. Um zum Flyout mit den Kampagnendetails zurückzukehren, wählen Sie im neuen Flyout Fertig aus.

Wählen Sie auf jeder Registerkarte eine Spaltenüberschrift aus, um nach dieser Spalte zu sortieren. Um Spalten zu entfernen, wählen Sie Spalten anpassen aus![]() . Standardmäßig sind alle verfügbaren Spalten auf jeder Registerkarte ausgewählt.

. Standardmäßig sind alle verfügbaren Spalten auf jeder Registerkarte ausgewählt.

Zusätzliche Aktionen

Die Aktionen am unteren Rand des Kampagnendetails-Flyouts ermöglichen es Ihnen, Details zur Kampagne zu untersuchen und aufzuzeichnen:

- Wählen Sie Ja oder Nein in Glauben Sie, dass diese Kampagne diese Nachrichten genau gruppiert hat?

-

Nachrichten erkunden: Nutzen Sie die Leistungsfähigkeit von Threat Explorer, um die Kampagne weiter zu untersuchen, indem Sie einen der folgenden Werte in der Dropdownliste auswählen:

- Alle Nachrichten: Öffnet eine neue Registerkarte "Threat Explorer Search" mit dem Wert der Kampagnen-ID als Suchfilter.

- Posteingangsnachrichten: Öffnet eine neue Registerkarte "Threat Explorer Search" unter Verwendung der Kampagnen-ID und des Übermittlungsorts: Posteingang als Suchfilter.

- Interne Nachrichten: Öffnet eine neue Registerkarte "Threat Explorer Search" mit der Kampagnen-ID und "Directionality: Intra-org" als Suchfilter.

- Bedrohungsbericht herunterladen: Laden Sie die Kampagnendetails in ein Word Dokument herunter (standardmäßig mit dem Namen CampaignReport.docx). Der Download enthält Details über die gesamte Lebensdauer der Kampagne (nicht nur den ausgewählten Datumsfilter).