Implementieren von geteilten VPN-Tunneln für Microsoft 365

Hinweis

Dieser Artikel ist Teil einer Reihe von Artikeln zur Microsoft 365-Optimierung für Remotebenutzer.

- Eine Übersicht über die Verwendung des geteilten VPN-Tunnelings zur Optimierung der Microsoft 365-Konnektivität für Remotebenutzer finden Sie unter Übersicht: VPN Split Tunneling für Microsoft 365.

- Eine ausführliche Liste der Szenarien für geteilte VPN-Tunnel finden Sie unter Häufige Szenarien für geteilte VPN-Tunnel für Microsoft 365.

- Eine Anleitung zum Schützen des Teams-Mediendatenverkehrs in VPN Split Tunneling-Umgebungen finden Sie unter Schützen von Teams-Mediendatenverkehr für geteiltes VPN-Tunneling.

- Informationen zum Konfigurieren von Stream- und Liveereignissen in VPN-Umgebungen finden Sie unter Besondere Überlegungen zu Stream- und Liveereignissen in VPN-Umgebungen.

- Informationen zum Optimieren der leistung von Microsoft 365 weltweit für Benutzer in China finden Sie unter Microsoft 365-Leistungsoptimierung für China-Benutzer.

Die von Microsoft empfohlene Strategie zur Optimierung der Konnektivität von Remotemitarbeitern konzentriert sich auf die schnelle Behebung von Problemen und die Bereitstellung hoher Leistung mit wenigen einfachen Schritten. Mit diesen Schritten wird der Legacy-VPN-Ansatz für einige definierte Endpunkte angepasst, die Engpässe bei VPN-Servern umgehen. Ein gleichwertiges oder sogar überlegenes Sicherheitsmodell kann auf verschiedenen Ebenen angewendet werden, um die Notwendigkeit zu beseitigen, den gesamten Datenverkehr am Ausgang des Unternehmensnetzwerks zu sichern. In den meisten Fällen kann dies innerhalb von Stunden effektiv erreicht werden und ist dann auf andere Workloads skalierbar, je nach Bedarf und Zeit.

Implementierung von VPN-Split-Tunneling

In diesem Artikel finden Sie die einfachen Schritte, die erforderlich sind, um Ihre VPN-Clientarchitektur von einem VPN-Erzwungenen Tunnel zu einem VPN-erzwungenen Tunnel mit einigen vertrauenswürdigen Ausnahmen zu migrieren. VPN Split Tunnel Model 2 in Common VPN Split Tunneling scenarios for Microsoft 365 ( Common VPN Split Tunneling Scenarios for Microsoft 365).

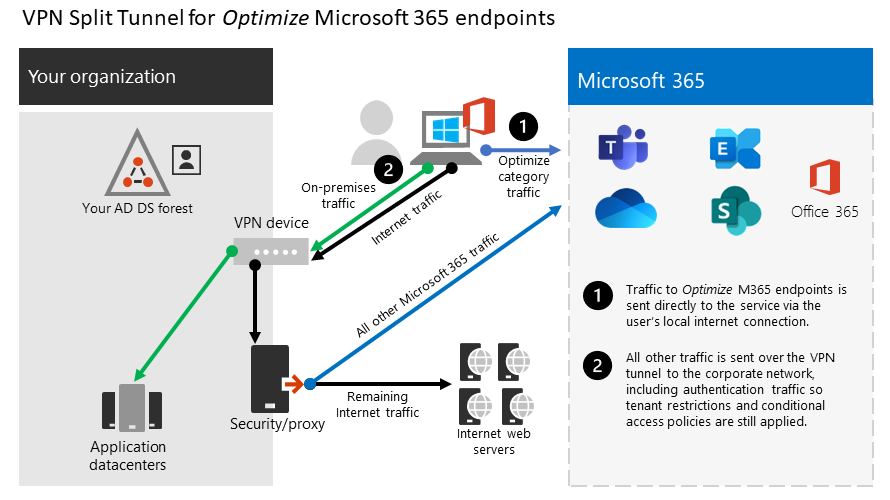

Das folgende Diagramm veranschaulicht, wie die empfohlene VPN-Split-Tunnellösung funktioniert:

1. Ermitteln der zu optimierenden Endpunkte

Im Artikel Microsoft 365-URLs und IP-Adressbereiche identifiziert Microsoft die wichtigsten Endpunkte, die Sie optimieren müssen, und kategorisiert sie als Optimieren. Derzeit müssen nur vier URLs und 20 IP-Subnetze optimiert werden. Diese kleine Gruppe von Endpunkten macht etwa 70 % bis 80 % des Datenverkehrs an den Microsoft 365-Dienst aus, einschließlich der latenzempfindlichen Endpunkte, z. B. für Teams-Medien. Im Wesentlichen ist dies der Datenverkehr, auf den wir uns besonders kümmern müssen, und ist auch der Datenverkehr, der einen unglaublichen Druck auf herkömmliche Netzwerkpfade und VPN-Infrastruktur ausüben wird.

URLS in dieser Kategorie besitzen die folgenden Merkmale:

- Sind Endgeräte im Besitz Microsoft und Verwalteten Endpunkten, auf der Microsoft-Infrastruktur gehostet?

- Lassen Sie IPs bereitstellen

- Geringe Änderungsrate, und es wird erwartet, dass die Zahl klein ist (zurzeit 20 IP-Subnetze)

- Sind bandbreiten- und/oder latenzempfindlich

- Sind in der Lage, die erforderlichen Sicherheitselemente im Dienst und nicht inline im Netzwerk bereitzustellen

- Anteil von etwa 70 bis 80 % des Datenverkehrs an den Microsoft 365-Dienst

Weitere Informationen zu Microsoft 365-Endpunkten und deren Kategorisierung und Verwaltung finden Sie unter Verwalten von Microsoft 365-Endpunkten.

Optimieren der URLs

Die aktuellen Optimieren-URLs finden Sie in der folgenden Tabelle. In den meisten Fällen sollten Sie nur URL-Endpunkte in einer Browser-PAC-Datei verwenden müssen, wobei die Endpunkte so konfiguriert sind, dass sie nicht an den Proxy, sondern direkt gesendet werden.

| Optimieren der URLs | Port/Protokoll | Zweck |

|---|---|---|

| https://outlook.office365.com | TCP 443 | Dies ist eine der primären URLs, die Outlook für die Verbindung mit seinem Exchange Online-Server verwendet, und hat ein hohes Volumen an Bandbreitennutzung und Verbindungsanzahl. Für Online-Funktionen wie Sofortsuche, andere Postfachkalender, freies/besetztes Nachschlagen, Verwaltung von Regeln und Warnungen, Exchange-Online-Archiv, E-Mails, die den Postausgang verlassen, ist eine geringe Netzwerklatenzzeit erforderlich. |

| https://outlook.office.com | TCP 443 | Diese URL wird für Outlook Online Web Access verwendet, um eine Verbindung mit dem Exchange Online-Server herzustellen, und ist empfindlich für die Netzwerklatenz. Konnektivität ist insbesondere für das Hoch- und Herunterladen großer Dateien mit SharePoint Online erforderlich. |

https://\<tenant\>.sharepoint.com |

TCP 443 | Dies ist die primäre URL für SharePoint Online und verfügt über eine hohe Bandbreitennutzung. |

https://\<tenant\>-my.sharepoint.com |

TCP 443 | Dies ist die primäre URL für OneDrive for Business und hat eine hohe Bandbreitennutzung und möglicherweise eine hohe Anzahl an Verbindungen vom OneDrive for Business Sync-Tool. |

| Teams Media IPs (keine URL) | UDP 3478, 3479, 3480 und 3481 | Relayermittlungszuordnung und Echtzeitdatenverkehr. Dies sind die Endpunkte, die für Skype for Business- und Microsoft Teams-Mediendatenverkehr (Anrufe, Besprechungen usw.) verwendet werden. Die meisten Endpunkte werden bereitgestellt, wenn der Microsoft Teams-Client einen Anruf einleitet (und sind in den für den Dienst aufgelisteten erforderlichen IPs enthalten). Für eine optimale Medienqualität ist die Verwendung des UDP-Protokolls erforderlich. |

In den obigen Beispielen sollte der Mandant durch Ihren Microsoft 365-Mandantennamen ersetzt werden. Beispielsweise würden contoso.onmicrosoft.comcontoso.sharepoint.com und contoso-my.sharepoint.com verwenden.

Optimieren der IP-Adressbereiche

Zum Zeitpunkt des Schreibens lauten die IP-Adressbereiche, denen diese Endpunkte entsprechen, wie folgt. Es wird dringend empfohlen, ein Skript wie dieses Beispiel, den Microsoft 365 IP- und URL-Webdienst oder die URL/IP-Seite zu verwenden, um beim Anwenden der Konfiguration nach Updates zu suchen und eine Richtlinie dafür regelmäßig zu erstellen. Wenn Sie die fortlaufende Zugriffsauswertung verwenden, finden Sie weitere Informationen unter Ip-Adressvariation für die fortlaufende Zugriffsevaluierung. Das Routing optimierter IP-Adressen über eine vertrauenswürdige IP-Adresse oder ein vertrauenswürdiges VPN kann erforderlich sein, um Blöcke im Zusammenhang mit insufficient_claims oder der Überprüfung der sofortigen IP-Erzwingung in bestimmten Szenarien zu verhindern.

104.146.128.0/17

13.107.128.0/22

13.107.136.0/22

13.107.18.10/31

13.107.6.152/31

13.107.64.0/18

131.253.33.215/32

132.245.0.0/16

150.171.32.0/22

150.171.40.0/22

204.79.197.215/32

23.103.160.0/20

40.104.0.0/15

40.108.128.0/17

40.96.0.0/13

52.104.0.0/14

52.112.0.0/14

52.96.0.0/14

52.122.0.0/15

2. Optimieren des Zugriffs auf diese Endpunkte über das VPN

Nun, da wir diese kritischen Endpunkte identifiziert haben, müssen wir sie vom VPN-Tunnel ablenken und ihnen erlauben, die lokale Internetverbindung des Benutzers zu nutzen, um sich direkt mit dem Dienst zu verbinden. Die Art und Weise, wie dies erreicht wird, hängt vom verwendeten VPN-Produkt und der Maschinenplattform ab, aber die meisten VPN-Lösungen ermöglichen eine einfache Konfiguration der Richtlinien zur Anwendung dieser Logik. Informationen zur plattformspezifischen Anleitung für geteilte Tunnel finden Sie in den HOWTO-Leitfäden für gängige VPN-Plattformen.

Wenn Sie die Lösung manuell testen möchten, können Sie das folgende PowerShell-Beispiel ausführen, um die Lösung auf der Ebene der Routingtabelle zu emulieren. In diesem Beispiel wird eine Route für jedes Subnetz des Teams Media IP in die Routingtabelle eingefügt. Sie können die Medienleistung des Teams vorher und nachher testen und die Unterschiede in den Routen für die angegebenen Endpunkte beobachten.

Beispiel: Hinzufügen von Teams Medien-IP-Subnetzen in der Routingtabelle

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

$destPrefix = "52.120.0.0/14", "52.112.0.0/14", "13.107.64.0/18" # Teams Media endpoints

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Im obigen Skript ist $intIndex der Index der Schnittstelle, die mit dem Internet verbunden ist (Suche durch Ausführen von get-netadapter in PowerShell; suchen Sie nach dem Wert von ifIndex) und $gateway ist das Standardgateway dieser Schnittstelle (Suche durch Ausführen von ipconfig in einer Befehlszeile oder (Get-NetIPConfiguration | Foreach IPv4DefaultGateway).NextHop in PowerShell).

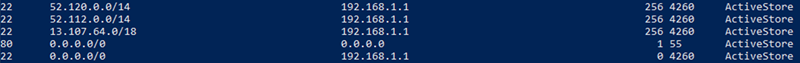

Nachdem Sie die Routen hinzugefügt haben, können Sie bestätigen, dass die Routentabelle korrekt ist, indem Sie den Route Print in einer Eingabeaufforderung oder in PowerShell ausführen. Die Ausgabe sollte die von Ihnen hinzugefügten Routen enthalten und den Schnittstellenindex (22 in diesem Beispiel) und das Gateway für diese Schnittstelle ( 192.168.1.1 in diesem Beispiel) anzeigen:

Um Routen für alle aktuellen IP-Adressbereiche in der Kategorie Optimieren hinzuzufügen, können Sie die folgende Skriptvariation verwenden, um den Microsoft 365-IP- und URL-Webdienst nach dem aktuellen Satz optimieren von IP-Subnetzen abzufragen und sie der Routingtabelle hinzuzufügen.

Beispiel: Hinzufügen aller Optimieren-Subnetze in die Routingtabelle

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

# Query the web service for IPs in the Optimize category

$ep = Invoke-RestMethod ("https://endpoints.office.com/endpoints/worldwide?clientrequestid=" + ([GUID]::NewGuid()).Guid)

# Output only IPv4 Optimize IPs to $optimizeIps

$destPrefix = $ep | where {$_.category -eq "Optimize"} | Select-Object -ExpandProperty ips | Where-Object { $_ -like '*.*' }

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Wenn Sie versehentlich Routen mit falschen Parametern hinzugefügt haben oder einfach nur Ihre Änderungen rückgängig machen wollen, können Sie die soeben hinzugefügten Routen mit dem folgenden Befehl entfernen:

foreach ($prefix in $destPrefix) {Remove-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Der VPN-Client sollte so konfiguriert werden, dass der Datenverkehr zu den Optimieren-IPs auf diese Weise geleitet wird. Dadurch kann der Datenverkehr lokale Microsoft-Ressourcen wie Microsoft 365 Service Front Doors wie Azure Front Door nutzen, die Microsoft 365-Dienste und Konnektivitätsendpunkte so nah wie möglich an Ihre Benutzer übermittelt. Dies ermöglicht es uns, Benutzern überall auf der Welt ein hohes Leistungsniveau zu bieten, und nutzen das weltweit erstklassige Netzwerk von Microsoft, das wahrscheinlich innerhalb weniger Millisekunden nach dem direkten Ausgehenden Datenverkehr Ihrer Benutzer liegt.

HOWTO-Leitfäden für gängige VPN-Plattformen

Dieser Abschnitt enthält Links zu detaillierten Leitfäden zur Implementierung von geteiltem Tunneling für Microsoft 365-Datenverkehr von den gängigsten Partnern in diesem Bereich. Wir werden zusätzliche Leitfäden hinzufügen, sobald sie verfügbar sind.

- Windows 10 VPN-Client: Optimieren des Microsoft 365-Datenverkehrs für Remotemitarbeiter mit dem nativen Windows 10 VPN-Client

- Cisco AnyConnect: Optimieren des AnyConnect-Split-Tunnels für Office365

- Palo Alto GlobalProtect: Optimieren von Microsoft 365-Datenverkehr über vpn split tunnel Exclude Access Route

- F5 Networks BIG-IP APM: Optimieren des Microsoft 365-Datenverkehrs beim Remotezugriff über VPNs bei Verwendung von BIG-IP APM

- Citrix Gateway: Optimiere Citrix Gateway VPN Split-Tunnel für Office365

- Pulse Secure: VPN Tunneling: Konfigurieren des geteilten Tunnelings zum Ausschließen von Microsoft 365-Anwendungen

- Check Point VPN: Konfigurieren von Split Tunnel für Microsoft 365 und andere SaaS-Anwendungen

Verwandte Artikel

Übersicht: Geteiltes VPN-Tunneling für Microsoft 365

Häufige Szenarien für geteilte VPN-Tunnel für Microsoft 365

Schützen des Teams-Mediendatenverkehrs für geteilte VPN-Tunnel

Besondere Überlegungen zu Stream- und Liveereignissen in VPN-Umgebungen

Microsoft 365-Leistungsoptimierung für China-Benutzer

Prinzipien von Microsoft 365-Netzwerkverbindungen

Bewerten der Microsoft 365-Netzwerkkonnektivität

Microsoft 365-Netzwerk- und Leistungsoptimierung

Betrieb über VPN: Wie Microsoft seine Remotemitarbeitern in Verbindung hält

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für