Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Dieses Whitepaper beschreibt die wichtigsten Funktionen und Fähigkeiten verwalteter Umgebungen und ihre Vorteile für Organisationen und Administrierende.

Anmerkung

Sie können dieses Whitepaper speichern oder ausdrucken, indem Sie in Ihrem Browser erst auf Drucken und dann auf Als PDF speichern klicken.

Verwaltete Umgebungen (Übersicht)

„Verwaltete Umgebungen“ ist eine Suite von Premium-Governance-Funktionen, die es IT-Administrierenden ermöglicht, Power Platform im großen Stil mit mehr Kontrolle, mehr Sichtbarkeit und weniger Aufwand zu verwalten. Jede Art von Umgebung kann verwaltet werden. Wenn eine Umgebung verwaltet wird, werden weitere Features in Power Platform freigeschaltet. Erfahren, wie man verwaltete Umgebungen aktiviert.

In diesem Whitepaper erfahren Sie mehr über die folgenden Features und erhalten Beispiele anhand von Organisationen, die verwaltete Umgebungen aktiviert haben:

- Pipelines in Power Platform wenden die Automatisierung des Application Lifecycle Management (ALM) an, um Entwicklungsprozesse mit geringerem Aufwand zu optimieren.

- Willkommensinhalte für Erstellende begrüßen Erstellende in der Organisation mit einer benutzerdefinierten Nachricht, um ihnen den Einstieg in Power Apps zu erleichtern.

- Freigabe einschränken bietet Leitlinien dazu, wie umfassend Benutzende Canvas-Apps teilen können.

- Erkenntnisse zur Verwendung ist eine wöchentliche Digest-E-Mail, die Administrierende über die App-Nutzung und Aktivitäten von Benutzenden informiert.

- Datenrichtlinien können einfach angezeigt und identifiziert werden.

- Durchsetzung der Lösungsüberprüfung prüft Ihre Lösungen hinsichtlich einer Gruppe von Best Practice-Regeln, um problematische Muster zu ermitteln.

- IP-Firewall schützt Unternehmensdaten, indem sie den Benutzerzugriff bei Dataverse auf zulässige IP-Adressen beschränkt.

- IP-Cookie-Bindung verhindert Sitzungs-Hijacking-Exploits in Dataverse mit IP-adressenbasierter Cookie-Bindung.

- Kundenseitig verwalteter Schlüssel bietet zusätzlichen Datenschutz, um Ihre Daten mit dem Verschlüsselungsschlüssel aus Ihrem eigenen Schlüsseltresor zu verschlüsseln.

- Kunden-Lockbox bietet eine Schnittstelle, über die Sie Datenzugriffsanforderungen vom Microsoft-Support genehmigen können.

- Erweiterte Sicherung erweitert den Sicherungs-Aufbewahrungszeitraum von 7 Tagen auf bis zu 28 Tage.

- Daten nach Application Insights exportieren hilft bei der Diagnose und Behebung von Problemen im Zusammenhang mit Fehlern und Leistung.

- Katalog in Power Platform fördert die Zusammenarbeit und Produktivität durch Teilen von Power Platform-Artefakten im großen Stil.

- Beim standardmäßigen Umgebungsrouting werden neue Entwicklungsfachkräfte automatisch in ihre eigenen persönlichen Entwicklungsumgebungen geleitet.

Pipelines in Power Platform

Pipelines in Power Platform bieten ALM-Best-Practices, Automatisierung sowie Funktionen für Continuous Integration und Continuous Delivery (CI/CD) auf eine zugänglichere Art und Weise für die Power Platform- und Dynamics 365-Kundschaft.

In Organisationen ist es üblich, dass IT-Administrierende oder Mitglieder des Governance-Teams Anleitungen dazu geben, wie Lösungen in verschiedenen Umgebungen bereitgestellt werden sollten. Zentral verwaltete und gesteuerte Pipelines bieten Herstellenden intuitive Benutzererfahrungen und eine einfachere Bereitstellung ihrer Lösungen.

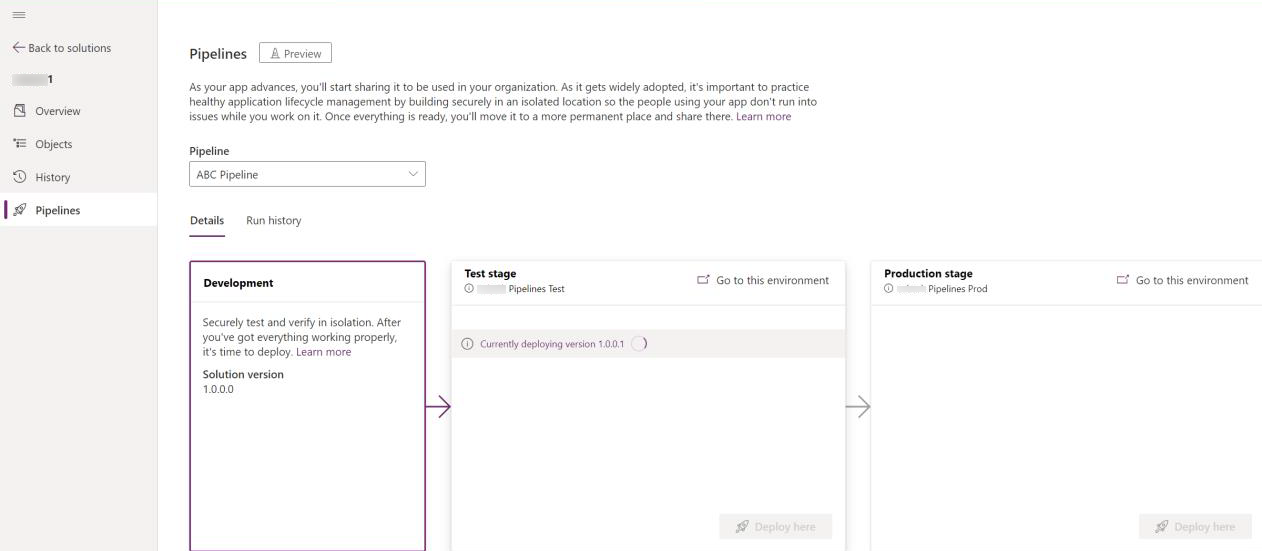

Um Pipelines zum Bereitstellen einer Lösung von einer Umgebung, normalerweise angegeben als Quellumgebung in eine andere zu nutzen, normalerweise angegeben als Zielumgebung, müssen Sie ermitteln, welche Umgebungen Teil der Pipelines sind. Die am häufigsten verwendeten Pipelines bestehen aus Entwicklung/Test/Produktion oder Entwicklungs-/Prüfungs-/Test-/Produktionsumgebungen. Hier sehen Sie ein Beispiel für eine Pipeline:

Wir empfehlen, alle Umgebungen in einer Pipeline zu verwalteten Umgebungen zu machen, Entwicklungsumgebungen können jedoch auch ohne Verwaltung in einer Pipeline verwendet werden.

Es ist eine bewährte Methode, persönliche Produktivitätslösungen in einer persönlichen Entwicklungsumgebung zu entwickeln, die dann über Pipelines in Zielumgebungen bereitgestellt werden kann. Sie können auch die Einrichtung von Pipelines in Betracht ziehen, wenn Sie Umgebungen erstellen, um ALM sowohl für von Benutzenden und Entwickelnden geleitete Projekte im großen Stil zu ermöglichen.

Ersteller-Willkommensinhalt

In verwalteten Umgebungen können Administrierende angepasste Begrüßungsinhalte bereitstellen, um ihren Erstellenden den Einstieg in Power Apps zu erleichtern. Die benutzerdefinierte Willkommensnachricht kann Erstellende beim ersten Besuch in Power Apps über die Unternehmensregeln und darüber informieren, was sie in jeder Umgebung oder Gruppe von Umgebungen tun können.

Hier finden Sie einige Vorschläge, wie Ihre Organisation die Willkommensnachricht für jeden Umgebungstyp verwenden könnte. Die Verwendung von Bildern, die den Umgebungstyp oder die Besitzende identifizieren, hilft bei der Benutzerakzeptanz und Fehlervermeidung.

Standardumgebung

Die Standardumgebung ist oft die am stärksten eingeschränkte Umgebung mit Verhinderung von Datenverlust (DLP) und Freigabekontrollen. Erstellen Sie eine Willkommensnachricht, die Ihre Erstellenden vor Beschränkungen und möglichen Einschränkungen warnt, und fügen Sie einen Link zur Richtlinienwebsite oder zum Richtliniendokument Ihrer Organisation hinzu.

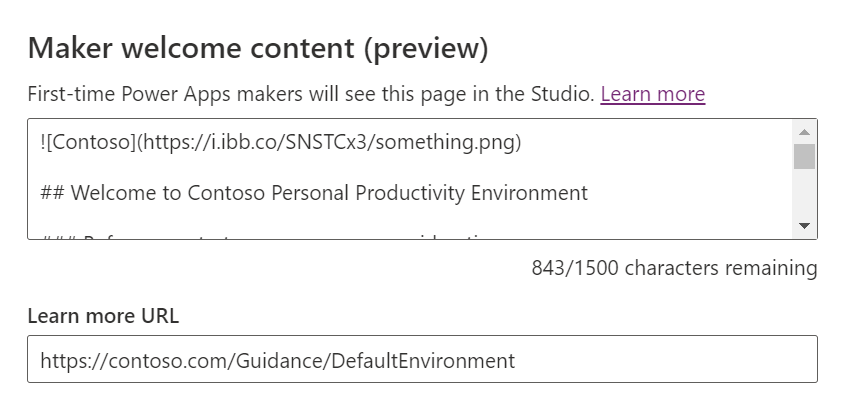

Beispielsweise möchten Sie Entwickelnde möglicherweise darüber informieren, die Standardumgebung nur für Lösungen im Zusammenhang mit Microsoft 365-Anwendungen zu verwenden, nicht für die Verwendung von Produktionsanwendungen in der Standardumgebung, und dass die Canvas-Apps nur mit einer eingeschränkten Anzahl an Personen geteilt werden sollten. Das folgende Beispiel zeigt, wie eine solche Nachricht in den Einstellungen für verwaltete Umgebungen erstellt wird:

[Contoso](https://i.ibb.co/SNSTCx3/something.png)

## Welcome to Contoso Personal Productivity Environment

### Before you start, here are some considerations

Use this environment if you plan to build apps that integrate with Office 365.

Before you start, be aware of these limitations:

1. You can't share your apps with more than five users.

1. The data in Dataverse is shared with everyone in the organization.

1. You can only use Office 365 connectors.

If you're not sure you're in the right place, follow [this guidance**](#).

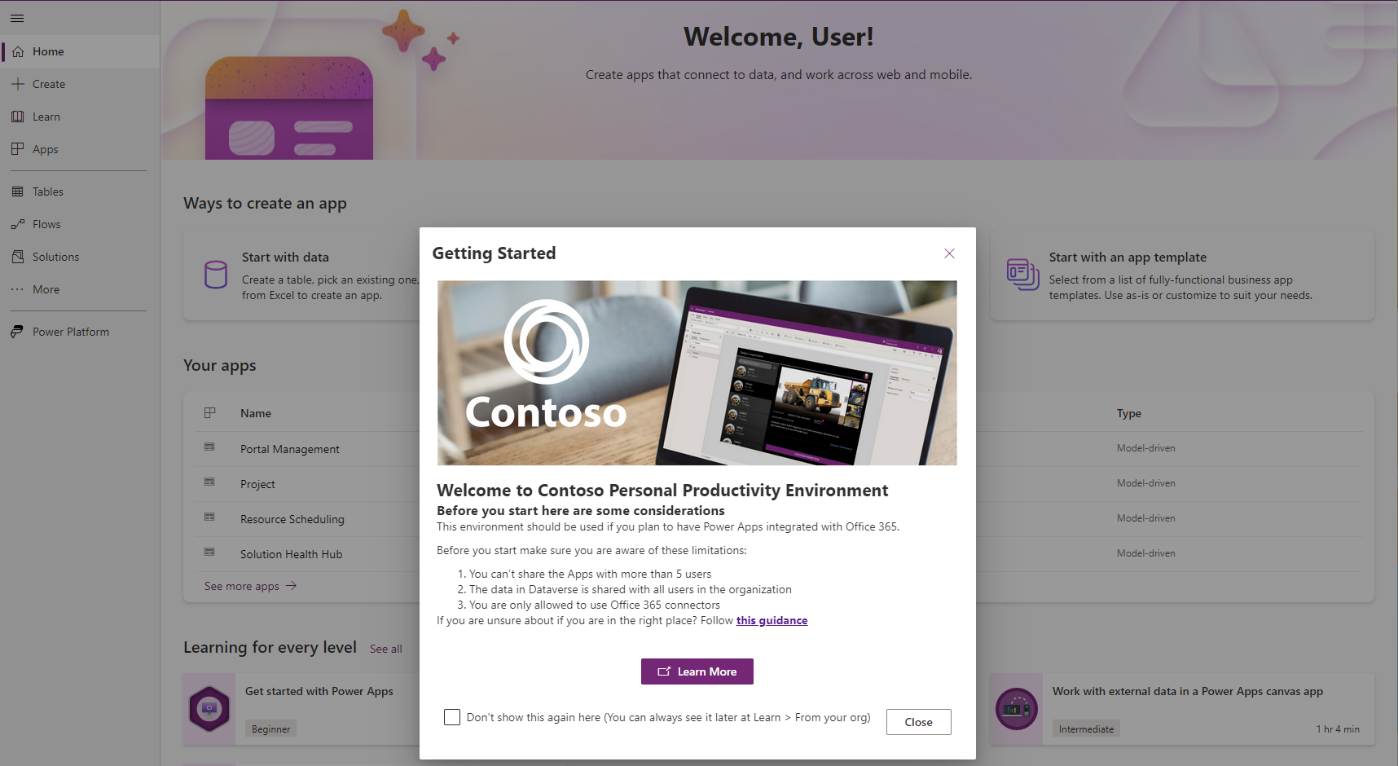

Hier ist die gerenderte Willkommensnachricht:

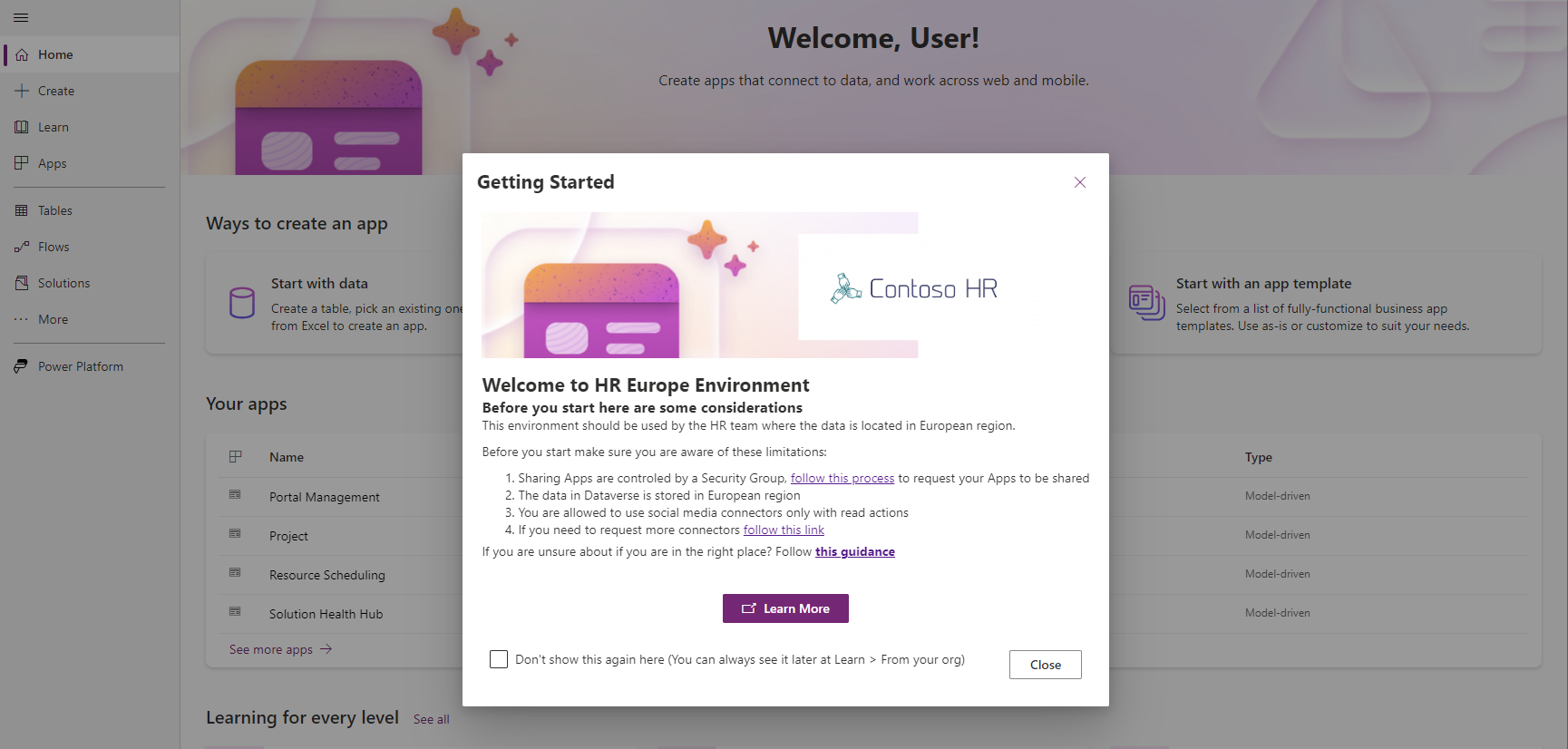

Produktionsumgebungen

Produktionsumgebungen werden typischerweise für die Bereitstellung von Lösungen verwendet, die die Unternehmens- und Teamproduktivität unterstützen. Es ist wichtig, dass Apps und Daten den Unternehmensrichtlinien entsprechen. Da Sie steuern müssen, welche Benutzende Zugriff auf die Produktionsumgebung haben, ist es eine gute Idee, Benutzende darüber zu informieren, wenn Sie eine Richtlinie zur Aktualisierung des Zugriffs haben. Sie können in einer Produktionsumgebung mehr Konnektoren zulassen und die Freigabegrenzen erhöhen. Sie können die Willkommensnachricht auch verwenden, um Erstellende des richtigen Teams darüber zu informieren, sich an den Support zu wenden. Das folgende Beispiel zeigt, wie eine solche Nachricht erstellt wird:

[Contoso](https://i.ibb.co/SNSTCx3/something.png)

## Welcome to HR Europe Environment

### Before you start, here are some considerations

Use this environment if you're on the HR team and your data is located in Europe.

Before you start, be aware of these limitations:

1. You can only share apps with security groups. [Follow this process](#) to share your apps.

1. The data in Dataverse is stored in Europe.

1. You can only use social media connectors with read actions.

1. If you need more connectors, [submit a request](#).

If you're not sure you're in the right place, follow [this guidance**](#).

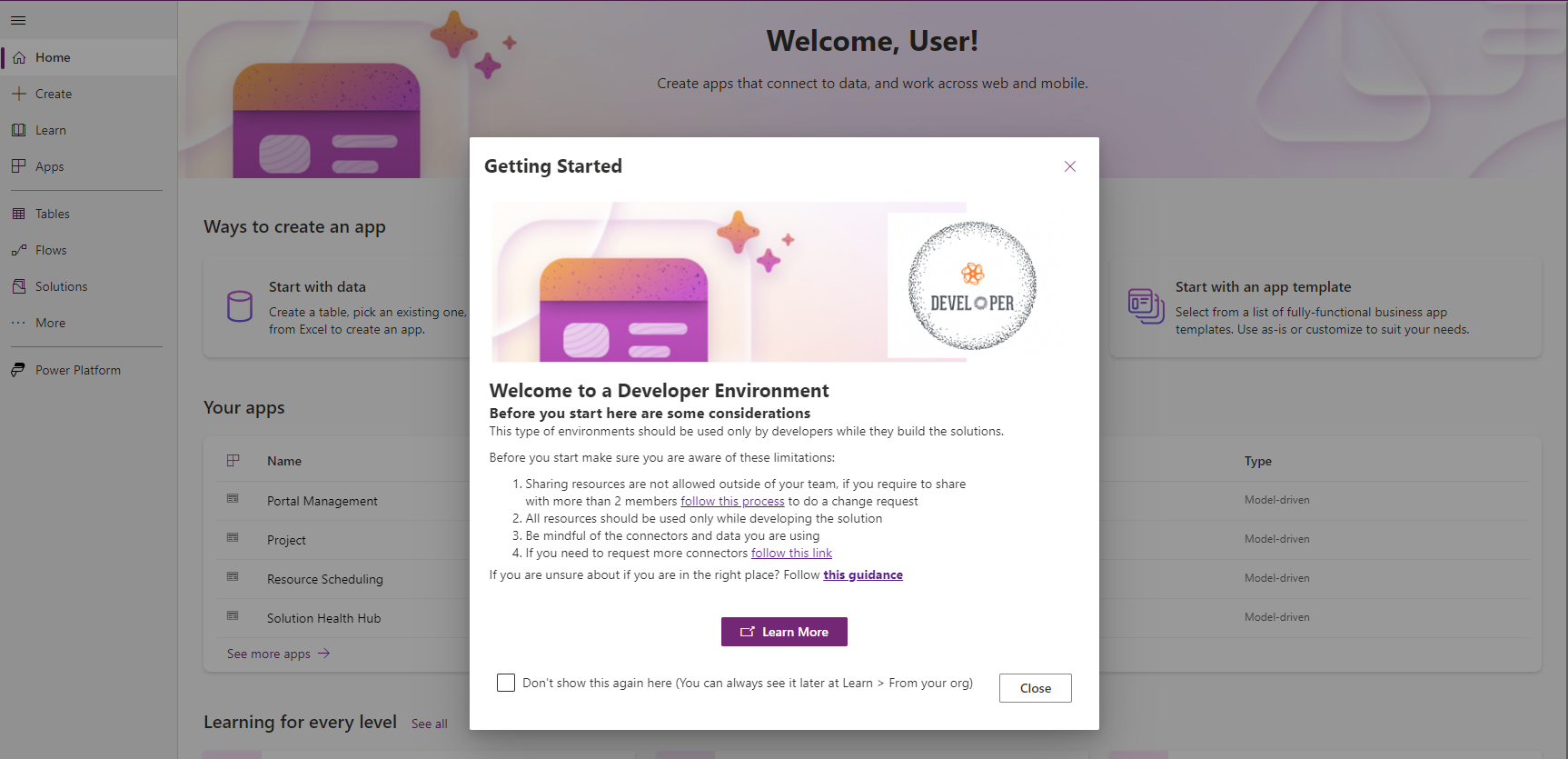

Entwicklungsumgebungen

Entwicklungsumgebungen werden meist von Entwickelnden zum Erstellen ihrer Lösungen verwendet. Da die Entwickelnden an den Anwendungen arbeiten, befinden sie sich nicht in der Produktion und die Skalierbarkeit ist eingeschränkt. Normalerweise weisen Entwicklungsumgebungen aufgrund der Natur der Erstellenden entspanntere DLPs auf. Um zu vermeiden, dass Entwickelnde Produktionsressourcen in ihren Entwicklungsumgebungen verwenden, schränken Sie die Freigabefunktionen ein und verwenden Sie ein bestimmtes DLP für diese Art von Umgebung. Hier ist ein Beispiel für eine Willkommensnachricht für eine Entwicklungsumgebung:

[Contoso](https://i.ibb.co/SNSTCx3/something.png)

## Welcome to a Developer Environment

### Before you start, here are some considerations

Use this environment if you're a developer and you're building solutions.

Before you start, be aware of these limitations:

1. You can only share resources with up to two members of your team. If you need to share with more people, [submit a change request](#).

1. Use resources only while you're developing a solution.

1. Be mindful of the connectors and data you're using.

1. If you need more connectors, [submit a request](#).

If you're not sure you're in the right place, follow [this guidance**](#).

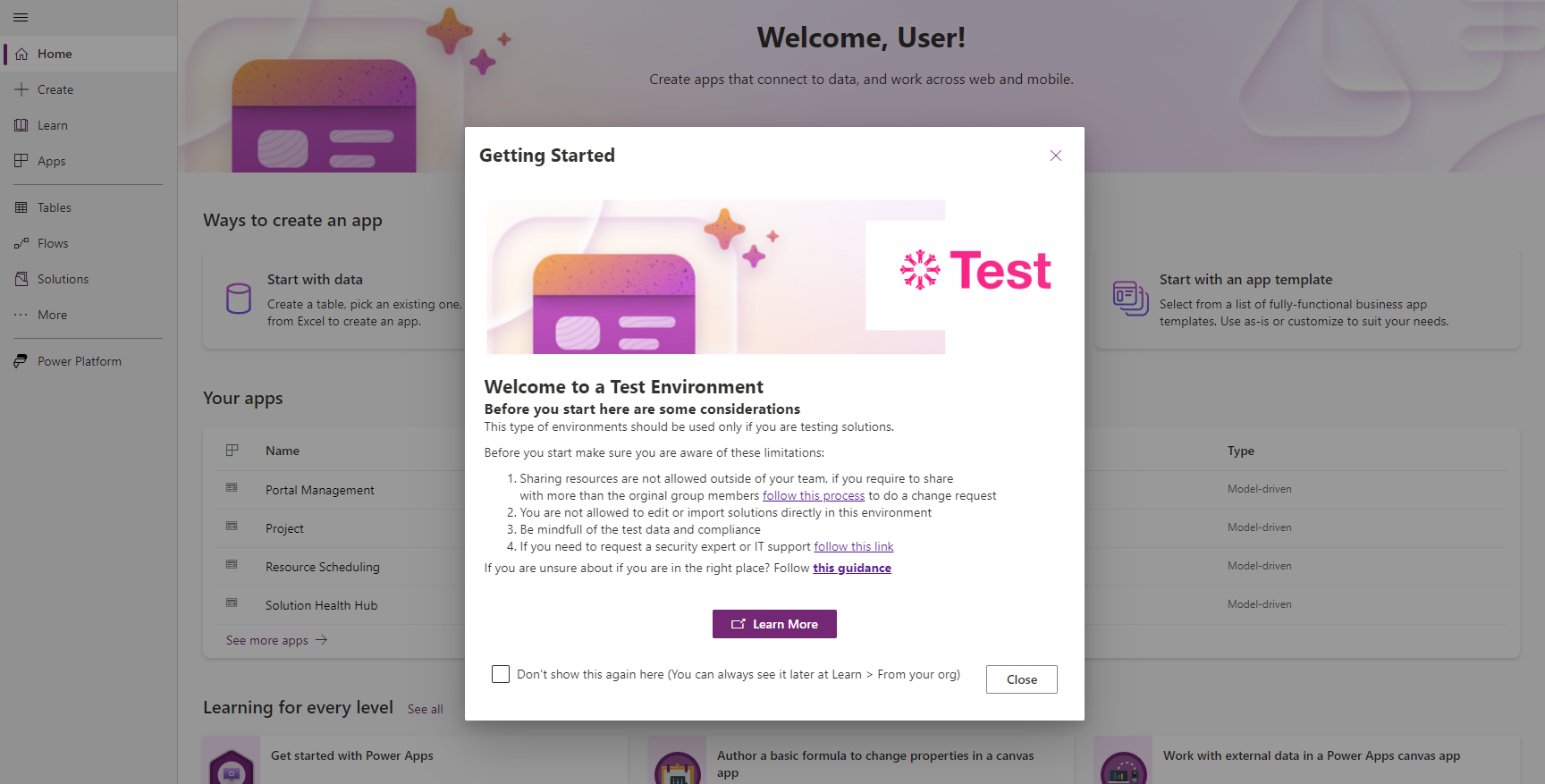

Sandboxumgebungen

Typischerweise werden beim Testen von Lösungen Sandboxumgebungen verwendet. Aufgrund einiger Tests, an denen eine erhebliche Anzahl von Benutzenden beteiligt ist, sind diese Umgebungen bis zu einem bestimmten Punkt skalierbar und verfügen über mehr Kapazität als eine Entwicklungsumgebung. Sandbox-Umgebung werden häufig als Entwicklungsumgebungen verwendet und normalerweise von mehreren Entwickelnden gemeinsam genutzt wird. Hier ist ein Beispiel für eine Willkommensnachricht für eine solche Umgebung:

[Contoso](https://i.ibb.co/SNSTCx3/something.png)

## Welcome to a Test Environment

### Before you start, here are some considerations

Use this environment only if you're testing solutions.

Before you start, be aware of these limitations:

1. You can only share resources with your team. If you need to share with more people, [submit a change request](#).

1. You're not allowed to edit or import solutions directly in this environment.

1. Be mindful of the test data and compliance.

1. If you need help from a security export or IT support, [submit a request](#).

If you're not sure you're in the right place, follow [this guidance**](#).

Freigabe einschränken

In verwalteten Umgebungen können Administrierende begrenzen, wie weit Benutzende Canvas-Apps freigeben können. Die Begrenzung gilt jedoch nur für die zukünftige Freigabe. Wenn Sie eine Freigabebeschränkung von 20 auf eine Umgebung anwenden, in der Apps bereits für mehr als 20 Benutzende freigegeben wurden, funktionieren diese Apps weiterhin für alle Benutzenden, für die die Apps freigegeben wurden. Sie sollten über einen Prozess verfügen, um die Erstellenden von Apps zu informieren, die mit mehr einer größeren Anzahl als die der neuen Beschränkung geteilt werden, um die Anzahl der Benutzenden zu reduzieren, mit denen die Apps geteilt werden. In einigen Fällen entscheiden Sie sich möglicherweise dafür, die Lösung in eine andere Umgebung zu verschieben. Die Freigabebeschränkungen gelten nur für Canvas-Apps.

Administrierende müssen in der Regel kontrollieren, wie Erstellende ihre Apps teilen, wenn:

Apps in einer persönlichen Produktivitätsumgebung freigegeben werden. Wenn Sie über eine Umgebung verfügen, in der Benutzende Apps für ihre eigene Arbeit, Apps ohne globalen Geschäftswert oder Apps ohne Unterstützung durch die IT erstellen können, ist es wichtig, dass Sie es Erstellenden nicht erlauben, diese im gesamten Unternehmen freizugeben. Wenn Apps ursprünglich als persönliche Produktivitäts-Apps gedacht waren, sich aber später großer Beliebtheit erfreuen und weit verbreitet sind, achten Sie auf die von Ihnen festgelegte Freigabebeschränkung. Eine häufige Beschränkung liegt zwischen 5 und 50 Benutzenden.

Apps werden mit Sicherheitsgruppen oder allen geteilt. Apps, die für eine Sicherheitsgruppe freigegeben sind, können von allen Mitgliedern der Gruppe ausgeführt werden. In einer Entwicklungsumgebung möchten Sie möglicherweise, dass der Entwickelnde steuert, wie Apps geteilt werden, anstatt sich auf die Gruppenmitgliedschaft zu verlassen. In anderen Szenarien möchten Sie möglicherweise die Freigabe für alle zulassen. Wenn die Richtlinien Ihrer Organisation vorsehen, dass Apps mit einer Sicherheitsgruppe geteilt werden, die alle zum Ausführen der App berechtigten Benutzenden umfasst und von der IT-Abteilung verwaltet wird, möchten Sie möglicherweise die Freigabe durch Erstellende für andere Sicherheitsgruppen einschränken.

Hier sind allgemeine Freigabebeschränkungen für jeden Umgebungstyp:

Standard: Wählen Sie Freigabe für Sicherheitsgruppen ausschließen, dann Gesamtzahl der Personen einschränken, die etwas teilen können mit und dann 20 als Wert aus.

Entwickler: Wählen Sie Freigabe für Sicherheitsgruppen ausschließen, dann Gesamtzahl der Personen einschränken, die etwas teilen können mit und dann 5 als Wert aus.

Sandbox: Wählen Sie Freigabe für Sicherheitsgruppen ausschließen und lassen Sie dann Gesamtzahl der Personen einschränken, die etwas teilen können mit nicht ausgewählt. Verwenden Sie diese Option, wenn Apps für eine von der IT verwaltete Sicherheitsgruppe freigegeben werden, zu der die Benutzenden gehören, die zum Ausführen der Anwendung berechtigt sind. Wenn der Erstellende, Benutzende oder das Team verwalten kann, welche Benutzende eine Lösung testen dürfen, wählen Sie Keine Beschränkungen festlegen (Standard) aus.

Produktion: Wählen Sie Keine Beschränkungen festlegen (Standard) aus. Um die Steuerung basierend auf einer bestimmten Sicherheitsgruppe durchzuführen, wählen Sie Freigabe für Sicherheitsgruppen ausschließen aus und lassen Sie Gesamtanzahl der Einzelpersonen beschränken, die freigeben können deaktiviert.

Insights zur Verwendung

Administrierende und autorisierte Benutzende können mit auf dem Laufenden bleiben, was in ihren verwalteten Umgebungen mit Nutzungserkenntnissen und Analysen passiert, die in einer wöchentlichen Digest-E-Mail zugestellt werden. Finden Sie heraus, welche Apps und Flows am beliebtesten sind und welche inaktiv sind und sicher bereinigt werden können. Links in der E-Mail führen direkt zur Ressource für eine detaillierte Analyse.

Dezentralisierte IT-Teams verwenden häufig die wöchentliche E-Mail, um die Administrierenden darüber zu informieren, was in ihren verwalteten Umgebungen passiert, was die Empfängerverwaltung zu einer wichtigen Aufgabe macht. Da die Anzahl der Empfangenden begrenzt ist, empfehlen wir die Verwendung eines E-Mail-Verteilers wie z. B. HR_Admins@contoso.com statt einzelner Adressen.

Datenrichtlinien

Zu einer gut geplanten Umgebungsstrategie gehören robuste Datenrichtlinien. DLPs bestimmen, welche Konnektoren verfügbar sind und welche miteinander verwendet werden können. Mehrere DLPs können in derselben Umgebung aktiv sein, aber der restriktivste DLP hat Vorrang. Wenn ein DLP die Verwendung des Konnektors A zulässt und ein anderer DLP die Verwendung des Konnektors A blockiert, wird der Konnektor blockiert.

In Umgebungen werden häufig mehrere DLPs angewendet, insbesondere in denen DLPs nach Land/Region, Abteilung oder Team innerhalb derselben Umgebung angewendet werden. Es ist von entscheidender Bedeutung, eine klare Visualisierung aller Datenrichtlinien zu haben, die für eine Umgebung gelten. Der einfachste Weg, dies zu erreichen, besteht darin, die Umgebung zu verwalten. In verwalteten Umgebungen können Administrierende alle angewendeten DLPs leicht identifizieren.

Durchsetzung der Lösungsprüfung

Es ist üblich, dass ein Center of Excellence(CoE)-Team Leitlinien festlegt, um das Risiko zu verringern, dass Benutzende nicht konforme Lösungen in eine Umgebung importieren. In verwalteten Umgebungen können Administrierende ganz einfach umfangreiche Prüfungen der statischen Analyse in Lösungen für einen Satz von Regeln der bewährten Methode erzwingen, um problematische Muster zu ermitteln. Bei Organisationen mit dezentralen CoEs ist es häufig erforderlich, die Erzwingung der Lösungsüberprüfung zu aktivieren, sowie proaktiv per E-Mail Kontakt zu den Erstellenden aufzunehmen, um Unterstützung anzubieten.

Die Erzwingung der Lösungsprüfung bietet drei Kontrollebenen: „Keine“, „Warnen“ und „Blockieren“. Administrierende konfigurieren die Auswirkungen der Prüfung, beispielsweise, ob eine Warnung ausgegeben wird, aber der Import zugelassen, oder der Import insgesamt blockiert wird, und gleichzeitig dem Erstellenden das Ergebnis des Imports bereitgestellt wird.

Organisationen, die dieses Feature nutzen, konfigurieren es je nach Umgebungstyp unterschiedlich. Es ist normal, dass es Ausnahmen gibt, und diese Anleitung sollte immer auf Ihre Bedürfnisse abgestimmt sein. Hier sind jedoch die häufigsten Einstellungen für die Erzwingung der Lösungsprüfung in den einzelnen Umgebungstypen:

Standard: Wählen Sie Blockieren und E-Mails senden aus.

Entwickelnder: Wählen Sie Warnen aus und lassen Sie E-Mails senden deaktiviert.

Sandbox: Wählen Sie Warnen aus und lassen Sie E-Mails senden deaktiviert.

Produktion: Wählen Sie Blockieren und E-Mails senden aus.

Teams-Umgebung: Wählen Sie Blockieren und E-Mails senden aus.

IP-Firewall

Standardmäßig kann über die API von jeder IP-Adresse aus auf alle Dataverse-Daten zugegriffen werden, gesichert durch Authentifizierung. Organisationen schränken häufig den Zugriff auf zulässige Quellen ein, um Insider-Bedrohungen wie Datenexfiltration abzuschwächen. Die IP-Firewall in verwalteten Umgebungen trägt zum Schutz Ihrer Unternehmensdaten in Dataverse bei, indem sie den Benutzerzugriff nur auf zulässige IP-Adressen beschränkt. Die IP-Firewall analysiert die IP-Adresse jeder Anforderung in Echtzeit und weist alle unzulässigen Adressen zurück.

Unternehmen konfigurieren die IP-Firewall häufig so, dass sie Verbindungen von ihren Büroräumen aus zulässt und Verbindungen von außen einschränkt. Die bewährte Methode besteht darin, dies zusammen mit dem bedingtem Zugriff zu verwenden, um inkonsistente Richtlinien und Abhängigkeiten zu vermeiden.

Tipp

Wenn Sie diese Richtlinien falsch konfigurieren, müssen Sie möglicherweise Unterstützung vom Microsoft-Support anfordern. Sie können den Zugriff in Power Apps von Benutzenden außerhalb der zulässigen IPs einschränken und Power Automate-Aktionen einschränken, die zuvor zulässig waren.

IP-Cookie-Bindung (Cookie-Wiedergabeangriffe blockieren)

IP-adressenbasierte Cookie-Bindung verhindert Sitzungs-Cookie-Exploits wie Cookie-Wiedergabeangriffe in verwalteten Umgebungen. Wenn versucht wird, mithilfe eines Sitzungscookies, der von einem autorisierten Computer mit aktivierter IP-Cookie-Bindung gestohlen wurde, auf einem nicht autorisierten Computer auf Dataverse zuzugreifen, wird der Versuch blockiert und der Benutzende wird zur erneuten Authentifizierung aufgefordert. Der Benutzende muss sich erneut authentifizieren, wenn:

- Ein VPN-Client ein- oder ausgeschaltet ist.

- Eine Verbindung zu einem WLAN-Hotspot hergestellt wird.

- Die Verbindung vom Internetdienstanbieter zurückgesetzt wird.

- Ein Router zurückgesetzt oder neu gestartet wird.

Kundenseitig verwalteter Schlüssel

Ein kundenseitig verwalteter Schlüssel (CMK) ist wie ein Schloss, das Sie an Ihrer Speichereinheit anbringen. Anstatt sich darauf zu verlassen, wie gut das Lagerunternehmen den Standort bewacht, behalten Sie den Schlüssel zu Ihrem Schloss und entscheiden, wer Zugang zu Ihrer Einheit hat. Organisationen, die Gesetze und Vorschriften zur Datensicherheit und Vertraulichkeit einhalten müssen, können ihre Daten sichern, indem sie sie im Ruhezustand mit ihrem eigenen Schlüssel verschlüsseln. Wenn eine Kopie der Daten gestohlen wird, kann sie ohne den Verschlüsselungsschlüssel nicht auf einem anderen Server wiederhergestellt werden.

Wenn Sie einen CMK verwenden, garantieren Sie, dass nur Sie Zugriff auf den Schlüssel zum Entschlüsseln der Informationen haben. Niemand sonst kann ohne den Verschlüsselungsschlüssel auf Ihre verschlüsselten Daten zugreifen, auch nicht Microsoft.

CMK bietet Vorteile gegenüber dem Bring-Your-Own-Key-Modell (BYOK). Sie können unterschiedliche oder mehrere Verschlüsselungsschlüssel für separate Umgebungen verwenden und Ihren Verschlüsselungsschlüssel besser in Ihrem eigenen Schlüsseltresor verwalten. Ein Upgrade von BYOK auf CMK öffnet Ihre Umgebungen auch für alle anderen Power Platform-Dienste, die Nicht-SQL-Speicher verwenden, wie z. B. Kundenerkenntnisse und -analysen, größere Dateiupload-Größen, kostengünstigere Audit-Speicherung mit Audit-Aufbewahrung, elastische Tabellendienste, Dataverse-Suche und Langzeitaufbewahrung. Wenn Ihre Organisation BYOK verwendet, empfehlen wir die Migration zu CMK.

Organisationen, die CMK verwenden, sollten über strenge Verfahren zum Schutz und zur Erneuerung ihrer kundenseitig verwalteten Verschlüsselungsschlüssel verfügen.

Kunden-Lockbox

Die meisten von Microsoft-Mitarbeitenden durchgeführten Vorgänge, Supportleistungen und Problembehandlungen erfordern keinen Zugriff auf Kundendaten. In seltenen Fällen ist jedoch zu Untersuchungszwecken der begrenzte Zugriff auf Kundendaten durch Microsoft-Mitarbeitende erforderlich. Microsoft verfügt über einen mehrstufigen internen Genehmigungsprozess, um bei Bedarf Zugriff auf Kundendaten zu gewähren. Viele Organisaionen benötigen oder wollen jedoch mehr Kontrolle darüber, wie Microsoft auf ihre Daten zugreifen kann. Mit der Power Platform-Kunden-Lockbox kann die Kundschaft Microsoft-Datenzugriffsanfragen überprüfen, genehmigen und ablehnen.

Wenn die Kunden-Lockbox aktiviert ist und Ihr Supportticket einen eingeschränkten Zugriff auf Ihre Daten erfordert, erhalten die Power Platform Administratoren Ihrer Organisation eine Anforderung. Wenn sie genehmigt wird, haben die Microsoft-Mitarbeitenden, die an Ihrem Ticket arbeiten, nur in der angeforderten Umgebung und nur für einen bestimmten Zeitraum Zugriff auf die Daten. Darüber hinaus wird ihr Zugriff nicht automatisch erneuert. Jedes Mal, wenn ein Datenzugriff erforderlich ist, erhalten Administrierende eine neue Kunden-Lockbox-Anfrage. Alle Anforderungen und Aktualisierungen werden automatisch im Überwachungsprotokoll aufgezeichnet.

Erweiterte Sicherung (7 bis 28 Tage)

Regelmäßige, häufige Sicherungen schützen Ihre Daten in Power Platform und Dataverse vor dem Risiko unerwünschter Ereignisse. Wenn Sie Power Platform zum Erstellen von Produktionsumgebungen verwenden, in denen eine Dataverse-Datenbank und Dynamics 365-Anwendungen installiert sind, werden diese Umgebungen automatisch gesichert und bis zu 28 Tage gespeichert. Wenn eine Produktionsumgebung keine Dynamics 365-Anwendungen installiert, werden Sicherungen sieben Tage lang gespeichert. Für verwaltete Umgebungen können Administrierende jedoch den folgenden PowerShell-Befehl verwenden, um den Aufbewahrungszeitraum für Sicherungen auf 14, 21 oder 28 Tage zu verlängern.

Set-AdminPowerAppEnvironmentBackupRetentionPeriod -EnvironmentName <YourEnvironmentID> -NewBackupRetentionPeriodInDays 28

Exportieren von Daten nach Application Insights

Application Insights kann Diagnose- und Leistungsdaten von Dataverse empfangen, die Sie zur Diagnose und Behebung von Fehlern und Leistungsproblemen verwenden können. Organisationen nutzen Application Insights, eine Funktion von Azure Monitor, um mehr Kontrolle über ihre Anlagen zu erhalten.

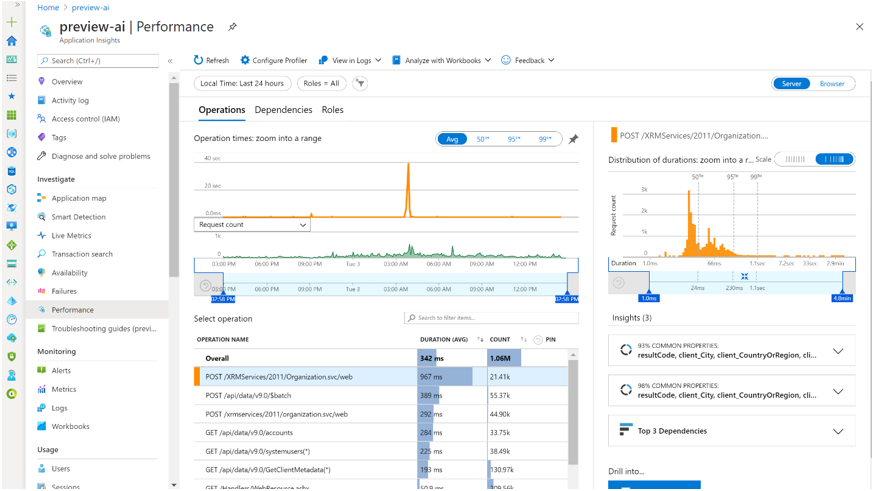

Wenn Sie Dataverse-Umgebungen haben, können Sie den Datenstrom verwenden, um die Leistung von eingehenden Dataverse-API-Aufrufen zu überwachen, Dataverse-Plug-In-Ausführungsaufrufe und Dataverse-SDK-Aufrufe und zur Überwachung von Fehlern in Plug-Ins und Dataverse-SDK-Vorgängen. Sie können Ihre Apps mit Application Insights verbinden, um zu verstehen, was Benutzende mit ihnen tun, Informationen zu sammeln, um bessere Geschäftsentscheidungen zu treffen und die Qualität der Apps zu verbessern. Der folgende Screenshot zeigt beispielsweise die Anzahl und durchschnittliche Dauer jedes Vorgangs für eine modellgesteuerte App. Anhand dieser Informationen können Sie die Vorgänge identifizieren, die sich am meisten auf die Apps der Benutzenden auswirken.

Sie können Application Insights zusammen mit Filtern verwenden, um jeden fehlgeschlagenen Flow zu erkennen und Warnungen zu erstellen. Das folgende Beispiel zeigt, wie Sie eine benutzerdefinierte Warnung erstellen und nach Fehlern in einem bestimmten Cloud-Flow filtern. Weitere Beispiele finden Sie unter Application Insights in Power Automate einrichten.

let myEnvironmentId = **'Insert your environment ID here**;

let myFlowId = **Insert your flow ID here** ';

requests

| where timestamp > ago(**1d**)

| where customDimensions ['resourceProvider'] == 'Cloud Flow'

| where customDimensions ['signalCategory'] == 'Cloud flow runs'

| where customDimensions ['environmentId'] == myEnvironmentId

| where customDimensions ['resourceId'] == myFlowId

| where success == false

Katalog in Power Platform

Der Katalog in Power Platform ist ein zentraler Ort, an dem Erstellende und Entwickelnde Lösungen, Vorlagen und Codekomponenten entdecken und teilen können, um sie in der gesamten Organisation wiederzuverwenden. Er bietet Administrierenden außerdem einen zentralen Ort zum Speichern und Verwalten von Power Platform-Artefakten mit Verwaltungsfunktionen und Genehmigungsworkflows, um die Einhaltung behördlicher und gesetzlicher Anforderungen sicherzustellen.

Erstellende und Entwickelnde übermitteln ihre Lösungen, Vorlagen und Komponenten an den Katalog, um ihrer Kollegschaft bei der Lösung geschäftlicher Probleme zu helfen. Administrierende und branchenspezifische Genehmigende können diese überprüfen und genehmigen. Der Katalog dient als zentrale Informationsquelle für Power Platform-Artefakte, die kuratiert und kontrolliert werden können, um den Wert für Erstellende und Entwickelnde zu steigern. Er optimiert den Prozess des Findens, Erstellens und Teilens von Lösungen und Vorlagen und erleichtert Organisationen so, Apps auf geschäftliche Probleme anzuwenden und ihre Ziele zu erreichen.

Organisationen, die Entwickelnde und Erstellende dazu ermutigen, Komponenten und Vorlagen im Katalog zu erstellen und zu teilen, können einen Mehrwert aus Ihrem Investment in Power Platform erzielen. Das einfache Erstellen reicht nicht aus. Durch die gemeinsame Nutzung der Artefakte im großen Stil werden Gemeinschaften gefördert und Gruppen unterstützt, die einen Mehrwert aus den vielfältigen Mitarbeitenden innerhalb der Organisation ziehen. Tatsächlich wenden Organisationen, die mit Power Platform am erfolgreichsten sind, ein Fusionsteam-Modell an, bei dem professionelle Entwickelnde, Erstellende und Administrierende zusammenarbeiten, um ihrer Kollegschaft dabei zu helfen, den größtmöglichen Nutzen aus der Plattform zu ziehen, indem Lösungen, Vorlagen und Komponenten wiederverwendet werden.

Standardumgebungs-Routing

Das standardmäßige Umgebungsrouting ist ein Premium-Governance-Feature, mit dem Power Platform-Administrierende automatisch direkt neue Erstellende in ihren eigenen persönlichen Entwicklungsumgebungen verwenden können, wenn sie Power Apps zum ersten Mal besuchen. Das standardmäßige Umgebungsrouting bietet neuen Entwickelnden einen persönlichen, sicheren Raum zum Erstellen mit Microsoft Dataverse, ohne befürchten zu müssen, dass andere auf ihre Apps oder Daten zugreifen.

Überlegungen für die Nutzung verwalteter Umgebungen

Wenn Sie den Einsatz verwalteter Umgebungen in Betracht ziehen, sollten Sie einige Dinge beachten.

Governance: Verwaltete Umgebungen, CoE-Starterkit oder beides?

Bei verwalteten Umgebungen handelt es sich um eine Reihe von Funktionen, die die Verwaltung von Power Platform vereinfachen sollen, indem sie den Administrierenden mehr Kontrolle ermöglichen und weniger Aufwand erfordern, was viele Organisationen mit Spannung erwartet haben. Die Governance-Prozesse vieler Organisationen wurden vom CoE-Starterkit beeinflusst. Andere basieren auf den sofort einsatzbereiten Funktionen des Kits und wurden erweitert, um den spezifischen Anforderungen einer Organisation gerecht zu werden. Wieder andere nutzen das CoE-Starterkit, um die Governance-Funktionen verwalteter Umgebungen zu erweitern.

Das Technikteam für verwaltete Umgebungen hat eng mit Power CAT zusammengearbeitet, dem Team, das für das Starterkit verantwortlich ist, um die am häufigsten verwendeten Features im Kit zu ermitteln und sie in verwalteten Umgebungen hinzuzufügen. Daher sind einige Funktionen in beiden Produkten verfügbar. Wenn Sie verwaltete Umgebungen verwenden, werden produktinterne Funktionen von Microsoft verwaltet und unterstützt. Sie müssen sie nicht aktualisieren oder warten – sie werden automatisch mit Power Platform-Veröffentlichungszyklen aktualisiert. Wenn Ihre Organisation das CoE-Starterkit verwendet, ist es wichtig, einen internen Prozess zur monatlichen Aktualisierung einzurichten und aufrechtzuerhalten. Befolgen Sie die Vorschläge unter Bürozeiten des CoE-Starterkits.

Der empfohlene Ansatz besteht darin, beides zu verwenden: Beginnen Sie mit verwalteten Umgebungen und schließen Sie etwaige Lücken mit dem Starterkit. So entscheiden Sie, ob Sie „Verwaltete Umgebung“ mit dem CoE-Starterkit verwenden.

Da das Kit communitybasiert ist, unterliegt es nicht den gleichen Vereinbarungen zum Servicelevel wie unsere lizenzierten Produkte. Gehen Sie zur GitHub-Website, um Fehler zu melden, Fragen zu stellen und neue Funktionen anzufordern.

Wenn Sie planen, verwaltete Umgebungen zu deaktivieren

Es ist wichtig zu verstehen, was passiert, wenn Ihre Organisation keine verwalteten Umgebungen mehr verwendet. Die folgende Tabelle beschreibt die Auswirkungen auf Erstellende und Administrierende.

| Feature | Auswirkungen auf Erstellende | Auswirkungen auf Administrierende |

|---|---|---|

| Willkommenheißen von Erstellenden | Indirekt: Die Willkommensnachricht wird nicht mehr angezeigt, wenn sie die Umgebung betreten. | Indirekt: Sie können in Umgebungen keine benutzerdefinierten Willkommensnachrichten definieren. |

| Freigabe einschränken | Direkt: Sie können ihre Apps mit beliebigen Sicherheitsgruppen und Benutzenden teilen. | Indirekt: Sie können nicht steuern, wie Apps in der Umgebung geteilt werden. |

| Insights zur Verwendung | Nein | Direkt: Sie und alle anderen Empfangenden erhalten keinen wöchentlichen E-Mail-Digest mehr. |

| Datenrichtlinien | Nein | Indirekt: DLPs werden erzwungen, aber Administrierende können nicht mehrere DLPs auf die Umgebung anwenden. |

| Pipelines in Power Platform | Direkt: Sie können die Pipelines nicht zum Bereitstellen ihrer Lösungen verwenden. | Nein |

| Durchsetzung der Lösungsprüfung | Indirekt: Sie können jede Lösung ohne Prüfung auf Fehler, Sicherheit und nicht konforme Anlagen importieren. | Nein |

| Kundenseitig verwalteter Schlüssel | Nein | Indirekt: Die Funktion ist eingeschränkt. |

| IP-Firewall | Nein | Indirekt: Die Funktion ist eingeschränkt. |

| Kunden-Lockbox | Nein | Indirekt: Die Funktion ist eingeschränkt. |

| Erweiterte Sicherung (7 bis 28 Tage) | Ohne | Indirekt: Die Funktion ist eingeschränkt. |

| Exportieren nach App Insights | Ohne | Indirekt: Die Funktion ist eingeschränkt. |

| Katalog in Power Platform | Nein | Indirekt: Die Funktion ist eingeschränkt. |

Allgemeine Einstellungen für verwaltete Umgebungen

Wenn Sie die Aktivierung verwalteter Umgebungen in Betracht ziehen, könnten die folgenden Beispieleinstellungen für jeden Umgebungstyp hilfreich sein:

Standardumgebung

- Freigabe einschränken: Die Freigabe mit Gruppen wird auf 20 Personen beschränkt

- Erzwingung der Lösungsüberprüfung: E-Mails werden blockiert und gesendet

- Erkenntnisse zur Verwendung: Ein

- Willkommensinhalt für Erstellende: Angepasst, einschließlich des Links, um mehr zu erfahren

Entwicklerumgebung

- Freigabe einschränken: Keine Beschränkungen festlegen

- Erzwingung der Lösungsüberprüfung: Es wird gewarnt und es werden keine E-Mails gesendet

- Erkenntnisse zur Verwendung: Aus

- Willkommensinhalt für Erstellende: Angepasst, einschließlich des Links, um mehr zu erfahren

Sandboxumgebung

- Freigabe einschränken: Keine Beschränkungen festlegen

- Erzwingung der Lösungsüberprüfung: Es wird gewarnt und es werden keine E-Mails gesendet

- Erkenntnisse zur Verwendung: Ein

- Willkommensinhalt für Erstellende: Angepasst, einschließlich des Links, um mehr zu erfahren

Produktionsumgebung

- Freigabe einschränken: Keine Beschränkungen festlegen

- Erzwingung der Lösungsüberprüfung: E-Mails werden blockiert und gesendet

- Erkenntnisse zur Verwendung: Ein

- Willkommensinhalt für Erstellende: Angepasst, einschließlich des Links, um mehr zu erfahren

Teams-Umgebung

- Freigabe einschränken: Keine Beschränkungen festlegen

- Erzwingung der Lösungsüberprüfung: E-Mails werden blockiert und gesendet

- Erkenntnisse zur Verwendung: Ein

- Willkommensinhalt für Erstellende: Kein Inhalt oder Link für weitere Informationen

So entscheiden Sie, ob Sie „Verwaltete Umgebung“ mit dem CoE-Starterkit verwenden

Das CoE-Starterkit bietet einen umfassenden Satz an Features zur Verwaltung, Steuerung und Förderung der Einführung von Power Platform. Dies ist ein Produkt im Rahmen unseres Experimentieren und unserer Innovation mit einem Low-Code-Modell für Open Source wider, das stark durch Kundenfeedback beeinflusst wird. Einige seiner Funktionen überschneiden sich mit Funktionen von verwalteten Umgebungen, und verwaltete Umgebungen sollen irgendwann einige Funktionen des Kits ersetzen. Da sich verwaltete Umgebungen weiterentwickeln, fügen wir dem Kit weiterhin neue Funktionen hinzu, um das Interesse zu messen. Das CoE-Starterkit ist nicht dazu gedacht, Funktionen zu duplizieren, die in verwalteten Umgebungen vorhanden sind. Der Schwerpunkt liegt auf Innovation und der Bearbeitung unerfüllter Kundenanfragen, während wir das Feedback darüber einholen, was als Nächstes benötigt wird.

Sie können verwaltete Umgebungen alleine oder mit dem CoE-Starterkit verwenden, um die Power Platform-Einführung zu verwalten und zu steuern. Woher wissen Sie, welche Option Sie wählen sollen?

Wir empfehlen, mit den Standardfunktionen im Power Platform Admin Center und in verwalteten Umgebungen zu beginnen. Sie sind robust und werden vollständig unterstützt. Und wenn Sie feststellen, dass Sie mehr Funktionen benötigen, um Ihren Mandanten zu verwalten, prüfen Sie, ob die Funktionen im CoE-Starterkit das ergänzen können, was Sie standardmäßig in verwalteten Umgebungen erhalten. Jede Organisation muss das beste Hybridmodell finden, das ihren Anforderungen entspricht.

CoE-Starterkit im Vergleich zu verwalteten Umgebungen

Einige wichtige Unterschiede zwischen dem CoE-Starterkit und verwalteten Umgebungen sollten Teil Ihrer Überlegungen sein.

Das CoE-Starterkit nutzt öffentlich verfügbare APIs und Aktionen, um Leitlinien zur Governance anzuwenden. Governance-Prozesse sind asynchron und erfolgen reaktiv. Nehmen wir an, Ihre Organisation muss die Freigabe von Apps auf 20 Benutzende beschränken. Das CoE kann erst reagieren, wenn das Limit überschritten wird, was möglicherweise zu nicht konformen Anlagen führt. Andererseits nutzen verwaltete Umgebungen in das Produkt integrierte private APIs, die Freigabebeschränkungen durchsetzen, bevor sie überschritten werden.

„Verwaltete Umgebungen“ entwickelt sich kontinuierlich weiter, basierend auf Kundenfeedback und Erkenntnissen der Kundschaft, die das CoE-Starterkit verwenden. Einige Features überlappen sich vollständig oder teilweise. Im Gegenzug hat das Starterkit Features, die Organisationen nutzen können, um Aktionen auszufüren, die mit verwalteten Umgebungen noch nicht möglich sind, und umgekehrt. Wir empfehlen Ihnen, sich die Übersicht über das Center of Excellence (CoE) anzusehen.

Der folgende Vergleich der Funktionen von verwalteten Umgebungen und dem CoE-Starterkit soll Ihnen als Entscheidungshilfe dienen.

Feature „Verwaltete Umgebungen“: Willkommenheißen von Erstellenden Verfügbar im CoE-Starterkit: Teilweise

- In verwalteten Umgebungen können Administrierende benutzerdefinierte Willkommensinhalte bereitstellen, um Erstellende bei ihrem ersten Besuch von Power Apps mit Informationen zu den ersten Schritten zu begrüßen. Das CoE-Starterkit bietet eine Willkommens-E-Mail, die erst an neue Entwickelnde gesendet wird, nachdem sie ihre erste App, ihren ersten Flow oder Bot erstellt haben.

- „Verwaltete Umgebungen“ kommuniziert direkt mit neuen Erstellenden im Entwicklerstudio. Das CoE-Starterkit kommuniziert nur per E-Mail.

- Mit „Verwaltete Umgebungen“ können Administrierende die Willkommensnachricht in jeder Umgebung anpassen. Das CoE-Starterkit verfügt über eine Willkommensnachricht für alle Umgebungen.

Feature „Verwaltete Umgebungen“: Freigabe beschränken Verfügbar im CoE-Starterkit: Nicht in Echtzeit (reaktiv)

Administrierende können im Starterkit Freigabeeinschränkungen festlegen, diese können jedoch nicht proaktiv durchgesetzt werden. Die Freigabegrenzen im Kit werden nur zum Versenden von Compliance-Benachrichtigungen und Erinnerungen an Erstellende verwendet.

Feature „Verwaltete Umgebungen“: Erkenntnisse zur Verwendung Verfügbar im CoE-Starterkit: Ja

- Beide Lösungen verfügen über eine gute Visualisierung des Inventars und Erkenntnisse in die Nutzung.

- Die Berichterstellung des CoE-Starterkits kombiniert Ihre Diagnose- und Inventardaten mit Daten über Ihren Mandanten aus Microsoft Entra ID. So können Sie Ihre aktivsten Erstellenden nach Abteilung, Stadt oder Land/Region finden.

- Die Berichterstattung des Starterkits nutzt Power BI. Das bedeutet, Sie können die Daten entsprechend Ihren Anforderungen und Ihrer Verwendung in Segmente aufteilen und die Power BI-Sicherheit auf Zeilenebene verwenden, um Dashboards mit anderen Administratorgruppen zu teilen. Erfahren Sie, wie Sie tiefe Erkenntnisse in die Power Platform-Einführung mit dem CoE-Power BI-Dashboard erhalten.

Feature „Verwaltete Umgebungen“: Datenrichtlinien Verfügbar im CoE-Starterkit: Ja

Das CoE-Starterkit enthält ein DLP-Auswirkungstool, das hilfreich ist, um die Auswirkungen der Aktivierung oder Deaktivierung bestimmter DLPs auf eine Umgebung zu verstehen.

Feature „Verwaltete Umgebungen“: Wöchentliche Übersicht Verfügbar im CoE-Starterkit: Teilweise

- Das CoE-Starterkit enthält keine wöchentliche Übersicht für Administrierende. Stattdessen erhalten Administrierende Informationen aus einem Power BI-Dashboard.

- Bei „Verwaltete Umgebungen“ werden inaktive Apps und Flows in einer wöchentlichen Zusammenfassungs-E-Mail hervorgehoben. Das CoE-Starterkit hat einen Inaktivitätsbenachrichtigungsprozess, der Entwickelnde über ihre inaktiven Ressourcen benachrichtigt und um Genehmigung für deren Löschung bittet.

- Eines der Hauptziele sowohl von verwalteten Umgebungen und dem CoE-Starterkit ist es, mehr Einblicke zu bieten, damit Administrierende Maßnahmen ergreifen können. Hier ist das CoE-Starterkit im Vorteil. Es verfügt über Funktionen, die das Ressourcenmanagement an die Erstellenden weiterleiten, ihnen die Verantwortung für ihre eigenen Ressourcen übertragen und die Belastung der Administrierenden verringern.

Feature „Verwaltete Umgebungen“: Pipelines in Power Platform Verfügbar im CoE-Starterkit: Teilweise

Ein Teil des CoE-Starterkits enthält ein weiteres Kit namens ALM Accelerator for Power Platform, das ähnliche Features von Pipelines hat, einschließlich einer gewissen Erweiterbarkeit für die Integration zwischen beiden Lösungen.

Feature „Verwaltete Umgebungen“: Erzwingung der Lösungsüberprüfung Verfügbar im CoE-Starterkit: Nein

Da diese Lösungen eng in das Produkt integriert sind, gibt es für das CoE-Starterkit keine Möglichkeit, diese zu prüfen.

Feature „Verwaltete Umgebungen“: IP-Firewall Verfügbar im CoE-Starterkit: Nein

Feature „Verwaltete Umgebungen“: Cookie-Wiedergabeangriffe blockieren Verfügbar im CoE-Starterkit: Nein

Feature „Verwaltete Umgebungen“: Kundenseitig verwaltete Schlüssel Verfügbar im CoE-Starterkit: Nein

Feature „Verwaltete Umgebungen“: Kunden-Lockbox Verfügbar im CoE-Starterkit: Nein

Schlussfolgerung

Verwaltete Umgebungen mit Premium-Governance-Funktionen stellen eine zentrale Lösung für IT-Administrierende dar, die mit der Verwaltung und Steuerung der Power Platform-Einführung im großen Stil beauftragt sind. Durch die Bereitstellung einer robusten Suite von Tools und Kontrollen versetzt es die Governance-Teams in die Lage, ein empfindliches Gleichgewicht zwischen Innovation und Sicherheit aufrechtzuerhalten. Mit granularen Zugriffskontrollen, optimierter Lösungsbereitstellung und Richtliniendurchsetzung bieten verwaltete Umgebungen die Grundlage für Unternehmen, das volle Potenzial von Power Platform sicher auszuschöpfen und gleichzeitig Compliance, Datenintegrität und optimale Leistung sicherzustellen. In einer Zeit, in der Datenverwaltung von größter Bedeutung ist, machen diese Funktionen Power Platform zu einem Eckpfeiler moderner Unternehmens-IT-Strategien und fördern Effizienz und Sicherheit für Administrierende und Stakeholder gleichermaßen.