Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Azure Firewall es un servicio de seguridad de firewall de red inteligente y nativo en la nube que ofrece protección contra amenazas de nivel superior para las cargas de trabajo en la nube de Azure. Se trata de un firewall como servicio que incorpora alta disponibilidad y escalabilidad a la nube ilimitada. Azure Firewall inspecciona el tráfico este-oeste y norte-sur. Para comprender estos tipos de tráfico, consulte tráfico este-oeste y norte-sur.

Azure Firewall está disponible en tres SKU: Básico, Estándar y Premium.

Nota:

Azure Firewall es uno de los servicios que componen la categoría Seguridad de red en Azure. Otros servicios de esta categoría incluyen Azure DDoS Protection y Azure Web Application Firewall. Cada servicio tiene sus propias características únicas y casos de uso. Para obtener más información sobre esta categoría de servicio, consulte Seguridad de red.

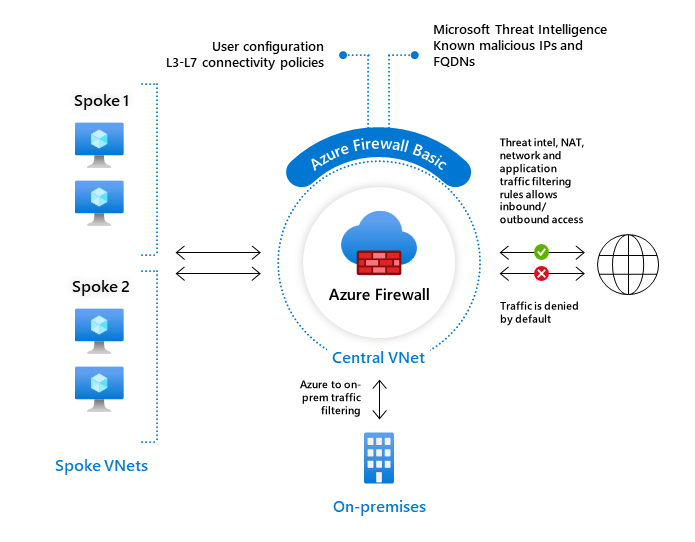

Azure Firewall Básico

Azure Firewall Basic está diseñado para pequeñas y medianas empresas (PYME) para proteger sus entornos de nube de Azure. Proporciona protección esencial a un precio asequible.

Entre las principales limitaciones de Azure Firewall Basic se incluyen las siguientes:

- Solo admite el modo de alerta de Intel para amenazas

- Unidad de escala fija con dos instancias de back-end de máquina virtual

- Se recomienda para entornos con un rendimiento estimado de 250 Mbps

Para más información, consulte Características de Azure Firewall por SKU.

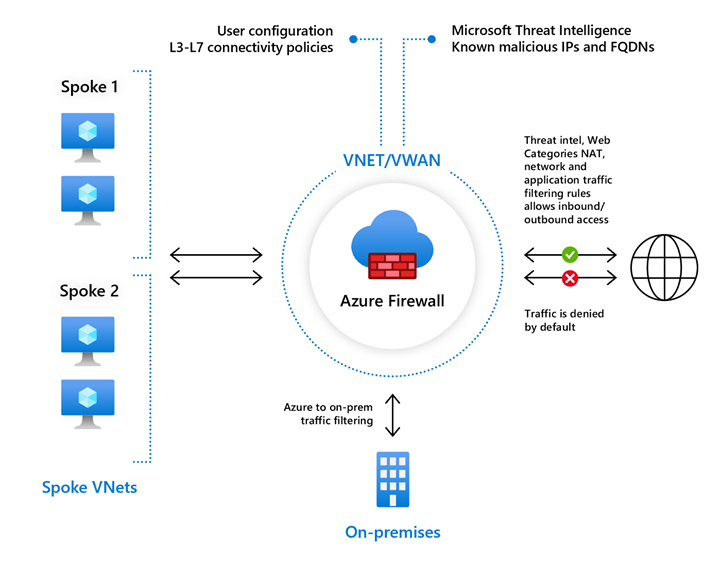

Azure Firewall Estándar

Azure Firewall Estándar ofrece fuentes de inteligencia sobre amenazas y filtrado L3-L7 directamente desde Microsoft Cyber Security. Puede avisarle y bloquear el tráfico desde o hacia dominios y direcciones IP malintencionadas conocidas. Se actualiza en tiempo real para protegerse frente a amenazas nuevas y emergentes.

Para más información, consulte Características de Azure Firewall por SKU.

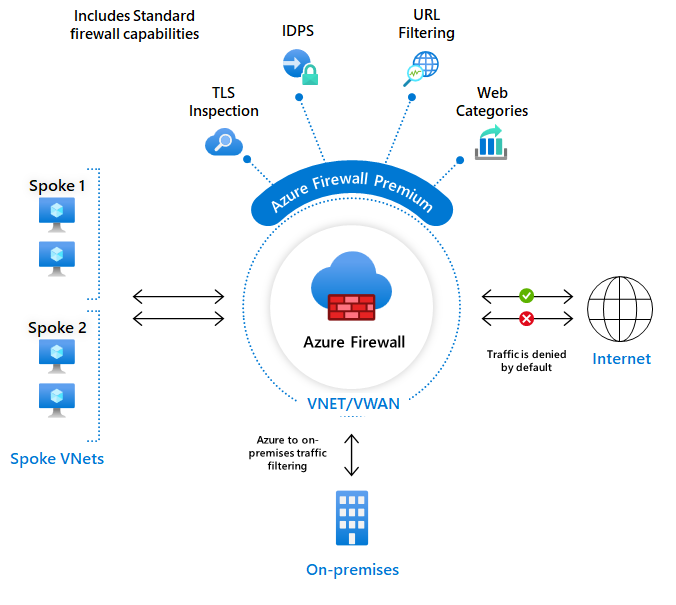

Azure Firewall Prémium

Azure Firewall Premium proporciona funcionalidades avanzadas, incluidas las IDPS basadas en firmas para la detección rápida de ataques mediante la identificación de patrones específicos. Estos patrones pueden incluir secuencias de bytes en el tráfico de red o secuencias de instrucciones malintencionadas conocidas y que use el malware. Con más de 67.000 firmas en más de 50 categorías, actualizadas en tiempo real, protege contra vulnerabilidades de seguridad nuevas y emergentes, como malware, phishing, minería de monedas y ataques troyanos.

Para más información, consulte Características de Azure Firewall por SKU.

Comparación de características

Para comparar todas las características de SKU de Azure Firewall, consulte Elección de la SKU correcta de Azure Firewall para satisfacer sus necesidades.

Administrador de Firewall de Azure

Azure Firewall Manager proporciona un lugar central para administrar Azure Firewalls en varias suscripciones. Usa directivas de firewall para aplicar un conjunto común de reglas de red y aplicación y configuraciones a los firewalls del inquilino.

Firewall Manager admite firewalls en entornos de red virtual y Virtual WAN (centro virtual seguro). Los centros virtuales usan la solución de automatización de rutas de Virtual WAN para simplificar el enrutamiento del tráfico al firewall con unos pocos pasos.

Para más información, consulte Azure Firewall Manager.

Precios y contrato de nivel de servicio

Para más información sobre los precios, consulte Precios de Azure Firewall.

Para obtener información sobre el Acuerdo de Nivel de Servicio, consulte Acuerdos de Nivel de Servicio (SLA) para Online Services.

Regiones admitidas

Para obtener una lista de las regiones admitidas, consulte Productos de Azure disponibles por región.

Novedades

Para más información sobre las actualizaciones más recientes, consulte Actualizaciones de Azure.

Problemas conocidos

Para ver los problemas conocidos, consulte Problemas conocidos de Azure Firewall.

Pasos siguientes

- Inicio rápido: Creación de una instancia de Azure Firewall y una directiva de firewall: plantilla de Azure Resource Manager

- Inicio rápido: Implementación de Azure Firewall con Availability Zones: plantilla de Resource Manager

- Tutorial: Implementación y configuración de Azure Firewall mediante Azure Portal

- Módulo de Learn: Introducción a Azure Firewall

- Más información sobre la seguridad de red de Azure