Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Los grupos forman parte de cualquier estrategia de control de acceso. Puede utilizar los grupos de seguridad de Microsoft Entra y los Grupos de Microsoft 365 como base para proteger el acceso a los recursos. Use grupos para los siguientes mecanismos de control de acceso:

- Directivas de acceso condicional

- Paquetes de acceso de administración de derechos

- Acceso a recursos de Microsoft 365, Microsoft Teams y sitios de SharePoint

Los grupos tienen los siguientes roles:

- Propietarios de grupos: administran la configuración del grupo y la pertenencia al mismo.

- Miembros: heredan los permisos y el acceso que se han asignado al grupo.

- Invitados: son miembros de fuera de la organización.

Antes de empezar

Este artículo es el número 4 de una serie de 10 artículos. Se recomienda leer los artículos en orden. Vaya a la sección Pasos siguientes para ver toda la serie.

Estrategia de grupo

Para desarrollar una estrategia de grupo para proteger el acceso externo a los recursos, tenga en cuenta la posición de seguridad que desea.

Para más información, consulte Determinación de la posición de seguridad para el acceso externo.

Creación de grupos

Determine quién tiene permisos para crear grupos: administradores, empleados o usuarios externos. Considere los siguientes escenarios:

- Los miembros del inquilino pueden crear grupos de seguridad Microsoft Entra

- Los usuarios internos y externos pueden unirse a grupos en el inquilino

- Los usuarios pueden crear grupos de Microsoft 365

-

Administre quién puede crear grupos de Microsoft 365.

- Para configurar esta opción, use PowerShell.

- Restricción de su aplicación Microsoft Entra a un conjunto de usuarios en un inquilino de Microsoft Entra

- Configuración de la administración de grupos de autoservicio en Microsoft Entra ID

- Solución de problemas de grupos

Invitaciones a grupos

Como parte de la estrategia de grupo, considere quién puede invitar a personas o agregarlas a grupos. Los miembros del grupo pueden agregar otros miembros o los propietarios pueden agregar miembros. Decida a quién se puede invitar. Los usuarios externos se pueden agregar a los grupos de forma predeterminada.

Asignar usuarios a grupos

Los usuarios se asignan a grupos de forma manual en función de los atributos de usuario del objeto de usuario, o bien con arreglo a otros criterios. Los usuarios se asignan a los grupos de forma dinámica según sus atributos. Por ejemplo, puede asignar usuarios a grupos en función de los siguientes criterios:

- Puesto o departamento

- Organización asociada a la que pertenecen

- Manualmente o a través de organizaciones conectadas

- Tipo de usuario invitado o miembro

- Participación en un proyecto

- Manualmente

- Ubicación

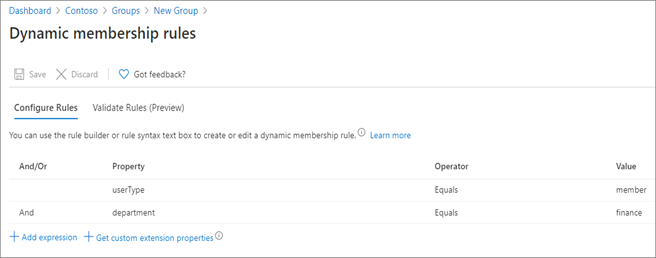

Los grupos dinámicos contienen usuarios o dispositivos, pero no ambos. Agregue consultas basadas en atributos de usuario para asignar usuarios al grupo dinámico. En la captura de pantalla siguiente se muestran consultas que agregan usuarios al grupo si son miembros del departamento financiero.

Más información: Crear o actualizar un grupo dinámico en Microsoft Entra ID

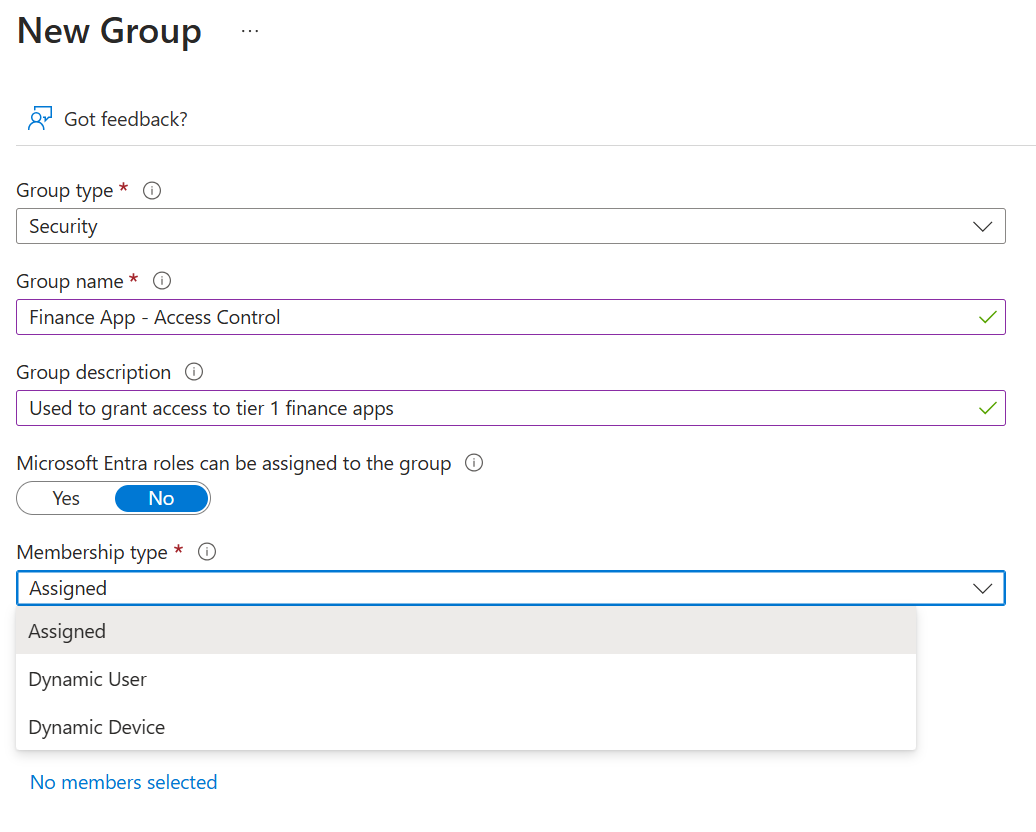

Uso de grupos para una función

Cuando utilice grupos, es importante que tengan una única función. Si se usa un grupo para otorgar acceso a los recursos, no lo use con ningún otro propósito. Se recomienda adoptar una convención de nomenclatura de grupo de seguridad que permita identificar claramente la finalidad de estos:

- Aplicaciones_de_finanzas_de_acceso_seguro

- Membresía_del_equipo_de_finanzas

- Edificio_financiero_localización

Tipos de grupo

Puede crear grupos de seguridad de Microsoft Entra y grupos de Microsoft 365 en Azure Portal o en el portal de administración de Microsoft 365. Use cualquier tipo de grupo para proteger el acceso externo.

| Consideraciones | Grupos de seguridad manuales y dinámicos de Microsoft Entra | Grupos de Microsoft 365 |

|---|---|---|

| El grupo contiene | Usuarios Grupos Entidades de servicio Dispositivos |

Solo usuarios |

| Dónde se crea el grupo | Portal de Azure Portal de Microsoft 365 (si está habilitado para correo electrónico) PowerShell Microsoft Graph Portal del usuario final |

Portal de Microsoft 365 Portal de Azure PowerShell Microsoft Graph Aplicaciones de Microsoft 365 |

| De manera predeterminada, ¿quién los puede crear? | Administradores Usuarios |

Administradores Usuarios |

| De manera predeterminada, ¿quién se agrega? | Usuarios internos (miembros del inquilino) y usuarios invitados | Miembros de inquilino e invitados de una organización |

| Se concede acceso a | A los recursos que tiene asignados. | Recursos relacionados con el grupo: Buzón de correo, sitio, equipo, chats y otros recursos del grupo de Microsoft 365 Otros recursos a los que se agregue el grupo |

| Se puede usar con | Acceso condicional administración de derechos Licencias de grupo |

Acceso condicional administración de derechos Etiquetas de confidencialidad |

Nota

Use los grupos de Microsoft 365 para crear y administrar un conjunto de recursos Microsoft 365 (por ejemplo, Teams, junto con su contenido y sitios asociados).

Grupos de seguridad de Microsoft Entra

Los grupos de seguridad de Microsoft Entra pueden tener usuarios o dispositivos. Use estos grupos para administrar el acceso a:

- Recursos de Azure

- Aplicaciones de Microsoft 365

- Aplicaciones personalizadas

- Aplicaciones de software como servicio (SaaS), como Dropbox ServiceNow

- Datos y suscripciones de Azure.

- Servicios de Azure

Utilice los grupos de seguridad de Microsoft Entra para asignar:

- Licencias para servicios

- Microsoft 365

- Dynamics 365

- Movilidad Empresarial + Seguridad

- Consulte ¿Qué es la concesión de licencias por grupos en Microsoft Entra ID?

- Permisos elevados

Más información:

- Administración de grupos y pertenencia a grupos de Microsoft Entra

- Cmdlets de Microsoft Entra versión 2 para la administración de grupos

Nota

Use grupos de seguridad para asignar hasta 1500 aplicaciones.

Grupo de seguridad habilitado para correo electrónico

Para crear un grupo de seguridad habilitado para el correo electrónico, vaya al Centro de administración de Microsoft 365. Habilite un grupo de seguridad para el correo durante la creación. No se puede habilitar posteriormente. No se puede crear el grupo en el Azure Portal.

Organizaciones híbridas y grupos de seguridad de Microsoft Entra

Las organizaciones híbridas disponen de infraestructura para entornos locales y Microsoft Entra ID. Las organizaciones híbridas que usan Active Directory pueden crear grupos de seguridad en el entorno local y luego los sincronizan con la nube. Por tanto, solo se pueden agregar usuarios del entorno local a los grupos de seguridad.

Importante

Proteja la infraestructura local frente al riesgo. Consulte Protección de Microsoft 365 contra ataques locales.

Grupos de Microsoft 365

Grupos de Microsoft 365 es el servicio de pertenencia para el acceso a través de Microsoft 365. Se pueden crear desde Azure Portal o el centro de administración de Microsoft 365. Al crear un grupo de Microsoft 365, se concede acceso a un grupo de recursos para la colaboración.

Más información:

- Introducción a Grupos de Microsoft 365 para administradores

- Creación de un grupo en el Centro de administración de Microsoft 365

- Centro de administración de Microsoft Entra

- Centro de administración de Microsoft 365

Roles de Grupos de Microsoft 365

-

Propietarios del grupo

- Adición o eliminación de miembros

- Eliminación de conversaciones de la bandeja de entrada compartida

- Cambio de la configuración del grupo

- Cambio del nombre del grupo

- Actualización de la descripción o la imagen

-

Miembros

- Acceso a todo el contenido del grupo

- No puede cambiar la configuración del grupo

- Puede invitar a invitados a unirse al grupo

- Administración del acceso de invitado en grupos de Microsoft 365

-

Invitados

- Son miembros de fuera de la organización

- Tienen algunos límites para de funcionalidad en Teams

Configuración de grupos de Microsoft 365

Seleccione un alias de correo electrónico, una opción de privacidad y si desea habilitar el grupo para equipos.

Después de la instalación, agregue miembros y configure las opciones para el uso del correo electrónico, etc.

Pasos siguientes

Use la siguiente serie de artículos para obtener más información sobre cómo proteger el acceso externo a los recursos. Se recomienda seguir el orden indicado.

Determinación de la posición de seguridad para el acceso externo con Microsoft Entra ID

Detección del estado actual de la colaboración externa en su organización

Acceso externo seguro con grupos en Microsoft Entra ID y Microsoft 365 (está aquí)

Transición a la colaboración controlada con la colaboración B2B de Microsoft Entra

Administración del acceso externo con la administración de derechos de Microsoft Entra

Administración del acceso externo a los recursos mediante directivas de acceso condicional

Conversión de cuentas de invitado locales en cuentas de invitado B2B de Microsoft Entra