Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Important

Cet article s’applique aux clouds gouvernementaux. Si vous utilisez des clouds commerciaux, consultez l’article Activer Defender pour les serveurs SQL sur les machines .

Le plan Defender pour les serveurs SQL sur les machines est l’un des plans Defender pour les bases de données dans Microsoft Defender for Cloud. Utilisez Defender pour SQL Server sur les machines pour protéger les bases de données SQL Server hébergées sur des machines virtuelles Azure et des machines virtuelles avec Azure Arc.

Conditions préalables

| Besoin | Détails |

|---|---|

| Autorisations | Pour déployer le plan sur un abonnement, y compris Azure Policy, vous avez besoin d’autorisations propriétaires d’abonnement . L’utilisateur Windows sur la machine virtuelle SQL doit avoir le rôle Sysadmin sur la base de données. |

| Machines multiclouds | Les machines multicloud (AWS et GCP) doivent être intégrées en tant que machines virtuelles avec Azure Arc. Elles peuvent être automatiquement intégrées en tant que machines Azure Arc lors de leur intégration au connecteur. Intégrez votre connecteur AWS et approvisionnez automatiquement Azure Arc. Intégrez votre connecteur GCP et approvisionnez automatiquement Azure Arc. |

| Ordinateurs locaux | Les machines locales doivent être intégrées en tant que machines virtuelles avec Azure Arc. Intégrez des machines locales et installez Azure Arc. |

| Azure Arc | Consulter les conditions requises des déploiements Azure Arc - Planifier et déployer des serveurs compatibles avec Azure Arc - Conditions préalables pour l’assistant Machine connectée - Configuration réseau requise pour l’agent de machine connectée - Rôles spécifiques à SQL Server activés par Azure Arc |

| Extensions | Vérifiez que ces extensions ne sont pas bloquées dans votre environnement. |

| Defender pour SQL (IaaS et Arc) | - Éditeur : Microsoft.Azure.AzureDefenderForSQL - Type : AdvancedThreatProtection.Windows |

| Extension IaaS SQL (IaaS) | - Éditeur : Microsoft.SqlServer.Management - Type : SqlIaaSAgent |

| Extension IaaS SQL (Arc) | - Éditeur : Microsoft.AzureData - Type : WindowsAgent.SqlServer |

| Extension AMA (IaaS et Arc) | - Éditeur : Microsoft.Azure.Monitor - Type : AzureMonitorWindowsAgent |

| Condition requise relative aux régions | Lorsque vous activez le plan, un groupe de ressources est créé dans la région USA Est. Vérifiez que cette région n’est pas bloquée dans votre environnement. |

| Conventions de nommage des ressources | Defender pour SQL utilise la convention d’affectation de noms suivante lors de la création de nos ressources : - Règle de collecte de données : MicrosoftDefenderForSQL--dcr - DCRA : /Microsoft.Insights/MicrosoftDefenderForSQL-RulesAssociation - Groupe de ressources : DefaultResourceGroup- - Espace de travail Log Analytics : D4SQL-- - Defender pour SQL utilise MicrosoftDefenderForSQL en tant qu’étiquette de base de données createdBy. Vérifiez que les stratégies de refus ne bloquent pas cette convention de nommage. |

| Versions de SQL Server prises en charge | SQL Server 2012 ou version ultérieure est pris en charge pour les instances SQL. |

| Systèmes d’exploitation pris en charge | Windows Server 2012 R2 ou version ultérieure. |

Activer le plan

Dans le portail Azure, recherchez et sélectionnez Microsoft Defender for Cloud.

Dans le menu Defender pour cloud, sélectionnez Paramètres d’environnement.

Sélectionnez l’abonnement approprié.

Dans la page des plans Defender, recherchez le plan Bases de données et sélectionnez Sélectionner les types.

Dans la fenêtre de sélection des types de ressources, définissez le plan Serveurs SQL Server sur les Machines sur Activé.

Sélectionnez Continuer>Enregistrer.

Sélectionner un espace de travail

Sélectionnez un espace de travail Log Analytics à utiliser avec le plan Defender pour SQL sur les machines.

Dans la page plans Defender , dans Bases de données, la colonne Surveillance de la couverture sélectionne Paramètres.

Dans la section Azure Monitoring Agent pour SQL Server sur les machines , dans la colonne Configurations , sélectionnez Modifier les configurations.

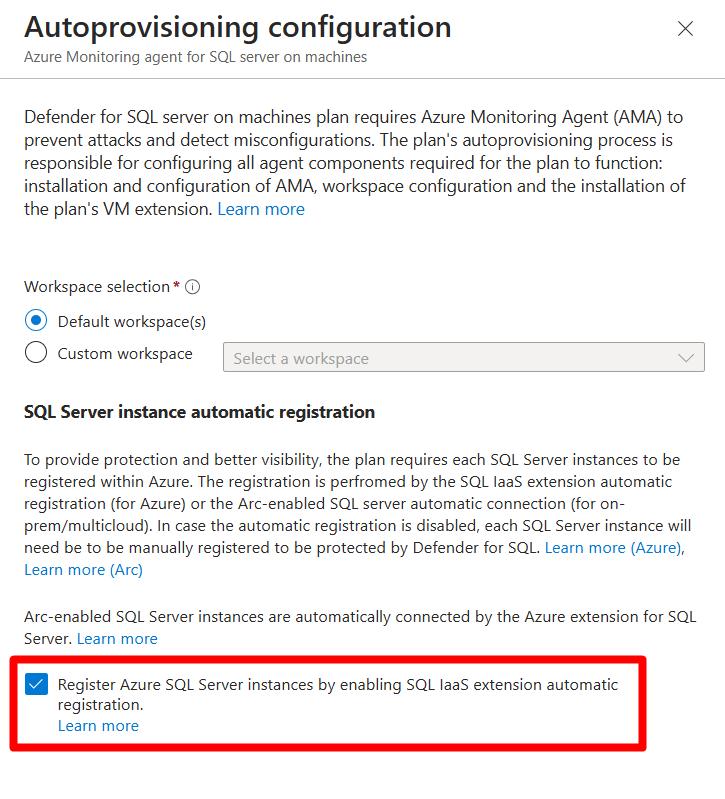

Dans la page Configuration du provisionnement automatique , sélectionnez l’espace de travail par défaut ou spécifiez un espace de travail personnalisé.

Dans l’inscription automatique de SQL Server, veillez à laisser l’option Inscrire automatiquement les instances Azure SQL Server en activant l’inscription automatique de l’extension SQL IaaS activée.

L’inscription garantit que toutes les instances SQL peuvent être découvertes et configurées correctement.

Sélectionnez Appliquer.

Vérifier que vos machines sont protégées

Selon votre environnement, la découverte et la protection des instances SQL peuvent prendre quelques heures. Pour terminer, vous devez vérifier que toutes les machines sont protégées. N’ignorez pas cette étape, car il est important de vérifier que votre déploiement est protégé.