מבט כולל Microsoft Defender עבור נקודת קצה תוכנית 1

חל על

Microsoft Defender עבור נקודת קצה היא פלטפורמת אבטחה של נקודת קצה ארגונית שנועדה לעזור לארגונים כמו שלך למנוע, לזהות, לחקור ולהגיב לאיומים מתקדמים. אנו שמחים להודיע כי Defender for Endpoint זמין כעת בשתי תוכניות:

- Defender for Endpoint Plan 1, המתואר במאמר זה; ו-

- Defender for Endpoint Plan 2, שזמין בדרך כלל והמכונה בעבר Defender for Endpoint.

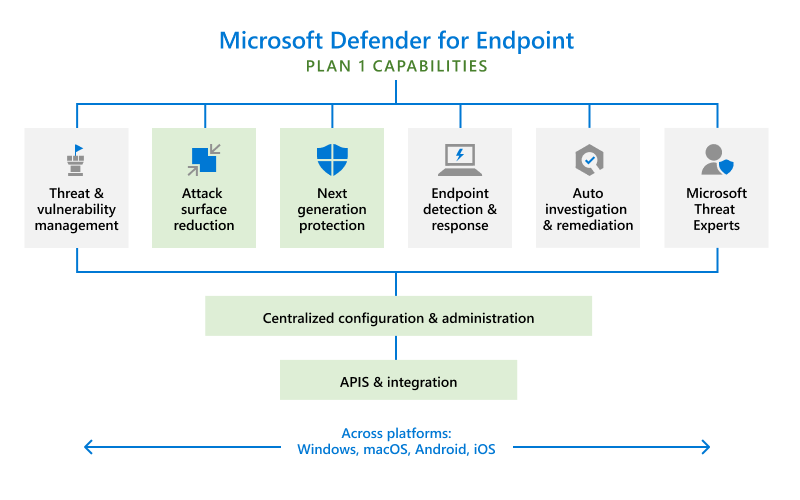

התיבות הירוקות בתמונה הבאה מתארות את הרכיבים הכלולים ב- Defender for Endpoint Plan 1:

השתמש במדריך זה כדי:

- קבל מבט כולל על התוכן הכלול בתוכנית 1 של Defender for Endpoint

- למד כיצד להגדיר ולהגדיר את Defender for Endpoint Plan 1

- התחל להשתמש בפורטל Microsoft Defender, שבו תוכל להציג אירועים והתראות, לנהל מכשירים ולהשתמש בדוחות אודות איומים שזוהו

- קבל מבט כולל על תחזוקה ופעולות

יכולות Defender for Endpoint Plan 1

Defender for Endpoint Plan 1 כולל את היכולות הבאות:

- הגנה מהדור הבא הכוללת הגנה מהמובילות בתעשייה, להגנה מפני תוכנות זדוניות ואנטי-וירוס

- פעולות תגובה ידניות, כגון שליחת קובץ להסגר, שצוות האבטחה שלך יכול לבצע במכשירים או בקבצים כאשר מזוהים איומים

- יכולות הפחתת פני השטח של ההתקפה שמקשים מכשירים, מונעות מתקפות של אפס ימים ומציעות שליטה פרטנית על הגישה וההתקפות של נקודות הקצה

- קביעת תצורה וניהול מרוכזים עם Microsoft Defender והשילוב עם Microsoft Intune

- הגנה עבור מגוון פלטפורמות, כולל מכשירי Windows, macOS, iOS ו- Android

הסעיפים הבאים מספקים פרטים נוספים אודות יכולות אלה.

הגנה של הדור הבא

הגנה מהדור הבא כוללת אנטי-וירוס חזק והגנה נגד תוכנות זדוניות. עם הגנה מהדור הבא, תקבל:

- הגנת אנטי-וירוס מבוססת התנהגות, הרתיסטית ואנטי-וירוס בזמן אמת

- הגנה מבוססת ענן, הכוללת זיהוי וחסימה של איומים חדשים ומתעוררים בסמוך להודעות מיידיות

- הגנה ייעודית ועדכונים של מוצרים, כולל עדכונים הקשורים לאנטי Microsoft Defender וירוס

לקבלת מידע נוסף, ראה מבט כולל על ההגנה מהדור הבא.

פעולות תגובה ידניות

פעולות תגובה ידניות הן פעולות שצוות האבטחה שלך יכול לבצע כאשר זוהו איומים ב נקודות קצה או בקבצים. Defender for Endpoint כולל פעולות תגובה ידניות מסוימות שניתן לבצע במכשיר שזוהה כייתכן שנחשף לסכנה או שיש לו תוכן חשוד. באפשרותך גם להפעיל פעולות תגובה בקבצים שזוהו כאיומים. הטבלה הבאה מסכמת את פעולות התגובה הידני הזמינות ב- Defender for Endpoint Plan 1.

| קובץ/מכשיר | פעולה | תיאור |

|---|---|---|

| מכשיר | הפעל סריקת אנטי-וירוס | הפעלת סריקת אנטי-וירוס. אם זוהו איומים כלשהם במכשיר, איומים אלה ממוענים לעתים קרובות במהלך סריקת אנטי-וירוס. |

| מכשיר | בודד מכשיר | ניתוק מכשיר מהרשת של הארגון שלך ושמירה על הקישוריות ל- Defender for Endpoint. פעולה זו מאפשרת לך לנטר את המכשיר ולבצע פעולה נוספת במידת הצורך. |

| קובץ | הוספת מחוון כדי לחסום או לאפשר קובץ | מחווני בלוק מונעים קריאה, תיקון או הפעלה של קבצי הפעלה ניידים במכשירים. אפשר מחוונים מונעים חסימה או תיקון של קבצים. |

לקבלת מידע נוסף, עיין במאמרים הבאים:

צמצום שטח תקיפה

משטחי התקיפה של הארגון שלך הם כל המקומות שבהם אתה פגיע להתקפות סייבר. עם Defender for Endpoint Plan 1, באפשרותך לצמצם את משטחי התקיפה על-ידי הגנה על המכשירים והאפליקציות שבהם הארגון שלך משתמש. יכולות ההפחתה של משטח התקיפה הכלולות ב- Defender for Endpoint Plan 1 מתוארות בסעיפים הבאים.

- כללים לצמצום שטח תקיפה

- צמצום סיכונים של תוכנת כופר

- בקרת מכשיר

- הגנה באינטרנט

- הגנה על הרשת

- חומת אש של רשת

- בקרת יישום

לקבלת מידע נוסף על יכולות הפחתת פני השטח של ההתקפה ב- Defender for Endpoint, ראה מבט כולל על צמצום פני השטח של ההתקפה.

כללים לצמצום שטח תקיפה

כללים להפחתת פני השטח של ההתקפה ממקדים אופני פעולה מסוימים של תוכנה שנחשבים לסיכונים. אופני פעולה אלה כוללים:

- הפעלת קבצי הפעלה וקובצי Script שניסיון להוריד או להפעיל קבצים אחרים

- הפעלת קבצי Script מעורפלים או חשודים באופן אחר

- מאתחל אופני פעולה שאפליקציות אינן מופעלות בדרך כלל במהלך עבודה רגילה

אפליקציות עסקיות לגיטימיות יכולות להציג אופני פעולה כאלה של תוכנה; עם זאת, אופני פעולה אלה נחשבים לעתים קרובות מסוכנות מכיוון שתוקפים בדרך כלל משתמשים בהם לרעה באמצעות תוכנות זדוניות. כללים להקטנת פני השטח של ההתקפה יכולים להגביל אופני פעולה מסיכונים ולעזור בשמירה על בטיחות הארגון שלך.

לקבלת מידע נוסף, ראה שימוש בכללי הפחתת פני השטח של ההתקפה כדי למנוע הידבקות בתוכנות זדוניות.

צמצום סיכונים של תוכנת כופר

עם גישה מבוקרת לתיקיה, אתה מקבל צמצום סיכונים של תוכנת כופר. גישה מבוקרת לתיקיות מאפשרת רק ליישומים מהימנים לגשת לתיקיות מוגנות ב נקודות הקצה שלך. אפליקציות מתווספות לרשימת האפליקציות המהימנות בהתבסס על השכיחות והמוניטין שלהן. צוות פעולות האבטחה יכול גם להוסיף או להסיר יישומים מרשימת היישומים המהימנים.

לקבלת מידע נוסף, ראה הגנה על תיקיות חשובות באמצעות גישה מבוקרת לתיקיות.

בקרת מכשיר

לעתים איומים למכשירים של הארגון שלך כוללים קבצים בכוננים נשלפים, כגון כונני USB. Defender for Endpoint כולל יכולות שיעזרו למנוע מאיומים מציוד היקפי לא מורשה לפגוע במכשירים שלך. באפשרותך לקבוע את התצורה של Defender for Endpoint כך שיחסום או יאפשר התקנים נשלפים וקבצים במכשירים נשלפים.

לקבלת מידע נוסף, ראה שליטה בהתקני USB ובמדיה נשלפת.

הגנה באינטרנט

באמצעות הגנה באינטרנט, באפשרותך להגן על המכשירים של הארגון שלך מפני איומי אינטרנט ותוכן לא רצוי. הגנה באינטרנט כוללת הגנה מפני איומים באינטרנט וסינון תוכן אינטרנט.

- הגנה מפני איומים באינטרנט מונעת גישה לאתרי דיוג, לווקטורים של תוכנות זדוניות, לאתרים ניצול לרעה, לאתרים בעלי מוניטין לא מהימן או נמוך ולאתרים שאתה חוסם באופן מפורש.

- סינון תוכן אינטרנט מונע גישה לאתרים מסוימים בהתבסס על הקטגוריה שלהם. קטגוריות יכולות לכלול תוכן למבוגרים, אתרי פנאי, אתרי חבות משפטית ועוד.

לקבלת מידע נוסף, ראה הגנה באינטרנט.

הגנה על הרשת

באמצעות הגנת רשת, באפשרותך למנוע מהארגון שלך לגשת לתחום מסוכן שעשוי לארח הונאות דיוג, ניצול לרעה ותוכן זדוני אחר באינטרנט.

לקבלת מידע נוסף, ראה הגנה על הרשת שלך.

חומת אש של רשת

באמצעות הגנה על חומת אש ברשת, באפשרותך להגדיר כללים הקובעים אילו תעבורת רשת מותרת לזרום אל המכשירים של הארגון שלך או מהם. עם חומת האש של הרשת ואבטחה מתקדמת שאתה מקבל עם Defender for Endpoint, באפשרותך:

- הפחתת הסיכון לאיומי אבטחת רשת

- הגנה על נתונים רגישים ועל קניין רוחני

- הארך את ההשקעה שלך באבטחה

לקבלת מידע נוסף, ראה Windows Defender חומת האש עם אבטחה מתקדמת.

בקרת יישום

בקרת אפליקציות מגנה על נקודות הקצה של Windows על-ידי הפעלת אפליקציות וקוד מהימנים בלבד בליבת המערכת (ליבה). צוות האבטחה שלך יכול להגדיר כללי בקרת יישומים ששוקלים תכונות של יישום, כגון אישורי העיצוב המשותפים שלו, המוניטין, תהליך ההפעלה ועוד. פקד יישום זמין ב- Windows 10 ואילך.

לקבלת מידע נוסף, ראה בקרת אפליקציות עבור Windows.

ניהול מרכזי

Defender for Endpoint Plan 1 כולל את פורטל Microsoft Defender, המאפשר לצוות האבטחה שלך להציג מידע עדכני אודות איומים שזוהו, לבצע פעולות מתאימות כדי לצמצם איומים ולנהל באופן מרכזי את הגדרות ההגנה מפני איומים של הארגון שלך.

לקבלת מידע נוסף, ראה Microsoft Defender מפורט.

בקרת גישה המבוססת על תפקיד

באמצעות בקרת גישה מבוססת תפקיד (RBAC), מנהל האבטחה שלך יכול ליצור תפקידים וקבוצות כדי להעניק גישה מתאימה לפורטל Microsoft Defender (https://security.microsoft.com). עם RBAC, יש לך שליטה מדויקת על המשתמשים שיכולים לגשת אל Defender for Cloud, ועל הפעולות שהם יכולים לראות ולבצע.

לקבלת מידע נוסף, ראה ניהול הגישה לפורטל באמצעות בקרת גישה מבוססת תפקידים.

דיווח

פורטל Microsoft Defender (https://security.microsoft.com) מספק גישה נוחה למידע אודות איומים ופעולות שזוהו כדי לטפל באיומים אלה.

- דף הבית כולל כרטיסים להצגה במבט מהיר אילו משתמשים או מכשירים נמצאים בסיכון, כמה איומים זוהו ואי אלו התראות/אירועים נוצרו.

- המקטע & התראות אוטומטיות מפרט את כל האירועים שנוצרו כתוצאה מהתראות מופעלות. התראות ותקריות נוצרים כאשר איומים מזוהים במכשירים שונים.

- מרכז הפעולות מפרט פעולות תיקון שבוצעו. לדוגמה, אם קובץ נשלח להסגר, או שכתובת URL חסומה, כל פעולה מופיעה במרכז הפעולות בכרטיסיה היסטוריה.

- המקטע דוחות כולל דוחות שמציגים איומים שזוהו ואת מצבם.

לקבלת מידע נוסף, ראה תחילת העבודה עם Microsoft Defender עבור נקודת קצה תוכנית 1.

Apis

באמצעות ממשקי ה- API של Defender for Endpoint, באפשרותך להפוך זרימות עבודה לאוטומטיות ולשלב פריטים עם הפתרונות המותאמים אישית של הארגון שלך.

לקבלת מידע נוסף, ראה Defender for Endpoint API.

תמיכה חוצת פלטפורמות

רוב הארגונים משתמשים במערכות הפעלה ובמכשירים שונים. Defender for Endpoint Plan 1 תומך במערכות ההפעלה הבאות:

- Windows 10 ו- 11

- Windows 7 (נדרש ESU) Pro או Enterprise

- Windows 8.1 Pro, Enterprise ו- Pro Education

- macOS (שלוש המהדורות העדכניות ביותר נתמכות)

- iOS

- מערכת הפעלה של Android

שרתים דורשים רשיון נוסף, כגון:

- Microsoft Defender עבור שרתים תוכנית 1 או תוכנית 2 (מומלץ ללקוחות ארגוניים) כחלק מהצעת Defender for Cloud. לקבלת מידע נוסף. ראה מבט כולל Microsoft Defender עבור שרתים.

- Microsoft Defender עבור נקודת קצה עבור שרתים (מומלץ ללקוחות ארגוניים). לקבלת מידע נוסף, ראה Defender for Endpoint onboarding Windows Server.

- Microsoft Defender לשרתים עסקיים (לעסקים קטנים ובינוניים בעלי Microsoft Defender for Business). לקבלת מידע נוסף, ראה כיצד לקבל Microsoft Defender לשרתים עסקיים.

ראה רישוי ותנאי מוצר של Microsoft.

השלבים הבאים

- הגדרה והגדרת התצורה של Defender עבור תוכנית נקודת קצה 1

- תחילת העבודה עם Defender for Endpoint Plan 1

- ניהול Defender עבור תוכנית נקודת קצה 1

- למד אודות פריטים שאינם נכללים ב- Microsoft Defender עבור נקודת קצה ו- Microsoft Defender אנטי-וירוס

עצה

האם ברצונך לקבל מידע נוסף? Engage עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: Microsoft Defender עבור נקודת קצה Tech Community.