הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

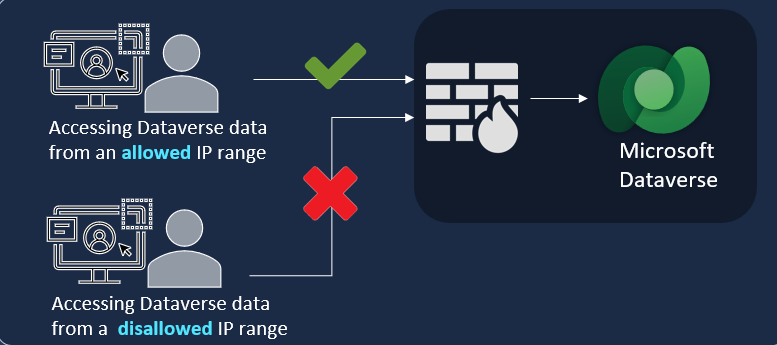

חומת האש מגינה על הנתונים הארגוניים באמצעות הגבלת גישת המשתמש ל- Microsoft Dataverse ממיקומי IP מותרים בלבד. חומת האש של IP מנתחת את כתובת IP של כל בקשה בזמן אמת. לדוגמה, באפשרותך להפעיל את חומת האש של כתובת ה- IP בסביבת הייצור שלך ב- Dataverse ולהגדיר כתובות IP מותרות בטווחים המשויכים למיקומי המשרדים שלך ולא בכל מיקום IP חיצוני, כגון בית קפה. אם משתמש מנסה לגשת למשאבים ארגוניים מבית קפה, Dataverse מונע גישה בזמן אמת.

היתרונות העיקריים

הפעלת חומת האש של כתובת ה- IP בסביבות Power Platform שלך מציעה מספר יתרונות מרכזיים.

- צמצום איומים פנימיים כמו חילוץ נתונים: משתמש זדוני שמנסה להוריד נתונים מ-Dataverse באמצעות כלי לקוח כמו Excel או Power BI ממיקום IP אסור, יימנע מלעשות זאת בזמן אמת.

- מניעת התקפות הפעלה חוזרת של אסימון: אם משתמש גונב אסימון גישה ומנסה להשתמש בו כדי לגשת אל Dataverse מחוץ לטווחי IP המותרים, Dataverse דוחה את הניסיון בזמן אמת.

הגנת חומת האש של IP פועלת הן בתרחישים אינטראקטיביים והן בתרחישים לא אינטראקטיביים.

כיצד פועלת חומת האש של IP?

כאשר נשלחת בקשה ל- Dataverse, כתובת ה- IP של הבקשה מוערכת בזמן אמת מול טווחי ה- IP שהוגדרו עבור סביבת Power Platform. אם כתובת ה- IP נמצאת בטווחים המותרים, הבקשה מותרת. אם כתובת ה- IP נמצאת מחוץ לטווחי ה- IP שהוגדרו עבור הסביבה, חומת האש של IP דוחה את הבקשה עם הודעת שגיאה: הבקשה שאתה מבצע נדחתה מכיוון שהגישה ל- IP שלך חסומה. צור קשר עם מנהל מערכת למידע נוסף.

דרישות מוקדמות

- חומת האש של כתובת IP היא תכונה של סביבות מנוהלות.

- חייב להיות לך תפקיד מנהל Power Platform כדי להפעיל או להשבית את חומת האש של IP.

הפעל את חומת האש של IP

ניתן להפעיל חומת אש של IP בסביבת Power Platform באמצעות מרכז הניהול של Power Platform או באמצעות ה- Dataverse OData API.

הפעל את חומת האש של IP באמצעות מרכז הניהול של Power Platform

היכנס אל מרכז הניהול של Power Platform כמנהל מערכת.

בחלונית הניווט, בחר אבטחה.

בחלונית אבטחה, בחר זהות וגישה.

בדף ניהול זהויות וגישה, בחר חומת אש של IP.

בחלונית הגדרת חומת אש של IP, בחרו סביבה. לאחר מכן בחרו הגדר חומת אש של IP.

בחלונית הגדרת חומת אש של IP עבור סביבה זו, בחרו חומת אש של IP למצב פועל.

תחת רשימה מותרת של כתובות IP, ציינו את טווחי ה- IP המותרים בתבנית ניתוב בין-תחומי ללא סיווג (CIDR) לפי RFC 4632. אם יש לך מספר טווחי IP, הפרד אותם באמצעות פסיק. שדה זה מקבל עד 4,000 תווים אלפאנומריים ומאפשר לכל היותר 200 טווחי IP. כתובות IPv6 מותרות הן בפורמט הקסדצימלי והן בפורמט דחוס.

בחרו הגדרות מתקדמות אחרות, בהתאם לצורך:

- רשימה מורשית של תגי שירות: מהרשימה, בחרו תגי שירות שיכולים לעקוף הגבלות חומת אש של IP.

- אפשר גישה לשירותים מהימנים של Microsoft: הגדרה זו מאפשרת לשירותים מהימנים של Microsoft כמו ניטור ותמיכה במשתמש וכו' לעקוף את מגבלות חומת האש של IP כדי לגשת לסביבת Power Platform עם Dataverse. זמין כברירת מחדל.

- אפשר גישה לכל משתמשי האפליקציה: הגדרה זו מאפשרת לכל משתמשי האפליקציה גישה של צד שלישי וצד ראשון לממשקי API של Dataverse. זמין כברירת מחדל. אם תמחקו ערך זה, היא תחסום רק משתמשי יישומים של צד שלישי.

- הפעלת חומת אש של IP במצב ביקורת בלבד: הגדרה זו מפעילה את חומת האש של IP אך מאפשרת בקשות ללא קשר לכתובת ה-IP שלהן. זמין כברירת מחדל.

- כתובות IP הפוכות של Proxy: אם בארגון שלכם הוגדרו שרתי Proxy הפוכים, הזינו את כתובות ה-IP המופרדות באמצעות פסיקים. הגדרת ה-proxy ההפוך חלה הן על איגוד קובצי Cookie מבוססי IP והן על חומת האש של IP. פנו למנהל הרשת כדי לקבל את כתובות ה-IP ההפוכות של ה-Proxy.

הערה

יש להגדיר Proxy הפוך לשליחת כתובות IP של לקוח משתמש בכותרת המועברת.

בחר שמור.

הפעל חומת אש של IP בסביבה ברמת הקבוצה

כדי לקבוע את תצורת הגדרות חומת האש של כתובת IP ברמת קבוצת הסביבה, בצע את השלבים הבאים. היכנס אל מרכז הניהול של Power Platform.

בחלונית הניווט, בחר אבטחה.

בחלונית אבטחה, בחר זהות וגישה.

בחר חלונית חומת אש של IP.

בחלונית המוצגת, בחר בכרטיסיה קבוצות של סביבות בקבוצה שעליה ברצונך להחיל את הגדרת האבטחה. לאחר מכן בחר הגדר חומת אש של IP.

בחלונית הגדרת חומת אש של IP, בחר חומת אש של IP שתהיה במצב פועל.

תחת רשימה מותרת של כתובות IP, ציינו את טווחי ה- IP המותרים בתבנית ניתוב בין-תחומי ללא סיווג (CIDR) לפי RFC 4632. אם יש לך מספר טווחי IP, הפרד אותם באמצעות פסיק. שדה זה מקבל עד 4,000 תווים אלפאנומריים ומאפשר לכל היותר 200 טווחי IP. כתובות IPv6 מותרות הן בפורמט הקסדצימלי והן בפורמט דחוס.

בחרו הגדרות מתקדמות אחרות, בהתאם לצורך:

- רשימה מורשית של תגי שירות: מהרשימה, בחרו תגי שירות שיכולים לעקוף הגבלות חומת אש של IP.

- אפשר גישה לשירותים מהימנים של Microsoft: הגדרה זו מאפשרת לשירותים מהימנים של Microsoft כמו ניטור ותמיכה במשתמש וכו' לעקוף את מגבלות חומת האש של IP כדי לגשת לסביבת Power Platform עם Dataverse. זמין כברירת מחדל.

- אפשר גישה לכל משתמשי האפליקציה: הגדרה זו מאפשרת לכל משתמשי האפליקציה גישה של צד שלישי וצד ראשון לממשקי API של Dataverse. זמין כברירת מחדל. אם תמחקו ערך זה, היא תחסום רק משתמשי יישומים של צד שלישי.

- הפעלת חומת אש של IP במצב ביקורת בלבד: הגדרה זו מפעילה את חומת האש של IP אך מאפשרת בקשות ללא קשר לכתובת ה-IP שלהן. זמין כברירת מחדל.

- כתובות IP הפוכות של Proxy: אם בארגון שלכם הוגדרו שרתי Proxy הפוכים, הזינו את כתובות ה-IP המופרדות באמצעות פסיקים. הגדרת ה-proxy ההפוך חלה הן על איגוד קובצי Cookie מבוססי IP והן על חומת האש של IP. פנו למנהל הרשת כדי לקבל את כתובות ה-IP ההפוכות של ה-Proxy.

בחר שמור.

הערה

יש להגדיר Proxy הפוך לשליחת כתובות IP של לקוח משתמש בכותרת המועברת.

ההגדרות שנבחרו מוחלות על כל הסביבות בקבוצת סביבות זו.

הפעל חומת אש של IP באמצעות ה- Dataverse OData API

ניתן להשתמש ב- Dataverse OData API כדי לאחזר ולשנות ערכים בתוך סביבת Power Platform. להדרכה מפורטת, ראה נתוני שאילתה באמצעות ה-API של האינטרנט וגם עדכון ומחיקה של שורות טבלה באמצעות ה-API של האינטרנט (Microsoft Dataverse).

יש לך את הגמישות לבחור את הכלים המועדפים שלך. השתמש בתיעוד הבא כדי לאחזר ולשנות ערכים דרך ה- Dataverse OData API:

- השתמשו ב-Insomnia עם ממשק API לאינטרנט של Dataverse

- התחלה מהירה בעבודה עם Web API עם PowerShell ו-Visual Studio Code

הגדרת חומת אש של ה-IP באמצעות ה-OData API

PATCH https://{yourorg}.api.crm*.dynamics.com/api/data/v9.2/organizations({yourorgID})

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

תוכן מנה

[

{

"enableipbasedfirewallrule": true,

"allowediprangeforfirewall": "18.205.0.0/24,21.200.0.0/16",

"enableipbasedfirewallruleinauditmode": true,

"allowedservicetagsforfirewall": "AppService,ActionGroup,ApiManagement,AppConfiguration,AppServiceManagement,ApplicationInsightsAvailability,AutonomousDevelopmentPlatform,AzureActiveDirectory,AzureAdvancedThreatProtection,AzureArcInfrastructure,AzureAttestation,AzureBackup,AzureBotService",

"allowapplicationuseraccess": true,

"allowmicrosofttrustedservicetags": true

}

]

enableipbasedfirewallrule– הפעל את התכונה על ידי הגדרת הערך שיהיה true, או השבת אותו על ידי הגדרת הערך שיהיה false.allowediprangeforfirewall— פרט את טווחי ה-IP שיש לאפשר. ספק אותם בסימון CIDR, מופרד בפסיק.חשוב

ודא ששמות תגי השירות תואמים בדיוק למה שאתה רואה בדף ההגדרות של חומת האש של IP. אם יש אי התאמה, ייתכן שהגבלות IP לא יפעלו כהלכה.

enableipbasedfirewallruleinauditmode- ערך של true מציין מצב ביקורת בלבד, ואילו ערך של false מציין מצב אכיפה.allowedservicetagsforfirewall– רשום את תגי השירות שיש לאפשר, מופרדים בפסיק. אם אינך רוצה להגדיר תגי שירות, יש להשאיר את הערך ריק.allowapplicationuseraccess- ערך ברירת המחדל הוא true.allowmicrosofttrustedservicetags- ערך ברירת המחדל הוא true.

חשוב

כאשר ההגדרות אפשר גישה לשירותים מהימנים של Microsoft ואפשר גישה לכל משתמשי אפליקציות מושבתות, שירותים מסוימים המשתמשים ב- Dataverse, כגון זרימות Power Automate, עשויים לא לפעול.

בדוק את חומת האש של IP

עליך לבדוק את חומת האש של IP כדי לוודא שהיא פועלת.

מכתובת IP שאינה ברשימה המותרת של כתובות IP עבור הסביבה, עבור ל- URI של סביבת Power Platform.

בקשתך אמורה להידחות עם הודעה שאומרת, "הבקשה שאתה מבצע נדחתה מכיוון שהגישה ל- IP שלך חסומה. פנה למנהל מערכת לקבלת מידע נוסף".

מכתובת IP שנמצאת ברשימה המותרת של כתובות IP עבור הסביבה, עבור ל- URI של סביבת Power Platform.

צריכה להיות לך גישה לסביבה המוגדרת על ידי תפקיד האבטחה שלך.

תחילה עליך לבדוק את חומת האש של ה- IP בסביבת הבדיקה ולאחר מכן את מצב ביקורת בלבד בסביבת ייצור לפני אכיפת חומת האש של ה- IP בסביבת הייצור שלך.

הערה

כברירת מחדל, נקודת קצה של TDS מופעלת בתוך הסביבה ב- Power Platform.

סינון SPN עבור משתמשי יישומים

התכונה חומת אש של IP ב- Power Platform מאפשרת למנהלי מערכת להגביל את הגישה לסביבות המבוססות על טווחי כתובות IP. עבור תרחישים שבהם משתמשי יישום ספציפיים (שמות ראשיים של שירות או SPN) צריכים לעקוף מגבלות אלה, באפשרותך להפוך סינון SPN לזמין באמצעות גישה מבוססת API.

שלבים של הפיכת סינון SPN לזמין

- הוסף את המשתמש באפליקציה. אם הוא עדיין לא נוסף, הוסף את המשתמש באפליקציה לסביבת היעד והקצה את תפקידי האבטחה המתאימים. דוגמה: הוסף את משתמש היישום עם מזהה 123 ושם TestSPN לסביבה והקצה את התפקידים הדרושים

- אחזר את מזהה המשתמש במערכת.

השתמש בקריאת ה- API הבאה כדי להביא את

systemuseridעבור המשתמש ביישום:

GET https://{root-url}/api/data/v9.0/systemusers?$filter=applicationid eq {application-id}&$select=systemuserid

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

- רשימת Allowlist של המשתמשים באפליקציה.

POST https://{yourorg}.api.crm*.dynamics.com/api/data/v9.2/systemusers(SystemuserID)

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

תוכן מנה

[

{

"isallowedbyipfirewall": true

}

]

- הגדר הגדרות חומת אש של IP ב- PPAC. עבור אל מרכז הניהול של Power Platform (PPAC) וקבע את תצורת הגדרות חומת האש של ה- IP. ודא שהאפשרות 'אפשר גישה לכל משתמשי היישום' לא מסומנת כדי לאכוף סינון.

דרישות רישוי עבור חומת אש IP

חומת אש של IP תיאכף רק בסביבות המופעלות עבור סביבות מנוהלות. סביבות מנוהלות נכללות כזכאות ברישיונות עצמאיים של Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages ו- Dynamics 365 המעניקים זכויות שימוש מובחרות. למידע נוסף על רישוי לסביבה מנוהלת עם סקירת רישוי עבור Microsoft Power Platform.

בנוסף, גישה לשימוש בחומת אש IP עבור Dataverse מחייבת משתמשים בסביבות שבהן חומת אש IP נאכפת להחזיק באחד מהמנויים הבאים:

- Microsoft 365 או Office 365 A5/E5/G5

- Microsoft 365 תאימות A5/E5/F5/G5

- Microsoft 365 F5 אבטחה ותאימות

- Microsoft 365 A5/E5/F5/G5 הגנה ופיקוח על מידע

- Microsoft 365 A5/E5/F5/G5 ניהול סיכוני פנים

מידע נוסף בנושא רישיונות Microsoft 365

שאלות נפוצות

מה מכסה חומת האש של IP ב- Power Platform?

חומת האש של IP נתמכת בכל סביבת Power Platform הכוללת Dataverse.

תוך כמה זמן נכנס לתוקף שינוי ברשימת כתובות ה- IP?

שינויים ברשימת כתובות IP או הטווחים המותרים ייכנסו לתוקף בדרך כלל תוך 10-5 דקות.

האם התכונה הזו עובדת בזמן אמת?

הגנת חומת אש IP פועלת בזמן אמת. מכיוון שהתכונה פועלת בשכבת הרשת, היא מעריכה את הבקשה לאחר השלמת בקשת האימות.

האם תכונה זו מופעלת כברירת מחדל בכל הסביבות?

כברירת מחדל, חומת האש של IP אינה מופעלת. מנהל מערכת Power Platform צריך להפוך אותה לזמינה עבור סביבות מנוהלות.

מהו מצב ביקורת בלבד?

במצב ביקורת בלבד, חומת האש של IP מזהה את כתובות ה- IP שמבצעות קריאות לסביבה ומאפשרת את כולן, בין אם הן בטווח המותר או לא. זה מועיל כאשר אתה מגדיר הגבלות בסביבת Power Platform. אנו ממליצים להפוך את מצב ביקורת בלבד לזמין למשך שבוע לפחות ולהשבית אותו רק לאחר סקירה מדוקדקת של יומני הביקורת.

האם תכונה זו זמינה בכל הסביבות?

חומת האש של IP זמינה עבור סביבות מנוהלות בלבד.

האם יש הגבלה על מספר כתובות IP שאני יכול להוסיף בתיבת הטקסט של כתובת IP?

אתה יכול להוסיף עד 200 טווחי כתובות IP בפורמט CIDR לפי RFC 4632, מופרדים בפסיקים.

מה עליי לעשות אם הבקשות מ-Dataverse מתחילות להיכשל?

תצורה שגויה של טווחי IP עבור חומת אש של IP עשויה לגרום לבעיה זו. אתה יכול לבדוק ולאמת את טווחי ה- IP בדף הגדרות חומת האש של IP. אנו ממליצים להפעיל את חומת האש של IP במצב ביקורת בלבד לפני אכיפתה.

כיצד אוכל להוריד את יומן הביקורת למצב ביקורת בלבד?

השתמש ב- OData API של Dataverse כדי להוריד את נתוני יומן הביקורת בפורמט JSON. הפורמט של ממשק API של יומן הביקורת הוא:

https://[orgURI]/api/data/v9.1/audits?$select=createdon,changedata,action&$filter=action%20eq%20118&$orderby=createdon%20desc&$top=1

- החלף את [orgURI] ב- URI של סביבת Dataverse.

- הגדר את ערך הפעולה ל- 118 עבור אירוע זה.

- הגדר את מספר הפריטים להחזרה ב- top=1 או ציין את המספר שברצונך להחזיר.

זרימות Power Automate שלי אינן פועלות כצפוי לאחר הגדרת חומת האש של IP בסביבת Power Platform. מה עלי לעשות?

בהגדרות חומת האש של IP, אפשר את תגי השירות המפורטים בכתובות IP יוצאות של מחברים מנוהלים.

הגדרתי כתובת proxy הפוכה בצורה נכונה, אבל חומת האש של IP לא עובדת. מה עלי לעשות?

ודא שכתובת ה- proxy ההפוכה מוגדרת לשלוח את כתובת ה-IP של הלקוח בכותרת המועברת.

פונקציונליות ביקורת חומת האש של IP לא עובדת בסביבה שלי. מה עלי לעשות?

יומני ביקורת של חומת אש IP אינם נתמכים בדיירים המופעלים עבור מפתחות הצפנה מסוג 'הבא-בעצמך' (BYOK). אם הדייר שלך מופעל עם 'הבאת מפתח משלך', אז כל הסביבות בדייר התומך ב-BYOK ננעלות ל-SQL בלבד, לכן ניתן לאחסן יומני ביקורת רק ב-SQL. מומלץ לעבור אל מפתח שמנוהל על ידי לקוח. כדי לעבור מ-BYOK למפתח בניהול לקוח (CMKv2), בצע את השלבים בנושא העבר סביבות 'הבא-בעצמך' (BYOK) למפתח בניהול לקוח.

האם חומת אש IP תומכת בטווחי IPv6 IP?

כן, חומת אש של IP תומכת בטווחי IP מסוג IPv6.