Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A következőre vonatkozik: :Azure SQL Database

Azure Synapse Analytics

Amikor új kiszolgálót hoz létre Azure SQL Database vagy Azure Synapse Analytics mysqlserver néven, például egy kiszolgálószintű tűzfal blokkolja a kiszolgáló nyilvános végpontjának minden hozzáférését (amely a mysqlserver.database.windows.net címen érhető el). Az egyszerűség kedvéért SQL Database az SQL Database-ra és a Azure Synapse Analytics is hivatkozik. Ez a cikk nem vonatkozik az Azure SQL Managed Instance-re. A hálózati konfigurációval kapcsolatos információkért lásd: Az alkalmazás csatlakoztatása Azure SQL Managed Instance.

Jegyzet

Microsoft Entra ID korábban Azure Active Directory (Azure AD) néven ismerték.

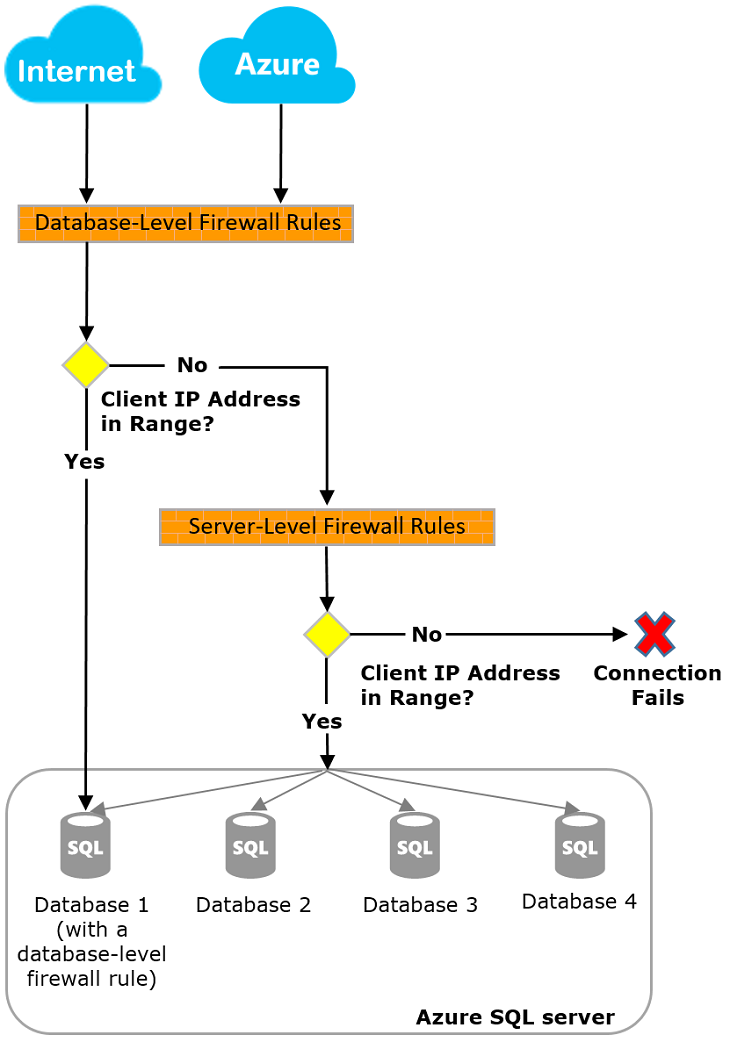

A tűzfal működése

Az internetről és a Azure való kapcsolódási kísérleteknek át kell haladniuk a tűzfalon, mielőtt elérnék a kiszolgálót vagy az adatbázist, ahogy az az alábbi ábrán látható.

Fontos

Azure Synapse csak kiszolgálószintű IP-tűzfalszabályokat támogat. Nem támogatja az adatbázisszintű IP-tűzfalszabályokat.

Kiszolgálószintű IP-tűzfalszabályok

Ezek a szabályok lehetővé teszik az ügyfelek számára a teljes kiszolgáló, vagyis a kiszolgáló által felügyelt összes adatbázis elérését. A szabályok az master adatbázisban vannak tárolva. A kiszolgálószintű IP-tűzfalszabályok maximális száma kiszolgáló esetén legfeljebb 256 lehet. Ha engedélyezve van az Allow Azure Services and resources to access this server beállítás, ez a kiszolgáló egyetlen tűzfalszabályának számít.

A kiszolgálószintű IP-tűzfalszabályokat a Azure portál, a PowerShell vagy Transact-SQL utasítások használatával konfigurálhatja.

Jegyzet

A kiszolgálószintű IP-tűzfalszabályok maximális száma 256-ra korlátozódik a Azure portál használatával történő konfiguráláskor.

- A portál vagy a PowerShell használatához az előfizetés tulajdonosának vagy az előfizetés közreműködőjének kell lennie.

- A Transact-SQL használatához a

masteradatbázishoz kell csatlakoznia kiszolgálószintű egyszerű bejelentkezésként vagy Microsoft Entra rendszergazdaként. (A kiszolgálószintű IP-tűzfalszabályt először olyan felhasználónak kell létrehoznia, aki Azure szintű engedélyekkel rendelkezik.)

Jegyzet

Alapértelmezés szerint az Azure portálról történő új logikai SQL-kiszolgáló létrehozásakor a Azure-szolgáltatások és erőforrások ezen kiszolgálóhoz való hozzáférésének engedélyezése beállítás értéke Nem.

Adatbázisszintű IP-tűzfalszabályok

Az adatbázisszintű IP-tűzfalszabályok lehetővé teszik az ügyfelek számára bizonyos (biztonságos) adatbázisok elérését. Minden adatbázishoz (beleértve az master adatbázist is) létre kell hoznia a szabályokat, és azokat az egyes adatbázisokban tárolja.

- Csak az

masterés a felhasználói adatbázisok adatbázisszintű IP-tűzfalszabályait hozhatja létre és kezelheti Transact-SQL utasítások használatával, és csak az első kiszolgálószintű tűzfal konfigurálása után. - Ha olyan IP-címtartományt ad meg az adatbázisszintű IP-tűzfalszabályban, amely kívül esik a kiszolgálószintű IP-tűzfalszabály tartományán, csak azok az ügyfelek férhetnek hozzá az adatbázishoz, amelyek IP-címekkel rendelkeznek az adatbázis-szintű tartományban.

- Az alapértelmezett érték egy adatbázis legfeljebb 256 adatbázisszintű IP-tűzfalszabálya lehet. Az adatbázisszintű IP-tűzfalszabályok konfigurálásáról a cikk későbbi részében található példában talál további információt, és tekintse meg a sp_set_database_firewall_rule (Azure SQL Database).

Javaslatok tűzfalszabályok beállításához

Amikor csak lehetséges, használjon adatbázisszintű IP-tűzfalszabályokat. Ez a gyakorlat növeli a biztonságot, és hordozhatóbbá teszi az adatbázist. Kiszolgálószintű IP-tűzfalszabályok használata rendszergazdák számára. Akkor is használja őket, ha sok olyan adatbázissal rendelkezik, amelyekre ugyanazok a hozzáférési követelmények vonatkoznak, és nem szeretné egyenként konfigurálni az egyes adatbázisokat.

Jegyzet

Az üzletmenet folytonosságával összefüggésben a hordozható adatbázisokkal kapcsolatos további információt a Geovisszaállítás vagy átvétel céljából az Azure SQL Database biztonságának konfigurálása és kezelése című témakörben talál.

Kiszolgálószintű és adatbázisszintű IP-tűzfalszabályok

Az egyik adatbázis felhasználóit teljesen el kell különíteni egy másik adatbázistól?

Ha igen, használja az adatbázisszintű IP-tűzfalszabályokat a hozzáférés megadásához. Ez a módszer elkerüli a kiszolgálószintű IP-tűzfalszabályok használatát, amelyek lehetővé teszik a tűzfalon keresztüli hozzáférést az összes adatbázishoz. Ez csökkenti a védelem mélységét.

Az IP-címeken lévő felhasználóknak hozzáférésre van szükségük az összes adatbázishoz?

Ha igen, használja a kiszolgálószintű IP-tűzfalszabályokat az IP-tűzfalszabályok konfigurálásának gyakoriságának csökkentésére.

A tűzfalszabályokat konfiguráló személy vagy csapat csak a Azure portálon, a PowerShellen vagy a REST API-n keresztül fér hozzá?

Ha igen, kiszolgálószintű IP-tűzfalszabályokat kell használnia. Az adatbázisszintű IP-tűzfalszabályok csak Transact-SQL keresztül konfigurálhatók.

Az IP-tűzfalszabályokat konfiguráló személy vagy csapat nem rendelkezik magas szintű engedélyekkel az adatbázis szintjén?

Ha igen, használjon kiszolgálószintű IP-tűzfalszabályokat. Az adatbázis szintjén legalább CONTROL DATABASE engedély szükséges az adatbázisszintű IP-tűzfalszabályok Transact-SQL keresztüli konfigurálásához.

Az IP-tűzfalszabályokat konfiguráló vagy auditáló személy vagy csapat központilag kezeli az IP-tűzfalszabályokat sok (talán több száz) adatbázis esetében?

Ebben a forgatókönyvben az ajánlott eljárásokat az ön igényei és környezete határozza meg. A kiszolgálószintű IP-tűzfalszabályokat egyszerűbb lehet konfigurálni, de a szkriptelés az adatbázis szintjén konfigurálhatja a szabályokat. Még ha kiszolgálószintű IP-tűzfalszabályokat is használ, előfordulhat, hogy adatbázisszintű IP-tűzfalszabályokat kell naplóznia annak ellenőrzéséhez, hogy az adatbázis CONTROL engedélyével rendelkező felhasználók adatbázisszintű IP-tűzfalszabályokat hoznak-e létre.

Használhatok kiszolgálószintű és adatbázisszintű IP-tűzfalszabályokat?

Igen. Egyes felhasználóknak, például rendszergazdáknak kiszolgálószintű IP-tűzfalszabályokra lehet szükségük. Más felhasználóknak, például egy adatbázis-alkalmazás felhasználóinak is szükség lehet adatbázisszintű IP-tűzfalszabályokra.

Kapcsolatok az internetről

Amikor egy számítógép az internetről próbál csatlakozni a kiszolgálóhoz, a tűzfal először ellenőrzi a kérés eredeti IP-címét a kapcsolat által kért adatbázis adatbázisszintű IP-tűzfalszabályai között.

- Ha a cím az adatbázisszintű IP-tűzfalszabályokban megadott tartományon belül van, a kapcsolat a szabályt tartalmazó adatbázishoz lesz adva.

- Ha a cím nem tartozik az adatbázisszintű IP-tűzfalszabályok tartományába, a tűzfal ellenőrzi a kiszolgálószintű IP-tűzfalszabályokat. Ha a cím egy olyan tartományon belül van, amely a kiszolgálószintű IP-tűzfalszabályokban található, a kapcsolat meg lesz adva. A kiszolgálószintű IP-tűzfalszabályok a kiszolgáló által felügyelt összes adatbázisra érvényesek.

- Ha a cím nem az adatbázisszintű vagy kiszolgálószintű IP-tűzfalszabályok egyikében sem található tartományon belül, a kapcsolatkérés meghiúsul.

Jegyzet

A Azure SQL Database helyi számítógépről való eléréséhez győződjön meg arról, hogy a hálózaton és a helyi számítógépen található tűzfal engedélyezi a kimenő kommunikációt az 1433-at futtató TCP-porton.

Kapcsolatok az Azure-on belül

Ahhoz, hogy a Azure belül üzemeltetett alkalmazások kapcsolódhassanak az SQL Serverhez, engedélyeznie kell Azure kapcsolatokat. Ehhez hozzon létre egy tűzfalszabályt, amelynek kezdő és befejező IP-címe 0.0.0.0. Ez a szabály csak a Azure SQL Database vonatkozik.

Amikor egy Azure alkalmazás megpróbál csatlakozni a kiszolgálóhoz, a tűzfal ellenőrzi, hogy Azure kapcsolatok engedélyezettek-e a tűzfalszabály meglétének ellenőrzésével. Ez közvetlenül az Azure portál panelről kapcsolható be azáltal, hogy a Azure-szolgáltatások és -erőforrások engedélyezése a kiszolgáló eléréséhez opciót BE állítjuk a Tűzfalak és virtuális hálózatok beállításaiban. Amikor a beállítást bekapcsolja, létrejön egy bejövő tűzfalszabály a 0.0.0.0 – 0.0.0.0 IP-címekhez, amely AllowAllWindowsAzureIps néven szerepel. A szabály megtekinthető az master adatbázis sys.firewall_rules nézetben. Ha nem a portált használja, a PowerShell vagy a Azure CLI használatával hozzon létre egy 0.0.0.0-s kezdő- és végponti IP-címekkel rendelkező tűzfalszabályt.

Figyelmeztetés

Ennek a beállításnak engedélyezése lehetővé teszi a kapcsolódást minden Azure szolgáltatáshoz, beleértve a más ügyfelek előfizetéseiben futó szolgáltatásokat is. Ez a szabály nem korlátozza az előfizetéshez vagy az erőforráscsoporthoz való hozzáférést – bármely Azure erőforrás, amely kimenő kapcsolattal rendelkezik Azure SQL Database csatlakozhat. Ha engedélyezi ezt a beállítást, győződjön meg arról, hogy a bejelentkezési és felhasználói engedélyek csak a jogosult felhasználók hozzáférését korlátozzák.

A következő Azure szolgáltatások gyakran használják ezt a szabályt a Azure SQL Database való csatlakozáshoz:

- Azure App Service és Azure Functions

- Azure Data Factory

- Azure Stream Analytics

- Azure Logic Apps

- Azure Power BI

- Azure AI services

A fokozott biztonság érdekében fontolja meg a virtuális hálózati szolgáltatásvégpontok vagy privát végpontok használatát az AllowAllWindowsAzureIps szabály helyett. Ezek az alternatívák az összes Azure IP-cím engedélyezése helyett az adott alhálózatokhoz vagy magánhálózatokhoz való kapcsolódást korlátozzák.

Engedélyek

Az Azure SQL Server IP-tűzfalszabályainak létrehozásához és kezeléséhez az alábbi szerepkörök egyikével kell rendelkeznie:

- SQL Server Közreműködő szerepkörben

- az SQL Security Manager szerepkörben

- az Azure SQL Server tartalmazó erőforrás tulajdonosa

IP-tűzfalszabályok létrehozása és kezelése

Az első kiszolgálószintű tűzfalbeállítást a Azure portál vagy programozott módon hozhatja létre Azure PowerShell, Azure CLI vagy Azure REST API használatával. Ezekkel a módszerekkel vagy Transact-SQL további kiszolgálószintű IP-tűzfalszabályokat hozhat létre és kezelhet.

Fontos

Az adatbázisszintű IP-tűzfalszabályok csak Transact-SQL használatával hozhatók létre és kezelhetők.

A teljesítmény javítása érdekében a kiszolgálószintű IP-tűzfalszabályok ideiglenesen gyorsítótárazva vannak az adatbázis szintjén. A gyorsítótár frissítéséhez lásd: DBCC FLUSHAUTHCACHE.

Borravaló

A Auditing Azure SQL Database és Azure Synapse Analytics használatával naplózhatja a kiszolgálószintű és adatbázisszintű tűzfalmódosításokat.

Kiszolgálószintű IP-tűzfalszabályok kezelése a Azure portálon

Ha kiszolgálószintű IP-tűzfalszabályt szeretne beállítani a Azure portálon, lépjen az adatbázis vagy a kiszolgáló áttekintési lapjára.

Borravaló

A teljes oktatóanyagért lásd: Gyorsútmutató: Egyetlen adatbázis létrehozása – Azure SQL Database.

Az adatbázis áttekintési oldaláról

Ha kiszolgálószintű IP-tűzfalszabályt szeretne beállítani az adatbázis áttekintési oldaláról, válassza a Kiszolgálói tűzfal beállítása lehetőséget az eszköztáron az alábbi képen látható módon.

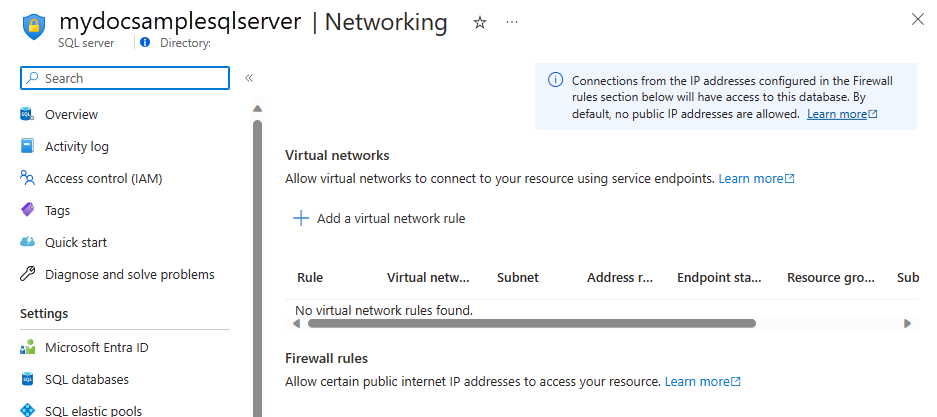

Megnyílik a kiszolgáló hálózatkezelési lapja.

Adjon hozzá egy szabályt a Tűzfalszabályok szakaszban a használt számítógép IP-címének hozzáadásához, majd válassza a Mentés lehetőséget. A rendszer létrehoz egy kiszolgálószintű IP-tűzfalszabályt az aktuális IP-címhez.

A kiszolgáló áttekintési oldaláról

Megnyílik a kiszolgáló áttekintő oldala. A teljes kiszolgálónevet (például mynewserver20170403.database.windows.net) jeleníti meg, és további konfigurációs lehetőségeket biztosít.

Ha kiszolgálószintű szabályt szeretne beállítani erről a lapról, válassza a Bal oldali Beállítások menü Hálózatkezelés elemét.

Adjon hozzá egy szabályt a Tűzfalszabályok szakaszban a használt számítógép IP-címének hozzáadásához, majd válassza a Mentés lehetőséget. A rendszer létrehoz egy kiszolgálószintű IP-tűzfalszabályt az aktuális IP-címhez.

IP-tűzfalszabályok kezelése Transact-SQL használatával

| Katalógusnézet vagy tárolt eljárás | Szint | Leírás |

|---|---|---|

| sys.firewall_rules | Kiszolgáló | Az aktuális kiszolgálószintű IP-tűzfalszabályok megjelenítése |

| sp_set_firewall_rule | Kiszolgáló | Kiszolgálószintű IP-tűzfalszabályok létrehozása vagy frissítése |

| sp_delete_firewall_rule | Kiszolgáló | Kiszolgálószintű IP-tűzfalszabályok eltávolítása |

| sys.database_firewall_rules | Adatbázis | Az aktuális adatbázisszintű IP-tűzfalszabályok megjelenítése |

| sp_set_database_firewall_rule | Adatbázis | Az adatbázisszintű IP-tűzfalszabályok létrehozása vagy frissítése |

| sp_delete_database_firewall_rule | Adatbázisok | Adatbázisszintű IP-tűzfalszabályok eltávolítása |

Az alábbi példa áttekinti a meglévő szabályokat, engedélyezi az IP-címek tartományát a Contoso kiszolgálón, és töröl egy IP-tűzfalszabályt:

SELECT * FROM sys.firewall_rules ORDER BY name;

Ezután adjon hozzá egy kiszolgálószintű IP-tűzfalszabályt.

EXECUTE sp_set_firewall_rule @name = N'ContosoFirewallRule',

@start_ip_address = '192.168.1.1', @end_ip_address = '192.168.1.10'

Kiszolgálószintű IP-tűzfalszabály törléséhez hajtsa végre a sp_delete_firewall_rule tárolt eljárást. Az alábbi példa törli a ContosoFirewallRule szabályt:

EXECUTE sp_delete_firewall_rule @name = N'ContosoFirewallRule'

Kiszolgálószintű IP-tűzfalszabályok kezelése a PowerShell használatával

Jegyzet

Ez a cikk az Azure Az PowerShell-modult használja, amely a Azure használatához ajánlott PowerShell-modul. Az Az PowerShell-modul használatának megkezdéséhez tekintse meg a Install Azure PowerShell című témakört. Az Az PowerShell-modulra való migrálásról az Migrate Azure PowerShell az AzureRM-ből az Az című témakörben olvashat.

Fontos

A PowerShell Azure Resource Manager (AzureRM) modul 2024. február 29-én kivezetésre került. Minden jövőbeli fejlesztésnek az Az.Sql modult kell használnia. Javasoljuk a felhasználóknak, hogy migráljanak az AzureRM-ből az Az PowerShell-modulba a folyamatos támogatás és frissítések biztosítása érdekében. Az AzureRM-modult a továbbiakban nem tartjuk karban vagy támogatjuk. Az Az PowerShell-modulban és az AzureRM-modulokban található parancsok argumentumai lényegében azonosak. A kompatibilitásukról további információt az új Az PowerShell-modul bemutatása című témakörben talál.

| Cmdlet | Szint | Leírás |

|---|---|---|

| Get-AzSqlServerFirewallRule | Kiszolgáló | Az aktuális kiszolgálószintű tűzfalszabályokat adja vissza |

| New-AzSqlServerFirewallRule | Kiszolgáló | Új kiszolgálószintű tűzfalszabály létrehozása |

| Set-AzSqlServerFirewallRule | Kiszolgáló | Meglévő kiszolgálószintű tűzfalszabály tulajdonságainak frissítése |

| Remove-AzSqlServerFirewallRule | Kiszolgáló | Kiszolgálószintű tűzfalszabályok eltávolítása |

Az alábbi példa a PowerShell használatával állít be egy kiszolgálószintű IP-tűzfalszabályt:

New-AzSqlServerFirewallRule -ResourceGroupName "myResourceGroup" `

-ServerName $servername `

-FirewallRuleName "ContosoIPRange" -StartIpAddress "192.168.1.0" -EndIpAddress "192.168.1.255"

Borravaló

Ehhez $servernameadja meg a kiszolgáló nevét, és ne a teljes DNS-nevet (például adja meg a mysqldbservertmysqldbserver.database.windows.net helyett).

A PowerShell-példákat a rövid útmutató kontextusában lásd: Azure PowerShell-minták az Azure SQL Database-hez és PowerShell használata az egyetlen adatbázis létrehozására és a kiszolgálószintű tűzfalszabály konfigurálására.

Kiszolgálószintű IP-tűzfalszabályok kezelése a parancssori felület használatával

| Cmdlet | Szint | Leírás |

|---|---|---|

| az sql server tűzfalszabály létrehozása | Kiszolgáló | Létrehoz egy kiszolgáló IP-tűzfalszabályt |

| SQL Server tűzfalszabályok listája | Kiszolgáló | A kiszolgálón található IP-tűzfalszabályok listázása |

| az sql server tűzfalszabály megmutatása | Kiszolgáló | Ip-tűzfalszabály részleteit jeleníti meg |

| az sql server tűzfalszabály frissítése | Kiszolgáló | IP-tűzfalszabály frissítése |

| az sql server tűzfalszabály törlés | Kiszolgáló | IP-tűzfalszabály törlése |

Az alábbi példa a parancssori felület használatával állít be egy kiszolgálószintű IP-tűzfalszabályt:

az sql server firewall-rule create --resource-group myResourceGroup --server $servername \

-n ContosoIPRange --start-ip-address 192.168.1.0 --end-ip-address 192.168.1.255

Borravaló

A megadott elemnél $servername adja meg a kiszolgáló nevét, és ne a teljesen minősített DNS-nevet. Használjon például mysqldbservermysqldbserver.database.windows.nethelyett.

A gyors elindulási útmutató kontextusában tekintse meg az Azure CLI-mintákat az Azure SQL Database-hez és az egyetlen adatbázis létrehozása és tűzfalszabály konfigurálása az Azure CLI használatával.

A Azure Synapse Analytics a következő példákban található:

| Cmdlet | Szint | Leírás |

|---|---|---|

| az synapse workspace firewall-rule create | Kiszolgáló | Tűzfalszabály létrehozása |

| az synapse workspace firewall-rule delete | Kiszolgáló | Tűzfalszabály törlése |

| az synapse workspace firewall-rule list | Kiszolgáló | Az összes tűzfalszabály listázása |

| az synapse workspace firewall-rule show - megjeleníti a tűzfalszabályokat a synapse munkaterületen | Kiszolgáló | Tűzfalszabály lekérése |

| az synapse munkaterület tűzfal-szabály frissítés | Kiszolgáló | Tűzfalszabály frissítése |

| az synapse workspace tűzfal-szabály vár | Kiszolgáló | Helyezze a parancssori felületet várakozási állapotba, amíg a tűzfalszabály feltételei teljesülnek |

Az alábbi példa parancssori felülettel állít be kiszolgálószintű IP-tűzfalszabályt Azure Synapse:

az synapse workspace firewall-rule create --name AllowAllWindowsAzureIps --workspace-name $workspacename --resource-group $resourcegroupname --start-ip-address 0.0.0.0 --end-ip-address 0.0.0.0

Kiszolgálószintű IP-tűzfalszabályok kezelése REST API használatával

| API | Szint | Leírás |

|---|---|---|

| Tűzfalszabályok listázása | Kiszolgáló | Az aktuális kiszolgálószintű IP-tűzfalszabályok megjelenítése |

| Tűzfalszabályok létrehozása vagy frissítése | Kiszolgáló | Kiszolgálószintű IP-tűzfalszabályok létrehozása vagy frissítése |

| Tűzfalszabályok törlése | Kiszolgáló | Kiszolgálószintű IP-tűzfalszabályok eltávolítása |

| Tűzfalszabályok lekérése | Kiszolgáló | Kiszolgálószintű IP-tűzfalszabályok lekérése |

A tűzfalfrissítések késésének ismertetése

A kiszolgálóhitelesítési modell 5 perces késéssel rendelkezik a biztonsági beállítások minden módosításához, kivéve, ha az adatbázist tartalmazza, és nem rendelkezik feladatátvevő partnerrel. A feladatátvételi partner nélküli zárt adatbázisok módosításai azonnali hatállyal történnek. Feladatátvételi partnerrel rendelkező tárolt adatbázisok esetén minden biztonsági frissítés azonnal megjelenik az elsődleges adatbázisban, de a másodlagos adatbázis akár 5 percet is igénybe vehet a változások tükrözése érdekében.

Az alábbi táblázat az adatbázis típusa és feladatátvételi konfigurációja alapján a biztonsági beállítások változásainak késését ismerteti:

| Hitelesítési modell | Átváltási funkció konfigurálva | A biztonsági beállítások módosításainak késése | Látens példányok |

|---|---|---|---|

| Kiszolgálóhitelesítés | Igen | 5 perc | minden adatbázis |

| Kiszolgálóhitelesítés | Nem | 5 perc | minden adatbázis |

| Tartalmazott adatbázis | Igen | 5 perc | a másodlagos adatbázis |

| Tartalmazott adatbázis | Nem | Nincs | Nincs |

Tűzfalszabályok manuális frissítése

Ha az 5 perces késésnél gyorsabban kell frissítenie a tűzfalszabályokat, manuálisan frissítheti a tűzfalszabályokat. Jelentkezzen be a szabályok frissítését igénylő adatbázispéldányba, és futtassa a DBCC FLUSHAUTHCACHE parancsot. Ez azt eredményezi, hogy az adatbázispéldány kiüríti a helyi gyorsítótárat, és frissíti a tűzfalszabályokat.

DBCC FLUSHAUTHCACHE[;]

Az adatbázis tűzfalának hibaelhárítása

Vegye figyelembe az alábbi pontokat, ha a Azure SQL Database elérése nem a várt módon működik.

Helyi tűzfalkonfiguráció:

Ahhoz, hogy a számítógép hozzáférhessen az Azure SQL-adatbázishoz, előfordulhat, hogy tűzfalkivételt kell létrehoznia a TCP 1433-as porthoz. Ha a Azure felhőhatáron belül szeretne kapcsolatokat létesíteni, előfordulhat, hogy további portokat kell megnyitnia. További információkért tekintse meg a Portok 1433-on túl az ADO.NET 4.5 számára "SQL Database: Outside vs Inside" című szakaszát.

Hálózati címfordítás:

A hálózati címfordítás (NAT) miatt a számítógép által a Azure SQL Database való csatlakozáshoz használt IP-cím eltérhet a számítógép IP-konfigurációs beállításaiban megadott IP-címétől. A számítógép által a Azure való csatlakozáshoz használt IP-cím megtekintése:

- Jelentkezzen be a portálra.

- Lépjen az adatbázist üzemeltető kiszolgáló Konfigurálás lapjára.

- Az aktuális ügyfél IP-címe az Engedélyezett IP-címek szakaszban jelenik meg. Válassza a Hozzáadásengedélyezett IP-címekhez lehetőséget, hogy a számítógép hozzáférhessen a kiszolgálóhoz.

Az engedélyezési lista módosításai még nem lépnek érvénybe:

A Azure SQL Database tűzfalkonfiguráció módosításának érvénybe lépése akár öt percet is igénybe vehet.

A bejelentkezés nincs engedélyezve, vagy helytelen jelszót használtak:

Ha egy bejelentkezés nem rendelkezik engedélyekkel a kiszolgálón, vagy a jelszó helytelen, a rendszer megtagadja a kapcsolatot a kiszolgálóval. Tűzfalbeállítás létrehozása csak lehetőséget biztosít az ügyfeleknek arra, hogy megpróbáljanak csatlakozni a kiszolgálóhoz. Az ügyfélnek továbbra is meg kell adnia a szükséges biztonsági hitelesítő adatokat. További információkért a bejelentkezések előkészítéséről, tekintse meg a következőt: A SQL Database, SQL Managed Instance és Azure Synapse Analytics adatbázis-hozzáférésének engedélyezése.

Dinamikus IP-cím:

Ha dinamikus IP-címzést használó internetkapcsolattal rendelkezik, és nem tud átjutni a tűzfalon, próbálkozzon az alábbi megoldások egyikével:

- Kérje meg az internetszolgáltatótól a kiszolgálót elérő ügyfélszámítógépekhez rendelt IP-címtartományt. Adja hozzá az IP-címtartományt IP-tűzfalszabályként.

- Ehelyett statikus IP-címzést kérhet le az ügyfélszámítógépekhez. Adja hozzá az IP-címeket IP-tűzfalszabályokként.

Kapcsolódó tartalom

- Microsoft Azure adatközpont IP-tartományai

- egy adatbázis létrehozása az Azure SQL Database-ben

Gyorsútmutató kódminták ügyfeleknek az Azure SQL Database-hez - Ports beyond 1433 for ADO.NET 4.5

- A Azure SQL Database és SQL Managed Instance biztonsági képességeinek áttekintése