Azure Data Explorer-fürt üzembe helyezése a Virtual Network

Fontos

Fontolja meg az Azure privát végponton alapuló megoldásra való áttérést a hálózati biztonság Azure Data Explorer való implementálásához. Ez kevésbé hibalehetőség, és szolgáltatás paritást biztosít.

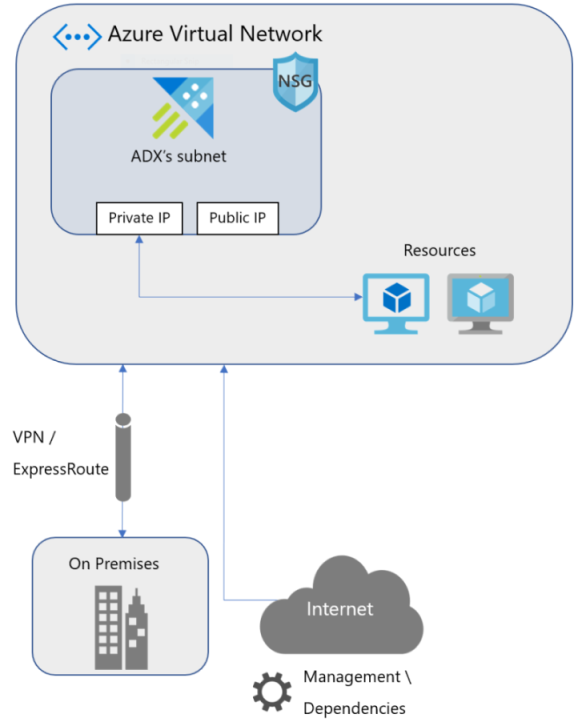

Ez a cikk azOkat az erőforrásokat ismerteti, amelyek az Azure Data Explorer-fürtök egyéni Azure-Virtual Network való üzembe helyezésekor találhatók. Ez az információ segít üzembe helyezni egy fürtöt a Virtual Network (VNet) egy alhálózatán. Az Azure-beli virtuális hálózatokkal kapcsolatos további információkért lásd: Mi az Az Azure Virtual Network?

Az Azure Data Explorer támogatja a fürtök üzembe helyezését a Virtual Network (VNet) alhálózatán. Ez a képesség a következőket teszi lehetővé:

- A hálózati biztonsági csoport (NSG) szabályainak kényszerítése az Azure Data Explorer fürt forgalmán.

- Csatlakoztassa a helyszíni hálózatot az Azure Data Explorer-fürt alhálózatához.

- Biztosítsa az adatforrásokat (Event Hubs és Event Grid) szolgáltatásvégpontokkal.

Az Azure Data Explorer-fürt elérése a virtuális hálózaton

Az Azure Data Explorer-fürtöt az egyes szolgáltatások (motor- és adatkezelési szolgáltatások) alábbi IP-címeinek használatával érheti el:

- Privát IP-cím: A fürt virtuális hálózaton belüli elérésére szolgál.

- Nyilvános IP-cím: A fürt a virtuális hálózaton kívülről való elérésére szolgál felügyelet és figyelés céljából, valamint a fürtről indított kimenő kapcsolatok forráscímeként.

Fontos

Az alapértelmezett NSG-szabályok letiltják a virtuális hálózaton kívüli nyilvános IP-címekhez való hozzáférést. Nyilvános végpont eléréséhez kivételt kell hozzáadnia a nyilvános IP-címekhez az NSG-ben.

A következő DNS-rekordok jönnek létre a szolgáltatás eléréséhez:

[clustername].[geo-region].kusto.windows.net(motor)ingest-[clustername].[geo-region].kusto.windows.net(adatkezelés) az egyes szolgáltatások nyilvános IP-címére van leképezve.private-[clustername].[geo-region].kusto.windows.net(motor)ingest-private-[clustername].[geo-region].kusto.windows.net\private-ingest-[clustername].[geo-region].kusto.windows.net(adatkezelés) az egyes szolgáltatások privát IP-címére van leképezve.

Alhálózat méretének megtervezása a virtuális hálózaton

Az Azure Data Explorer-fürt üzemeltetéséhez használt alhálózat mérete nem módosítható az alhálózat üzembe helyezése után. A virtuális hálózatban az Azure Data Explorer minden virtuális géphez egy privát IP-címet, a belső terheléselosztókhoz pedig két privát IP-címet használ (motor- és adatkezelés). Az Azure-hálózatkezelés emellett öt IP-címet használ minden alhálózathoz. Az Azure Data Explorer két virtuális gépet helyez üzembe az adatkezelési szolgáltatás számára. A motorszolgáltatás virtuális gépei felhasználói konfigurációs méretezési kapacitásonként vannak kiépítve.

Az IP-címek teljes száma:

| Használat | Címek száma |

|---|---|

| Motorszolgáltatás | Példányonként 1 |

| Adatkezelési szolgáltatás | 2 |

| Belső terheléselosztók | 2 |

| Fenntartott Azure-címek | 5 |

| Összesen | #engine_instances + 9 |

Fontos

- Az Azure Data Explorer üzembe helyezése előtt mindenképpen tervezze meg az alhálózat méretét. Az üzembe helyezés után az alhálózat mérete nem módosítható.

- Győződjön meg arról, hogy nem helyez üzembe más Azure-erőforrásokat vagy -szolgáltatásokat abban az alhálózatban, ahol az Azure Data Explorer üzembe helyezését tervezi. Ezzel megakadályozza, hogy az Azure Data Explorer a felfüggesztett állapotból való újrakezdéskor kezdődjön.

Szolgáltatásvégpontok az Azure Data Explorer

Az Azure Service Endpoints lehetővé teszi, hogy az Azure több-bérlős erőforrásait biztonságossá tegye a virtuális hálózat számára. A fürt alhálózaton való üzembe helyezése lehetővé teszi adatkapcsolatok beállítását az Event Hubs vagy az Event Grid használatával, miközben korlátozza az Azure Data Explorer alhálózat mögöttes erőforrásait.

Privát végpontok

A privát végpontok privát hozzáférést biztosítanak az Azure-erőforrásokhoz (például storage/event hub/Data Lake Gen 2), és privát IP-címet használnak a Virtual Network, így hatékonyan juttatják be az erőforrást a virtuális hálózatba. Hozzon létre egy privát végpontot az adatkapcsolatok által használt erőforrásokhoz, például az eseményközponthoz és a tárolóhoz, valamint külső táblákhoz, például a Storage-hoz, a Data Lake Gen 2-hez és SQL Database a virtuális hálózatról a mögöttes erőforrások privát eléréséhez.

Megjegyzés

A privát végpont beállításához a DNS konfigurálására van szükség, csak az Azure saját DNS zónabeállítását támogatjuk. Az egyéni DNS-kiszolgáló nem támogatott.

Hálózati biztonsági csoport szabályainak konfigurálása

Az NSG-k lehetővé teszik a hálózati hozzáférés szabályozását egy virtuális hálózaton belül. Konfigurálnia kell az NSG-ket az Azure Data Explorer-fürthöz a virtuális hálózaton való működéshez.

Hálózati biztonsági csoport szabályainak konfigurálása alhálózat-delegálás használatával

Az alhálózat-delegálás az alapértelmezett módszer a hálózati biztonsági csoport szabályainak konfigurálásához a virtuális hálózat egy alhálózatán üzembe helyezett Azure-Data Explorer-fürtökhöz. Alhálózat-delegálás használatakor az alhálózatot delegálnia kell a Microsoft.Kusto/clusters szolgáltatásba, mielőtt létrehozza a fürtöt az alhálózaton.

Ha engedélyezi az alhálózat-delegálást a fürt alhálózatán, lehetővé teszi, hogy a szolgáltatás hálózati szándékszabályzatok formájában határozza meg az üzembe helyezés előfeltételeit. A fürt alhálózatban való létrehozásakor a rendszer automatikusan létrehozza az alábbi szakaszokban említett NSG-konfigurációkat.

Figyelmeztetés

Az alhálózat-delegálás konfigurációjának módosítása végül megszakítja a fürt normál működését. Előfordulhat például, hogy a fürt leállítása után nem tudja elindítani a fürtöt, nem futtathat felügyeleti parancsokat, vagy nem alkalmazhat állapotmonitorozást a fürtön.

Hálózati biztonsági csoport szabályainak manuális konfigurálása

Másik lehetőségként manuálisan is konfigurálhatja az NSG-t. Alapértelmezés szerint a fürt virtuális hálózaton való üzembe helyezése kikényszeríti a "Microsoft.Kusto/clusters" alhálózat-delegálás konfigurálását. Ezt a követelményt az Előzetes verziójú funkciók panelen lehet kikapcsolni.

Figyelmeztetés

Az NSG-szabályok fürthöz való manuális konfigurálása nem triviális, ezért a módosításokat folyamatosan figyelnie kell. Javasoljuk, hogy alhálózat-delegálást használjon a fürthöz, vagy ha szeretné, fontolja meg privát végpontalapú megoldás használatát.

Bejövő NSG-konfiguráció

| Használat | From | Ide: | Protokoll |

|---|---|---|---|

| Kezelés | Azure Data Explorer felügyeleti címek/AzureDataExplorerManagement(ServiceTag) | YourAzureDataExplorerSubnet:443 | TCP |

| Állapotfigyelés | Az Azure Data Explorer állapotmonitorozási címei | YourAzureDataExplorerSubnet:443 | TCP |

| Az Azure Data Explorer belső kommunikációja | YourAzureDataExplorerSubnet: Minden port | YourAzureDataExplorerSubnet:Minden port | Mind |

| Bejövő Azure-terheléselosztó engedélyezése (állapotadat-mintavétel) | AzureLoadBalancer | YourAzureDataExplorerSubnet:80,443 | TCP |

Kimenő NSG-konfiguráció

| Használat | From | Ide: | Protokoll |

|---|---|---|---|

| Függőség az Azure Storage-on | YourAzureDataExplorerSubnet | Tárolás:443 | TCP |

| Függőség az Azure Data Lake-hez | YourAzureDataExplorerSubnet | AzureDataLake:443 | TCP |

| Event Hubs-betöltés és szolgáltatásfigyelés | YourAzureDataExplorerSubnet | EventHub:443,5671 | TCP |

| Metrikák közzététele | YourAzureDataExplorerSubnet | AzureMonitor:443 | TCP |

| Active Directory (ha van) | YourAzureDataExplorerSubnet | AzureActiveDirectory:443 | TCP |

| A KeyVault függősége | YourAzureDataExplorerSubnet | AzureKeyVault:443 | TCP |

| Hitelesítésszolgáltató | YourAzureDataExplorerSubnet | Internet:80 | TCP |

| Belső kommunikáció | YourAzureDataExplorerSubnet | Azure Data Explorer alhálózat:Minden port | Mind |

Portok sql\_requesthttp\_request és beépülő modulok |

YourAzureDataExplorerSubnet | Internet:Egyéni | TCP |

Az alábbi szakaszok a felügyeleti és állapotmonitorozáshoz szükséges IP-címeket sorolják fel.

Megjegyzés

Figyelmen kívül hagyhatja az alábbi listákat, ha az alhálózat delegálva van a Microsoft.Kusto/clusters szolgáltatásba a Hálózati biztonsági csoport szabályainak konfigurálása alhálózat-delegálás használatával című cikkben leírtak szerint. Ebben a forgatókönyvben előfordulhat, hogy az IP-címek nem naprakészek, de automatikusan frissülnek, amikor a szükséges NSG-szabályok hozzá vannak rendelve a fürthöz.

Azure Data Explorer felügyeleti IP-címei

Megjegyzés

A jövőbeli üzembe helyezésekhez használja az AzureDataExplorer szolgáltatáscímkét

| Region | Címek |

|---|---|

| Ausztrália középső régiója | 20.37.26.134 |

| Ausztrália 2. középső régiója | 20.39.99.177 |

| Kelet-Ausztrália | 40.82.217.84 |

| Délkelet-Ausztrália | 20.40.161.39 |

| Dél-Brazília | 191.233.25.183 |

| Délkelet-Brazília | 191.232.16.14 |

| Közép-Kanada | 40.82.188.208 |

| Kelet-Kanada | 40.80.255.12 |

| Közép-India | 40.81.249.251, 104.211.98.159 |

| Az USA középső régiója | 40.67.188.68 |

| USA középső régiója – EUAP | 40.89.56.69 |

| Kelet-Kína 2. régiója | 139.217.184.92 |

| Észak-Kína 2. régiója | 139.217.60.6 |

| Kelet-Ázsia | 20.189.74.103 |

| USA keleti régiója | 52.224.146.56 |

| USA 2. keleti régiója | 52.232.230.201 |

| USA 2. keleti régiója – EUAP | 52.253.226.110 |

| Közép-Franciaország | 40.66.57.91 |

| Dél-Franciaország | 40.82.236.24 |

| Középnyugat-Németország | 51.116.98.150 |

| Kelet-Japán | 20.43.89.90 |

| Nyugat-Japán | 40.81.184.86 |

| Dél-Korea középső régiója | 40.82.156.149 |

| Dél-Korea déli régiója | 40.80.234.9 |

| USA északi középső régiója | 40.81.43.47 |

| Észak-Európa | 52.142.91.221 |

| Kelet-Norvégia | 51.120.49.100 |

| Nyugat-Norvégia | 51.120.133.5 |

| Lengyelország középső régiója | 20.215.208.177 |

| Dél-Afrika északi régiója | 102.133.129.138 |

| Dél-Afrika nyugati régiója | 102.133.0.97 |

| USA déli középső régiója | 20.45.3.60 |

| Délkelet-Ázsia | 40.119.203.252 |

| Dél-India | 40.81.72.110, 104.211.224.189 |

| Észak-Svájc | 20.203.198.33 |

| Nyugat-Svájc | 51.107.98.201 |

| Egyesült Arab Emírségek középső régiója | 20.37.82.194 |

| Egyesült Arab Emírségek északi régiója | 20.46.146.7 |

| Az Egyesült Királyság déli régiója | 40.81.154.254 |

| Az Egyesült Királyság nyugati régiója | 40.81.122.39 |

| USDoD Central | 52.182.33.66 |

| USDoD kelet | 52.181.33.69 |

| USGov Arizona | 52.244.33.193 |

| USGov Texas | 52.243.157.34 |

| USGov Virginia | 52.227.228.88 |

| USA nyugati középső régiója | 52.159.55.120 |

| Nyugat-Európa | 51.145.176.215 |

| Nyugat-India | 40.81.88.112 |

| USA nyugati régiója | 13.64.38.225 |

| USA 2. nyugati régiója | 40.90.219.23 |

| USA 3. nyugati régiója | 20.40.24.116 |

Állapotmonitorozási címek

| Region | Címek |

|---|---|

| Ausztrália középső régiója | 52.163.244.128, 20.36.43.207, 20.36.44.186, 20.36.45.105, 20.36.45.34, 20.36.44.177, 20.36.45.33, 20.36.45.9 |

| Ausztrália 2. középső régiója | 52.163.244.128 |

| Kelet-Ausztrália | 52.163.244.128, 13.70.72.44, 52.187.248.59, 52.156.177.51, 52.237.211.110, 52.237.213.135, 104.210.70.186, 104.210.88.184, 13.75.183.192, 52.147.30.27, 13.72.245.57 |

| Délkelet-Ausztrália | 52.163.244.128, 13.77.50.98, 52.189.213.18, 52.243.76.73, 52.189.194.173, 13.77.43.81, 52.189.213.33, 52.189.216.81, 52.189.233.66, 52.189.212.69, 52.189.248.147 |

| Dél-Brazília | 23.101.115.123, 191.233.203.34, 191.232.48.69, 191.232.169.24, 191.232.52.16, 191.239.251.52, 191.237.252.188, 191.234.162.82, 191.232.49.124, 191.232.55.149, 191.232.49.236 |

| Közép-Kanada | 23.101.115.123, 52.228.121.143, 52.228.121.146, 52.228.121.147, 52.228.121.149, 52.228.121.150, 52.228.121.151, 20.39.136.152, 20.39.136.155, 20.39.136.180, 20.39.136.185, 20.39.136.187, 20.39.136.193, 52.228.121.152, 52.228.121.153, 52.228.121.31, 52.228.118.139, 20.48.136.29, 52.228.119.222, 52.228.121.123 |

| Kelet-Kanada | 23.101.115.123, 40.86.225.89, 40.86.226.148, 40.86.227.81, 40.86.225.159, 40.86.226.43, 40.86.227.75, 40.86.231.40, 40.86.225.81 |

| Közép-India | 52.163.244.128, 52.172.204.196, 52.172.218.144, 52.172.198.236, 52.172.187.93, 52.172.213.78, 52.172.202.195, 52.172.210.146 |

| Az USA középső régiója | 23.101.115.123, 13.89.172.11, 40.78.130.218, 40.78.131.170, 40.122.52.191, 40.122.27.37, 40.113.224.199, 40.122.118.225, 40.122.116.133, 40.122.126.193, 40.122.104.60 |

| USA középső régiója – EUAP | 23.101.115.123 |

| Kelet-Kína 2. régiója | 40.73.96.39 |

| Észak-Kína 2. régiója | 40.73.33.105 |

| Kelet-Ázsia | 52.163.244.128, 13.75.34.175, 168.63.220.81, 207.46.136.220, 168.63.210.90, 23.101.15.21, 23.101.7.253, 207.46.136.152, 65.52.180.140, 23.101.13.231, 23.101.3.51 |

| USA keleti régiója | 52.249.253.174, 52.149.248.192, 52.226.98.175, 52.226.98.216, 52.149.184.133, 52.226.99.54, 52.226.99.58, 52.226.99.65, 52.186.38.56, 40.88.16.66, 40.88.23.108, 52.224.135.234, 52.151.240.130, 52.226.99.68, 52.226.99.110, 52.226.99.115, 52.226.99.127, 52.226.99.153, 52.226.99.207, 52.226.100.84, 52.226.100.121, 52.226.100.138, 52.226.100.176, 52.226.101.50, 52.226.101.81, 52.191.99.133, 52.226.96.208, 52.226.101.102, 52.147.211.11, 52.147.211.97, 52.147.211.226, 20.49.104.10 |

| USA 2. keleti régiója | 104.46.110.170, 40.70.147.14, 40.84.38.74, 52.247.116.27, 52.247.117.99, 52.177.182.76, 52.247.117.144, 52.247.116.99, 52.247.67.200, 52.247.119.96, 52.247.70.70 |

| USA 2. keleti régiója – EUAP | 104.46.110.170 |

| Közép-Franciaország | 40.127.194.147, 40.79.130.130, 40.89.166.214, 40.89.172.87, 20.188.45.116, 40.89.133.143, 40.89.148.203, 20.188.44.60, 20.188.45.105, 20.188.44.152, 20.188.43.156 |

| Dél-Franciaország | 40.127.194.147 |

| Kelet-Japán | 52.163.244.128, 40.79.195.2, 40.115.138.201, 104.46.217.37, 40.115.140.98, 40.115.141.134, 40.115.142.61, 40.115.137.9, 40.115.137.124, 40.115.140.218, 40.115.137.189 |

| Nyugat-Japán | 52.163.244.128, 40.74.100.129, 40.74.85.64, 40.74.126.115, 40.74.125.67, 40.74.128.17, 40.74.127.201, 40.74.128.130, 23.100.108.106, 40.74.128.122, 40.74.128.53 |

| Dél-Korea középső régiója | 52.163.244.128, 52.231.77.58, 52.231.73.183, 52.231.71.204, 52.231.66.104, 52.231.77.171, 52.231.69.238, 52.231.78.172, 52.231.69.251 |

| Dél-Korea déli régiója | 52.163.244.128, 52.231.200.180, 52.231.200.181, 52.231.200.182, 52.231.200.183, 52.231.153.175, 52.231.164.160, 52.231.195.85, 52.231.195.86, 52.231.195.129, 52.231.200.179, 52.231.146.96 |

| USA északi középső régiója | 23.101.115.123 |

| Észak-Európa | 40.127.194.147, 40.85.74.227, 40.115.100.46, 40.115.100.121, 40.115.105.188, 40.115.103.43, 40.115.109.52, 40.112.77.214, 40.115.99.5 |

| Dél-Afrika északi régiója | 52.163.244.128 |

| Dél-Afrika nyugati régiója | 52.163.244.128 |

| USA déli középső régiója | 104.215.116.88, 13.65.241.130, 40.74.240.52, 40.74.249.17, 40.74.244.211, 40.74.244.204, 40.84.214.51, 52.171.57.210, 13.65.159.231 |

| Dél-India | 52.163.244.128 |

| Délkelet-Ázsia | 52.163.244.128, 20.44.192.205, 20.44.193.4, 20.44.193.56, 20.44.193.98, 20.44.193.147, 20.44.193.175, 20.44.194.249, 20.44.196.82, 20.44.196.95, 20.44.196.104, 20.44.196.115, 20.44.197.158, 20.195.36.24, 20.195.36.25, 20.195.36.27, 20.195.36.37, 20.195.36.39, 20.195.36.40, 20.195.36.41, 20.195.36.42, 20.195.36.43, 20.195.36.44, 20.195.36.45, 20.195.36.46, 20.44.197.160, 20.44.197.162, 20.44.197.219, 20.195.58.80, 20.195.58.185, 20.195.59.60, 20.43.132.128 |

| Észak-Svájc | 51.107.58.160, 51.107.87.163, 51.107.87.173, 51.107.83.216, 51.107.68.81, 51.107.87.174, 51.107.87.170, 51.107.87.164, 51.107.87.186, 51.107.87.171 |

| Az Egyesült Királyság déli régiója | 40.127.194.147, 51.11.174.122, 51.11.173.237, 51.11.174.192, 51.11.174.206, 51.11.175.74, 51.11.175.129, 20.49.216.23, 20.49.216.160, 20.49.217.16, 20.49.217.92, 20.49.217.127, 20.49.217.151, 20.49.166.84, 20.49.166.178, 20.49.166.237, 20.49.167.84, 20.49.232.77, 20.49.232.113, 20.49.232.121, 20.49.232.130, 20.49.232.140, 20.49.232.169, 20.49.165.24, 20.49.232.240, 20.49.217.152, 20.49.217.164, 20.49.217.181, 51.145.125.189, 51.145.126.43, 51.145.126.48, 51.104.28.64 |

| Az Egyesült Királyság nyugati régiója | 40.127.194.147, 51.140.245.89, 51.140.246.238, 51.140.248.127, 51.141.48.137, 51.140.250.127, 51.140.231.20, 51.141.48.238, 51.140.243.38 |

| USDoD Central | 52.126.176.221, 52.126.177.43, 52.126.177.89, 52.126.177.90, 52.126.177.171, 52.126.177.233, 52.126.177.245, 52.126.177.150, 52.126.178.37, 52.126.178.44, 52.126.178.56, 52.126.178.59, 52.126.178.68, 52.126.178.70, 52.126.178.97, 52.126.178.98, 52.126.178.93, 52.126.177.54, 52.126.178.94, 52.126.178.129, 52.126.178.130, 52.126.178.142, 52.126.178.144, 52.126.178.151, 52.126.178.172, 52.126.178.179, 52.126.178.182, 52.126.178.187, 52.126.178.189, 52.126.178.154, 52.127.34.97 |

| USDoD kelet | 52.127.161.3, 52.127.163.115, 52.127.163.124, 52.127.163.125, 52.127.163.130, 52.127.163.131, 52.127.163.152, 20.140.189.226, 20.140.191.106, 20.140.191.107, 20.140.191.128, 52.127.161.234, 52.245.216.185, 52.245.216.186, 52.245.216.187, 52.245.216.160, 52.245.216.161, 52.245.216.162, 52.245.216.163, 52.245.216.164, 52.245.216.165, 52.245.216.166, 52.245.216.167, 52.245.216.168, 20.140.191.129, 20.140.191.144, 20.140.191.170, 52.245.214.70, 52.245.214.164, 52.245.214.189, 52.127.50.128 |

| USGov Arizona | 52.244.204.5, 52.244.204.137, 52.244.204.158, 52.244.204.184, 52.244.204.225, 52.244.205.3, 52.244.50.212, 52.244.55.231, 52.244.205.91, 52.244.205.238, 52.244.201.244, 52.244.201.250, 52.244.200.92, 52.244.206.12, 52.244.206.58, 52.244.206.69, 52.244.206.83, 52.244.207.78, 52.244.203.11, 52.244.203.159, 52.244.203.238, 52.244.200.31, 52.244.202.155, 52.244.206.225, 52.244.218.1, 52.244.218.34, 52.244.218.38, 52.244.218.47, 52.244.202.7, 52.244.203.6, 52.127.2.97 |

| USGov Texas | 52.126.176.221, 52.126.177.43, 52.126.177.89, 52.126.177.90, 52.126.177.171, 52.126.177.233, 52.126.177.245, 52.126.177.150, 52.126.178.37, 52.126.178.44, 52.126.178.56, 52.126.178.59, 52.126.178.68, 52.126.178.70, 52.126.178.97, 52.126.178.98, 52.126.178.93, 52.126.177.54, 52.126.178.94, 52.126.178.129, 52.126.178.130, 52.126.178.142, 52.126.178.144, 52.126.178.151, 52.126.178.172, 52.126.178.179, 52.126.178.182, 52.126.178.187, 52.126.178.189, 52.126.178.154, 52.127.34.97 |

| USGov Virginia | 52.127.161.3, 52.127.163.115, 52.127.163.124, 52.127.163.125, 52.127.163.130, 52.127.163.131, 52.127.163.152, 20.140.189.226, 20.140.191.106, 20.140.191.107, 20.140.191.128, 52.127.161.234, 52.245.216.185, 52.245.216.186, 52.245.216.187, 52.245.216.160, 52.245.216.161, 52.245.216.162, 52.245.216.163, 52.245.216.164, 52.245.216.165, 52.245.216.166, 52.245.216.167, 52.245.216.168, 20.140.191.129, 20.140.191.144, 20.140.191.170, 52.245.214.70, 52.245.214.164, 52.245.214.189, 52.127.50.128 |

| USA nyugati középső régiója | 23.101.115.123, 13.71.194.194, 13.78.151.73, 13.77.204.92, 13.78.144.31, 13.78.139.92, 13.77.206.206, 13.78.140.98, 13.78.145.207, 52.161.88.172, 13.77.200.169 |

| Nyugat-Európa | 213.199.136.176, 51.124.88.159, 20.50.253.190, 20.50.254.255, 52.143.5.71, 20.50.255.137, 20.50.255.176, 52.143.5.148, 20.50.255.211, 20.54.216.1, 20.54.216.113, 20.54.216.236, 20.54.216.244, 20.54.217.89, 20.54.217.102, 20.54.217.162, 20.50.255.109, 20.54.217.184, 20.54.217.197, 20.54.218.36, 20.54.218.66, 51.124.139.38, 20.54.218.71, 20.54.218.104, 52.143.0.117, 20.54.218.240, 20.54.219.47, 20.54.219.75, 20.76.10.82, 20.76.10.95, 20.76.10.139, 20.50.2.13 |

| Nyugat-India | 52.163.244.128 |

| USA nyugati régiója | 13.88.13.50, 40.80.156.205, 40.80.152.218, 104.42.156.123, 104.42.216.21, 40.78.63.47, 40.80.156.103, 40.78.62.97, 40.80.153.6 |

| USA 2. nyugati régiója | 52.183.35.124, 40.64.73.23, 40.64.73.121, 40.64.75.111, 40.64.75.125, 40.64.75.227, 40.64.76.236, 40.64.76.240, 40.64.76.242, 40.64.77.87, 40.64.77.111, 40.64.77.122, 40.64.77.131, 40.91.83.189, 52.250.74.132, 52.250.76.69, 52.250.76.130, 52.250.76.137, 52.250.76.145, 52.250.76.146, 52.250.76.153, 52.250.76.177, 52.250.76.180, 52.250.76.191, 52.250.76.192, 40.64.77.143, 40.64.77.159, 40.64.77.195, 20.64.184.243, 20.64.184.249, 20.64.185.9, 20.42.128.97 |

Az ExpressRoute beállítása

Az ExpressRoute használatával csatlakozhat a helyszíni hálózathoz az Azure Virtual Network. Gyakori beállítás az alapértelmezett útvonal (0.0.0.0/0) meghirdetése a Border Gateway Protocol (BGP) munkameneten keresztül. Ez arra kényszeríti a Virtual Network érkező forgalmat az ügyfél helyszíni hálózatára, hogy a forgalom megszakadjon, ami a kimenő folyamatok megszakadását okozhatja. Ennek az alapértelmezett megoldásnak a leküzdéséhez konfigurálható a felhasználó által megadott útvonal (UDR) (0.0.0.0/0), és a következő ugrás az internet lesz. Mivel az UDR elsőbbséget élvez a BGP-vel szemben, a forgalom az internetre irányul.

Kimenő forgalom védelme tűzfallal

Ha Azure Firewall vagy bármely virtuális berendezés használatával szeretné biztonságossá tenni a kimenő forgalmat a tartománynevek korlátozásához, a következő teljes tartományneveket (FQDN) engedélyezni kell a tűzfalon.

prod.warmpath.msftcloudes.com:443

gcs.prod.monitoring.core.windows.net:443

production.diagnostics.monitoring.core.windows.net:443

graph.windows.net:443

graph.microsoft.com:443

*.login.microsoft.com :443

*.update.microsoft.com:443

login.live.com:443

wdcp.microsoft.com:443

login.microsoftonline.com:443

azureprofilerfrontdoor.cloudapp.net:443

*.core.windows.net:443

*.servicebus.windows.net:443,5671

shoebox2.metrics.nsatc.net:443

prod-dsts.dsts.core.windows.net:443

*.vault.azure.net

ocsp.msocsp.com:80

*.windowsupdate.com:80

ocsp.digicert.com:80

go.microsoft.com:80

dmd.metaservices.microsoft.com:80

www.msftconnecttest.com:80

crl.microsoft.com:80

www.microsoft.com:80

adl.windows.com:80

crl3.digicert.com:80

Megjegyzés

Ha helyettesítő karakterrel (*) szeretné korlátozni a függőségekhez való hozzáférést, használja a Függőségek automatikus felderítése című szakaszban leírt API-t.

Ha Azure Firewall használ, adja hozzá a hálózati szabályt a következő tulajdonságokkal:

Protokoll: TCP-forrás típusa: IP-címforrás: * Szolgáltatáscímkék: AzureMonitor célportok: 443

Az útvonaltábla konfigurálása

Az aszimmetrikus útvonalakkal kapcsolatos problémák elkerülése érdekében konfigurálnia kell a fürt alhálózatának útvonaltábláját a következő ugrásos internettel .

Az útválasztási tábla konfigurálása alhálózat-delegálás használatával

Javasoljuk, hogy alhálózat-delegálás használatával konfigurálja a fürt üzembe helyezéséhez tartozó útvonaltáblát, hasonlóan az NSG-szabályokhoz. Ha engedélyezi az alhálózat-delegálást a fürt alhálózatán, engedélyezheti a szolgáltatás számára az útvonaltábla konfigurálását és frissítését.

Az útvonaltábla manuális konfigurálása

Másik lehetőségként manuálisan is konfigurálhatja az útvonaltáblát. Alapértelmezés szerint a fürt virtuális hálózaton való üzembe helyezése kikényszeríti a "Microsoft.Kusto/clusters" alhálózat-delegálás konfigurálását. Ezt a követelményt az Előzetes verziójú funkciók panelen lehet kikapcsolni.

Figyelmeztetés

A fürt útvonaltáblájának manuális konfigurálása nem triviális, ezért a módosításokat folyamatosan figyelnie kell. Javasoljuk, hogy alhálózat-delegálást használjon a fürthöz, vagy ha szeretné, fontolja meg privát végpontalapú megoldás használatát.

Az útvonaltábla manuális konfigurálásához meg kell adnia az alhálózaton. Hozzá kell adnia a felügyeleti és állapotmonitorozási címeket a következő ugrásos internettel.

Az USA nyugati régiójában például a következő UDR-eket kell definiálni:

| Name | Címelőtag | Következő ugrás |

|---|---|---|

| ADX_Management | 13.64.38.225/32 | Internet |

| ADX_Monitoring | 23.99.5.162/32 | Internet |

| ADX_Monitoring_1 | 40.80.156.205/32 | Internet |

| ADX_Monitoring_2 | 40.80.152.218/32 | Internet |

| ADX_Monitoring_3 | 104.42.156.123/32 | Internet |

| ADX_Monitoring_4 | 104.42.216.21/32 | Internet |

| ADX_Monitoring_5 | 40.78.63.47/32 | Internet |

| ADX_Monitoring_6 | 40.80.156.103/32 | Internet |

| ADX_Monitoring_7 | 40.78.62.97/32 | Internet |

| ADX_Monitoring_8 | 40.80.153.6/32 | Internet |

Függőségek automatikus felderítése

Az Azure Data Explorer olyan API-t biztosít, amellyel az ügyfelek programozott módon fedezhetik fel az összes külső kimenő függőséget (FQDN-t). Ezek a kimenő függőségek lehetővé teszik, hogy az ügyfelek beállíthassanak egy tűzfalat a végpontjukon, hogy engedélyezzék a felügyeleti forgalmat a függő teljes tartományneveken keresztül. Az ügyfelek használhatják ezeket a tűzfalberendezéseket az Azure-ban vagy a helyszínen. Ez utóbbi további késést okozhat, és hatással lehet a szolgáltatás teljesítményére. A szolgáltatáscsapatnak tesztelnie kell ezt a forgatókönyvet a szolgáltatás teljesítményére gyakorolt hatás kiértékeléséhez.

Az ARMClient a REST API PowerShell használatával történő bemutatására szolgál.

Bejelentkezés AZ ARMClient használatával

armclient loginDiagnosztizálási művelet meghívása

$subscriptionId = '<subscription id>' $clusterName = '<name of cluster>' $resourceGroupName = '<resource group name>' $apiversion = '2021-01-01' armclient get /subscriptions/$subscriptionId/resourceGroups/$resourceGroupName/providers/Microsoft.Kusto/clusters/$clusterName/OutboundNetworkDependenciesEndpoints?api-version=$apiversionA válasz ellenőrzése

{ "value": [ ... { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/AzureActiveDirectory", "name": "<clusterName>/AzureActiveDirectory", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "etag": "\"\"", "location": "<AzureRegion>", "properties": { "category": "Azure Active Directory", "endpoints": [ { "domainName": "login.microsoftonline.com", "endpointDetails": [ { "port": 443 } ] }, { "domainName": "graph.windows.net", "endpointDetails": [ { "port": 443 } ] } ], "provisioningState": "Succeeded" } }, { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/InternalTracing", "name": "<clustername>/InternalTracing", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "location": "Australia Central", "properties": { "category": "Internal Tracing", "endpoints": [ { "domainName": "ingest-<internalTracingCluster>.<region>.kusto.windows.net", "endpointDetails": [ { "port": 443, "ipAddress": "25.24.23.22" } ] } ], "provisioningState": "Succeeded" } } ... ] }

A kimenő függőségek olyan kategóriákat fednek le, mint az Microsoft Entra ID, az Azure Monitor, a hitelesítésszolgáltató, az Azure Storage és a belső nyomkövetés. Minden kategóriában megtalálható a szolgáltatás futtatásához szükséges tartománynevek és portok listája. Segítségével programozott módon konfigurálható a választott tűzfalberendezés.

Azure Data Explorer-fürt üzembe helyezése a virtuális hálózatban egy Azure Resource Manager-sablon használatával

Az Azure Data Explorer-fürt virtuális hálózatban való üzembe helyezéséhez használja az Azure Data Explorer-fürt üzembe helyezése a virtuális hálózatban azure Resource Manager sablont.

Ez a sablon létrehozza a fürtöt, a virtuális hálózatot, az alhálózatot, a hálózati biztonsági csoportot és a nyilvános IP-címeket.

Ismert korlátozások

- Az üzembe helyezett fürtökkel rendelkező virtuális hálózati erőforrások nem támogatják az új erőforráscsoportba vagy előfizetési műveletbe való áthelyezést .

- A fürtmotorhoz vagy az adatkezelési szolgáltatáshoz használt nyilvános IP-címerőforrások nem támogatják az új erőforráscsoportba vagy előfizetési műveletbe való áthelyezést.

- Nem használható az Azure Data Explorer-fürtökbe ágyazott virtuális hálózat "private-" DNS-előtagja a lekérdezés részeként

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: