Csatlakozás az Azure-hoz Azure Resource Manager-szolgáltatáskapcsolattal

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

Az Azure Resource Manager szolgáltatáskapcsolat lehetővé teszi az Azure-erőforrásokhoz, például az Azure Key Vaulthoz való kapcsolódást a folyamatból. Ez a kapcsolat lehetővé teszi, hogy egy folyamat használatával üzembe helyezhesse az Azure-erőforrásokat, például egy Azure-alkalmazás Service-alkalmazást, anélkül, hogy minden alkalommal hitelesítést kellene végeznie.

Több hitelesítési lehetőség is rendelkezésre áll az Azure-hoz azure Resource Manager-szolgáltatáskapcsolattal való csatlakozáshoz. Az ajánlott lehetőségek a számítási feladatok identitás-összevonásának használata alkalmazásregisztrációval vagy felügyelt identitással.

Az Azure Resource Manager szolgáltatás ajánlott csatlakozási lehetőségei a következők:

- Alkalmazásregisztráció (automatikus) számítási feladatok identitás-összevonásával vagy titkos kóddal

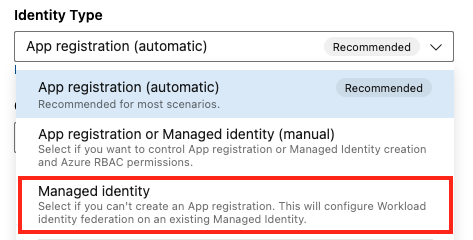

- Felügyelt identitás, amely létrehoz egy számítási feladat identitás-összevonási hitelesítő adatait, és egy meglévő, felhasználó által hozzárendelt felügyelt identitáshoz csatlakozik. Akkor használja ezt a lehetőséget, ha nincs engedélye alkalmazásregisztráció létrehozására.

Az Azure Resource Manager szolgáltatás kapcsolathitelesítési beállításai nem szerepelnek a cikkben:

Azure Resource Manager-alkalmazásregisztráció létrehozása (automatikus)

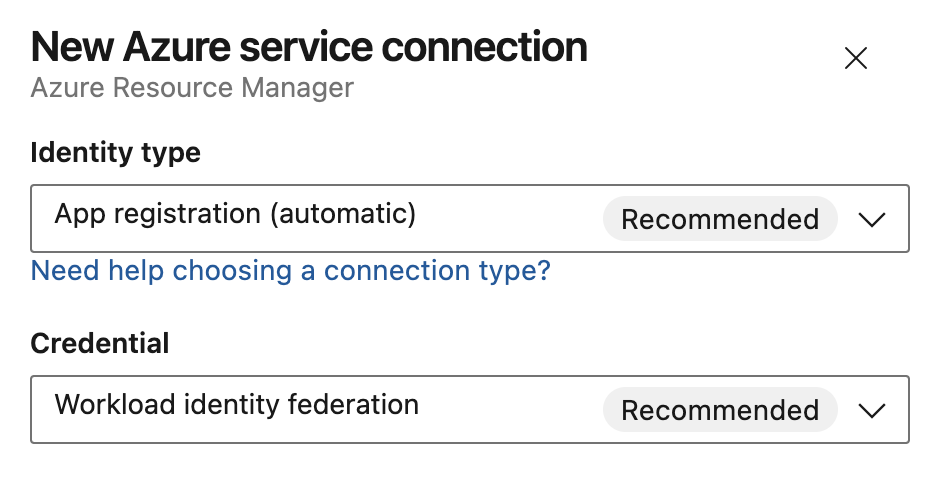

Azure Resource Manager-szolgáltatáskapcsolat létrehozásakor két különböző hitelesítő adattípus közül választhat : számítási feladatok identitásának összevonása vagy titkos kód.

Azure Resource Manager-alkalmazásregisztráció létrehozása számítási feladatok identitásának összevonásával (automatikus)

Ezt a módszert akkor használhatja, ha az alábbi elemek mindegyike igaz a forgatókönyvre:

- Ön az Azure-előfizetése Tulajdonos szerepkörével rendelkezik.

- Nem csatlakozik az Azure Stackhez vagy az Azure US Government-környezetekhez.

- A Marketplace-bővítmények által használt tevékenységek frissülnek a számítási feladatok identitás-összevonásának támogatásához.

Ezzel a kijelöléssel az Azure DevOps automatikusan lekérdezi azt az előfizetést, felügyeleti csoportot vagy Machine Learning-munkaterületet, amelyhez csatlakozni szeretne, és létrehoz egy számítási feladat identitás-összevonását a hitelesítéshez.

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

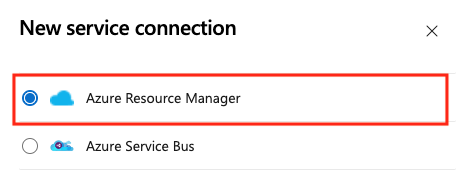

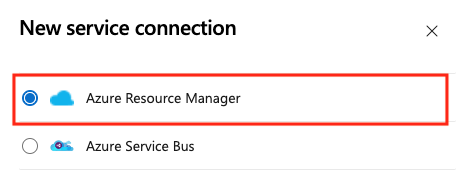

Válassza az Új szolgáltatáskapcsolat, majd az Azure Resource Manager és a Tovább lehetőséget.

Válassza az alkalmazásregisztrációt (automatikus) a hitelesítőadat-számítási feladatok identitás-összevonásával.

Válasszon egy hatókörszintet. Válassza az Előfizetés, a Felügyeleti csoport vagy a Machine Learning-munkaterület lehetőséget. A felügyeleti csoportok olyan tárolók, amelyek segítenek a hozzáférés, a szabályzat és a megfelelőség kezelésében több előfizetésben. A Machine Learning-munkaterületen gépi tanulási összetevők hozhatók létre.

Az Előfizetés hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés Szükséges. Válassza ki az Azure-előfizetést. Erőforráscsoport Szükséges. Válassza ki az Azure-erőforráscsoportot. A felügyeleti csoport hatóköréhez válassza ki az Azure felügyeleti csoportot.

A Machine Learning-munkaterület hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés Szükséges. Válassza ki az Azure-előfizetést. Erőforráscsoport Szükséges. Válassza ki a munkaterületet tartalmazó erőforráscsoportot. Machine Learning-munkaterület Szükséges. Válassza ki az Azure Machine Learning-munkaterületet.

Adjon meg egy szolgáltatáskapcsolatnevet.

Szükség esetén adja meg a szolgáltatáskapcsolat leírását.

Válassza az Összes folyamat hozzáférési engedélyének megadása lehetőséget, hogy az összes folyamat használhassa ezt a szolgáltatáskapcsolatot. Ha nem választja ezt a beállítást, manuálisan kell hozzáférést adnia a szolgáltatáskapcsolatot használó összes folyamathoz.

Válassza a Mentés lehetőséget.

Az új szolgáltatáskapcsolat létrehozása után másolja ki a kapcsolat nevét, és illessze be a kódba értékként azureSubscription.

Azure Resource Manager-alkalmazásregisztráció létrehozása titkos kóddal (automatikus)

Ezzel a kijelöléssel az Azure DevOps automatikusan lekérdezi azt az előfizetést, felügyeleti csoportot vagy Machine Learning-munkaterületet, amelyhez csatlakozni szeretne, és létrehoz egy titkos kulcsot a hitelesítéshez.

Figyelmeztetés

A titkos kódok használatához manuális rotációra és felügyeletre van szükség, ezért nem ajánlott. A számítási feladatok identitásának összevonása az előnyben részesített hitelesítő adattípus.

Ezt a módszert akkor használhatja, ha az alábbi elemek mindegyike igaz a forgatókönyvre:

- Ön az Azure Pipelines-szervezet és az Azure-előfizetés tulajdonosa.

- Nem kell tovább korlátoznia a felhasználók által a szolgáltatáskapcsolaton keresztül elért Azure-erőforrásokra vonatkozó engedélyeket.

- Nem csatlakozik az Azure Stackhez vagy az Azure US Government-környezetekhez.

- Nem az Azure DevOps Server 2019-ből vagy a Team Foundation Server korábbi verzióiból csatlakozik.

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

Válassza az Új szolgáltatáskapcsolat, majd az Azure Resource Manager és a Tovább lehetőséget.

Válassza az alkalmazásregisztrációt (automatikus) a hitelesítő adatok titkos kódjával.

Válasszon egy hatókörszintet. Válassza az Előfizetés, a Felügyeleti csoport vagy a Machine Learning-munkaterület lehetőséget. A felügyeleti csoportok olyan tárolók, amelyek segítenek a hozzáférés, a szabályzat és a megfelelőség kezelésében több előfizetésben. A Machine Learning-munkaterületen gépi tanulási összetevők hozhatók létre.

Az Előfizetés hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés Szükséges. Válassza ki az Azure-előfizetést. Erőforráscsoport Szükséges. Válassza ki az Azure-erőforráscsoportot. A felügyeleti csoport hatóköréhez válassza ki az Azure felügyeleti csoportot.

A Machine Learning-munkaterület hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés Szükséges. Válassza ki az Azure-előfizetést. Erőforráscsoport Szükséges. Válassza ki a munkaterületet tartalmazó erőforráscsoportot. Machine Learning-munkaterület Szükséges. Válassza ki az Azure Machine Learning-munkaterületet.

Adjon meg egy szolgáltatáskapcsolatnevet.

Szükség esetén adja meg a szolgáltatáskapcsolat leírását.

Válassza az Összes folyamat hozzáférési engedélyének megadása lehetőséget, hogy az összes folyamat használhassa ezt a szolgáltatáskapcsolatot. Ha nem választja ezt a beállítást, manuálisan kell hozzáférést adnia a szolgáltatáskapcsolatot használó összes folyamathoz.

Válassza a Mentés lehetőséget.

Az új szolgáltatáskapcsolat létrehozása után másolja ki a kapcsolat nevét, és illessze be a kódba értékként azureSubscription.

Azure Resource Manager-szolgáltatáskapcsolat létrehozása egy meglévő, felhasználó által hozzárendelt felügyelt identitáshoz

Ezzel a beállítással automatikusan létrehozhat egy számítási feladat identitásának hitelesítő adatait egy meglévő, felhasználó által hozzárendelt felügyelt identitáshoz. A kezdés előtt rendelkeznie kell egy meglévő, felhasználó által hozzárendelt felügyelt identitással .

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

Válassza az Új szolgáltatáskapcsolat, majd az Azure Resource Manager és a Tovább lehetőséget.

Válassza a Felügyelt identitás elemet.

Az 1. lépésben: Felügyelt identitás részletei:

- Válassza ki a Felügyelt identitás előfizetését. Ez a felügyelt identitást tartalmazó Azure-előfizetés.

- Válassza ki a felügyelt identitás erőforráscsoportját. Ez a felügyelt identitást tartalmazó erőforráscsoport.

- Válassza a Felügyelt identitás lehetőséget. Ez az erőforráscsoporton belüli felügyelt identitás, amelyet az erőforrások eléréséhez fog használni.

A 2. lépésben: Azure-hatókör:

Válassza ki a hatókörszintet. Válassza az Előfizetés, a Felügyeleti csoport vagy a Machine Learning-munkaterület lehetőséget. A felügyeleti csoportok olyan tárolók, amelyek segítenek a hozzáférés, a szabályzat és a megfelelőség kezelésében több előfizetésben. A Machine Learning-munkaterületen gépi tanulási összetevők hozhatók létre.

Az Előfizetés hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Szolgáltatáskapcsolatra vonatkozó előfizetés Szükséges. Válassza ki a felügyelt identitás által elérni kívánt Azure-előfizetés nevét. Szolgáltatáskapcsolat erőforráscsoportja Opcionális. Adja meg, hogy a felügyelt identitáshoz való hozzáférés egyetlen erőforráscsoporthoz legyen korlátozva. A felügyeleti csoport hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Felügyeleti csoport Szükséges. Válassza ki az Azure felügyeleti csoportot. A Machine Learning-munkaterület hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés Szükséges. Válassza ki az Azure-előfizetés nevét. Szolgáltatáskapcsolat erőforráscsoportja Opcionális. Válassza ki a munkaterületet tartalmazó erőforráscsoportot. ML-munkaterület Szükséges. Adja meg a meglévő Azure Machine Learning-munkaterület nevét.

A 3. lépésben: Szolgáltatáskapcsolat részletei: szakaszban adja meg vagy válassza ki a következő paramétereket:

Paraméter Leírás Szolgáltatáskapcsolat neve Szükséges. A szolgáltatáskapcsolatra a tevékenység tulajdonságai között hivatkozó név. Nem az Azure-előfizetés neve. Szolgáltatáskezelési referencia Opcionális. Környezeti információk egy ITSM-adatbázisból. Leírás Opcionális. Adja meg a szolgáltatáskapcsolat leírását. A Biztonság szakaszban válassza az Összes folyamat hozzáférési engedélyének megadása lehetőséget, hogy az összes folyamat használhassa ezt a szolgáltatáskapcsolatot. Ha nem választja ezt a beállítást, manuálisan kell hozzáférést adnia a szolgáltatáskapcsolatot használó összes folyamathoz.

Válassza a Mentés lehetőséget a szolgáltatáskapcsolat érvényesítéséhez és létrehozásához.

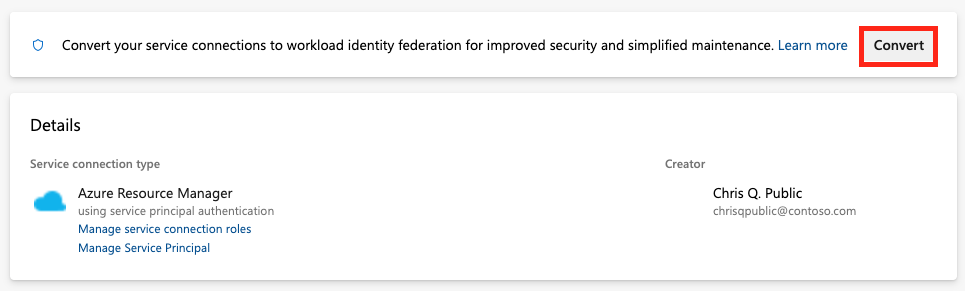

Meglévő Azure Resource Manager-szolgáltatáskapcsolat átalakítása számítási feladatok identitás-összevonásának használatára

A meglévő Azure Resource Manager-szolgáltatáskapcsolatokat gyorsan átalakíthatja úgy, hogy titkos kulcs helyett számítási feladatok identitás-összevonását használják a hitelesítéshez. Az Azure DevOps szolgáltatáskapcsolat-átalakítási eszközét akkor használhatja, ha a szolgáltatáskapcsolat megfelel az alábbi követelményeknek:

- Az Azure DevOps eredetileg létrehozta a szolgáltatáskapcsolatot. Ha manuálisan hozza létre a szolgáltatáskapcsolatot, nem konvertálhatja a szolgáltatáskapcsolatot a szolgáltatáskapcsolat-átalakítási eszközzel, mert az Azure DevOps nem rendelkezik a saját hitelesítő adatainak módosítására vonatkozó engedélyekkel.

- Csak egy projekt használja a szolgáltatáskapcsolatot. A projektszolgáltatás kapcsolatok nem konvertálhatók.

Szolgáltatáskapcsolat konvertálása:

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

Válassza ki azt a szolgáltatáskapcsolatot, amelyet át szeretne alakítani számítási feladat identitásának használatára.

Válassza a Konvertálás lehetőséget.

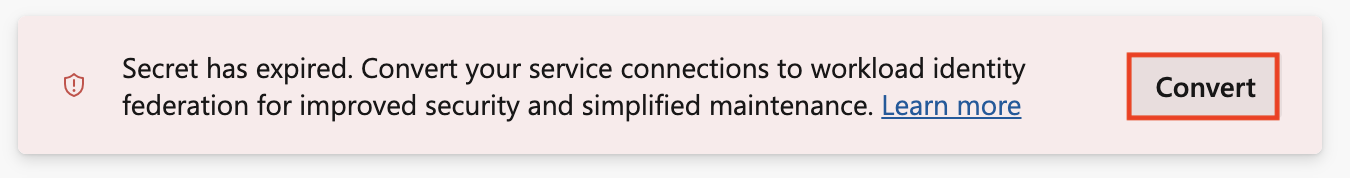

Ha már rendelkezik lejárt titkos kóddal rendelkező hitelesítő adatokkal, egy másik konvertálási lehetőség jelenik meg.

A Konvertálás gombra kattintva erősítse meg, hogy új szolgáltatáskapcsolatot szeretne létrehozni.

Az átalakítás eltarthat néhány percig. Ha vissza szeretné állítani a kapcsolatot, hét napon belül vissza kell állítania.

Több Azure Resource Manager-szolgáltatáskapcsolat konvertálása szkripttel

Szkript használatával egyszerre több szolgáltatáskapcsolatot is frissíthet, így mostantól a számítási feladatok identitás-összevonását használhatja a hitelesítéshez.

Ez a példa PowerShell-szkript két paramétert igényel: Az Azure DevOps szervezetét (például: https://dev.azure.com/fabrikam-tailspin) és az Azure DevOps-projektet (például: Space game web agent). A szkript ezután lekéri az Azure DevOps-projekt és -szervezet társított szolgáltatáskapcsolatait.

Amikor a szolgáltatáskapcsolatokat számítási feladatok identitás-összevonásának használatára konvertálja, a rendszer kérni fogja, hogy erősítse meg a frissítést minden olyan kapcsolat esetében, amely még nem használja azt. A megerősítést követően a szkript frissíti ezeket a szolgáltatáskapcsolatokat az Azure DevOps REST API-val a számítási feladatok identitás-összevonásának használatához.

A szkript futtatásához a PowerShell 7.3-as vagy újabb verziójára és az Azure CLI-re van szükség. Mentse a szkriptet egy .ps1 fájlba, és futtassa a PowerShell 7 használatával.

#!/usr/bin/env pwsh

<#

.SYNOPSIS

Convert multiple Azure Resource Manager service connection(s) to use Workload identity federation

.LINK

https://aka.ms/azdo-rm-workload-identity-conversion

.EXAMPLE

./convert_azurerm_service_connection_to_oidc_simple.ps1 -Project <project> -OrganizationUrl https://dev.azure.com/<organization>

#>

#Requires -Version 7.3

param (

[parameter(Mandatory=$true,HelpMessage="Name of the Azure DevOps Project")]

[string]

[ValidateNotNullOrEmpty()]

$Project,

[parameter(Mandatory=$true,HelpMessage="Url of the Azure DevOps Organization")]

[uri]

[ValidateNotNullOrEmpty()]

$OrganizationUrl

)

$apiVersion = "7.1"

$PSNativeCommandArgumentPassing = "Standard"

#-----------------------------------------------------------

# Log in to Azure

$azdoResource = "499b84ac-1321-427f-aa17-267ca6975798" # application id of Azure DevOps

az login --allow-no-subscriptions --scope ${azdoResource}/.default

$OrganizationUrl = $OrganizationUrl.ToString().Trim('/')

#-----------------------------------------------------------

# Retrieve the service connection

$getApiUrl = "${OrganizationUrl}/${Project}/_apis/serviceendpoint/endpoints?authSchemes=ServicePrincipal&type=azurerm&includeFailed=false&includeDetails=true&api-version=${apiVersion}"

az rest --resource $azdoResource -u "${getApiUrl} " -m GET --query "sort_by(value[?authorization.scheme=='ServicePrincipal' && data.creationMode=='Automatic' && !(isShared && serviceEndpointProjectReferences[0].projectReference.name!='${Project}')],&name)" -o json `

| Tee-Object -Variable rawResponse | ConvertFrom-Json | Tee-Object -Variable serviceEndpoints | Format-List | Out-String | Write-Debug

if (!$serviceEndpoints -or ($serviceEndpoints.count-eq 0)) {

Write-Warning "No convertible service connections found"

exit 1

}

foreach ($serviceEndpoint in $serviceEndpoints) {

# Prompt user to confirm conversion

$choices = @(

[System.Management.Automation.Host.ChoiceDescription]::new("&Convert", "Converting service connection '$($serviceEndpoint.name)'...")

[System.Management.Automation.Host.ChoiceDescription]::new("&Skip", "Skipping service connection '$($serviceEndpoint.name)'...")

[System.Management.Automation.Host.ChoiceDescription]::new("&Exit", "Exit script")

)

$prompt = $serviceEndpoint.isShared ? "Convert shared service connection '$($serviceEndpoint.name)'?" : "Convert service connection '$($serviceEndpoint.name)'?"

$decision = $Host.UI.PromptForChoice([string]::Empty, $prompt, $choices, $serviceEndpoint.isShared ? 1 : 0)

if ($decision -eq 0) {

Write-Host "$($choices[$decision].HelpMessage)"

} elseif ($decision -eq 1) {

Write-Host "$($PSStyle.Formatting.Warning)$($choices[$decision].HelpMessage)$($PSStyle.Reset)"

continue

} elseif ($decision -ge 2) {

Write-Host "$($PSStyle.Formatting.Warning)$($choices[$decision].HelpMessage)$($PSStyle.Reset)"

exit

}

# Prepare request body

$serviceEndpoint.authorization.scheme = "WorkloadIdentityFederation"

$serviceEndpoint.data.PSObject.Properties.Remove('revertSchemeDeadline')

$serviceEndpoint | ConvertTo-Json -Depth 4 | Write-Debug

$serviceEndpoint | ConvertTo-Json -Depth 4 -Compress | Set-Variable serviceEndpointRequest

$putApiUrl = "${OrganizationUrl}/${Project}/_apis/serviceendpoint/endpoints/$($serviceEndpoint.id)?operation=ConvertAuthenticationScheme&api-version=${apiVersion}"

# Convert service connection

az rest -u "${putApiUrl} " -m PUT -b $serviceEndpointRequest --headers content-type=application/json --resource $azdoResource -o json `

| ConvertFrom-Json | Set-Variable updatedServiceEndpoint

$updatedServiceEndpoint | ConvertTo-Json -Depth 4 | Write-Debug

if (!$updatedServiceEndpoint) {

Write-Debug "Empty response"

Write-Error "Failed to convert service connection '$($serviceEndpoint.name)'"

exit 1

}

Write-Host "Successfully converted service connection '$($serviceEndpoint.name)'"

}

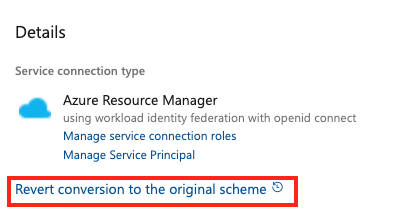

Meglévő Azure Resource Manager-szolgáltatáskapcsolat visszaállítása titkos kóddal

Egy átalakított automatikus szolgáltatáskapcsolatot hét napig visszaállíthat a titkos kóddal. Hét nap után manuálisan hozzon létre egy új titkos kulcsot.

Ha manuálisan hozza létre és konvertálja a szolgáltatáskapcsolatot, a szolgáltatáskapcsolat-átalakítási eszközzel nem állíthatja vissza a szolgáltatáskapcsolatot, mert az Azure DevOps nem rendelkezik a saját hitelesítő adatainak módosítására vonatkozó engedélyekkel.

Szolgáltatáskapcsolat visszaállítása:

Az Azure DevOps-projektben nyissa meg a Pipelines>Service-kapcsolatokat.

Válasszon ki egy meglévő szolgáltatáskapcsolatot a visszaállításhoz.

Válassza a Konvertálás visszaállítása az eredeti sémára lehetőséget.

Válassza újra a Visszaállítás lehetőséget a választás megerősítéséhez.

Meglévő szolgáltatásnevet használó Azure Resource Manager-szolgáltatáskapcsolat létrehozása

Ha előre definiált hozzáférési engedélyeket szeretne használni, és még nincs definiálva szolgáltatásnév erre a célra, kövesse az alábbi oktatóanyagok egyikét egy új szolgáltatásnév létrehozásához:

- A portálon létrehozhat egy Microsoft Entra-alkalmazást és egy olyan szolgáltatásnevet, amely hozzáfér az erőforrásokhoz

- Tanúsítványt tartalmazó Azure-szolgáltatásnév létrehozása az Azure PowerShell használatával

Meglévő szolgáltatásnevet használó szolgáltatáskapcsolat létrehozása:

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

Válassza az Új szolgáltatáskapcsolat, majd az Azure Resource Manager és a Tovább lehetőséget.

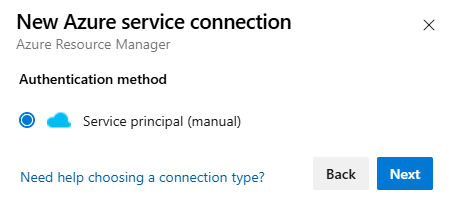

Válassza a Szolgáltatásnév (manuális) és a Tovább lehetőséget.

Az Új Azure-szolgáltatáskapcsolat párbeszédpanelen válassza ki a környezetet. Ha az Azure Stacket választja, adja meg a környezet URL-címét, amely hasonló

https://management.local.azurestack.external.Válassza ki a hatókörszintet. Válassza az Előfizetés vagy a Felügyeleti csoport lehetőséget. A felügyeleti csoportok olyan tárolók, amelyek segítenek a hozzáférés, a szabályzat és a megfelelőség kezelésében több előfizetésben.

Az Előfizetés hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés azonosítója Szükséges. Adja meg az Azure-előfizetés azonosítóját. Előfizetés neve Szükséges. Adja meg az Azure-előfizetés nevét. A felügyeleti csoport hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Felügyeleti csoport azonosítója Szükséges. Adja meg az Azure felügyeleti csoport azonosítóját. Felügyeleti csoport neve Szükséges. Adja meg az Azure felügyeleti csoport nevét.

A Hitelesítés szakaszban adja meg vagy válassza ki a következő paramétereket:

Paraméter Leírás Szolgáltatásnév azonosítója Szükséges. Adja meg a szolgáltatásnév azonosítóját. Megbízólevél Válassza ki a szolgáltatásnévkulcsot vagy -tanúsítványt. Ha a szolgáltatásnévkulcsot választotta, adja meg a kulcsot (jelszót). Ha a Tanúsítvány lehetőséget választotta, adja meg a tanúsítványt. Bérlőazonosító Szükséges. Adja meg a bérlőazonosítót. Igazol Válassza ki a megadott beállítások érvényesítéséhez. A Részletek szakaszban adja meg a következő paramétereket:

Paraméter Leírás Kapcsolat neve Szükséges. A szolgáltatáskapcsolatra a tevékenység tulajdonságai között hivatkozó név. Nem az Azure-előfizetés neve. Leírás Opcionális. Adja meg a szolgáltatáskapcsolat leírását. Biztonság Válassza az Összes folyamat hozzáférési engedélyének megadása lehetőséget, hogy az összes folyamat használhassa ezt a szolgáltatáskapcsolatot. Ha nem választja ezt a beállítást, manuálisan kell hozzáférést adnia a szolgáltatáskapcsolatot használó összes folyamathoz. Válassza az Ellenőrzés és mentés lehetőséget a szolgáltatáskapcsolat érvényesítéséhez és létrehozásához.

Az Azure DevOps-projektben nyissa meg a Project Settings>Service-kapcsolatokat.

További információ: Projektbeállítások megnyitása.

Válassza az Új szolgáltatáskapcsolat lehetőséget, majd válassza az Azure Resource Managert.

Az Azure Resource Manager szolgáltatáskapcsolat hozzáadása párbeszédpanelen töltse ki az alábbi mezőket:

Adja meg a kapcsolat nevét.

Válassza ki a környezetet. Ha az Azure Stacket választja, adja meg a környezet URL-címét, amely hasonló

https://management.local.azurestack.external.Válassza ki a hatókörszintet, **előfizetést vagy felügyeleti csoportot. A felügyeleti csoportok olyan tárolók, amelyek segítenek a hozzáférés, a szabályzat és a megfelelőség kezelésében több előfizetésben.

Az Előfizetés hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Előfizetés azonosítója Szükséges. Adja meg az Azure-előfizetés azonosítóját. Előfizetés neve Szükséges. Adja meg az Azure-előfizetés nevét. A felügyeleti csoport hatóköréhez adja meg a következő paramétereket:

Paraméter Leírás Felügyeleti csoport azonosítója Szükséges. Adja meg az Azure felügyeleti csoport azonosítóját. Felügyeleti csoport neve Szükséges. Adja meg az Azure felügyeleti csoport nevét.

Adja meg a szolgáltatásnév azonosítóját.

Válassza ki a hitelesítő adatok típusát:

- Egyszerű szolgáltatáskulcs: Adja meg a szolgáltatásnévkulcsot (jelszót).

- Tanúsítvány: Adja meg a .perm fájl tartalmát, beleértve a tanúsítványt és a titkos kulcs szakaszait is.

Adja meg a bérlőazonosítót.

Válassza a Kapcsolat ellenőrzése lehetőséget a szolgáltatáskapcsolat érvényesítéséhez.

Ha szeretné, válassza a Kapcsolat használatának engedélyezése az összes folyamat számára lehetőséget. Ha nem választja ezt a beállítást, manuálisan kell hozzáférést adnia a szolgáltatáskapcsolatot használó összes folyamathoz.

A szolgáltatáskapcsolat létrehozásához válassza a Mentés lehetőséget.

Az új szolgáltatáskapcsolat létrehozása után:

- Ha a felhasználói felületen használja a szolgáltatáskapcsolatot, válassza ki a folyamat Azure-előfizetési beállításában hozzárendelt kapcsolatnevet.

- Ha a szolgáltatáskapcsolatot YAML-fájlban használja, másolja ki a kapcsolat nevét, és illessze be a kódba értékként

azureSubscription.

Szükség esetén módosítsa a szolgáltatásnevet, hogy elérhetővé tegye a megfelelő engedélyeket.

További információ a szolgáltatásnév használatával történő hitelesítésről: Szerepköralapú hozzáférés-vezérlés használata az Azure-előfizetés erőforrásaihoz való hozzáférés kezeléséhez vagy az Azure-erőforráscsoportok üzembe helyezésének automatizálása szolgáltatásnév használatával a Visual Studióban.

További információ: Azure Resource Manager-szolgáltatáskapcsolatok hibaelhárítása.

Súgó és támogatás

- Hibaelhárítási tippek megismerése.

- Kérjen tanácsot a Stack Overflow-ról.

- Tegye közzé kérdéseit, keressen válaszokat, vagy javasoljon egy funkciót az Azure DevOps fejlesztői közösségében.

- Támogatást kérhet az Azure DevOpshoz.