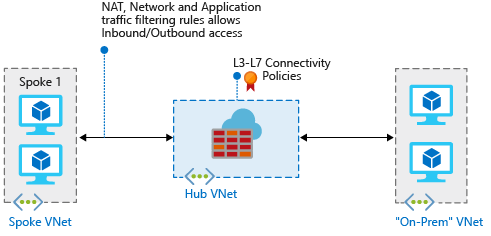

Az Azure Firewall üzembe helyezése és konfigurálása hibrid hálózatban az Azure Portal használatával

Ha hibrid hálózat létrehozása érdekében helyhez kötött hálózatát egy Azure virtuális hálózathoz csatlakoztatja, az Azure hálózati erőforrásaihoz való hozzáférés ellenőrzése fontos része az átfogó biztonsági tervnek.

Az Azure Firewall használatával szabályozhatja a hálózati hozzáférést egy hibrid hálózatban az engedélyezett és megtagadott hálózati forgalmat meghatározó szabályok használatával.

Ebben a cikkben három virtuális hálózatot hoz létre:

- VNet-Hub: A tűzfal ebben a virtuális hálózatban található.

- Virtuális hálózat küllős: A küllős virtuális hálózat az Azure-ban található számítási feladatot jelöli.

- VNet-Onprem: A helyszíni virtuális hálózat egy helyszíni hálózatot jelöl. Egy tényleges üzembe helyezés során virtuális magánhálózati (VPN- vagy Azure ExpressRoute-) kapcsolattal csatlakozhat hozzá. Az egyszerűség kedvéért ez a cikk VPN-átjárókapcsolatot használ, és egy Azure-beli virtuális hálózat egy helyszíni hálózatot jelöl.

Ha inkább az Azure PowerShellt szeretné használni a jelen cikkben szereplő eljárások elvégzéséhez, olvassa el az Azure Firewall hibrid hálózaton való üzembe helyezését és konfigurálását az Azure PowerShell használatával.

Feljegyzés

Ez a cikk klasszikus Azure Firewall-szabályokat használ a tűzfal kezeléséhez. Az előnyben részesített módszer egy Azure Firewall Manager-szabályzat használata. Az eljárás Azure Firewall Manager-szabályzat használatával történő végrehajtásához tekintse meg az Oktatóanyagot: Az Azure Firewall és a szabályzat üzembe helyezése és konfigurálása hibrid hálózaton az Azure Portal használatával.

Előfeltételek

A hibrid hálózatok a küllős architektúramodell használatával irányítják a forgalmat az Azure-beli virtuális hálózatok és a helyszíni hálózatok között. A küllős architektúra a következő követelményekkel rendelkezik:

Állítsa be a virtuális hálózat átjárójának vagy útvonalkiszolgálójának használatát, ha a VNet-Hub és a VNet-Küllő közötti társviszonyt létesíti. A küllős hálózati architektúrában az átjáróáttovábbítás lehetővé teszi, hogy a küllős virtuális hálózatok megosztják a VPN-átjárót a központban ahelyett, hogy vpn-átjárókat helyeznek üzembe minden küllős virtuális hálózaton.

Emellett az átjáróhoz csatlakoztatott virtuális hálózatokra vagy helyszíni hálózatokra irányuló útvonalak automatikusan propagálnak a társhálózatok útválasztási tábláira az átjárótovábbításon keresztül. További információ: VPN Gateway-átvitel konfigurálása virtuális hálózatok közötti társviszony-létesítéshez.

Állítsa be a távoli virtuális hálózat átjáróinak vagy útvonalkiszolgálójának használatát, ha virtuális hálózat küllőjét társviszonyba állítja a VNet-Hubbal. Ha a távoli virtuális hálózat átjáróinak vagy útvonalkiszolgálójának használata be van állítva, és a virtuális hálózat átjárójának vagy útvonalkiszolgálójának használata távoli társviszony-létesítéskor is be van állítva, a küllős virtuális hálózat a távoli virtuális hálózat átjáróit használja az átvitelhez.

Ha a küllős alhálózat forgalmát a központi tűzfalon keresztül szeretné irányítani, használhat egy felhasználó által definiált útvonalat (UDR), amely a tűzfalra mutat, és a virtuális hálózati átjáró útvonal-propagálási lehetősége le van tiltva. Ennek a beállításnak a letiltása megakadályozza a küllős alhálózatok közötti útvonaleloszlást, így a tanult útvonalak nem ütközhetnek az UDR-vel. Ha engedélyezni szeretné a virtuális hálózati átjáró útvonalak propagálását , győződjön meg arról, hogy meghatározott útvonalakat határoz meg a tűzfalhoz, hogy felülbírálja a helyszínen közzétett útvonalakat a Border Gateway Protocol (BGP) protokollon keresztül.

Konfiguráljon egy UDR-t a központi átjáró alhálózatán, amely a küllős hálózatok következő ugrásaként a tűzfal IP-címére mutat. Az Azure Firewall alhálózatán nincs szükség UDR-re, mert a BGP-ből tanulja meg az útvonalakat.

A cikk későbbi, Útvonalak létrehozása szakasza bemutatja, hogyan hozhatja létre ezeket az útvonalakat.

Az Azure Firewallnak közvetlen internetkapcsolatra van szüksége. Ha az AzureFirewallSubnet alhálózat a BGP-n keresztül tanulja meg a helyszíni hálózat alapértelmezett útvonalát, felül kell bírálnia azt egy 0.0.0.0/0 UDR-vel a NextHopType közvetlen internetkapcsolat fenntartása érdekében beállított Internet értékkel.

Feljegyzés

Az Azure Firewall konfigurálható a kényszerített bújtatás támogatására. További információ: Kényszerített Azure Firewall-bújtatás.

A közvetlenül társviszonyban lévő virtuális hálózatok közötti forgalom akkor is közvetlenül lesz irányítva, ha egy UDR alapértelmezett átjáróként az Azure Firewallra mutat. Ha ebben a forgatókönyvben alhálózatok közötti forgalmat szeretne küldeni a tűzfalnak, az UDR-nek explicit módon tartalmaznia kell a cél alhálózati hálózati előtagot mindkét alhálózaton.

Ha még nincs Azure-előfizetése, kezdés előtt hozzon létre egy ingyenes fiókot.

A tűzfalközpont virtuális hálózatának létrehozása

Először hozza létre az erőforráscsoportot az erőforrásokat tartalmazóként:

- Jelentkezzen be az Azure Portalra.

- Az Azure Portal kezdőlapján válassza a Létrehozás erőforráscsoportok>lehetőséget.

- Az Előfizetés mezőben válassza ki az előfizetését.

- Erőforráscsoport esetén adja meg az RG-fw-hybrid-test értéket.

- Régió esetén válasszon ki egy régiót. A később létrehozott összes erőforrásnak ugyanabban a régióban kell lennie.

- Válassza a Felülvizsgálat és létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

Hozza létre a virtuális hálózatot.

Feljegyzés

Az AzureFirewallSubnet alhálózat mérete /26. Az alhálózat méretével kapcsolatos további információkért tekintse meg az Azure Firewall gyakori kérdéseit.

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be a virtuális hálózatot.

- Válassza a Virtuális hálózat, majd a Létrehozás lehetőséget.

- Erőforráscsoport esetén válassza az RG-fw-hybrid-test lehetőséget.

- A virtuális hálózat neveként adja meg a VNet-Hub nevet.

- A Region ( Régió) mezőben válassza ki a korábban használt régiót.

- Válassza a Tovább lehetőséget.

- A Biztonság lapon válassza a Tovább gombot.

- IPv4-címtartomány esetén törölje az alapértelmezett címet, és adja meg a 10.5.0.0/16 értéket.

- Az Alhálózatok területen törölje az alapértelmezett alhálózatot.

- Válassza az Alhálózat hozzáadása lehetőséget.

- Az Alhálózat hozzáadása lapon válassza az Alhálózati sablon esetében az Azure Firewall lehetőséget.

- Válassza a Hozzáadás lehetőséget.

Hozzon létre egy második alhálózatot az átjáróhoz:

- Válassza az Alhálózat hozzáadása lehetőséget.

- Alhálózati sablon esetén válassza a Virtuális hálózati átjáró lehetőséget.

- Kezdőcím esetén fogadja el a 10.5.1.0 alapértelmezett értéket.

- Alhálózatméret esetén fogadja el a /27 alapértelmezett értékét.

- Válassza a Hozzáadás lehetőséget.

- Válassza az Áttekintés + létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

Küllős virtuális hálózat létrehozása

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be a virtuális hálózatot.

- Válassza a Virtuális hálózat, majd a Létrehozás lehetőséget.

- Erőforráscsoport esetén válassza az RG-fw-hybrid-test lehetőséget.

- A Név mezőbe írja be a VNet küllőt.

- A Region ( Régió) mezőben válassza ki a korábban használt régiót.

- Válassza a Tovább lehetőséget.

- A Biztonság lapon válassza a Tovább gombot.

- IPv4-címtartomány esetén törölje az alapértelmezett címet, és adja meg a 10.6.0.0/16 értéket.

- Az Alhálózatok területen törölje az alapértelmezett alhálózatot.

- Válassza az Alhálózat hozzáadása lehetőséget.

- A Név mezőbe írja be az SN-Workload nevet.

- Kezdőcímként fogadja el a 10.6.0.0 alapértelmezett értéket.

- Alhálózatméret esetén fogadja el a /24 alapértelmezett értékét.

- Válassza a Hozzáadás lehetőséget.

- Válassza az Áttekintés + létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

A helyszíni virtuális hálózat létrehozása

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be a virtuális hálózatot.

- Válassza a Virtuális hálózat, majd a Létrehozás lehetőséget.

- Erőforráscsoport esetén válassza az RG-fw-hybrid-test lehetőséget.

- A Név mezőbe írja be a VNet-Onprem nevet.

- A Region ( Régió) mezőben válassza ki a korábban használt régiót.

- Válassza a Tovább lehetőséget.

- A Biztonság lapon válassza a Tovább gombot.

- IPv4-címtartomány esetén törölje az alapértelmezett címet, és adja meg a 192.168.0.0/16 értéket.

- Az Alhálózatok területen törölje az alapértelmezett alhálózatot.

- Válassza az Alhálózat hozzáadása lehetőséget.

- A Név mezőbe írja be az SN-Corp nevet.

- Kezdőcím esetén fogadja el a 192.168.0.0 alapértelmezett értéket.

- Alhálózatméret esetén fogadja el a /24 alapértelmezett értékét.

- Válassza a Hozzáadás lehetőséget.

Most hozzon létre egy második alhálózatot az átjáróhoz:

- Válassza az Alhálózat hozzáadása lehetőséget.

- Alhálózati sablon esetén válassza a Virtuális hálózati átjáró lehetőséget.

- Kezdőcím esetén fogadja el a 192.168.1.0 alapértelmezett értéket.

- Alhálózatméret esetén fogadja el a /27 alapértelmezett értékét.

- Válassza a Hozzáadás lehetőséget.

- Válassza az Áttekintés + létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

A tűzfal konfigurálása és üzembe helyezése

Telepítse a tűzfalat a tűzfalközpont virtuális hálózatába:

Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

A keresőmezőbe írja be a tűzfalat.

Válassza a Tűzfal, majd a Létrehozás lehetőséget.

A Tűzfal létrehozása oldalon konfigurálja a tűzfalat a következő táblázatban található értékekkel:

Beállítás Érték Előfizetés Válassza ki előfizetését. Erőforráscsoport Adja meg az RG-fw-hybrid-test értéket. Név Adja meg az AzFW01 értéket. Régió Válassza ki a korábban használt régiót. Tűzfal termékváltozata Válassza a Standard lehetőséget. Tűzfalkezelés Válassza a Tűzfalszabályok használata (klasszikus) lehetőséget a tűzfal kezeléséhez. Virtuális hálózat kiválasztása Válassza a Meglévő>VNet-Hub használata lehetőséget. Nyilvános IP-cím Válassza az Új>fw-pip hozzáadása lehetőséget. Válassza az Áttekintés + létrehozás lehetőséget.

Tekintse át az összegzést, majd válassza a Létrehozás lehetőséget a tűzfal létrehozásához.

A tűzfal üzembe helyezése néhány percet vesz igénybe.

Az üzembe helyezés befejezése után lépjen az RG-fw-hybrid-test erőforráscsoportra, és válassza ki az AzFW01 tűzfalat.

Jegyezze fel a magánhálózati IP-címet. Ezt később használhatja az alapértelmezett útvonal létrehozásakor.

Hálózati szabályok konfigurálása

Először adjon hozzá egy hálózati szabályt a webes forgalom engedélyezéséhez:

- Az AzFW01 lapon válassza a Szabályok (klasszikus) lehetőséget.

- Válassza a Hálózati szabály gyűjtemény lapját.

- Válassza a Hálózati szabálygyűjtemény hozzáadása lehetőséget.

- A Név mezőbe írja be az RCNet01 nevet.

- A Prioritás mezőben adja meg a 100 értéket.

- Szabálygyűjtési művelet esetén válassza az Engedélyezés lehetőséget.

- A Szabályok IP-címei területen a Név mezőben adja meg az AllowWeb nevet.

- A Protokoll beállításnál válassza a TCP lehetőséget.

- Forrástípus esetén válassza az IP-címet.

- Forrás esetén adja meg a 192.168.0.0/24 értéket.

- Céltípus esetén válassza az IP-címet.

- Célcímként adja meg a 10.6.0.0/16 értéket.

- Célportok esetén adja meg a 80-at.

Most adjon hozzá egy szabályt az RDP-forgalom engedélyezéséhez. A második szabálysorban adja meg a következő adatokat:

- A Név mezőbe írja be az AllowRDP nevet.

- A Protokoll beállításnál válassza a TCP lehetőséget.

- Forrástípus esetén válassza az IP-címet.

- Forrás esetén adja meg a 192.168.0.0/24 értéket.

- Céltípus esetén válassza az IP-címet.

- Célcímként adja meg a 10.6.0.0/16 értéket.

- Célportok esetén adja meg a 3389-et.

- Válassza a Hozzáadás lehetőséget.

A VPN-átjárók létrehozása és csatlakoztatása

A központ és a helyszíni virtuális hálózatok VPN-átjárókon keresztül csatlakoznak.

VPN-átjáró létrehozása a központi virtuális hálózathoz

Hozza létre a VPN-átjárót a központi virtuális hálózathoz. A hálózatok közötti konfigurációkhoz útvonalalapú VPN-típusra van szükség. A VPN-átjáró létrehozása a kiválasztott termékváltozattól függően gyakran 45 percet vagy több időt is igénybe vehet.

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be a virtuális hálózati átjárót.

- Válassza a Virtuális hálózati átjáró, majd a Létrehozás lehetőséget.

- A Név mezőbe írja be a GW-hub nevet.

- Régió esetén válassza ki ugyanazt a régiót, amelyet korábban használt.

- Átjárótípus esetén válassza a VPN-t.

- VPN-típus esetén válassza az Útvonalalapú lehetőséget.

- Termékváltozat esetén válassza az Alapszintű lehetőséget.

- Virtuális hálózat esetén válassza a VNet-Hub lehetőséget.

- Nyilvános IP-cím esetén válassza az Új létrehozása lehetőséget, és adja meg a VNet-Hub-GW-pip nevet.

- Az aktív-aktív mód engedélyezéséhez válassza a Letiltva lehetőséget.

- Fogadja el a fennmaradó alapértelmezett értékeket, majd válassza a Véleményezés + létrehozás lehetőséget.

- Tekintse át a konfigurációt, majd válassza a Létrehozás elemet.

VPN-átjáró létrehozása a helyszíni virtuális hálózathoz

Hozza létre a VPN-átjárót a helyszíni virtuális hálózathoz. A hálózatok közötti konfigurációkhoz útvonalalapú VPN-típusra van szükség. A VPN-átjáró létrehozása a kiválasztott termékváltozattól függően gyakran 45 percet vagy több időt is igénybe vehet.

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be a virtuális hálózati átjárót.

- Válassza a Virtuális hálózati átjáró, majd a Létrehozás lehetőséget.

- A Név mezőbe írja be a GW-Onprem nevet.

- Régió esetén válassza ki ugyanazt a régiót, amelyet korábban használt.

- Átjárótípus esetén válassza a VPN-t.

- VPN-típus esetén válassza az Útvonalalapú lehetőséget.

- Termékváltozat esetén válassza az Alapszintű lehetőséget.

- Virtuális hálózat esetén válassza a VNet-Onprem lehetőséget.

- Nyilvános IP-cím esetén válassza az Új létrehozása lehetőséget, és adja meg a VNet-Onprem-GW-pip nevet.

- Az aktív-aktív mód engedélyezéséhez válassza a Letiltva lehetőséget.

- Fogadja el a fennmaradó alapértelmezett értékeket, majd válassza a Véleményezés + létrehozás lehetőséget.

- Tekintse át a konfigurációt, majd válassza a Létrehozás elemet.

A VPN-kapcsolatok létrehozása

Most már létrehozhatja a VPN-kapcsolatokat a központ és a helyszíni átjárók között.

A következő lépésekben létre kell hoznia a kapcsolatot a központi virtuális hálózatról a helyszíni virtuális hálózatra. A példák egy megosztott kulcsot mutatnak be, de a megosztott kulcshoz használhatja a saját értékét. Fontos, hogy a megosztott kulcs azonos legyen mindkét kapcsolathoz. A kapcsolat létrehozása egy kis időt vehet igénybe.

- Nyissa meg az RG-fw-hybrid-test erőforráscsoportot, és válassza ki a GW-hub átjárót.

- Válassza a Kapcsolatok lehetőséget a bal oldali oszlopban.

- Válassza a Hozzáadás lehetőséget.

- A kapcsolat neveként írja be a Hub-to-Onprem nevet.

- Kapcsolattípus esetén válassza a VNet–VNet lehetőséget.

- Válassza a Tovább lehetőséget.

- Az Első virtuális hálózati átjáró esetében válassza a GW-Hub lehetőséget.

- Második virtuális hálózati átjáró esetén válassza a GW-Onprem lehetőséget.

- Megosztott kulcs (PSK) esetén adja meg az AzureA1b2C3 értéket.

- Válassza a Felülvizsgálat és létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

Hozza létre a helyszíni és a központ közötti virtuális hálózati kapcsolatot. A következő lépések hasonlóak az előzőekhez, kivéve, hogy a VNet-Onprem és a VNet-Hub közötti kapcsolatot hozza létre. Győződjön meg arról, hogy a megosztott kulcsok egyeznek. A kapcsolat néhány perc múlva létrejön.

- Nyissa meg az RG-fw-hybrid-test erőforráscsoportot, és válassza ki a GW-Onprem átjárót.

- Válassza a Kapcsolatok lehetőséget a bal oldali oszlopban.

- Válassza a Hozzáadás lehetőséget.

- A kapcsolat neveként adja meg az Onprem-to-Hub nevet.

- Kapcsolattípus esetén válassza a VNet–VNet lehetőséget.

- Válassza a Következő: Beállítások lehetőséget.

- Az Első virtuális hálózati átjárónál válassza a GW-Onprem lehetőséget.

- A második virtuális hálózati átjáró esetében válassza a GW-Hub lehetőséget.

- Megosztott kulcs (PSK) esetén adja meg az AzureA1b2C3 értéket.

- Válassza a Felülvizsgálat és létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

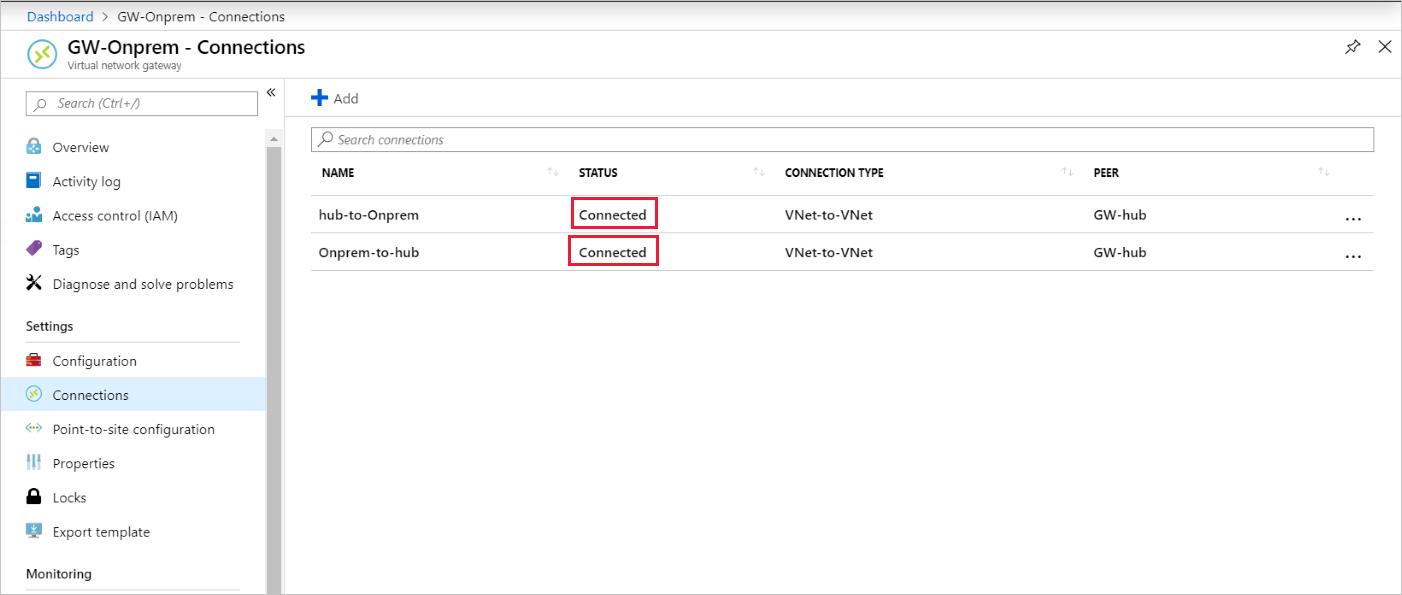

A kapcsolatok ellenőrzése

Körülbelül öt perc elteltével mindkét kapcsolatnak csatlakoztatva kell lennie.

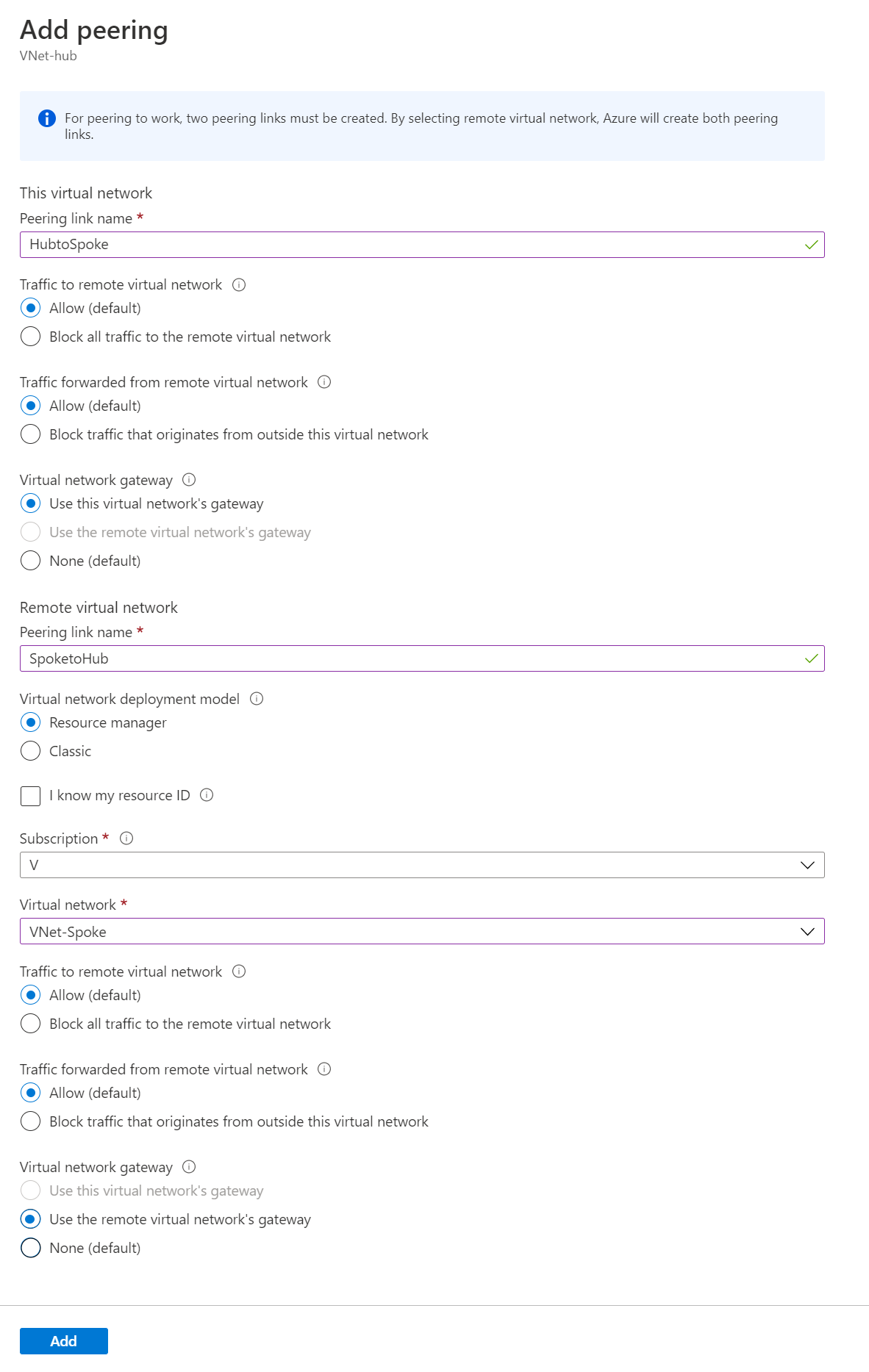

Társviszony a küllős virtuális hálózatokkal

Most társviszonyt létesítsen a központtal és a küllős virtuális hálózatokkal:

Nyissa meg az RG-fw-hybrid-test erőforráscsoportot, és válassza ki a VNet-Hub virtuális hálózatot.

A bal oldali oszlopban válassza a Társviszonyok lehetőséget.

Válassza a Hozzáadás lehetőséget.

A virtuális hálózat alatt:

A beállítás neve Beállítás Társviszony-létesítési hivatkozás neve Írja be a HubtoSpoke parancsot. Forgalom távoli virtuális hálózatra Válassza ki az Engedélyezés lehetőséget. Távoli virtuális hálózatról továbbított forgalom Válassza ki az Engedélyezés lehetőséget. Virtuális hálózati átjáró Válassza a Virtuális hálózat átjárójának használata lehetőséget. A Távoli virtuális hálózat alatt:

A beállítás neve Érték Társviszony-létesítési hivatkozás neve Adja meg a SpoketoHubot. Virtuális hálózati üzemi modell Válassza az Erőforrás-kezelőt. Előfizetés Válassza ki előfizetését. Virtuális hálózat Válassza a Virtuális hálózat küllője lehetőséget. Forgalom távoli virtuális hálózatra Válassza ki az Engedélyezés lehetőséget. Távoli virtuális hálózatról továbbított forgalom Válassza ki az Engedélyezés lehetőséget. Virtuális hálózati átjáró Válassza a Távoli virtuális hálózat átjárójának használata lehetőséget. Válassza a Hozzáadás lehetőséget.

Az alábbi képernyőképen a küllős és a küllős virtuális hálózatok közötti társviszony-létesítéskor használandó beállítások láthatók:

Az útvonalak létrehozása

Az alábbi lépésekben az alábbi útvonalakat hozhatja létre:

- Egy útvonalat a központi átjáró alhálózatától a küllő alhálózatához a tűzfal IP-címén keresztül

- Egy alapértelmezett útvonalat a küllő alhálózattól a tűzfal IP-címén keresztül

Az útvonalak létrehozása:

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be az útvonaltáblát.

- Válassza az Útvonaltábla, majd a Létrehozás lehetőséget.

- Az erőforráscsoportban válassza az RG-fw-hybrid-test lehetőséget.

- Régió esetén válassza ki ugyanazt a helyet, amelyet korábban használt.

- A névhez írja be az UDR-Hub küllőt.

- Válassza a Felülvizsgálat és létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

- Az útvonaltábla létrehozása után jelölje ki az útvonaltábla oldalának megnyitásához.

- Válassza az Útvonalak lehetőséget a bal oldali oszlopban.

- Válassza a Hozzáadás lehetőséget.

- Az útvonalnévhez írja be a ToSpoke nevet.

- Céltípus esetén válassza ki az IP-címeket.

- Cél IP-címek/CIDR-tartományok esetén adja meg a 10.6.0.0/16 értéket.

- A következő ugrási típushoz válassza a Virtuális berendezés lehetőséget.

- A következő ugrási címhez adja meg a tűzfal korábban feljegyzett privát IP-címét.

- Válassza a Hozzáadás lehetőséget.

Most társítsa az útvonalat az alhálózathoz:

- Az UDR-Hub-Küllő – Útvonalak lapon válassza az Alhálózatok lehetőséget.

- Válassza a Társítás lehetőséget.

- A Virtuális hálózat területen válassza a VNet-Hub lehetőséget.

- Az Alhálózat területen válassza a GatewaySubnet lehetőséget.

- Kattintson az OK gombra.

Hozza létre az alapértelmezett útvonalat a küllős alhálózatból:

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A keresőmezőbe írja be az útvonaltáblát.

- Válassza az Útvonaltábla, majd a Létrehozás lehetőséget.

- Az erőforráscsoportban válassza az RG-fw-hybrid-test lehetőséget.

- Régió esetén válassza ki ugyanazt a helyet, amelyet korábban használt.

- A névhez írja be az UDR-DG nevet.

- Az átjáró útvonalának propagálása esetén válassza a Nem lehetőséget.

- Válassza a Felülvizsgálat és létrehozás lehetőséget.

- Válassza a Létrehozás lehetőséget.

- Az útvonaltábla létrehozása után jelölje ki az útvonaltábla oldalának megnyitásához.

- Válassza az Útvonalak lehetőséget a bal oldali oszlopban.

- Válassza a Hozzáadás lehetőséget.

- Az útvonalnévhez írja be a ToHubot.

- Céltípus esetén válassza ki az IP-címeket.

- Cél IP-címek/CIDR-tartományok esetén adja meg a 0.0.0.0/0 értéket.

- A következő ugrási típushoz válassza a Virtuális berendezés lehetőséget.

- A következő ugrási címhez adja meg a tűzfal korábban feljegyzett privát IP-címét.

- Válassza a Hozzáadás lehetőséget.

Az útvonal társítása az alhálózathoz:

- Az UDR-DG – Útvonalak lapon válassza az Alhálózatok lehetőséget.

- Válassza a Társítás lehetőséget.

- A Virtuális hálózat területen válassza a Virtuális hálózat küllője lehetőséget.

- Az alhálózat alatt válassza az SN-Workload lehetőséget.

- Kattintson az OK gombra.

Virtuális gépek létrehozása

Hozza létre a küllős számítási feladatokat és a helyszíni virtuális gépeket, és helyezze őket a megfelelő alhálózatokra.

A számítási feladatot futtató virtuális gép létrehozása

Hozzon létre egy virtuális gépet az Internet Information Servicest (IIS) futtató küllős virtuális hálózaton, amely nem rendelkezik nyilvános IP-címmel:

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A Népszerű Marketplace-termékek területen válassza a Windows Server 2019 Datacenter lehetőséget.

- Adja meg a virtuális gép alábbi értékeit:

- Erőforráscsoport: Válassza az RG-fw-hybrid-test lehetőséget.

- Virtuális gép neve: Adja meg a VM-Spoke-01 nevet.

- Régió: Válassza ki ugyanazt a régiót, amelyet korábban használt.

- Felhasználónév: Adjon meg egy felhasználónevet.

- Jelszó: Adjon meg egy jelszót.

- Nyilvános bejövő portok esetén válassza a Kijelölt portok engedélyezése, majd a HTTP (80) és az RDP (3389) lehetőséget.

- Válassza a Tovább: Lemezek lehetőséget.

- Fogadja el az alapértelmezett beállításokat, és válassza a Tovább: Hálózatkezelés lehetőséget.

- A virtuális hálózathoz válassza a VNet-Küllő lehetőséget. Az alhálózat SN-Számítási feladat.

- Nyilvános IP-cím esetén válassza a Nincs lehetőséget.

- Válassza a Következő: Felügyelet lehetőséget.

- Válassza a Következő: Figyelés lehetőséget.

- A rendszerindítási diagnosztikához válassza a Letiltás lehetőséget.

- Válassza a Véleményezés+Létrehozás lehetőséget, tekintse át az összefoglaló oldalon található beállításokat, majd válassza a Létrehozás lehetőséget.

Az IIS telepítése

Az Azure Portalon nyissa meg az Azure Cloud Shellt, és győződjön meg arról, hogy a PowerShell van beállítva.

Futtassa a következő parancsot az IIS virtuális gépre való telepítéséhez, és szükség esetén módosítsa a helyet:

Set-AzVMExtension ` -ResourceGroupName RG-fw-hybrid-test ` -ExtensionName IIS ` -VMName VM-Spoke-01 ` -Publisher Microsoft.Compute ` -ExtensionType CustomScriptExtension ` -TypeHandlerVersion 1.4 ` -SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}' ` -Location EastUS

A helyszíni virtuális gép létrehozása

Hozzon létre egy virtuális gépet, amellyel távoli hozzáféréssel csatlakozhat a nyilvános IP-címhez. Innen csatlakozhat a küllő kiszolgálóhoz a tűzfalon keresztül.

- Az Azure Portal kezdőlapján válassza az Erőforrás létrehozása lehetőséget.

- A Népszerű csoportban válassza a Windows Server 2019 Datacenter lehetőséget.

- Adja meg a virtuális gép alábbi értékeit:

- Erőforráscsoport: Válassza a Meglévő, majd az RG-fw-hybrid-test lehetőséget.

- Virtuális gép neve: Adja meg a VM-Onprem nevet.

- Régió: Válassza ki ugyanazt a régiót, amelyet korábban használt.

- Felhasználónév: Adjon meg egy felhasználónevet.

- Jelszó: Adjon meg egy felhasználói jelszót.

- Nyilvános bejövő portok esetén válassza a Kijelölt portok engedélyezése, majd az RDP (3389) lehetőséget.

- Válassza a Tovább: Lemezek lehetőséget.

- Fogadja el az alapértelmezett beállításokat, és válassza a Tovább: Hálózatkezelés lehetőséget.

- A virtuális hálózat esetében válassza a VNet-Onprem lehetőséget. Az alhálózat az SN-Corp.

- Válassza a Következő: Felügyelet lehetőséget.

- Válassza a Következő: Figyelés lehetőséget.

- A rendszerindítási diagnosztikához válassza a Letiltás lehetőséget.

- Válassza a Véleményezés+Létrehozás lehetőséget, tekintse át az összefoglaló oldalon található beállításokat, majd válassza a Létrehozás lehetőséget.

Feljegyzés

Az Azure alapértelmezett kimenő hozzáférési IP-címet biztosít azokhoz a virtuális gépekhez, amelyek vagy nincsenek hozzárendelve nyilvános IP-címhez, vagy egy belső alapszintű Azure-terheléselosztó háttérkészletében találhatók. Az alapértelmezett kimenő hozzáférési IP-mechanizmus olyan kimenő IP-címet biztosít, amely nem konfigurálható.

Az alapértelmezett kimenő hozzáférési IP-cím le van tiltva az alábbi események egyike esetén:

- A virtuális géphez nyilvános IP-cím van hozzárendelve.

- A virtuális gép egy standard terheléselosztó háttérkészletébe kerül kimenő szabályokkal vagy anélkül.

- Egy Azure NAT Gateway-erőforrás van hozzárendelve a virtuális gép alhálózatához.

A virtuálisgép-méretezési csoportok rugalmas vezénylési módban történő használatával létrehozott virtuális gépek nem rendelkeznek alapértelmezett kimenő hozzáféréssel.

Az Azure-beli kimenő kapcsolatokról további információt az Alapértelmezett kimenő hozzáférés az Azure-ban és a Kimenő kapcsolatok forráshálózati címfordításának (SNAT) használata című témakörben talál.

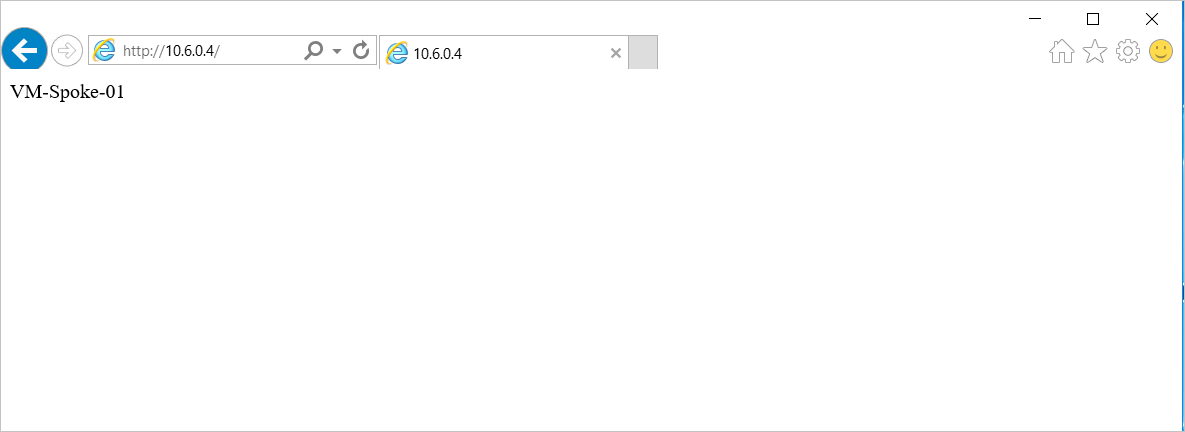

A tűzfal tesztelése

Jegyezze fel a VM-Spoke-01 virtuális gép magánhálózati IP-címét.

Az Azure Portalon csatlakozzon a VM-Onprem virtuális géphez.

Nyisson meg egy webböngészőt a VM-Onprem webhelyen, és keresse meg a következőt

http://<VM-Spoke-01 private IP>: .Meg kell nyitni a VM-Spoke-01 weblapot.

A VM-Onprem virtuális gépről nyisson meg egy távelérési kapcsolatot a VM-Spoke-01-hez a privát IP-címen.

A kapcsolatnak sikeresnek kell lennie, és be kell tudnia jelentkezni.

Most, hogy ellenőrizte, hogy a tűzfalszabályok működnek-e, a következőkre van lehetősége:

- Keresse meg a küllős virtuális hálózaton található webkiszolgálót.

- Csatlakozzon a küllős virtuális hálózaton lévő kiszolgálóhoz RDP használatával.

Ezután módosítsa a tűzfalhálózati szabályok gyűjteményének műveletét Megtagadás értékre, hogy ellenőrizze, hogy a tűzfalszabályok a várt módon működnek-e:

- Válassza ki az AzFW01 tűzfalat.

- Válassza a Szabályok (klasszikus) lehetőséget.

- Válassza a Hálózati szabálygyűjtemény lapot, majd az RCNet01 szabálygyűjteményt.

- Művelet esetén válassza a Megtagadás lehetőséget.

- Válassza a Mentés lehetőséget.

Zárja be a meglévő távelérési kapcsolatokat. Futtassa újra a teszteket a módosított szabályok teszteléséhez. Ezúttal mindegyiknek sikertelennek kell lennie.

Az erőforrások eltávolítása

A tűzfal erőforrásait továbbra is használhatja a további teszteléshez. Ha már nincs rájuk szüksége, törölje az RG-fw-hybrid-test erőforráscsoportot az összes tűzfallal kapcsolatos erőforrás törléséhez.