Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Annak megértéséhez, hogy az Azure-erőforrás-szolgáltatók hogyan implementálják a titkosítást inaktív állapotban, ismernie kell a különböző titkosítási modelleket, valamint azok előnyeit és hátrányait. A közös nyelv és osztályozás biztosítása érdekében az Azure-erőforrás-szolgáltatók megosztják ezeket a definíciókat.

Az Azure alapértelmezés szerint automatikusan titkosítja az inaktív adatokat platform által felügyelt kulcsok használatával. A biztonsági és megfelelőségi követelményeknek megfelelően választhat más kulcskezelési módszereket is. A kiszolgálóoldali titkosításhoz három forgatókönyv létezik:

Kiszolgálóoldali titkosítás platform által felügyelt kulcsokkal (alapértelmezett)

- Az Azure-erőforrás-szolgáltatók végzik a titkosítási és visszafejtési műveleteket.

- A Microsoft automatikusan kezeli a kulcsokat.

- Alapértelmezés szerint engedélyezve, nincs szükség konfigurációra.

- Teljes felhőfunkció.

Kiszolgálóoldali titkosítás ügyfél által felügyelt kulcsokkal az Azure Key Vaultban (nem kötelező)

- Az Azure-erőforrás-szolgáltatók végzik a titkosítási és visszafejtési műveleteket.

- A kulcsokat az Azure Key Vaulton keresztül vezérelheti.

- Ügyfélkonfigurációt és felügyeletet igényel.

- Teljes felhőfunkció.

Kiszolgálóoldali titkosítás ügyfél által felügyelt kulcsokkal az ügyfél által vezérelt hardveren (speciális lehetőség)

- Az Azure-erőforrás-szolgáltatók végzik a titkosítási és visszafejtési műveleteket.

- A kulcsokat ügyfél által vezérelt hardvereken vezérelheti.

- Összetett konfiguráció és korlátozott Azure-szolgáltatástámogatás.

- Teljes felhőfunkció.

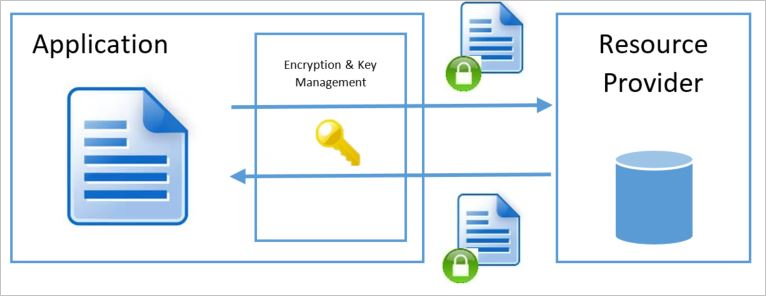

A kiszolgálóoldali titkosítási modellek az Azure-szolgáltatás által végrehajtott titkosításra vonatkoznak. Ebben a modellben az erőforrás-szolgáltató elvégzi a titkosítási és visszafejtési műveleteket. Előfordulhat például, hogy az Azure Storage egyszerű szöveges műveletekben fogadja az adatokat, és belsőleg végzi el a titkosítást és a visszafejtést. Az erőforrás-szolgáltató a megadott konfigurációtól függően használhatja a Microsoft vagy az ügyfél által kezelt titkosítási kulcsokat.

Mindegyik nyugalmi állapotban lévő kiszolgálóoldali titkosítási modellnek megvannak a kulcskezelés megkülönböztető jellemzői. Ezek a jellemzők magukban foglalják a titkosítási kulcsok létrehozásának és tárolásának helyét és módját, valamint a hozzáférési modelleket és a kulcsforgatási eljárásokat.

Ügyféloldali titkosítás esetén fontolja meg a következő szempontokat:

- Az Azure-szolgáltatások nem látják a visszafejtett adatokat.

- Az ügyfelek a kulcsokat a helyszínen (vagy más biztonságos üzletekben) kezelik és tárolják. Az Azure-szolgáltatások nem férnek hozzá a kulcsokhoz.

- Csökkentett felhőfunkciók.

Az Azure támogatott titkosítási modelljei két fő csoportra oszlanak: ügyféltitkosítás és kiszolgálóoldali titkosítás. Függetlenül attól, hogy milyen inaktív modellt használ, az Azure-szolgáltatások mindig javasolják a biztonságos átvitel használatát, például TLS-t vagy HTTPS-t. Ezért az átviteli protokollnak foglalkoznia kell a szállítás titkosításával, és nem lehet jelentős tényező annak meghatározásában, hogy melyik titkosítást használja a rest modell.

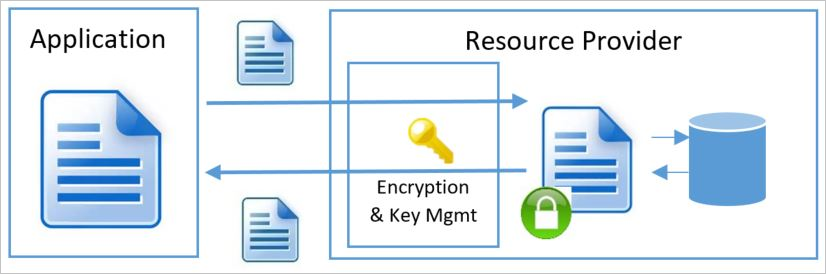

Ügyféltitkosítási modell

Az ügyféltitkosítási modell olyan titkosítást jelent, amelyet a szolgáltatás vagy a hívó alkalmazás az erőforrás-szolgáltatón vagy az Azure-on kívül végez. Az Azure szolgáltatásalkalmazása vagy az ügyfél adatközpontjában futó alkalmazás képes elvégezni a titkosítást. Mindkét esetben, amikor ezt a titkosítási modellt használja, az Azure Resource Provider titkosított adatblobot kap anélkül, hogy bármilyen módon visszafejtheti az adatokat, vagy hozzáférhet a titkosítási kulcsokhoz. Ebben a modellben a hívó szolgáltatás vagy alkalmazás kezeli a kulcskezelést, és átlátszatlan marad az Azure szolgáltatás számára.

Kiszolgálóoldali titkosítás platform által felügyelt kulcsokkal (alapértelmezett)

A legtöbb ügyfél számára az alapvető követelmény az adatok titkosításának biztosítása, amikor az inaktív állapotban van. A platform által felügyelt kulcsokkal (korábbi nevén szolgáltatás által felügyelt kulcsokkal) történő kiszolgálóoldali titkosítás alapértelmezés szerint automatikus titkosítással teljesíti ezt a követelményt. Ez a megközelítés lehetővé teszi a inaktív titkosítást anélkül, hogy az ügyfeleknek bármilyen titkosítási kulcsot konfigurálnia vagy kezelnie kellene, így a kulcskezelési szempontok, például a kulcskiállítás, a forgatás és a biztonsági mentés a Microsoft számára maradnak.

A legtöbb Azure-szolgáltatás alapértelmezett viselkedésként implementálja ezt a modellt, és automatikusan titkosítja az inaktív adatokat platform által felügyelt kulcsok használatával anélkül, hogy szükség van az ügyfél beavatkozására. Az Azure-erőforrás-szolgáltató létrehozza a kulcsokat, biztonságos tárolóba helyezi őket, és szükség esetén lekéri őket. A szolgáltatás teljes hozzáféréssel rendelkezik a kulcsokhoz, és teljes körű ellenőrzést tart fenn a hitelesítő adatok életciklusának kezelése felett, és robusztus titkosítási védelmet biztosít, és zéró felügyeleti többletterhelést biztosít az ügyfelek számára.

A kiszolgálóoldali titkosítás platform által felügyelt kulcsok használatával oldja meg a inaktív állapotban történő titkosítás szükségességét, és nincs többletterhelés az ügyfél számára. Ez a titkosítás alapértelmezés szerint engedélyezve van az Azure-szolgáltatásokban, és automatikus adatvédelmet biztosít anélkül, hogy ügyfélkonfigurációt vagy felügyeletet kellene igényelnie. Az ügyfelek azonnal élvezhetik a robusztus titkosítási védelmet, ha adatokat tárolnak az Azure-szolgáltatásokban, további lépések, költségek vagy folyamatos felügyelet nélkül.

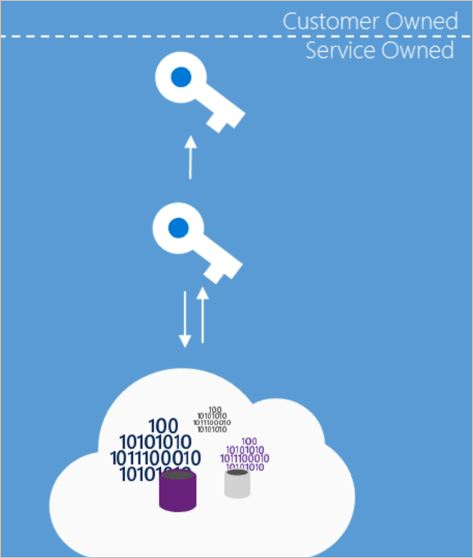

A platform által felügyelt kulcsokkal rendelkező kiszolgálóoldali titkosítás azt jelenti, hogy a szolgáltatás teljes hozzáféréssel rendelkezik a kulcsok tárolásához és kezeléséhez. Míg egyes ügyfelek érdemes lehet kezelni a kulcsokat, mert úgy érzik, hogy nagyobb biztonságot kapnak, vegye figyelembe az egyéni kulcstároló megoldással kapcsolatos költségeket és kockázatokat a modell kiértékelésekor. A szervezetek sok esetben megállapíthatják, hogy a helyszíni megoldások erőforrás-korlátozásai vagy kockázatai nagyobbak, mint a inaktív kulcsok titkosításának felhőbeli felügyeletének kockázata. Ez a modell azonban nem feltétlenül elegendő azoknak a szervezeteknek, amelyek a titkosítási kulcsok létrehozásának vagy életciklusának szabályozására vonatkozó követelményekkel rendelkeznek, vagy hogy a szolgáltatás titkosítási kulcsait más személyzet kezeli, mint a szolgáltatást kezelők (azaz a kulcskezelés elkülönítése a szolgáltatás általános felügyeleti modelljétől).

Kulcshoz való hozzáférés

Ha kiszolgálóoldali titkosítást használ platform által felügyelt kulcsokkal, a szolgáltatás kezeli a kulcslétrehozás, a tárolás és a szolgáltatáshozzáférés kezelését. Az alapvető Azure-erőforrás-szolgáltatók általában az adattitkosítási kulcsokat egy olyan tárolóban tárolják, amely közel van az adatokhoz, és gyorsan elérhetők, míg a kulcstitkosítási kulcsok biztonságos belső tárolóban vannak tárolva.

Előnye

- Egyszerű beállítás.

- A Microsoft kezeli a kulcsváltást, a biztonsági mentést és a redundanciát.

- Nem merülnek fel költségek vagy kockázatok az egyéni kulcskezelési séma implementálásával kapcsolatban.

Megfontolások

- A titkosítási kulcsok (kulcsspecifikáció, életciklus, visszavonás stb.) felett nincs ügyfél-vezérlés. Ez a lehetőség a legtöbb használati esetben használható, de előfordulhat, hogy nem felel meg a speciális megfelelőségi követelményeknek.

- Nem lehet elkülöníteni a kulcskezelést a szolgáltatás általános felügyeleti modelljétől. A feladatok elkülönítését igénylő szervezeteknek ügyfél által felügyelt kulcsokra lehet szükségük.

Kiszolgálóoldali titkosítás ügyfél által felügyelt kulcsokkal az Azure Key Vaultban és az Azure Managed HSM-ben (nem kötelező)

Olyan esetekben, amikor a szervezeteknek az alapértelmezett platform által felügyelt titkosításon túli titkosítási követelményekkel kell rendelkezniük, az ügyfelek igény szerint választhatnak kiszolgálóoldali titkosítást a Key Vaultban vagy az Azure Managed HSM-ben ügyfél által felügyelt kulcsok használatával. Ez a megközelítés az alapértelmezett inaktív titkosításra épül, így az ügyfelek saját kulcsokat használhatnak, miközben az Azure továbbra is kezeli a titkosítási és visszafejtési műveleteket.

Egyes szolgáltatások csak a gyökérkulcs-titkosítási kulcsot tárolhatják az Azure Key Vaultban, és a titkosított adattitkosítási kulcsot az adatokhoz közelebbi belső helyen tárolhatják. Ebben a forgatókönyvben az ügyfelek saját kulcsokat hozhatnak a Key Vaultba (BYOK – Saját kulcs használata) vagy újakat hozhatnak létre, és felhasználhatják őket a kívánt erőforrások titkosítására. Bár az erőforrás-szolgáltató elvégzi a titkosítási és visszafejtési műveleteket, az ügyfél konfigurált kulcstitkosítási kulcsát használja az összes titkosítási művelet gyökérkulcsaként.

A kulcstitkosítási kulcsok elvesztése adatvesztést jelent. Ezért ne törölje a kulcsokat. A kulcsok létrehozásakor vagy elforgatásakor mindig készítsen biztonsági másolatot. Amikor egy KEK-et elforgatunk, a szolgáltatás újra burkolja be az adattitkosítási kulcsokat az új kulcsverzióval – a mögöttes adatok nem kerülnek újra titkosításra. Mind a régi, mind az új kulcsverziónak engedélyezve kell maradnia, amíg az összes adattitkosítási kulcs újra be nem burkolódott. A véletlen vagy rosszindulatú kriptográfiai törlés elleni védelemhez engedélyezni kell a kulcstitkosító kulcsok tárolására használt tárhelyeken a Soft-Delete és kiürítés elleni védelmet. A kulcs törlése helyett állítsa az engedélyezettséget hamis értékre a titkosítási kulcson. Hozzáférés-vezérléssel visszavonhatja az egyes felhasználókhoz vagy szolgáltatásokhoz való hozzáférést az Azure Key Vaultban vagy a felügyelt HSM-ben.

Warning

Ha azt gyanítja, hogy egy kulcs sérült, ne tiltsa le vagy törölje azonnal. A kulcsok letiltása vagy törlése az összes függő szolgáltatást offline állapotba helyezi, de nem érvényteleníti a biztonsági másolatok másolatát, amelyeket egy másik tárolóba állítottak vissza, és ezek a másolatok teljes mértékben működőképesek maradnak. Ehelyett váltson egy új kulcsra, és migrálja az összes függő szolgáltatást a feltört kulcs letiltása előtt. A teljes incidenskezelési eljárásért tekintse meg a mentési biztonsági szempontokat és a kulcs-kompromisszum elhárítását.

Az ügyfél által felügyelt kulcsforgatókönyvek esetében az Azure Key Vault Prémium szintű (HSM-háttérrendszerű) használata ajánlott a HSM által védett kulcsokat kötelező megfelelőségi követelmények minimumaként. Az Azure Managed HSM a fő szuverenitást vagy dedikált HSM-kapacitást igénylő számítási feladatokhoz ajánlott.

Megjegyzés

Az Azure Key Vaultban és az Azure Managed HSM-ben ügyfél által felügyelt kulcsokat támogató szolgáltatások listáját az Azure Key Vaultban és az Azure Managed HSM-ben a CMK-t támogató szolgáltatásokban találja.

Kulcshoz való hozzáférés

Az Azure Key Vaultban ügyfél által felügyelt kulcsokkal rendelkező kiszolgálóoldali titkosítási modell magában foglalja, hogy a szolgáltatás szükség szerint hozzáfér a kulcsokhoz a titkosításhoz és a visszafejtéshez. A nyugalmi állapotú kulcsokat hozzáférés-vezérlési szabályzattal teheti elérhetővé egy szolgáltatás számára. Ez a szabályzat hozzáférést biztosít a szolgáltatás identitásának a kulcs fogadásához. Konfigurálhat egy azure-szolgáltatást, amely egy társított előfizetés nevében fut egy identitással az adott előfizetésben. A szolgáltatás képes Microsoft Entra-hitelesítést végezni, és megkapni egy hitelesítési jogkivonatot, amely azonosítja magát az előfizetés nevében eljáró szolgáltatásként. A szolgáltatás ezután bemutatja a jogkivonatot a Key Vaultnak, hogy megszerezzen egy kulcsot, amelyhez hozzáférést kapott.

A titkosítási kulcsokat használó műveletek esetén adhat jogosultságot a szolgáltatás identitásának a következő műveletek bármelyikéhez: dekódolás, kódolás, a kulcs kibontása (unwrapKey), a kulcs becsomagolása (wrapKey), hitelesítés, aláírás, lekérés, listázás, frissítés, létrehozás, importálás, törlés, biztonsági mentés és helyreállításra.

Az inaktív adatok titkosításához vagy visszafejtéséhez használható kulcs beszerzéséhez a Resource Manager szolgáltatáspéldány által futtatott szolgáltatásidentitásnak unwrapKey (a visszafejtéshez szükséges kulcs lekéréséhez) és WrapKey (kulcs beszúrása a kulcstartóba új kulcs létrehozásakor) kell lennie.

Megjegyzés

A Key Vault engedélyezéséről további információt az Azure Key Vault dokumentációjában talál a 'Key Vault biztonsági beállításai' oldalon.

Előnye

- A használt kulcsok teljes felügyelete – a titkosítási kulcsok kezelése a Key Vaultban, az Ön felügyelete alatt zajlik.

- Több szolgáltatás titkosításának lehetősége egy főkiszolgálóra.

- Elkülönítheti a kulcskezelést a szolgáltatás általános felügyeleti modelljétől.

- Meghatározhatja a szolgáltatások és kulcsok helyét a régiók között.

Hátrányai

- Teljes felelősséggel tartozik a kulcshozzáférés-kezelésért.

- Teljes felelősséggel tartozik a kulcsfontosságú életciklus-kezelésért.

- További beállítási és konfigurációs többletterhelés.

Kiszolgálóoldali titkosítás ügyfél által felügyelt kulcsokkal az ügyfél által vezérelt hardverben (speciális lehetőség)

Egyes Azure-szolgáltatások lehetővé teszik a saját kulcs (HYOK) kulcskezelési modelljét a speciális biztonsági követelményekkel rendelkező szervezetek számára. Ez a felügyeleti mód olyan szigorúan szabályozott helyzetekben hasznos, ahol követelmény az adatok inaktív állapotban történő titkosítása és a kulcsok kezelése egy, a Microsoft felügyeletén kívül eső védett adattárban, az alapértelmezett platform által felügyelt titkosításon és opcionális ügyfél által felügyelt kulcsokon túl az Azure Key Vaultban.

Ebben a modellben a szolgáltatásnak egy külső hely kulcsát kell használnia az adattitkosítási kulcs (DEK) visszafejtéséhez. A teljesítmény- és rendelkezésre állási garanciákra is hatással van, és a konfiguráció lényegesen összetettebb. Emellett mivel a szolgáltatás nem rendelkezik hozzáféréssel a DEK-hoz a titkosítási és visszafejtési műveletek során, a modell általános biztonsági garanciái hasonlóak ahhoz, amikor a kulcsok ügyfél által felügyeltek az Azure Key Vaultban. Ennek eredményeképpen ez a modell nem megfelelő a legtöbb szervezet számára, kivéve, ha nagyon specifikus szabályozási vagy biztonsági követelményekkel rendelkeznek, amelyek nem teljesíthetők platform által felügyelt kulcsokkal vagy ügyfél által felügyelt kulcsokkal az Azure Key Vaultban. Ezen korlátozások miatt a legtöbb Azure-szolgáltatás nem támogatja a kiszolgálóoldali titkosítást ügyfél által felügyelt kulcsok használatával az ügyfél által vezérelt hardverben. A Double Key Encryption két kulcsának egyike követi ezt a modellt.

Kulcshoz való hozzáférés

Ha kiszolgálóoldali titkosítást használ ügyfél által felügyelt kulcsokkal az ügyfél által vezérelt hardverben, a kulcstitkosítási kulcsokat egy konfigurált rendszeren kell tartania. A modellt támogató Azure-szolgáltatások lehetővé teszik az ügyfél által biztosított kulcstárolók biztonságos kapcsolatának kialakítását.

Előnye

- Teljes hozzáféréssel rendelkezik a használt gyökérkulcs felett, mivel a titkosítási kulcsokat egy ügyfél által biztosított tároló kezeli.

- Több szolgáltatás titkosításának lehetősége egy főkiszolgálóra.

- Elkülönítheti a kulcskezelést a szolgáltatás általános felügyeleti modelljétől.

- Meghatározhatja a szolgáltatások és kulcsok helyét a régiók között.

Hátrányai

- Teljes felelősséggel tartozik a kulcstárolásért, a biztonságért, a teljesítményért és a rendelkezésre állásért.

- Teljes felelősséggel tartozik a kulcshozzáférés-kezelésért.

- Teljes felelősséggel tartozik a kulcsfontosságú életciklus-kezelésért.

- Jelentős beállítási, konfigurációs és folyamatos karbantartási költségekkel jár.

- Az ügyfél-adatközpont és az Azure-adatközpontok között megnövekedett a hálózati rendelkezésre állástól való függőség.