A Fenyegetésfelderítés ismertetése a Microsoft Sentinelben

A Microsoft Sentinel egy natív felhőbeli biztonsági információ- és eseménykezelési (SIEM) megoldás, amely számos forrásból képes gyorsan lekérni a fenyegetésfelderítést.

Fontos

A Microsoft Sentinel mostantól általánosan elérhető a Microsoft egyesített biztonsági üzemeltetési platformján a Microsoft Defender portálon. További információ: Microsoft Sentinel a Microsoft Defender portálon.

A fenyegetésintelligencia bemutatása

A kiberfenyegetési intelligencia (CTI) olyan információk, amelyek a rendszerek és felhasználók meglévő vagy lehetséges fenyegetéseit ismertetik. Ez az intelligencia számos formában jelenik meg, például írásos jelentésekben, amelyek részletesen ismertetik egy adott fenyegetés szereplőjének motivációit, infrastruktúráját és technikáit. Az IP-címek, a tartományok, a fájlkivonatok és az ismert kiberfenyegetésekhez kapcsolódó egyéb összetevők konkrét megfigyelései is lehetnek.

A szervezetek a CTI használatával biztosítják a szokatlan tevékenységek alapvető kontextusát, hogy a biztonsági személyzet gyorsan megtehesse a szükséges lépéseket az emberek, az információk és az eszközök védelme érdekében. A CTI számos helyről származhat, például:

- Nyílt forráskódú adatcsatornák.

- Fenyegetésintelligencia-megosztó közösségek.

- Kereskedelmiintelligencia-hírcsatornák.

- A szervezeten belüli biztonsági vizsgálatok során összegyűjtött helyi intelligencia.

Az olyan SIEM-megoldások esetében, mint a Microsoft Sentinel, a CTI leggyakoribb formái a fenyegetésjelzők, amelyek más néven a biztonsági rések (IOC-k) vagy a támadás jelzései. A fenyegetésjelzők olyan adatok, amelyek megfigyelt összetevőket, például URL-címeket, fájlkivonatokat vagy IP-címeket társítanak ismert fenyegetési tevékenységekkel, például adathalászattal, botnetekkel vagy kártevőkkel. Ezt a fenyegetésintelligencia-formát gyakran nevezik taktikai fenyegetésfelderítésnek. A biztonsági termékekre és az automatizálásra nagy léptékben alkalmazva észleli a szervezetet fenyegető potenciális fenyegetéseket, és védelmet nyújt ellenük.

A Microsoft Sentinel fenyegetésjelzőivel észlelheti a környezetben megfigyelt rosszindulatú tevékenységeket, és kontextust biztosíthat a biztonsági nyomozóknak a válaszdöntések tájékoztatásához.

A fenyegetésfelderítést az alábbi tevékenységeken keresztül integrálhatja a Microsoft Sentinelbe:

- A fenyegetésintelligencia importálása a Microsoft Sentinelbe az adatösszekötők különböző fenyegetésintelligencia-platformokra és -hírcsatornákra való engedélyezésével.

- Az importált fenyegetésfelderítés megtekintése és kezelése a Naplókban és a Microsoft Sentinel Fenyegetésintelligencia paneljén.

- Észlelheti a fenyegetéseket, és biztonsági riasztásokat és incidenseket hozhat létre az importált fenyegetésintelligencia-alapú beépített Analytics-szabálysablonokkal .

- Az importált fenyegetésintelligencia legfontosabb információinak megjelenítése a Microsoft Sentinelben a Fenyegetésfelderítés munkafüzettel.

A Microsoft az összes importált fenyegetésfelderítési mutatót geolocation- és whoIs-adatokkal bővíti, amelyek más jelzőadatokkal együtt jelennek meg.

A fenyegetésfelderítés más Microsoft Sentinel-élményeken belül is hasznos környezetet biztosít, például a vadászatot és a jegyzetfüzeteket. További információ: Jupyter-jegyzetfüzetek a Microsoft Sentinelben és oktatóanyag: A Jupyter-jegyzetfüzetek és az MSTICPy használatának első lépései a Microsoft Sentinelben.

Feljegyzés

Az US Government-felhőkben elérhető funkciókról a Microsoft Sentinel-táblákban talál információt az USA kormányzati ügyfelei számára elérhető felhőfunkciókban.

Fenyegetésfelderítés importálása adatösszekötőkkel

A fenyegetésjelzők importálása adatösszekötők használatával történik, ugyanúgy, mint a Microsoft Sentinel összes többi eseményadata. A Microsoft Sentinel adatösszekötői kifejezetten a fenyegetésjelzőkhöz vannak ellátva:

- Microsoft Defender Intelligens veszélyforrás-felderítés adatösszekötő: A Microsoft fenyegetésjelzőinek betöltésére szolgál.

- Premium Defender Threat Intelligence adatösszekötő: A Defender Threat Intelligence prémium szintű hírcsatornájának betöltésére szolgál.

- Fenyegetésfelderítés – TAXII: Iparági szabványnak megfelelő STIX/TAXII-hírcsatornákhoz használatos.

- Threat Intelligence Upload Indicators API: Integrált és válogatott fenyegetésintelligencia-hírcsatornákhoz használható REST API használatával a csatlakozáshoz.

- Fenyegetésfelderítési platform (TIP) adatösszekötő: A fenyegetésintelligencia-hírcsatornák REST API-val való összekapcsolására szolgál, de az elavuláshoz vezető úton van.

Ezeket az adatösszekötőket bármilyen kombinációban használhatja, attól függően, hogy a szervezet hol használja a fenyegetésjelzőket. Mindhárom összekötő elérhető a Tartalomközpontban a fenyegetésfelderítési megoldás részeként. A megoldással kapcsolatos további információkért tekintse meg az Azure Marketplace Fenyegetésfelderítés című bejegyzését.

Tekintse meg a Microsoft Sentinellel elérhető fenyegetésintelligencia-integrációk katalógusát is.

Fenyegetésjelzők hozzáadása a Microsoft Sentinelhez a Defender Threat Intelligence adatösszekötővel

Hozza létre a Defender Threat Intelligence által létrehozott nyilvános, nyílt forráskódú és nagy megbízhatóságú IOC-ket a Microsoft Sentinel-munkaterületre a Defender Threat Intelligence adatösszekötőkkel. Egy egyszerű, egykattintásos beállítással a standard és prémium Defender Threat Intelligence adatösszekötők fenyegetésintelligencia-adatait használhatja a monitorozáshoz, riasztáshoz és vadászathoz.

Az ingyenesen elérhető Defender Threat Intelligence fenyegetéselemzési szabálya mintát nyújt a prémium szintű Defender Threat Intelligence adatösszekötő által biztosított lehetőségekről. Az egyező elemzésekkel azonban csak a szabálynak megfelelő mutatók kerülnek be a környezetbe. A prémium szintű Defender Threat Intelligence adatösszekötő biztosítja a prémium szintű fenyegetésfelderítést, és lehetővé teszi a további adatforrások elemzését, nagyobb rugalmassággal és a fenyegetésintelligencia megértésével. Az alábbi táblázat bemutatja, hogy mire számíthat, amikor licenceli és engedélyezi a prémium szintű Defender Threat Intelligence adatösszekötőt.

| Ingyenes | Prémium |

|---|---|

| Nyilvános IOCs-k | |

| Nyílt forráskódú intelligencia (OSINT) | |

| Microsoft IOCs | |

| Microsoft által bővített OSINT |

További információért tekintse át az alábbi cikkeket:

- A prémium licenc beszerzéséről és a standard és a prémium verzió közötti különbségekről a Microsoft Defender Intelligens veszélyforrás-felderítés termékoldalon tájékozódhat.

- Az ingyenes Defender fenyegetésfelderítési felületről további információt a Microsoft Defender XDR-hez készült, a Defender threat intelligence ingyenes felületének bemutatása című témakörben talál.

- A Defender Threat Intelligence és a prémium szintű Defender Threat Intelligence adatösszekötők engedélyezéséről további információt a Defender Fenyegetésfelderítés adatösszekötő engedélyezése című témakörben talál.

- Az egyező elemzésekkel kapcsolatos további információkért lásd : A fenyegetések észleléséhez használt egyező elemzések használata.

Fenyegetésjelzők hozzáadása a Microsoft Sentinelhez a Threat Intelligence Upload Indicators API-adatösszekötővel

Számos szervezet a fenyegetésfelderítési platform (TIP) megoldásait használja a különböző forrásokból származó fenyegetésmutató-hírcsatornák összesítéséhez. Az összesített hírcsatornából az adatok olyan biztonsági megoldásokra lesznek összeválogatva, mint a hálózati eszközök, az EDR/XDR-megoldások vagy az olyan SIEM-ek, mint a Microsoft Sentinel. A Threat Intelligence Upload Indicators API adatösszekötő használatával ezeket a megoldásokat használhatja a fenyegetésjelzők Microsoft Sentinelbe való importálásához.

Ez az adatösszekötő egy új API-t használ, és a következő fejlesztéseket kínálja:

- A fenyegetésjelző mezők a SZABVÁNYOS STIX formátumon alapulnak.

- A Microsoft Entra alkalmazáshoz csak a Microsoft Sentinel közreműködői szerepkör szükséges.

- Az API-kérés végpontja hatóköre a munkaterület szintjén van. A szükséges Microsoft Entra-alkalmazásengedélyek lehetővé teszik a részletes hozzárendelést a munkaterület szintjén.

További információ: A fenyegetésintelligencia-platform csatlakoztatása az Upload Indicators API használatával.

Fenyegetésjelzők hozzáadása a Microsoft Sentinelhez a Threat Intelligence Platform adatösszekötőjével

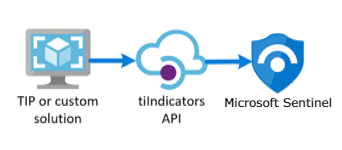

A meglévő Upload Indicators API-adatösszekötőhöz hasonlóan a Threat Intelligence Platform adatösszekötője is olyan API-t használ, amely lehetővé teszi, hogy a TIP vagy az egyéni megoldás mutatókat küldjön a Microsoft Sentinelbe. Ez az adatösszekötő azonban már az elavuláshoz vezető úton van. Javasoljuk, hogy használja ki az Upload Indicators API által kínált optimalizálásokat.

A TIP adatösszekötő a Microsoft Graph Security tiIndicators API-val működik. Bármely olyan egyéni TIPP-lel is használhatja, amely kommunikál a tiIndicators API-val, hogy mutatókat küldjön a Microsoft Sentinelnek (és más Microsoft biztonsági megoldásoknak, például a Defender XDR-nek).

A Microsoft Sentinelbe integrált TIP-megoldásokkal kapcsolatos további információkért lásd az Integrált fenyegetésfelderítési platform termékeit. További információ: A fenyegetésfelderítési platform csatlakoztatása a Microsoft Sentinelhez.

Fenyegetésjelzők hozzáadása a Microsoft Sentinelhez a Fenyegetésintelligencia – TAXII adatösszekötővel

A fenyegetésintelligencia átvitelének legelfogadottabb iparági szabványa a STIX adatformátum és a TAXII protokoll kombinációja. Ha a szervezet az aktuális STIX/TAXII-verziót (2.0 vagy 2.1) támogató megoldásokból szerez be fenyegetésjelzőket, használja a Fenyegetésintelligencia – TAXII adatösszekötőt a fenyegetésjelzők Microsoft Sentinelbe való eljuttatásához. A Fenyegetésfelderítés – TAXII adatösszekötő lehetővé teszi, hogy a Microsoft Sentinel beépített TAXII-ügyfele a TAXII 2.x kiszolgálókról importálja a fenyegetésfelderítést.

STIX formátumú fenyegetésjelzők importálása a Microsoft Sentinelbe egy TAXII-kiszolgálóról:

- Szerezze be a TAXII-kiszolgáló API-gyökerét és gyűjteményazonosítóját.

- A Fenyegetésfelderítés – TAXII-adatösszekötő engedélyezése a Microsoft Sentinelben.

További információ: A Microsoft Sentinel csatlakoztatása STIX/TAXII fenyegetésfelderítési hírcsatornákhoz.

A fenyegetésjelzők megtekintése és kezelése

A jelzők megtekintése és kezelése a Fenyegetésintelligencia lapon. Log Analytics-lekérdezés írása nélkül rendezheti, szűrheti és keresheti az importált fenyegetésjelzőket.

A fenyegetésfelderítés két leggyakoribb feladata a jelzők címkézése és a biztonsági vizsgálatokhoz kapcsolódó új mutatók létrehozása. A fenyegetésjelzőket közvetlenül a Fenyegetésintelligencia lapon hozhatja létre vagy szerkesztheti, ha csak néhányat kell gyorsan kezelnie.

A fenyegetésjelzők címkézésével egyszerűen csoportosíthatja őket, hogy könnyebben megtalálják őket. Általában címkéket alkalmazhat egy adott incidenshez kapcsolódó jelzőre, vagy ha a mutató egy adott ismert szereplő vagy jól ismert támadási kampány fenyegetéseit jelöli. Miután megkereste a használni kívánt mutatókat, egyenként címkézheti őket. Jelölje ki a jelölőket, és címkézze őket egyszerre egy vagy több címkével. Mivel a címkézés ingyenes, javasoljuk, hogy hozzon létre szabványos elnevezési konvenciókat a fenyegetésjelző címkékhez.

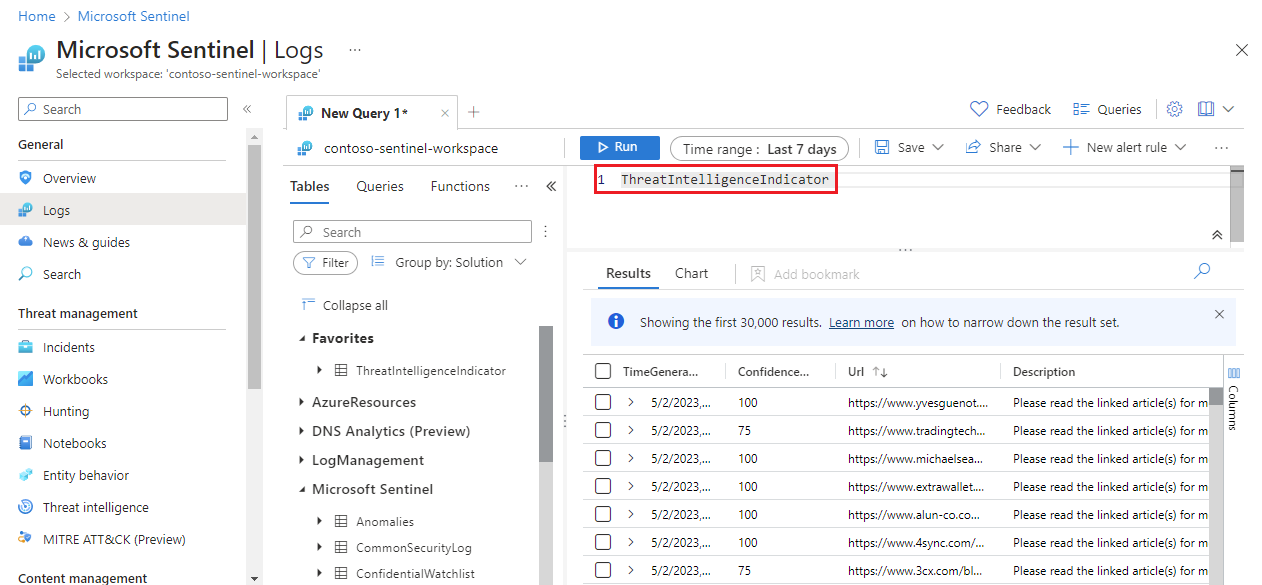

Ellenőrizze a mutatókat, és tekintse meg a sikeresen importált fenyegetésjelzőket a Microsoft Sentinel-kompatibilis Log Analytics-munkaterületről. A ThreatIntelligenceIndicator Microsoft Sentinel séma alatt található táblázat tartalmazza az összes Microsoft Sentinel-fenyegetésjelzőt. Ez a táblázat az egyéb Microsoft Sentinel-funkciók, például elemzések és munkafüzetek által végrehajtott fenyegetésfelderítési lekérdezések alapja.

Íme egy példa a fenyegetésjelzők alapszintű lekérdezésére.

A fenyegetésintelligencia-mutatók írásvédettként kerülnek be a ThreatIntelligenceIndicator Log Analytics-munkaterület táblázatába. Amikor egy mutató frissül, létrejön egy új bejegyzés a ThreatIntelligenceIndicator táblában. A Fenyegetésintelligencia lapon csak a legújabb jelző jelenik meg. A Microsoft Sentinel deduplikálja a mutatókat a tulajdonságok és SourceSystem a IndicatorId tulajdonságok alapján, és kiválasztja a legújabb TimeGenerated[UTC]mutatót.

A IndicatorId tulajdonság a STIX-mutatóazonosító használatával jön létre. Ha a mutatókat nem STIX-forrásokból importálják vagy hozzák létre, IndicatorId a mutató forrása és mintázata hozza létre.

A fenyegetésjelzők megtekintésével és kezelésével kapcsolatos további információkért lásd : Fenyegetésjelzők használata a Microsoft Sentinelben.

A GeoLocation és a WhoIs adatdúsításának megtekintése (nyilvános előzetes verzió)

A Microsoft további GeoLocation WhoIs adatokkal bővíti az IP-cím- és tartománymutatókat, hogy több kontextust biztosítson azoknak a vizsgálatoknak, ahol a kiválasztott IOC található.

A GeoLocation Fenyegetésintelligencia panelen megtekintheti és WhoIs adatokat jelenítheti meg a Microsoft Sentinelbe importált fenyegetésjelzők típusaihoz.

Például adatokkal GeoLocation kereshet olyan információkat, mint a szervezet vagy az ország egy IP-mutatóhoz. Adatokkal WhoIs kereshet olyan adatokat, mint a regisztráló és a rekordlétrehozási adatok tartományjelzőből.

Fenyegetések észlelése fenyegetésmutató-elemzéssel

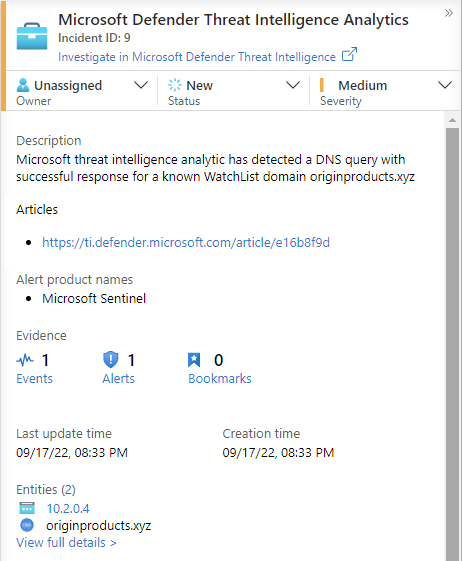

A SIEM-megoldásokban, például a Microsoft Sentinelben a fenyegetésjelzők legfontosabb használati esete a veszélyforrások észlelésére szolgáló power analytics-szabályok használata. Ezek a mutatóalapú szabályok összehasonlítják az adatforrásokból származó nyers eseményeket a fenyegetésjelzőkkel a szervezet biztonsági fenyegetéseinek észleléséhez. A Microsoft Sentinel Analyticsben olyan elemzési szabályokat hozhat létre, amelyek ütemezés szerint futnak, és biztonsági riasztásokat hoznak létre. A szabályokat lekérdezések vezérlik. A konfigurációk mellett meghatározzák, hogy a szabály milyen gyakran fusson, milyen típusú lekérdezési eredmények generáljanak biztonsági riasztásokat és incidenseket, és ha szükséges, mikor kell automatikus választ aktiválni.

Bár mindig létrehozhat új elemzési szabályokat az alapoktól, a Microsoft Sentinel beépített szabálysablonokat biztosít, amelyeket a Microsoft biztonsági mérnökei hoztak létre a fenyegetésjelzők előnyeinek kihasználásához. Ezek a sablonok a kívánt fenyegetésjelzők (tartomány, e-mail, fájlkivonat, IP-cím vagy URL- cím) és adatforrás-események típusán alapulnak. Minden sablon felsorolja a szabály működéséhez szükséges forrásokat. Ezek az információk megkönnyítik annak megállapítását, hogy a szükséges események már importálva vannak-e a Microsoft Sentinelbe.

Alapértelmezés szerint a beépített szabályok aktiválásakor a rendszer riasztást hoz létre. A Microsoft Sentinelben az elemzési szabályokból generált riasztások biztonsági incidenseket is generálnak. A Microsoft Sentinel menü Fenyegetéskezelés területén válassza az Incidensek lehetőséget. Az incidensek azok, amelyeket a biztonsági műveleti csapatok a megfelelő válaszműveletek meghatározása érdekében vizsgálnak és vizsgálnak. További információ : Oktatóanyag: Incidensek vizsgálata a Microsoft Sentinellel.

A fenyegetésjelzők elemzési szabályokban való használatával kapcsolatos további információkért lásd: Fenyegetésfelderítés használata a fenyegetések észleléséhez.

A Microsoft a Defender Threat Intelligence elemzési szabályán keresztül biztosít hozzáférést a fenyegetésfelderítési intelligenciához. A magas megbízhatósági riasztásokat és incidenseket generáló szabály előnyeinek kihasználásáról további információt a fenyegetések észlelésére szolgáló egyező elemzések használata című témakörben talál.

A munkafüzetek betekintést nyújtanak a fenyegetésfelderítésbe

A munkafüzetek hatékony interaktív irányítópultokat biztosítanak, amelyek betekintést nyújtanak a Microsoft Sentinel minden aspektusába, és a fenyegetésfelderítés sem kivétel. A beépített fenyegetésfelderítési munkafüzet használatával megjelenítheti a fenyegetésintelligencia legfontosabb információinak megjelenítését. A munkafüzetet egyszerűen testre szabhatja az üzleti igényeinek megfelelően. Hozzon létre új irányítópultokat számos adatforrás kombinálásával, hogy egyedi módon jelenítse meg az adatokat.

Mivel a Microsoft Sentinel-munkafüzetek Azure Monitor-munkafüzeteken alapulnak, már számos dokumentáció és sok más sablon érhető el. További információ: Interaktív jelentések létrehozása Azure Monitor-munkafüzetekkel.

A GitHubon található Azure Monitor-munkafüzetekhez egy gazdag erőforrás is rendelkezésre áll, ahol további sablonokat tölthet le, és saját sablonokat adhat hozzá.

A fenyegetésintelligencia-munkafüzet használatáról és testreszabásáról további információt a Fenyegetésjelzők használata a Microsoft Sentinelben című témakörben talál.

Kapcsolódó tartalom

Ebben a cikkben megismerkedett a Microsoft Sentinel fenyegetésfelderítési képességeivel, beleértve a Fenyegetésfelderítés panelt is. A Microsoft Sentinel fenyegetésfelderítési képességeinek használatáról az alábbi cikkekben talál gyakorlati útmutatást:

- Csatlakoztassa a Microsoft Sentinelt a STIX/TAXII fenyegetésfelderítési hírcsatornákhoz.

- A fenyegetésfelderítési platformok csatlakoztatása a Microsoft Sentinelhez.

- Megtekintheti, hogy mely TIP-platformok, TAXII-csatornák és -gazdagítások vannak könnyen integrálva a Microsoft Sentinelrel.

- A Fenyegetésjelzők használata a Microsoft Sentinel teljes felületén.

- Fenyegetések észlelése beépített vagy egyéni elemzési szabályokkal a Microsoft Sentinelben.

- Incidensek kivizsgálása a Microsoft Sentinelben.