A pont–hely VPN ismertetése

A pont–hely (P2S) VPN-átjátókapcsolat lehetővé teszi biztonságos kapcsolat létesítését a virtuális hálózattal egy különálló ügyfélszámítógépről. A pont–hely kapcsolat létesítéséhez a kapcsolatot az ügyfélszámítógépről kell elindítani. Ez a megoldás főleg távmunkások számára hasznos, akik egy távoli helyről szeretnének csatlakozni egy Azure virtuális hálózatokhoz, például otthonról vagy konferenciáról. A pont–hely VPN emellett akkor is hasznos megoldás lehet a helyek közötti VPN helyett, ha csak néhány ügyfelet szeretne egy virtuális hálózathoz csatlakoztatni. Ez a cikk a Resource Manager-alapú üzemi modellre vonatkozik.

Milyen protokollt használ a P2S?

A pont–hely VPN az alábbi protokollok egyikét használhatja:

OpenVPN® Protocol, SSL/TLS-alapú VPN-protokoll. A TLS VPN-megoldás képes behatolni a tűzfalakba, mivel a legtöbb tűzfal kimenő 443-as TCP-portot nyit meg, amelyet a TLS használ. Az OpenVPN használható Android, iOS (11.0-s és újabb verziók), Windows, Linux és Mac rendszerű eszközökről (macOS 10.13-s vagy újabb verziók).

Secure Socket Tunneling Protocol (SSTP), egy védett TLS-alapú VPN-protokoll. A TLS VPN-megoldás képes behatolni a tűzfalakba, mivel a legtöbb tűzfal kimenő 443-as TCP-portot nyit meg, amelyet a TLS használ. Az SSTP csak Windows-eszközökön támogatott. Azure-támogatás a Windows összes olyan verzióját, amely rendelkezik SSTP-kkel, és támogatja a TLS 1.2-t (Windows 8.1 és újabb verziók).

IKEv2 VPN, egy szabványalapú IPsec VPN-megoldás. Az IKEv2 VPN használható a Mac-eszközökről való csatlakozáshoz (macOS 10.11-s és újabb verziók).

Feljegyzés

Az IKEv2 és a P2S-hez készült OpenVPN csak a Resource Manager-alapú üzemi modellhez érhető el. A klasszikus üzemi modellhez nem érhetők el.

Hogyan történik a P2S VPN-ügyfelek hitelesítése?

Mielőtt az Azure elfogadná a P2S VPN-kapcsolatot, először hitelesíteni kell a felhasználót. Az Azure két mechanizmust kínál a csatlakozó felhasználók hitelesítésére.

Tanúsítványhitelesítés

A natív Azure-tanúsítványhitelesítés használatakor az eszközön található ügyféltanúsítvány a csatlakozó felhasználó hitelesítésére szolgál. Az ügyféltanúsítványok egy megbízható főtanúsítványból jönnek létre, majd minden ügyfélszámítógépen telepítve vannak. Használhat vállalati megoldással létrehozott főtanúsítványt, vagy létrehozhat önaláírt tanúsítványt.

Az ügyféltanúsítvány érvényesítését a VPN-átjáró végzi, és a P2S VPN-kapcsolat létrehozása során történik. Az ellenőrzéshez a főtanúsítvány szükséges, és fel kell tölteni az Azure-ba.

Microsoft Entra hitelesítés

A Microsoft Entra-hitelesítés lehetővé teszi, hogy a felhasználók a Microsoft Entra hitelesítő adataikkal csatlakozzanak az Azure-hoz. A natív Microsoft Entra-hitelesítés csak az OpenVPN protokoll esetében támogatott, és az Azure VPN-ügyfél használatát is igényli. A támogatott ügyfélműveleti rendszerek a Windows 10 vagy újabb és a macOS.

Natív Microsoft Entra-hitelesítéssel használhatja a Microsoft Entra feltételes hozzáférést és a többtényezős hitelesítés (MFA) funkcióit a VPN-hez.

Magas szinten a következő lépéseket kell végrehajtania a Microsoft Entra-hitelesítés konfigurálásához:

Töltse le az Azure VPN-ügyfél telepítési fájljainak legújabb verzióját az alábbi hivatkozások egyikével:

- Telepítés ügyféltelepítési fájlokkal: https://aka.ms/azvpnclientdownload.

- Telepítse közvetlenül, amikor bejelentkezett egy ügyfélszámítógépre: Microsoft Store.

Active Directory (AD) tartományi kiszolgáló

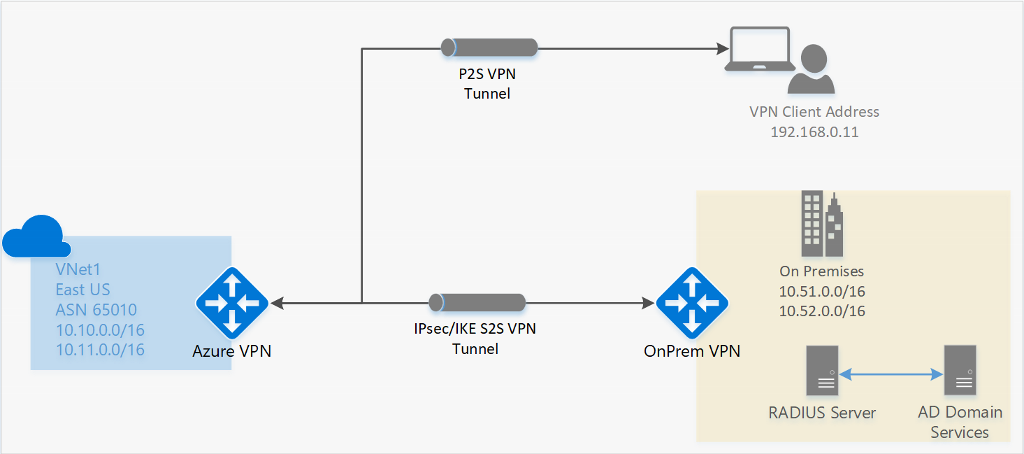

Az AD-tartományhitelesítés lehetővé teszi a felhasználók számára, hogy szervezeti tartomány hitelesítő adataikkal csatlakozzanak az Azure-hoz. Olyan RADIUS-kiszolgálóra van szükség, amely integrálható az AD-kiszolgálóval. A szervezetek a meglévő RADIUS-üzemelő példányukat is használhatják.

A RADIUS-kiszolgáló üzembe helyezhető a helyszínen vagy az Azure-beli virtuális hálózaton. A hitelesítés során az Azure VPN Gateway áthaladóként működik, és továbbítja a hitelesítési üzeneteket oda-vissza a RADIUS-kiszolgáló és a csatlakozó eszköz között. Ezért fontos, hogy az átjáró elérhető legyen a RADIUS-kiszolgáló számára. Ha a RADIUS-kiszolgáló a helyszínen található, akkor az elérhetőség érdekében VPN S2S-kapcsolatra van szükség az Azure-ból a helyszíni helyre.

A RADIUS-kiszolgáló integrálható az AD tanúsítványszolgáltatásokkal is. Ez lehetővé teszi a RADIUS-kiszolgáló és a vállalati tanúsítvány üzembe helyezését a P2S-tanúsítványhitelesítéshez az Azure-tanúsítványhitelesítés alternatívaként. Ennek az az előnye, hogy nem kell főtanúsítványokat és visszavont tanúsítványokat feltöltenie az Azure-ba.

A RADIUS-kiszolgáló más külső identitásrendszerekkel is integrálható. Ez számos hitelesítési lehetőséget nyit meg a P2S VPN-hez, beleértve a többtényezős beállításokat is.

Milyen követelmények vonatkoznak az ügyfél-konfigurációra?

Az ügyfélkonfigurációs követelmények a használt VPN-ügyféltől, a hitelesítési típustól és a protokolltól függően eltérőek lehetnek. Az alábbi táblázat az elérhető ügyfeleket és az egyes konfigurációkhoz tartozó cikkeket mutatja be.

| Hitelesítés | Alagúttípus | Konfigurációs fájlok létrehozása | VPN-ügyfél konfigurálása |

|---|---|---|---|

| Azure-tanúsítvány | IKEv2, SSTP | Windows | Natív VPN-ügyfél |

| Azure-tanúsítvány | OpenVPN | Windows | - OpenVPN-ügyfél - Azure VPN-ügyfél |

| Azure-tanúsítvány | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Azure-tanúsítvány | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | macOS | macOS |

| RADIUS – tanúsítvány | - | Cikk | Cikk |

| RADIUS – jelszó | - | Cikk | Cikk |

| RADIUS – egyéb módszerek | - | Cikk | Cikk |

Fontos

2018. július 1-től az Azure VPN Gatewayből el lett távolítva a TLS 1.0 és 1.1 támogatása. Ettől kezdve az Azure VPN Gateway csak a TLS 1.2-es verzióját támogatja. Csak a pont–hely kapcsolatok vannak hatással; A helyek közötti kapcsolatok nem lesznek hatással. Ha TLS-t használ pont–hely VPN-ekhez Windows 10 vagy újabb rendszerű ügyfeleken, nem kell semmilyen műveletet elvégeznie. Ha TLS-t használ pont–hely kapcsolatokhoz Windows 7 és Windows 8 rendszerű ügyfeleken, a frissítési utasításokért tekintse meg a VPN Gateway gyakori kérdéseit .

Melyik átjáró-termékváltozatok támogatják a P2S VPN-t?

Az alábbi táblázat az átjáró termékváltozatát mutatja alagút, kapcsolat és átviteli sebesség szerint. További táblákért és a táblával kapcsolatos további információkért tekintse meg a VPN Gateway beállításairól szóló cikk Átjáró termékváltozatai című szakaszát.

| VPN Átjáró Generációs |

Termékváltozat | S2S/VNet–VNet Alagutak |

P2S SSTP-Csatlakozás ions |

P2S IKEv2/OpenVPN Csatlakozás ions |

Összesített Átviteli sebesség benchmarkja |

BGP | Zónaredundáns | Támogatott virtuális gépek száma a virtuális hálózaton |

|---|---|---|---|---|---|---|---|---|

| 1. generáció | Basic | Legfeljebb 10 | Legfeljebb 128 | Nem támogatott | 100 Mbit/s | Nem támogatott | Nem | 200 |

| 1. generáció | VpnGw1 | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 250 | 650 Mbps | Támogatott | Nem | 450 |

| 1. generáció | VpnGw2 | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 500 | 1 Gbps | Támogatott | Nem | 1300 |

| 1. generáció | VpnGw3 | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 1000 | 1,25 Gbps | Támogatott | Nem | 4000 |

| 1. generáció | VpnGw1AZ | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 250 | 650 Mbps | Támogatott | Igen | 1000 |

| 1. generáció | VpnGw2AZ | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 500 | 1 Gbps | Támogatott | Igen | 2000. |

| 1. generáció | VpnGw3AZ | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 1000 | 1,25 Gbps | Támogatott | Igen | 5000 |

| 2. generáció | VpnGw2 | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 500 | 1,25 Gbps | Támogatott | Nem | 685 |

| 2. generáció | VpnGw3 | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 1000 | 2,5 Gb/s | Támogatott | Nem | 2240 |

| 2. generáció | VpnGw4 | Legfeljebb 100* | Legfeljebb 128 | Legfeljebb 5000 | 5 Gbps | Támogatott | Nem | 5300 |

| 2. generáció | VpnGw5 | Legfeljebb 100* | Legfeljebb 128 | Legfeljebb 10000 | 10 Gbit/s | Támogatott | Nem | 6700 |

| 2. generáció | VpnGw2AZ | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 500 | 1,25 Gbps | Támogatott | Igen | 2000. |

| 2. generáció | VpnGw3AZ | Legfeljebb 30 | Legfeljebb 128 | Legfeljebb 1000 | 2,5 Gb/s | Támogatott | Igen | 3300 |

| 2. generáció | VpnGw4AZ | Legfeljebb 100* | Legfeljebb 128 | Legfeljebb 5000 | 5 Gbps | Támogatott | Igen | 4400 |

| 2. generáció | VpnGw5AZ | Legfeljebb 100* | Legfeljebb 128 | Legfeljebb 10000 | 10 Gbit/s | Támogatott | Igen | 9000 |

Feljegyzés

Az alapszintű termékváltozat korlátozásokkal rendelkezik, és nem támogatja az IKEv2, az IPv6 vagy a RADIUS-hitelesítést. További információt a VPN Gateway beállításairól szóló cikkben talál.

Milyen IKE/IPsec-szabályzatok vannak konfigurálva a P2S VPN-átjáróiban?

Az ebben a szakaszban található táblák az alapértelmezett szabályzatok értékeit jelenítik meg. Ezek azonban nem tükrözik az egyéni szabályzatok támogatott értékeit. Az egyéni szabályzatokért tekintse meg a New-AzVpnClientIpsecParameter PowerShell-parancsmagban felsorolt Elfogadott értékeket.

IKEv2

| Rejtjel | Integritás | PRF | DH-csoport |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

Ipsec

| Rejtjel | Integritás | PFS-csoport |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

Milyen TLS-szabályzatok vannak konfigurálva a P2S VPN-átjáróiban?

TLS

| Házirendek |

|---|

| TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_RSA_WITH_AES_256_CBC_SHA256 |

P2S-kapcsolatot Hogyan konfigurálni?

A P2S-konfigurációhoz elég sok konkrét lépésre van szükség. Az alábbi cikkek a P2S gyakori konfigurációs lépéseinek lépéseit tartalmazzák.

P2S-kapcsolat konfigurációjának eltávolítása

A kapcsolat konfigurációját a PowerShell vagy a parancssori felület használatával távolíthatja el. Példákért tekintse meg a gyakori kérdéseket.

Hogyan működik a P2S-útválasztás?

Tekintse meg az alábbi cikkeket:

GYIK

A P2S-hez több, hitelesítésen alapuló gyakori kérdéseket is tartalmaz.

Következő lépések

- P2S-kapcsolat konfigurálása – Azure-tanúsítványhitelesítés

- P2S-kapcsolat konfigurálása – RADIUS-hitelesítés

Az "OpenVPN" az OpenVPN Inc. védjegye.