Hogyan segíti a Felhőhöz készült Defender Apps a Zendesk védelmét?

Ügyfélszolgálati szoftvermegoldásként a Zendesk bizalmas információkat tárol a szervezet számára. A Zendesk rosszindulatú szereplők általi bármilyen visszaélése vagy bármilyen emberi hiba a legkritikusabb eszközöket és szolgáltatásokat potenciális támadásoknak teheti ki.

A Zendesk és a Felhőhöz készült Defender Apps összekapcsolása továbbfejlesztett betekintést nyújt a Zendesk felügyeleti tevékenységeibe, és fenyegetésészlelést biztosít a rendellenes viselkedéshez.

Főbb fenyegetések

Feltört fiókok és belső fenyegetések

Adatszivárgás

Nem megfelelő biztonsági tudatosság

Nem felügyelt saját eszköz (BYOD) használata

Hogyan segítik a Felhőhöz készült Defender-alkalmazások a környezet védelmét?

Felhőbeli fenyegetések, feltört fiókok és rosszindulatú bennfentesek észlelése

A kriminalisztikai vizsgálatokhoz szükséges tevékenységek ellenőrzési nyomvonalának használata

A Zendesk szabályozása szabályzatokkal

| Típus | neve |

| ---------------------------------- | ------------------------------------------------------------ | | Beépített anomáliadetektálási szabályzat | Tevékenység névtelen IP-címekről

Ritka országból származó tevékenység

Gyanús IP-címekről származó tevékenység

Lehetetlen utazás

A megszakított felhasználó által végzett tevékenység (a Microsoft Entra idP azonosítóját igényli)

Több sikertelen bejelentkezési kísérlet

Szokatlan adminisztratív tevékenységek

Szokatlan megszemélyesített tevékenységek | | Tevékenységházirend | Testre szabott szabályzat létrehozása a Zendesk auditnaplója alapján |

A szabályzatok létrehozásával kapcsolatos további információkért lásd : Szabályzat létrehozása.

Szabályozási vezérlők automatizálása

A lehetséges fenyegetések monitorozása mellett a következő Zendesk-szabályozási műveleteket is alkalmazhatja és automatizálhatja az észlelt fenyegetések elhárításához:

| Típus | Művelet |

|---|---|

| Felhasználóirányítás | Értesítés a felhasználó értesítéséről (Microsoft Entra-azonosítón keresztül) A felhasználó ismételt bejelentkezésének megkövetelése (Microsoft Entra-azonosítón keresztül) Felhasználó felfüggesztése (Microsoft Entra-azonosítón keresztül) |

További információ az alkalmazások fenyegetéseinek elhárításáról: Csatlakoztatott alkalmazások szabályozása.

Zendesk valós idejű védelme

Tekintse át a külső felhasználók biztonságának és együttműködésének, valamint a bizalmas adatok nem felügyelt vagy kockázatos eszközökre való letöltésének blokkolásával és védelmével kapcsolatos ajánlott eljárásainkat.

SaaS biztonsági helyzet kezelése

Csatlakoztassa a Zendesket a Zendesk biztonsági helyzetére vonatkozó javaslatok automatikus lekéréséhez a Microsoft biztonságos pontszámában. A Biztonságos pontszám területen válassza az Ajánlott műveletek lehetőséget, és szűrjön termék = szerint Zendesk szerint. A Zendeskre vonatkozó javaslatok például a következők:

- Többtényezős hitelesítés engedélyezése (MFA)

- Munkamenet időtúllépésének engedélyezése felhasználók számára

- IP-korlátozások engedélyezése

- A rendszergazdák letilthatják a jelszavak beállítását.

További információk:

A Zendesk csatlakoztatása Felhőhöz készült Microsoft Defender-alkalmazásokhoz

Ez a szakasz útmutatást nyújt a Felhőhöz készült Microsoft Defender-alkalmazások meglévő Zendeskhez való csatlakoztatásához az App Connector API-kkal. Ezzel a kapcsolattal áttekintheti és szabályozhatja a szervezet Zendesk-használatát.

Előfeltételek

- A Zendeskbe való bejelentkezéshez használt Zendesk-felhasználónak rendszergazdának kell lennie.

- Támogatott Zendesk-licencek:

- Vállalat

- Enterprise Plus

Feljegyzés

Ha a Zendesket olyan Zendesk-felhasználóval csatlakoztatja Felhőhöz készült Defender alkalmazásokhoz, amely nem rendszergazda, csatlakozási hibát fog eredményezni.

A Zendesk konfigurálása

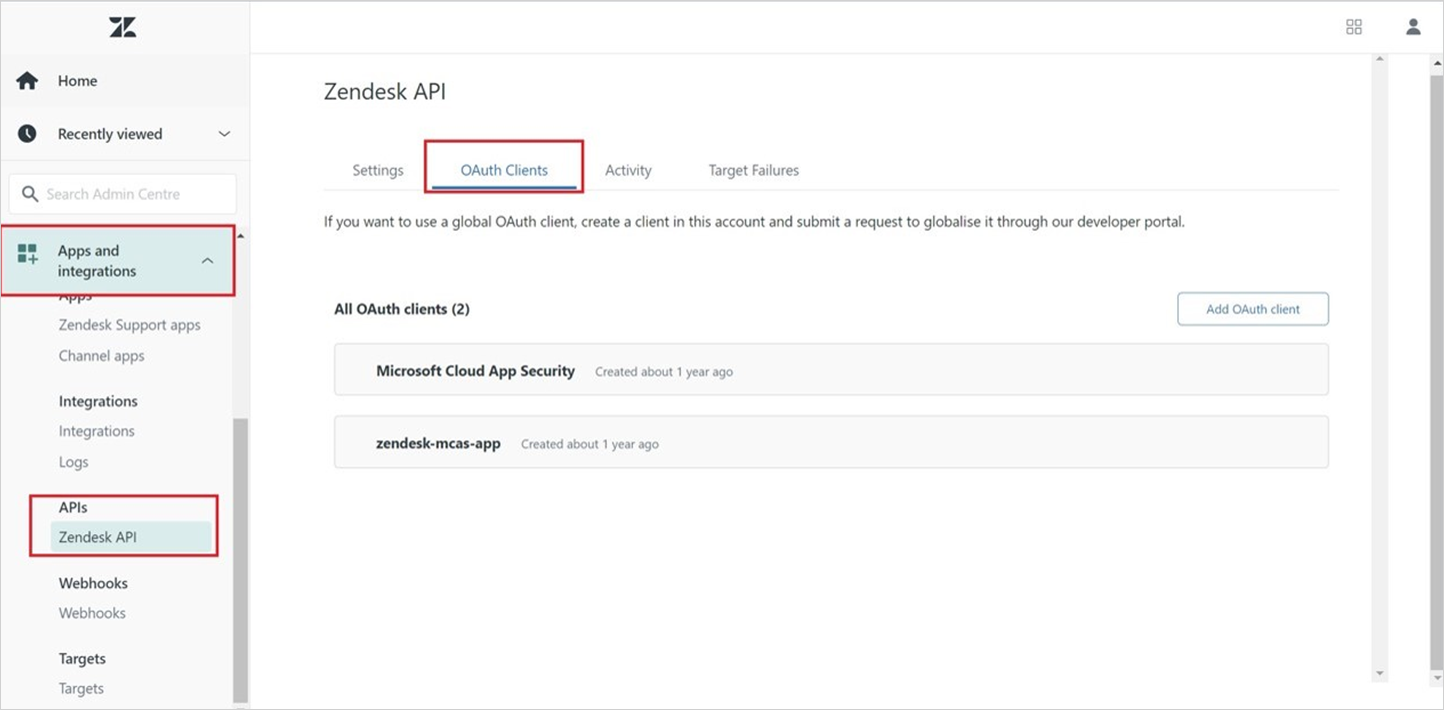

Lépjen a Rendszergazda ->Alkalmazások és integrációk ->API-k ->Zendesk API ->OAuth-ügyfél elemre, és válassza az OAuth-ügyfél hozzáadása lehetőséget.

Válassza az Új hitelesítő adatok lehetőséget.

Töltse ki a következő mezőket:

Ügyfélnév: Felhőhöz készült Microsoft Defender Alkalmazások (másik nevet is választhat).

Leírás: Felhőhöz készült Microsoft Defender Apps API-összekötő (másik leírást is választhat).

Vállalat: Felhőhöz készült Microsoft Defender Alkalmazások (másik vállalatot is választhat).

Egyedi azonosító: microsoft_cloud_app_security (másik egyedi azonosítót is választhat).

Ügyfél típusa: Bizalmas

Átirányítás URL-címe:

https://portal.cloudappsecurity.com/api/oauth/sagaFeljegyzés

- Us Government GCC-ügyfelek esetén adja meg a következő értéket:

https://portal.cloudappsecuritygov.com/api/oauth/saga - Az US Government GCC High ügyfeleinek adja meg a következő értéket:

https://portal.cloudappsecurity.us/api/oauth/saga

- Us Government GCC-ügyfelek esetén adja meg a következő értéket:

Válassza a Mentés, majd az OK gombot.

Másolja ki a létrehozott titkos kódot. A következő lépésekben szüksége lesz rá.

Felhőhöz készült Defender-alkalmazások konfigurálása

Feljegyzés

Az integrációt konfiguráló Zendesk-felhasználónak mindig Zendesk-rendszergazdának kell maradnia, még az összekötő telepítése után is.

A Microsoft Defender portálon válassza a Beállítások lehetőséget. Ezután válassza a Cloud Apps lehetőséget. A Csatlakoztatott alkalmazások területen válassza az Alkalmazás-összekötők lehetőséget.

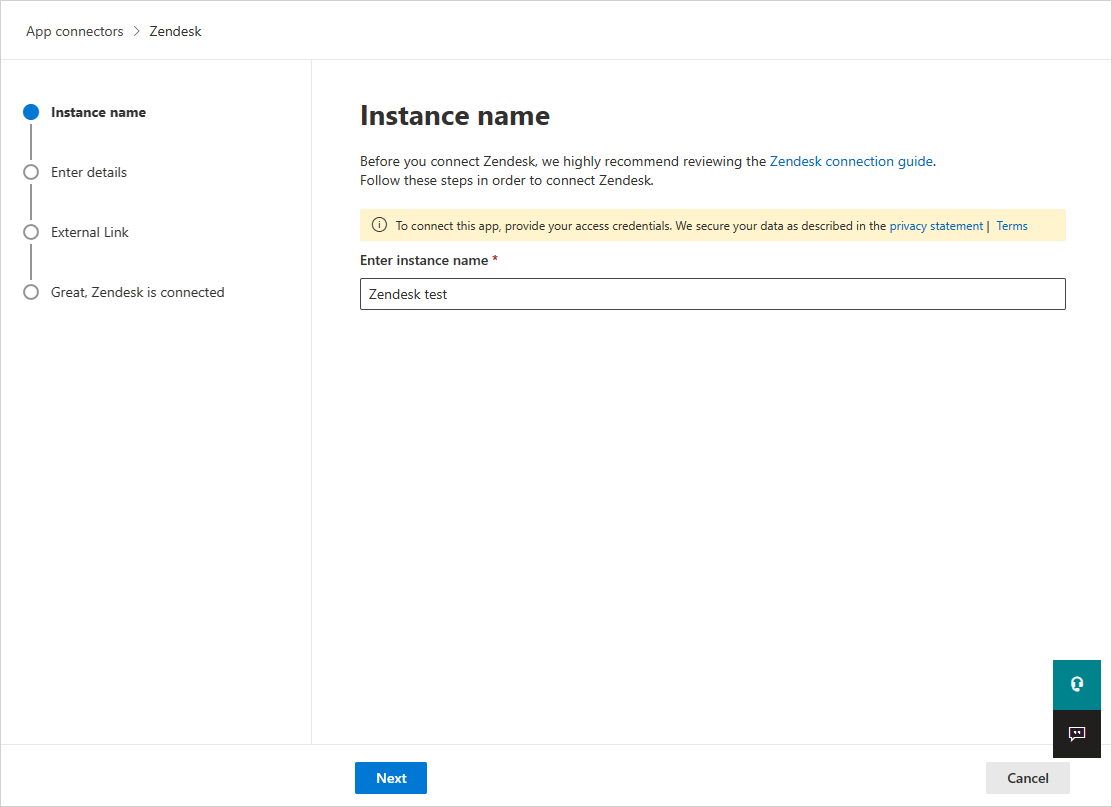

A Alkalmazás-összekötő lapon válassza az +Alkalmazás csatlakoztatása, majd a Zendesk lehetőséget.

A következő ablakban adjon egy leíró nevet az összekötőnek, és válassza a Tovább gombot.

Az Enter details (Adatok megadása) lapon írja be a következő mezőket, majd válassza a Tovább gombot.

- Ügyfélazonosító: az OAuth-alkalmazás Zendesk felügyeleti portálon való létrehozásakor használt egyedi azonosító.

- Titkos ügyfélkód: a mentett titkos kód.

- Ügyfélvégpont: Zendesk URL-címe. A következőnek kellene itt szerepelnie:

<account_name>.zendesk.com.

A Külső hivatkozás lapon válassza a Zendesk csatlakoztatása lehetőséget.

A Microsoft Defender portálon válassza a Beállítások lehetőséget. Ezután válassza a Cloud Apps lehetőséget. A Csatlakoztatott alkalmazások területen válassza az Alkalmazás-összekötők lehetőséget. Győződjön meg arról, hogy a csatlakoztatott alkalmazás-összekötő állapota csatlakoztatva van.

Az első kapcsolat akár négy órát is igénybe vehet, amíg az összes felhasználó és tevékenység a kapcsolat előtt hét napon belül lekérhető.

Miután az összekötő állapota csatlakoztatottként van megjelölve, az összekötő élő és működik.

Feljegyzés

A Microsoft egy rövid élettartamú hozzáférési jogkivonat használatát javasolja. A Zendesk jelenleg nem támogatja a rövid élettartamú jogkivonatokat. Javasoljuk ügyfeleinknek, hogy biztonsági ajánlott eljárásként 6 havonta frissítsenek jogkivonatot. A hozzáférési jogkivonat frissítéséhez vonja vissza a régi jogkivonatot a jogkivonat visszavonása után. A régi jogkivonat visszavonása után hozzon létre egy új titkos kulcsot, és csatlakoztassa újra a Zendesk-összekötőt a fent dokumentált módon.

Feljegyzés

A rendszertevékenységek a Zendesk-fiók nevével jelennek meg.

Sebességkorlátok

Az alapértelmezett sebességkorlát percenként 200 kérés. A sebességkorlát növeléséhez nyisson meg egy támogatási jegyet.

Feljegyzés

Az összes előfizetés maximális díjkorlátját itt ismertetjük.

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.