Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A tökéletes világban minden alkalmazottja tisztában van az adatvédelem fontosságával, és a szabályzatokban való munkavégzéssel. A való világban valószínű, hogy egy elfoglalt partner, aki gyakran dolgozik a könyvelési adatokkal, véletlenül feltölt egy bizalmas dokumentumot a Box-adattárba helytelen engedélyekkel. Egy héttel később rájön, hogy a vállalat bizalmas információi kiszivárogtak a versenybe.

Ennek megelőzése érdekében Microsoft Defender for Cloud Apps egy átfogó DLP-képességcsomagot biztosít, amely lefedi a szervezetekben meglévő különböző adatszivárgási pontokat.

Ebből az oktatóanyagból megtudhatja, hogyan használhatja a Defender for Cloud Apps a potenciálisan közzétett bizalmas adatok felderítésére, és hogyan alkalmazhat vezérlőket a kitettségük megakadályozására:

Bizalmas adatok felderítése és védelme a szervezetben

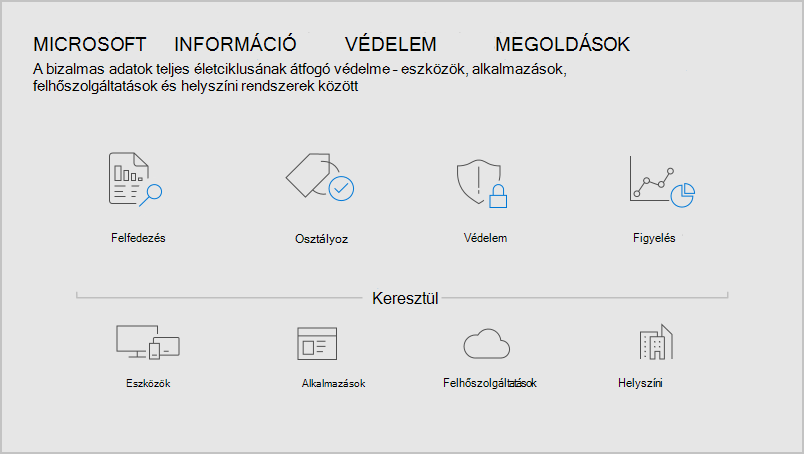

Az információvédelemmel kapcsolatos megközelítésünk a következő fázisokra osztható, amelyek lehetővé teszik az adatok védelmét a teljes életciklusukon keresztül, több helyen és eszközön.

1. fázis: Az adatok felderítése

Alkalmazások csatlakoztatása: A szervezetben használt adatok felderítésének első lépése a szervezetben használt felhőalkalmazások csatlakoztatása Defender for Cloud Apps. A csatlakozás után Defender for Cloud Apps beolvashatja az adatokat, besorolásokat adhat hozzá, valamint szabályzatokat és vezérlőket kényszeríthet ki. Attól függően, hogy az alkalmazások hogyan csatlakoznak, a rendszer hogyan és mikor alkalmazza a vizsgálatokat és a vezérlőket. Az alkalmazásokat az alábbi módokon csatlakoztathatja:

Alkalmazás-összekötő használata: Az alkalmazás-összekötők az alkalmazásszolgáltatók által biztosított API-kat használják. Nagyobb betekintést nyújtanak a szervezetében használt alkalmazásokba, és szabályozhatják azokat. A vizsgálatok rendszeres időközönként (12 óránként) és valós időben (minden változás észlelésekor aktiválódnak). Az alkalmazások hozzáadásával kapcsolatos további információkért és utasításokért lásd: Alkalmazások csatlakoztatása.

Feltételes hozzáférésű alkalmazásvezérlés használata: A feltételes hozzáférés alkalmazásvezérlési megoldása olyan fordított proxyarchitektúrát használ, amely egyedileg integrálva van Microsoft Entra feltételes hozzáféréssel, és lehetővé teszi, hogy vezérlőket alkalmazzon bármely alkalmazásra.

A Microsoft Edge felhasználói a közvetlen, böngészőn belüli védelem előnyeit élvezhetik. A feltételes hozzáférés alkalmazásvezérlése más böngészőkben is alkalmazható fordított proxyarchitektúrával. További információ: Alkalmazások védelme Microsoft Defender for Cloud Apps feltételes hozzáférésű alkalmazásvezérlővel és böngészőn belüli védelem Microsoft Edge vállalati verzió (előzetes verzió) használatával.

Vizsgálat: Miután csatlakoztatta az alkalmazást az API-összekötőjével Defender for Cloud Apps, Defender for Cloud Apps megvizsgálja az összes általa használt fájlt. A Microsoft Defender Portál Felhőalkalmazások területén lépjen a Fájlok területre, és tekintse át a felhőalkalmazások által megosztott fájlokat, azok akadálymentességét és állapotát. További információ: Fájlok vizsgálata.

2. fázis: Bizalmas adatok besorolása

A bizalmas adatok meghatározása: Mielőtt bizalmas adatokat keres a fájlokban, először meg kell határoznia, hogy mi számít bizalmasnak a szervezet számára. Az adatbesorolási szolgáltatásunk részeként több mint 100 beépített bizalmasadat-típust kínálunk, vagy létrehozhatja saját adatait a vállalati szabályzatának megfelelően. Defender for Cloud Apps natív módon integrálva van a Microsoft Purview információvédelem, és mindkét szolgáltatásban ugyanazok a bizalmas típusok és címkék érhetők el. Ha tehát bizalmas adatokat szeretne definiálni, lépjen a Microsoft Purview információvédelem portálra, ahol létrehozhatja őket, és a definiálásuk után azok elérhetők lesznek Defender for Cloud Apps. Speciális besorolási típusokat is használhat, például ujjlenyomatot vagy pontos adategyezést (EDM).

Azok számára, akik már keményen dolgoztak a bizalmas adatok azonosításán és a megfelelő bizalmassági címkék alkalmazásán, használhatja ezeket a címkéket a szabályzatokban anélkül, hogy újra be kellene vizsgálnia a tartalmat.

A Microsoft Information Protection integrációjának engedélyezése

- A Microsoft Defender Portálon válassza a Beállítások lehetőséget. Ezután válassza a Cloud Apps lehetőséget.

- A Information Protection területen lépjen a Microsoft Information Protection. Válassza az Új fájlok automatikus vizsgálata a Microsoft Information Protection bizalmassági címkék és tartalomvizsgálati figyelmeztetések esetén lehetőséget.

További információ: Microsoft Purview információvédelem integráció.

Házirendek létrehozása a fájlokban lévő bizalmas adatok azonosításához: Ha már ismeri a védeni kívánt információtípusokat, ideje szabályzatokat létrehozni az észlelésükhöz. Először hozza létre a következő szabályzatokat:

Fájlszabályzat

Ezzel a szabályzattípussal közel valós időben és inaktív adatokkal vizsgálhatja az API-hoz csatlakoztatott felhőalkalmazásokban tárolt fájlok tartalmát. A fájlok vizsgálata az egyik támogatott vizsgálati módszerünkkel történik, beleértve a titkosított tartalmak Microsoft Purview információvédelem a Defender for Cloud Apps natív integrációjának köszönhetően.A Microsoft Defender Portál Felhőalkalmazások területén válassza a Szabályzatok ->Szabályzatkezelés lehetőséget.

Válassza a Házirend létrehozása, majd a Fájlházirend lehetőséget.

A Vizsgálati módszer területen válassza ki és konfigurálja az alábbi besorolási szolgáltatások egyikét:

- Adatbesorolási szolgáltatások: A Microsoft 365,Microsoft Purview információvédelem és Defender for Cloud Apps által hozott besorolási döntéseket használja az egységes címkézési élmény biztosításához. Ez az előnyben részesített tartalomvizsgálati módszer, mivel egységes és egységes felületet biztosít a Microsoft-termékekben.

Szigorúan bizalmas fájlok esetén válassza a Riasztás létrehozása minden egyező fájlhoz lehetőséget, és válassza ki a szükséges riasztásokat, hogy értesüljön arról, ha a szervezetben vannak olyan fájlok, amelyek nem védett bizalmas adatokat tartalmaznak.

Válassza a Létrehozás lehetőséget.

Munkamenet-szabályzat

Ezzel a szabályzattípussal valós időben vizsgálhatja és védheti meg a fájlokat a következőhöz való hozzáféréskor:- Adatkiszivárgás megakadályozása: Letilthatja a bizalmas dokumentumok letöltését, kivágását, másolását és nyomtatását, például nem felügyelt eszközökön.

- Fájlok védelme letöltéskor: A dokumentumok címkézésének és védelmének megkövetelése Microsoft Purview információvédelem. Ez a művelet biztosítja, hogy a dokumentum védett legyen, a felhasználói hozzáférés pedig korlátozott legyen egy potenciálisan kockázatos munkamenetben.

- Címkézetlen fájlok feltöltésének megakadályozása: A bizalmas fájlok mások általi feltöltése, terjesztése és használata előtt megkövetelheti, hogy a fájlok a megfelelő címkével és védelemmel rendelkezzenek. Ezzel a művelettel biztosíthatja, hogy a bizalmas tartalommal rendelkező címkézetlen fájlok feltöltése le legyen tiltva, amíg a felhasználó be nem sorolja a tartalmat.

A Microsoft Defender Portál Felhőalkalmazások területén válassza a Szabályzatok ->Szabályzatkezelés lehetőséget.

Válassza a Házirend létrehozása, majd a Munkamenet-szabályzat lehetőséget.

A Munkamenet-vezérlés típusa területen válasszon a DLP-vel elérhető lehetőségek közül.

A Vizsgálati módszer területen válassza ki és konfigurálja az alábbi besorolási szolgáltatások egyikét:

- Adatbesorolási szolgáltatások: A Microsoft 365,Microsoft Purview információvédelem és Defender for Cloud Apps által hozott besorolási döntéseket használja az egységes címkézési élmény biztosításához. Ez az előnyben részesített tartalomvizsgálati módszer, mivel egységes és egységes felületet biztosít a Microsoft-termékekben.

A rendkívül bizalmas fájlok esetében válassza a Riasztás létrehozása lehetőséget, és válassza ki a szükséges riasztásokat, hogy értesüljön arról, ha a szervezet nem védett bizalmas adatokat tartalmazó fájlokat tartalmaz.

Válassza a Létrehozás lehetőséget.

A bizalmas adatok vállalati szabályzatnak megfelelő észleléséhez annyi házirendet kell létrehoznia, amennyi szükséges.

3. fázis: Az adatok védelme

Így most már észlelheti a bizalmas adatokat tartalmazó fájlokat, de valójában azt szeretné, hogy megvédje ezeket az információkat a lehetséges fenyegetésektől. Ha tudomást szerez egy incidensről, manuálisan orvosolhatja a helyzetet, vagy használhatja az Defender for Cloud Apps által biztosított automatikus irányítási műveleteket a fájlok védelméhez. A műveletek közé tartoznak többek között Microsoft Purview információvédelem natív vezérlők, az API által biztosított műveletek és a valós idejű monitorozás. Az alkalmazható szabályozás típusa a konfigurálni kívánt szabályzat típusától függ, az alábbiak szerint:

Fájlszabályzat-szabályozási műveletek: A felhőalkalmazás-szolgáltató API-ját és natív integrációit használja a fájlok védelmére, beleértve a következőket:

- Riasztások aktiválása és e-mail-értesítések küldése az incidensről

- Fájlra alkalmazott címkék kezelése a natív Microsoft Purview információvédelem vezérlők kényszerítéséhez

- Fájlmegosztási hozzáférés módosítása

- Fájl karanténba helyezése

- Adott fájl- vagy mappaengedélyek eltávolítása a Microsoft 365-ben

- Fájl áthelyezése a kuka mappába

Munkamenet-szabályzat vezérlői: Fordított proxyképességeket használ a fájlok védelmére, például:

- Riasztások aktiválása és e-mail-értesítések küldése az incidensről

- Explicit módon engedélyezi a fájlok letöltését vagy feltöltését, és figyeli az összes kapcsolódó tevékenységet.

- Kifejezetten letilthatja a fájlok letöltését vagy feltöltését. Ezzel a beállítással megvédheti a szervezet bizalmas fájljait a kiszivárgástól vagy a beszivárgástól bármilyen eszközről, beleértve a nem felügyelt eszközöket is.

- Bizalmassági címke automatikus alkalmazása a házirend fájlszűrőinek megfelelő fájlokra. Ezzel a beállítással védheti a bizalmas fájlok letöltését.

További információ: Microsoft Defender for Cloud Apps munkamenet-szabályzatok létrehozása.

4. fázis: Az adatok monitorozása és jelentése

A szabályzatok mindegyike érvényben van az adatok vizsgálatára és védelmére. Most érdemes naponta ellenőriznie az irányítópultot , hogy lássa, milyen új riasztások aktiválódtak. Ez egy jó hely, ahol nyomon követheti a felhőkörnyezet állapotát. Az irányítópult segítségével képet kaphat arról, hogy mi történik, és szükség esetén vizsgálatot indíthat.

A bizalmas fájlesemények figyelésének egyik leghatékonyabb módja, ha a Szabályzatok oldalra lép, és áttekinti a konfigurált szabályzatok egyezéseit. Emellett ha konfigurálta a riasztásokat, érdemes megfontolnia a fájlriasztások rendszeres figyelését is. Ehhez lépjen a Riasztások lapra, adja meg a kategóriát DLP-ként, és tekintse át, hogy mely fájlokkal kapcsolatos szabályzatok aktiválódnak. Az incidensek áttekintése segíthet a szabályzatok finomhangolásában, hogy a szervezet számára fontos fenyegetésekre összpontosítson.

Összefoglalva, a bizalmas adatok ilyen módon történő kezelése biztosítja, hogy a felhőbe mentett adatok maximális védelmet élveznek a rosszindulatú kiszivárgás és beszivárgás ellen. Továbbá, ha egy fájl meg van osztva vagy elveszik, csak az arra jogosult felhasználók férhetnek hozzá.

Lásd még

Ha bármilyen problémába ütközik, segítünk. Ha segítséget vagy támogatást szeretne kapni a termék problémájához, nyisson egy támogatási jegyet.