Próbaüzem és üzembe helyezés Végponthoz készült Microsoft Defender

Érintett szolgáltatás:

- Microsoft Defender XDR

Ez a cikk egy munkafolyamatot biztosít a Végponthoz készült Microsoft Defender a szervezetben való kipróbálásához és üzembe helyezéséhez. Ezekkel a javaslatokkal Végponthoz készült Microsoft Defender egyéni kiberbiztonsági eszközként vagy egy teljes körű megoldás részeként Microsoft Defender XDR.

Ez a cikk feltételezi, hogy éles Microsoft 365-bérlővel rendelkezik, és ebben a környezetben teszteli és telepíti a Végponthoz készült Microsoft Defender. Ez a gyakorlat megőrzi a próbaüzem során konfigurált beállításokat és testreszabásokat a teljes üzembe helyezéshez.

A Végponthoz készült Defender hozzájárul egy Teljes felügyelet architektúrához, és segít megelőzni vagy csökkenteni a biztonsági incidensből eredő üzleti károkat. További információ: A Microsoft Teljes felügyelet bevezetési keretrendszerének üzleti incidensekből eredő üzleti kárainak megelőzése vagy csökkentése.

Teljes körű üzembe helyezés Microsoft Defender XDR

Ez egy sorozat 6/4. cikke, amely segítséget nyújt a Microsoft Defender XDR összetevőinek üzembe helyezéséhez, beleértve az incidensek kivizsgálását és megválaszolását.

Az ebben a sorozatban szereplő cikkek a teljes üzembe helyezés következő fázisainak felelnek meg:

| Fázis | Láncszem |

|---|---|

| Egy. A próbaüzem indítása | A próbaüzem indítása |

| B. Microsoft Defender XDR összetevők kipróbálása és üzembe helyezése |

-

A Defender for Identity próbaüzeme és üzembe helyezése - Próbaüzem és üzembe helyezés Office 365-höz készült Defender - A Végponthoz készült Defender próbaüzeme és üzembe helyezése (ez a cikk) - Próbaüzem és üzembe helyezés Microsoft Defender for Cloud Apps |

| C. Veszélyforrások vizsgálata és reagálás rájuk | Incidensvizsgálat és reagálás gyakorlata |

A Defender for Identity próba- és üzembe helyezési munkafolyamata

Az alábbi ábra egy termék vagy szolgáltatás informatikai környezetben történő üzembe helyezésének gyakori folyamatát szemlélteti.

Első lépésként értékelje ki a terméket vagy szolgáltatást, és hogy hogyan fog működni a szervezeten belül. Ezután tesztelheti a terméket vagy szolgáltatást az éles infrastruktúra megfelelő kis részhalmazával a teszteléshez, a tanuláshoz és a testreszabáshoz. Ezután fokozatosan növelje az üzembe helyezés hatókörét, amíg a teljes infrastruktúrára vagy szervezetre ki nem terjed.

Az alábbi munkafolyamat a Defender for Identity éles környezetben való kipróbálására és üzembe helyezésére vonatkozik.

Hajtsa végre az alábbi lépéseket:

- Licenc állapotának ellenőrzése

- Végpontok előkészítése a támogatott felügyeleti eszközök bármelyikével

- Próbacsoport ellenőrzése

- Képességek kipróbálás

Az egyes üzembehelyezési szakaszokhoz az alábbi javasolt lépések tartoznak.

| Üzembe helyezési szakasz | Leírás |

|---|---|

| Kiértékel | Végezze el a végponthoz készült Defender termékértékelését. |

| Pilóta | Végezze el az 1–4. lépést egy próbacsoport esetében. |

| Teljes üzembe helyezés | Konfigurálja a próbacsoportot a 3. lépésben, vagy adjon hozzá csoportokat a próbaüzemen túli bővítéshez, és végül foglalja bele az összes eszközét. |

Szervezet védelme a hackerek ellen

A Defender for Identity önállóan nyújt hatékony védelmet. A végponthoz készült Defender azonban a Microsoft Defender XDR egyéb képességeivel kombinálva adatokat biztosít a megosztott jelekhez, amelyek együttesen segítenek a támadások leállításában.

Íme egy példa egy kibertámadásra, valamint arra, hogy a Microsoft Defender XDR összetevői hogyan segítenek észlelni és enyhíteni a támadást.

A Végponthoz készült Defender észleli azokat az eszköz- és hálózati biztonsági réseket, amelyek egyébként kihasználhatók a szervezet által felügyelt eszközök esetében.

Microsoft Defender XDR az összes Microsoft Defender összetevőtől érkező jeleket korrelálja a teljes támadási történet biztosítása érdekében.

Végponthoz készült Defender architektúrája

Az alábbi ábra Végponthoz készült Microsoft Defender architektúrát és integrációt szemlélteti.

Ez a táblázat az ábrát ismerteti.

| Kihívás | Leírás |

|---|---|

| 1 | Az eszközök a támogatott felügyeleti eszközök egyikén keresztül érhetők el. |

| 2 | A fedélzeti eszközök Végponthoz készült Microsoft Defender jeladatokat biztosítanak és reagálnak rájuk. |

| 3 | A felügyelt eszközök Microsoft Entra ID csatlakoznak és/vagy regisztrálva vannak. |

| 4 | A tartományhoz csatlakoztatott Windows-eszközök a Microsoft Entra Connect használatával lesznek szinkronizálva Microsoft Entra ID. |

| 5 | Végponthoz készült Microsoft Defender riasztásokat, vizsgálatokat és válaszokat a Microsoft Defender XDR kezeli. |

Tipp

Végponthoz készült Microsoft Defender egy terméken belüli kiértékelési tesztkörnyezetet is tartalmaz, ahol előre konfigurált eszközöket adhat hozzá, és szimulációkat futtathat a platform képességeinek kiértékeléséhez. A tesztkörnyezet egyszerűsített beállítási felülettel rendelkezik, amely segít gyorsan bemutatni a Végponthoz készült Microsoft Defender értékét, és útmutatást nyújt számos funkcióhoz, például a speciális veszélyforrás-kereséshez és fenyegetéselemzéshez. További információ: Képességek kiértékelése. A cikkben szereplő útmutatás és a kiértékelési tesztkörnyezet közötti fő különbség az, hogy a kiértékelési környezet éles eszközöket használ, míg a kiértékelési tesztkörnyezet nem éles eszközöket használ.

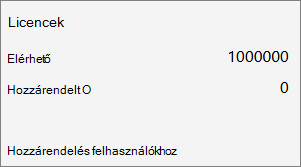

1. lépés: A licenc állapotának ellenőrzése

Először ellenőriznie kell a licenc állapotát annak ellenőrzéséhez, hogy megfelelően lett-e kiépítve. Ezt a felügyeleti központban vagy a Microsoft Azure Portal keresztül teheti meg.

A licencek megtekintéséhez lépjen a Microsoft Azure Portal, és lépjen a Microsoft Azure Portal licenc szakaszra.

Másik megoldásként a Felügyeleti központban lépjen a Számlázási>előfizetések területre.

A képernyőn láthatja az összes kiosztott licencet és azok aktuális állapotát.

2. lépés: Végpontok előkészítése a támogatott felügyeleti eszközök bármelyikével

Miután meggyőződött arról, hogy a licenc állapota megfelelően lett kiépítve, megkezdheti az eszközök előkészítését a szolgáltatásba.

A Végponthoz készült Microsoft Defender kiértékeléséhez javasoljuk, hogy válasszon ki néhány Windows-eszközt a kiértékeléshez.

A támogatott felügyeleti eszközök bármelyikét használhatja, de Intune optimális integrációt biztosít. További információ: Végponthoz készült Microsoft Defender konfigurálása a Microsoft Intune-ben.

Az Üzembe helyezés megtervezése témakör ismerteti a Végponthoz készült Defender üzembe helyezéséhez szükséges általános lépéseket.

Ebből a videóból gyorsan áttekintheti az előkészítési folyamatot, és megismerheti az elérhető eszközöket és módszereket.

Előkészítési eszköz beállításai

Az alábbi táblázat az előkészítéshez szükséges végponton alapuló elérhető eszközöket sorolja fel.

| Végpont | Eszközbeállítások |

|---|---|

| A Windows |

-

Helyi szkript (legfeljebb 10 eszköz) - Csoportházirend - Microsoft Intune/ Mobil Eszközkezelő - Microsoft Endpoint Configuration Manager - VDI-szkriptek |

| macOS |

-

Helyi szkriptek - Microsoft Intune - JAMF Pro - Mobil Eszközkezelés |

| iOS | Alkalmazásalapú |

| Android | Microsoft Intune |

A Végponthoz készült Microsoft Defender próbaüzeme során dönthet úgy, hogy a teljes szervezet előkészítése előtt néhány eszközt regisztrál a szolgáltatásba.

Ezután kipróbálhatja az elérhető képességeket, például futtathat támadásszimulációkat, és megnézheti, hogyan jeleníti meg a Végponthoz készült Defender a rosszindulatú tevékenységeket, és lehetővé teszi a hatékony reagálást.

3. lépés: Próbacsoport ellenőrzése

A Kiértékelés engedélyezése szakaszban ismertetett előkészítési lépések elvégzése után körülbelül egy óra elteltével meg kell jelennie az eszközöknek az Eszközleltár listában.

Amikor megjelenik az előkészített eszközök, folytathatja a képességek kipróbálásával.

4. lépés: Képességek kipróbálás

Most, hogy befejezte néhány eszköz előkészítését, és meggyőződett arról, hogy jelentéskészítést végeznek a szolgáltatásnak, ismerkedjen meg a termékkel a azonnal elérhető hatékony képességek kipróbálásával.

A próbaüzem során egyszerűen megkezdheti néhány funkció kipróbálását, hogy működés közben láthassa a terméket anélkül, hogy összetett konfigurációs lépéseken megy keresztül.

Először nézzük meg az irányítópultokat.

Az eszközleltár megtekintése

Az eszközleltárban láthatja a hálózat végpontjainak, hálózati eszközeinek és IoT-eszközeinek listáját. Nemcsak a hálózatban lévő eszközökről nyújt áttekintést, hanem részletes információkat is nyújt róluk, például a tartományról, a kockázati szintről, az operációsrendszer-platformról és egyéb részletekről a leginkább veszélyeztetett eszközök egyszerű azonosításához.

Az Microsoft Defender biztonságirés-kezelés irányítópult megtekintése

Defender biztonságirés-kezelés segít azokra a gyengeségekre összpontosítani, amelyek a szervezet számára a legsürgetőbb és legnagyobb kockázatot jelentik. Az irányítópulton magas szintű áttekintést kaphat a szervezet expozíciós pontszámáról, az eszközök microsoftos biztonsági pontszámáról, az eszközök expozíciós eloszlásáról, a leggyakoribb biztonsági javaslatokról, a legkiszolgáltatottabb szoftverekről, a leggyakoribb szervizelési tevékenységekről és a leginkább közzétett eszközadatokról.

Szimuláció futtatása

Végponthoz készült Microsoft Defender a "Do It Yourself" támadási forgatókönyveket tartalmaz, amelyeket futtathat a próbaeszközökön. Minden dokumentum tartalmazza az operációs rendszer és az alkalmazás követelményeit, valamint a támadási forgatókönyvre vonatkozó részletes utasításokat. Ezek a szkriptek biztonságosak, dokumentáltak és könnyen használhatók. Ezek a forgatókönyvek tükrözik a Végponthoz készült Defender képességeit, és végigvezetik a vizsgálati folyamaton.

A megadott szimulációk futtatásához legalább egy előkészített eszközre van szükség.

ASúgószimulációk> & oktatóanyagok területen válassza ki az elérhető támadási forgatókönyvek közül, amelyeket szimulálni szeretne:

1. forgatókönyv: Dokumentumelejtési backdoor – egy közösségileg megtervezett csali dokumentum kézbesítését szimulálja. A dokumentum elindít egy speciálisan kialakított backdoort, amely lehetővé teszi a támadók számára az irányítást.

2. forgatókönyv: PowerShell-szkript fájl nélküli támadásban – fájl nélküli támadást szimulál, amely a PowerShellre támaszkodik, megjeleníti a támadási felület csökkentését és a kártékony memóriatevékenységek eszköztanulási észlelését.

3. forgatókönyv: Automatizált incidenskezelés – automatikus vizsgálatot indít, amely automatikusan megkeresi és orvosolja az incidens-összetevőket az incidensmegoldási kapacitás méretezéséhez.

Töltse le és olvassa el a kiválasztott forgatókönyvhez tartozó bemutató dokumentumot.

Töltse le a szimulációs fájlt, vagy másolja ki a szimulációs szkriptet aSúgószimulációk> & oktatóanyagok között. Letöltheti a fájlt vagy a szkriptet a teszteszközre, de ez nem kötelező.

Futtassa a szimulációs fájlt vagy a szkriptet a teszteszközön az útmutatóban leírtak szerint.

Megjegyzés:

A szimulációs fájlok vagy szkriptek utánozzák a támadási tevékenységet, de valójában jóindulatúak, és nem károsítják vagy veszélyeztetik a teszteszközt.

SIEM-integráció

A Végponthoz készült Defender integrálható Microsoft Sentinel vagy egy általános biztonsági információ- és eseménykezelési (SIEM) szolgáltatással, amely lehetővé teszi a csatlakoztatott alkalmazások riasztásainak és tevékenységeinek központosított monitorozását. A Microsoft Sentinel átfogóbban elemezheti a szervezet biztonsági eseményeit, és forgatókönyveket hozhat létre a hatékony és azonnali reagálás érdekében.

Microsoft Sentinel tartalmaz egy Végponthoz készült Defender-összekötőt. További információ: Végponthoz készült Microsoft Defender Microsoft Sentinel összekötője.

További információ az általános SIEM-rendszerekkel való integrációról: SIEM-integráció engedélyezése Végponthoz készült Microsoft Defender.

További lépés

Építse be az információkat a Végponthoz készült Defender biztonsági üzemeltetési útmutatójában a SecOps-folyamatokba.

A Microsoft Defender XDR teljes körű üzembe helyezésének következő lépése

Folytassa a Microsoft Defender XDR teljes körű üzembe helyezését a Próbaüzem és az üzembe helyezés Microsoft Defender for Cloud Apps használatával.

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.