Identitás- és hozzáférés-kezelési forgatókönyvek migrálása Microsoft Entra a Microsoft Identity Manager

Microsoft Identity Manager a Microsoft helyszíni identitás- és hozzáférés-kezelési terméke. A 2003-ban bevezetett technológián alapul, a mai napig folyamatosan fejleszti, és Microsoft Entra felhőszolgáltatásokkal együtt támogatja. A MIM számos identitás- és hozzáférés-kezelési stratégia központi része volt, kiegészítve Microsoft Entra ID felhőalapú szolgáltatásait és más helyszíni ügynökeit.

Számos ügyfél kifejezte érdeklődését az identitás- és hozzáférés-kezelési forgatókönyvek középpontjának teljes felhőbe való áthelyezésében. Egyes ügyfelek már nem rendelkeznek helyszíni környezettel, míg mások a felhőben üzemeltetett identitás- és hozzáférés-kezelést integrálják a többi helyszíni alkalmazással, címtárral és adatbázissal. Ez a dokumentum útmutatást nyújt az identitás- és hozzáférés-kezelési (IAM-) forgatókönyvek áttelepítési lehetőségeiről és megközelítéséről Microsoft Identity Manager-ról Microsoft Entra felhőalapú szolgáltatásokra, és frissül, amint új forgatókönyvek válnak elérhetővé a migráláshoz. Hasonló útmutatás érhető el más helyszíni identitáskezelési technológiák migrálásakor, beleértve az ADFS-ből való migrálást is.

Migrálás áttekintése

A MIM a tervezéskor implementálta az identitás- és hozzáférés-kezelés ajánlott eljárásait. Azóta az identitás- és hozzáférés-kezelési környezet új alkalmazásokkal és új üzleti prioritásokkal bővült, így az IAM-használati esetek kezelésére javasolt megközelítések sok esetben eltérnek ma a MIM-hez korábban javasoltaktól.

Emellett a szervezeteknek szakaszos megközelítést kell megterveznie a forgatókönyvek migrálásához. Egy szervezet például egy lépésben rangsorolhatja egy végfelhasználói önkiszolgáló jelszó-visszaállítási forgatókönyv migrálását, majd a befejezés után áthelyezhet egy kiépítési forgatókönyvet. Az, hogy egy szervezet milyen sorrendben helyezi át a forgatókönyveket, az általános informatikai prioritásoktól és más érdekelt felekre, például a betanítási frissítésre szoruló végfelhasználókra vagy az alkalmazástulajdonosokra gyakorolt hatástól függ.

Felhasználók átadása

A felhasználói kiépítés a MIM-nek a középpontjában áll. Akár AD-ről, akár más HR-forrásokról van szó, a felhasználók importálása, a metaverzumban való összesítésük, majd a különböző adattárakba való kiépítése az egyik fő funkciója. Az alábbi ábrán egy klasszikus kiépítési/szinkronizálási forgatókönyv látható.

Számos ilyen felhasználói kiépítési forgatókönyv érhető el Microsoft Entra ID és a kapcsolódó ajánlatok használatával, amelyek lehetővé teszik, hogy ezeket a forgatókönyveket migrálja a MIM-ből, hogy a felhőből kezelje az ezekben az alkalmazásokban lévő fiókokat.

Az alábbi szakaszok a különböző kiépítési forgatókönyveket ismertetik.

Üzembe helyezés felhőbeli HR-rendszerekből az Active Directoryba vagy Microsoft Entra ID csatlakozási/kilépési munkafolyamatokkal

Akár közvetlenül a felhőből szeretne kiépíteni az Active Directoryba, akár Microsoft Entra ID, ezt beépített integrációkkal Microsoft Entra ID. Az alábbi oktatóanyagok útmutatást nyújtanak a HR-forrásból az AD-be vagy Microsoft Entra ID történő közvetlen üzembe helyezéshez.

- Oktatóanyag: Workday konfigurálása a felhasználók automatikus átadásához

- Oktatóanyag: A Workday konfigurálása a felhasználói kiépítés Microsoft Entra

A felhőalapú HR-forgatókönyvek közül sok esetben automatizált munkafolyamatokat is használnak. A MIM munkafolyamat-tevékenységtárával fejlesztett munkafolyamat-tevékenységek némelyike migrálható a Microsoft ID Governance Lifecycle munkafolyamataiba. Ezek közül a valós forgatókönyvek közül sok már közvetlenül a felhőből hozható létre és kezelhető. További információt a következő dokumentációban találhat.

- Mik azok az életciklus-munkafolyamatok?

- Alkalmazott beszállásának automatizálása

- Alkalmazottak beszálláson kívüli automatizálása

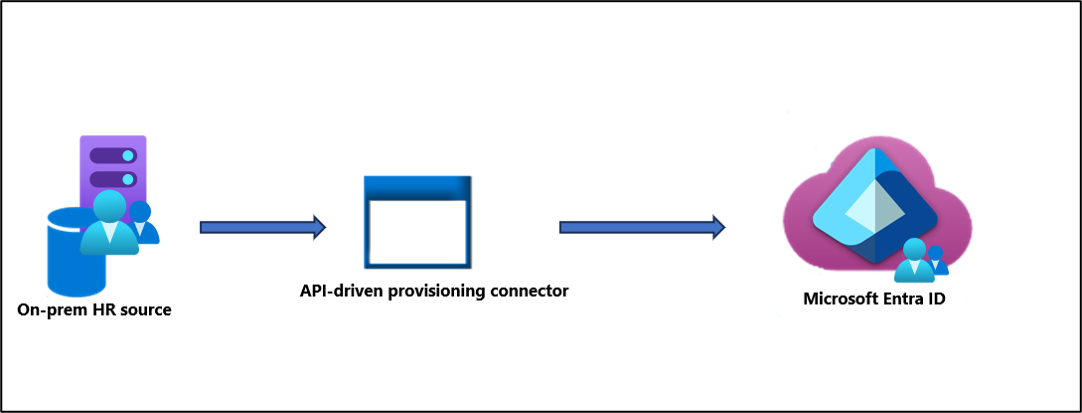

Felhasználók üzembe helyezése helyszíni HR-rendszerekről Microsoft Entra ID csatlakoztatási/kilépési munkafolyamatokkal

Az API-alapú bejövő kiépítéssel mostantól közvetlenül kiépíteni lehet a felhasználókat a helyszíni HR-rendszerből származó Microsoft Entra ID. Ha jelenleg MIM-et használ a felhasználók HR-rendszerből való importálásához, majd a Microsoft Entra ID üzembe helyezéséhez, most már létrehozhat egy egyéni API-alapú bejövő kiépítési összekötőt. Az API-alapú kiépítési összekötő használatának előnye, hogy a MIM-hez képest az API-alapú kiépítési összekötő sokkal kevesebb többletterheléssel és sokkal kisebb helyszíni terheléssel rendelkezik. Emellett az API-alapú kiépítési összekötővel a felhőből is felügyelhető. Az API-alapú kiépítéssel kapcsolatos további információkért tekintse meg az alábbiakat.

- API-alapú bejövő kiépítési fogalmak

- A rendszer integrátorainak engedélyezése további összekötők létrehozására a rekordrendszerekhez

- API-alapú bejövő kiépítési alkalmazás konfigurálása

Ezek az életciklus-munkafolyamatokat is kihasználhatják.

- Mik azok az életciklus-munkafolyamatok?

- Alkalmazott beszállásának automatizálása

- Alkalmazottak beszálláson kívüli automatizálása

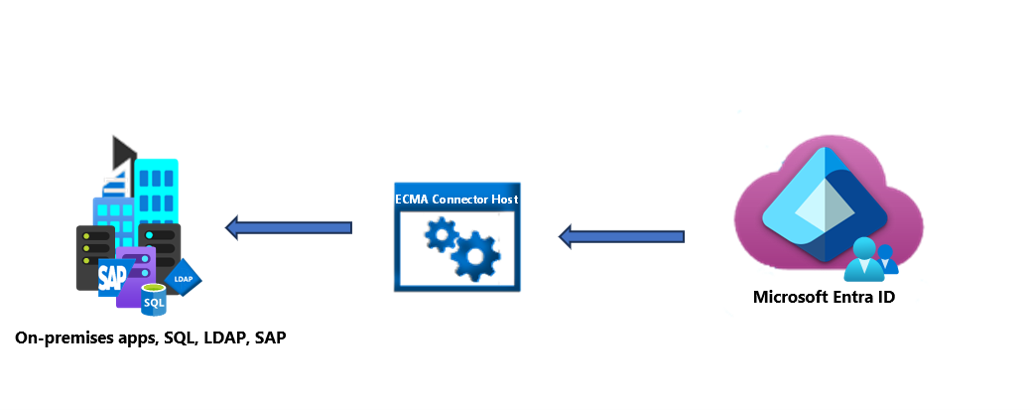

Felhasználók kiépítése a Microsoft Entra ID és a helyszíni alkalmazások között

Ha a MIM-et használja a felhasználók olyan alkalmazásokhoz való kiépítéséhez, mint az SQL vagy az LDAP, most már használhatja a helyszíni alkalmazáskiépítést az ECMA-összekötő gazdagépén keresztül, hogy ugyanazokat a feladatokat elvégezhesse. Az ECMA-összekötő gazdagép egy kis súlyú ügynök része, és lehetővé teszi a MIM-lábnyom csökkentését. További információt az alábbi dokumentációban talál.

- Helyszíni kiépítési alkalmazásarchitektúra

- Felhasználók kiépítése SCIM-kompatibilis alkalmazásokhoz

- Felhasználók kiépítése SQL-alapú alkalmazásokba

- Felhasználók kiépítése LDAP-címtárakba

- Felhasználók kiépítése LDAP-címtárba Linux-hitelesítéshez

- Felhasználók üzembe helyezése alkalmazásokba a PowerShell használatával

- Kiépítés a webszolgáltatások összekötőjével

- Kiépítés az egyéni összekötőkkel

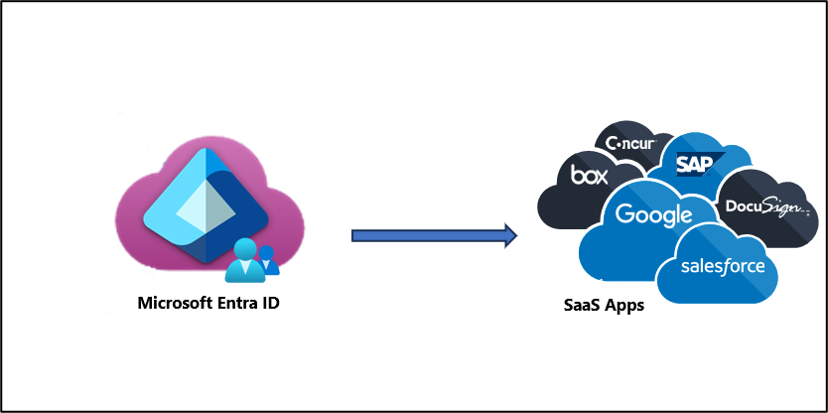

Felhasználók átadása felhőbeli SaaS-alkalmazásokhoz

Az SaaS-alkalmazásokkal való integrációra a felhőalapú számítástechnika világában van szükség. A MIM által az SaaS-alkalmazásokban végrehajtott üzembe helyezési forgatókönyvek közül sok most közvetlenül a Microsoft Entra ID végezhető el. Ha konfigurálva van, Microsoft Entra ID automatikusan kiépíteni és megszüntetni a felhasználókat saaS-alkalmazásokba a Microsoft Entra kiépítési szolgáltatás használatával. Az SaaS-alkalmazásokkal végzett oktatóanyagok teljes listáját az alábbi hivatkozáson találja.

Felhasználók és csoportok kiépítése új egyéni alkalmazásokhoz

Ha a szervezet új alkalmazásokat hoz létre, és felhasználói vagy csoportadatokat vagy jeleket kell kapnia a felhasználók frissítésekor vagy törlésekor, akkor azt javasoljuk, hogy az alkalmazás a Microsoft Graph használatával kérdezze le Microsoft Entra ID, vagy használja az SCIM-et az automatikus kiépítéshez.

- A Microsoft Graph API használata

- SCIM-végpont kiépítésének fejlesztése és megtervezése Microsoft Entra ID

- Felhasználók kiépítése a helyszíni SCIM-kompatibilis alkalmazásokhoz

Csoportkezelési forgatókönyvek

A szervezetek korábban a MIM-et használták a csoportok AD-ben való kezelésére, beleértve az AD biztonsági csoportokat és az Exchange DLL-eket, amelyeket aztán szinkronizáltak Microsoft Entra Csatlakozás Microsoft Entra ID és Exchange Online. A szervezetek mostantól anélkül kezelhetik Microsoft Entra ID és Exchange Online biztonsági csoportjait, hogy csoportokat kellene létrehozniuk helyi Active Directory.

Dinamikus csoportok

Ha a MIM-et dinamikus csoporttagsághoz használja, ezek a csoportok áttelepíthetők Microsoft Entra ID dinamikus csoportokba. Az attribútumalapú szabályokkal a rendszer automatikusan hozzáadja vagy eltávolítja a felhasználókat ezen feltételek alapján. További információt a következő dokumentációban találhat.

Csoportok elérhetővé tétele az AD-alapú alkalmazások számára

Mostantól Microsoft Entra felhőszinkronizálással kezelhetők a helyszíni alkalmazások a felhőből kiépített és felügyelt Active Directory-csoportokkal. Mostantól Microsoft Entra felhőszinkronizálással teljes mértékben szabályozhatja az alkalmazás-hozzárendeléseket az AD-ben, miközben kihasználhatja Microsoft Entra ID-kezelés funkciók előnyeit a hozzáféréssel kapcsolatos kérések szabályozásához és szervizeléséhez.

További információ: Helyi Active Directory-alapú alkalmazások (Kerberos) szabályozása Microsoft Entra ID-kezelés (előzetes verzió) használatával.

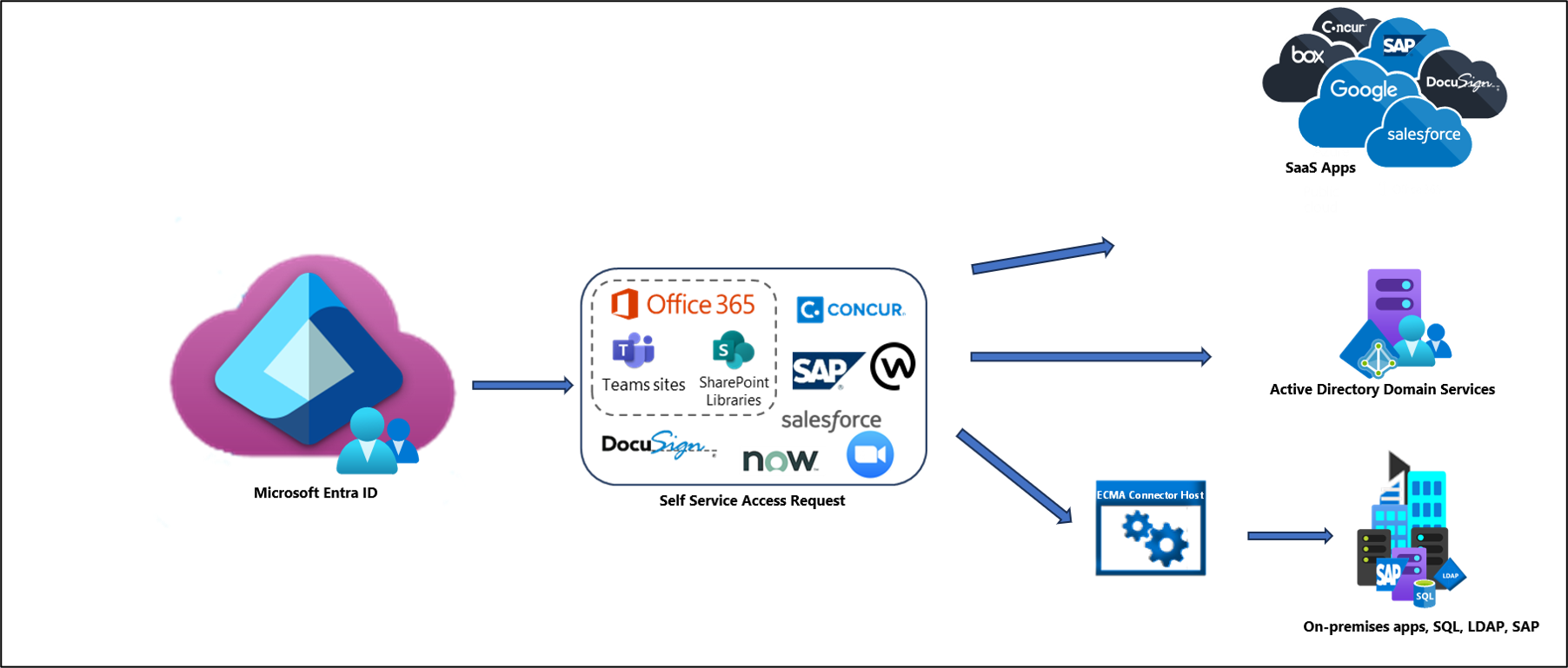

Önkiszolgáló forgatókönyvek

A MIM-et önkiszolgáló forgatókönyvekben is használták az Adatok kezelése az Active Directoryban az Exchange és az AD-integrációs alkalmazások általi használatra. Most már sok ilyen forgatókönyvet el lehet végezni a felhőből.

Önkiszolgáló csoportkezelés

Engedélyezheti a felhasználóknak, hogy biztonsági csoportokat vagy Microsoft 365-csoportokat/Teamseket hozzanak létre, majd kezelhetik a csoporttagságukat.

Hozzáférési kérelmek többszakaszos jóváhagyásokkal

A jogosultságkezelés bevezeti a hozzáférési csomag fogalmát. A hozzáférési csomag az összes olyan erőforrás csomagja, amelynek hozzáférésével a felhasználónak egy projekten kell dolgoznia, vagy el kell végeznie a feladatát, beleértve a csoportok tagságát, a SharePoint Online-webhelyeket vagy az alkalmazás-szerepkörökhöz való hozzárendelést. Minden hozzáférési csomag olyan szabályzatokat tartalmaz, amelyek meghatározzák, hogy ki kap automatikusan hozzáférést, és ki kérhet hozzáférést.

Új jelszó önkiszolgáló kérése

Microsoft Entra önkiszolgáló jelszó-visszaállítás (SSPR) lehetővé teszi a felhasználók számára a jelszó módosítását vagy alaphelyzetbe állítását. Ha hibrid környezettel rendelkezik, konfigurálhatja Microsoft Entra Connectet jelszómódosítási események írására Microsoft Entra ID-ról helyi Active Directory.

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: