Tutorial: Mengonfigurasi F5 BIG-IP Easy Button untuk SSO ke Oracle EBS

Pelajari cara mengamankan Oracle E-Business Suite (EBS) menggunakan MICROSOFT Entra ID, dengan F5 BIG-IP Easy Button Guided Configuration. Mengintegrasikan BIG-IP dengan MICROSOFT Entra ID memiliki banyak manfaat:

- Meningkatkan tata kelola Zero Trust melalui pra-autentikasi Microsoft Entra dan Akses Bersyariah

- Lihat, Apa itu Akses Bersyar?

- Lihat, Keamanan Zero Trust

- SSO penuh antara ID Microsoft Entra dan layanan yang diterbitkan BIG-IP

- Identitas terkelola dan akses dari satu sarana kontrol

- Lihat, pusat admin Microsoft Entra

Pelajari lebih lanjut:

Deskripsi Skenario

Skenario ini mencakup aplikasi Oracle EBS klasik yang menggunakan header otorisasi HTTP untuk mengelola akses ke konten yang dilindungi.

Aplikasi warisan tidak memiliki protokol modern untuk mendukung integrasi Microsoft Entra. Modernisasi mahal, memakan waktu, dan menimbulkan risiko waktu henti. Sebagai gantinya, gunakan Pengontrol Pengiriman Aplikasi (ADC) F5 BIG-IP untuk menjenjang kesenjangan antara aplikasi warisan dan sarana kontrol ID modern, dengan transisi protokol.

BIG-IP di depan aplikasi memungkinkan overlay layanan dengan preauthentication Microsoft Entra dan SSO berbasis header. Konfigurasi ini meningkatkan postur keamanan aplikasi.

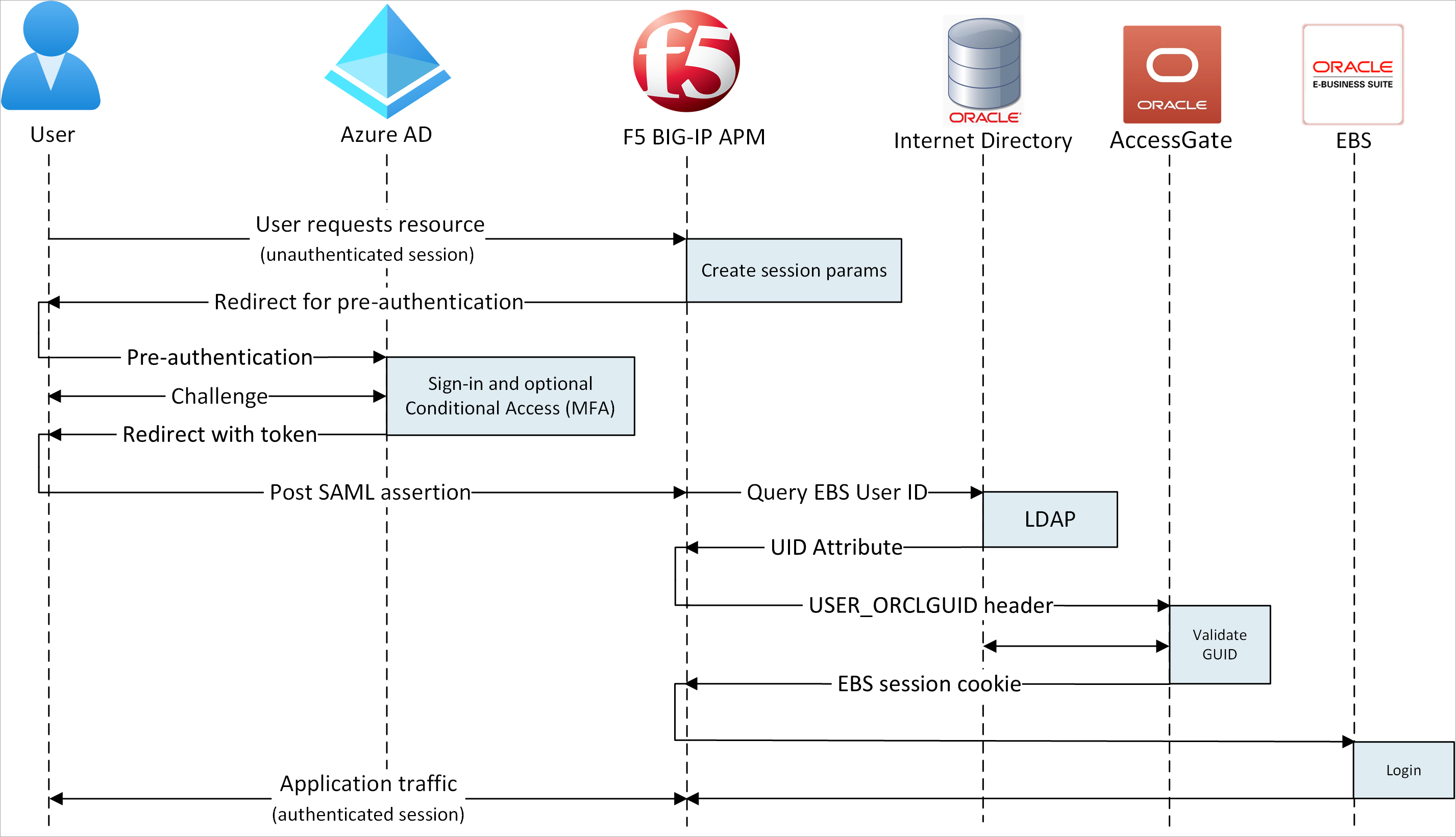

Arsitektur skenario

Solusi akses hibrid aman (SHA) memiliki komponen berikut:

- Aplikasi Oracle EBS - Layanan yang diterbitkan BIG-IP untuk dilindungi oleh Microsoft Entra SHA

- Id Microsoft Entra - IdP (IdP) Security Assertion Markup Language (SAML) yang memverifikasi kredensial pengguna, Akses Bersyarat, dan SSO berbasis SAML ke BIG-IP

- Dengan SSO, MICROSOFT Entra ID menyediakan atribut sesi BIG-IP

- Oracle Internet Directory (OID) - menghosting database pengguna

- BIG-IP memverifikasi atribut otorisasi dengan LDAP

- Oracle E-Business Suite AccessGate - memvalidasi atribut otorisasi dengan layanan OID, lalu mengeluarkan cookie akses EBS

- BIG-IP - proksi terbalik dan penyedia layanan SAML (SP) ke aplikasi

- Autentikasi didelegasikan ke IDP SAML, lalu SSO berbasis header ke aplikasi Oracle terjadi

SHA mendukung alur yang dimulai SP dan IdP. Diagram berikut mengilustrasikan alur yang dimulai SP.

- Pengguna terhubung ke titik akhir aplikasi (BIG-IP).

- Kebijakan akses BIG-IP APM mengalihkan pengguna ke MICROSOFT Entra ID (SAML IdP).

- Microsoft Entra melakukan pra-autentikasi pengguna dan menerapkan kebijakan Akses Bersyariah.

- Pengguna dialihkan ke BIG-IP (SAML SP) dan SSO terjadi menggunakan token SAML yang dikeluarkan.

- BIG-IP melakukan kueri LDAP untuk atribut ID Unik (UID) pengguna.

- BIG-IP menyuntikkan atribut UID yang dikembalikan sebagai header user_orclguid dalam permintaan cookie sesi Oracle EBS ke Oracle AccessGate.

- Oracle AccessGate memvalidasi UID terhadap layanan OID dan mengeluarkan cookie akses Oracle EBS.

- Header pengguna dan cookie Oracle EBS yang dikirim ke aplikasi dan mengembalikan payload kepada pengguna.

Prasyarat

Anda memerlukan komponen berikut:

- Langganan Azure

- Jika Anda tidak memilikinya, dapatkan akun gratis Azure

- Administrator Global, Administrator Aplikasi Cloud, atau Administrator Aplikasi.

- BIG-IP atau menyebarkan BIG-IP Virtual Edition (VE) di Azure

- Salah satu SKU lisensi F5 BIG-IP berikut:

- F5 BIG-IP® Bundel terbaik

- Lisensi mandiri F5 BIG-IP Access Policy Manager™ (APM)

- Lisensi add-on F5 BIG-IP Access Policy Manager™ (APM) pada BIG-IP F5 BIG-IP® Local Traffic Manager™ (LTM)

- Uji coba fitur lengkap BIG-IP 90 hari. Lihat, Uji Coba Gratis.

- Identitas pengguna disinkronkan dari direktori lokal ke ID Microsoft Entra

- Sertifikat SSL untuk menerbitkan layanan melalui HTTPS, atau menggunakan sertifikat default saat pengujian

- Lihat, profil SSL

- Oracle EBS, Oracle AccessGate, dan Oracle Internet Database (OID) berkemampuan LDAP

Metode konfigurasi BIG-IP

Tutorial ini menggunakan templat Tombol Mudah Konfigurasi Terpandu v16.1. Dengan Tombol Mudah, admin tidak lagi bolak-balik untuk mengaktifkan layanan untuk SHA. Wizard Konfigurasi Terpandu APM dan Microsoft Graph menangani penyebaran dan manajemen kebijakan. Integrasi ini memastikan aplikasi mendukung federasi identitas, SSO, dan Akses Bersyarat, sehingga mengurangi overhead administratif.

Catatan

Ganti contoh string atau nilai dengan yang ada di lingkungan Anda.

Daftarkan Tombol Mudah

Tip

Langkah-langkah dalam artikel ini mungkin sedikit berbeda berdasarkan portal tempat Anda memulai.

Sebelum klien atau layanan mengakses Microsoft Graph, platform identitas Microsoft harus mempercayainya.

Pelajari selengkapnya: Mulai cepat: Mendaftarkan aplikasi dengan platform identitas Microsoft

Buat pendaftaran aplikasi penyewa untuk mengotorisasi akses Tombol Mudah ke Grafik. BIG-IP mendorong konfigurasi untuk membangun kepercayaan antara instans SAML SP untuk aplikasi yang diterbitkan, dan ID Microsoft Entra sebagai IDP SAML.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

Telusuri Aplikasi> Identitas>Pendaftaran aplikasi> Pendaftaran baru.

Masukkan Nama aplikasi. Misalnya, Tombol Mudah F5 BIG-IP.

Tentukan siapa yang hanya dapat menggunakan Akun aplikasi >di direktori organisasi ini.

Pilih Daftarkan.

Navigasikan ke izin API.

Otorisasi izin Aplikasi Microsoft Graph berikut:

- Application.Read.All

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Grup.Baca.Semua

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- Pengguna.Baca.Semua

Berikan persetujuan admin untuk organisasi Anda.

Buka Sertifikat & Rahasia.

Buat Rahasia Klien baru. Catat Rahasia Klien.

Buka Ringkasan. Catat ID Klien dan ID Penyewa.

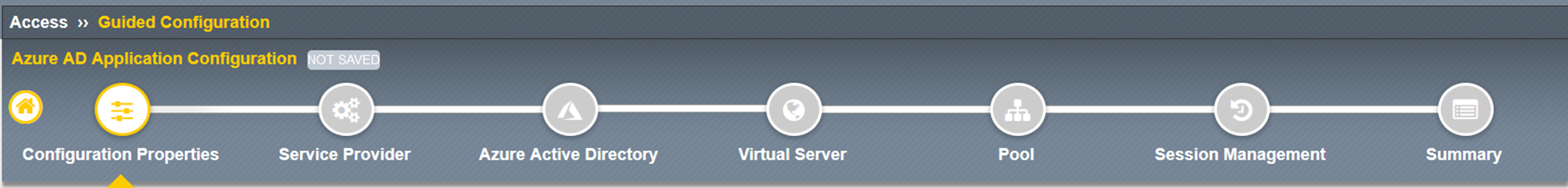

Mengonfigurasi Tombol Mudah

Mulai Konfigurasi Terpandu APM.

Mulai templat Tombol Mudah.

Navigasi ke Akses > Konfigurasi > Terpandu Integrasi Microsoft.

Pilih Aplikasi Microsoft Entra.

Tinjau opsi konfigurasi.

Pilih Selanjutnya.

Gunakan grafik untuk membantu menerbitkan aplikasi Anda.

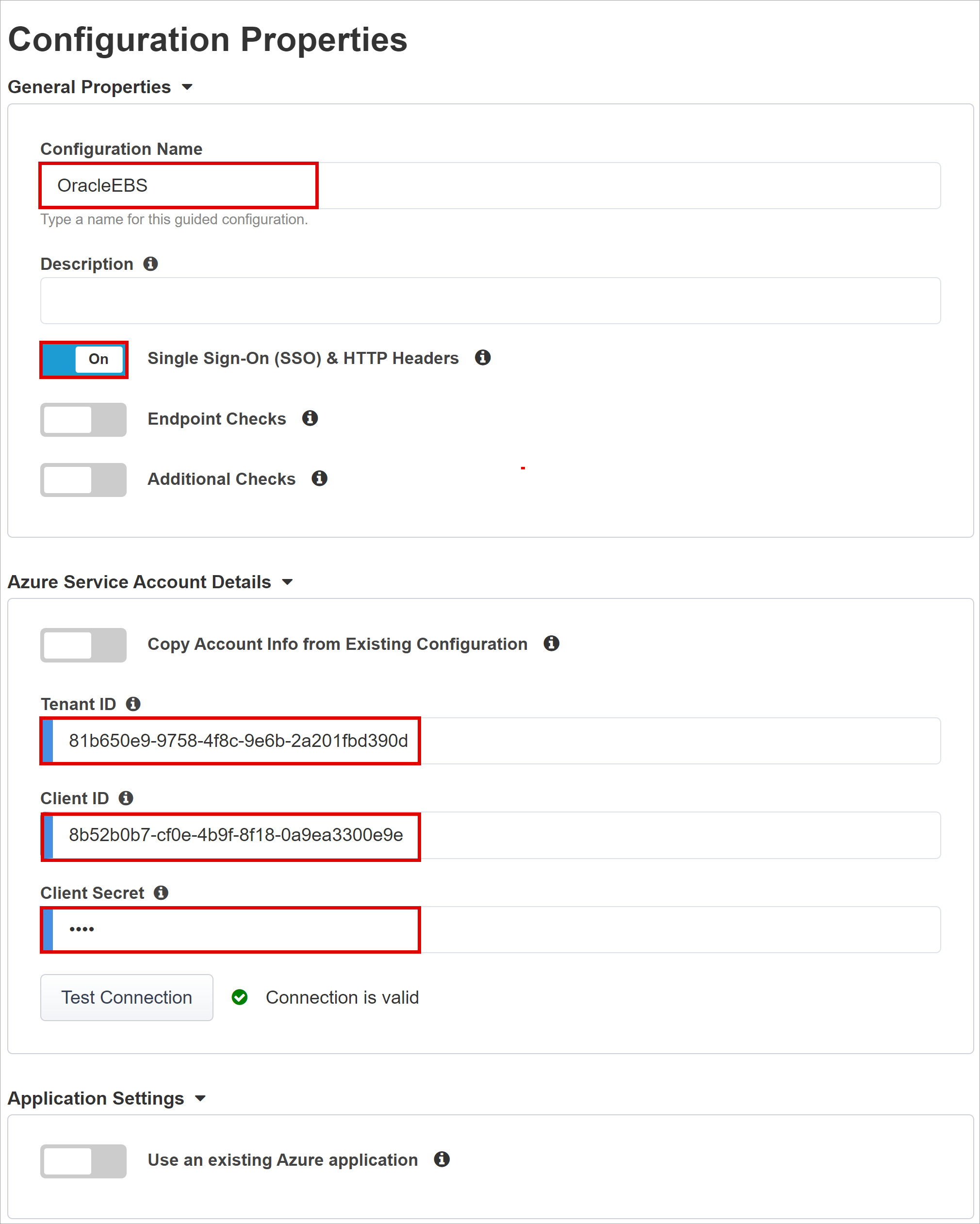

Properti Konfigurasi

Tab Properti Konfigurasi membuat konfigurasi aplikasi BIG-IP dan objek SSO. Bagian Detail Akun Layanan Azure mewakili klien yang Anda daftarkan di penyewa Microsoft Entra Anda, sebagai aplikasi. Dengan pengaturan ini, klien BIG-IP OAuth mendaftarkan SAML SP di penyewa Anda, dengan properti SSO. Tombol Mudah melakukan tindakan ini untuk layanan BIG-IP yang diterbitkan dan diaktifkan untuk SHA.

Untuk mengurangi waktu dan upaya, gunakan kembali pengaturan global untuk menerbitkan aplikasi lain.

Masukkan Nama Konfigurasi.

Untuk Akses menyeluruh (SSO) & Header HTTP, pilih Aktif.

Untuk ID Penyewa, ID Klien, dan Rahasia Klien masukkan apa yang Anda catat selama pendaftaran klien Easy Button.

Konfirmasikan BIG-IP tersambung ke penyewa Anda.

Pilih Selanjutnya.

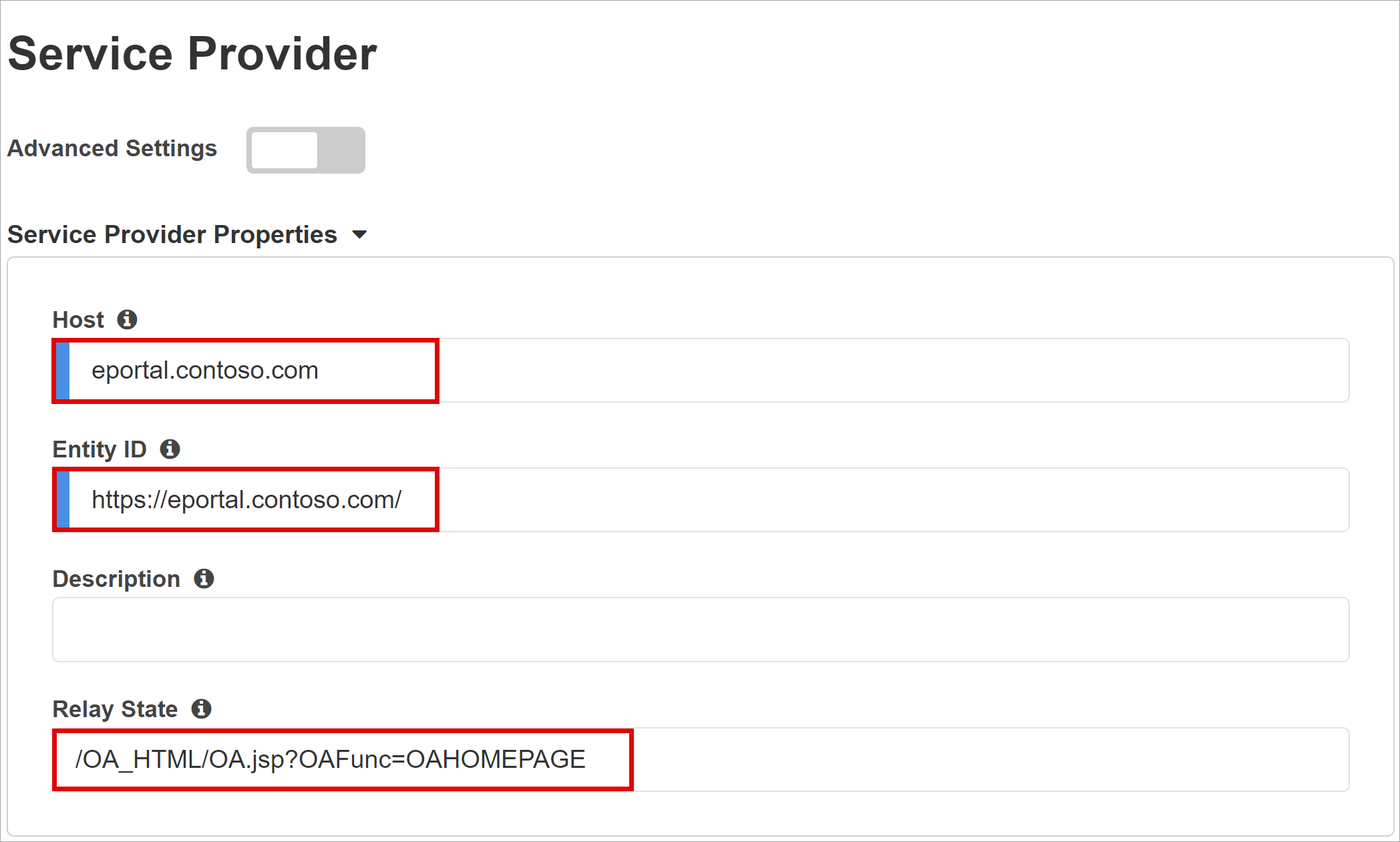

Penyedia Layanan

Gunakan pengaturan Penyedia Layanan untuk properti instans SAML SP dari aplikasi yang dilindungi.

Untuk Host, masukkan FQDN publik aplikasi.

Untuk ID Entitas, masukkan id Microsoft Entra pengidentifikasi yang digunakan untuk SAML SP yang meminta token.

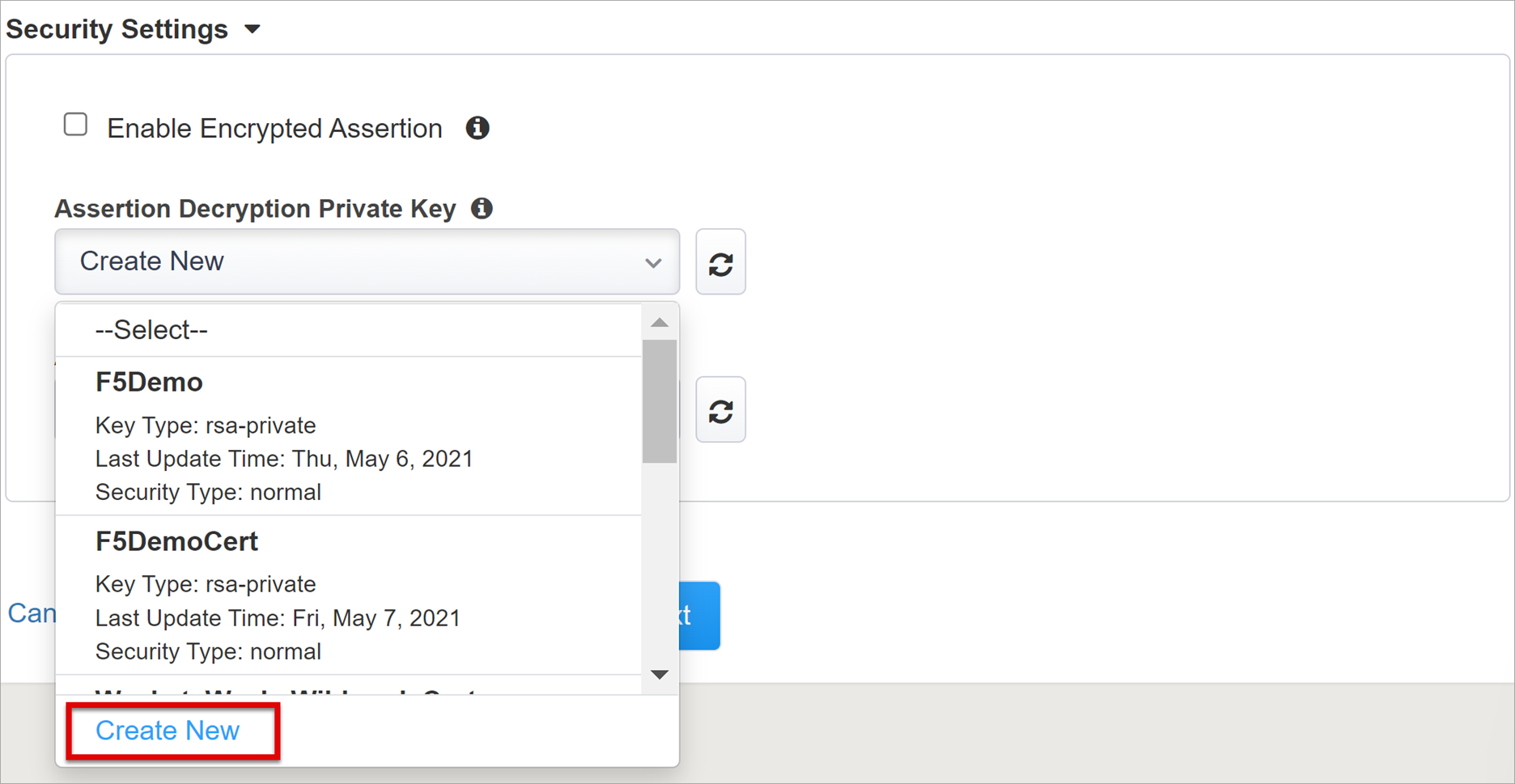

(Opsional) Di Pengaturan Keamanan, pilih atau kosongkan opsi Aktifkan Pernyataan Terenkripsi. Mengenkripsi pernyataan antara ID Microsoft Entra dan BIG-IP APM berarti token konten tidak dapat disadap, atau data pribadi atau perusahaan disusupi.

Dari daftar Kunci Privat Dekripsi Pernyataan, pilih Buat Baru

Pilih OK.

Dialog Impor Sertifikat dan Kunci SSL muncul di tab baru.

Pilih PKCS 12 (IIS).

Sertifikat dan kunci privat diimpor.

Tutup tab browser untuk kembali ke tab utama.

Pilih Aktifkan Pernyataan Terenkripsi.

Untuk enkripsi yang diaktifkan, dari daftar Kunci Privat Dekripsi Pernyataan, pilih kunci privat sertifikat yang digunakan BIG-IP APM untuk mendekripsi pernyataan Microsoft Entra.

Untuk enkripsi yang diaktifkan, dari daftar Sertifikat Dekripsi Pernyataan, pilih sertifikat unggahan BIG-IP ke ID Microsoft Entra untuk mengenkripsi pernyataan SAML yang dikeluarkan.

Microsoft Entra ID

Easy Button memiliki templat aplikasi untuk Oracle Orang Soft, Oracle E-Business Suite, Oracle JD Edwards, SAP ERP, dan templat SHA generik. Cuplikan layar berikut adalah opsi Oracle E-Business Suite di bawah Azure Configuration.

- Pilih Oracle E-Business Suite.

- Pilih Tambahkan.

Konfigurasi Azure

Masukkan Nama Tampilan untuk aplikasi yang dibuat BIG-IP di penyewa Microsoft Entra Anda, dan ikon di MyApps.

Di URL Masuk (opsional), masukkan FQDN publik aplikasi EBS.

Masukkan jalur default untuk beranda Oracle EBS.

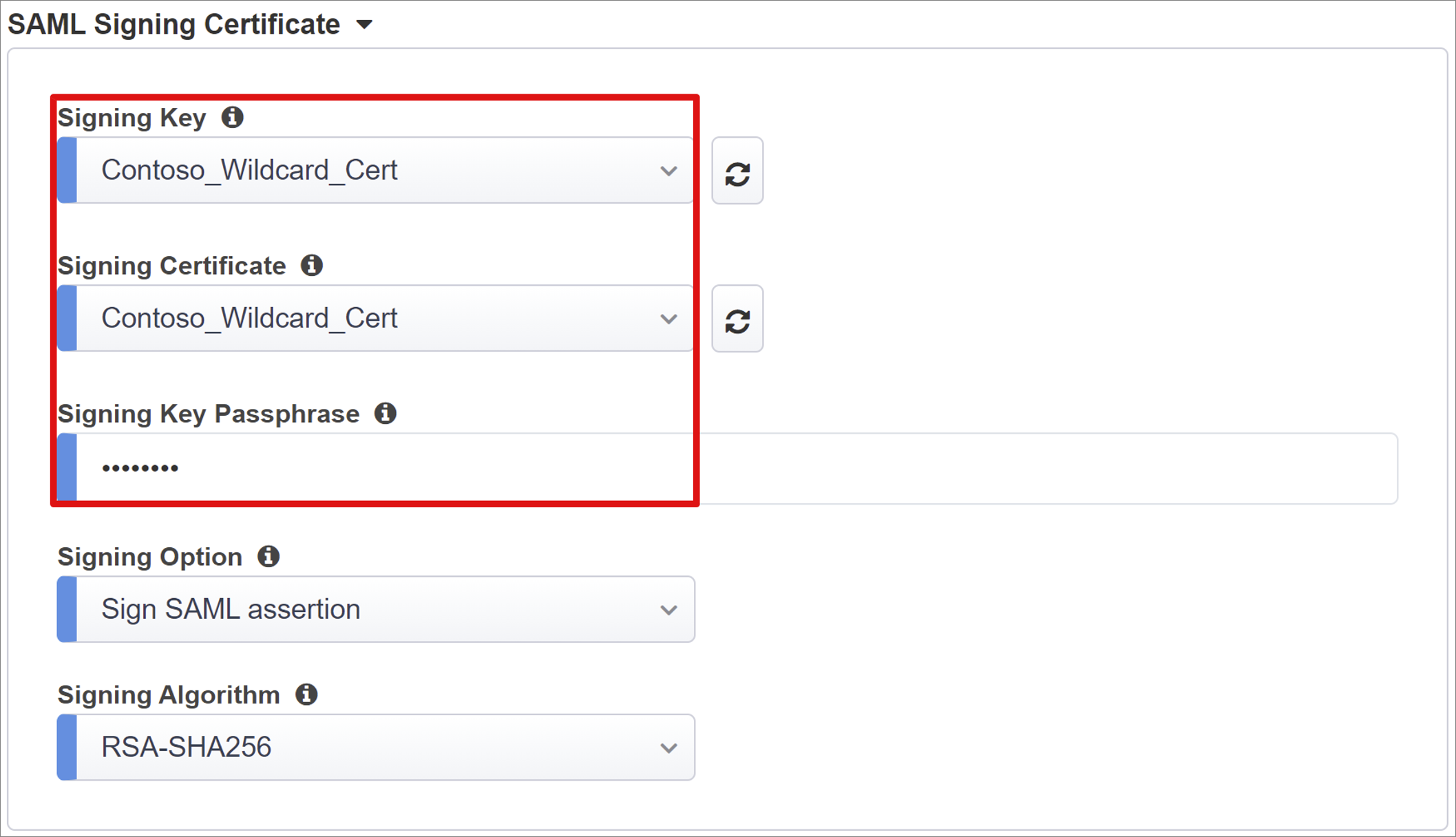

Di samping Kunci Penandatanganan dan Sertifikat Penandatanganan, pilih ikon refresh .

Temukan sertifikat yang Anda impor.

Di Frasa Sandi Kunci Penandatanganan, masukkan kata sandi sertifikat.

(Opsional) Aktifkan Opsi Penandatanganan. Opsi ini memastikan BIG-IP menerima token dan klaim yang ditandatangani oleh ID Microsoft Entra.

Untuk Grup Pengguna dan Pengguna, tambahkan pengguna atau grup untuk pengujian, jika tidak, semua akses ditolak. Pengguna dan grup pengguna secara dinamis dikueri dari penyewa Microsoft Entra dan mengotorisasi akses ke aplikasi.

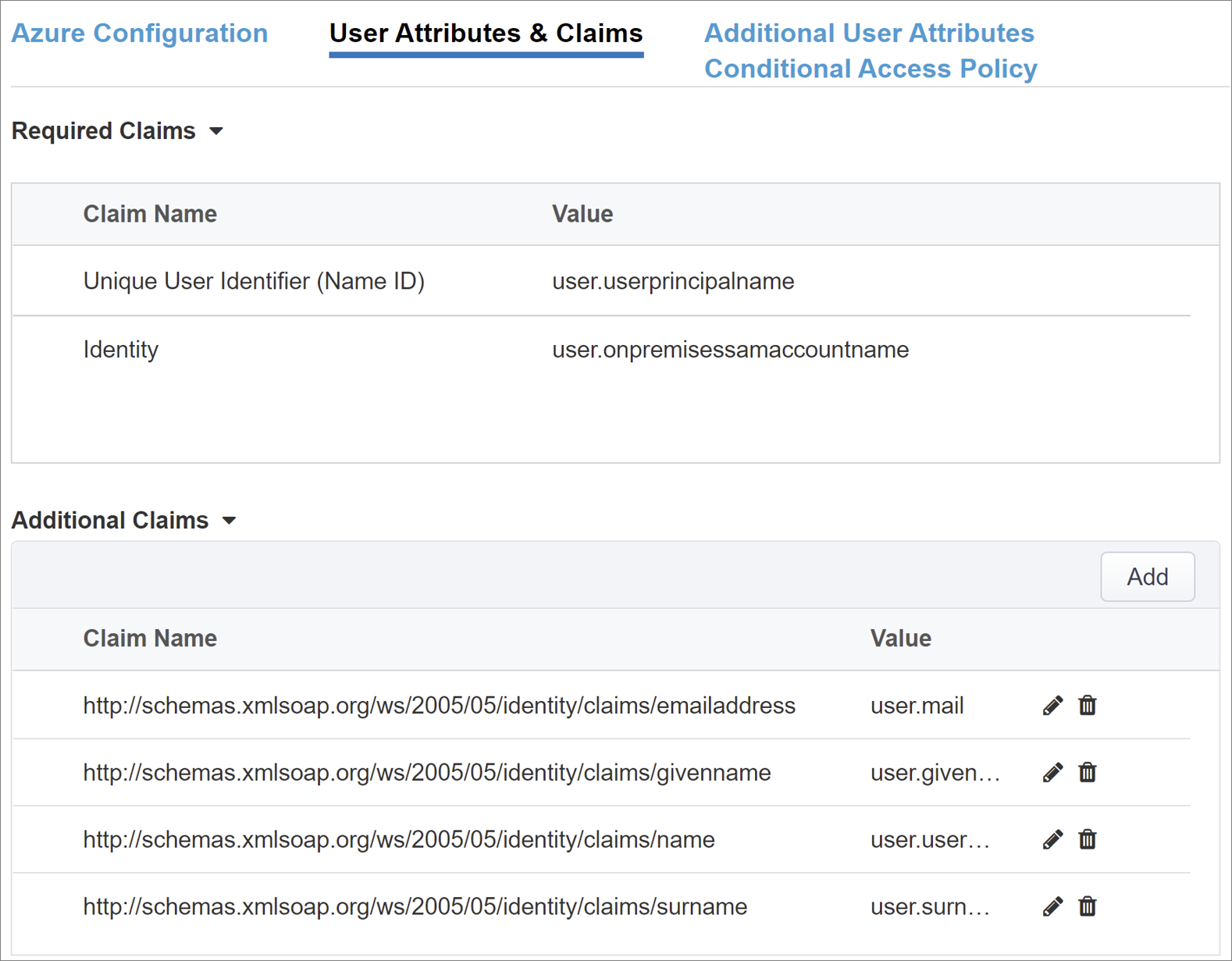

Atribut & Klaim Pengguna

Saat pengguna mengautentikasi, ID Microsoft Entra mengeluarkan token SAML dengan klaim dan atribut default yang mengidentifikasi pengguna. Tab Atribut Pengguna & Klaim memiliki klaim default untuk dikeluarkan untuk aplikasi baru. Gunakan area ini untuk mengonfigurasi lebih banyak klaim. Jika diperlukan, tambahkan atribut Microsoft Entra, namun skenario Oracle EBS memerlukan atribut default.

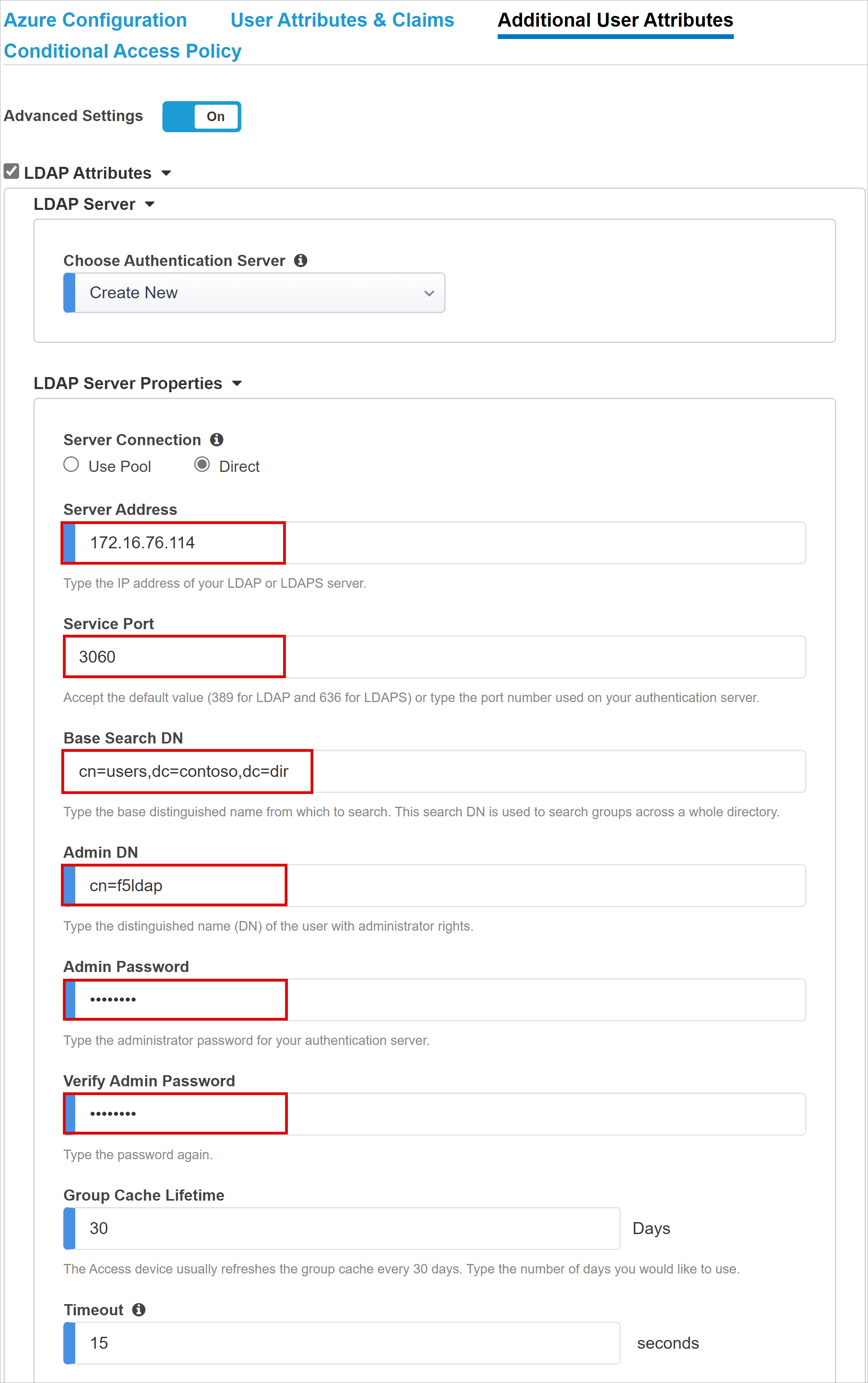

Atribut Pengguna Tambahan

Tab Atribut Pengguna Tambahan mendukung sistem terdistribusi yang memerlukan atribut yang disimpan dalam direktori untuk augmentasi sesi. Atribut yang diambil dari sumber LDAP disuntikkan sebagai lebih banyak header SSO untuk mengontrol akses berdasarkan peran, ID mitra, dll.

Aktifkan opsi Pengaturan Tingkat Lanjut.

Centang kotak centang Atribut LDAP.

Di Pilih Server Autentikasi, pilih Buat Baru.

Bergantung pada penyiapan Anda, pilih Gunakan kumpulan atau Mode koneksi server langsung untuk alamat server layanan LDAP target. Untuk satu server LDAP, pilih Langsung.

Untuk Port Layanan, masukkan 3060 (Default), 3161 (Aman), atau port lain untuk layanan Oracle LDAP.

Masukkan DN Pencarian Dasar. Gunakan nama khusus (DN) untuk mencari grup dalam direktori.

Untuk Admin DN, masukkan nama khusus akun yang digunakan APM untuk mengautentikasi kueri LDAP.

Untuk Kata Sandi Admin, masukkan kata sandi.

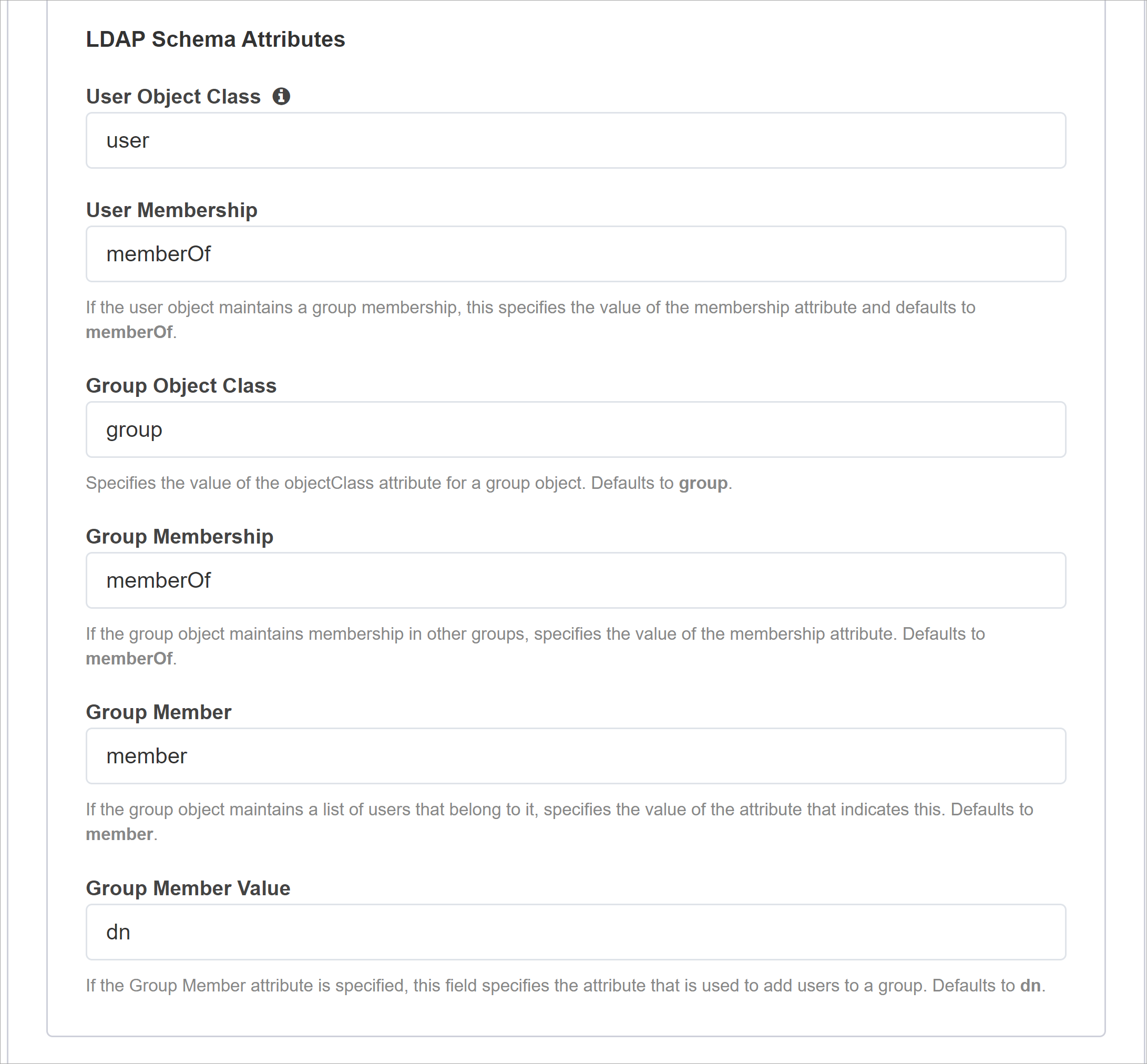

Biarkan Atribut Skema LDAP default.

Di bawah Properti Kueri LDAP, untuk Search Dn masukkan simpul dasar server LDAP untuk pencarian objek pengguna.

Untuk Atribut yang Diperlukan, masukkan nama atribut objek pengguna yang akan dikembalikan dari direktori LDAP. Untuk EBS, defaultnya adalah orclguid.

Kebijakan Akses Bersyarat

Kebijakan Akses Bersyarat mengontrol akses berdasarkan perangkat, aplikasi, lokasi, dan sinyal risiko. Kebijakan diberlakukan setelah pra-autentikasi Microsoft Entra. Tampilan Kebijakan yang Tersedia memiliki kebijakan Akses Bersyarah tanpa tindakan pengguna. Tampilan Kebijakan yang Dipilih memiliki kebijakan untuk aplikasi cloud. Anda tidak dapat membatalkan pilihan kebijakan ini atau memindahkannya ke Kebijakan yang Tersedia karena diberlakukan di tingkat penyewa.

Untuk memilih kebijakan agar aplikasi diterbitkan:

Di Kebijakan yang Tersedia, pilih kebijakan.

Pilih panah kanan.

Pindahkan kebijakan ke Kebijakan yang Dipilih.

Catatan

Opsi Sertakan atau Kecualikan dipilih untuk beberapa kebijakan. Jika kedua opsi dicentang, kebijakan tidak diberlakukan.

Catatan

Pilih tab Kebijakan Akses Bersyar dan daftar kebijakan muncul. Pilih Refresh dan wizard meminta penyewa Anda. Refresh muncul untuk aplikasi yang disebarkan.

Properti Server Virtual

Server virtual adalah objek sarana data BIG-IP yang diwakili oleh alamat IP virtual yang mendengarkan permintaan klien aplikasi. Lalu lintas yang diterima diproses dan dievaluasi terhadap profil APM yang terkait dengan server virtual. Kemudian, lalu lintas diarahkan sesuai dengan kebijakan.

Masukkan Alamat Tujuan, alamat IPv4 atau IPv6 yang digunakan BIG-IP untuk menerima lalu lintas klien. Pastikan rekaman terkait di DNS yang memungkinkan klien menyelesaikan URL eksternal, dari aplikasi yang diterbitkan BIG-IP, ke IP. Gunakan DNS localhost komputer uji untuk pengujian.

Untuk Port Layanan, masukkan 443, dan pilih HTTPS.

Pilih Aktifkan Port Pengalihan.

Untuk Alihkan Port, masukkan 80, dan pilih HTTP. Tindakan ini mengalihkan lalu lintas klien HTTP masuk ke HTTPS.

Pilih Profil SSL Klien yang Anda buat, atau biarkan default untuk pengujian. Profil SSL Klien memungkinkan server virtual untuk HTTPS. Koneksi klien dienkripsi melalui TLS.

Properti Kumpulan

Tab Kumpulan Aplikasi memiliki layanan di belakang BIG-IP, kumpulan dengan satu atau beberapa server aplikasi.

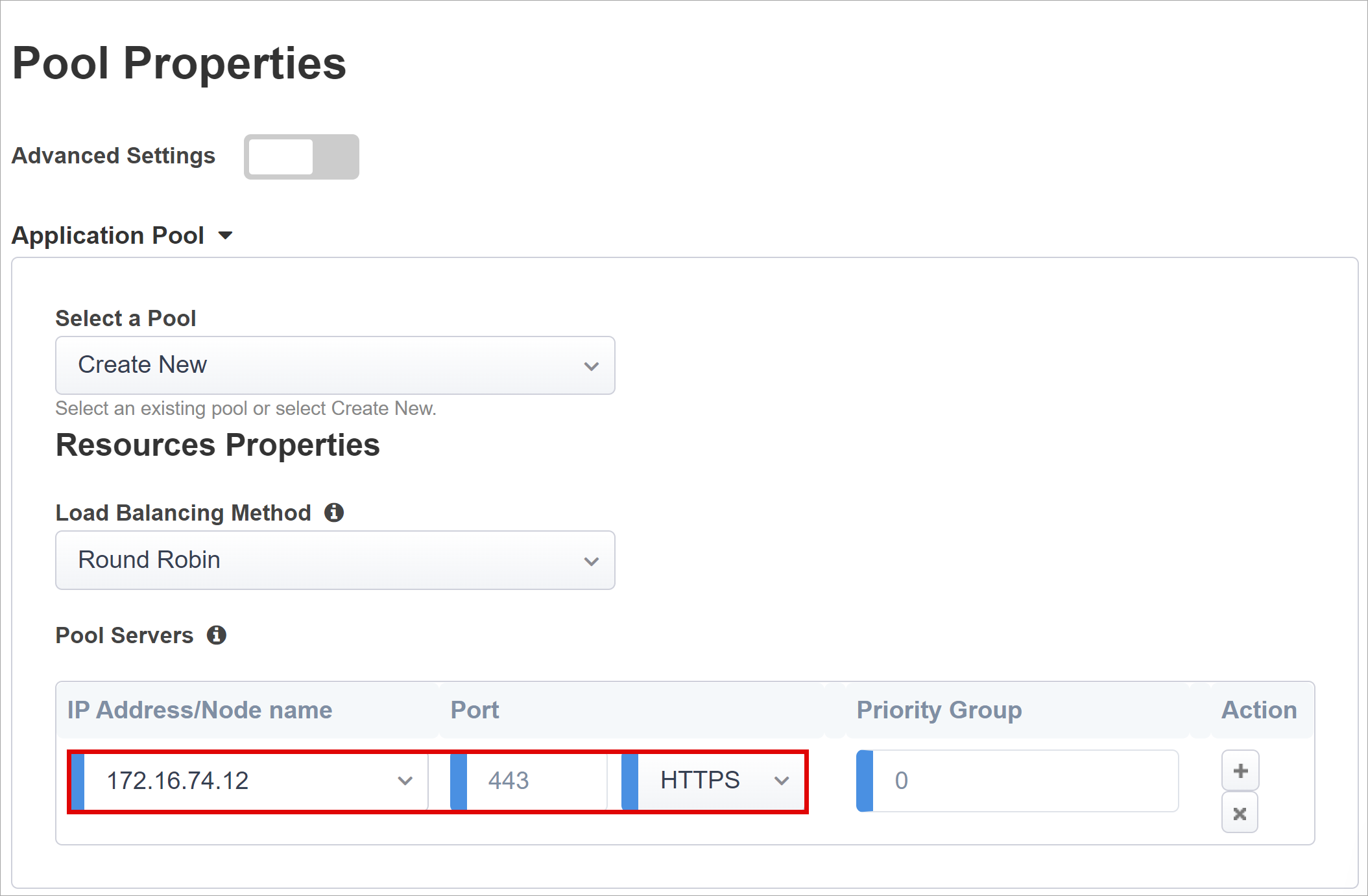

Dari Pilih Kumpulan, pilih Buat Baru, atau pilih opsi lain.

Untuk Metode Penyeimbangan Beban, pilih Round Robin.

Di bawah Server Kumpulan, pilih dan masukkan Alamat IP/Nama Simpul dan Port untuk server yang menghosting Oracle EBS.

Pilih HTTPS.

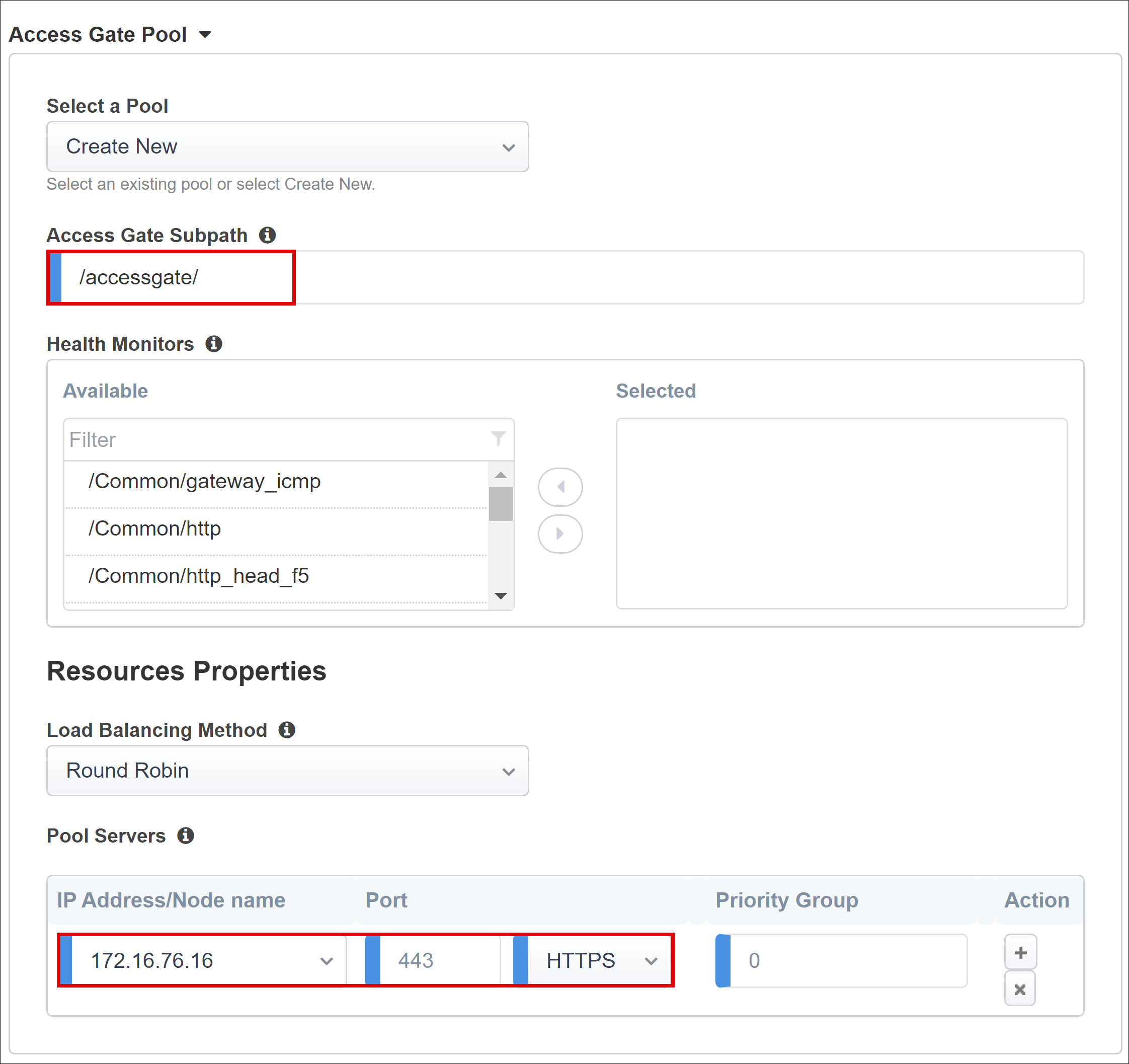

Di bawah Kumpulan Gerbang Akses konfirmasi Subpath Gerbang Akses.

Untuk Server Kumpulan pilih dan masukkan Alamat IP/Nama Simpul dan Port untuk server yang menghosting Oracle EBS.

Pilih HTTPS.

Akses Menyeluruh & Header HTTP

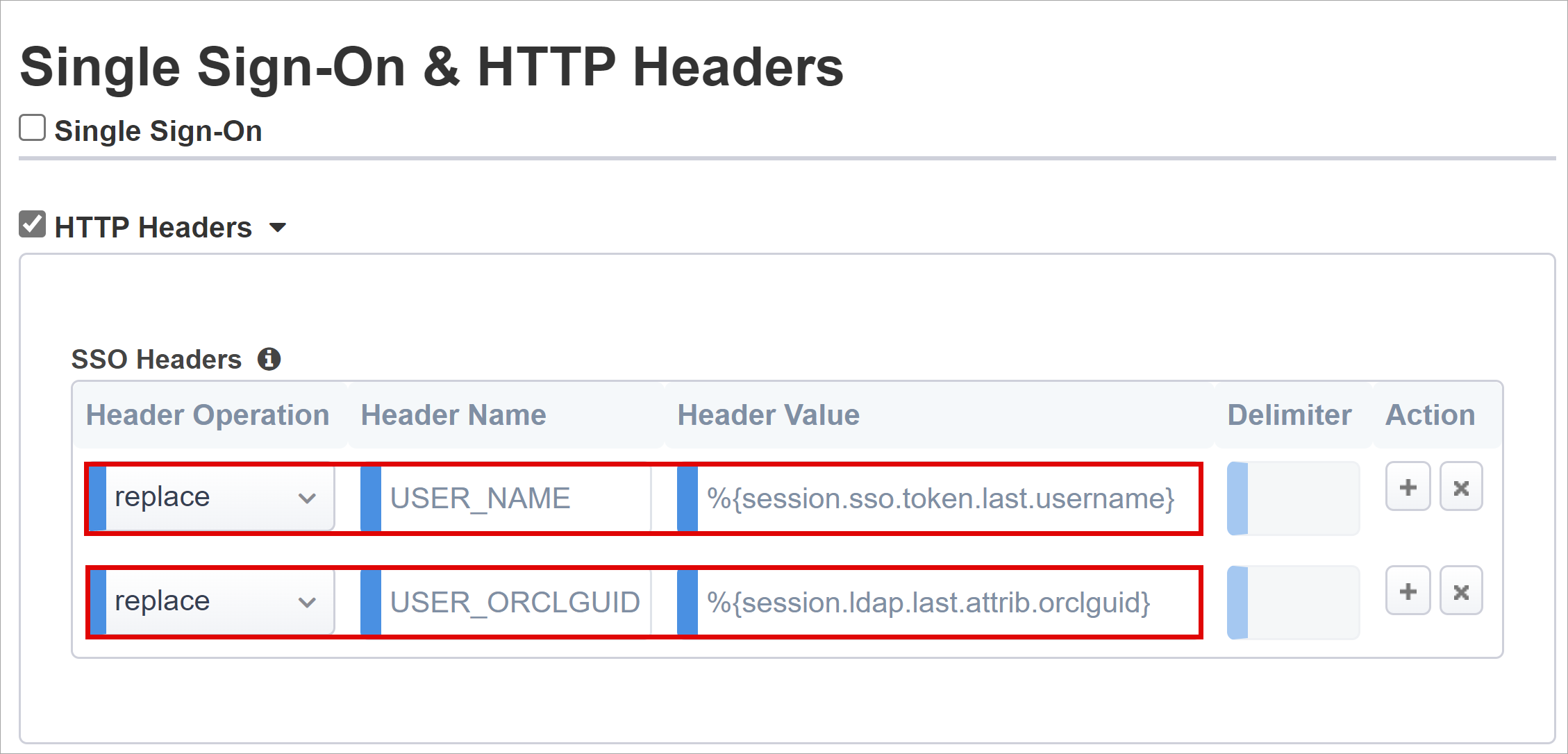

Wizard Easy Button mendukung Kerberos, OAuth Bearer, dan header otorisasi HTTP untuk SSO ke aplikasi yang diterbitkan. Aplikasi Oracle EBS mengharapkan header, oleh karena itu aktifkan header HTTP.

Pada Akses Menyeluruh & Header HTTP, pilih Header HTTP.

Untuk Operasi Header, pilih ganti.

Untuk Nama Header, masukkan USER_NAME.

Untuk Nilai Header, masukkan %{session.sso.token.last.username}.

Untuk Operasi Header, pilih ganti.

Untuk Nama Header, masukkan USER_ORCLGUID.

Untuk Nilai Header, masukkan %{session.ldap.last.attr.orclguid}.

Catatan

Variabel sesi APM dalam tanda kurung kurawal peka huruf besar/kecil.

Manajemen Sesi

Gunakan Manajemen Sesi BIG-IP untuk menentukan kondisi penghentian atau kelanjutan sesi pengguna.

Untuk mempelajari selengkapnya, buka support.f5.com untuk K18390492: Keamanan | Panduan operasi BIG-IP APM

Fungsionalitas Single Log-Out (SLO) memastikan sesi antara IdP, BIG-IP, dan agen pengguna, berakhir saat pengguna keluar. Saat Tombol Mudah membuat instans aplikasi SAML di penyewa Microsoft Entra Anda, tombol ini mengisi URL Keluar dengan titik akhir APM SLO. Dengan demikian, keluar yang dimulai IdP, dari portal Aplikasi Saya, mengakhiri sesi antara BIG-IP dan klien.

Lihat, Microsoft Aplikasi Saya

Metadata federasi SAML untuk aplikasi yang diterbitkan diimpor dari penyewa. Tindakan ini menyediakan APM dengan titik akhir keluar SAML untuk ID Microsoft Entra. Kemudian, keluar yang dimulai SP mengakhiri sesi klien dan Microsoft Entra. Pastikan APM tahu kapan pengguna keluar.

Jika Anda menggunakan portal webtop BIG-IP untuk mengakses aplikasi yang diterbitkan, APM memproses keluar untuk memanggil titik akhir keluar Microsoft Entra. Jika Anda tidak menggunakan portal webtop BIG-IP, pengguna tidak dapat menginstruksikan APM untuk keluar. Jika pengguna keluar dari aplikasi, BIG-IP tidak menghiraukan tindakan tersebut. Pastikan keluar yang dimulai SP memicu penghentian sesi yang aman. Tambahkan fungsi SLO ke tombol Keluar aplikasi untuk mengalihkan klien ke titik akhir keluar Microsoft Entra SAML atau BIG-IP. Temukan URL titik akhir keluar SAML untuk penyewa Anda di Titik Akhir Pendaftaran > Aplikasi.

Jika Anda tidak dapat mengubah aplikasi, minta BIG-IP mendengarkan panggilan keluar aplikasi lalu memicu SLO.

Pelajari lebih lanjut:

- Orang Soft SLO Logout

- Buka support.f5.com untuk:

Sebarkan

- Pilih Sebarkan untuk menerapkan pengaturan.

- Verifikasi aplikasi muncul di daftar aplikasi Enterprise penyewa.

Uji

- Dari browser, sambungkan ke URL eksternal aplikasi Oracle EBS, atau pilih ikon aplikasi di Aplikasi Saya.

- Autentikasi ke ID Microsoft Entra.

- Anda dialihkan ke server virtual BIG-IP untuk aplikasi dan masuk dengan SSO.

Untuk peningkatan keamanan, blokir akses aplikasi langsung, sehingga memberlakukan jalur melalui BIG-IP.

Penyebaran tingkat lanjut

Terkadang, templat Konfigurasi Terpandu tidak memiliki fleksibilitas untuk persyaratan.

Pelajari lebih lanjut: Tutorial: Mengonfigurasi Manajer Kebijakan Akses F5 BIG-IP untuk SSO berbasis header.

Mengubah konfigurasi secara manual

Atau, di BIG-IP nonaktifkan mode manajemen ketat Konfigurasi Terpandu untuk mengubah konfigurasi secara manual. Templat wizard mengotomatiskan sebagian besar konfigurasi.

Navigasi ke Konfigurasi Terpandu Akses>.

Di ujung kanan baris untuk konfigurasi aplikasi Anda, pilih ikon gembok .

Setelah menonaktifkan mode ketat, Anda tidak dapat membuat perubahan dengan wizard. Namun, objek BIG-IP yang terkait dengan instans aplikasi yang diterbitkan tidak terkunci untuk manajemen.

Catatan

Jika Anda mengaktifkan kembali mode ketat, konfigurasi baru menimpa pengaturan yang dilakukan tanpa Konfigurasi Terpandu. Kami merekomendasikan metode konfigurasi lanjutan untuk layanan produksi.

Pemecahan Masalah

Gunakan instruksi berikut untuk membantu memecahkan masalah.

Meningkatkan verbositas log

Gunakan pengelogan BIG-IP untuk mengisolasi masalah dengan konektivitas, SSO, pelanggaran kebijakan, atau pemetaan variabel yang salah dikonfigurasi. Tingkatkan tingkat verbositas log.

- Navigasi ke Log Peristiwa Gambaran Umum > Kebijakan > Akses.

- Pilih pengaturan.

- Pilih baris untuk aplikasi yang Anda terbitkan.

- Pilih Edit > Log Sistem Akses.

- Dari daftar SSO, pilih Debug.

- Pilih OK.

- Rekonstruksi masalah tersebut.

- Periksa log.

Mengembalikan perubahan pengaturan karena mode verbose menghasilkan data yang berlebihan.

Pesan kesalahan BIG-IP

Jika kesalahan BIG-IP muncul setelah praautentikasi Microsoft Entra, masalahnya mungkin terkait dengan ID Microsoft Entra dan BIG-IP SSO.

- Navigasi ke **Gambaran Umum Akses > .

- Pilih Akses laporan.

- Jalankan laporan selama satu jam terakhir.

- Tinjau log untuk petunjuk.

Gunakan tautan Tampilkan sesi untuk sesi Anda untuk mengonfirmasi bahwa APM menerima klaim Microsoft Entra yang diharapkan.

Tidak ada pesan kesalahan BIG-IP

Jika tidak ada halaman kesalahan BIG-IP yang muncul, masalah mungkin terkait dengan permintaan back-end, atau BIG-IP dan SSO aplikasi.

- Navigasi ke Gambaran Umum Kebijakan > Akses.

- Pilih Sesi Aktif.

- Pilih tautan untuk sesi aktif Anda.

Gunakan tautan Lihat Variabel untuk menyelidiki masalah SSO, terutama jika BIG-IP APM tidak mendapatkan atribut yang benar dari ID Microsoft Entra, atau sumber lain.

Pelajari lebih lanjut:

- Buka devcentral.f5.com untuk contoh penetapan variabel APM

- Buka techdocs.f5.com untuk Bab Manual: Variabel Sesi

Memvalidasi akun layanan APM

Gunakan perintah shell bash berikut untuk memvalidasi akun layanan APM untuk kueri LDAP. Perintah mengautentikasi dan mengkueri objek pengguna.

ldapsearch -xLLL -H 'ldap://192.168.0.58' -b "CN=oraclef5,dc=contoso,dc=lds" -s sub -D "CN=f5-apm,CN=partners,DC=contoso,DC=lds" -w 'P@55w0rd!' "(cn=testuser)"

Pelajari lebih lanjut:

- Buka support.f5.com untuk K11072: Mengonfigurasi autentikasi jarak jauh LDAP untuk AD

- Buka techdocs.f5.com untuk Bab Manual: Kueri LDAP