Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Tutorial ini menjelaskan cara mencadangkan database SAP Adaptive Server Enterprise (ASE) (Sybase) yang berjalan pada Azure Virtual Machine (VM) menggunakan Resiliensi.

Pelajari tentang konfigurasi dan skenario yang didukung untuk pencadangan database SAP ASE di Azure VM.

Prasyarat

Sebelum Anda menyiapkan database SAP ASE untuk pencadangan, tinjau prasyarat berikut:

Identifikasi atau buat vault Layanan Pemulihan di wilayah dan langganan yang sama dengan VM yang menjalankan SAP ASE.

Izinkan konektivitas dari VM ke internet, sehingga dapat mencapai Azure.

Panjang gabungan nama VM SAP ASE Server dan nama Grup Sumber Daya harus memiliki <= 84 karakter untuk VM Azure Resource Manager (ARM) (dan 77 karakter untuk VM klasik) karena layanan mencadangkan beberapa karakter.

VM harus memiliki python >= 3.6.15 (disarankan- Python3.10) dengan modul permintaan terinstal. Sudo python3 default harus menjalankan python 3.6.15 atau yang lebih tinggi. Validasi dengan menjalankan python3 dan sudo python3 di sistem Anda untuk memeriksa versi python. Untuk mengubah versi default, tautkan python3 ke python 3.6.15 atau yang lebih tinggi.

Jalankan skrip konfigurasi cadangan SAP ASE (skrip praregistrasi) di komputer virtual yang menghosting database SAP ASE. Skrip ini menyiapkan sistem ASE untuk cadangan.

Tetapkan hak istimewa dan pengaturan berikut untuk operasi pencadangan:

Hak Istimewa/ Pengaturan Deskripsi Peran Operator Aktifkan peran database ASE ini bagi pengguna basis data untuk membuat pengguna basis data khusus untuk operasi pencadangan dan pemulihan serta meneruskannya dalam skrip praregistrasi. Hak istimewa memetakan file eksternal Aktifkan peran ini untuk mengizinkan akses file database. Memiliki hak istimewa database apa pun Memungkinkan pencadangan diferensial. Izinkan penyimpanan inkremental untuk database seharusnya bernilai Benar. Privilege trunc log pada chkpt Nonaktifkan hak istimewa ini untuk semua database yang ingin Anda lindungi menggunakan Cadangan ASE. Memungkinkan Anda mencadangkan log database ke perbendaharaan layanan pemulihan. Pelajari selengkapnya tentang SAP note - 2921874 - "trunc log on chkpt" in databases with HADR - SAP ASE - SAP for Me.Nota

Pencadangan log tidak didukung untuk database Master. Untuk database sistem lain, cadangan log hanya dapat didukung jika file log database disimpan secara terpisah dari file datanya. Secara default, database sistem dibuat dengan file data dan log di perangkat database yang sama, yang mencegah pencadangan log. Untuk mengaktifkan pencadangan log, administrator database harus mengubah lokasi file log ke perangkat terpisah.

Gunakan peran bawaan Azure untuk mengonfigurasi pencadangan- penetapan peran dan cakupan ke sumber daya. Peran Kontributor berikut memungkinkan Anda menjalankan operasi Konfigurasi Perlindungan pada database VM:

Sumber daya (Kontrol akses) Peranan Pengguna, grup, atau perwakilan layanan Sumber Azure VM yang menjalankan database ASE Kontributor Mesin Virtual Memungkinkan Anda mengonfigurasi operasi pencadangan.

Membuat peran kustom untuk Azure Backup

Untuk membuat peran kustom untuk Azure Backup, jalankan perintah bash berikut:

Nota

Setelah setiap perintah ini, pastikan Anda menjalankan perintah go untuk menjalankan pernyataan.

Masuk ke database menggunakan peran pengguna SSO.

isql -U sapsso -P <password> -S <sid> -XBuat peran.

create role azurebackup_roleBerikan peran operator ke peran baru.

grant role oper_role to azurebackup_roleAktifkan izin terperinci.

sp_configure 'enable granular permissions', 1Masuk ke database menggunakan

SApengguna peran.isql -U sapsa -P <password> -S <sid> -XBeralih ke database master.

use masterBerikan hak istimewa untuk memetakan file eksternal kepada peran baru.

grant map external file to azurebackup_roleMasuk lagi menggunakan peran pengguna SSO.

isql -U sapsso -P <password> -S <sid> -XMembuat pengguna.

sp_addlogin backupuser, <password>Berikan peran kustom kepada pengguna.

grant role azurebackup_role to backupuserAtur peran kustom sebagai default untuk pengguna.

sp_modifylogin backupuser, "add default role", azurebackup_roleBerikan hak istimewa kepemilikan basis data kepada peran khusus sebagai pengguna SA .

grant own any database to azurebackup_roleMasuk ke database sebagai pengguna SA lagi.

isql -U sapsa -P <password> -S <sid> -XAktifkan akses file.

sp_configure "enable file access", 1Aktifkan cadangan diferensial pada database.

use master go sp_dboption <database_name>, 'allow incremental dumps', true goNonaktifkan truncate log pada chkpt di database.

use master go sp_dboption <database_name>, 'trunc log on chkpt', false go

Membangun konektivitas jaringan

Untuk semua operasi, database SAP ASE yang berjalan di Azure VM memerlukan konektivitas ke layanan Azure Backup, Azure Storage, dan ID Microsoft Entra. Anda dapat mencapai konektivitas ini dengan menggunakan titik akhir privat atau dengan mengizinkan akses ke alamat IP publik yang diperlukan atau Nama Domain yang Sepenuhnya Memenuhi Syarat (FQDN). Jika Anda tidak mengizinkan konektivitas yang tepat ke layanan Azure yang diperlukan, itu mungkin menyebabkan kegagalan dalam operasi, seperti penemuan database, mengonfigurasi cadangan, melakukan pencadangan, dan memulihkan data.

Tabel berikut mencantumkan berbagai alternatif yang bisa Anda gunakan untuk membangun konektivitas:

| Opsi | Keuntungan | Kelemahan |

|---|---|---|

| Titik akhir pribadi | Izinkan pencadangan lewat IP privat dalam jaringan virtual. Berikan kontrol terperinci pada sisi jaringan dan vault. |

Menimbulkan biaya titik akhir privat standar. |

| Tag layanan Network Security Group (NSG) | Lebih mudah dikelola karena perubahan rentang digabungkan secara otomatis. Tidak ada biaya tambahan. |

Digunakan hanya dengan NSG saja. Menyediakan akses ke seluruh layanan. |

| Tag Azure Firewall FQDN | Lebih mudah dikelola karena FQDN yang diperlukan dikelola secara otomatis. | Digunakan hanya dengan Azure Firewall. |

| Izinkan akses ke FQDN/IP layanan | Tidak ada biaya tambahan. Bekerja dengan semua peralatan keamanan jaringan dan firewall. Anda juga dapat menggunakan titik akhir layanan untuk Penyimpanan. Namun, untuk Azure Backup dan ID Microsoft Entra, Anda perlu menetapkan akses ke IP/FQDN yang sesuai. |

Sekumpulan IP atau FQDN yang luas mungkin diperlukan untuk diakses. |

| Titik Akhir Layanan Virtual Network | Digunakan untuk Azure Storage. Memberikan keuntungan besar untuk mengoptimalkan kinerja lalu lintas data plane. |

Tidak dapat digunakan untuk ID Microsoft Entra, layanan Azure Backup. |

| Perangkat Virtual Jaringan | Digunakan untuk Azure Storage, ID Microsoft Entra, layanan Azure Backup. Bidang data - Azure Storage: *.blob.core.windows.net, *.queue.core.windows.net, *.blob.storage.azure.net Bidang manajemen - ID Microsoft Entra: Izinkan akses ke FQDN yang disebutkan di bagian 56 dan 59 Microsoft 365 Common dan Office Online. - Layanan Azure Backup: .backup.windowsazure.com Pelajari lebih lanjut Tag layanan Azure Firewall. |

Menambahkan beban tambahan pada jalur data dan mengurangi throughput/kinerja. |

Bagian berikut merinci tentang penggunaan opsi konektivitas.

Titik akhir pribadi

Titik akhir privat memungkinkan Anda terhubung dengan aman dari server di jaringan virtual ke vault Layanan Pemulihan Anda. Titik akhir privat menggunakan IP dari ruang alamat Virtual Network (VNET) untuk vault Anda. Lalu lintas jaringan antara sumber daya Anda di jaringan virtual dan vault berjalan melalui jaringan virtual Anda dan tautan privat di jaringan backbone Microsoft. Operasi ini menghilangkan paparan dari internet publik. Pelajari selengkapnya tentang titik akhir privat untuk Azure Backup.

Nota

- Titik akhir privat didukung untuk Azure Backup dan Azure Storage. MICROSOFT Entra ID memiliki dukungan untuk titik akhir privat. Sebelum tersedia secara umum, pencadangan Azure mendukung penyediaan proksi untuk Microsoft Entra ID sehingga tidak memerlukan konektivitas keluar untuk VM ASE. Untuk informasi selengkapnya, lihat bagian dukungan proksi.

- Operasi pengunduhan untuk skrip Pra-pendaftaran SAP ASE (skrip beban kerja ASE) memerlukan akses Internet. Namun, pada VM dengan Titik Akhir Privat (PE) diaktifkan, skrip pra-pendaftaran tidak dapat mengunduh skrip beban kerja ini secara langsung. Jadi, perlu mengunduh skrip pada VM lokal atau VM lain dengan akses internet, lalu menggunakan SCP atau metode transfer lainnya untuk memindahkannya ke VM yang diaktifkan PE.

Tag Kelompok Keamanan Jaringan

Jika Anda menggunakan Grup Keamanan Jaringan (NSG), gunakan tag layanan AzureBackup untuk mengizinkan akses keluar ke Azure Backup. Selain tag Azure Backup, Anda harus mengizinkan konektivitas untuk autentikasi dan transfer data dengan membuat aturan NSG serupa untuk ID Microsoft Entra dan Azure Storage (Storage).

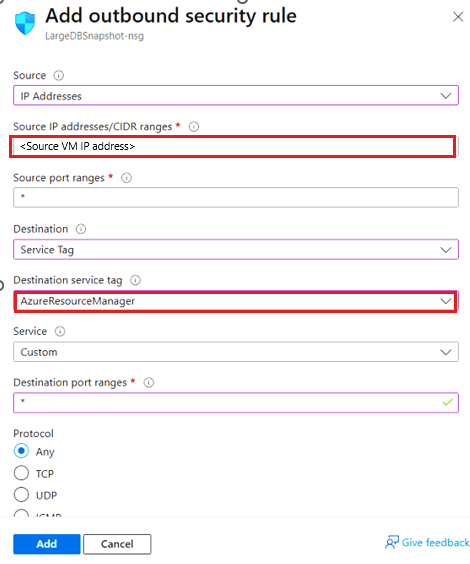

Untuk membuat aturan untuk tag Microsoft Azure Backup, ikuti langkah-langkah ini:

- Di portal Azure, buka Kelompok keamanan jaringan dan pilih kelompok keamanan jaringan.

- Pada panel Pengaturan , pilih Aturan keamanan keluar.

- Pilih Tambahkan.

- Masukkan semua detail yang diperlukan untuk membuat aturan baru. Pastikan Tujuan diatur ke Tag Layanan dan Tag Layanan Tujuan diatur ke

AzureBackup. - Pilih Tambahkan untuk menyimpan aturan keamanan keluar yang baru dibuat.

Anda juga dapat membuat aturan keamanan keluar NSG untuk Azure Storage dan ID Microsoft Entra. Pelajari selengkapnya tentang tag layanan.

Tag Azure Firewall

Jika Anda menggunakan Azure Firewall, buat aturan aplikasi dengan menggunakan tag AzureBackup Azure Firewall FQDN. Aturan ini memungkinkan semua akses keluar ke Azure Backup.

Nota

Azure Backup saat ini tidak mendukung Aturan Aplikasi yang diaktifkan inspeksi TLS di Azure Firewall.

Mengizinkan akses ke rentang IP layanan

Jika Anda memilih untuk mengizinkan IP layanan akses, lihat rentang IP dalam file JSON. Anda perlu mengizinkan akses ke IP yang sesuai dengan Azure Backup, Azure Storage, dan ID Microsoft Entra.

Mengizinkan akses ke layanan FQDN

Anda juga dapat menggunakan FQDN berikut untuk mengizinkan akses ke layanan yang diperlukan dari server Anda:

| Pelayanan | Nama domain yang akan diakses | Pelabuhan |

|---|---|---|

| Azure Backup | *.backup.windowsazure.com |

443 |

| Azure Storage | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Izinkan akses ke FQDN di bawah bagian 56 dan 59 menurut artikel ini. |

443 Jika berlaku. |

Gunakan server proksi HTTP untuk merutekan lalu lintas

Nota

Saat ini, Proksi HTTP untuk lalu lintas ID Microsoft Entra hanya didukung untuk database SAP ASE. Jika Anda perlu menghapus persyaratan konektivitas keluar (untuk lalu lintas Azure Backup dan Azure Storage) untuk pencadangan database melalui Azure Backup di VM ASE, gunakan opsi lain, seperti titik akhir privat.

Menggunakan server proksi HTTP untuk lalu lintas ID Microsoft Entra

Untuk menggunakan server proksi HTTP untuk merutekan lalu lintas untuk ID Microsoft Entra, ikuti langkah-langkah berikut:

Di database, buka

opt/msawb/binfolder .Buat file JSON baru bernama

ExtensionSettingsOverrides.json.Tambahkan pasangan kunci-nilai ke file JSON sebagai berikut:

{ "UseProxyForAAD":true, "UseProxyForAzureBackup":false, "UseProxyForAzureStorage":false, "ProxyServerAddress":"http://xx.yy.zz.mm:port" }Ubah izin dan kepemilikan file sebagai berikut:

chmod 750 ExtensionSettingsOverrides.json chown root:msawb ExtensionSettingsOverrides.json

Nota

Tidak diperlukan menghidupkan ulang layanan apa pun. Layanan Azure Backup akan mencoba merutekan lalu lintas ID Microsoft Entra melalui server proksi yang disebutkan dalam file JSON.

Gunakan aturan keluar

Jika pengaturan Firewall atau NSG memblokir management.azure.com domain dari Azure Virtual Machine, pencadangan rekam jepret gagal.

Buat aturan keluar berikut dan izinkan nama domain untuk mencadangkan database. Pelajari cara membuat aturan outbound.

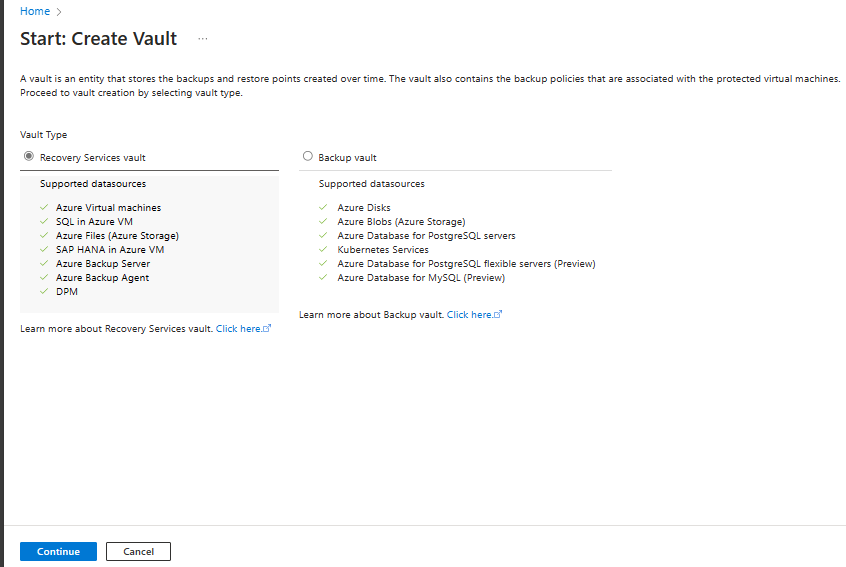

Buat brankas layanan pemulihan

Vault Layanan Pemulihan adalah entitas manajemen yang menyimpan titik pemulihan yang dibuat dari waktu ke waktu. Ini menyediakan antarmuka untuk melakukan operasi terkait pencadangan. Operasi ini mencakup upaya untuk mengambil cadangan sesuai permintaan, melakukan pemulihan, dan membuat kebijakan cadangan.

Untuk membuat Wadah Layanan Pemulihan:

Masuk ke portal Azure.

Cari Ketahanan, lalu buka dasbor Ketahanan .

Pada panel Vault , pilih + Vault.

Pilih Recovery Services Vault>Lanjutkan.

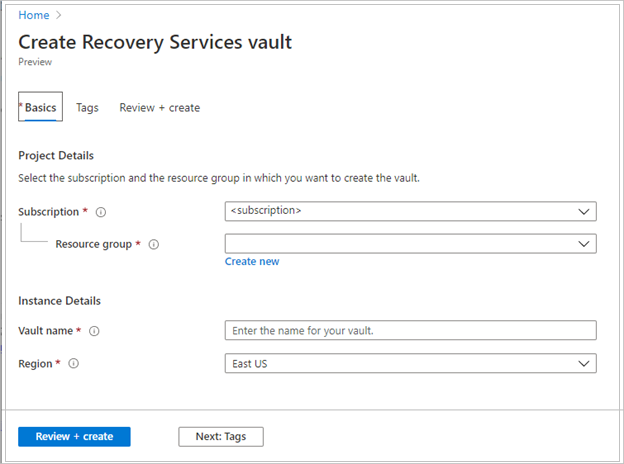

Pada panel Buat Vault Layanan Pemulihan, masukkan nilai-nilai berikut ini:

Langganan: pilih langganan yang akan digunakan. Jika Anda hanya anggota dari satu langganan, Anda akan melihat nama tersebut. Jika Anda tidak yakin langganan mana yang akan digunakan, gunakan langganan default. Beberapa pilihan hanya muncul jika akun kerja atau sekolah Anda dikaitkan dengan lebih dari satu langganan Azure.

Grup sumber daya: Gunakan grup sumber daya yang ada atau buat yang baru. Untuk menampilkan daftar grup sumber daya yang tersedia di langganan Anda, pilih Gunakan yang sudah ada. Kemudian pilih sumber daya di daftar dropdown. Untuk membuat grup sumber daya baru, pilih Buat baru, lalu masukkan nama. Untuk mengetahui informasi lengkap tentang grup sumber daya, lihat Gambaran umum Azure Resource Manager.

Nama brankas: Masukkan nama yang mudah diingat untuk mengidentifikasi brankas. Nama harus unik untuk langganan Azure. Tentukan nama yang memiliki minimal 2, tetapi tidak lebih dari 50 karakter. Nama harus dimulai dengan huruf dan hanya terdiri dari huruf, angka, dan tanda hubung.

Wilayah: Pilih wilayah geografis untuk vault. Untuk membuat vault guna membantu melindungi sumber data apa pun, vault harus berada di wilayah yang sama dengan sumber data.

Penting

Jika Anda tidak yakin dengan lokasi sumber data Anda, tutup jendela. Buka daftar sumber daya Anda di portal. Jika Anda memiliki sumber data di beberapa wilayah, buat vault Recovery Service untuk setiap wilayah. Buat vault di lokasi pertama sebelum Anda membuat vault di lokasi lain. Anda tidak perlu menentukan akun penyimpanan untuk menyimpan data cadangan. Brankas Layanan Pemulihan dan Azure Backup menangani langkah tersebut secara otomatis.

Setelah Anda memberikan nilai, pilih Tinjau + buat.

Untuk menyelesaikan pembuatan vault Layanan Pemulihan, pilih Buat.

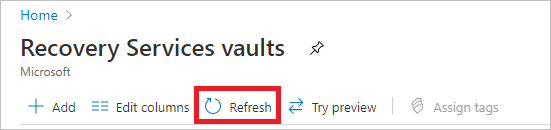

Pembuatan Recovery Services Vault mungkin memerlukan waktu. Pantau pemberitahuan status di area Pemberitahuan di kanan atas. Setelah vault dibuat, vault tersebut muncul dalam daftar vault Layanan Pemulihan. Jika vault tidak muncul, pilih Refresh.

Azure Backup sekarang mendukung vault yang tidak dapat diubah yang membantu Anda memastikan bahwa setelah titik pemulihan dibuat, mereka tidak dapat dihapus sebelum kedaluwarsa sesuai dengan kebijakan pencadangan. Anda dapat membuat imutabilitas tidak dapat diubah untuk membantu melindungi data cadangan Anda dari berbagai ancaman, termasuk serangan ransomware dan aktor jahat. Pelajari selengkapnya tentang brankas Azure Backup yang tidak dapat diubah.

Mengaktifkan Pemulihan Antar Wilayah

Di vault Layanan Pemulihan, Anda dapat mengaktifkan Pemulihan Lintas Wilayah yang memungkinkan Anda memulihkan database ke wilayah sekunder. Pelajari cara mengaktifkan Pemulihan Lintas Daerah.

Jelajahi berbagai database SAP ASE

Untuk menemukan database SAP ASE, ikuti langkah-langkah berikut:

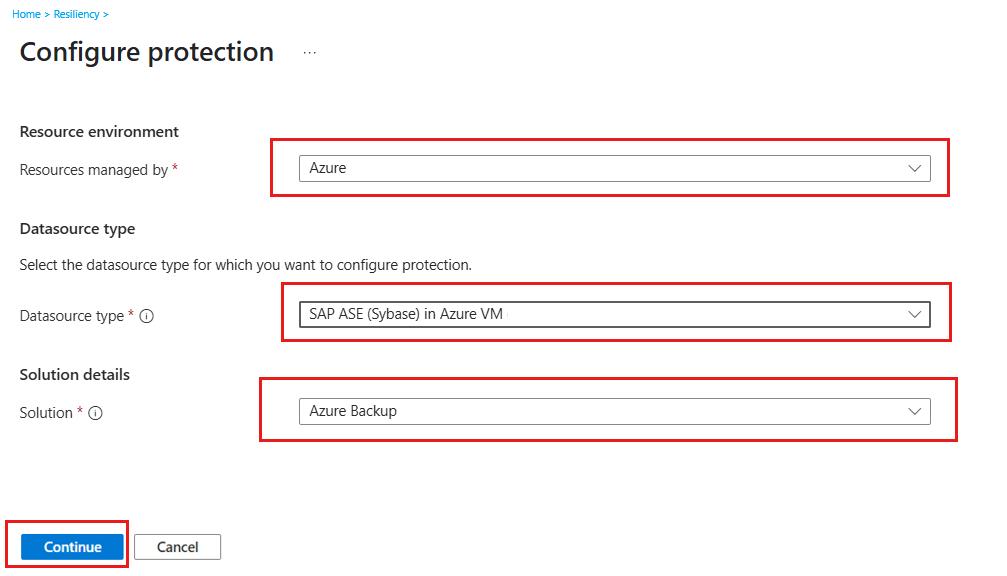

Buka Ketahanan, lalu pilih + Konfigurasikan perlindungan.

Pada panel Konfigurasi perlindungan , pilih Sumber Daya yang dikelola oleh sebagai Azure, Jenis sumber data sebagai SAP ASE (Sybase) di Azure VM, dan Solusi sebagai Azure Backup.

Pilih Lanjutkan.

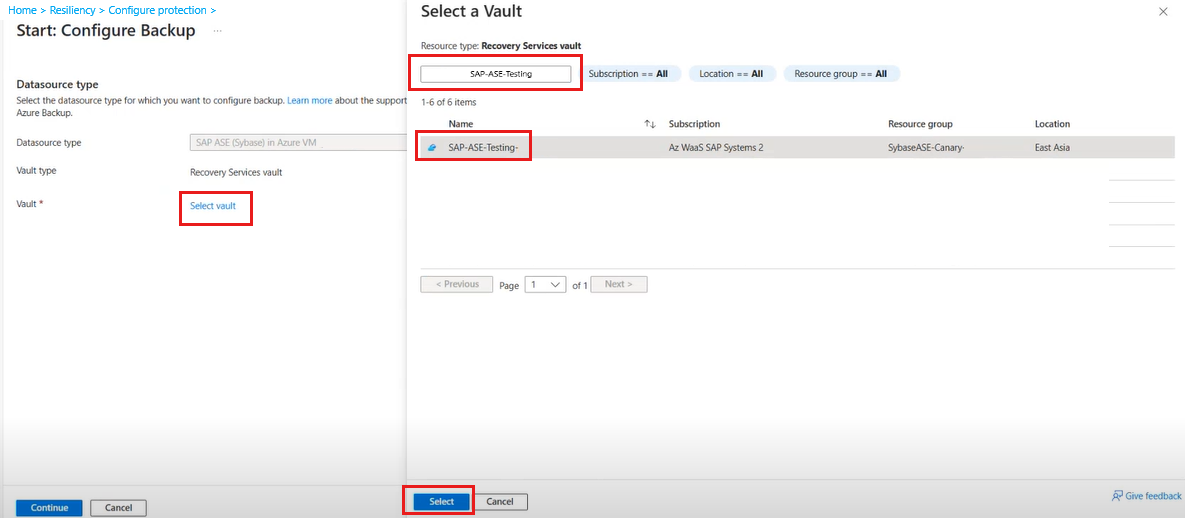

Pada panel Mulai: Konfigurasikan Cadangan , di bawah Vault, klik Pilih vault.

Pada panel Pilih Vault , di bawah Filter menurut nama, ketik nama vault yang menghosting database SAP ASE.

Pilih vault dari daftar, lalu klik Pilih.

Pada panel Mulai: Konfigurasikan Pencadangan , pilih Lanjutkan.

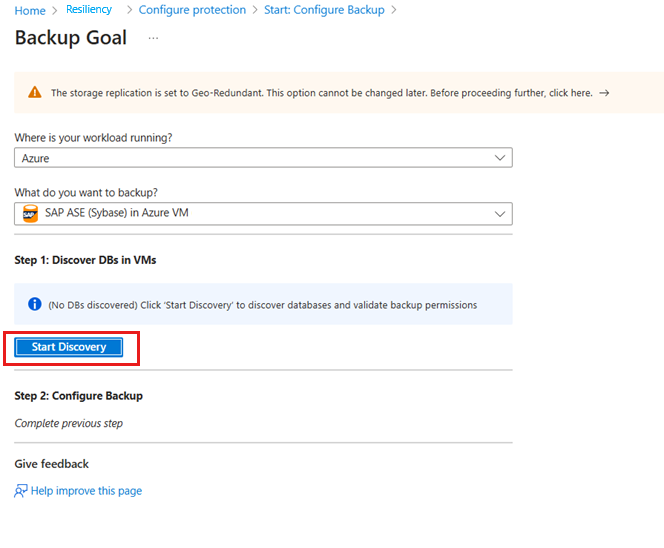

Pada panel Tujuan Pencadangan , pilih Mulai Penemuan untuk memulai penemuan VM Linux yang tidak terlindungi di wilayah vault.

Nota

- Setelah penemuan, komputer virtual yang tidak terlindungi akan muncul dalam portal, tercantum berdasarkan nama dan grup sumber daya.

- Jika VM tidak tercantum seperti yang diharapkan, periksa apakah komputer virtual sudah dicadangkan di vault.

- Beberapa VM dapat memiliki nama yang sama jika mereka termasuk dalam grup sumber daya yang berbeda.

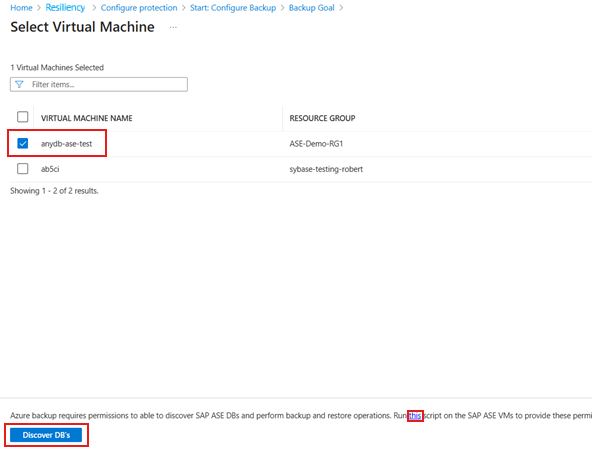

Pada panel Pilih Komputer Virtual , unduh skrip prepost yang menyediakan izin untuk layanan Azure Backup untuk mengakses VM SAP ASE untuk penemuan database.

Jalankan skrip pada setiap VM yang menghosting database SAP ASE yang ingin Anda buat cadangannya.

Setelah Anda menjalankan skrip pada VM, pada panel Pilih Komputer Virtual , pilih VM, lalu pilih Temukan DB.

Azure Backup menemukan semua database SAP ASE di VM. Selama penemuan, Azure Backup mendaftarkan VM dengan vault dan menginstal ekstensi di VM. Tidak ada agen yang diinstal di database.

Mengonfigurasi cadangan database SAP ASE (Sybase)

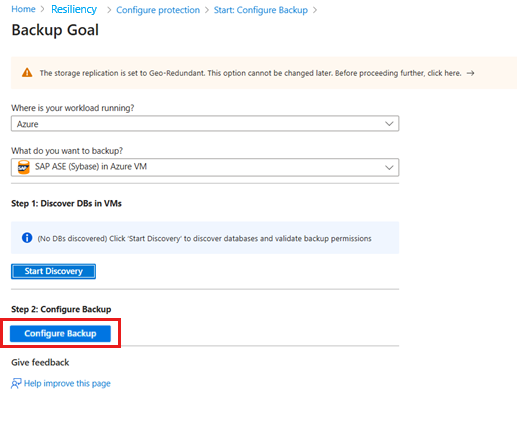

Setelah proses penemuan database selesai, Azure Backup mengalihkan ke panel Tujuan Pencadangan , memungkinkan Anda mengonfigurasi pengaturan cadangan untuk VM yang dipilih yang menghosting database SAP ASE.

Untuk mengonfigurasi operasi pencadangan untuk database SAP ASE, ikuti langkah-langkah berikut:

Pada panel Tujuan Pencadangan , di bawah Langkah 2, pilih Konfigurasikan Pencadangan.

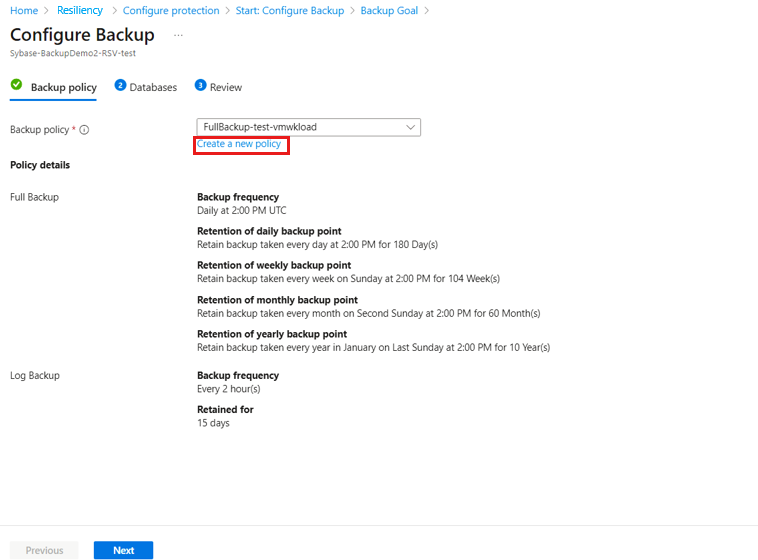

Pada panel Konfigurasi Cadangan , pada tab Kebijakan pencadangan , di bawah Kebijakan pencadangan, pilih Buat kebijakan baru untuk database.

Kebijakan pencadangan menentukan kapan cadangan diambil dan berapa lama disimpan.

- Kebijakan dibuat di tingkat vault.

- Beberapa vault dapat menggunakan kebijakan pencadangan yang sama, tetapi Anda harus menerapkan kebijakan pencadangan ke setiap vault.

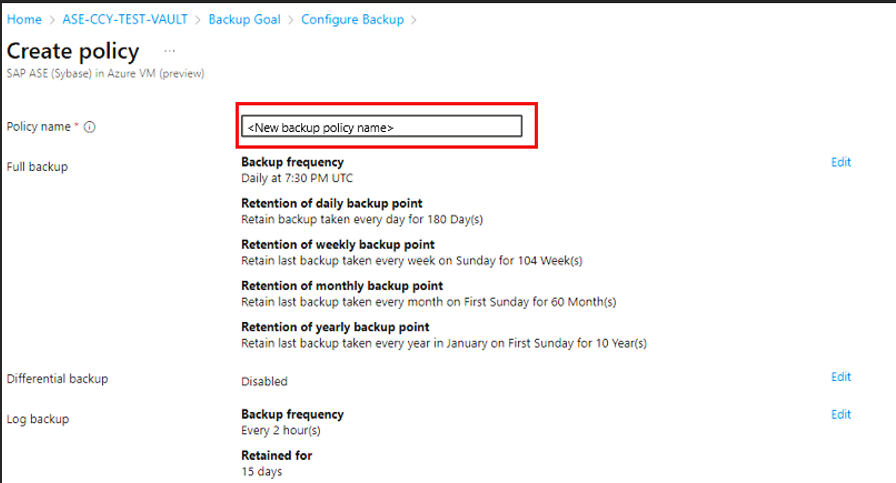

Pada panel Buat kebijakan , di bawah Nama kebijakan, masukkan nama untuk kebijakan baru.

Di bawah Pencadangan penuh, pilih Edit.

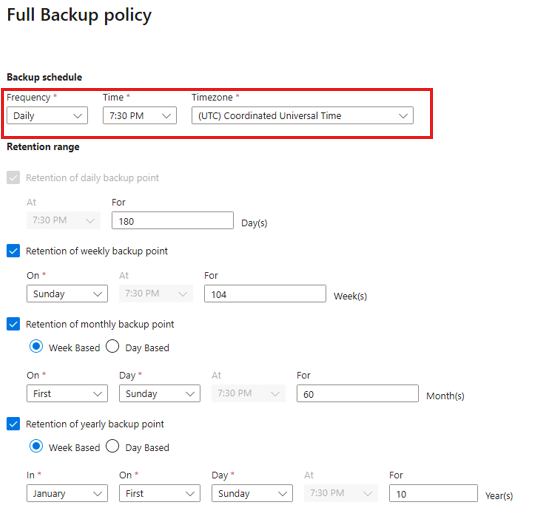

Pada panel Kebijakan Pencadangan Penuh , pilih Frekuensi Pencadangan, lalu pilih Harian atau Mingguan sesuai kebutuhan.

Harian: Pilih jam dan zona waktu di mana pekerjaan pencadangan dimulai.

Nota

- Anda harus menjalankan pencadangan penuh. Anda tidak dapat menonaktifkan opsi ini.

- Buka Kebijakan Pencadangan Penuh untuk melihat pengaturan kebijakan.

- Anda tidak dapat membuat cadangan diferensial untuk pencadangan penuh harian.

Mingguan: Pilih hari dalam seminggu, waktu, dan zona waktu tempat pekerjaan pencadangan berjalan.

Tangkapan layar berikut menunjukkan jadwal pencadangan untuk pencadangan penuh.

Rentang Retensi, tentukan rentang retensi untuk pencadangan penuh.

Nota

- Secara default, semua opsi dipilih. Hapus batas rentang retensi apa pun yang tidak ingin Anda gunakan, dan atur batas rentang retensi yang Anda inginkan.

- Periode retensi minimum untuk semua jenis cadangan (penuh/diferensial/log) adalah tujuh hari.

- Titik pemulihan ditandai untuk disimpan berdasarkan jangka waktu penyimpanannya. Misalnya, jika Anda memilih pencadangan penuh harian, hanya satu pencadangan penuh yang dipicu setiap hari.

- Cadangan untuk hari tertentu ditandai dan disimpan sesuai dengan rentang dan pengaturan retensi mingguan.

- Rentang retensi bulanan dan tahunan berperilaku dengan cara yang sama.

Pilih OK untuk menyimpan konfigurasi kebijakan.

Pada panel Buat Kebijakan , di bawah Pencadangan Diferensial, pilih Edit untuk menambahkan kebijakan diferensial.

Pada panel kebijakan Pencadangan Diferensial , pilih Aktifkan untuk membuka kontrol frekuensi dan retensi.

Nota

- Anda dapat menjalankan paling tidak satu cadangan diferensial per hari.

- Cadangan diferensial dapat dipertahankan selama maksimal 180 hari. Jika Anda memerlukan retensi yang lebih lama, Anda harus menggunakan cadangan penuh.

Pilih OK untuk menyimpan konfigurasi kebijakan.

Pada panel Kebijakan pencadangan , di bawah Pencadangan log, pilih Edit untuk menambahkan kebijakan pencadangan log transaksional.

Pada panel kebijakan Pencadangan Log , pilih Aktifkan untuk mengatur frekuensi dan kontrol retensi.

Nota

- Alur pencadangan log baru dimulai setelah satu pencadangan penuh berhasil diselesaikan.

- Setiap pencadangan log dihubungkan ke pencadangan penuh sebelumnya untuk membentuk rantai pemulihan. Pencadangan penuh ini dipertahankan sampai retensi cadangan log terakhir telah kedaluwarsa. Ini mungkin berarti bahwa pencadangan penuh dipertahankan selama periode tambahan untuk memastikan semua log dapat dipulihkan. Mari kita asumsikan pengguna memiliki pencadangan penuh mingguan, pencadangan diferensial harian, dan log dilakukan setiap 2 jam. Semuanya disimpan selama 30 hari. Tetapi cadangan penuh mingguan dapat dibersihkan/dihapus hanya setelah pencadangan penuh berikutnya tersedia, artinya, setelah tujuh + 30 hari. Misalnya, jika pencadangan penuh mingguan dilakukan pada 16 November, cadangan tersebut tetap disimpan hingga 16 Desember sesuai dengan kebijakan penyimpanan. Pencadangan log akhir untuk pencadangan penuh ini terjadi pada 22 November, sebelum pencadangan penuh terjadwal berikutnya. Karena cadangan log ini tetap dapat diakses hingga 22 Desember, pencadangan penuh 16 November tidak dapat dihapus hingga tanggal tersebut. Akibatnya, pencadangan penuh 16 November dipertahankan hingga 22 Desember.

Pilih OK untuk menyimpan konfigurasi kebijakan pencadangan log.

Pada panel Buat Kebijakan , pilih OK untuk menyelesaikan pembuatan kebijakan cadangan.

Pada panel Konfigurasi Cadangan , pada tab Kebijakan pencadangan , di bawah Kebijakan Pencadangan, pilih kebijakan baru dari daftar dropdown, lalu pilih Tambahkan.

Pilih Konfigurasikan cadangan.

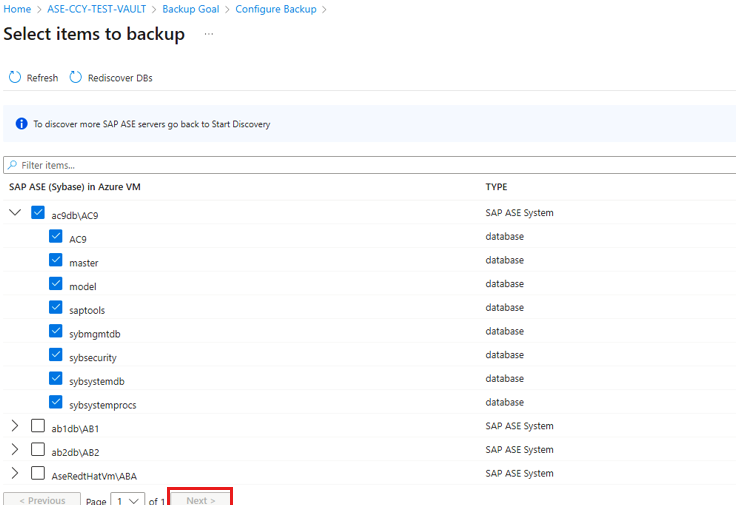

Pada panel Pilih item untuk dicadangkan , pilih Database untuk perlindungan, lalu pilih Berikutnya.

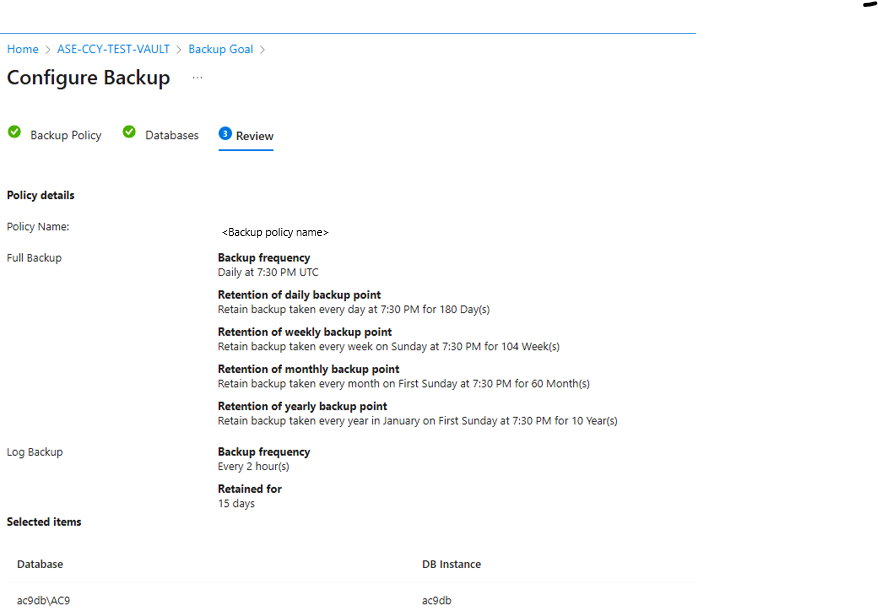

Pada panel Konfigurasi Cadangan , pada tab Tinjau , tinjau konfigurasi cadangan.

Pilih Aktifkan Pencadangan untuk memulai operasi pencadangan.

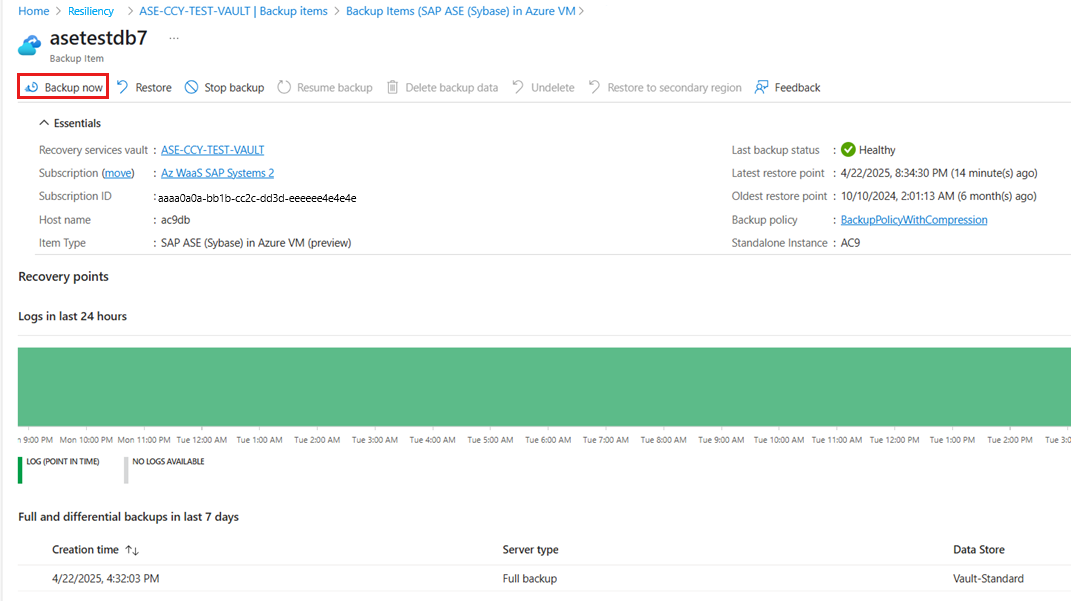

Menjalankan cadangan sesuai permintaan untuk database SAP ASE

Untuk menjalankan pencadangan sesuai permintaan untuk database SAP ASE, ikuti langkah-langkah berikut:

Buka Ketahanan, lalu pilih Vault.

Pada panel Vault , pilih vault Layanan Pemulihan dari daftar yang digunakan untuk mengonfigurasi cadangan.

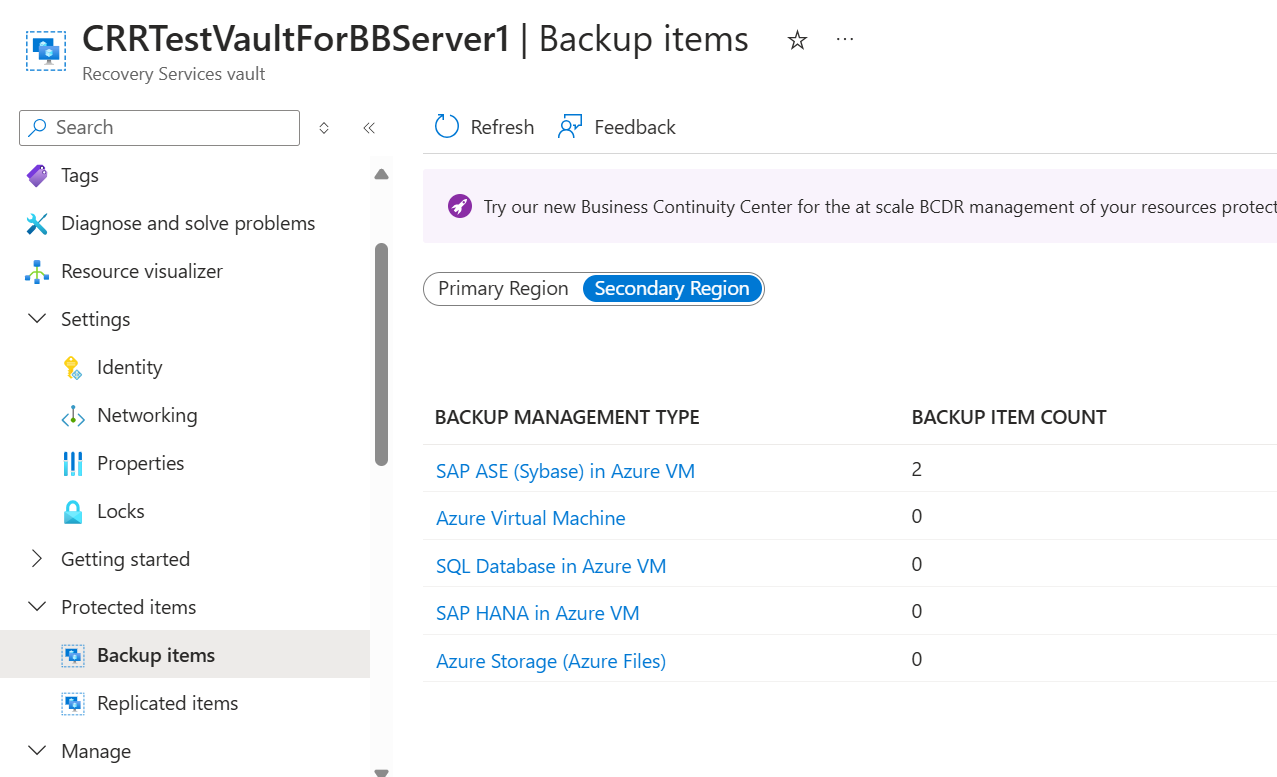

Pada vault Layanan Pemulihan yang dipilih, pilih Item cadangan.

Pada panel Item Cadangan , pilih Jenis Manajemen Cadangan sebagai SAP ASE (Sybase) di Azure VM.

Pilih tampilkan detail Database untuk pencadangan sesuai permintaan.

Pilih Cadangkan sekarang untuk mengambil cadangan sesuai permintaan.

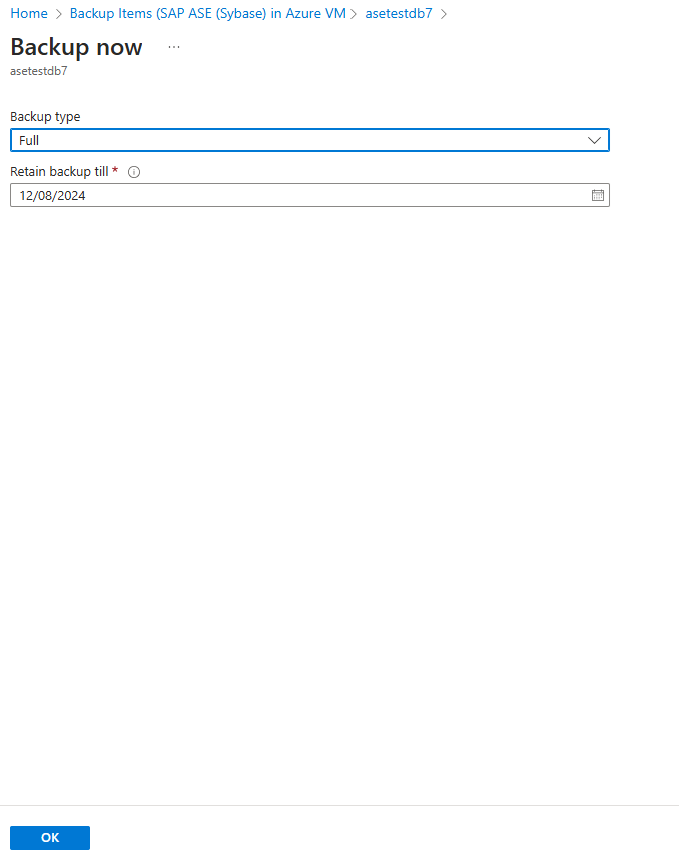

Pada panel Cadangkan Sekarang , pilih jenis cadangan yang ingin Anda lakukan, lalu pilih OK. Jenis cadangan sesuai permintaan yang Anda pilih menentukan periode retensi cadangan ini.

- Pencadangan penuh sesuai permintaan dipertahankan selama minimal 45 hari dan maksimum 99 tahun.

- Pencadangan diferensial sesuai permintaan dipertahankan sesuai retensi log yang ditetapkan dalam kebijakan.