Mengalirkan dan memfilter data dari server DNS Windows dengan konektor AMA

Artikel ini menjelaskan cara menggunakan konektor Azure Monitor Agent (AMA) untuk mengalirkan dan memfilter peristiwa dari log server Sistem Nama Domain (DNS) Windows Anda. Anda kemudian dapat menganalisis data Anda secara mendalam untuk melindungi server DNS Anda dari ancaman dan serangan.

AMA dan ekstensi DNS-nya diinstal pada Server Windows Anda untuk mengunggah data dari log analitik DNS Anda ke ruang kerja Microsoft Sentinel Anda. Pelajari tentang konektor.

Gambaran Umum

Mengapa penting untuk memantau aktivitas DNS

DNS adalah protokol yang banyak digunakan, yang memetakan antara nama host dan alamat IP yang dapat dibaca komputer. Karena DNS tidak dirancang dengan mempertimbangkan keamanan, layanan ini sangat ditargetkan oleh aktivitas berbahaya, menjadikan pengelogan sebagai bagian penting dari pemantauan keamanan.

Beberapa ancaman terkenal yang menargetkan server DNS meliputi:

- Serangan DDoS yang menargetkan server DNS

- Amplifikasi DNS DDoS

- Pembajakan DNS

- Penerowongan DNS

- Keracunan DNS

- Spoofing DNS

- Serangan NXDOMAIN

- Serangan domain Phantom

Peristiwa DNS Windows melalui konektor AMA

Sementara beberapa mekanisme diperkenalkan untuk meningkatkan keamanan protokol ini secara keseluruhan, server DNS masih merupakan layanan yang sangat ditargetkan. Organisasi dapat memantau log DNS untuk memahami dengan lebih baik aktivitas jaringan, dan untuk mengidentifikasi perilaku mencurigakan atau serangan yang menargetkan sumber daya dalam jaringan. Konektor Peristiwa DNS Windows melalui AMA menyediakan jenis visibilitas ini.

Dengan konektor, Anda dapat:

- Mengidentifikasi klien yang mencoba mengatasi nama domain berbahaya.

- Menampilkan dan memantau beban permintaan di server DNS.

- Menampilkan kegagalan pendaftaran DNS dinamis.

- Mengidentifikasi nama domain yang sering ditanyakan dan klien yang banyak bicara.

- Mengidentifikasi rekaman sumber daya kedaluwarsa.

- Menampilkan semua log terkait DNS di satu tempat.

Cara kerja kumpulan dengan Peristiwa DNS Windows melalui konektor AMA

Konektor AMA menggunakan ekstensi DNS yang diinstal untuk mengumpulkan dan mengurai log.

Catatan

Peristiwa DNS Windows melalui konektor AMA saat ini hanya mendukung aktivitas peristiwa analitik.

Konektor mengalirkan peristiwa ke ruang kerja Microsoft Sentinel untuk dianalisis lebih lanjut.

Anda sekarang dapat menggunakan filter tingkat lanjut untuk memfilter peristiwa atau informasi tertentu. Dengan filter tingkat lanjut, Anda hanya mengunggah data berharga yang ingin Anda pantau, mengurangi biaya dan penggunaan bandwidth.

Normalisasi menggunakan ASIM

Konektor ini sepenuhnya dinormalisasi menggunakan pengurai Model Informasi Keamanan Tingkat Lanjut (ASIM). Konektor mengalirkan peristiwa yang berasal dari log analitik ke dalam tabel yang dinormalisasi bernama ASimDnsActivityLogs. Tabel ini bertindak sebagai penerjemah, menggunakan satu bahasa terpadu, dibagikan di semua konektor DNS yang akan datang.

Untuk pengurai sumber-agnostik yang menyatukan semua data DNS dan memastikan bahwa analisis Anda berjalan di semua sumber yang dikonfigurasi, gunakan pengurai pemersatu _Im_DnsDNS ASIM .

Pengurai pemersatu ASIM melengkapi tabel ASimDnsActivityLogs asli. Meskipun tabel asli sesuai dengan ASIM, pengurai diperlukan untuk menambahkan kemampuan, seperti alias, hanya tersedia pada waktu kueri, dan untuk menggabungkan ASimDnsActivityLogs dengan sumber data DNS lainnya.

Skema DNS ASIM mewakili aktivitas protokol DNS, seperti yang dicatat di server DNS Windows di log analitik. Skema diatur oleh daftar parameter resmi dan RFC yang menentukan bidang dan nilai.

Lihat daftar bidang server DNS Windows yang diterjemahkan ke dalam nama bidang yang dinormalisasi.

Menyiapkan DNS Windows melalui konektor AMA

Anda dapat mengatur konektor dengan dua cara:

- Portal Microsoft Sentinel. Dengan penyiapan ini, Anda dapat membuat, mengelola, dan menghapus satu Aturan Pengumpulan Data (DCR) per ruang kerja. Bahkan jika Anda menentukan beberapa DCR melalui API, portal hanya menampilkan satu DCR.

- API. Dengan pengaturan ini, Anda dapat membuat, mengelola, dan menghapus beberapa DCR.

Prasyarat

Sebelum Anda mulai, pastikan Anda memiliki:

- Solusi Microsoft Sentinel diaktifkan.

- Ruang kerja Microsoft Sentinel yang ditentukan.

- Windows Server 2012 R2 dengan perbaikan audit dan yang lebih baru.

- Server DNS Windows.

- Untuk mengumpulkan peristiwa dari sistem apa pun yang bukan mesin virtual Azure, pastikan Azure Arc diinstal. Instal dan aktifkan Azure Arc sebelum Anda mengaktifkan konektor berbasis Agen Azure Monitor. Persyaratan ini meliputi:

- Server Windows terinstal pada komputer fisik

- Server Windows terinstal pada komputer virtual lokal

- Server Windows dipasang pada komputer virtual di cloud non-Azure

Menyiapkan konektor di portal Microsoft Sentinel (antarmuka pengguna)

Buka halaman konektor dan buat DCR

- Buka portal Microsoft Azure dan navigasikan ke layanan Microsoft Azure Sentinel.

- Di bilah Konektor data, di bilah penelusuran, ketik DNS.

- Pilih Peristiwa DNS Windows melalui konektor AMA .

- Di bawah deskripsi konektor, pilih Buka halaman konektor.

- Di area Konfigurasi, pilih Buat aturan kumpulan data. Anda dapat membuat satu DCR per ruang kerja. Jika Anda perlu membuat beberapa DCR, gunakan API.

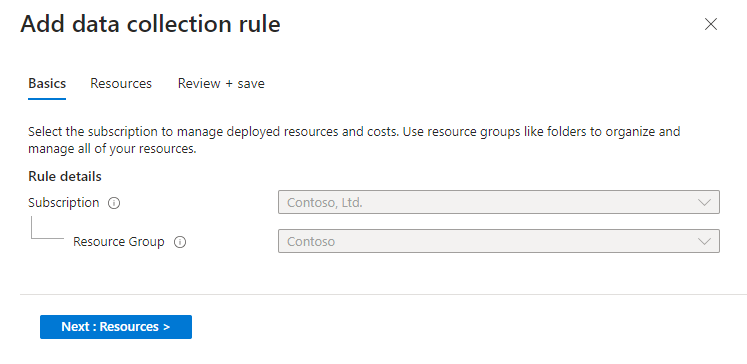

Nama DCR, langganan, dan grup sumber daya diatur secara otomatis berdasarkan nama ruang kerja, langganan saat ini, dan grup sumber daya tempat konektor dipilih.

Menentukan sumber daya (mesin virtual)

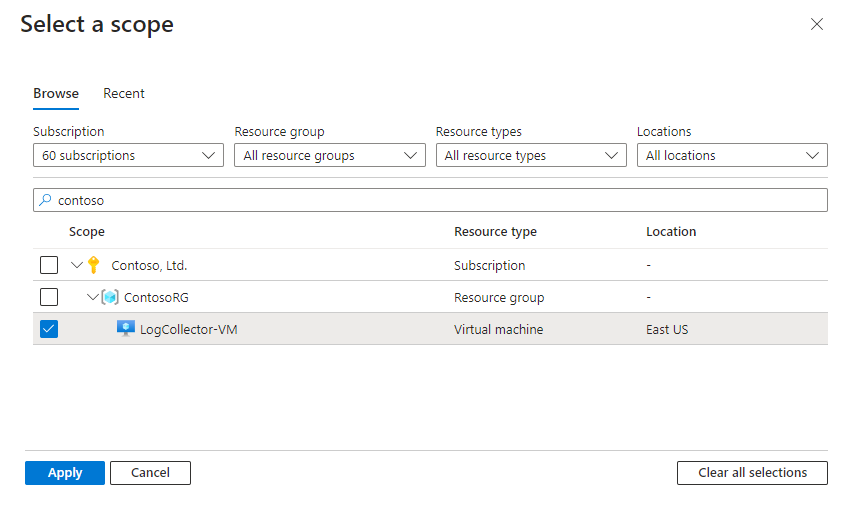

Pilih tab Sumber Daya dan pilih Tambahkan Sumber Daya.

Pilih mesin virtual tempat Anda ingin memasang konektor untuk mengumpulkan log.

Tinjau perubahan Anda dan pilih Simpan>Terapkan.

Memfilter peristiwa yang tidak diinginkan

Saat Anda menggunakan filter, Anda mengecualikan peristiwa yang ditentukan oleh filter. Dengan kata lain, Microsoft Sentinel tidak mengumpulkan data untuk peristiwa yang ditentukan. Meskipun langkah ini tidak diperlukan, ini dapat membantu mengurangi biaya dan menyederhanakan triase peristiwa.

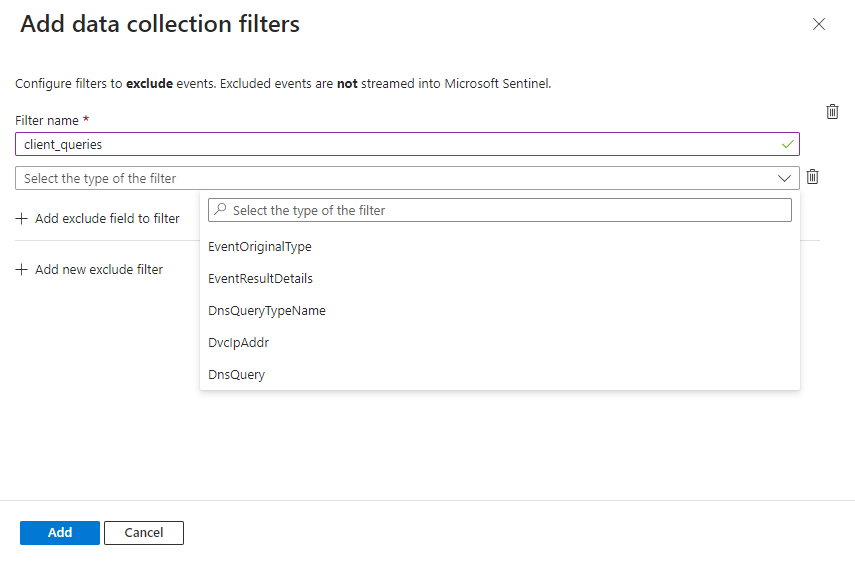

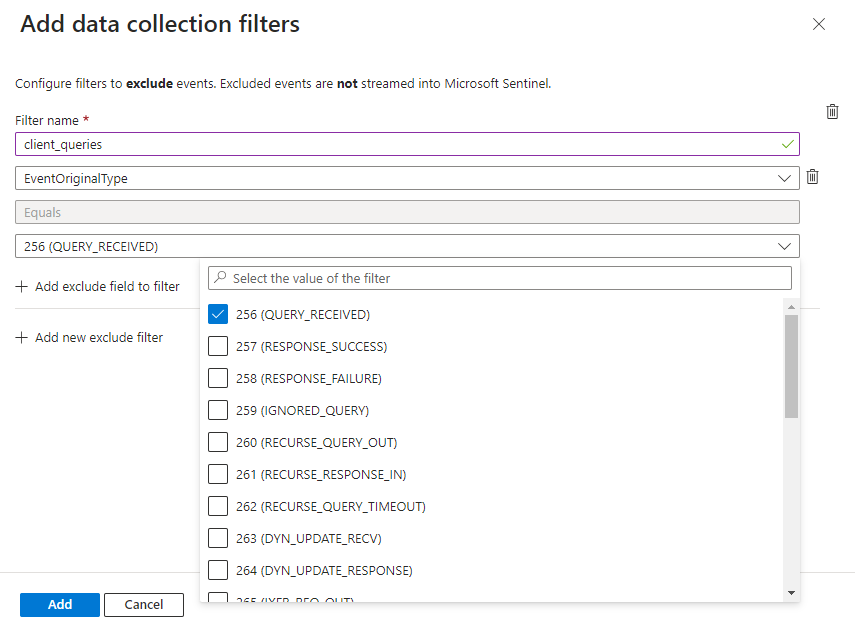

Untuk membuat filter:

Pada halaman konektor, di area Konfigurasi, pilih Tambahkan filter kumpulan data.

Ketik nama untuk filter dan pilih jenis filter. Jenis filter adalah parameter yang mengurangi jumlah peristiwa yang dikumpulkan. Parameter dinormalisasi sesuai dengan skema normalisasi DNS. Lihat daftar bidang yang tersedia untuk pemfilteran.

Pilih nilai yang ingin Anda filter bidangnya dari antara nilai yang tercantum di menu drop-down.

Untuk menambahkan filter kompleks, pilih Tambahkan bidang kecualikan untuk memfilter dan menambahkan bidang yang relevan. Lihat contoh di bagian Menggunakan filter tingkat lanjut di bawah ini.

Untuk menambahkan lebih banyak filter baru, pilih Tambahkan filter pengecualian baru.

Setelah selesai menambahkan filter, pilih Tambahkan.

Kembali ke halaman konektor utama, pilih Terapkan perubahan untuk menyimpan dan menyebarkan filter ke konektor Anda. Untuk mengedit atau menghapus filter atau bidang yang sudah ada, pilih ikon edit atau hapus dalam tabel di bawah area Konfigurasi .

Untuk menambahkan bidang atau filter setelah penyebaran awal Anda, pilih Tambahkan filter pengumpulan data lagi.

Menyiapkan konektor dengan API

Anda dapat membuat DCR menggunakan API. Gunakan opsi ini jika Anda perlu membuat beberapa DCR.

Gunakan contoh ini sebagai templat untuk membuat atau memperbarui DCR:

URL permintaan dan header

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Insights/dataCollectionRules/{dataCollectionRuleName}?api-version=2019-11-01-preview

Isi permintaan

{

"properties": {

"dataSources": {

"windowsEventLogs": [],

"extensions": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"extensionName": "MicrosoftDnsAgent",

"extensionSettings": {

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"260"

]

}

]

}

]

},

"name": "SampleDns"

}

]

},

"destinations": {

"logAnalytics": [

{

"workspaceResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.OperationalInsights/workspaces/{sentinelWorkspaceName}",

"workspaceId": {WorkspaceGuid}",

"name": "WorkspaceDestination"

}

]

},

"dataFlows": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"destinations": [

" WorkspaceDestination "

]

}

],

},

"location": "eastus2",

"tags": {},

"kind": "Windows",

"id":"/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Insights/dataCollectionRules/{workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"name": " {workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"type": "Microsoft.Insights/dataCollectionRules",

}

Menggunakan filter tingkat lanjut

Log peristiwa server DNS dapat berisi sejumlah besar peristiwa. Anda dapat menggunakan pemfilteran tingkat lanjut untuk memfilter peristiwa yang tidak diperlukan sebelum data diunggah, menghemat waktu dan biaya triase yang berharga. Filter menghapus data yang tidak dibutuhkan dari aliran peristiwa yang diunggah ke ruang kerja Anda.

Filter didasarkan pada kombinasi bidang dalam jumlah banyak.

- Anda dapat menggunakan beberapa nilai untuk setiap bidang menggunakan daftar yang dipisahkan koma.

- Untuk membuat filter campuran, gunakan bidang yang berbeda dengan relasi AND.

- Untuk menggabungkan filter yang berbeda, gunakan hubungan OR di antara filter tersebut.

Tinjau bidang yang tersedia untuk pemfilteran.

Gunakan kartubebas

Anda dapat menggunakan wildcard di filter tingkat lanjut. Tinjau pertimbangan ini saat menggunakan wildcard:

- Tambahkan titik setelah setiap tanda bintang (

*.). - Jangan gunakan spasi di antara daftar domain.

- Wildcard hanya berlaku untuk subdomain domain, termasuk

www.domain.com, terlepas dari protokolnya. Misalnya, jika Anda menggunakan*.domain.comdalam filter tingkat lanjut:- Filter berlaku untuk

www.domain.comdansubdomain.domain.com, terlepas dari apakah protokolnya adalah HTTPS, FTP, dan sebagainya. - Filter tidak berlaku untuk

domain.com. Untuk menerapkan filter kedomain.com, tentukan domain secara langsung, tanpa menggunakan wildcard.

- Filter berlaku untuk

Contoh filter tingkat Lanjut

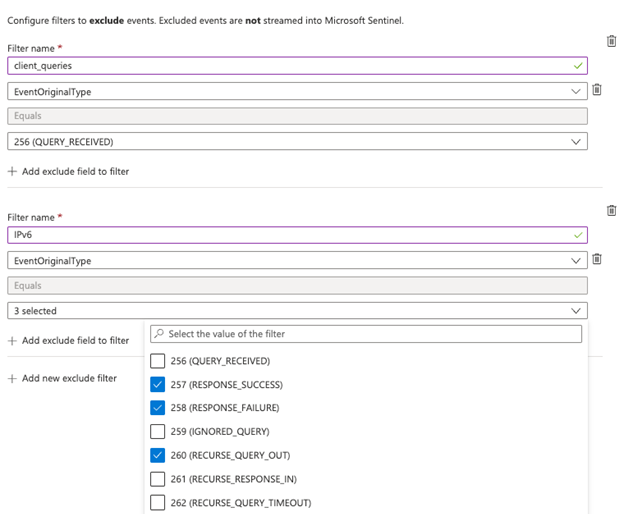

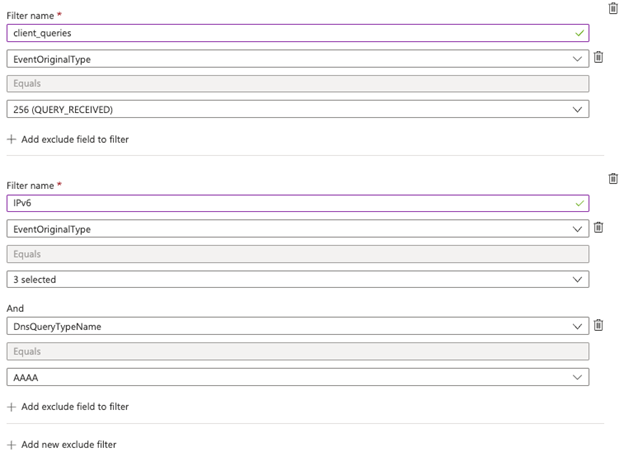

Jangan mengumpulkan ID peristiwa tertentu

Filter ini menginstruksikan konektor untuk tidak mengumpulkan EventID 256 atau EventID 257 atau EventID 260 dengan alamat IPv6.

Menggunakan portal Microsoft Sentinel:

Buat filter dengan bidang EventOriginalType, menggunakan operator Equals, dengan nilai 256, 257, dan 260.

Buat filter dengan bidang EventOriginalType yang ditentukan di atas, dan menggunakan operator And, juga menyertakan bidang DnsQueryTypeName yang diatur ke AAAA.

Menggunakan API:

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"256", "257", "260"

]

},

{

"Field": "DnsQueryTypeName",

"FieldValues": [

"AAAA"

]

}

]

},

{

"FilterName": "EventResultDetails",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"230"

]

},

{

"Field": "EventResultDetails",

"FieldValues": [

"BADKEY","NOTZONE"

]

}

]

}

]

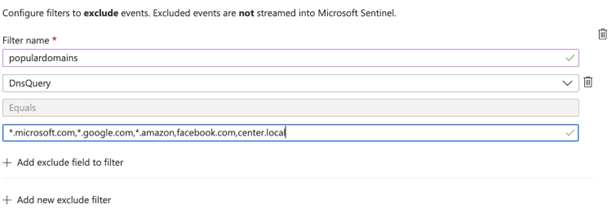

Jangan kumpulkan peristiwa dengan domain tertentu

Filter ini menginstruksikan konektor untuk tidak mengumpulkan peristiwa dari subdomain microsoft.com, google.com, amazon.com, atau peristiwa apa pun dari facebook.com atau center.local.

Menggunakan portal Microsoft Sentinel:

Atur bidang DnsQuery menggunakan operator Equals, dengan daftar *.microsoft.com,*.google.com,facebook.com,*.amazon.com,center .lokal.

Tinjau pertimbangan ini untuk menggunakan wildcard.

Untuk menentukan nilai yang berbeda dalam satu bidang, gunakan operator OR.

Menggunakan API:

Tinjau pertimbangan ini untuk menggunakan wildcard.

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "DnsQuery",

"FieldValues": [

"*.microsoft.com", "*.google.com", "facebook.com", "*.amazon.com","center.local"

]

},

}

}

]

Langkah berikutnya

Dalam artikel ini, Anda mempelajari cara menyiapkan peristiwa DNS Windows melalui konektor AMA untuk mengunggah data dan memfilter log DNS Windows Anda. Untuk mempelajari selengkapnya tentang Microsoft Azure Sentinel, lihat artikel berikut:

- Pelajari cara mendapatkan visibilitas ke dalam data Anda, dan potensi ancaman.

- Mulai mendeteksi ancaman dengan Microsoft Azure Sentinel.

- Gunakan buku kerja untuk memantau data Anda.