Tutorial: Mengonfigurasi Datawiza untuk mengaktifkan autentikasi multifaktor Microsoft Entra dan akses menyeluruh ke Oracle JD Edwards

Dalam tutorial ini, pelajari cara mengaktifkan akses menyeluruh (SSO) Microsoft Entra dan autentikasi multifaktor Microsoft Entra untuk aplikasi Oracle JD Edwards (JDE) menggunakan Proksi Akses Datawiza (DAP).

Pelajari lebih lanjut Proksi Akses Datawiza

Manfaat mengintegrasikan aplikasi dengan MICROSOFT Entra ID menggunakan DAP:

- Merangkul keamanan proaktif dengan Zero Trust - model keamanan yang beradaptasi dengan lingkungan modern dan merangkul tempat kerja hibrid, sambil melindungi orang, perangkat, aplikasi, dan data

- Akses menyeluruh Microsoft Entra - akses aman dan mulus untuk pengguna dan aplikasi, dari lokasi mana pun, menggunakan perangkat

- Cara kerjanya: Autentikasi multifaktor Microsoft Entra - pengguna diminta selama masuk untuk bentuk identifikasi, seperti kode di ponsel mereka atau pemindaian sidik jari

- Apa itu Akses Bersyarat? - kebijakan adalah pernyataan if-then, jika pengguna ingin mengakses sumber daya, maka mereka harus menyelesaikan tindakan

- Autentikasi dan otorisasi yang mudah di ID Microsoft Entra dengan Datawiza tanpa kode - gunakan aplikasi web seperti: Oracle JDE, Oracle E-Business Suite, Oracle Sibel, dan aplikasi yang ditanam di rumah

- Menggunakan Datawiza Cloud Management Console (DCMC) - mengelola akses ke aplikasi di cloud publik dan lokal

Deskripsi Skenario

Skenario ini berfokus pada integrasi aplikasi Oracle JDE menggunakan header otorisasi HTTP untuk mengelola akses ke konten yang dilindungi.

Dalam aplikasi warisan, karena tidak adanya dukungan protokol modern, integrasi langsung dengan Microsoft Entra SSO sulit. DAP dapat menjenjangkan kesenjangan antara aplikasi warisan dan sarana kontrol ID modern, melalui transisi protokol. DAP menurunkan overhead integrasi, menghemat waktu rekayasa, dan meningkatkan keamanan aplikasi.

Arsitektur skenario

Solusi skenario memiliki komponen berikut:

- ID Microsoft Entra - layanan manajemen identitas dan akses yang membantu pengguna masuk dan mengakses sumber daya eksternal dan internal

- Aplikasi Oracle JDE - aplikasi warisan yang dilindungi oleh ID Microsoft Entra

- Proksi Akses Datawiza (DAP) - proksi terbalik berbasis kontainer yang mengimplementasikan OpenID Koneksi (OIDC), OAuth, atau Security Assertion Markup Language (SAML) untuk alur masuk pengguna. Ini meneruskan identitas secara transparan ke aplikasi melalui header HTTP.

- Datawiza Cloud Management Console (DCMC) -konsol untuk mengelola DAP. Administrator menggunakan UI dan RESTful API untuk mengonfigurasi DAP dan kebijakan kontrol akses.

Pelajari selengkapnya: Arsitektur autentikasi Datawiza dan Microsoft Entra

Prasyarat

Pastikan prasyarat berikut terpenuhi.

- Langganan Azure.

- Jika Anda tidak memilikinya, Anda bisa mendapatkan akun gratis Azure

- Penyewa Microsoft Entra yang ditautkan ke langganan Azure

- Docker dan Docker Compose

- Buka docs.docker.com untuk Mendapatkan Docker dan Menginstal Docker Compose

- Identitas pengguna disinkronkan dari direktori lokal ke ID Microsoft Entra, atau dibuat di ID Microsoft Entra dan mengalir kembali ke direktori lokal

- Akun dengan ID Microsoft Entra dan peran Administrator Aplikasi. Lihat, peran bawaan Microsoft Entra, semua peran

- Lingkungan Oracle JDE

- (Opsional) Sertifikat web SSL untuk menerbitkan layanan melalui HTTPS. Anda juga dapat menggunakan sertifikat default yang ditandatangani sendiri Datawiza untuk pengujian

Memulai dengan DAB

Untuk mengintegrasikan Oracle JDE dengan MICROSOFT Entra ID:

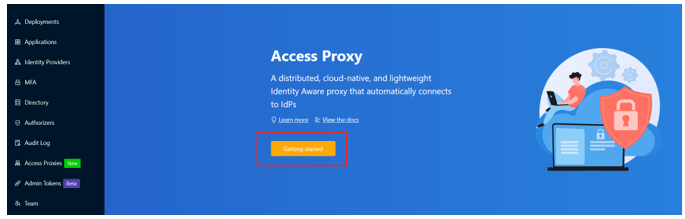

Masuk ke Konsol Manajemen Cloud Datawiza.

Halaman Selamat datang muncul.

Pilih tombol Memulai yang berwarna oranye.

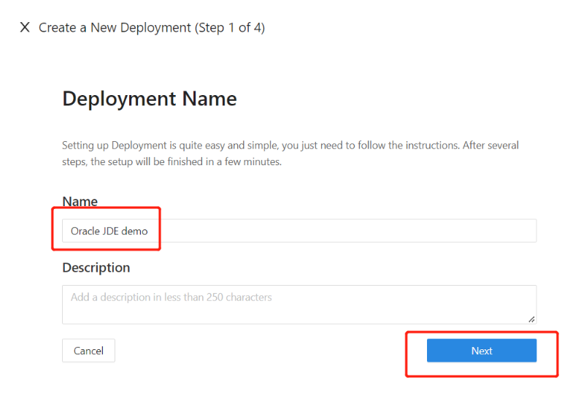

Di bidang Nama dan Deskripsi, masukkan informasi.

Pilih Selanjutnya.

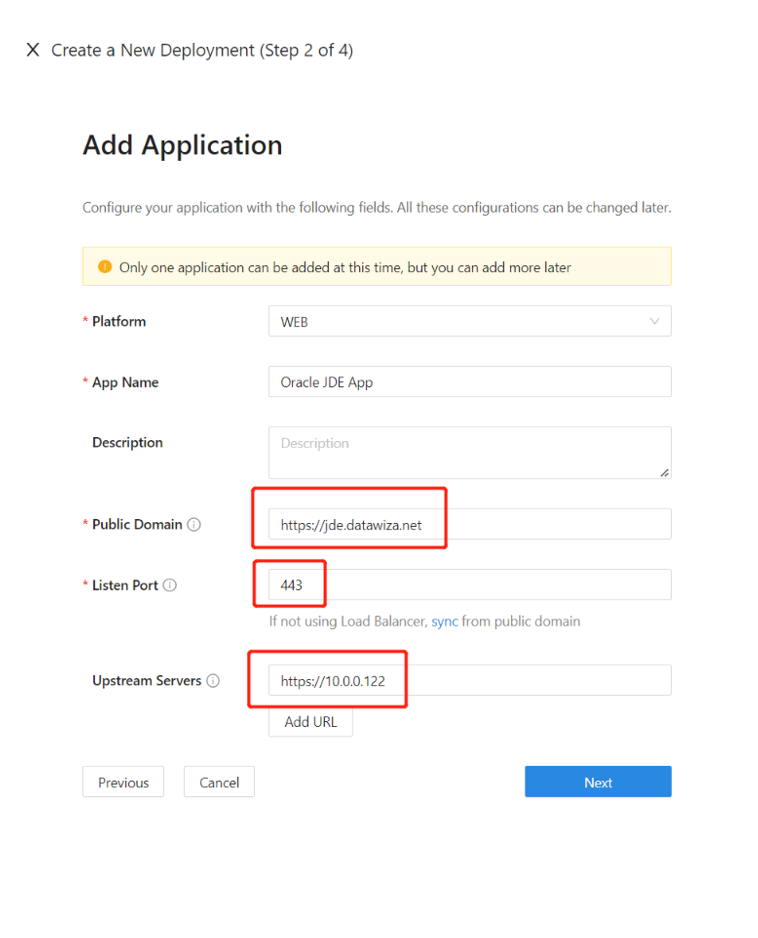

Pada dialog Tambahkan Aplikasi, untuk Platform, pilih Web.

Untuk Nama Aplikasi, masukkan nama aplikasi unik.

Untuk Domain Publik, misalnya masukkan

https://jde-external.example.com. Untuk menguji konfigurasi, Anda dapat menggunakan DNS localhost. Jika Anda tidak menyebarkan DAP di belakang load balancer, gunakan port Domain Publik.Untuk Dengarkan Port, pilih port yang didengarkan DAP.

Untuk Server Upstream, pilih URL implementasi Oracle JDE dan port yang akan dilindungi.

Pilih Selanjutnya.

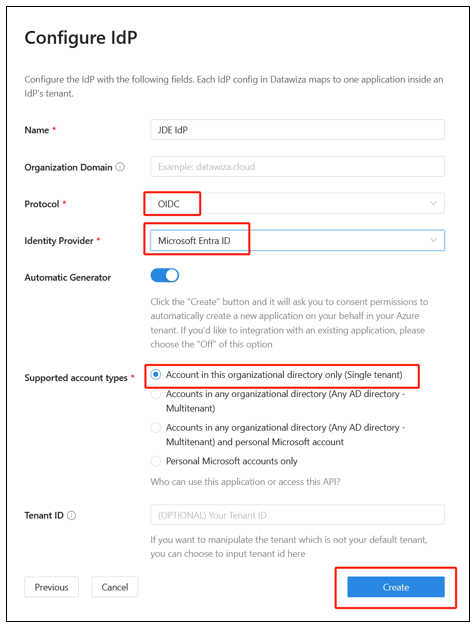

- Pada dialog Konfigurasi IdP, masukkan informasi.

Catatan

Gunakan integrasi satu klik DCMC untuk membantu menyelesaikan konfigurasi Microsoft Entra. DCMC memanggil Graph API untuk membuat pendaftaran aplikasi atas nama Anda di penyewa Microsoft Entra Anda. Buka docs.datawiza.com untuk Integrasi Satu Klik Dengan MICROSOFT Entra ID.

- Pilih Buat.

Halaman penyebaran DAP muncul.

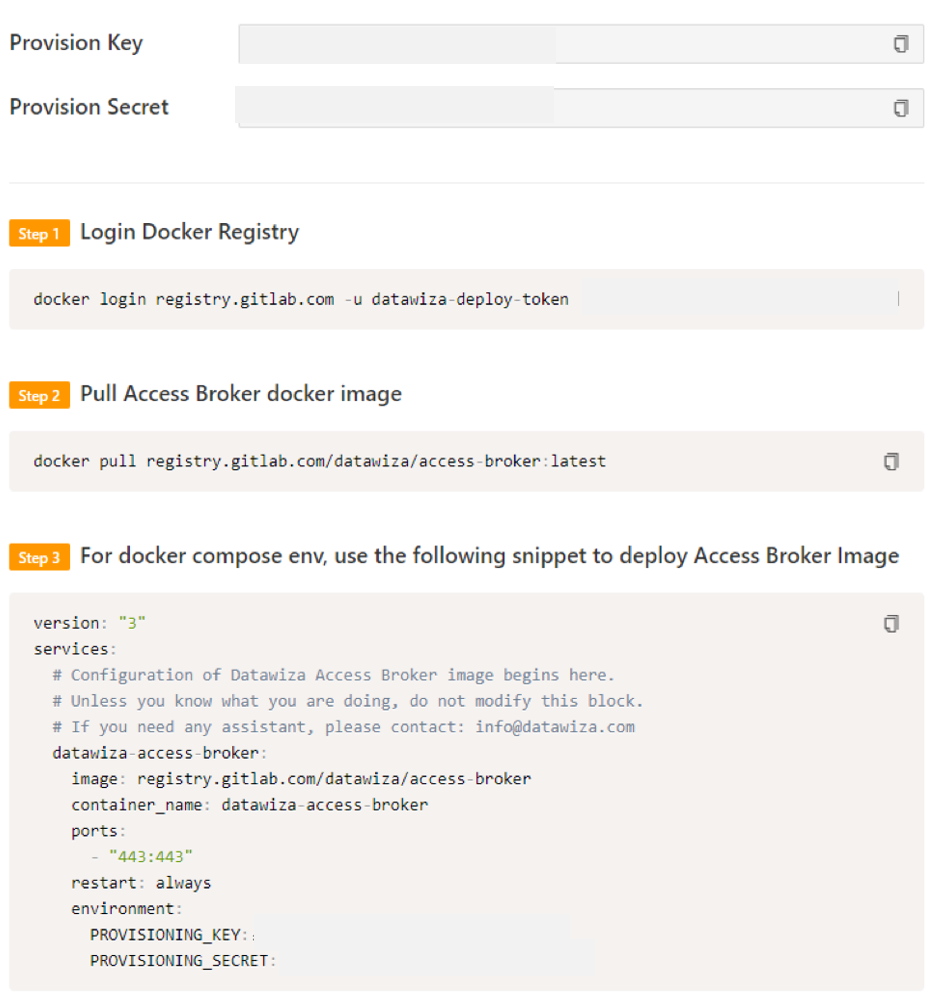

Catat penyebaran file Docker Compose. File ini mencakup gambar DAP, Kunci Provisi, dan Rahasia Provisi, yang menarik konfigurasi dan kebijakan terbaru dari DCMC.

Header SSO dan HTTP

DAP mendapatkan atribut pengguna dari IdP dan meneruskannya ke aplikasi upstram dengan header atau cookie.

Aplikasi Oracle JDE perlu mengenali pengguna: menggunakan nama, aplikasi menginstruksikan DAP untuk meneruskan nilai dari IdP ke aplikasi melalui header HTTP.

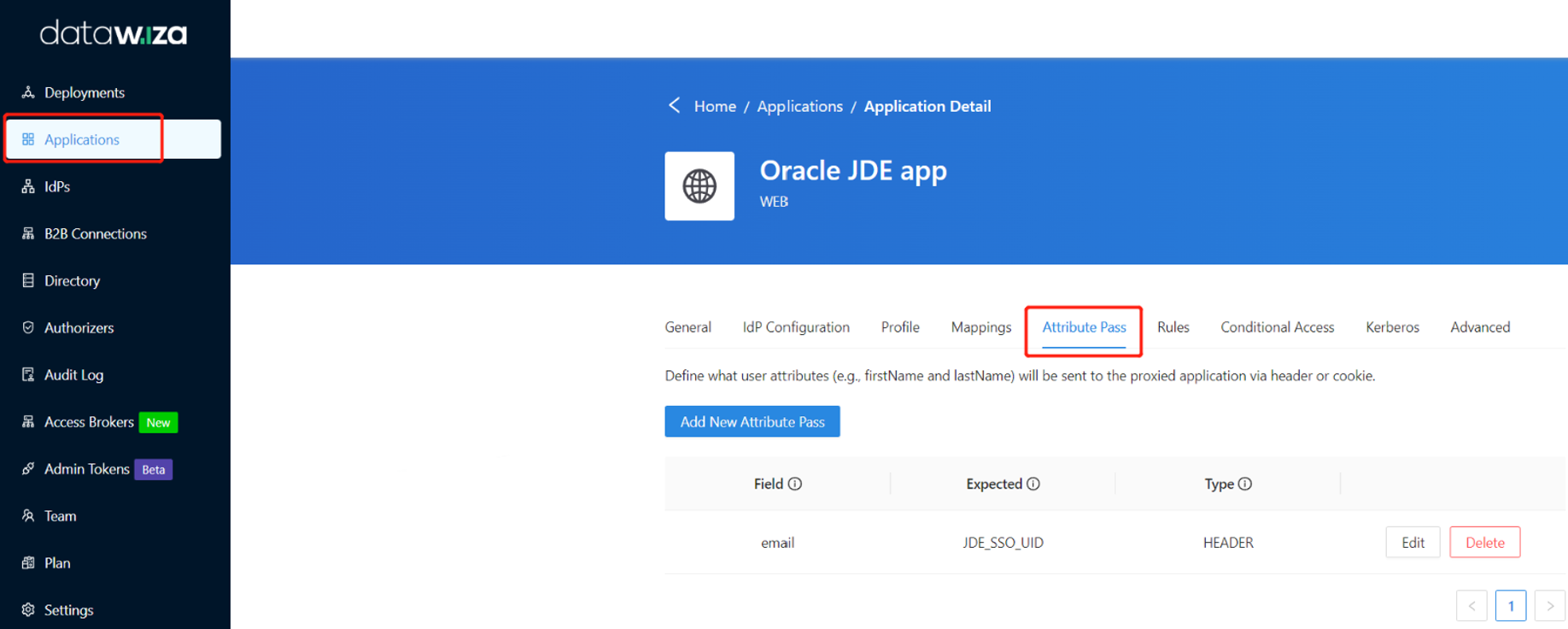

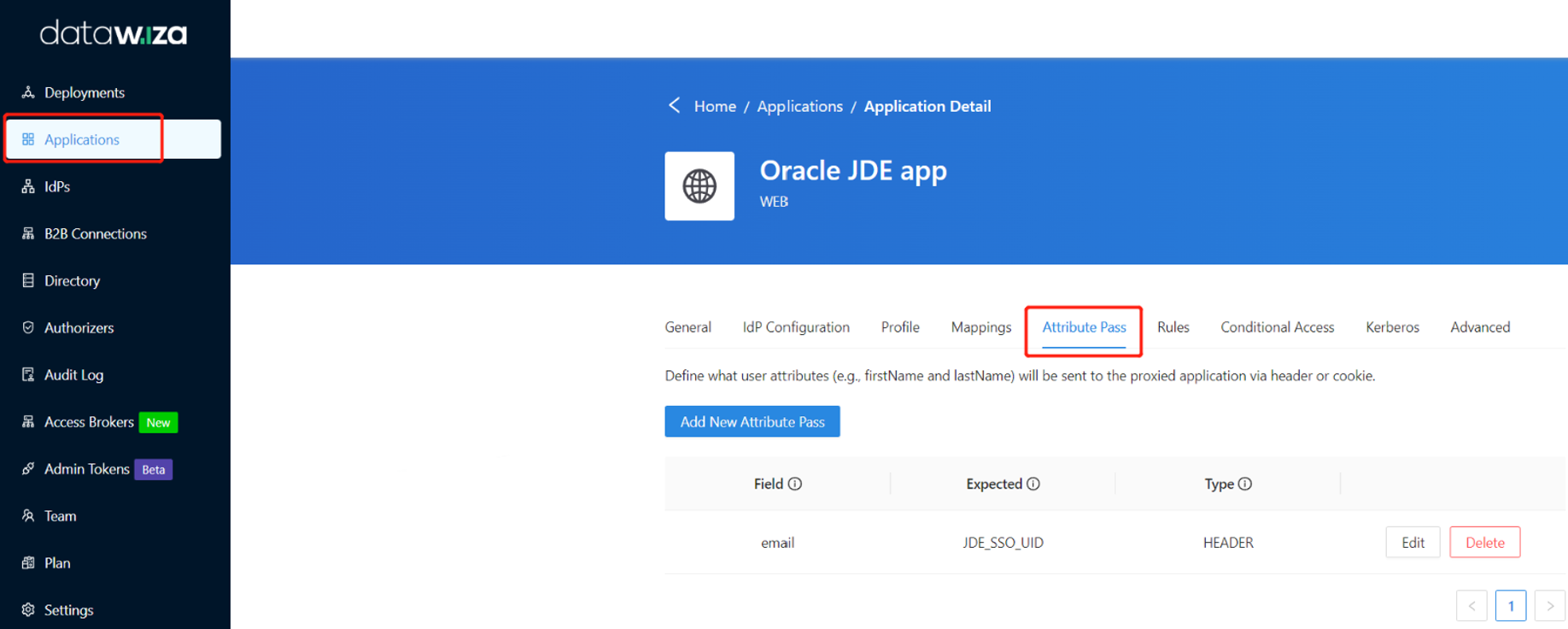

Di Oracle JDE, dari navigasi kiri, pilih Aplikasi.

Pilih subtab Pass Atribut.

Untuk Bidang, pilih Email.

Untuk Yang Diharapkan, pilih JDE_SSO_UID.

Untuk Jenis, pilih Header.

Catatan

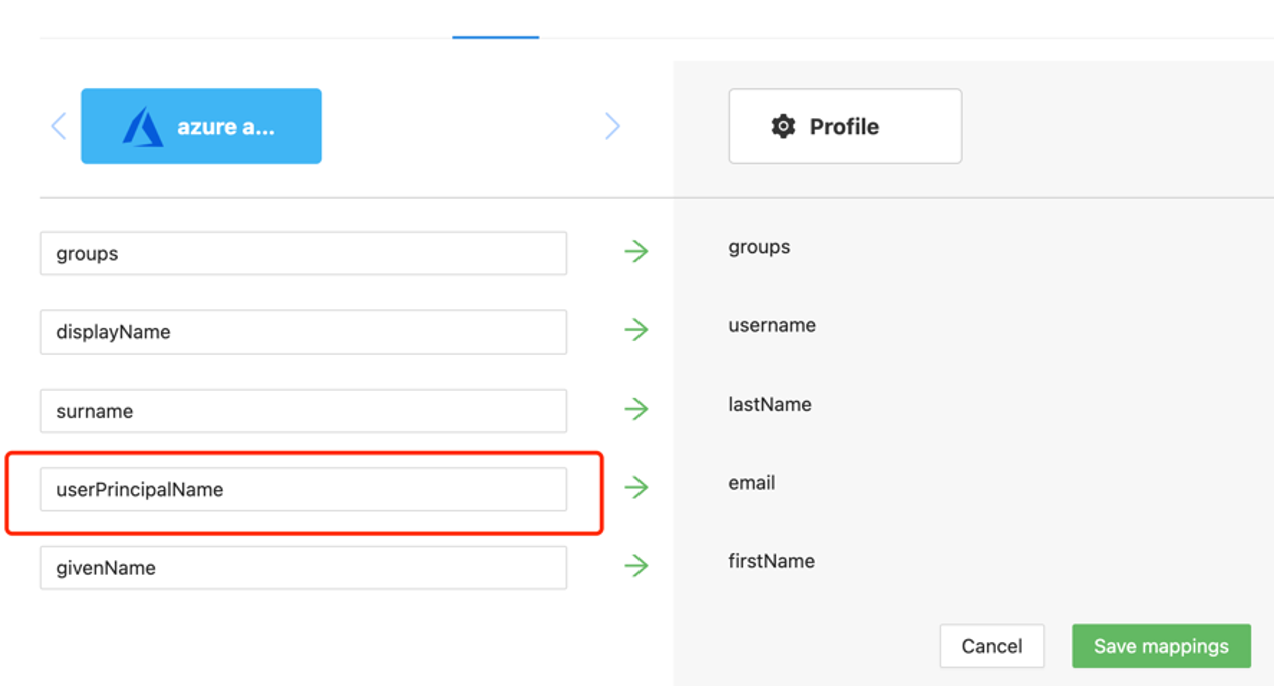

Konfigurasi ini menggunakan nama prinsipal pengguna Microsoft Entra sebagai nama pengguna masuk, yang digunakan oleh Oracle JDE. Untuk menggunakan identitas pengguna lain, buka tab Pemetaan.

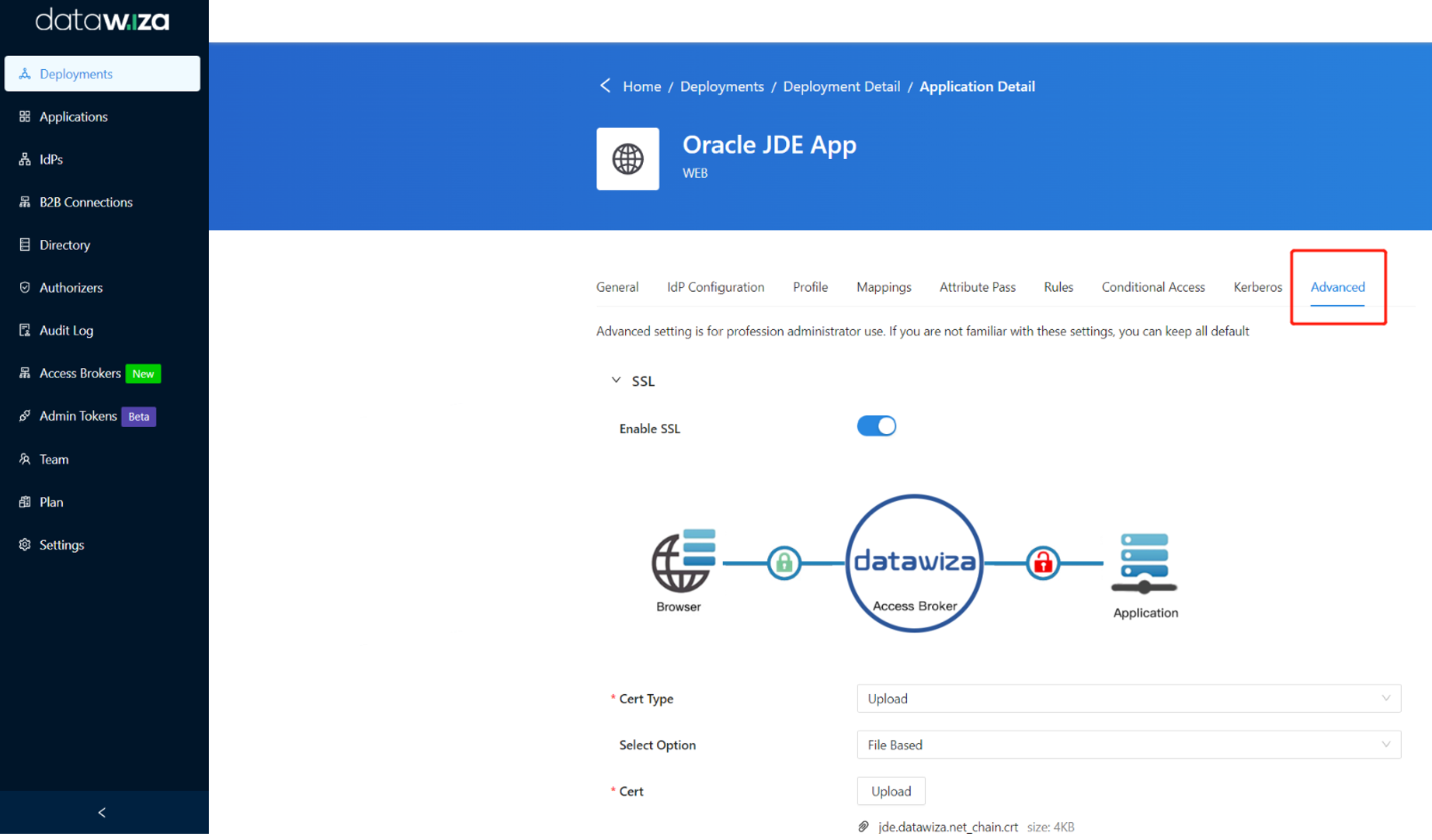

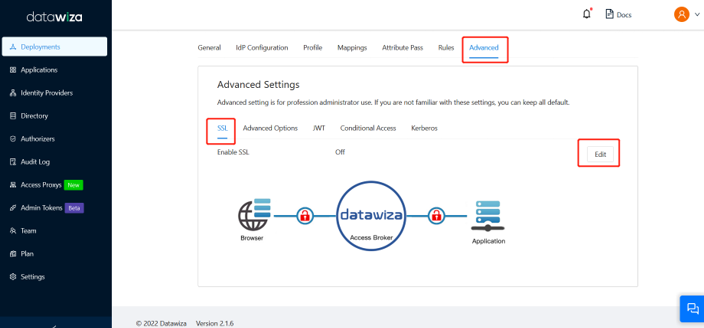

Pilih tab Tingkat Lanjut.

Pilih Aktifkan SSL.

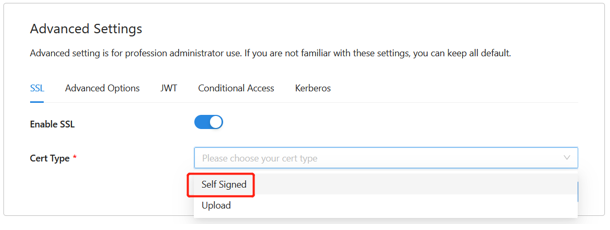

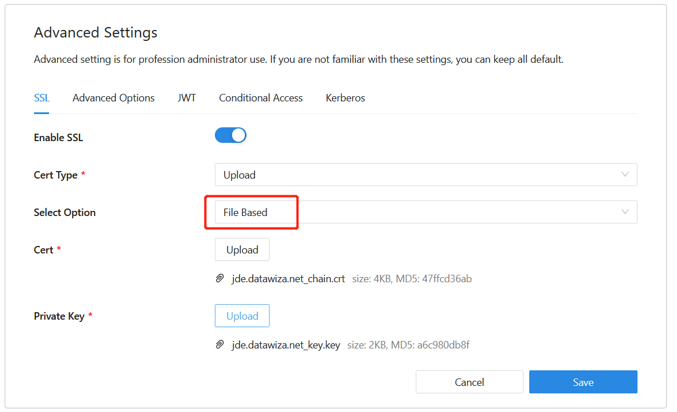

Dari dropdown Jenis Sertifikat, pilih jenis.

Untuk tujuan pengujian, kami akan memberikan sertifikat yang ditandatangani sendiri.

Catatan

Anda memiliki opsi untuk mengunggah sertifikat dari file.

Pilih Simpan.

Mengaktifkan autentikasi multifaktor Microsoft Entra

Tip

Langkah-langkah dalam artikel ini mungkin sedikit berbeda berdasarkan portal tempat Anda memulai.

Untuk memberikan keamanan lebih lanjut untuk masuk, Anda dapat memberlakukan MFA untuk masuk pengguna.

Lihat, Tutorial: Mengamankan peristiwa masuk pengguna dengan autentikasi multifaktor Microsoft Entra.

- Masuk ke pusat admin Microsoft Entra sebagai Administrator Aplikasi.

- Telusuri ke tab Properti Gambaran Umum>Identitas.>

- Di bawah Default keamanan, pilih Kelola default keamanan.

- Pada panel Default keamanan , alihkan menu dropdown untuk memilih Diaktifkan.

- Pilih Simpan.

Mengaktifkan SSO di Konsol Oracle JDE EnterpriseOne

Untuk mengaktifkan SSO di lingkungan Oracle JDE:

Masuk ke Konsol Manajemen Server Manager Oracle JDE EnterpriseOne sebagai Administrator.

Di Pilih Instans, pilih opsi di atas EnterpriseOne HTML Server.

Di petak Konfigurasi, pilih Tampilkan sebagai Tingkat Lanjut.

Pilih Keamanan.

Pilih kotak centang Aktifkan Oracle Access Manager.

Di bidang URL Oracle Access Manager Sign-Off, masukkan datawiza/ab-logout.

Di bagian Konfigurasi Server Keamanan, pilih Terapkan.

Pilih Hentikan.

Catatan

Jika pesan menyatakan konfigurasi server web (jas.ini) sudah kedaluarsa, pilih Sinkronkan Konfigurasi.

Pilih Mulai.

Menguji aplikasi berbasis Oracle JDE

Untuk menguji aplikasi Oracle JDE, validasi header aplikasi, kebijakan, dan pengujian keseluruhan. Jika diperlukan, gunakan simulasi header dan kebijakan untuk memvalidasi bidang header dan eksekusi kebijakan.

Untuk mengonfirmasi akses aplikasi Oracle JDE terjadi, perintah tampaknya menggunakan akun Microsoft Entra untuk masuk. Informasi masuk diperiksa dan Oracle JDE muncul.

Langkah berikutnya

- Video Aktifkan SSO dan MFA untuk Oracle JDE) dengan ID Microsoft Entra melalui Datawiza

- Tutorial: Mengonfigurasi Akses Hibrid Aman dengan ID Microsoft Entra dan Datawiza

- Tutorial: Mengonfigurasi Azure AD B2C dengan Datawiza untuk menyediakan akses hibrid yang aman

- Buka docs.datawiza.com untuk Panduan Pengguna Datawiza