Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Poster dan diagram teknis ini memberi Anda informasi tentang penyebaran dan langkah-langkah implementasi untuk menerapkan prinsip Zero Trust ke layanan cloud Microsoft, termasuk Microsoft 365 dan Microsoft Azure.

Zero Trust adalah model keamanan yang mengasumsikan pelanggaran dan memverifikasi setiap permintaan seolah-olah berasal dari jaringan yang tidak terkontrol. Terlepas dari mana permintaan itu berasal atau sumber daya apa yang diakses, model Zero Trust mengajarkan kita untuk "tidak pernah percaya, selalu memverifikasi"

Sebagai arsitek atau pelaksana TI, Anda dapat menggunakan sumber daya ini untuk langkah-langkah penyebaran, arsitektur referensi, dan arsitektur logis untuk menerapkan prinsip Zero Trust dengan lebih cepat ke lingkungan Anda yang ada untuk:

Anda dapat mengunduh jenis ilustrasi berikut:

- Sebuah file PDF.

- File Microsoft Visio (jika tersedia).

- File Microsoft PowerPoint (jika tersedia).

Untuk menggunakan kumpulan ikon dan templat yang sama di file Visio atau PowerPoint, dapatkan unduhan di templat dan ikon arsitektur Microsoft 365.

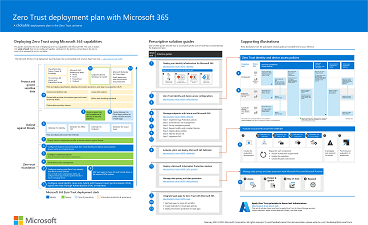

Zero Trust untuk Microsoft 365

Ilustrasi ini menyediakan rencana penyebaran untuk menerapkan prinsip Zero Trust ke Microsoft 365.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui Maret 2024 |

Gunakan ilustrasi ini bersama dengan artikel ini: Rencana penyebaran Microsoft 365 Zero Trust Panduan solusi terkait

|

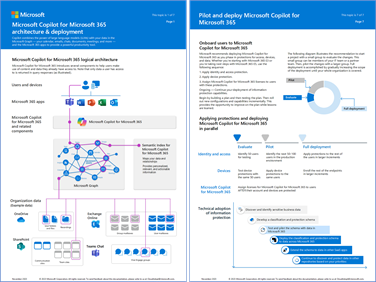

Zero Trust untuk Microsoft Copilot untuk Microsoft 365

Mengadopsi Microsoft Copilot untuk Microsoft 365 atau Copilot adalah insentif yang bagus bagi organisasi Anda untuk berinvestasi dalam Zero Trust. Serangkaian ilustrasi ini memperkenalkan komponen arsitektur logis baru untuk Copilot. Ini juga termasuk rekomendasi keamanan dan penyebaran untuk menyiapkan lingkungan Anda untuk Copilot. Rekomendasi ini selaras dengan rekomendasi Zero Trust dan membantu Anda memulai perjalanan ini, meskipun lisensi Anda adalah Microsoft 365 E3.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui November 2023 |

Copilot menggabungkan kekuatan model bahasa besar (LLM) dengan data Anda di Microsoft Graph (kalender, email, obrolan, dokumen, rapat, dan lainnya) dan aplikasi Microsoft 365 untuk menyediakan alat produktivitas yang canggih. Serangkaian ilustrasi ini memberikan tampilan ke komponen arsitektur logis baru. Ini termasuk rekomendasi untuk menyiapkan lingkungan Anda untuk Copilot dengan perlindungan keamanan dan informasi saat menetapkan lisensi. |

Menerapkan Zero Trust ke poster komponen Azure IaaS

Poster ini menyediakan tampilan sekilas satu halaman dari komponen Azure IaaS sebagai referensi dan arsitektur logis. Ini juga menyediakan langkah-langkah untuk memastikan bahwa komponen-komponen ini memiliki prinsip "jangan pernah percaya, selalu verifikasi" dari model Zero Trust yang diterapkan.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui Juni 2024 |

Gunakan poster ini bersama dengan artikel ini: Menerapkan prinsip Zero Trust ke gambaran umum IaaS Azure Panduan solusi terkait |

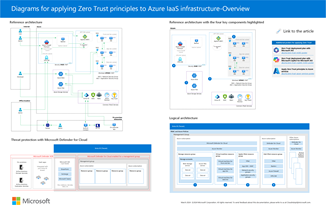

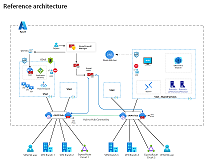

Diagram untuk menerapkan Zero Trust ke komponen Azure IaaS

Anda juga dapat mengunduh diagram teknis yang digunakan dalam seri artikel Zero Trust for Azure IaaS. Diagram ini adalah cara yang lebih mudah untuk melihat ilustrasi dalam artikel atau memodifikasinya untuk penggunaan Anda sendiri.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui Juni 2024 |

Gunakan diagram ini bersama dengan artikel yang dimulai di sini: Menerapkan prinsip Zero Trust ke gambaran umum IaaS Azure Panduan solusi terkait |

Zero Trust untuk diagram Azure Virtual WAN

Diagram ini menunjukkan referensi dan arsitektur logis untuk menerapkan Zero Trust ke Azure Virtual WAN. Diagram ini adalah cara yang lebih mudah untuk melihat ilustrasi dalam artikel atau memodifikasinya untuk penggunaan Anda sendiri.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui Maret 2024 |

Gunakan ilustrasi ini bersama dengan artikel ini: Menerapkan prinsip Zero Trust ke Azure Virtual WAN |

Zero Trust untuk diagram Azure Virtual Desktop

Diagram ini memperlihatkan referensi dan arsitektur logis untuk menerapkan Zero Trust ke Azure Virtual Desktop. Diagram ini adalah cara yang lebih mudah untuk melihat ilustrasi dalam artikel atau memodifikasinya untuk penggunaan Anda sendiri.

| Item | Deskripsi |

|---|---|

PDF | Visio Diperbarui Maret 2024 |

Gunakan ilustrasi ini bersama dengan artikel ini: Menerapkan prinsip Zero Trust ke Azure Virtual Desktop |

Identitas Zero Trust dan Kebijakan Akses Perangkat

Ilustrasi ini menunjukkan kumpulan identitas Zero Trust dan kebijakan akses perangkat untuk tiga tingkat perlindungan: Titik awal, Perusahaan, dan keamanan Khusus.

| Item | Deskripsi |

|---|---|

Diperbarui Maret 2024 |

Gunakan ilustrasi ini bersama dengan artikel ini: Konfigurasi akses identitas dan perangkat yang direkomendasikan Panduan solusi terkait

|

Serangan umum dan bagaimana kemampuan Microsoft untuk Zero Trust dapat melindungi organisasi Anda

Pelajari tentang serangan cyber yang paling umum dan bagaimana kemampuan Microsoft untuk Zero Trust dapat membantu organisasi Anda di setiap tahap serangan. Gunakan juga tabel untuk menautkan dengan cepat ke dokumentasi Zero Trust untuk serangan umum berdasarkan pilar teknologi seperti identitas atau data.

| Item | Deskripsi |

|---|---|

PDF |Visio Diperbarui Februari 2024 |

Gunakan ilustrasi ini bersama dengan artikel ini: Penyebaran Zero Trust untuk pilar teknologi |

Poster dan ilustrasi keamanan Microsoft lainnya

Poster dan ilustrasi keamanan Microsoft lainnya ini tersedia:

Gambaran umum tiga fase sebagai lapisan perlindungan terhadap penyerang ransomware: PDF. Gunakan poster ini bersama dengan artikel Apa itu ransomware?

Gambaran umum tentang bagaimana tim SecOps Microsoft melakukan respons insiden untuk mengurangi serangan yang sedang berlangsung: PDF

Presentasi slide Praktik Terbaik Keamanan: PDF|PowerPoint

10 praktik terbaik Azure Security teratas: PDF|PowerPoint

Alur kerja pengelabuan, semprotan kata sandi, persetujuan aplikasi memberikan alur kerja playbook respons insiden: PDF|Visio

Langkah berikutnya

Gunakan konten Zero Trust berikut berdasarkan kumpulan dokumentasi atau peran di organisasi Anda.

Kumpulan dokumentasi

Ikuti tabel ini untuk kumpulan dokumentasi Zero Trust terbaik untuk kebutuhan Anda.

| Kumpulan dokumentasi | Membantu Anda... | Peran |

|---|---|---|

| Kerangka kerja adopsi untuk fase dan panduan langkah untuk solusi dan hasil bisnis utama | Terapkan perlindungan Zero Trust dari C-suite ke implementasi IT. | Arsitek keamanan, tim TI, dan manajer proyek |

| Konsep dan tujuan penyebaran untuk panduan penyebaran umum untuk area teknologi | Terapkan perlindungan Zero Trust yang selaras dengan area teknologi. | Tim TI dan staf keamanan |

| Zero Trust untuk bisnis kecil | Terapkan prinsip Zero Trust kepada pelanggan bisnis kecil. | Pelanggan dan mitra yang bekerja dengan Microsoft 365 untuk bisnis |

| Rencana Modernisasi Cepat Zero Trust (RaMP) untuk panduan manajemen proyek dan daftar periksa agar mudah dimenangkan | Menerapkan lapisan kunci perlindungan Zero Trust dengan cepat. | Arsitek keamanan dan pelaksana TI |

| Rencana penyebaran Zero Trust dengan Microsoft 365 untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke organisasi Microsoft 365 Anda. | Tim TI dan staf keamanan |

| Zero Trust untuk Microsoft Copilots untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke Microsoft Copilots. | Tim TI dan staf keamanan |

| Zero Trust untuk layanan Azure untuk panduan desain dan penyebaran terperinci dan terperinci | Terapkan perlindungan Zero Trust ke beban kerja dan layanan Azure. | Tim TI dan staf keamanan |

| Integrasi mitra dengan Zero Trust untuk panduan desain untuk area teknologi dan spesialisasi | Terapkan perlindungan Zero Trust untuk solusi cloud Microsoft mitra. | Pengembang mitra, tim TI, dan staf keamanan |

| Mengembangkan menggunakan prinsip Zero Trust untuk panduan desain pengembangan aplikasi dan praktik terbaik | Terapkan perlindungan Zero Trust ke aplikasi Anda. | Pengembang aplikasi |

Peran Anda

Ikuti tabel ini untuk kumpulan dokumentasi terbaik untuk peran Anda di organisasi Anda.

| Peran | Kumpulan dokumentasi | Membantu Anda... |

|---|---|---|

| Arsitek keamanan Manajer proyek IT Pelaksana TI |

Kerangka kerja adopsi untuk fase dan panduan langkah untuk solusi dan hasil bisnis utama | Terapkan perlindungan Zero Trust dari C-suite ke implementasi IT. |

| Anggota tim TI atau keamanan | Konsep dan tujuan penyebaran untuk panduan penyebaran umum untuk area teknologi | Terapkan perlindungan Zero Trust yang selaras dengan area teknologi. |

| Pelanggan atau mitra untuk Microsoft 365 untuk bisnis | Zero Trust untuk bisnis kecil | Terapkan prinsip Zero Trust kepada pelanggan bisnis kecil. |

| Arsitek keamanan Pelaksana TI |

Rencana Modernisasi Cepat Zero Trust (RaMP) untuk panduan manajemen proyek dan daftar periksa agar mudah dimenangkan | Menerapkan lapisan kunci perlindungan Zero Trust dengan cepat. |

| Anggota tim TI atau keamanan untuk Microsoft 365 | Rencana penyebaran Zero Trust dengan Microsoft 365 untuk panduan desain dan penyebaran terperinci dan terperinci untuk Microsoft 365 | Terapkan perlindungan Zero Trust ke organisasi Microsoft 365 Anda. |

| Anggota tim IT atau keamanan untuk Microsoft Copilots | Zero Trust untuk Microsoft Copilots untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke Microsoft Copilots. |

| Anggota tim TI atau keamanan untuk layanan Azure | Zero Trust untuk layanan Azure untuk panduan desain dan penyebaran terperinci dan terperinci | Terapkan perlindungan Zero Trust ke beban kerja dan layanan Azure. |

| Pengembang mitra atau anggota tim IT atau keamanan | Integrasi mitra dengan Zero Trust untuk panduan desain untuk area teknologi dan spesialisasi | Terapkan perlindungan Zero Trust untuk solusi cloud Microsoft mitra. |

| Pengembang aplikasi | Mengembangkan menggunakan prinsip Zero Trust untuk panduan desain pengembangan aplikasi dan praktik terbaik | Terapkan perlindungan Zero Trust ke aplikasi Anda. |