Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Diverse funzionalità di Azure NetApp Files è necessitano di una connessione Active Directory. Ad esempio, è necessario disporre di una connessione Active Directory prima di poter creare un volume SMB, unvolume Kerberos NFSv4.1 o un volume a doppio protocollo. Questo articolo illustra come creare e gestire connessioni Active Directory per Azure NetApp Files.

Requisiti e considerazioni per le connessioni Active Directory

Important

È necessario seguire le linee guida descritte in Informazioni sulle linee guida per la progettazione e la pianificazione del sito di Servizi di dominio Active Directory per Azure NetApp Files per Active Directory Domain Services (AD DS) o Microsoft Entra Domain Services usate con Azure NetApp Files.

Prima di creare la connessione AD, vedere Modificare le connessioni di Active Directory per Azure NetApp Files per comprendere l'impatto delle modifiche apportate alle opzioni di configurazione della connessione di Active Directory dopo la creazione della connessione AD. Le modifiche apportate alle opzioni di configurazione della connessione ad Active Directory causano interruzioni dell'accesso client e alcune opzioni non possono essere modificate affatto.

È necessario creare un account Azure NetApp Files nell'area in cui distribuire i volumi di Azure NetApp Files.

Azure NetApp Files, per impostazione predefinita, consente una connessione Active Directory (AD) per sottoscrizione e account. È possibile modificare l'impostazione predefinita per creare una connessione Active Directory per ogni account NetApp.

L'account amministratore di connessione di Azure NetApp Files AD deve avere le proprietà seguenti:

- Deve essere un account utente di dominio Active Directory Domain Services nello stesso dominio in cui vengono creati gli account computer Azure NetApp Files.

- Deve disporre di autorizzazione per creare account computer (ad esempio, aggiunta a un dominio di Active Directory) nel percorso dell'unità organizzativa di Active Directory Domain Services specificato nell'opzione Percorso unità organizzativa della connessione ad Active Directory.

- Non può essere un account del servizio gestito di gruppo.

L'account amministratore della connessione AD supporta i tipi di crittografia Kerberos AES-128 e Kerberos AES-256 per l'autenticazione con Active Directory Domain Services per la creazione di account computer di Azure NetApp Files, ad esempio le operazioni di aggiunta al dominio di Active Directory.

Per abilitare la crittografia AES, è necessario abilitare prima AES-128, AES-256, RC4 e TIPI di crittografia DES in Active Directory (AD) e quindi abilitare AES nel piano di controllo. È prima necessario abilitare la crittografia in Active Directory.

Important

La crittografia AES-256 è necessaria se si prevede di usare i controller di dominio di Windows Server 2025 nell'ambiente Active Directory.

Per abilitare il supporto della crittografia AES per l'account amministratore nella connessione AD, eseguire i comandi di PowerShell di Active Directory seguenti:

Get-ADUser -Identity <ANF AD connection account username> Set-ADUser -KerberosEncryptionType <encryption_type>KerberosEncryptionTypeè un parametro multivalore che supporta i valori DES, RC4, AES-128 e AES-256.Per altre informazioni, vedere la documentazione di Set-ADUser.

Per abilitare la crittografia AES nell'account amministratore di connessione di Azure NetApp Files AD, è necessario usare un account utente di dominio AD membro di uno dei gruppi di Active Directory Domain Services seguenti:

- Amministratori di Dominio

- Amministratori aziendali

- Administrators

- Operatori account

- Amministratori di Servizi di dominio Microsoft Entra (solo Servizi di dominio Microsoft Entra)

- In alternativa, è anche possibile usare un account utente di dominio Active Directory con autorizzazione di scrittura

msDS-SupportedEncryptionTypesper l'account amministratore della connessione AD per impostare la proprietà tipo di crittografia Kerberos nell'account amministratore della connessione AD.

Note

Quando si modifica l'impostazione per abilitare AES nell'account amministratore della connessione AD, è consigliabile usare un account utente con autorizzazione di scrittura per l'oggetto AD che non è l'amministratore di Azure NetApp Files AD. È possibile farlo con un altro account amministratore di dominio o delegando il controllo a un account. Per altre informazioni, vedere Delega dell'amministrazione tramite l'uso di oggetti OU.

Se si imposta la crittografia Kerberos AES-128 e AES-256 nell'account amministratore della connessione AD, il client Windows negozia il livello di crittografia più elevato supportato da Active Directory Domain Services. Ad esempio, se sono supportati sia AES-128 che AES-256 e il client supporta AES-256, verrà usato AES-256.

Se si modifica l'indirizzo IP del Centro di distribuzione Kerberos (KDC) o il nome del server AD, è necessario attendere che la durata del ticket Kerberos termini per montare il volume sullo stesso client NFS Linux. La durata del ticket Kerberos può essere configurata sia nel client che nel KDC. Per impostazione predefinita, Microsoft Active Directory imposta la durata del ticket Kerberos su 600 minuti (10 ore). Per altre informazioni, vedere Durata massima per il ticket di servizio.

Se si necessita di abilitare e disabilitare determinati tipi di crittografia Kerberos per gli account computer Active Directory per gli host Windows aggiunti a un dominio usati con Azure NetApp Files, è necessario usare i Criteri di gruppo

Network Security: Configure Encryption types allowed for Kerberos.Non impostare la chiave del Registro di sistema

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\Parameters\SupportedEncryptionTypes. Questa operazione interromperà l'autenticazione Kerberos con Azure NetApp Files per l'host Windows in cui è stata impostata manualmente questa chiave del Registro di sistema.Note

L'impostazione predefinita dei criteri per

Network Security: Configure Encryption types allowed for KerberosèNot Defined. Quando questa impostazione di criterio è impostata suNot Defined, tutti i tipi di crittografia tranne DES saranno disponibili per la crittografia Kerberos. È possibile abilitare il supporto solo per determinati tipi di crittografia Kerberos, ad esempioAES128_HMAC_SHA1oAES256_HMAC_SHA1. Tuttavia, i criteri predefiniti dovrebbero essere sufficienti nella maggior parte dei casi quando si abilita il supporto della crittografia AES con Azure NetApp Files.Per altre informazioni, vedere Sicurezza di rete: Configurare i tipi di crittografia consentiti per le configurazioni Kerberos o Windows per i tipi di crittografia supportati da Kerberos

Le query LDAP hanno effetto solo nel dominio specificato nelle connessioni di Active Directory (il campo Nome dominio DNS di Active Directory). Questo comportamento si applica ai volumi NFS, SMB e dual protocol.

-

Per impostazione predefinita, le query LDAP vanno in timeout se non possono essere completate in modo tempestivo. Se una query LDAP non riesce a causa di un timeout, la ricerca dell'utente e/o del gruppo avrà esito negativo e l'accesso al volume di Azure NetApp Files potrebbe essere negato, a seconda delle impostazioni di autorizzazione del volume.

I timeout delle query possono verificarsi in ambienti LDAP di grandi dimensioni con molti oggetti utente e gruppo, su connessioni WAN lente e se un server LDAP viene sovrautilizzato con le richieste. Il timeout di Azure NetApp Files per le query LDAP è impostato su 10 secondi. Valutare la possibilità di sfruttare le funzionalità DN utente e gruppo nella connessione Active Directory per il server LDAP per filtrare le ricerche se dovessero verificarsi problemi di timeout delle query LDAP.

Account NetApp e tipo Active Directory

È possibile usare la pagina di panoramica dell'account NetApp per confermare il tipo di account Active Directory. Esistono tre valori per il tipo di AD:

NA: account NetApp esistente che supporta una sola configurazione di AD per sottoscrizione e area. La configurazione di AD non è condivisa con altri account NetApp nella sottoscrizione.

Multi AD: l'account NetApp supporta una configurazione AD in ogni account NetApp nella sottoscrizione. Ciò consente di avere più di una connessione AD per ogni sottoscrizione quando si usano più account NetApp.

Note

Assicurarsi di usare l'API versione 2024-11-01 o successiva per usare Multi AD.

AD condivisa: l'account NetApp supporta una sola configurazione di AD per sottoscrizione e area, ma la configurazione viene condivisa tra gli account NetApp nella sottoscrizione e nell'area.

Per altre informazioni sulla relazione tra account NetApp e sottoscrizioni, vedere Gerarchia di archiviazione di Azure NetApp Files.

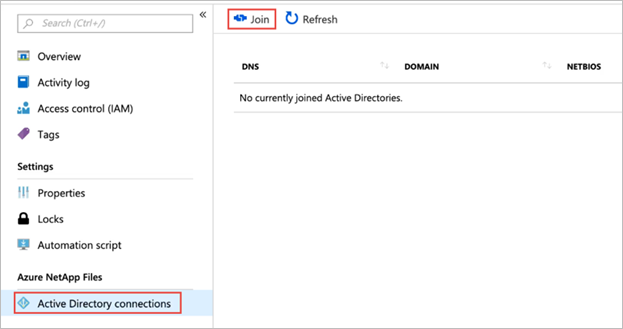

Creare una connessione Active Directory

Dall'account NetApp, selezionare Connessioni AD e quindi Aggiungi.

Note

Per impostazione predefinita, Azure NetApp Files supporta una sola connessione Active Directory all'interno della stessa area e della stessa sottoscrizione. È possibile modificare questa impostazione per creare una connessione Active Directory per ogni account NetApp.

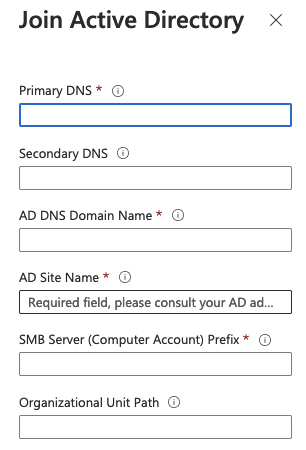

Nella finestra Aggiungi Active Directory specificare le informazioni seguenti in base ai servizi di dominio che si vuole usare:

DNS primario (obbligatorio)

Questo è l'indirizzo IP del server DNS primario necessario per le operazioni di aggiunta al dominio AD, l'autenticazione SMB, Kerberos e LDAP.DNS secondario

Questo è l'indirizzo IP del server DNS secondario necessario per le operazioni di aggiunta al dominio AD, l'autenticazione SMB, Kerberos e LDAP.Note

È consigliabile configurare un server DNS secondario. Vedere Informazioni sulle linee guida per la progettazione e la pianificazione del sito Active Directory Domain Services per Azure NetApp Files Assicurarsi che la configurazione del server DNS soddisfi i requisiti per Azure NetApp Files. In caso contrario, le operazioni del servizio Azure NetApp Files, l'autenticazione SMB, le operazioni Kerberos o LDAP potrebbero non riuscire.

Se si utilizzano servizi di dominio Microsoft Entra, usare gli indirizzi IP dei controller di dominio di Microsoft Entra Domain Services rispettivamente per DNS primario e DNS secondario.

Nome di dominio DNS di AD (obbligatorio)

Si tratta del nome di dominio completo di Servizi di dominio AD usato con Azure NetApp Files (ad esempio,contoso.com).Nome sito AD (obbligatorio)

Si tratta del nome del sito di Active Directory Domain Services usato da Azure NetApp Files per l'individuazione del controller di dominio.Il nome del sito predefinito per Servizi di dominio Active Directory e Microsoft Entra Domain Services è

Default-First-Site-Name. Se si desidera rinominare del sito, seguire le convenzioni di denominazione per i nomi dei siti.Note

Vedere Informazioni sulle linee guida per la progettazione e la pianificazione del sito Active Directory Domain Services per Azure NetApp Files Assicurarsi che la progettazione e la configurazione del sito di Active Directory Domain Services soddisfino i requisiti per Azure NetApp Files. In caso contrario, le operazioni del servizio Azure NetApp Files, l'autenticazione SMB, le operazioni Kerberos o LDAP potrebbero non riuscire.

Prefisso del server SMB (account computer) (obbligatorio)

Si tratta del prefisso di denominazione per i nuovi account computer creati in Servizi di dominio Active Directory per Azure NetApp Files SMB, doppio protocollo e volumi Kerberos NFSv4.1.Ad esempio, se lo standard di denominazione usato dall'organizzazione per i servizi file è

NAS-01,NAS-02e così via, si useràNASper il prefisso.Azure NetApp Files creerà account computer aggiuntivi in Servizi di dominio Active Directory in base alle esigenze.

Important

La ridenominazione del prefisso del server SMB dopo la creazione della connessione Active Directory è un'operazione che comporta problemi. È necessario montare nuovamente le condivisioni SMB esistenti dopo la ridenominazione del prefisso del server SMB.

Percorso unità organizzativa

Si tratta del percorso LDAP per l'unità organizzativa (OU) in cui verranno creati gli account computer server SMB. ovveroOU=second level, OU=first level. Ad esempio, se si vuole usare un'unità organizzativa denominataANFcreata nella radice del dominio, il valore saràOU=ANF.Se non viene specificato alcun valore, Azure NetApp Files usa il contenitore

CN=Computers.Se si usa Azure NetApp Files con Microsoft Entra Domain Services, il percorso dell'unità organizzativa è

OU=AADDC Computers

Crittografia AES

Questa opzione abilita il supporto dell'autenticazione con crittografia AES per l'account amministratore della connessione AD.

Per i requisiti, vedere Requisiti per le connessioni di Active Directory.

-

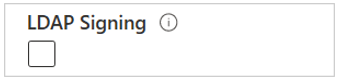

Questa opzione abilita la firma LDAP. Questa funzionalità abilita la verifica dell'integrità per le associazioni LDAP SASL (Simple Authentication and Security Layer) da Azure NetApp Files e dai controller di dominio di Active Directory Domain Services specificati dall'utente.

Azure NetApp Files supporta l'associazione di canali LDAP se le opzioni di firma LDAP e LDAP su TLS sono abilitate nella connessione Active Directory. Per altre informazioni, vedere ADV190023 | Linee guida Microsoft per l'abilitazione dell'associazione di canali LDAP e della firma LDAP.

Note

I record PTR DNS per gli account computer di Active Directory Domain Services devono essere creati nell'unità organizzativa di Active Directory Domain Services specificata nella connessione ad Azure NetApp Files AD per consentire il funzionamento della firma LDAP.

Consenti agli utenti NFS locali con LDAP Questa opzione consente agli utenti client NFS locali di accedere ai volumi NFS. L'impostazione di questa opzione disabilita i gruppi estesi per i volumi NFS, che limitano il numero di gruppi supportati per un utente a 16. Se abilitata, i gruppi oltre il limite di 16 gruppi non vengono inclusi nelle autorizzazioni di accesso. Per altre informazioni, vedere Consentire agli utenti NFS locali con LDAP di accedere a un volume a doppio protocollo.

LDAP su TLS

Questa opzione abilita LDAP su TLS per la comunicazione sicura tra un volume di Azure NetApp Files e il server LDAP di Active Directory. È possibile abilitare LDAP su TLS per volumi NFS, SMB e a doppio protocollo di Azure NetApp Files.

Note

LDAP su TLS non deve essere abilitato se si usa Microsoft Entra Domain Services. Microsoft Entra Domain Services usa LDAPS (porta 636) per proteggere il traffico LDAP anziché LDAP su TLS (porta 389).

Per altre informazioni, vedere Abilitare l'autenticazione LDAP di Active Directory Domain Services (AD DS) per i volumi NFS.

Certificato CA radice del server

Questa opzione carica il certificato CA usato con LDAP tramite TLS.

Per altre informazioni, vedere Abilitare l'autenticazione LDAP di Active Directory Domain Services (AD DS) per i volumi NFS.

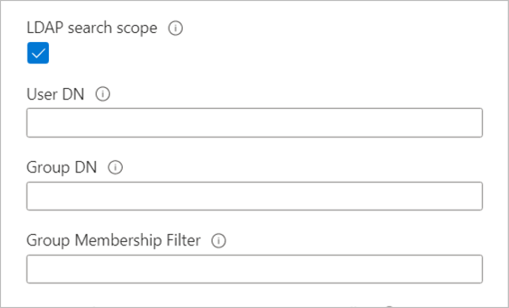

Ambito di ricerca LDAP, DN utente, DN gruppo e Filtro appartenenza a gruppi

L'opzione ambito di ricerca LDAP ottimizza le query LDAP di archiviazione di Azure NetApp Files da usare con topologie di Active Directory Domain Services di grandi dimensioni e LDAP con gruppi estesi o stile di sicurezza Unix con un volume a doppio protocollo di Azure NetApp Files.

Le opzioni DN utente e DN gruppo consentono di impostare la base di ricerca in Active Directory Domain Services LDAP. Queste opzioni limitano le aree di ricerca per le query LDAP, riducendo il tempo di ricerca e i timeout delle query LDAP.

L'opzione Filtro appartenenza gruppo consente di creare un filtro di ricerca personalizzato per gli utenti membri di specifici gruppi di Active Directory Domain Services.

Per informazioni su queste opzioni, vedere Configurare LDAP di Active Directory Domain Services con gruppi estesi per l'accesso ai volumi NFS.

Server preferito per il client LDAP

L'opzione Server preferito per il client LDAP consente di inviare gli indirizzi IP di un massimo di due server AD come elenco delimitato da virgole. Anziché contattare in sequenza tutti i servizi AD individuati per un dominio, il client LDAP contatterà prima i server specificati.

Connessioni SMB crittografate al controller di dominio

Connessioni SMB crittografate al controller di dominio specifica se la crittografia deve essere usata per la comunicazione tra un server SMB e un controller di dominio. Se abilitata, solo SMB3 verrà usato per le connessioni del controller di dominio crittografate.

Questa funzionalità è attualmente in anteprima. Se si stanno usando connessioni SMB crittografate al controller di dominio per la prima volta, è necessario registrarla:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFEncryptedSMBConnectionsToDCVerificare lo stato della registrazione della funzionalità:

Note

Il RegistrationState può trovarsi nello stato di

Registeringper un massimo di 60 minuti prima di passare aRegistered. Attendere che lo stato siaRegisteredprima di continuare.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFEncryptedSMBConnectionsToDCÈ anche possibile usare i comandi dell'interfaccia della riga di comando di Azure

az feature registereaz feature showper registrare la funzionalità e visualizzare lo stato della registrazione.Utenti dei criteri di backup Questa opzione concede privilegi di sicurezza aggiuntivi a utenti o gruppi di dominio Active Directory Domain Services che richiedono privilegi di backup elevati per supportare i flussi di lavoro di backup, ripristino e migrazione in Azure NetApp Files. Gli account utente o i gruppi di Active Directory Domain Services specificati avranno autorizzazioni NTFS elevate a livello di file o cartella.

Quando si usa l'impostazione Utenti dei criteri di backup, si applicano i privilegi seguenti:

Privilege Description SeBackupPrivilegeEseguire il backup di file e directory, sovrascrivendo eventuali elenchi di controllo di accesso. SeRestorePrivilegeRipristinare file e directory, sovrascrivendo eventuali elenchi di controllo di accesso.

Impostare qualsiasi SID utente o gruppo valido come proprietario del file.SeChangeNotifyPrivilegeBypassare il controllo attraversato.

Gli utenti con questo privilegio non devono avere autorizzazioni di attraversamento (x) per attraversare cartelle o collegamenti simbolici.Utenti privilegio di sicurezza

Questa opzione concede privilegi di sicurezza (SeSecurityPrivilege) a utenti o gruppi di dominio Active Directory Domain Services che richiedono privilegi elevati per accedere ai volumi di Azure NetApp Files. Gli utenti o i gruppi di Servizi di dominio Active Directory specificati potranno eseguire determinate azioni nelle condivisioni SMB che richiedono privilegi di sicurezza non assegnati per impostazione predefinita agli utenti di dominio.

Quando si usa l'impostazione Utenti con privilegi di sicurezza, si applica il privilegio seguente:

Privilege Description SeSecurityPrivilegeGestire le operazioni di log. Questa funzionalità viene usata per l'installazione di SQL Server in determinati scenari in cui a un account di dominio di Active Directory Domain Services non amministratore necessita temporaneamente di privilegi di sicurezza elevati.

Note

L'uso della funzionalità Utenti con privilegi di sicurezza si basa sulla funzionalità Condivisioni di disponibilità continua SMB. La disponibilità continua SMB non è supportata nelle applicazioni personalizzate. È supportato solo per i carichi di lavoro che usano Citrix App Layering, i contenitori del profilo utente FSLogix e Microsoft SQL Server (non Linux SQL Server).

Important

Questa funzionalità è facoltativa e supportata solo con SQL Server. L'account di dominio di Active Directory Domain Services usato per l'installazione di SQL Server deve essere già esistente prima di aggiungerlo all'opzione Utenti con privilegi di sicurezza. Quando si aggiunge l'account del programma di installazione di SQL Server all'opzione Utenti con privilegi di sicurezza, il servizio Azure NetApp Files potrebbe convalidare l'account contattando un controller di dominio di Active Directory Domain Services. Questa azione potrebbe non riuscire se Azure NetApp Files non riesce a contattare il controller di dominio di Active Directory Domain Services.

Per altre informazioni su

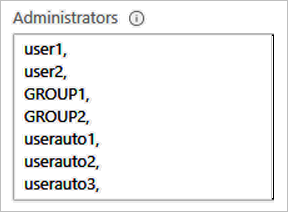

SeSecurityPrivilegee SQL Server, vedere Installazione di SQL Server non riuscita se l'account di installazione non dispone di determinati diritti utente.Utenti con privilegi amministratori

Questa opzione concede privilegi di sicurezza aggiuntivi a utenti o gruppi di dominio Active Directory Domain Services che richiedono privilegi elevati per accedere ai volumi di Azure NetApp Files. Gli account specificati avranno autorizzazioni elevate a livello di file o cartella.

Note

Gli amministratori di dominio vengono aggiunti automaticamente al gruppo di utenti con privilegi Amministratori.

Note

Questo privilegio è utile per le migrazioni di dati.

Con l'uso dell'impostazione Utenti con privilegi Amministratori, si applicano i privilegi seguenti:

Privilege Description SeBackupPrivilegeEseguire il backup di file e directory, sovrascrivendo eventuali elenchi di controllo di accesso. SeRestorePrivilegeRipristinare file e directory, sovrascrivendo eventuali elenchi di controllo di accesso.

Impostare qualsiasi SID utente o gruppo valido come proprietario del file.SeChangeNotifyPrivilegeBypassare il controllo attraversato.

Gli utenti con questo privilegio non devono necessariamente disporre delle autorizzazioni di attraversamento (x) per attraversare cartelle o collegamenti simbolici.SeTakeOwnershipPrivilegeAcquisire la proprietà di file o di altri oggetti. SeSecurityPrivilegeGestire le operazioni di log. SeChangeNotifyPrivilegeBypassare il controllo attraversato.

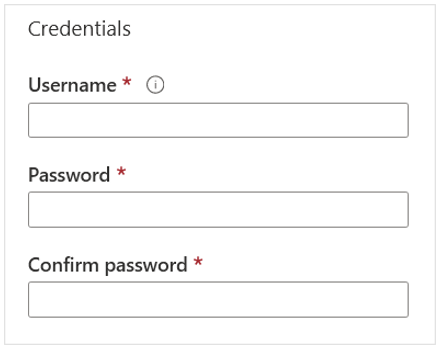

Gli utenti con questo privilegio non devono necessariamente disporre delle autorizzazioni di attraversamento (x) per attraversare cartelle o collegamenti simbolici.Credenziali, inclusi nome utente e password

Important

Anche se Active Directory supporta password di 256 caratteri, le password di Active Directory con Azure NetApp Files non possono superare i 64 caratteri.

Seleziona Partecipa.

Viene visualizzata la connessione Active Directory creata.

Creare una connessione Active Directory per ogni account NetApp

Il comportamento predefinito corrente di Azure NetApp Files supporta una connessione AD per sottoscrizione e area. Abilitando questa funzionalità, si modifica il comportamento in modo che ogni account NetApp all'interno di una sottoscrizione di Azure possa avere una propria connessione AD. Quando questa funzionalità è abilitata, gli account NetApp appena creati mantengono la propria connessione AD.

Dopo la configurazione, la connessione AD dell'account NetApp viene usata quando si crea un volume SMB, un volume Kerberos NFSv4.1 o un volume a doppio protocollo. Ciò significa che Azure NetApp Files supporta più di una connessione AD per ogni sottoscrizione di Azure quando vengono usati più account NetApp.

Note

Se una sottoscrizione ha sia questa funzionalità che la funzionalità Active Directory condivisa abilitata, gli account esistenti condividono ancora la configurazione di ACTIVE Directory. Tutti i nuovi account NetApp creati nella sottoscrizione possono usare le proprie configurazioni di Active Directory. È possibile confermare la configurazione nella pagina di panoramica dell'account nel campo Tipo di Active Directory.

Important

L'ambito di ogni configurazione di Active Directory è limitato all'account NetApp padre.

Registrare la funzionalità

La possibilità di creare una connessione AD per ogni account NetApp è disponibile a livello generale. È necessario registrare la funzionalità prima di usarla per la prima volta. Dopo la registrazione, la funzionalità è abilitata e funziona in background.

Registrare la funzionalità:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFMultipleActiveDirectoryVerificare lo stato della registrazione della funzionalità:

Note

Il RegistrationState può trovarsi nello stato di

Registeringper un massimo di 60 minuti prima di passare aRegistered. Attendere che lo stato sia Registrato prima di continuare.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFMultipleActiveDirectoryÈ anche possibile usare i comandi dell'interfaccia della riga di comando di Azure

az feature registereaz feature showper registrare la funzionalità e visualizzare lo stato della registrazione.

Eseguire il mapping di più account NetApp nella stessa sottoscrizione e nella stessa area a una connessione ad Active Directory (anteprima)

La funzionalità Active Directory condivisa consente a tutti gli account NetApp di condividere una connessione ad Active Directory creata da uno degli account NetApp appartenenti alla stessa sottoscrizione e alla stessa area. Ad esempio, usando questa funzionalità, tutti gli account NetApp nella stessa sottoscrizione e area possono usare la configurazione di Active Directory comune per creare un volume SMB, un volume Kerberos NFSv4.1 o un volume a doppio protocollo. Quando si usa questa funzionalità, la connessione AD è visibile in tutti gli account NetApp che si trovano nella stessa sottoscrizione e nella stessa area.

Con l'introduzione della funzionalità per creare una connessione AD per ogni account NetApp, le nuove registrazioni di funzionalità per la funzionalità Di Active Directory condivisa non vengono accettate.

Note

È possibile registrarsi per usare una connessione AD per ogni account NetApp se si è già registrati nell'anteprima per Active Directory condivisa. Se attualmente si è raggiunto il limite massimo di 10 account NetApp per ogni area di Azure per sottoscrizione, è necessario avviare una richiesta di supporto per aumentare il limite. È possibile confermare la configurazione nella pagina di panoramica dell'account nel campo Tipo di Active Directory.

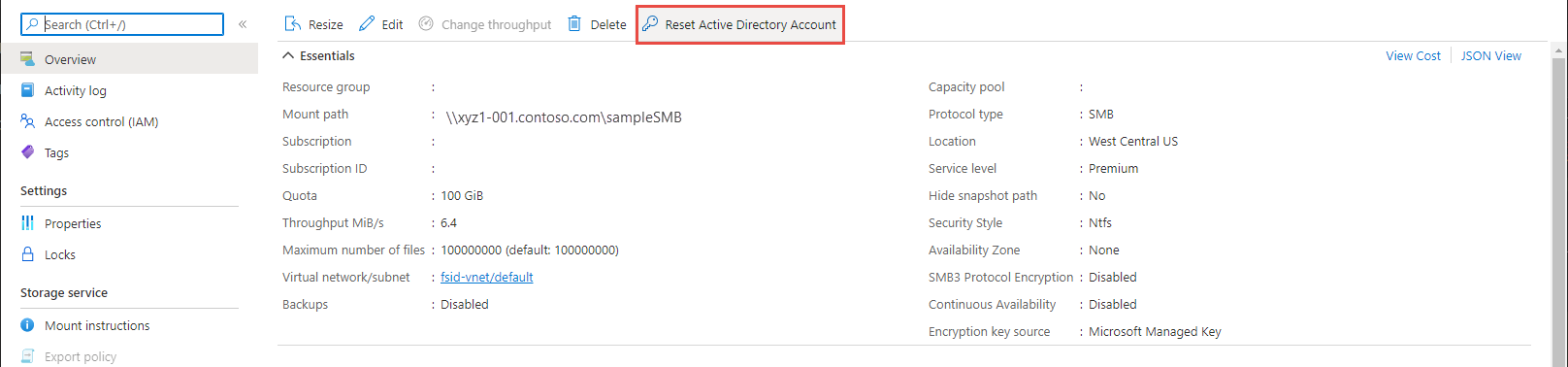

Reimpostare la password dell'account computer di Active Directory

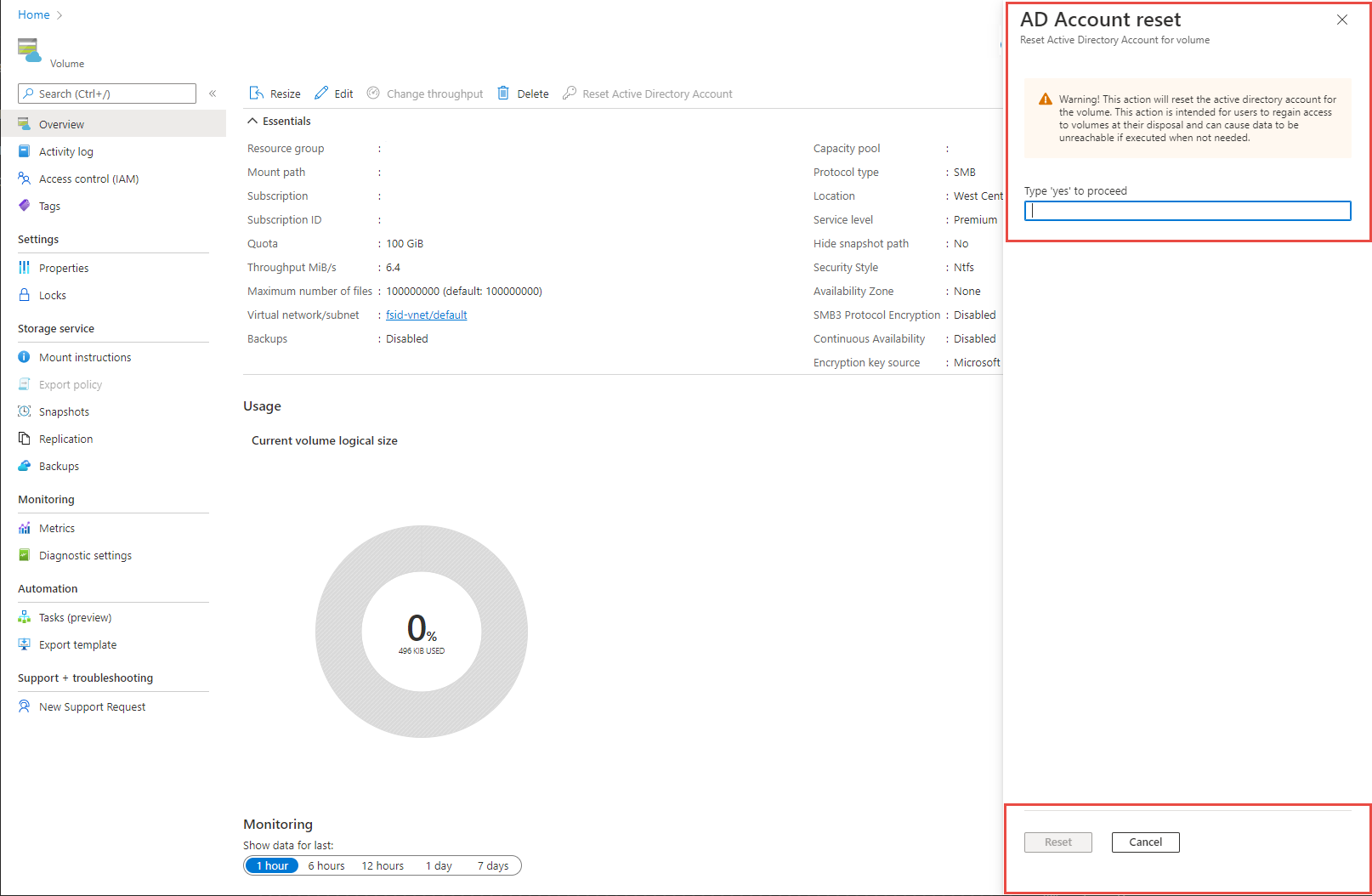

Se si reimposta accidentalmente la password dell'account del computer ACTIVE Directory nel server AD o il server AD non è raggiungibile, è possibile reimpostare in modo sicuro la password dell'account computer per mantenere la connettività ai volumi. Una reimpostazione influisce su tutti i volumi nel server SMB.

Registrare la funzionalità

La funzionalità di reimpostazione della password dell'account computer di Active Directory è attualmente in anteprima pubblica. Se si usa questa funzionalità per la prima volta, è necessario prima registrarla.

- Registrare la funzionalità di reimpostazione della password dell'account computer di Active Directory:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFResetADAccountForVolume

- Verificare lo stato della registrazione della funzionalità. Il RegistrationState può trovarsi nello stato di

Registeringper un massimo di 60 minuti prima di passare aRegistered. Attendere che lo stato siaRegisteredprima di continuare.

Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFResetADAccountForVolume

È anche possibile usare i comandi dell'interfaccia della riga di comando di Azureaz feature register e az feature show per registrare la funzionalità e visualizzare lo stato della registrazione.

Steps

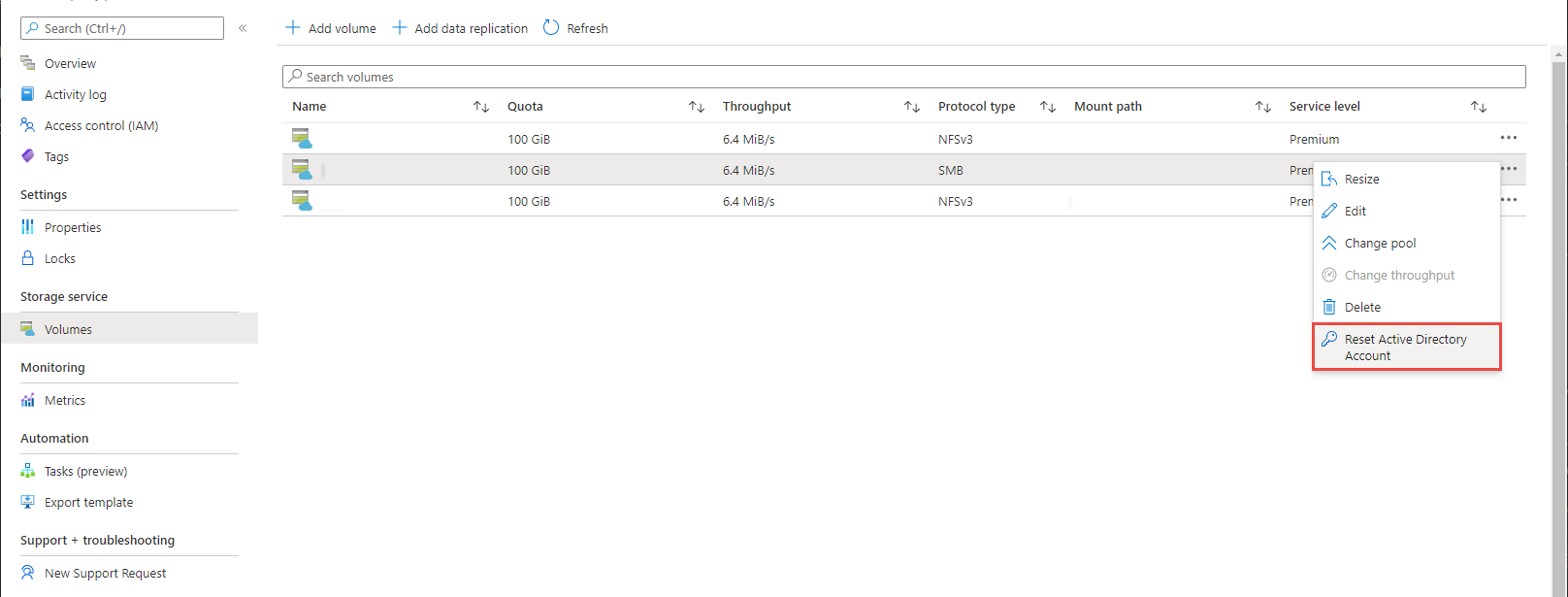

- Passare al menu Panoramica del volume. Selezionare Reimposta account Active Directory.

In alternative, navigare al menu Volumi. Identificare il volume per il quale si vuole reimpostare l'account di Active Directory e selezionare i tre puntini (

In alternative, navigare al menu Volumi. Identificare il volume per il quale si vuole reimpostare l'account di Active Directory e selezionare i tre puntini (...) alla fine della riga. Selezionare Reimposta account Active Directory.

- Verrà visualizzato un messaggio di avviso che illustra le implicazioni di questa azione. Digitare sì nella casella di testo per continuare.

Passaggi successivi

- Informazioni sulle linee guida per la progettazione e la pianificazione del sito Active Directory Domain Services per Azure NetApp Files

- Modificare connessioni Active Directory

- Creare un volume SMB

- Creare un volume con doppio protocollo

- Configurare la crittografia Kerberos NFSv 4.1

- Installare una nuova foresta Active Directory usando l'interfaccia della riga di comando di Azure

- Abilitare l'autenticazione LDAP di Active Directory Domain Services (AD DS) per i volumi NFS

- LDAP di Active Directory Domain Services con gruppi estesi per l'accesso al volume NFS