Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo elenca le funzionalità recenti aggiunte per Microsoft Sentinel e le nuove funzionalità nei servizi correlati che offrono un'esperienza utente migliorata in Microsoft Sentinel. Per le nuove funzionalità relative alle operazioni di sicurezza unificata nel portale di Defender, vedere Novità per le operazioni di sicurezza unificata.

Le funzionalità elencate sono state rilasciate negli ultimi sei mesi. Per informazioni sulle funzionalità precedenti fornite, vedere i blog della community tecnica.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud del governo degli Stati Uniti, vedere le tabelle Microsoft Sentinel in Disponibilità delle funzionalità cloud per i clienti del governo degli Stati Uniti.

Aprile 2026

- [Aggiornato] Chiamata all'azione: aggiornare l'automazione entro il 1° luglio 2026 - Nome account è ora costantemente il prefisso UPN per gli avvisi delle regole di analisi

- federazione dei dati Microsoft Sentinel (anteprima)

- Trasformare i dati con funzionalità di filtro e suddivisione (anteprima)

- Accelerare lo sviluppo di connettori Microsoft Sentinel con l'agente generatore di connettori di Visual Studio Code (anteprima)

- Creare grafici di sicurezza personalizzati (anteprima)

- Entity Analyzer è ora disponibile a livello generale

- Lo strumento di migrazione SIEM basato su intelligenza artificiale è ora disponibile a livello generale

- Strumento di stima dei costi per clienti e partner (anteprima)

- Configurare l'accesso a livello di riga usando Microsoft Sentinel ambito (anteprima)

[Aggiornato] Chiamata all'azione: aggiornare l'automazione entro il 1° luglio 2026 - Nome account è ora costantemente il prefisso UPN per gli avvisi delle regole di analisi

Microsoft Sentinel sta aggiornando il modo in cui il valore nome account dell'entità account viene popolato per gli avvisi delle regole di analisi quando viene eseguito il mapping dell'UPN completo in Nome account. Questa modifica migliora la coerenza per le regole di automazione downstream e i playbook di App per la logica.

Questa modifica potrebbe influire sulla logica di automazione che filtra o confronta la proprietà (App per la AccountName logica: AccountName), soprattutto se prevede l'UPN completo.

Cosa sta cambiando

- Quando viene eseguito il mapping di un UPN completo (ad esempio,

user@domain.com) a Nome account in una regola di analisi, Nome account sarà sempre solo il prefisso UPN (user). In precedenza, a volte poteva essereusere talvoltauser@domain.com. - Altri campi correlati all'UPN verranno aggiunti all'entità account nella

SecurityAlerttabella:UserPrincipalName(UPN completo, ad esempiouser@domain.com),UPNSuffixe il prefisso UPN.

Ad esempio:

-

Prima: Analisi:

user@domain.com-> Nome account regola di automazione:userouser@domain.com -

Dopo: Analisi:

user@domain.com-> Nome account regola di automazione:user+UPNSuffix:domain.com

Operazioni da eseguire

Aggiornare le regole di automazione o le app per la logica che si confrontano con l'UPN completo. Sostituire i controlli di uguaglianza diretta con confronti separati per il prefisso UPN e il suffisso UPN. È consigliabile usare le operazioni Contains e Starts with invece dell'uguaglianza assoluta per mantenere la compatibilità sia prima che dopo la modifica.

Ad esempio, sostituire condizioni come AccountNameEqualsuser@domain.com con logica come:

-

AccountNameContieneusero Inizia conuser -

UPNSuffixUgualedomain.com/ Inizia condomain.com/ Contienedomain.com

Per altre informazioni, inclusi gli esempi precedenti e successivi, vedere l'articolo di blog Update: Changing the Account Name Entity Mapping in Microsoft Sentinel.For more information, including before and after examples, read the blog article Update: Changing the Account Name Entity Mapping in Microsoft Sentinel.For more information, including before and after examples, read the blog article Update: Changing the Account Name Entity Mapping in Microsoft Sentinel

federazione dei dati Microsoft Sentinel (anteprima)

Basata su Microsoft Fabric, Microsoft Sentinel federazione dei dati consente di analizzare i dati di sicurezza in cui si trovano già, senza copiarli o duplicarli. È possibile federatare i dati da Microsoft Fabric, Azure Data Lake Storage e Azure Databricks in Microsoft Sentinel data lake, quindi usare esperienze di Microsoft Sentinel familiari come KQL, notebook e grafici personalizzati in dati federati e nativi.

Per altre informazioni, vedere Panoramica della federazione dei dati in Microsoft Sentinel data lake.

Trasformare i dati con funzionalità di filtro e suddivisione (anteprima)

Il filtro nativo e la suddivisione nel portale di Microsoft Defender consentono di ridurre il rumore prima dell'inserimento, controllare i costi e instradare in modo intelligente i dati tra i livelli di analisi e data lake in modo da ottimizzare gli elementi analizzati e conservati. Per altre informazioni, vedere Trasformare i dati usando il filtro e la suddivisione in Microsoft Sentinel.

Accelerare lo sviluppo di connettori Microsoft Sentinel con l'agente generatore di connettori di Visual Studio Code (anteprima)

Un agente a basso codice basato sull'intelligenza artificiale in Visual Studio Code consente di creare connettori Microsoft Sentinel in pochi minuti, velocizzando le nuove origini dati e sbloccando i risultati di sicurezza prima. Per altre informazioni, vedere Introduzione ai connettori personalizzati che usano l'agente di intelligenza artificiale in Microsoft Sentinel.

Compilare grafici personalizzati (anteprima)

Creare grafici di sicurezza personalizzati nell'Sentinel data lake e dati di terze parti per individuare percorsi di attacco, raggio di esplosione e relazioni nascoste. Questi grafici fungono anche da base per indagini avanzate e agenti di intelligenza artificiale. Per altre informazioni, vedere Panoramica di Grafo personalizzato.

Esperienza dei grafici nel portale di Microsoft Defender (anteprima)

Dopo aver creato i grafici personalizzati, è possibile accedervi nella sezione Grafici del portale di Defender in Microsoft Sentinel. Da qui è possibile eseguire query GQL (Graph Query Language), visualizzare lo schema del grafo, visualizzare il grafico, visualizzare i risultati del grafico in formato tabulare e attraversare il grafico in modo interattivo fino all'hop successivo con un semplice clic.

Entity Analyzer è ora disponibile a livello generale

L'analizzatore di entità nella raccolta di strumenti di esplorazione dei dati mcp (Model Context Protocol) Microsoft Sentinel consente di ottenere valutazioni dei rischi delle entità predefinite e spiegabili per URL e identità usando l'intelligence sulle minacce, la prevalenza e il contesto aziendale.

Importante

A partire dal 1° aprile 2026 vengono addebitati i costi per le unità di calcolo della sicurezza (SKU) necessarie quando si usa l'analizzatore di entità. Per altre informazioni, vedere: Informazioni sui prezzi, i limiti e la disponibilità del server MCP Microsoft Sentinel.

Lo strumento di migrazione SIEM basato su intelligenza artificiale è ora disponibile a livello generale

Accelerare le migrazioni per Microsoft Sentinel da Splunk e QRadar usando un'esperienza di migrazione SIEM assistita dall'intelligenza artificiale progettata per ridurre l'impegno manuale e velocizzare il time-to-value. Per altre informazioni, vedere Eseguire la migrazione a Microsoft Sentinel con l'esperienza di migrazione SIEM.

Strumento di stima dei costi per clienti e partner (anteprima)

Una stima guidata dei costi Microsoft Sentinel a livello di contatore con proiezioni triennali consente alle organizzazioni di modellare la crescita dei dati, prevedere la spesa e pianificare l'adozione Microsoft Sentinel con fiducia. Per altre informazioni, vedere prezzi Microsoft Sentinel.

Configurare l'accesso a livello di riga usando Microsoft Sentinel ambito (anteprima)

Microsoft Sentinel supporta ora l'ambito (controllo degli accessi in base al ruolo a livello di riga) per controllare l'accesso a subset specifici di dati Sentinel senza richiedere la separazione dell'area di lavoro. Gli amministratori possono definire ambiti logici, contrassegnare i dati in fase di inserimento e assegnare utenti o gruppi agli ambiti usando il controllo degli accessi in base al ruolo unificato, consentendo a più team di lavorare in modo sicuro all'interno di un ambiente di Sentinel condiviso. L'ambito è configurato nel portale di Microsoft Defender. Per altre informazioni, vedere Configurare Microsoft Sentinel ambito (controllo degli accessi in base al ruolo a livello di riga).

Marzo 2026

- Call to action: aggiornare il contenuto di Microsoft Sentinel precedente come versioni dell'API di codice (Sentinel repository) prima del 15 giugno 2026

- Microsoft Sentinel repository sono ora disponibili a livello generale. Per altre informazioni, vedere Gestire il contenuto come codice con Microsoft Sentinel repository.

Call to action: aggiornare il contenuto di Microsoft Sentinel precedente come versioni dell'API di codice (Sentinel repository) prima del 15 giugno 2026

A partire dal 15 giugno 2026, le versioni precedenti dell'API usate da Microsoft Sentinel repository non saranno più supportate. Questa modifica influisce su tutte le azioni del controllo del codice sorgente e dei controlli del codice sorgente nell'API REST Microsoft Sentinel per le versioni dell'API interessate.

Le versioni dell'API ritirate non saranno più supportate e le richieste che le usano avranno esito negativo. Le connessioni al repository esistenti create con tali API non sono interessate e i repository continueranno a funzionare.

Azione necessaria

Se si usano le API per creare o gestire connessioni al repository, passare all'API versione 2025-09-01, 2025-06-01 o 2025-07-01-preview prima del 1° giugno 2026 per evitare interruzioni del servizio.

Versioni dell'API interessate

Le seguenti versioni dell'API verranno ritirate il 1° giugno 2026:

Versioni dell'API di anteprima (fare clic per espandere)

- 2021-03-01-preview

- 2021-09-01-preview

- 2021-10-01-preview

- 2022-01-01-preview

- 2022-04-01-preview

- 2022-05-01-preview

- 2022-06-01-preview

- 2022-07-01-preview

- 2022-08-01-preview

- 2022-09-01-preview

- 2022-10-01-preview

- 2022-11-01-preview

- 12-01-preview 2022

- 2023-02-01-preview

- 2023-03-01-preview

- 2023-04-01-preview

- 2023-05-01-preview

- 2023-06-01-preview

- 2023-07-01-preview

- 2023-08-01-preview

- 2023-09-01-preview

- 2023-10-01-preview

- 2023-11-01-preview

- 2023-12-01-preview

- 2024-01-01-preview

- 2024-04-01-preview

- 2024-10-01-preview

- 2025-01-01-preview

- 2025-04-01-preview

- 2025-07-01-preview

Versioni stabili dell'API (fare clic per espandere)

- 2023-11-01

- 2024-03-01

- 2024-09-01

- 2025-03-01

Versioni dell'API consigliate da usare:

- 2025-09-01 (stabile)

- 2025-06-01 (stabile)

- 2025-07-01-preview (anteprima)

Febbraio 2026

Microsoft Sentinel livello dei comportamenti UEBA è ora disponibile a livello generale

Il livello dei comportamenti UEBA in Microsoft Sentinel è ora disponibile a livello generale, riepilogando informazioni comportamentali chiare e leggibili da log di sicurezza non elaborati con volumi elevati. I comportamenti consentono di aggregare e sequenziare gli eventi correlati in comportamenti normalizzati, consentendo agli analisti di comprendere più rapidamente chi ha fatto cosa senza correlare manualmente i log non elaborati. Per altre informazioni, vedere Tradurre i log di sicurezza non elaborati in informazioni dettagliate sul comportamento usando comportamenti UEBA in Microsoft Sentinel.

Guardare il webinar dei comportamenti UEBA per una panoramica completa e una demo del livello dei comportamenti UEBA.

Nuova cartella di lavoro dei comportamenti UEBA

Per aiutare i team SOC a ottenere valore dai comportamenti fin dal primo giorno, Microsoft Sentinel ora fornisce la cartella di lavoro dei comportamenti come parte della soluzione UEBA Essentials. La cartella di lavoro offre visualizzazioni guidate e analisi predefinite e personalizzabili che trasformano dati comportamentali avanzati in informazioni dettagliate interattive in tre flussi di lavoro SOC principali:

- Panoramica: metriche e tendenze di alto livello che offrono ai responsabili del SOC e alla leadership una rapida consapevolezza della situazione

- Indagine: sequenze temporali approfondite incentrate sulle entità che consentono agli analisti di accelerare la risposta agli eventi imprevisti

- Ricerca: individuazione proattiva delle minacce per i cacciatori di minacce che usano il rilevamento delle anomalie e l'analisi della catena di attacchi

Per altre informazioni sulla cartella di lavoro, vedere il post di blog Microsoft Sentinel Behaviors Workbook ( Cartella di lavoro comportamenti Microsoft Sentinel).

Generare playbook usando l'intelligenza artificiale in Microsoft Sentinel (anteprima)

È ora possibile generare playbook usando l'intelligenza artificiale in Microsoft Sentinel. Il generatore di playbook SOAR crea flussi di lavoro di automazione basati su Python coautori tramite un'esperienza di conversazione con Cline, un agente di codifica di intelligenza artificiale. Per altre informazioni, vedere il post di blog Playbook Generation.For more information, see the Playbook Generation blog post.

Gennaio 2026

Nuovo widget Entity Behavior Analytics (UEBA) nella home page del portale di Defender (anteprima)

La home page del portale di Defender include ora un widget UEBA in cui gli analisti possono avere immediatamente visibilità sul comportamento anomalo degli utenti e quindi accelerare i flussi di lavoro di rilevamento delle minacce. Per altre informazioni, vedere Come UEBA consente agli analisti e semplifica i flussi di lavoro.

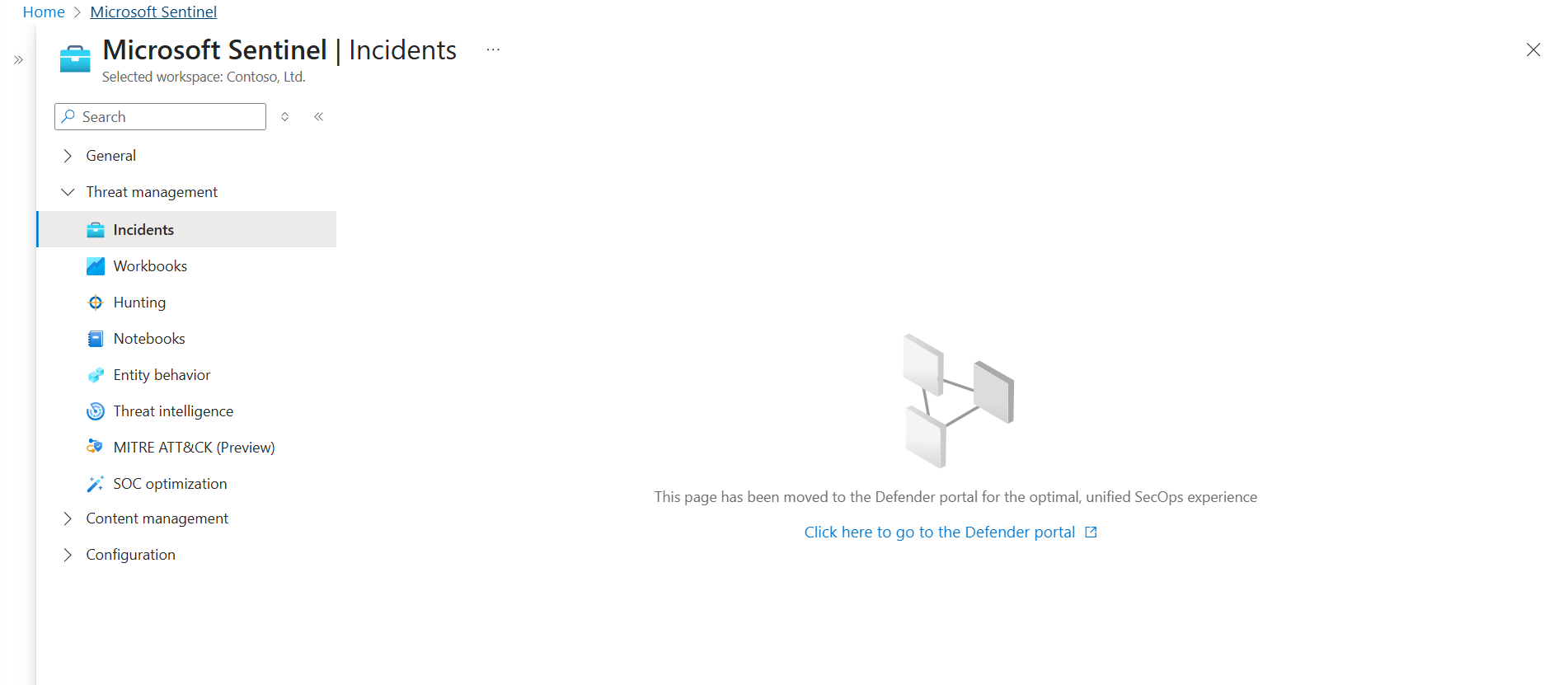

Data aggiornamento: Microsoft Sentinel nel portale di Azure da ritirare a marzo 2027

Microsoft Sentinel è disponibile a livello generale nel portale di Microsoft Defender, anche per i clienti senza Microsoft Defender XDR o una licenza E5. Ciò significa che è possibile usare Microsoft Sentinel nel portale di Defender anche se non si usano altri servizi Microsoft Defender.

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender.

Se attualmente si usa Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Per altre informazioni, vedere:

- Microsoft Sentinel nel portale di Microsoft Defender

- Eseguire la transizione dell'ambiente Microsoft Sentinel al portale di Defender

- Pianificazione del passaggio al portale di Microsoft Defender per tutti i clienti Microsoft Sentinel (blog)

I comportamenti UEBA a livello aggregano informazioni dettagliate interattive dai log non elaborati in tempo quasi reale (anteprima)

Microsoft Sentinel introduce un livello di comportamenti UEBA che trasforma i log di sicurezza di alto volume e di basso livello in informazioni comportamentali chiare e leggibili nel portale di Defender. Questa funzionalità basata sull'intelligenza artificiale aggrega e sequenzia gli eventi non elaborati dalle origini dati supportate in comportamenti normalizzati che spiegano "chi ha fatto cosa" con MITRE ATT&contesto CK.

Come i comportamenti colmano il divario tra avvisi e log non elaborati

Mentre i log non elaborati in ingresso sono rumorosi, non correlati e difficili da interpretare e gli avvisi chiamano gli analisti a intervenire su potenziali problemi, i comportamenti UEBA riepilogano i modelli di comportamento , normali o anomali, inseriti da origini dati supportate. In questo modo viene creato un livello di astrazione che ottimizza i dati per le indagini, la ricerca e il rilevamento. Ad esempio, invece di analizzare singoli eventi CLOUDTrail o log del firewall di AWS, gli analisti vedono un comportamento, ad esempio "Sessione di gestione remota in ingresso da indirizzo esterno", che riepiloga più eventi non elaborati e li esegue il mapping a tattiche, tecniche e procedure note.

Comportamenti UEBA:

- Accelerare le indagini: abilitare una risposta agli eventi imprevisti più rapida aggregando e sequenziando i comportamenti, consentendo agli analisti di concentrarsi su azioni significative anziché analizzare migliaia di eventi.

- Trasformare i dati di telemetria rumorosi in informazioni dettagliate interattive: convertire log frammentati e volumi elevati in osservazioni comportamentali chiare e leggibili dall'uomo, semplificando la comprensione degli eventi di sicurezza.

- Potenzia tutti gli utenti soc: migliora i flussi di lavoro per analisti SOC, cacciatori di minacce e ingegneri del rilevamento fornendo viste contestuali e blocchi predefiniti unificati per le regole di rilevamento e l'automazione.

- Garantire la spiegabilità: eseguire il mapping a MITRE ATT&tattiche CK, ruoli di entità e log non elaborati per la tracciabilità e la chiarezza.

I comportamenti UEBA possono essere abilitati in modo indipendente dal rilevamento delle anomalie UEBA.

Origini dati supportate durante l'anteprima pubblica: AWS CloudTrail, CommonSecurityLog (CyberArk Vault, Palo Alto Threats) e GCPAuditLogs.

Per altre informazioni, vedere Tradurre i log di sicurezza non elaborati in informazioni dettagliate sul comportamento usando comportamenti UEBA in Microsoft Sentinel.

Abilitare UEBA direttamente dalla configurazione del connettore dati (anteprima)

È ora possibile abilitare UEBA per le origini dati supportate direttamente dalla pagina di configurazione del connettore dati, riducendo i tempi di gestione e evitando lacune di copertura. Quando si abilitano nuovi connettori, è possibile eseguire l'onboarding dell'origine dati in UEBA senza passare a una pagina di configurazione separata.

Questa integrazione consente di visualizzare quali origini dati vengono inserite in UEBA e di abilitare il feed direttamente dalla configurazione del connettore.

Per altre informazioni, vedere Connettere origini dati a Microsoft Sentinel usando i connettori dati.

Nuovi rilevamenti per Sentinel soluzione per SAP BTP

Questo aggiornamento espande la copertura del rilevamento per SAP BTP, potenziando la visibilità nel piano di controllo ad alto rischio, nell'integrazione e nelle attività di identità.

- SAP Integration Suite: rileva modifiche non autorizzate agli artefatti di integrazione, ai criteri di accesso, alle origini dati JDBC e alle importazioni di pacchetti che potrebbero abilitare l'esfiltrazione o le backdoor dei dati.

- SAP Cloud Identity Service: monitora le eliminazioni degli utenti, le concessioni di privilegi e le modifiche alla configurazione SAML/OIDC che attenuano i controlli di autenticazione o creano l'accesso permanente.

- Area di lavoro di compilazione SAP: identifica le eliminazioni di ruoli di massa e l'accesso non autorizzato alle risorse del portale con restrizioni.

- Registrazione di controllo SAP BTP: rileva le lacune e le interruzioni di inserimento del log di controllo che riducono la visibilità della sicurezza e abilitano attività furtive.

Novembre 2025

Nuove esperienze ueba (Entity Behavior Analytics) nel portale di Defender (anteprima)

Microsoft Sentinel introduce nuove esperienze UEBA nel portale di Defender, portando informazioni dettagliate sul comportamento direttamente nei flussi di lavoro degli analisti chiave. Questi miglioramenti consentono agli analisti di assegnare priorità alle indagini e applicare il contesto UEBA in modo più efficace.

Indagini degli utenti incentrate sulle anomalie

Nel portale di Defender, gli utenti con anomalie comportamentali vengono automaticamente contrassegnati con anomalie UEBA, consentendo agli analisti di identificare rapidamente gli utenti da assegnare priorità.

Gli analisti possono visualizzare le prime tre anomalie degli ultimi 30 giorni in una sezione dedicata sulle principali anomalie UEBA, disponibile in:

- Pannelli lato utente accessibili da diverse posizioni del portale.

- Scheda Panoramica delle pagine delle entità utente.

Questa sezione include anche collegamenti diretti alle query sulle anomalie e alla sequenza temporale degli eventi Microsoft Sentinel, consentendo un'analisi più approfondita e una raccolta più rapida del contesto.

Drill-down alle anomalie degli utenti dai grafici degli eventi imprevisti

Gli analisti possono accedere rapidamente a tutte le anomalie correlate a un utente selezionando Vai a caccia > di tutte le anomalie utente dal grafico degli eventi imprevisti. Questa query predefinita fornisce un contesto UEBA immediato per supportare indagini più approfondite.

Ricerca avanzata arricchita e rilevamenti personalizzati con informazioni dettagliate sul comportamento

Le esperienze avanzate di ricerca e rilevamento personalizzato includono ora un banner contestuale che richiede agli analisti di aggiungere la tabella Anomalie UEBA alle query che includono origini dati UEBA.

Tutte le funzionalità richiedono l'abilitazione di UEBA e l'ambito dell'area di lavoro per l'area di lavoro attualmente selezionata.

Per altre informazioni, vedere Come UEBA consente agli analisti e semplifica i flussi di lavoro.

Connettori di dati SAP

Connettore dati senza agente per Sentinel soluzione per SAP ora disponibile a livello generale. Per altre informazioni, vedere il blog tech community.

Deprecazione: il connettore dati SAP in contenitori non sarà supportato entro il 30 settembre 2026. Eseguire oggi la migrazione al connettore dati SAP senza agente . Tutte le nuove distribuzioni hanno solo la nuova opzione connettore senza agente fatturata allo stesso prezzo.

Call to action: aggiornare le query e l'automazione entro il 1° luglio 2026 - Denominazione standardizzata delle entità account in eventi imprevisti e avvisi

Microsoft Sentinel sta aggiornando il modo in cui identifica le entità account in eventi imprevisti e avvisi. Questa modifica introduce una logica di denominazione standardizzata per migliorare la coerenza e l'affidabilità nei flussi di lavoro di analisi e automazione.

Importante

Questa modifica potrebbe influire sulle regole di analisi, le regole di automazione, i playbook, le cartelle di lavoro, le query di ricerca e le integrazioni personalizzate.

Microsoft Sentinel selezionerà ora l'identificatore dell'account più affidabile usando la priorità seguente:

Prefisso UPN : la parte precedente a "@" in un nome dell'entità utente

- Esempio:

john.doe@contoso.com→john.doe

- Esempio:

Nome : usato se il prefisso UPN non è disponibile

Nome visualizzato : fallback se sono mancanti entrambi gli elementi precedenti

Aggiornare le query KQL e la logica di automazione in modo da seguire il nuovo modello che riconosce la precedenza. Usare la coalesce()funzione (/kusto/query/coalesce-function) per garantire la compatibilità:

coalesce(Account.UPNprefix, Account.Name, Account.DisplayName)

Testare tutte le modifiche in un'area di lavoro non di produzione prima di eseguire l'implementazione nell'ambiente di produzione.

Ottobre 2025

- Esportare oggetti intelligence sulle minacce STIX (anteprima)

- Call to action: aggiornare le query e l'automazione entro il 1° luglio 2026 - Denominazione standardizzata delle entità account in eventi imprevisti e avvisi

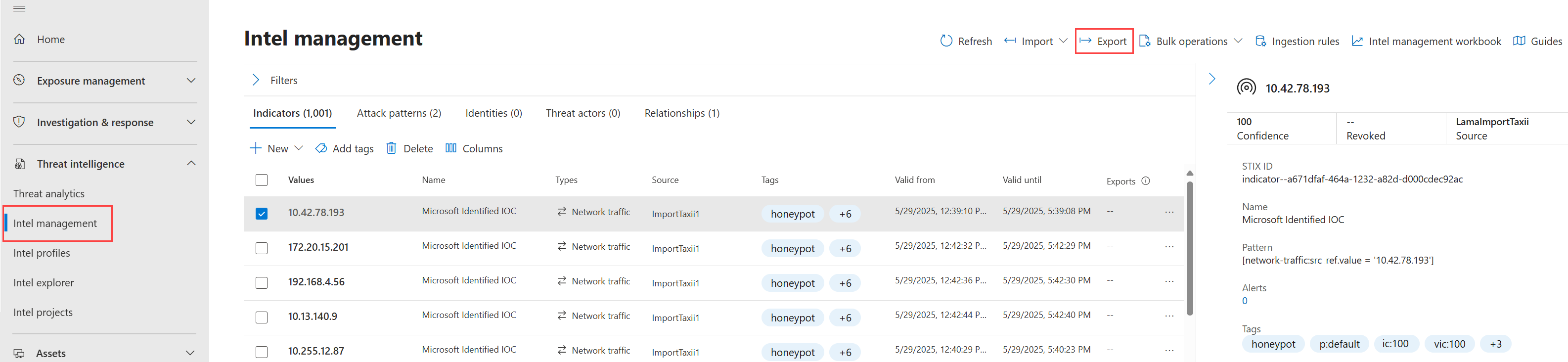

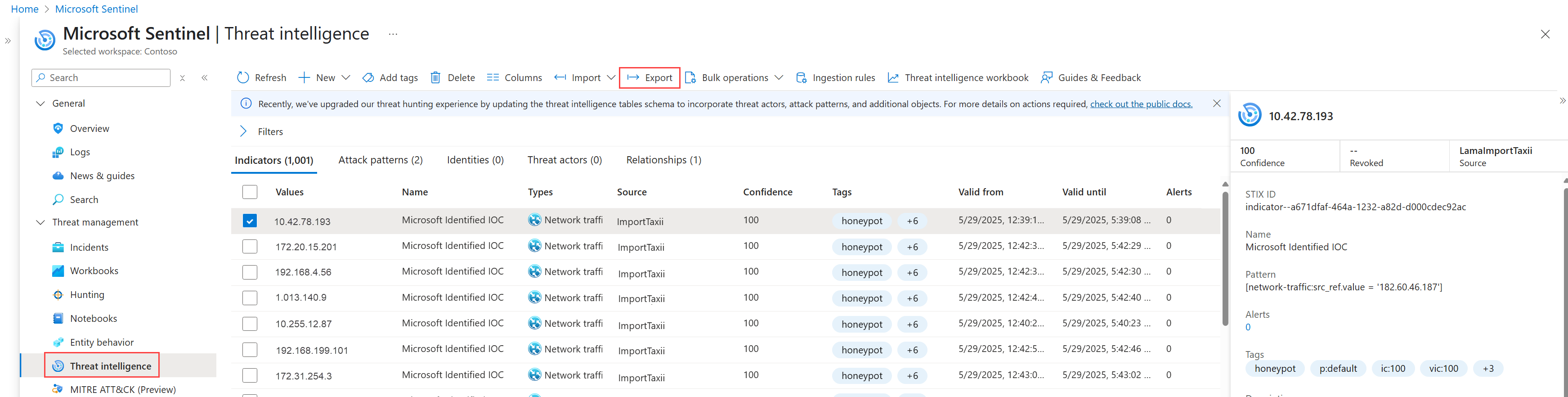

Esportare oggetti intelligence sulle minacce STIX (anteprima)

Microsoft Sentinel supporta ora l'esportazione di oggetti di intelligence sulle minacce STIX in altre destinazioni, ad esempio piattaforme esterne. Se è stata inserita l'intelligence sulle minacce per Microsoft Sentinel da una piattaforma esterna, ad esempio quando si usa il connettore dati Threat Intelligence - TAXII, è ora possibile esportare di nuovo l'intelligence sulle minacce in tale piattaforma, abilitando la condivisione di intelligence bidirezionale. Questo nuovo supporto offre una condivisione diretta e sicura, riducendo la necessità di processi manuali o playbook personalizzati per distribuire l'intelligence sulle minacce.

L'esportazione di oggetti TI è attualmente supportata solo per le piattaforme basate su TAXII 2.1. È possibile accedere alla funzionalità di esportazione sia dal portale di Defender che dal portale di Azure:

Per altre informazioni, vedere:

- Usare STIX/TAXII per importare ed esportare informazioni sulle minacce in Microsoft Sentinel

- Esportare informazioni sulle minacce

Settembre 2025

Microsoft Sentinel si evolve in un SIEM e una piattaforma

Le aggiunte chiave includono:

Nuove origini dati e analisi avanzata del comportamento di utenti ed entità (UEBA) (anteprima)

Microsoft Sentinel si sta evolvendo in un SIEM e una piattaforma

La sicurezza viene riprogettata per l'era dell'intelligenza artificiale, andando oltre i controlli statici basati su regole e la risposta post-violazione verso la difesa a velocità di macchina guidata dalla piattaforma. Per affrontare la sfida di strumenti frammentati, segnali tentacolari e architetture legacy che non possono corrispondere alla velocità e alla scala degli attacchi moderni, Microsoft Sentinel si è evoluto sia in un SIEM che in una piattaforma che unifica i dati per la difesa agentica. Questo aggiornamento riflette i miglioramenti dell'architettura che supportano le operazioni di sicurezza basate sull'intelligenza artificiale su larga scala. Per altre informazioni, vedere Che cos'è Microsoft Sentinel?

Le aggiunte principali includono Microsoft Sentinel data lake, Microsoft Sentinel graph e Microsoft Sentinel server MCP (Model Context Protocol), come descritto di seguito.

Microsoft Sentinel data lake è ora disponibile a livello generale

Una base scalabile ed efficiente in termini di costi per la conservazione dei dati a lungo termine e l'analisi multimodale. Microsoft Sentinel data lake consente alle organizzazioni di unificare i dati di sicurezza tra origini ed eseguire analisi avanzate senza sovraccarico dell'infrastruttura.

Per altre informazioni, vedere Microsoft Sentinel data lake.

grafico Microsoft Sentinel (anteprima)

Analisi unificata del grafo per un contesto più approfondito e un ragionamento sulle minacce. Microsoft Sentinel grafo modella le relazioni tra utenti, dispositivi e attività per supportare indagini complesse sulle minacce e analisi pre e post-violazione.

Per altre informazioni, vedere Che cos'è Microsoft Sentinel grafico? (anteprima)..

Microsoft Sentinel server MCP (Model Context Protocol) (anteprima)

Interfaccia ospitata per la creazione di agenti intelligenti usando il linguaggio naturale. Microsoft Sentinel server MCP semplifica la creazione e l'esplorazione dei dati degli agenti consentendo ai tecnici di eseguire query e ragionare sui dati di sicurezza senza dover conoscere lo schema.

Per altre informazioni, vedere Panoramica di Model Context Protocol (MCP).

Nuove origini dati per l'analisi avanzata del comportamento di utenti ed entità (UEBA) (anteprima)

UEBA di Microsoft Sentinel offre ai team SOC il rilevamento anomalie basato sull'intelligenza artificiale in base ai segnali comportamentali nel tenant. Consente di assegnare priorità alle minacce usando baseline dinamiche, confronti tra peer e profili di entità arricchiti.

UEBA supporta ora il rilevamento anomalie usando sei nuove origini dati:

Origini di autenticazione Microsoft:

Queste origini offrono una visibilità più approfondita sul comportamento delle identità nell'ambiente Microsoft.

- Microsoft Defender XDR eventi di accesso del dispositivo: acquisire l'attività di accesso dagli endpoint, aiutando a identificare lo spostamento laterale, modelli di accesso insoliti o dispositivi compromessi.

- Microsoft Entra ID log di accesso alle identità gestite: tenere traccia degli accessi da parte delle identità gestite usate nell'automazione, ad esempio script e servizi. Ciò è fondamentale per individuare l'uso improprio invisibile all'utente delle identità del servizio.

- Microsoft Entra ID log di accesso dell'entità servizio: monitorare gli accessi in base alle entità servizio, spesso usate da app o script, per rilevare anomalie, ad esempio l'accesso imprevisto o l'escalation dei privilegi.

Piattaforme cloud e gestione delle identità di terze parti:

UEBA si integra ora con le principali piattaforme di gestione delle identità e cloud per migliorare il rilevamento di compromissione delle identità, uso improprio dei privilegi e comportamenti di accesso rischiosi in ambienti multicloud.

- Eventi di accesso di AWS CloudTrail: contrassegna i tentativi di accesso rischiosi in Amazon Web Services (AWS), ad esempio l'autenticazione a più fattori (MFA) non riuscita o l'uso dell'account radice, indicatori critici di potenziale compromissione dell'account.

- Log di controllo GCP - Eventi di accesso IAM non riusciti: acquisire i tentativi di accesso negato in Google Cloud Platform, consentendo di identificare i tentativi di escalation dei privilegi o i ruoli non configurati correttamente.

- Okta MFA e gli eventi di modifica della sicurezza dell'autenticazione: problemi di Surface MFA e modifiche ai criteri di autenticazione in Okta, segnali che potrebbero indicare attacchi mirati o manomissioni di identità.

Queste nuove origini migliorano la capacità dell'UEBA di rilevare le minacce in ambienti Microsoft e ibridi in base a dati di identità di utenti, dispositivi e servizi arricchiti, contesto comportamentale avanzato e nuove funzionalità di rilevamento anomalie multipiattaforma.

Per abilitare le nuove origini dati, è necessario eseguire l'onboarding nel portale di Defender.

Per altre informazioni, vedere:

- gli uscieri UEBA basati sull'intelligenza artificiale di Microsoft Sentinel nella prossima era dell'analisi comportamentale

- Rilevamento avanzato delle minacce con User and Entity Behavior Analytics (UEBA) in Microsoft Sentinel

- Abilitare User and Entity Behavior Analytics (UEBA) in Microsoft Sentinel

- riferimento UEBA Microsoft Sentinel

- Anomalie UEBA

Agosto 2025

Modificare le cartelle di lavoro direttamente nel portale di Microsoft Defender (anteprima)

È ora possibile creare e modificare Microsoft Sentinel cartelle di lavoro direttamente nel portale di Microsoft Defender. Questo miglioramento semplifica il flusso di lavoro, consente di gestire le cartelle di lavoro in modo più efficiente e rende l'esperienza della cartella di lavoro più allineata all'esperienza nel portale di Azure.

Microsoft Sentinel cartelle di lavoro si basano sulle cartelle di lavoro di Monitoraggio Azure e consentono di visualizzare e monitorare i dati inseriti in Microsoft Sentinel. Le cartelle di lavoro aggiungono tabelle e grafici con analisi per i log e le query agli strumenti già disponibili.

Le cartelle di lavoro sono disponibili nel portale di Defender in Cartelle di lavoro di gestione > delle minacce Microsoft Sentinel>. Per altre informazioni, vedere Visualizzare e monitorare i dati usando cartelle di lavoro in Microsoft Sentinel.

Luglio 2025

- Microsoft Sentinel data lake

- Impostazioni di gestione e conservazione delle tabelle nel portale di Microsoft Defender

- Microsoft Sentinel autorizzazioni data lake integrate con Microsoft Defender XDR controllo degli accessi in base al ruolo unificato

- Solo per i nuovi clienti: onboarding automatico e reindirizzamento al portale di Microsoft Defender

- Nessun limite al numero di aree di lavoro di cui è possibile eseguire l'onboarding nel portale di Defender

- Microsoft Sentinel nella portale di Azure di ritiro luglio 2026

Microsoft Sentinel data lake

Microsoft Sentinel è ora migliorato con un data lake moderno, progettato appositamente per semplificare la gestione dei dati, ridurre i costi e accelerare l'adozione dell'IA per i team delle operazioni di sicurezza. Il nuovo data lake Microsoft Sentinel offre un'archiviazione a lungo termine conveniente, eliminando la necessità di scegliere tra accessibilità e sicurezza affidabile. I team di sicurezza ottengono una visibilità più approfondita e una risoluzione degli eventi imprevisti più rapida, tutto all'interno della familiare esperienza di Microsoft Sentinel, arricchiti dall'integrazione senza problemi con strumenti avanzati di analisi dei dati.

I vantaggi principali del data lake Microsoft Sentinel includono: +Copia dati singola in formato aperto per un'archiviazione efficiente e conveniente +Separazione dell'archiviazione e del calcolo per una maggiore flessibilità +Supporto per più motori di analisi per sbloccare informazioni più approfondite dai dati di sicurezza +Integrazione nativa con Microsoft Sentinel, inclusa la possibilità di selezionare la suddivisione in livelli per i dati di log tra i livelli di analisi e lake Per altre informazioni, vedere

Esplorare il data lake usando query KQL o usare il nuovo notebook Microsoft Sentinel data lake per Visual Studio Code per visualizzare e analizzare i dati.

Per altre informazioni, vedere:

- Microsoft Sentinel data lake

- KQL e data lake Microsoft Sentinel (anteprima)

- Notebook di Jupyter e data lake Microsoft Sentinel (anteprima)

- Blog tecnico di Data Lake

Impostazioni di gestione e conservazione delle tabelle nel portale di Microsoft Defender

Le impostazioni di gestione e conservazione delle tabelle sono ora disponibili nei portali di Microsoft Defender. È possibile visualizzare e gestire le impostazioni della tabella nel portale di Microsoft Defender, incluse le impostazioni di conservazione per le tabelle Microsoft Sentinel e Defender XDR e passare da un livello di analisi a un livello data lake.

Per altre informazioni, vedere:

- Gestire i livelli dati e la conservazione in Microsoft Sentinel

- Configurare le impostazioni della tabella in Microsoft Sentinel.

Microsoft Sentinel autorizzazioni data lake integrate con Microsoft Defender XDR controllo degli accessi in base al ruolo unificato

A partire da luglio 2025, Microsoft Sentinel autorizzazioni data lake vengono fornite tramite Microsoft Defender XDR controllo degli accessi in base al ruolo unificato. È disponibile anche il supporto per il controllo degli accessi in base al ruolo unificato, oltre al supporto fornito dai ruoli di Microsoft Entra ID globali.

Per altre informazioni, vedere:

- Microsoft Defender XDR controllo degli accessi in base al ruolo (RBAC) unificato

- Creare ruoli personalizzati con Microsoft Defender XDR controllo degli accessi in base al ruolo unificato

- Autorizzazioni in Microsoft Defender XDR controllo degli accessi in base al ruolo unificato

- Ruoli e autorizzazioni per il data lake Microsoft Sentinel

Solo per i nuovi clienti: onboarding automatico e reindirizzamento al portale di Microsoft Defender

Per questo aggiornamento, i nuovi clienti Microsoft Sentinel sono clienti che eseguono l'onboarding della prima area di lavoro nel tenant per Microsoft Sentinel il 1° luglio 2025 o dopo tale data.

A partire dal 1° luglio 2025, questi nuovi clienti che dispongono delle autorizzazioni di proprietario di una sottoscrizione odi un amministratore dell'accesso utente e non sono Azure utenti delegati a Lighthouse, hanno l'onboarding automatico delle aree di lavoro nel portale di Defender insieme all'onboarding in Microsoft Sentinel. Gli utenti di tali aree di lavoro, che non sono Azure utenti delegati a Lighthouse, visualizzano i collegamenti in Microsoft Sentinel nel portale di Azure che li reindirizzano al portale di Defender. Tali utenti usano Microsoft Sentinel solo nel portale di Defender.

I nuovi clienti che non dispongono di autorizzazioni pertinenti non vengono caricati automaticamente nel portale di Defender, ma visualizzano comunque i collegamenti di reindirizzamento nella portale di Azure, insieme a richieste di chiedere a un utente con autorizzazioni pertinenti di eseguire manualmente l'onboarding dell'area di lavoro nel portale di Defender.

Questa modifica semplifica il processo di onboarding e garantisce che i nuovi clienti possano sfruttare immediatamente le funzionalità delle operazioni di sicurezza unificate senza eseguire manualmente l'onboarding delle aree di lavoro.

Per altre informazioni, vedere:

- Eseguire l'onboarding di Microsoft Sentinel

- Microsoft Sentinel nel portale di Microsoft Defender

- Modifiche per i nuovi clienti a partire da luglio 2025

Nessun limite al numero di aree di lavoro di cui è possibile eseguire l'onboarding nel portale di Defender

Non esiste più alcun limite al numero di aree di lavoro di cui è possibile eseguire l'onboarding nel portale di Defender.

Le limitazioni si applicano ancora al numero di aree di lavoro che è possibile includere in una query di Log Analytics e al numero di aree di lavoro che è possibile o deve includere in una regola di analisi pianificata.

Per altre informazioni, vedere:

- Connettere Microsoft Sentinel al portale di Microsoft Defender

- Più aree di lavoro Microsoft Sentinel nel portale di Defender

- Estendere Microsoft Sentinel tra aree di lavoro e tenant

Microsoft Sentinel nella portale di Azure di ritiro luglio 2026

Microsoft Sentinel è disponibile a livello generale nel portale di Microsoft Defender, anche per i clienti senza Microsoft Defender XDR o una licenza E5. Ciò significa che è possibile usare Microsoft Sentinel nel portale di Defender anche se non si usano altri servizi Microsoft Defender.

A partire da luglio 2026, Microsoft Sentinel sarà supportato solo nel portale di Defender e tutti i clienti rimanenti che usano il portale di Azure verranno reindirizzati automaticamente.

Se attualmente si usa Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Per altre informazioni, vedere:

- Microsoft Sentinel nel portale di Microsoft Defender

- Eseguire la transizione dell'ambiente Microsoft Sentinel al portale di Defender

- Pianificazione del passaggio al portale di Microsoft Defender per tutti i clienti Microsoft Sentinel (blog)

Giugno 2025

- Microsoft Sentinel Codeless Connector Platform (CCP) rinominato Codeless Connector Framework (CCF)

- Informazioni di riferimento sul connettore dati Microsoft Sentinel consolidato

- Modelli di regole di riepilogo ora in anteprima pubblica

Codeless Connector Platform (CCP) rinominato Codeless Connector Framework (CCF)

La Microsoft Sentinel Codeless Connector Platform (CCP) è stata rinominata codeless connector framework (CCF). Il nuovo nome riflette l'evoluzione della piattaforma ed evita confusione con altri servizi orientati alla piattaforma, garantendo allo stesso tempo la stessa facilità d'uso e flessibilità che gli utenti si aspettano.

Per altre informazioni, vedere Creare un connettore senza codice per Microsoft Sentinel.

Informazioni di riferimento sul connettore dati Microsoft Sentinel consolidato

La documentazione di riferimento del connettore è stata consolidata, unendo gli articoli del connettore separati in un'unica tabella di riferimento completa.

È possibile trovare il nuovo riferimento al connettore in Microsoft Sentinel connettori dati. Per altre informazioni, vedere Creare un connettore senza codice e Sbloccare il potenziale del framework codeless connector di Microsoft Sentinel e fare di più con Microsoft Sentinel più velocemente.

Modelli di regole di riepilogo ora in anteprima pubblica

È ora possibile usare i modelli di regole di riepilogo per distribuire regole di riepilogo predefinite personalizzate per scenari di sicurezza comuni. Questi modelli consentono di aggregare e analizzare in modo efficiente set di dati di grandi dimensioni, non richiedono competenze approfondite, riducono i tempi di installazione e garantiscono le procedure consigliate. Per altre informazioni, vedere Aggregare Microsoft Sentinel dati con regole di riepilogo (anteprima).

Maggio 2025

- Tutti i casi d'uso Microsoft Sentinel disponibili a livello generale nel portale di Defender

- Tabella Unified IdentityInfo

- Aggiunte al supporto dell'ottimizzazione SOC (anteprima)

Tutti i casi d'uso Microsoft Sentinel disponibili a livello generale nel portale di Defender

Tutti i casi d'uso Microsoft Sentinel in disponibilità generale, incluse le funzionalità multi-tenant e multi-area di lavoro e il supporto per tutti i cloud pubblici e commerciali, sono ora supportati anche per la disponibilità generale nel portale di Defender.

È consigliabile eseguire l'onboarding delle aree di lavoro nel portale di Defender per sfruttare le operazioni di sicurezza unificate. Per altre informazioni, vedere:

Per altre informazioni, vedere:

- Il meglio di Microsoft Sentinel - ora in Microsoft Defender (blog)

- Microsoft Sentinel nel portale di Microsoft Defender

- Eseguire la transizione dell'ambiente Microsoft Sentinel al portale di Defender

Tabella Unified IdentityInfo

I clienti di Microsoft Sentinel nel portale di Defender che hanno abilitato UEBA possono ora sfruttare una nuova versione della tabella IdentityInfo, disponibile nella sezione Ricerca avanzata del portale di Defender, che include il più grande set possibile di campi comuni ai portali Defender e Azure. Questa tabella unificata consente di arricchire le indagini sulla sicurezza nell'intero portale di Defender.

Per altre informazioni, vedere Tabella IdentityInfo.

Aggiunte al supporto dell'ottimizzazione SOC (anteprima)

Supporto dell'ottimizzazione SOC per:

- AI MITRE ATT&CK tagging recommendations (Anteprima): usa l'intelligenza artificiale per suggerire l'assegnazione di tag ai rilevamenti di sicurezza con MITRE ATT&tattiche e tecniche CK.

- Raccomandazioni basate sui rischi (anteprima): consiglia di implementare controlli per risolvere le lacune di copertura legate ai casi d'uso che possono comportare rischi aziendali o perdite finanziarie, inclusi rischi operativi, finanziari, reputazionali, di conformità e legali.

Per altre informazioni, vedere Informazioni di riferimento sull'ottimizzazione SOC.

Aprile 2025

- Microsoft Sentinel soluzione per Microsoft Business Apps disponibile a livello generale nel portale di Azure

- Security Copilot genera riepiloghi degli eventi imprevisti in Microsoft Sentinel nel portale di Azure (anteprima)

- Supporto multi-area di lavoro e multi-tenant per Microsoft Sentinel nel portale di Defender (anteprima)

- Microsoft Sentinel inserisce ora tutti gli oggetti e gli indicatori STIX in nuove tabelle di intelligence sulle minacce (anteprima)

- Supporto dell'ottimizzazione SOC per le colonne inutilizzate (anteprima)

Microsoft Sentinel soluzione per Microsoft Business Apps disponibile a livello generale nel portale di Azure

La soluzione Microsoft Sentinel per Microsoft Business Apps è ora disponibile a livello generale nel portale di Azure.

Security Copilot genera riepiloghi degli eventi imprevisti in Microsoft Sentinel nel portale di Azure (anteprima)

Microsoft Sentinel nel portale di Azure ora include riepiloghi degli eventi imprevisti (in anteprima) generati da Security Copilot, allineandoli al portale di Defender. Questi riepiloghi forniscono agli analisti della sicurezza le informazioni iniziali necessarie per comprendere, valutare e iniziare rapidamente ad analizzare gli eventi imprevisti.

Per altre informazioni, vedere Riepilogare gli eventi imprevisti Microsoft Sentinel con Security Copilot.

Supporto multi-area di lavoro e multi-tenant per Microsoft Sentinel nel portale di Defender (anteprima)

Per l'anteprima, nel portale di Defender connettersi a un'area di lavoro primaria e a più aree di lavoro secondarie per Microsoft Sentinel. Se si esegue l'onboarding di Microsoft Sentinel con Defender XDR, gli avvisi di un'area di lavoro primaria sono correlati ai dati Defender XDR. Gli eventi imprevisti includono quindi avvisi provenienti dall'area di lavoro principale di Microsoft Sentinel e Defender XDR. Tutte le altre aree di lavoro sottoposte a onboarding sono considerate aree di lavoro secondarie. Gli eventi imprevisti vengono creati in base ai dati dell'area di lavoro e non includono Defender XDR dati.

- Se si prevede di usare Microsoft Sentinel nel portale di Defender senza Defender XDR, è possibile gestire più aree di lavoro. Tuttavia, l'area di lavoro primaria non include Defender XDR dati e non si avrà accesso alle funzionalità di Defender XDR.

- Se si usano più tenant e più aree di lavoro per tenant, è anche possibile usare Microsoft Defender gestione multi-tenant per visualizzare gli eventi imprevisti e gli avvisi e cercare i dati in Ricerca avanzata, in più aree di lavoro e tenant.

Per altre informazioni, vedere gli articoli seguenti:

- Più aree di lavoro Microsoft Sentinel nel portale di Defender

- Connettere Microsoft Sentinel al portale di Microsoft Defender

- Microsoft Defender gestione multi-tenant

- Visualizzare e gestire eventi imprevisti e avvisi in Microsoft Defender gestione multi-tenant

- Ricerca avanzata nella gestione Microsoft Defender multi-tenant

Microsoft Sentinel inserisce ora tutti gli oggetti e gli indicatori STIX in nuove tabelle di intelligence sulle minacce (anteprima)

Microsoft Sentinel inserisce ora gli oggetti e gli indicatori STIX nelle nuove tabelle di intelligence sulle minacce, ThreatIntelIndicators e ThreatIntelObjects. Le nuove tabelle supportano il nuovo schema STIX 2.1, che consente di inserire ed eseguire query su vari oggetti di Intelligence sulle minacce, tra cui identity, attack-patternthreat-actore relationship.

Microsoft Sentinel inserirà tutte le informazioni sulle minacce nelle tabelle e nuove ThreatIntelIndicatorsThreatIntelObjects, continuando a inserire gli stessi dati nella tabella legacy ThreatIntelligenceIndicator fino al 31 luglio 2025.

Assicurarsi di aggiornare query personalizzate, regole di analisi e rilevamento, cartelle di lavoro e automazione per usare le nuove tabelle entro il 31 luglio 2025. Dopo questa data, Microsoft Sentinel smetterà di inserire i dati nella tabella legacyThreatIntelligenceIndicator. Stiamo aggiornando tutte le soluzioni di intelligence sulle minacce predefinite nell'hub contenuti per sfruttare le nuove tabelle.

Per altre informazioni, vedere gli articoli seguenti:

- Intelligence sulle minacce in Microsoft Sentinel

- Usare gli oggetti e gli indicatori STIX per migliorare l'intelligence sulle minacce e la ricerca delle minacce in Microsoft Sentinel (anteprima)

Supporto dell'ottimizzazione SOC per le colonne inutilizzate (anteprima)

Per ottimizzare il rapporto costi/valore di sicurezza, l'ottimizzazione SOC presenta tabelle o connettori dati poco usati. L'ottimizzazione SOC ora visualizza le colonne non usate nelle tabelle. Per altre informazioni, vedere Informazioni di riferimento sull'ottimizzazione SOC delle raccomandazioni.