Abilitare domini URL personalizzati per le applicazioni nei tenant esterni (anteprima)

Si applica a:  Tenant delle risorse

Tenant delle risorse  Tenant esterni (altre informazioni)

Tenant esterni (altre informazioni)

Questo articolo descrive come abilitare domini URL personalizzati per le applicazioni Microsoft Entra per ID esterno nei tenant esterni. Un dominio URL personalizzato consente di personalizzare gli endpoint di accesso dell'applicazione con il proprio dominio URL personalizzato, anziché con il nome di dominio predefinito di Microsoft.

Importante

Questa funzionalità è attualmente disponibile solo in anteprima. Vedere le Condizioni di licenza universali per i servizi online per conoscere i termini legali applicabili alle funzionalità e ai servizi di Azure in versione beta, in anteprima o altrimenti non disponibili a livello generale.

Prerequisiti

- Informazioni sul funzionamento dei domini URL personalizzati nell'ID esterno.

- Se non è già stato creato un tenant esterno, crearne uno adesso.

- Creare un flusso utente in modo tale che gli utenti possano iscriversi e accedere all'applicazione.

- Registrare un'applicazione Web.

Passaggio 1: aggiungere un nome di dominio personalizzato al tenant

Quando si crea un tenant esterno, viene fornito con un nome di dominio iniziale, <domainname>.onmicrosoft.com. Non è possibile modificare o eliminare il nome di dominio iniziale, tuttavia è possibile aggiungere un proprio nome di dominio personalizzato. Per questi passaggi, assicurarsi di accedere alla configurazione del tentant esterno nell'interfaccia di amministrazione di Microsoft Entra.

Accedere all'interfaccia di amministrazione di Microsoft Entra almeno come Amministratore del nome di dominio.

Scegliere il tenant esterno: selezionare l'icona delle Impostazioni nel menu in alto, quindi passare al tenant esterno.

Passare a Identità>Impostazioni>Nomi di dominio>Nomi di dominio personalizzati.

Aggiungere il nome di dominio personalizzato in Microsoft Entra ID.

Aggiungere le informazioni sul DNS al registrar. Dopo aver aggiunto il nome di dominio personalizzato al tenant, creare un record DNS

TXToMXper il dominio. La creazione di questo record DNS per il dominio verifica la proprietà del nome di dominio.Di seguito sono riportati esempi di record TXT per login.contoso.com e account.contoso.com:

Nome (nome host) Type Dati login TXT MS=ms12345678 Account TXT MS=ms87654321 Il record TXT deve essere associato al sottodominio o al nome host del dominio (ad esempio, la parte dell'accesso del dominio contoso.com). Se il nome host è vuoto o

@, Microsoft Entra ID non può verificare il nome di dominio personalizzato aggiunto.Suggerimento

È possibile gestire il nome di dominio personalizzato con qualsiasi servizio DNS disponibile per il pubblico, ad esempio GoDaddy. Se non si dispone di un server DNS, è possibile usare la zona DNS di Azure o i domini del servizio app di Azure.

Verificare il nome di dominio personalizzato. Verificare ogni sottodominio o nome host che si intende usare. Ad esempio, per poter accedere con login.contoso.com e account.contoso.com, è necessario verificare entrambi i sottodomini e non soltanto il dominio di primo livello contoso.com.

Importante

Dopo aver verificato il dominio, eliminare il record TXT DNS creato.

Passaggio 2: associare il nome di dominio personalizzato a un dominio URL personalizzato

Dopo aver aggiunto e verificato il nome di dominio personalizzato nel tenant esterno, associare il nome di dominio personalizzato a un dominio URL personalizzato.

Accedi all'Interfaccia di amministrazione di Microsoft Entra.

Scegliere il tenant esterno: selezionare l'icona delle Impostazioni nel menu in alto, quindi passare al tenant esterno.

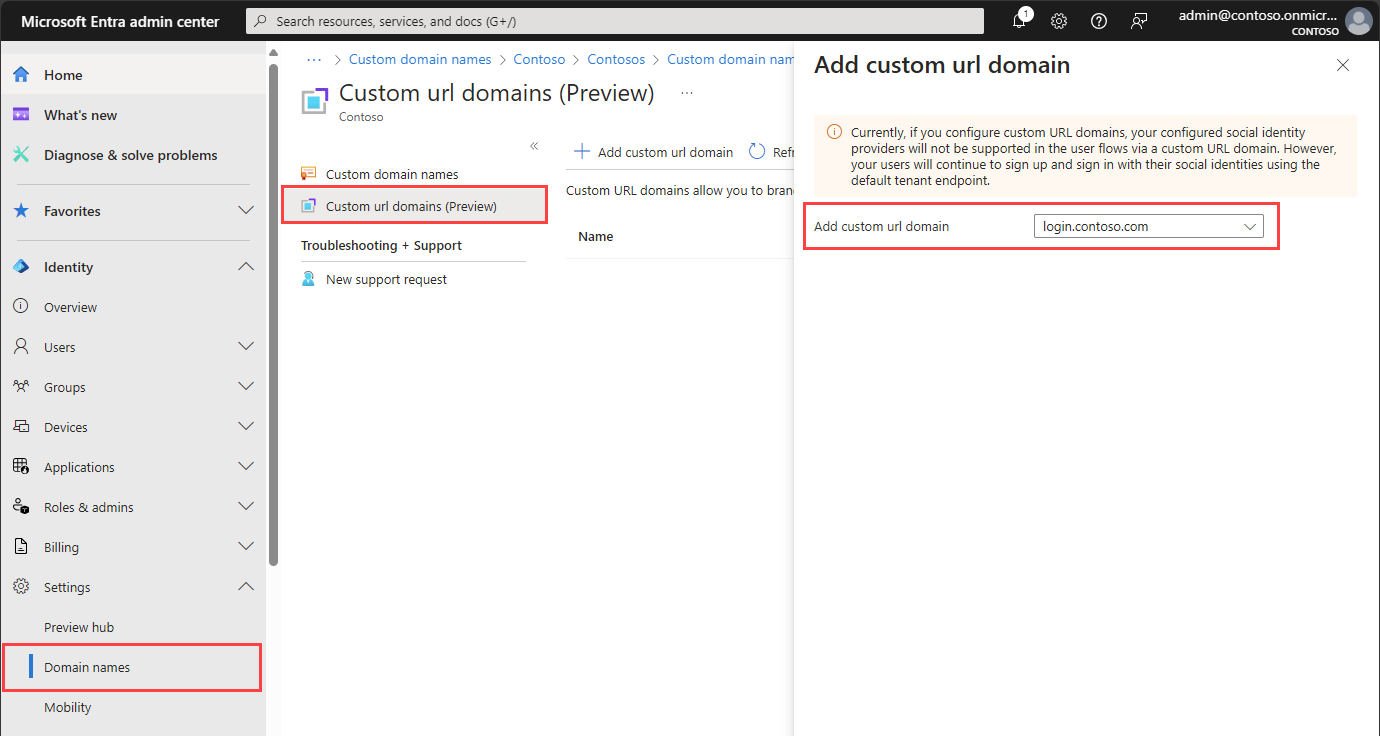

Passare a Identità>Impostazioni>Nomi di dominio>Domini URL personalizzati (anteprima).

Selezionare Aggiungi dominio URL personalizzato.

Nel riquadro Aggiungi dominio URL personalizzato, selezionare il nome di dominio personalizzato immesso nel Passaggio 1.

Selezionare Aggiungi.

Passaggio 3: creare una nuova istanza di Frontdoor di Azure

Seguire questa procedura per creare un profilo Frontdoor di Azure:

Accedere al portale di Azure.

Scegliere il tenant contenente la sottoscrizione Frontdoor di Azure: selezionare l'icona delle Impostazioni nel menu in alto, quindi passare al tenant che contiene la sottoscrizione Frontdoor di Azure.

Seguire la procedura descritta in Creare un profilo Frontdoor - Creazione rapida per creare un profilo Frontdoor di Azure per il tenant utilizzando le impostazioni seguenti. Lasciare vuote le impostazioni di Caching e Criteri WAF.

Chiave valore Abbonamento Seleziona la tua sottoscrizione di Azure. Gruppo di risorse Selezionare un gruppo di risorse esistente o crearne uno nuovo. Nome Assegnare un nome al profilo, ad esempio ciamazurefrontdoor.Livello Selezionare il livello Standard o Premium. Il livello Standard è ottimizzato per la distribuzione di contenuti. Il livello Premium si basa sul livello Standard ed è incentrato sulla sicurezza. Vedere Confronto tra livelli. Nome endpoint Immettere un nome univoco globale per l'endpoint, ad esempio ciamazurefrontdoor. Il Nome host dell'endpoint viene generato automaticamente.Tipo di origine Selezionare Custom.Nome host origine Immetti <tenant-name>.ciamlogin.com. Sostituire<tenant-name>con il nome del tenant, ad esempiocontoso.ciamlogin.com.Dopo aver creato la risorsa Frontdoor di Azure, selezionare Panoramica e copiare il Nome host dell'endpoint da usare in un passaggio successivo. Il risultato sarà simile a:

ciamazurefrontdoor-ab123e.z01.azurefd.net.Assicurarsi che il Nome host e l'Intestazione host di origine abbiano lo stesso valore:

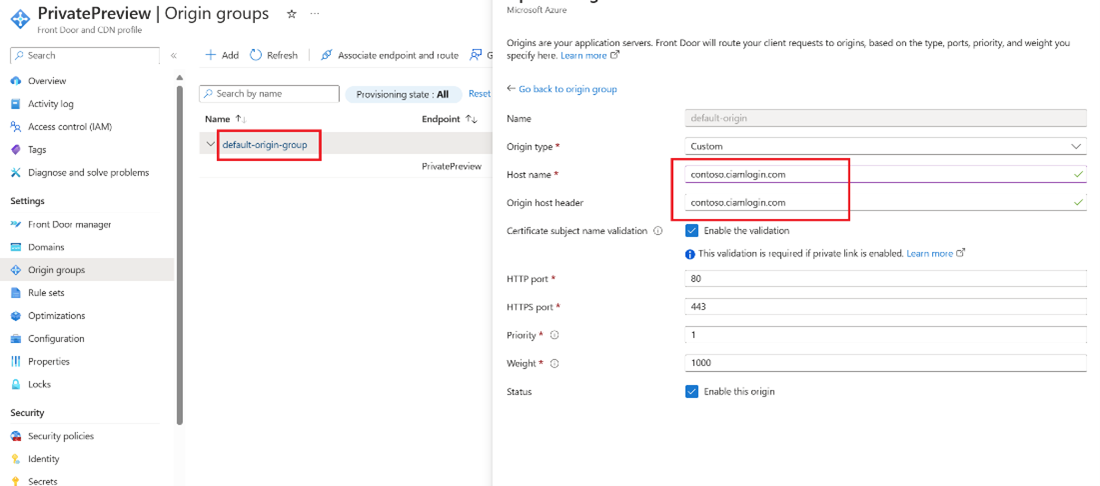

- In Impostazioni selezionare Gruppi di origine.

- Selezionare il gruppo di origine dall'elenco, ad esempio default-origin-group.

- Nel riquadro di destra selezionare il Nome host di origine, ad esempio

contoso.ciamlogin.com. - Nel riquadro Aggiorna origine aggiornare il Nome host e la Intestazione host di origine in modo tale che abbiano lo stesso valore.

Passaggio 4: configurare il dominio URL personalizzato in Frontdoor di Azure

In questo passaggio si aggiunge il dominio URL personalizzato registrato nel Passaggio 1 in Frontdoor di Azure.

4.1. Creare un record DNS CNAME

Per aggiungere il dominio URL personalizzato, creare un record di nome canonico (CNAME) con il provider di dominio. Un record CNAME è un tipo di record DNS che esegue il mapping di un nome di dominio di origine in un nome di dominio di destinazione (alias). Per Frontdoor di Azure, il nome di dominio di origine è il nome di dominio URL personalizzato, mentre il nome di dominio di destinazione è il nome host predefinito configurato al Passaggio 2, ad esempio ciamazurefrontdoor-ab123e.z01.azurefd.net.

Dopo che il servizio Frontdoor di Azure ha verificato il record CNAME creato, il traffico indirizzato al dominio URL personalizzato di origine (ad esempio, login.contoso.com) viene instradato all'host front-end predefinito del servizio Frontdoor di Azure di destinazione specificato, ad esempio, contoso-frontend.azurefd.net. Per altre informazioni, vedere Aggiungere un dominio personalizzato al servizio Frontdoor di Azure.

Per creare un record CNAME per il dominio personalizzato:

Accedere al sito Web del provider del dominio personalizzato.

Cercare la pagina per la gestione dei record DNS facendo riferimento alla documentazione del provider oppure eseguendo una ricerca delle aree del sito Web con etichetta come Nome del dominio, DNS o Gestione dei server dei nomi.

Creare una voce di record CNAME per il dominio URL personalizzato e completare i campi come illustrato nella tabella seguente.

Origine Type Destinazione <login.contoso.com>CNAME contoso-frontend.azurefd.netOrigine: immettere il dominio URL personalizzato (ad esempio login.contoso.com).

Tipo: immettere CNAME.

Destinazione: immettere l'host front-end del servizio Frontdoor di Azure predefinito creato nel Passaggio 2. Deve essere nel formato seguente:<nome host>.azurefd.net, ad esempio,

contoso-frontend.azurefd.net.

Salva le modifiche.

4.2. Associare il dominio URL personalizzato al profilo Frontdoor di Azure

Nella home page del portale di Azure cercare e selezionare la risorsa Frontdoor di Azure

ciamazurefrontdoorper aprirla.Nel menu di sinistra, in Impostazioni, selezionare Domini.

Selezionare Aggiungi dominio.

Per Gestione DNS, selezionare Tutti gli altri servizi DNS.

In Dominio personalizzato, immettere il dominio personalizzato, ad esempio

login.contoso.com.Mantenere gli altri valori predefiniti, quindi selezionare Aggiungi. Il dominio personalizzato viene aggiunto all'elenco.

In Stato di convalida del dominio appena aggiunto, selezionare In sospeso. Verrà visualizzato un riquadro con informazioni su un record TXT.

Accedere al sito Web del provider del dominio personalizzato.

Cercare la pagina per la gestione dei record DNS facendo riferimento alla documentazione del provider oppure eseguendo una ricerca delle aree del sito Web con etichetta come Nome del dominio, DNS o Gestione dei server dei nomi.

Creare un nuovo record TXT DNS e completare i campi seguenti:

- Nome: immettere solo una parte del sottodominio di

_dnsauth.contoso.com, ad esempio_dnsauth - Tipo:

TXT - Valore: ad esempio,

75abc123t48y2qrtsz2bvk......

Dopo aver aggiunto il record TXT DNS, lo Stato di convalida nella risorsa Frontdoor passerà da In sospeso ad Approvato. Potrebbe essere necessario aggiornare la pagina per visualizzare la modifica.

- Nome: immettere solo una parte del sottodominio di

Nel portale di Azure. In Associazione endpoint del dominio appena aggiunto, selezionare Non associato.

Per Seleziona endpoint, selezionare l'endpoint del nome host dall'elenco a discesa.

Per l'elenco Seleziona route, selezionare Route predefinita, quindi selezionare Associa.

4.3. Abilitare la route

La route predefinita instrada il traffico dal client al servizio Frontdoor di Azure. Successivamente, il servizio Frontdoor di Azure usa la configurazione per inviare il traffico al tenant esterno. Per abilitare la route predefinita, seguire questa procedura.

Selezionare Gestione Frontdoor.

Per abilitare la route predefinita, espandere prima di tutto un endpoint dall'elenco di endpoint in Gestione Frontdoor. Selezionare quindi la route predefinita.

Selezionare la casella di controllo Route abilitata.

Seleziona Aggiorna per salvare le modifiche.

Testare i domini URL personalizzati

Accedi all'Interfaccia di amministrazione di Microsoft Entra.

Scegliere il tenant esterno: selezionare l'icona delle Impostazioni nel menu in alto, quindi passare al tenant esterno.

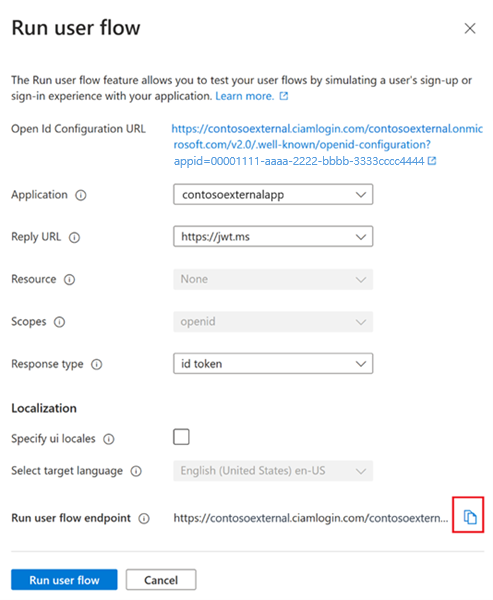

In Identità esterne, selezionare Flussi utente.

Selezionare un flusso utente, quindi selezionare Esegui flusso utente.

Per Applicazione selezionare l'applicazione Web denominata webapp1 che è stata registrata in precedenza. L'URL di risposta dovrebbe mostrare

https://jwt.ms.Copiare l'URL in Esegui l'endpoint del flusso utente.

Per simulare un accesso con il dominio personalizzato, aprire un browser Web e utilizzare l'URL copiato. Sostituire il dominio (<tenant-name>.ciamlogin.com) con il dominio personalizzato.

Ad esempio, anziché:

https://contoso.ciamlogin.com/contoso.onmicrosoft.com/oauth2/v2.0/authorize?p=B2C_1_susi&client_id=00001111-aaaa-2222-bbbb-3333cccc4444&nonce=defaultNonce&redirect_uri=https%3A%2F%2Fjwt.ms&scope=openid&response_type=id_token&prompt=loginusare:

https://login.contoso.com/contoso.onmicrosoft.com/oauth2/v2.0/authorize?p=B2C_1_susi&client_id=00001111-aaaa-2222-bbbb-3333cccc4444&nonce=defaultNonce&redirect_uri=https%3A%2F%2Fjwt.ms&scope=openid&response_type=id_token&prompt=loginVerificare che la pagina di accesso sia caricata correttamente. Accedere quindi con un account locale.

Configurare le applicazioni

Dopo aver configurato e testato il dominio URL personalizzato, aggiornare le applicazioni per caricare un URL con il dominio URL personalizzato come nome host, anziché come dominio predefinito.

L'integrazione del dominio URL personalizzato si applica agli endpoint di autenticazione che usano i flussi utente con ID esterno per autenticare gli utenti. Tali endpoint hanno il formato seguente:

https://<custom-url-domain>/<tenant-name>/v2.0/.well-known/openid-configurationhttps://<custom-url-domain>/<tenant-name>/oauth2/v2.0/authorizehttps://<custom-url-domain>/<tenant-name>/oauth2/v2.0/token

Replace:

- custom-url-domain con il dominio URL personalizzato

- tenant-name con il nome del tenant o l'ID tenant

I metadati del provider di servizi SAML potrebbero essere simili all'esempio seguente:

https://custom-url-domain-name/tenant-name/Samlp/metadata

(Facoltativo) Usare l'ID tenant

È possibile sostituire il nome del tenant esterno nell'URL con il GUID dell'ID tenant per rimuovere tutti i riferimenti a "onmicrosoft.com" nell'URL. È possibile trovare il GUID dell'ID tenant nella pagina Panoramica del portale di Azure o nell'interfaccia di amministrazione di Microsoft Entra. Puoi ad esempio modificare https://account.contosobank.co.uk/contosobank.onmicrosoft.com/ in https://account.contosobank.co.uk/<tenant-ID-GUID>/.

Se si sceglie di usare l'ID tenant anziché il nome del tenant, assicurarsi di aggiornare di conseguenza gli URI di reindirizzamento OAuth del provider di identità. Se si usa l'ID tenant anziché il nome del tenant, un URI di reindirizzamento OAuth valido è simile all'esempio seguente:

https://login.contoso.com/00001111-aaaa-2222-bbbb-3333cccc4444/oauth2/authresp

(Facoltativo) Configurazione avanzata di Frontdoor di Azure

È possibile usare la configurazione avanzata del Servizio Frontdoor di Azure, ad esempio Web application firewall (WAF) di Azure. WAF di Azure fornisce una protezione centralizzata delle applicazioni Web da attacchi e vulnerabilità comuni.

Quando si usano dei domini personalizzati, tenere conto dei punti seguenti:

- I criteri WAF devono essere dello stesso livello del profilo Frontdoor di Azure. Per altre informazioni su come creare criteri WAF da usare con Frontdoor di Azure, vedere Configurare i criteri WAF.

- La funzionalità regole gestite di WAF non è ufficialmente supportata perché potrebbe causare falsi positivi e impedire il passaggio di richieste legittime, si consiglia, quindi, di usare solo le regole personalizzate WAF se soddisfano le esigenze.

Risoluzione dei problemi

Messaggio di pagina non trovata. Quando si tenta di accedere con il dominio URL personalizzato, viene visualizzato un messaggio di errore HTTP 404. Questo problema potrebbe essere correlato alla configurazione DNS o alla configurazione back-end del servizio Frontdoor di Azure. Attenersi alla procedura seguente:

- Assicurarsi che il dominio URL personalizzato sia registrato e verificato correttamente nel tenant.

- Verificare che il dominio personalizzato sia configurato correttamente. Il record

CNAMEper il dominio personalizzato deve puntare all'host front-end predefinito di Frontdoor di Azure (ad esempio contoso-frontend.azurefd.net).

Messaggio I nostri servizi non sono al momento disponibili. Quando si tenta di accedere con il dominio URL personalizzato, viene visualizzato il messaggio di errore: I nostri servizi non sono al momento disponibili. Stiamo lavorando per ripristinare tutti i servizi il prima possibile. Ricontrollare più tardi. Questo problema potrebbe essere correlato alla configurazione della route del servizio Frontdoor di Azure. Controllare lo stato della route predefinita. Se è disabilitata, abilitare la route.

La risorsa è stata rimossa, è stata rinominata o non è al momento disponibile. Quando si tenta di accedere con il dominio URL personalizzato, viene visualizzato il messaggio di errore La risorsa cercata è stata rimossa, è stata rinominata o non è al momento disponibile. Questo problema potrebbe essere correlato alla verifica del dominio personalizzato di Microsoft Entra. Assicurarsi che il dominio personalizzato sia registrato e verificato correttamente nel tenant.

Codice di errore 399265: RoutingFromInvalidHost. Questo codice di errore viene visualizzato quando un tenant effettua una richiesta da un dominio non verificato. Assicurarsi di aggiungere i dettagli del record TXT nei record DNS. A questo punto, verificare il nome del dominio personalizzato ancora una volta.

Codice errore 399280: InvalidCustomUrlDomain. Questo codice errore viene visualizzato quando un tenant effettua una richiesta da un dominio verificato che non è un dominio URL personalizzato. Assicurarsi di associare il nome di dominio personalizzato a un dominio URL personalizzato.

Passaggi successivi

Vedere tutte le guide e le esercitazioni di esempio per creare app per l'ID esterno.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per