Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo riassume le risorse dei partner per aiutarti a progettare, definire l’architettura e distribuire soluzioni di sicurezza Zero Trust. Queste risorse più richieste sono disponibili per l'uso con la propria organizzazione e i clienti. Sono pronti per permetterti di aggiungere il tuo marchio.

Risorse per il monitoraggio dei progressi in co-branding

Queste risorse per il monitoraggio dei progressi riportano anche il logo Contoso.

- Scambia il tuo logo.

- Personalizzare gli obiettivi e le attività.

- Questi tracker includono anche istruzioni per aggiornare i colori e i tipi di carattere ai propri standard di personalizzazione.

Ecco cosa è disponibile in questo download

- Progetto per Zero Trust (Visio, può essere salvato come PDF).

- Tracker per responsabili aziendali per Zero Trust (PowerPoint).

- Strumento di monitoraggio dell'implementazione per Zero Trust (Excel).

![]()

Workshop e valutazione di Microsoft Zero Trust

Questo workshop è una guida tecnica completa per aiutare i clienti e i partner a implementare Zero Trust soluzioni di sicurezza.

- Informazioni su come prepare ed eseguire un workshop Zero Trust.

- Consulta la guida all'erogazione del workshop.

- Scopri lo strumento di valutazione Zero Trust. Informazioni su come eseguire il proprio workshop e scaricare lo strumento di valutazione Excel all'indirizzo https://aka.ms/ztworkshop.

- Esaminare le domande comuni relative ai partner.

Diagrammi dell'architettura cobranded

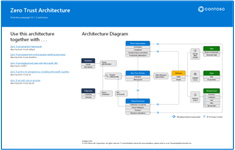

I diagrammi dell'architettura consentono di comunicare come applicare i principi di Zero Trust all'interno di ambienti specifici con indicazioni tecniche approfondite e consigli.

- Forniscono un punto di partenza supportato che è possibile modificare per i propri ambienti.

- Consentono di comunicare decisioni di progettazione e relazioni tra componenti e funzionalità di sicurezza in un ambiente.

Modelli di Visio personalizzabili

Per aiutarti a lavorare con le architetture di riferimento nel Centro delle linee guida di Zero Trust, puoi scaricare i file modello di Visio in co-branding insieme ai set di icone di Microsoft.

- Questi file modello di Visio 11x17 sono con co-branding e offrono ampio spazio per il proprio lavoro. - Sostituire il logo Contoso con il proprio.

- Prova il file modello con i colori di Microsoft Security.

- In alternativa, usare il file di modello normale se non si ottengono i risultati desiderati.

Scaricare gli stencil e i set di icone

Entrambi questi set di icone, è possibile scaricare solo i file SVG (grafica vettoriale scalabile). È possibile trascinare e rilasciare questi file icona in qualsiasi strumento, tra cui Visio e PowerPoint.

- Stencil e icone di Visio Per scaricare altre dimensioni della pagina dei modelli di Visio e, soprattutto, i file degli stencil di Visio che includono icone Microsoft, consultare i Modelli e icone dell'architettura di Microsoft 365. Questo set di stencil di Visio include molte icone concettuali, inclusi molti simboli di sicurezza.

- Icone di Azure Per scaricare le icone di Azure, vedere Icone dell'architettura di Azure.

Scarica il tutorial

Per aiutarti a iniziare con queste risorse, il team Zero Trust di Microsoft mette a disposizione un tutorial: Disegnare come un architetto: guida introduttiva rapida. Questo download include sia un file PDF che il file di Visio modificabile.

Illustrazioni dell'architettura Zero Trust

Queste illustrazioni sono repliche delle illustrazioni di riferimento nel Centro indicazioni Zero Trust. Scaricare e personalizzare queste illustrazioni per l'organizzazione e i clienti.

| Articolo | Descrizione |

|---|---|

Scarica Visio

Scarica Visio |

ARCHITETTURA Architettura Zero Trust di alto livello. Usare questa illustrazione insieme a: Il nostro modello di adozione Zero Trust Disciplina Architettura di sicurezza |

PDF | Visio Aggiornamento di marzo 2025 |

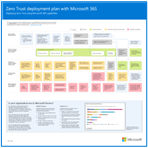

MICROSOFT 365 Usare questa illustrazione insieme alla protezione Zero Trust Microsoft 365. |

PDFVisio |

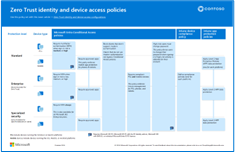

CRITERI DI IDENTITÀ E ACCESSO Questo set di criteri è consigliato per Microsoft 365, soluzioni basate su Azure e app e compagni di intelligenza artificiale. Usare questa illustrazione insieme a Zero Trust identità e accesso. |

Scarica Visio

Scarica Visio |

INFRASTRUTTURA DI AZURE Usare queste illustrazioni con questo articolo: Sintesi |

Scarica il di Visio

Scarica il di Visio |

INFRASTRUTTURA DI AZURE Usa con questo articolo: Zero Trust per le macchine virtuali di Azure. |

Scarica il di Visio

Scarica il di Visio |

Applicare principi Zero Trust a una rete virtuale spoke con i servizi PaaS di Azure Usare queste illustrazioni con questo articolo. |

Scarica di Visio

Scarica di Visio |

AZURE VIRTUAL WAN Usare queste illustrazioni con questo articolo. |

Scarica Visio

Scarica Visio |

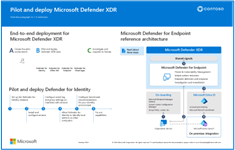

PROTEZIONE DALLE MINACCE Queste illustrazioni includono i processi di distribuzione e le illustrazioni dell'architettura per la protezione dalle minacce nella porta Defender. Usare queste illustrazioni insieme a: Gestire e distribuire Microsoft Defender XDR. |

Scarica il Visio

Scarica il Visio |

PROTEZIONE DALLE MINACCE Usare queste illustrazioni insieme a questi articoli: Sintesi Rilevamento e risposta delle minacce. |

Passaggi successivi

Esamina il set di architetture di riferimento Microsoft per la cybersecurity (MCRA).