適用対象:  ワークフォース テナント (詳細)

ワークフォース テナント (詳細)

この記事では、ゲスト ユーザーがリソースにアクセスし、必要な同意手順を完了する方法など、ゲスト ユーザー向けの Microsoft Entra B2B 招待の利用プロセスについて説明します。 招待メールを送信する場合も、直接リンクを指定する場合でも、ゲストは安全なサインインと同意プロセスを通じて案内され、組織のプライバシー条件と 使用条件に確実に準拠します。

ゲスト ユーザーをディレクトリに追加すると、ゲスト ユーザー アカウントの同意状態 (PowerShell で表示可能) が最初に PendingAcceptance に設定されます。 ゲストが招待を受け入れ、プライバシー ポリシーと利用規約に同意するまで、この設定は維持されます。 その後、同意の状態が承認済みに変わり、同意ページはゲストに表示されなくなります。

注

Onmicrosoft の既定のドメインから送信される B2B 招待メールには、Exchange Online の送信制限が適用されます。 詳細については、「 電子メールを送信するための Onmicrosoft ドメインの使用の制限 」を参照してください。 より高い制限が必要な場合は、カスタム ドメインへの更新を検討してください。 詳細については、「 カスタム ドメイン名をテナントに追加する」を参照してください。

共通のエンドポイントを使用した引き換えプロセスとサインイン

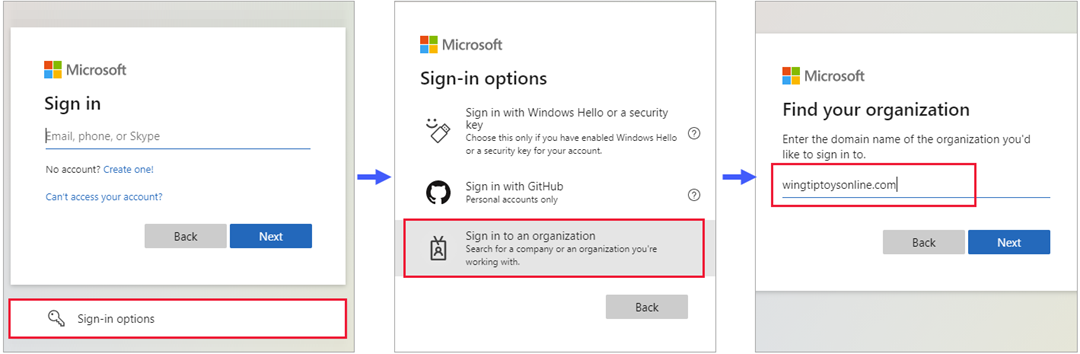

ゲスト ユーザーは、https://myapps.microsoft.com のような共通のエンドポイント (URL) を介して、マルチテナント アプリまたは Microsoft のファーストパーティ アプリにサインインできるようになりました。 これまで、ゲスト ユーザーは認証のために共通 URL によって、リソース テナントではなくホーム テナントにリダイレクトされていたため、テナント固有のリンク (例: https://myapps.microsoft.com/?tenantid=<tenant id>) が必要でした。 現在、ゲスト ユーザーはアプリケーションの共通 URL にアクセスして、 [サインイン オプション] を選択し、 [Sign in to an organization](組織にサインイン) を選択できます。 次に、ユーザーは組織のドメイン名を入力します。

その後、ユーザーはテナント固有のエンドポイントにリダイレクトされます。ここで、ユーザーは自分のメール アドレスでサインインするか、構成した ID プロバイダーを選択できます。

直接リンクによる引き換えプロセス

招待メールまたはアプリケーションの共通 URL の代わりに、ゲストにアプリまたはポータルへの直接リンクを付与します。 まず、 Microsoft Entra 管理センター または PowerShell を使用して、ゲスト ユーザーをディレクトリに追加します。 次に、 カスタマイズ可能な方法のいずれかを使用して、直接サインオン リンクを含むアプリケーションをユーザーに展開します。 ゲストが招待メールの代わりに直接リンクを使用する場合、リンクは引き続き初回の同意エクスペリエンスを案内します。

注

直接リンクはテナント固有です。 つまり、共有アプリが配置されている、テナントでゲストを認証できるように、テナント ID または確認済みドメインが含まれています。 テナント コンテキストを含む直接リンクの例をいくつか以下に示します。

- アプリ アクセス パネル:

https://myapps.microsoft.com/?tenantid=<tenant id> - 確認済みドメインのアプリ アクセス パネル:

https://myapps.microsoft.com/<;verified domain> - Microsoft Entra 管理センター:

https://entra.microsoft.com/<tenant id> - 個々のアプリ: 直接サインオン リンクの使用方法を参照してください

直接リンクと招待メールの使用に関して注意すべき点を以下に示します。

電子メール エイリアス: 招待されたメール アドレスのエイリアスを使用するゲストには、招待メールが必要です。 (エイリアスとは、メール アカウントに関連付けられた別のメール アドレスのことです。)このユーザーは、招待メール内の引き換え URL を選択する必要があります。

競合する連絡先オブジェクト: 引き換えプロセスでは、ゲスト ユーザー オブジェクトがディレクトリ内の連絡先オブジェクトと競合する場合のサインインの問題を防ぐことができます。 既存の連絡先と一致するメールを持つゲストを追加または招待すると、ゲスト ユーザー オブジェクトの proxyAddresses プロパティは空になります。 以前は、外部 ID は proxyAddresses プロパティのみを検索していたため、一致するものが見つからない場合、直接リンクの引き換えは失敗しました。 現在、外部 ID は proxyAddresses と invited email プロパティの両方を検索するようになっています。

招待メールによる引き換えプロセス

Microsoft Entra 管理センターを使用してディレクトリにゲスト ユーザーを追加すると、招待メールがゲストに送信されます。 PowerShell を使用してゲスト ユーザーをディレクトリに追加するときに、招待メールを送信することもできます。 メールのリンクを引き換えたときのゲストのエクスペリエンスの説明を次に示します。

- ゲストは、の代理として Microsoft Invitations からの

<primary domain> <invites@<primary domain>.onmicrosoft.com>を受け取ります。 - ゲストは、電子メールで [招待の承諾] を選択します。

- ゲストは、独自の資格情報を使用してディレクトリにサインインします。 ゲストがディレクトリにフェデレーションできるアカウントを持っていなくても、 電子メール ワンタイム パスコード (OTP) 機能が有効になっていない場合、ゲストは個人用 Microsoft アカウント (MSA) の作成を求められます。 詳細については、「招待の引き換えフロー」を参照してください。

- ゲストは、「ゲストの同意エクスペリエンス」セクションで説明されている 同意エクスペリエンス に従って案内されます。

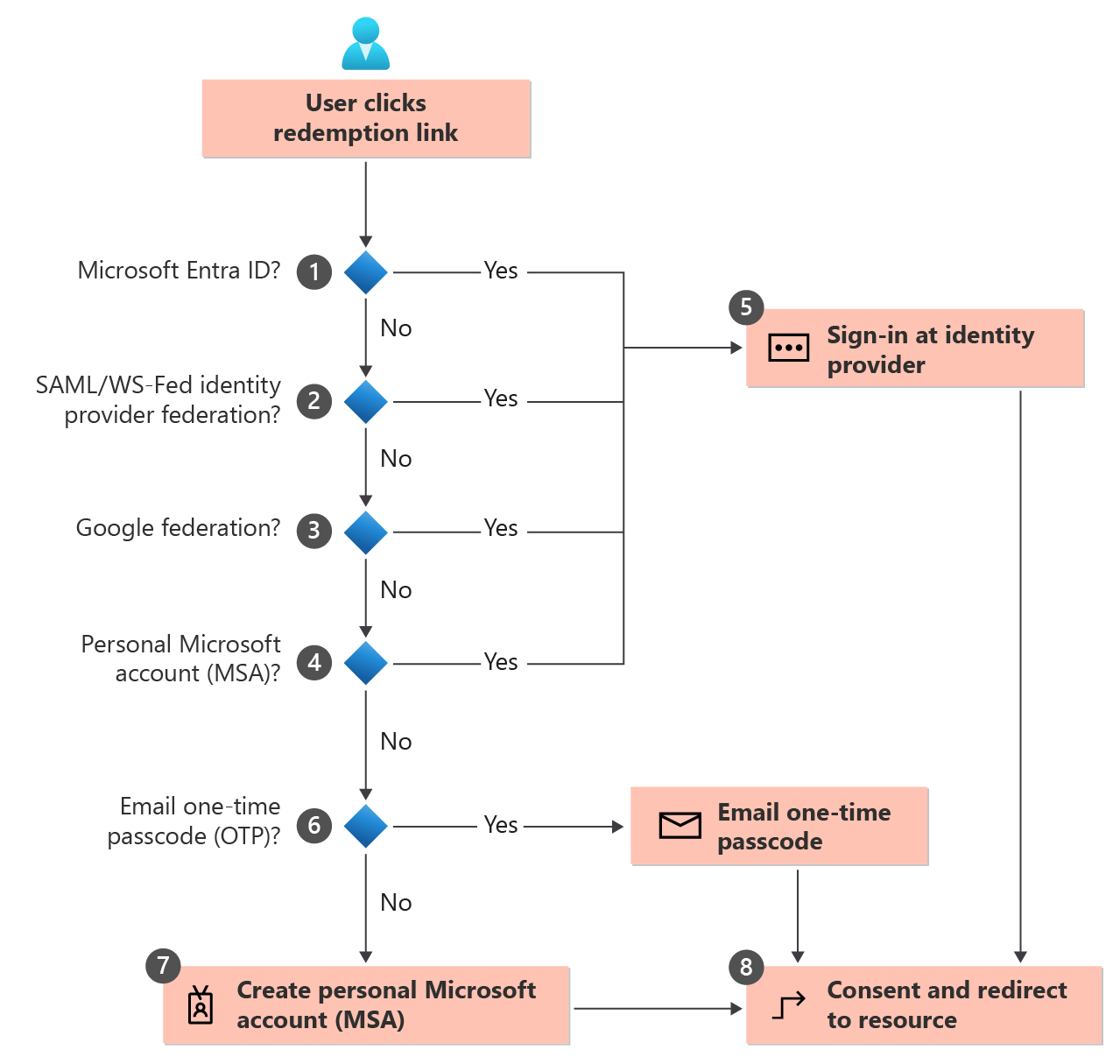

招待の引き換えプロセス

ユーザーが招待メールで [招待を受け入れる] リンクを選択すると、Microsoft Entra ID は既定の引き換え順序に基づいて招待を自動的に引き換えます。

Microsoft Entra ID は、ユーザーベースの検出を実行して、ユーザーがマネージド Microsoft Entra テナントに既に存在するかどうかを判断します。 (アンマネージド Microsoft Entra アカウントは、引き換えフローには使用できません)。ユーザーのユーザー プリンシパル名 (UPN) が既存の Microsoft Entra アカウントと個人用 MSA の両方と一致する場合、ユーザーは、使用するアカウントを選択するように求められます。

管理者が SAML/WS-Fed IdP フェデレーションを有効にした場合、Microsoft Entra ID は、ユーザーのドメイン サフィックスが構成済みの SAML/WS-Fed ID プロバイダーのドメインと一致するかどうかを確認し、構成済みの ID プロバイダーにユーザーをリダイレクトします。

注

2 つの Microsoft Entra テナント間の直接 SAML/WS-Fed フェデレーションは、サポートまたは推奨される構成ではありません。 2 つの Entra テナント間で SAML 信頼が技術的に構成されている場合でも、Microsoft Entra は SAML ではなくネイティブの Entra-to-Entra B2B コラボレーション モデルを引き続き使用します。

管理者が Google フェデレーションを有効にした場合、Microsoft Entra ID は、ユーザーのドメイン サフィックスが gmail.com または googlemail.com されているかどうかを確認し、ユーザーを Google にリダイレクトします。

引き換えプロセスでは、ユーザーに個人用の MSA が既に与えられているかどうかが確認されます。 ユーザーが既に既存の MSA を持っている場合は、既存の MSA でサインインします。

ユーザーのホーム ディレクトリが確認されると、ユーザーはサインインするため、それに対応する ID プロバイダーの元に送られます。

ホーム ディレクトリが見つからず、ゲストの電子メール ワンタイム パスコード機能が "有効になっている" 場合、招待メール経由でユーザーにパスコードが送信されます。 ユーザーはこのパスコードを取得し、Microsoft Entra サインイン ページで入力します。

ホーム ディレクトリが見つからず、ゲストの電子メール ワンタイム パスコードが "無効になっている" 場合、ユーザーは招待メールでコンシューマー MSA を作成するように求められます。 Microsoft Entra ID では、Microsoft Entra ID で検証されていないドメイン内の仕事用メールを含む MSA の作成がサポートされています。

正しい ID プロバイダーに対して認証を行った後、同意エクスペリエンスを完了するため、ユーザーは Azure AD にリダイレクトされます。

構成可能な引き換え

構成可能な引き換えでは、招待状を引き換えるときにゲストに提示される ID プロバイダーの順序をカスタマイズできます。 ゲストが [招待を承諾] リンクを選ぶと、Microsoft Entra ID は、既定の順序に基づいて招待を自動的に引き換えます。 テナント間アクセス設定で ID プロバイダーの引き換え順序を変更して、この順序をオーバーライドします。

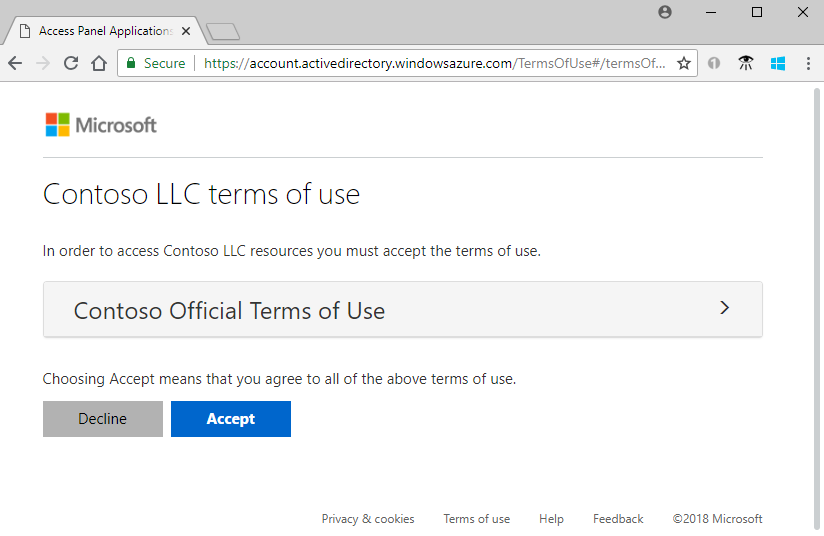

ゲストの同意エクスペリエンス

ゲストがパートナー組織のリソースに初めてサインインすると、次の同意エクスペリエンスが表示されます。 ゲストはサインイン後にのみこれらの同意ページを表示し、ユーザーが既に同意した場合は表示されません。

ゲストは、招待元の組織のプライバシーに関する声明を説明する [アクセス許可の確認] ページを確認します。 続行するには、ユーザーは招待元の組織のプライバシー ポリシーに従って情報の使用を 承諾 する必要があります。

この同意プロンプトに同意すると、アカウントの特定の要素が共有されていることを確認できます。 これらの要素には、名前、写真、電子メール アドレス、および他の組織がアカウントの管理を改善し、組織間のエクスペリエンスを向上させるために使用するディレクトリ識別子が含まれます。

![[アクセス許可の確認] ページのスクリーンショット。](media/redemption-experience/new-review-permissions.png)

注

テナント管理者が組織のプライバシーに関する声明にリンクする方法については、「方法: Microsoft Entra ID で組織のプライバシー情報を追加する」を参照してください。

使用条件が構成されている場合、ゲストは利用規約を開いて確認し、[ 同意する] を選択します。

[外部 ID]> で使用条件を構成できます。

特に指定されていない限り、ゲストはアプリ アクセス パネルにリダイレクトされます。そこには、ゲストがアクセスできるアプリケーションがリスト表示されています。

ディレクトリでは、ゲストの [招待が受け入れられました] の値が [はい] に変わります。 MSA が作成された場合、ゲストの [ソース] には Microsoft アカウントが示されます。 ゲスト ユーザー アカウントのプロパティの詳細については、Microsoft Entra B2B コラボレーション ユーザーのプロパティを参照してください。 アプリケーションへのアクセス中に管理者の同意を要求するエラーが表示される場合は、アプリに管理者の同意を付与する方法に関するページを参照してください。

自動引き換えプロセスの設定

B2B コラボレーションのために別のテナントに招待を追加するときに、ユーザーが同意プロンプトを受け入れる必要がないように、招待を自動的に引き換える必要がある場合があります。 この設定を構成すると、B2B コラボレーション ユーザーは、アクションを必要としない通知メールを受信します。 ユーザーは通知メールを直接受信するため、メールを受信する前に最初にテナントにアクセスする必要はありません。

自動的に招待を利用する方法の詳細については、テナント間アクセスの概要に関する記事と「B2B コラボレーションのためにテナント間アクセス設定を構成する」を参照してください。

追加情報

2021 年 7 月 12 日以降、Microsoft Entra B2B のお客様がカスタムアプリケーションまたは基幹業務アプリケーションのセルフサービス サインアップで使用する新しい Google 統合を設定した場合、認証がシステム Web ビューに移動されるまで、Google ID による認証は機能しません。 詳細については、 Google Web ビューのサインインの廃止に関するページを参照してください。

2021 年の 9 月 30 日より、Google は埋め込みの Web ビューのサインイン サポートを廃止します。 アプリで埋め込み Web ビューを使用してユーザーを認証していて、Google フェデレーションを Azure AD B2C、Microsoft Entra B2B (外部ユーザーの招待用)、またはセルフサービス サインアップで使用している場合、Google Gmail ユーザーが認証されなくなります。 詳細については、 Google Web ビューのサインインの廃止に関するページを参照してください。

すべての新しいテナントと、明示的に無効にしていない既存のテナントに対して、 電子メール ワンタイム パスコード機能 が既定で有効になりました。 この機能をオフにすると、フォールバック認証方法は、Microsoft アカウントの作成を招待者に求める方法です。