Microsoft Defender for Identity의 새로운 보관 기능

이 문서에서는 6개월 전에 릴리스된 버전 및 기능에 대한 Microsoft Defender for Identity 릴리스 정보를 나열합니다.

최신 버전 및 기능에 대한 자세한 내용은 Microsoft Defender for Identity의 새로운 기능을 참조 하세요.

참고 항목

2022년 6월 15일부터 Microsoft는 Windows Server 2008 R2를 실행하는 디바이스에서 Defender for Identity 센서를 더 이상 지원하지 않습니다. Windows Server 2008 R2를 운영 체제로 계속 실행 중인 나머지 DC(도메인 컨트롤러) 또는 AD FS 서버를 식별하고 지원되는 운영 체제로 업데이트할 계획을 수립하는 것이 좋습니다.

2022년 6월 15일 이후 두 달 동안 센서는 계속 작동합니다. 2022년 8월 15일부터 이 2개월 기간이 지나면 센서가 Windows Server 2008 R2 플랫폼에서 더 이상 작동하지 않습니다. 자세한 내용은 https://aka.ms/mdi/2008r2에서 확인할 수 있습니다.

2023년 7월

Defender for Identity 릴리스 2.209

이 버전에는 클라우드 서비스 및 Defender for Identity 센서에 대한 개선 사항 및 버그 수정이 포함됩니다.

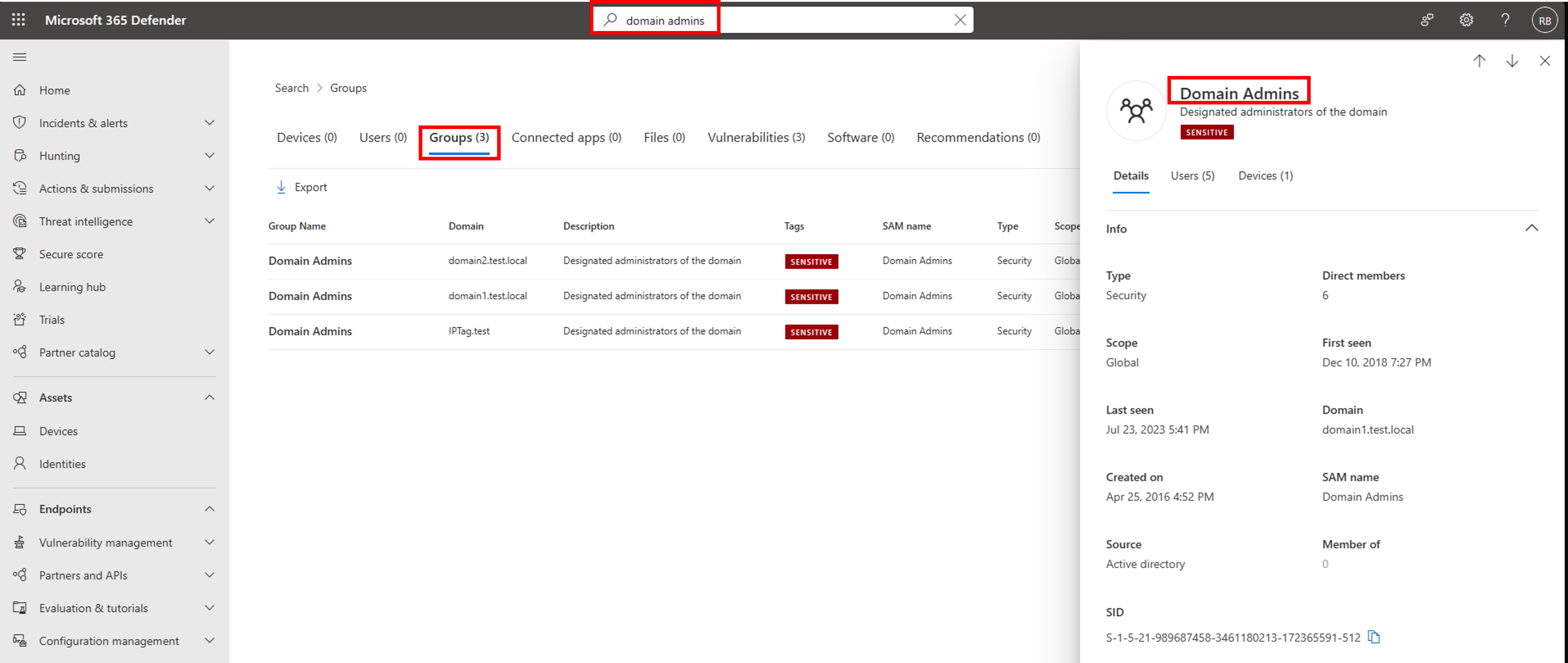

Microsoft Defender XDR에서 Active Directory 그룹 검색(미리 보기)

이제 Microsoft Defender XDR 전역 검색에서 Active Directory 그룹 이름으로 검색을 지원합니다. 찾은 모든 그룹은 별도의 그룹 탭의 결과에 표시됩니다. 검색 결과에서 Active Directory 그룹을 선택하여 다음을 비롯한 자세한 내용을 확인합니다.

- Type

- 범위

- 도메인

- SAM 이름

- SID

- 그룹 만들기 시간

- 그룹의 활동이 처음으로 관찰된 경우

- 선택한 그룹이 포함된 그룹

- 모든 그룹 구성원의 목록

예시:

자세한 내용은 Microsoft Defender XDR의 Microsoft Defender for Identity를 참조하세요.

새 보안 상태 보고서

Defender for Identity의 ID 보안 상태 평가는 온-프레미스 Active Directory 구성에서 작업을 사전에 감지하고 권장합니다.

이제 Microsoft 보안 점수에서 다음과 같은 새로운 보안 상태 평가를 사용할 수 있습니다.

- 관리자 SDHolder 권한으로 의심스러운 계정에 대한 액세스 권한 제거

- DCSync 권한이 있는 nonadmin 계정 제거

- ID 자산에 대한 로컬 관리자 제거

- Defender for Identity 배포 시작

자세한 내용은 Microsoft Defender for Identity의 보안 상태 평가를 참조 하세요.

클래식 Defender for Identity 포털에 대한 자동 리디렉션

Microsoft Defender for Identity 포털 환경 및 기능은 Microsoft의 XDR(확장 검색 및 응답) 플랫폼인 Microsoft Defender XDR로 수렴됩니다. 2023년 7월 6일부터 클래식 Defender for Identity 포털을 사용하는 고객은 클래식 포털로 되돌릴 수 있는 옵션 없이 Microsoft Defender XDR로 자동으로 리디렉션됩니다.

자세한 내용은 Microsoft Defender XDR의 블로그 게시물 및 Microsoft Defender for Identity를 참조하세요.

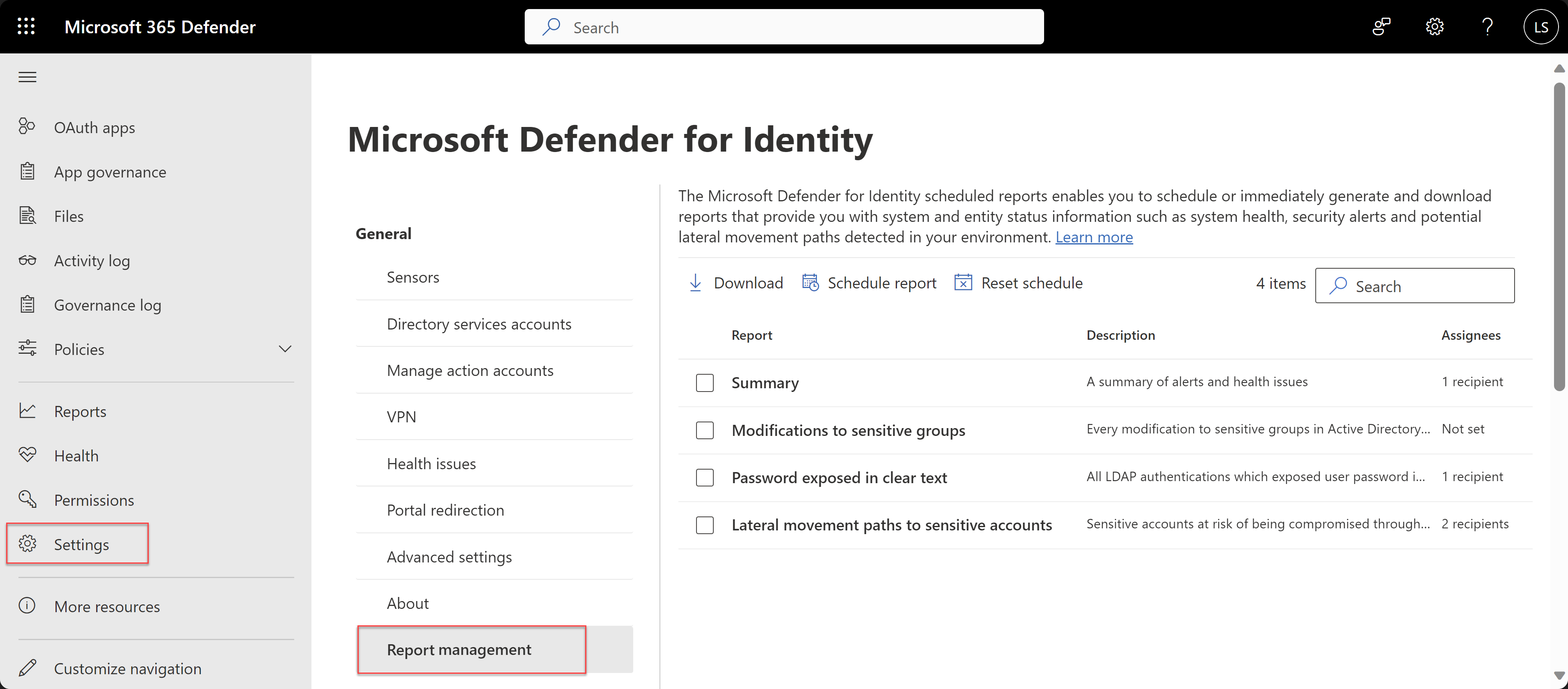

Microsoft Defender XDR의 Defender for Identity 보고서 다운로드 및 예약(미리 보기)

이제 Microsoft Defender 포털에서 정기 Defender for Identity 보고서를 다운로드하고 예약하여 레거시 클래식 Defender for Identity 포털을 사용하여 보고서 기능의 패리티를 만들 수 있습니다.

설정 > ID > 보고서 관리 페이지에서 Microsoft Defender XDR에서 보고서를 다운로드하고 예약합니다. 예시:

자세한 내용은 Microsoft Defender XDR의 Microsoft Defender for Identity 보고서를 참조하세요.

Defender for Identity 릴리스 2.208

- 이 버전에는 클라우드 서비스 및 Defender for Identity 센서에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.207

이 버전은 새 AccessKeyFile 설치 매개 변수를 제공합니다. Defender for Identity 센서를 자동으로 설치하는 동안 AccessKeyFile 매개 변수를 사용하여 제공된 텍스트 경로에서 작업 영역 액세스 키를 설정합니다. 자세한 내용은 Microsoft Defender for Identity 센서 설치를 참조하세요.

이 버전에는 클라우드 서비스 및 Defender for Identity 센서에 대한 개선 사항 및 버그 수정이 포함됩니다.

2023년 6월

Defender for Identity 릴리스 2.206

- 이 버전에는 클라우드 서비스 및 Defender for Identity 센서에 대한 개선 사항 및 버그 수정이 포함됩니다.

향상된 IdentityInfo 테이블을 사용하는 고급 헌팅

- Defender for Identity가 배포된 테넌트에 대해 Microsoft 365 IdentityInfo 고급 헌팅 테이블에는 이제 ID당 더 많은 특성과 온-프레미스 환경에서 Defender for Identity 센서에서 감지한 ID가 포함됩니다.

자세한 내용은 Microsoft Defender XDR 고급 헌팅 설명서를 참조 하세요.

Defender for Identity 릴리스 2.205

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

2023년 5월

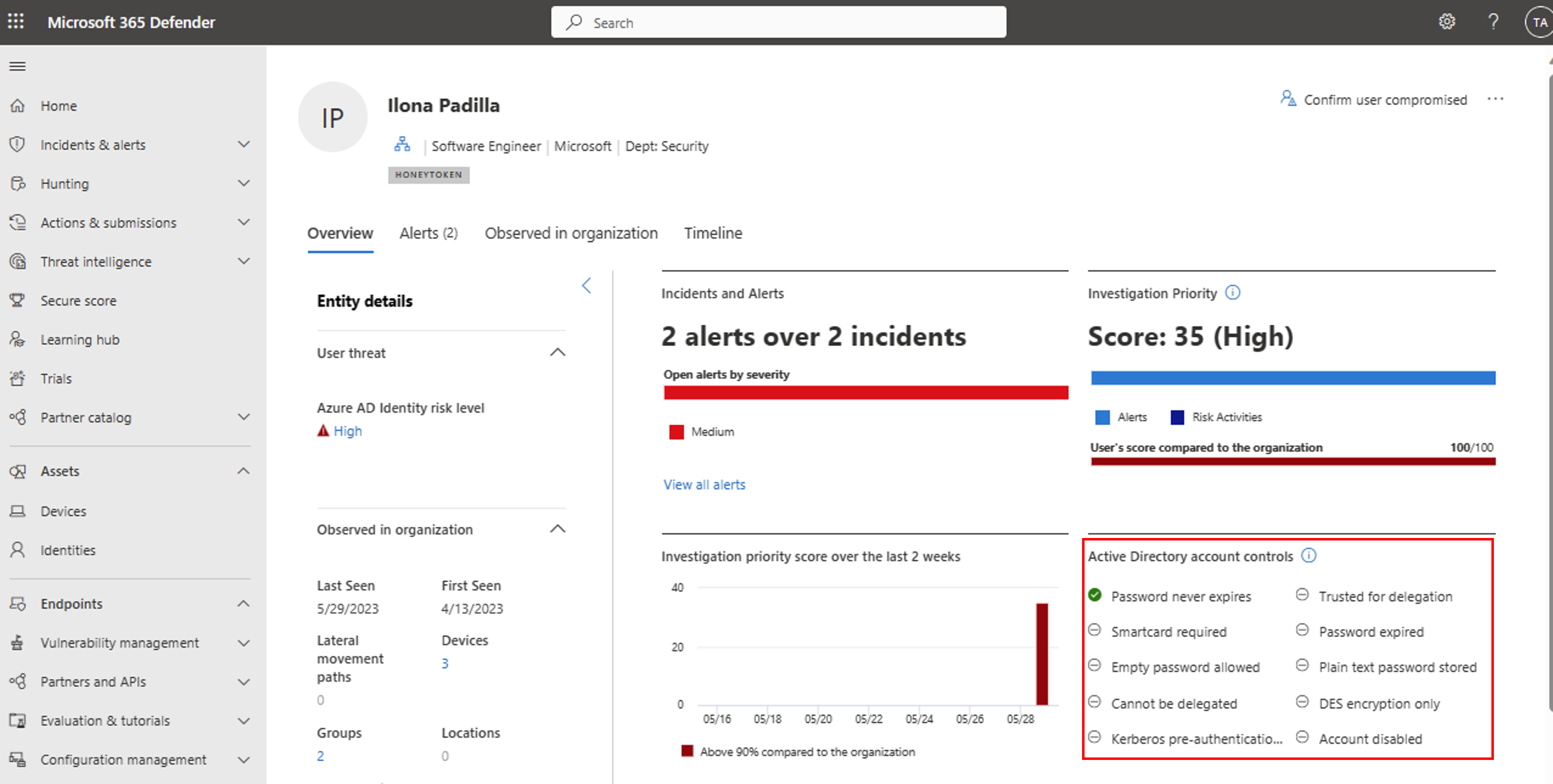

향상된 Active Directory 계정 컨트롤 강조 표시

이제 Microsoft Defender XDR ID> 사용자 세부 정보 페이지에 새 Active Directory 계정 제어 데이터가 포함됩니다.

사용자 세부 정보 개요 탭에서 중요한 보안 설정 및 Active Directory 컨트롤을 강조 표시하는 새 Active Directory 계정 컨트롤 카드를 추가했습니다. 예를 들어 이 카드를 사용하여 특정 사용자가 암호 요구 사항을 무시할 수 있는지 아니면 만료되지 않는 암호가 있는지를 알아봅니다.

예시:

자세한 내용은 User-Account-Control 특성 설명서를 참조하세요.

Defender for Identity 릴리스 2.204

릴리스 날짜: 2023년 5월 29일

VPN(반경) 통합 데이터 수집 실패에 대한 새로운 상태 경고입니다. 자세한 내용은 Microsoft Defender for Identity 센서 상태 경고를 참조 하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Defender for Identity 릴리스 2.203

릴리스 날짜: 2023년 5월 15일

ADFS 컨테이너 감사가 올바르게 구성되었는지 확인하기 위한 새 상태 경고입니다. 자세한 내용은 Microsoft Defender for Identity 센서 상태 경고를 참조 하세요.

Microsoft Defender 365 ID 페이지에는 횡적 이동 경로 환경에 대한 UI 업데이트가 포함되어 있습니다. 기능이 변경되지 않았습니다. 자세한 내용은 Microsoft Defender for Identity를 사용하여 LMP(횡적 이동 경로) 이해 및 조사를 참조하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

ID 타임라인 향상

이제 ID 타임라인 탭에 새롭고 향상된 기능이 포함되어 있습니다. 이제 업데이트된 타임라인을 사용하여 원래 필터 외에도 활동 유형, 프로토콜 및 위치를 필터링할 수 있습니다. 타임라인을 CSV 파일로 내보내고 MITRE ATT&CK 기술과 관련된 활동에 대한 추가 정보를 찾을 수도 있습니다. 자세한 내용은 Microsoft Defender XDR에서 사용자 조사를 참조하세요.

Microsoft Defender XDR의 경고 튜닝

이제 Microsoft Defender XDR에서 사용할 수 있는 경고 튜닝을 사용하면 경고를 조정하고 최적화할 수 있습니다. 경고 튜닝은 가양성을 줄이고 SOC 팀이 우선 순위가 높은 경고에 집중할 수 있게 하며 시스템 전체에서 위협 탐지 범위를 개선합니다.

Microsoft Defender XDR에서 증거 유형에 따라 규칙 조건을 만든 다음 조건과 일치하는 규칙 유형에 규칙을 적용합니다. 자세한 내용은 경고 튜닝을 참조하세요.

2023년 4월

Defender for Identity 릴리스 2.202

릴리스 날짜: 2023년 4월 23일

- 상태 경고 페이지에 설명된 대로 디렉터리 서비스 구성 컨테이너 감사가 올바르게 구성되었는지 확인하기 위한 새 상태 경고입니다.

- 뉴질랜드에 매핑된 AD 테넌트에 대한 새 작업 영역은 오스트레일리아 동부 지역에 만들어집니다. 최신 지역 배포 목록은 Defender for Identity 구성 요소를 참조 하세요.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2023년 3월

Defender for Identity 릴리스 2.201

릴리스 날짜: 2023년 3월 27일

SAM-R 허니토켄 경고를 사용하지 않도록 설정하는 중입니다. 이러한 유형의 계정에 액세스하거나 쿼리하면 안 되지만 특정 레거시 시스템은 이러한 계정을 일반 작업의 일부로 사용할 수 있습니다. 이 기능이 필요한 경우 항상 고급 헌팅 쿼리를 만들고 사용자 지정 검색으로 사용할 수 있습니다. 또한 앞으로 몇 주 동안 LDAP 허니토켄 경고를 검토하고 있지만 지금은 계속 작동합니다.

영어 이외의 운영 체제에 대한 Directory Services 개체 감사 상태 경고 및 버전 87 이전의 Directory Services 스키마를 사용하는 Windows 2012의 경우 검색 논리 문제를 해결했습니다.

센서를 시작할 디렉터리 서비스 계정을 구성하는 필수 구성 요소를 제거했습니다. 자세한 내용은 Microsoft Defender for Identity Directory Service 계정 권장 사항을 참조 하세요.

더 이상 1644 이벤트를 로깅할 필요가 없습니다. 이 레지스트리 설정을 사용하도록 설정한 경우 제거할 수 있습니다. 자세한 내용은 이벤트 ID 1644를 참조하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.200

릴리스 날짜: 2023년 3월 16일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.199

릴리스 날짜: 2023년 3월 5일

HONEYtoken에 대한 일부 제외는 SAM-R 경고를 통해 쿼리되었지만 제대로 작동하지 않았습니다. 이러한 경우 제외된 엔터티에 대해서도 경고가 트리거되었습니다. 이 오류는 이제 수정되었습니다.

ID 고급 헌팅 테이블에 대한 업데이트된 NTLM 프로토콜 이름: 이제 이전 프로토콜 이름이

Ntlm고급 헌팅 ID 테이블에 새 프로토콜 이름으로NTLM나열됩니다. IdentityLogonEvents, IdentityQueryEvents, IdentityDirectoryEvents. 현재 Identity 이벤트 테이블의 대/소문자 구분 형식으로 프로토콜을 사용하는Ntlm경우 해당 프로토콜을NTLM변경해야 합니다.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2023년 2월

Defender for Identity 릴리스 2.198

릴리스 날짜: 2023년 2월 15일

이제 Microsoft Defender XDR의 새 ID 페이지의 일부로 ID 타임라인을 사용할 수 있습니다. 이제 Microsoft Defender XDR의 업데이트된 사용자 페이지에는 관련 자산에 대한 확장된 보기와 새로운 전용 타임라인 탭이 있는 새로운 모양과 느낌이 있습니다. 타임라인은 지난 30일 간의 활동 및 경고를 나타내며 사용 가능한 모든 워크로드(Defender for Identity/클라우드용 Defender Apps/Defender for Endpoint)에서 사용자의 ID 항목을 통합합니다. 타임라인을 사용하면 특정 시간 범위에서 사용자가 수행한 활동(또는 수행된 활동)에 쉽게 집중할 수 있습니다. 자세한 내용은 Microsoft Defender XDR에서 사용자 조사를 참조 하세요.

Honeytoken 경고에 대한 추가 개선 사항: 릴리스 2.191에서는 honeytoken 활동 경고에 몇 가지 새로운 시나리오를 도입했습니다.

고객 피드백에 따라 Honeytoken 활동 경고를 5개의 개별 경고로 분할하기로 결정했습니다.

- Honeytoken 사용자는 SAM-R을 통해 쿼리되었습니다.

- Honeytoken 사용자는 LDAP를 통해 쿼리되었습니다.

- Honeytoken 사용자 인증 작업

- Honeytoken 사용자에게는 특성이 수정되었습니다.

- Honeytoken 그룹 멤버 자격이 변경되었습니다.

또한 이러한 경고에 대한 제외를 추가하여 사용자 환경에 맞게 사용자 지정된 환경을 제공합니다.

계속해서 개선할 수 있도록 여러분의 의견을 듣고자 합니다.

새로운 보안 경고 - PKINIT(Kerberos 프로토콜)를 통한 의심스러운 인증서 사용.: AD CS(Active Directory 인증서 서비스)를 남용하는 많은 기술에는 공격의 일부 단계에서 인증서를 사용하는 것이 포함됩니다. 이제 Microsoft Defender for Identity는 이러한 의심스러운 인증서 사용량을 관찰할 때 사용자에게 경고합니다. 이 동작 모니터링 접근 방식은 AD CS 공격에 대한 포괄적인 보호를 제공하여 Defender for Identity 센서가 설치된 도메인 컨트롤러에 대해 의심스러운 인증서 인증을 시도할 때 경고를 트리거합니다. 자세한 내용은 이제 Microsoft Defender for Identity가 의심스러운 인증서 사용을 감지하는 것을 참조하세요.

자동 공격 중단: 이제 Defender for Identity가 Microsoft Defender XDR과 함께 작동하여 자동화된 공격 중단을 제공합니다. 이 통합은 Microsoft Defender XDR에서 오는 신호의 경우 사용자 사용 안 함 작업을 트리거할 수 있음을 의미합니다. 이러한 작업은 Microsoft 연구 팀이 수천 건의 인시던트를 지속적으로 조사한 인사이트를 결합한 고품질 XDR 신호에 의해 트리거됩니다. 이 작업은 Active Directory에서 손상된 사용자 계정을 일시 중단하고 이 정보를 Microsoft Entra ID에 동기화합니다. 자동 공격 중단에 대한 자세한 내용은 Microsoft Defender XDR의 블로그 게시물을 참조하세요.

자동화된 응답 작업에서 특정 사용자를 제외할 수도 있습니다. 자세한 내용은 Defender for Identity 자동 응답 제외 구성을 참조 하세요.

학습 기간 제거: Defender for Identity에서 생성된 경고는 프로파일링, 결정적 검색, 기계 학습 및 네트워크에 대해 학습한 동작 알고리즘과 같은 다양한 요소를 기반으로 합니다. Defender for Identity에 대한 전체 학습 프로세스는 도메인 컨트롤러당 최대 30일이 걸릴 수 있습니다. 그러나 전체 학습 프로세스가 완료되기 전에 경고를 수신하려는 인스턴스가 있을 수 있습니다. 예를 들어 도메인 컨트롤러에 새 센서를 설치하거나 제품을 평가할 때 즉시 경고를 받을 수 있습니다. 이러한 경우 학습 기간 제거 기능을 사용하도록 설정하여 영향을 받는 경고에 대한 학습 기간을 해제할 수 있습니다. 자세한 내용은 고급 설정을 참조 하세요.

M365D에 경고를 보내는 새로운 방법: 1년 전 Microsoft Defender for Identity 환경은 모두 Microsoft Defender 포털에서 사용할 수 있다고 발표했습니다. 이제 기본 경고 파이프라인이 Defender for Identity 클라우드용 Defender 앱 > Microsoft Defender XDR에서 Defender for Identity > Microsoft Defender XDR로 점진적으로 전환되고 > 있습니다. 이 통합은 클라우드용 Defender 앱의 상태 업데이트가 Microsoft Defender XDR에 반영되지 않으며 그 반대의 경우도 마찬가지임을 의미합니다. 이렇게 변경하면 경고가 Microsoft Defender 포털에 표시되는 데 걸리는 시간이 크게 줄어듭니다. 이 마이그레이션의 일환으로 모든 Defender for Identity 정책은 3월 5일부터 클라우드용 Defender 앱 포털에서 더 이상 사용할 수 없습니다. 언제나처럼 모든 Defender for Identity 환경에 Microsoft Defender 포털을 사용하는 것이 좋습니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2023년 1월

Defender for Identity 릴리스 2.197

릴리스 날짜: 2023년 1월 22일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.196

릴리스 날짜: 2023년 1월 10일

상태 경고 페이지에 설명된 대로 Directory Services 개체 감사가 올바르게 구성되었는지 확인하기 위한 새 상태 경고입니다.

상태 경고 페이지에 설명된 대로 센서의 전원 설정이 최적의 성능을 위해 구성되었는지 확인하기 위한 새로운 상태 경고입니다.

Microsoft Defender XDR Advanced Hunting의 IdentityLogonEvents, IdentityDirectoryEvents 및 IdentityQueryEvents 테이블에 MITRE ATT&CK 정보를 추가했습니다. AdditionalFields 열에서 일부 논리 활동과 관련된 공격 기술 및 전술(범주)에 대한 세부 정보를 찾을 수 있습니다.

이제 모든 주요 Microsoft Defender for Identity 기능을 Microsoft Defender 포털에서 사용할 수 있으므로 2023년 1월 31일부터 각 테넌트에 대해 포털 리디렉션 설정이 자동으로 사용하도록 설정됩니다. 자세한 내용은 Microsoft Defender for Identity에서 Microsoft Defender XDR로 계정 리디렉션을 참조하세요.

2022년 12월

Defender for Identity 릴리스 2.195

릴리스 날짜: 2022년 12월 7일

이제 Defender for Identity 데이터 센터도 오스트레일리아 동부 지역에 배포됩니다. 최신 지역 배포 목록은 Defender for Identity 구성 요소를 참조 하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 11월

Defender for Identity 릴리스 2.194

릴리스 날짜: 2022년 11월 10일

상태 경고 페이지에 설명된 대로 Directory Services 고급 감사가 올바르게 구성되었는지 확인하기 위한 새 상태 경고입니다.

Honeytoken 경고와 관련하여 Defender for Identity 릴리스 2.191 에 도입된 일부 변경 내용이 제대로 사용하도록 설정되지 않았습니다. 이러한 문제는 이제 해결되었습니다.

11월 말부터는 엔드포인트용 Microsoft Defender 수동 통합이 더 이상 지원되지 않습니다. 그러나 통합이 기본 제공되는 Microsoft Defender 포털(https://security.microsoft.com)을 사용하는 것이 좋습니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 10월

Defender for Identity 릴리스 2.193

릴리스 날짜: 2022년 10월 30일

새 보안 경고: 의심스러운 인증서를 사용한 비정상적인 AD FS(Active Directory Federation Services) 인증

이 새로운 기술은 악명 높은 NOBELIUM 행위자와 연결되어 있으며 "MagicWeb"이라고 불리며 악의적 사용자가 손상된 AD FS 서버에 백도어를 이식할 수 있으므로 도메인 사용자로 가장하여 외부 리소스에 액세스할 수 있습니다. 이 공격에 대해 자세히 알아보려면 이 블로그 게시물을 참조하세요.이제 Defender for Identity는 도메인 컨트롤러의 LocalSystem 계정을 사용하여 이전에 사용할 수 있었던 gMSA 옵션 외에 수정 작업(사용자를 활성화/사용하지 않도록 설정, 암호 강제 설정)을 수행할 수 있습니다. 이렇게 하면 수정 작업을 기본으로 지원할 수 있습니다. 자세한 내용은 Microsoft Defender for Identity 작업 계정을 참조 하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.192

릴리스 날짜: 2022년 10월 23일

상태 경고 페이지에 설명된 대로 NTLM 감사가 사용하도록 설정되어 있는지 확인하기 위한 새로운 상태 경고입니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 9월

Defender for Identity 릴리스 2.191

릴리스 날짜: 2022년 9월 19일

- Honeytoken 경고를 트리거하는 다른 활동

Microsoft Defender for Identity는 악성 행위자에 대한 함정으로 사용하는 honeytoken 계정을 정의하는 기능을 제공합니다. (평소에는 유휴 상태인) 이러한 honeytoken 계정과 관련된 모든 인증은 honeytoken 활동(외부 ID 2014) 경고를 트리거합니다. 이 버전에 도입된 새 기능으로, 이러한 honeytoken 계정에 대한 모든 LDAP 또는 SAMR 쿼리는 경고를 트리거합니다. 또한 이벤트 5136이 감사되면, honeytoken의 특성 중 하나가 변경되거나 honeytoken의 그룹 멤버 자격이 변경된 경우 경고가 트리거됩니다.

자세한 내용은 Windows 이벤트 컬렉션 구성을 참조 하세요.

Defender for Identity 릴리스 2.190

릴리스 날짜: 2022년 9월 11일

업데이트된 평가: 안전하지 않은 도메인 구성

Microsoft Secure Score를 통해 사용할 수 있는 안전하지 않은 도메인 구성 평가는 이제 도메인 컨트롤러 LDAP 서명 정책 구성을 평가하고 안전하지 않은 구성을 찾으면 경고를 표시합니다. 자세한 내용은 보안 평가: 안전하지 않은 도메인 구성을 참조하세요.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.189

릴리스 날짜: 2022년 9월 4일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 8월

Defender for Identity 릴리스 2.188

릴리스 날짜: 2022년 8월 28일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.187

릴리스 날짜: 2022년 8월 18일

의심되는 DCSync 공격(디렉터리 서비스 복제)(외부 ID 2006) 경고를 트리거하는 방법의 일부 논리를 변경했습니다. 이 탐지기는 이제 센서에 표시되는 원본 IP 주소가 NAT 장치로 보이는 경우를 다룹니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.186

릴리스 날짜: 2022년 8월 10일

이제 상태 경고에 NetBIOS 이름 대신 센서의 FQDN(정규화된 도메인 이름)이 표시됩니다.

상태 경고 페이지에 설명된 대로 구성 요소 유형 및 구성을 캡처하는 데 새로운 상태 경고를 사용할 수 있습니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 7월

Defender for Identity 릴리스 2.185

릴리스 날짜: 2022년 7월 18일

의심되는 골든 티켓 사용(존재하지 않는 계정)(외부 ID 2027)이 macOS 디바이스를 잘못 검색하는 문제가 해결되었습니다.

사용자 작업: 사용자 페이지에서 사용자 비활성화 작업을 다음과 같은 두 가지 작업으로 나누기로 결정했습니다.

- 사용자 비활성화 - Active Directory 수준에서 사용자를 비활성화

- 사용자 일시 중단 - Microsoft Entra ID 수준에서 사용자를 사용하지 않도록 설정

Active Directory에서 Microsoft Entra ID로 동기화하는 데 걸리는 시간이 중요할 수 있으므로 이제 동기화 자체에 대한 종속성을 제거하기 위해 사용자를 1대 1로 사용하지 않도록 선택할 수 있습니다. 사용자가 여전히 활성 상태인 경우 Microsoft Entra ID에서만 사용하지 않도록 설정된 사용자는 Active Directory에서 덮어씁니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.184

릴리스 날짜: 2022년 7월 10일

새 보안 평가

Defender for Identity에 이제 다음과 같은 새로운 보안 평가가 포함됩니다.- 안전하지 않은 도메인 구성

Microsoft Defender for Identity는 사용자 환경을 지속적으로 모니터링하여 보안 위험을 노출하는 구성 값이 있는 도메인을 식별하고 이러한 도메인에 대해 보고하여 환경을 보호하는 데 도움을 줍니다. 자세한 내용은 보안 평가: 안전하지 않은 도메인 구성을 참조하세요.

- 안전하지 않은 도메인 구성

이제 Defender for Identity 설치 패키지는 WinPcap 드라이버 대신 Npcap 구성 요소를 설치합니다. 자세한 내용은 WinPcap 및 Npcap 드라이버를 참조 하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 6월

Defender for Identity 릴리스 2.183.15436.10558(핫픽스)

릴리스 날짜: 2022년 6월 20일(2022년 7월 4일 업데이트)

- 새 보안 경고: 분산 파일 시스템 프로토콜을 사용한 의심스러운 DFSCoerce 공격

DFS 프로토콜의 흐름을 활용하는 최근 공격 도구의 게시에 대한 응답으로, Microsoft Defender for Identity는 공격자가 이 공격 방법을 사용할 때마다 보안 경고를 트리거합니다. 이 공격에 대한 자세한 내용은 블로그 게시물을 참조하세요.

Defender for Identity 릴리스 2.183

릴리스 날짜: 2022년 6월 20일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.182

릴리스 날짜: 2022년 6월 4일

- Defender for Identity에 대한 새 정보 페이지를 사용할 수 있습니다. Microsoft Defender 포털의 설정 -ID ->>About에서 찾을 수 있습니다. 인스턴스 이름, 버전, ID 및 인스턴스의 지리적 위치를 포함하여 Defender for Identity 인스턴스에 대한 몇 가지 중요한 세부 정보를 제공합니다. 이 정보는 문제를 해결하고 지원 티켓을 열 때 유용할 수 있습니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 5월

Defender for Identity 릴리스 2.181

릴리스 날짜: 2022년 5월 22일

이제 Microsoft Defender for Identity를 사용하여 온-프레미스 계정에서 직접 수정 작업을 수행할 수 있습니다.

- 사용자 비활성화 - 일시적으로 사용자가 네트워크에 로그인할 수 없습니다. 이렇게 하면 손상된 사용자가 횡적으로 이동하고 데이터를 유출하거나 추가로 네트워크를 손상시키는 것을 방지하는 데 도움이 될 수 있습니다.

- 사용자 암호 재설정 – 다음 로그인 시 암호를 변경하라는 메시지가 표시해 이 계정을 추가 가장 시도에 사용할 수 없도록 합니다.

이러한 작업은 Microsoft Defender XDR의 여러 위치(사용자 페이지, 사용자 페이지 쪽 패널, 고급 헌팅 및 사용자 지정 검색)에서 수행할 수 있습니다. 이를 위해 Microsoft Defender for Identity가 작업을 수행하는 데 사용할 권한 있는 gMSA 계정을 설정해야 합니다. 요구 사항에 대한 자세한 내용은 Microsoft Defender for Identity 작업 계정을 참조하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.180

릴리스 날짜: 2022년 5월 12일

새 보안 경고: dNSHostName 특성의 의심스러운 수정(CVE-2022-26923)

최신 CVE의 게시에 대한 응답으로 Microsoft Defender for Identity는 공격자가 CVE-2022 -26923을 악용하려고 할 때마다 보안 경고를 트리거하게 됩니다. 이 공격에 대한 자세한 내용은 블로그 게시물을 참조하세요.버전 2.177에서는 Defender for Identity에서 처리할 수 있는 추가 LDAP 활동을 릴리스했습니다. 그러나 Defender for Identity 포털에서 이벤트가 표시 및 수집되지 않는 버그가 발견되었습니다. 이 릴리스에서 수정되었습니다. 버전 2.180부터 이벤트 ID 1644를 사용하도록 설정하면 Active Directory 웹 서비스를 통해 LDAP 활동에 대한 가시성을 얻을 뿐만 아니라 다른 LDAP 활동에 원본 컴퓨터에서 LDAP 활동을 수행한 사용자가 포함됩니다. 이는 LDAP 이벤트를 기반으로 하는 보안 경고 및 논리적 활동에 적용됩니다.

최근 KrbRelayUp 악용에 대한 응답으로 이 악용에 대한 응답을 평가하는 데 도움이 되는 자동 탐지기를 릴리스했습니다. 이 자동 탐지기를 사용하면 탐지의 효과를 평가하고 수집 중인 이벤트를 기반으로 정보를 수집할 수 있습니다. 이 탐지의 품질이 높은 것으로 보이는 경우 다음 버전에서 새 보안 경고를 릴리스할 것입니다.

해당 보안 경고의 논리를 더 잘 반영하기 위해 DNS를 통한 원격 코드 실행의 이름을 DNS를 통한 원격 코드 실행 시도로 변경했습니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.179

릴리스 날짜: 2022년 5월 1일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 4월

Defender for Identity 릴리스 2.178

릴리스 날짜: 2022년 4월 10일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 3월

Defender for Identity 릴리스 2.177

릴리스 날짜: 2022년 3월 27일

이제 Microsoft Defender for Identity를 사용하면 네트워크에서 추가 LDAP 쿼리를 모니터링할 수 있습니다. 이러한 LDAP 활동은 Active Directory 웹 서비스 프로토콜을 통해 전송되며 일반 LDAP 쿼리처럼 작동합니다. 이러한 활동을 확인하려면 도메인 컨트롤러에서 이벤트 1644를 사용하도록 설정해야 합니다. 이 이벤트는 도메인의 LDAP 활동을 다루며 주로 Active Directory 도메인 컨트롤러에서 서비스하는 비용이 많이 들고 비효율적이거나 느린 LDAP(Lightweight Directory Access Protocol) 검색을 식별하는 데 사용됩니다. 자세한 내용은 레거시 구성을 참조 하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.176

릴리스 날짜: 2022년 3월 16일

이 버전부터 새 패키지에서 센서를 설치할 때 이전에 표시된 정적 2.0.0.0과 달리 프로그램 추가/제거 아래의 센서 버전에 전체 버전 번호(예: 2.176.x.y)가 표시됩니다. Defender for Identity 클라우드 서비스의 자동 업데이트를 통해 버전이 업데이트되더라도 해당 버전(패키지를 통해 설치된 버전)이 계속 표시됩니다. 실제 버전은 포털의 센서 설정 페이지, 실행 경로 또는 파일 버전에서 볼 수 있습니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.175

릴리스 날짜: 2022년 3월 6일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 2월

Defender for Identity 릴리스 2.174

릴리스 날짜: 2022년 2월 20일

경고에 관련된 계정의 shost FQDN을 SIEM으로 전송된 메시지에 추가했습니다. 자세한 내용은 Microsoft Defender for Identity SIEM 로그 참조를 참조하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.173

릴리스 날짜: 2022년 2월 13일

이제 모든 Microsoft Defender for Identity 기능을 Microsoft Defender 포털에서 사용할 수 있습니다. 자세한 내용은 이 블로그 게시물을 참조하세요.

이 릴리스는 KB5009557이 설치된 Windows Server 2019 또는 강화된 EventLog 권한이 있는 서버에 센서를 설치할 때 발생하는 문제를 해결합니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.172

릴리스 날짜: 2022년 2월 8일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2022년 1월

Defender for Identity 릴리스 2.171

릴리스 날짜: 2022년 1월 31일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.170

릴리스 날짜: 2022년 1월 24일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.169

릴리스 날짜: 2022년 1월 17일

Microsoft Defender for Identity에 대한 작업 계정 구성 기능을 릴리스하게 되어 기쁩니다. 이는 제품에서 사용자에 대해 직접 작업을 수행하기 위한 기능의 첫 단계입니다. 첫 단계로, 작업을 수행하기 위해 Microsoft Defender for Identity에서 사용할 gMSA 계정을 정의할 수 있습니다. 작업 기능이 활성화되면 온전히 이용하기 위해 사용자를 만들기 시작할 것을 권장합니다. 자세한 내용은 작업 계정 관리를 참조하세요.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.168

릴리스 날짜: 2022년 1월 9일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 12월

Defender for Identity 릴리스 2.167

릴리스 날짜: 2021년 12월 29일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.166

릴리스 날짜: 2021년 12월 27일

- 버전에는 새 보안 경고: sAMNameAccount 특성(CVE-2021-42278 및 CVE-2021-42287 악용)의 의심 스러운 수정(외부 ID 2419)이 포함되어 있습니다.

최신 CVE의 게시에 대한 응답으로 Microsoft Defender for Identity는 공격자가 CVE-2021-42278 및 CVE-2021-42287를 악용하려고 할 때마다 보안 경고를 트리거합니다. 이 공격에 대한 자세한 내용은 블로그 게시물을 참조하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.165

릴리스 날짜: 2021년 12월 6일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 11월

Defender for Identity 릴리스 2.164

릴리스 날짜: 2021년 11월 17일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.163

릴리스 날짜: 2021년 11월 8일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.162

릴리스 날짜: 2021년 11월 1일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 9월

Defender for Identity 릴리스 2.161

릴리스 날짜: 2021년 12월 12일

- 버전에는 모니터링되는 새 작업이 포함됩니다. gMSA 계정 암호는 사용자가 검색했습니다. 자세한 내용은 Microsoft Defender for Identity 모니터링 활동을 참조 하세요.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 8월

Defender for Identity 릴리스 2.160

릴리스 날짜: 2021년 8월 22일

- 버전은 다양한 개선 사항을 포함하고 PetitPotam 악용의 최신 변경 내용에 따라 더 많은 시나리오를 다룹니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.159

릴리스 날짜: 2021년 8월 15일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

- 버전에는 새로 게시된 경고인 파일 시스템 원격 프로토콜 암호화를 통해 의심스러운 네트워크 연결(외부 ID 2416)이 개선되었습니다.

잠재적 공격자가 암호화된 EFS-RPCchannel을 통해 통신할 때 트리거하도록 이 검색에 대한 지원을 확장했습니다. 채널이 암호화될 때 트리거되는 경고는 암호화되지 않은 경우 높음이 아닌 중간 심각도 경고로 처리됩니다. 경고에 대한 자세한 내용은 파일 시스템 원격 프로토콜 암호화(외부 ID 2416)를 통해 의심스러운 네트워크 연결을 참조하세요.

Defender for Identity 릴리스 2.158

릴리스 날짜: 2021년 8월 8일

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

버전에는 파일 시스템 원격 프로토콜 암호화(외부 ID 2416)를 통해 의심스러운 네트워크 연결이라는 새로운 보안 경고가 포함됩니다.

이 검색에서 Microsoft Defender for Identity는 공격자가 도메인 컨트롤러에 대해 EFS-RPC를 악용하려고 할 때마다 보안 경고를 트리거합니다. 이 공격 벡터는 최근 PetitPotam 공격과 관련이 있습니다. 경고에 대한 자세한 내용은 파일 시스템 원격 프로토콜 암호화(외부 ID 2416)를 통해 의심스러운 네트워크 연결을 참조하세요.버전에는 새로운 보안 경고가 포함되어 있습니다. Exchange Server 원격 코드 실행(CVE-2021-26855)(외부 ID 2414)

이 검색에서 Microsoft Defender for Identity는 공격자가 원격 코드 실행을 위해 Exchange 개체의 "msExchExternalHostName" 특성을 변경하려고 할 때마다 보안 경고를 트리거합니다. 이 경고에 대한 자세한 내용은 Exchange Server 원격 코드 실행(CVE-2021-26855)(외부 ID 2414)을 참조하세요. 이 검색은 Windows 이벤트 4662를 사용하므로 미리 사용하도록 설정해야 합니다. 이 이벤트를 구성하고 수집하는 방법에 대한 자세한 내용은 Windows 이벤트 컬렉션 구성을 참조하고 Exchange 개체에 대한 감사 사용 지침을 따르세요.

Defender for Identity 릴리스 2.157

릴리스 날짜: 2021년 8월 1일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 7월

Defender for Identity 릴리스 2.156

릴리스 날짜: 2021년 7월 25일

- 이 버전부터 센서 설치 패키지에 Npcap 드라이버 실행 파일을 추가합니다. 자세한 내용은 WinPcap 및 Npcap 드라이버를 참조 하세요.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.155

릴리스 날짜: 2021년 7월 18일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.154

릴리스 날짜: 2021년 7월 11일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

- 버전에는 더 많은 공격 시나리오를 다루기 위해 PrintNightmare 검색이라고 하는 인쇄 스풀러 악용에 대한 향상된 기능과 검색이 추가되었습니다.

Defender for Identity 릴리스 2.153

릴리스 날짜: 2021년 7월 4일

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

버전에는 새 보안 경고가 포함됩니다. 의심되는 Windows Print Spooler 서비스 악용 시도(CVE-2021-34527 악용)(외부 ID 2415).

이 검색에서 Defender for Identity는 공격자가 도메인 컨트롤러에 대해 Windows Print Spooler 서비스를 악용하려고 할 때마다 보안 경고를 트리거합니다. 이 공격 벡터는 인쇄 스풀러 악용과 관련이 있으며 PrintNightmare라고도합니다. 이 경고에 대해 자세히 알아봅니다.

2021년 6월

Defender for Identity 릴리스 2.152

릴리스 날짜: 2021년 6월 27일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.151

릴리스 날짜: 2021년 6월 20일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.150

릴리스 날짜: 2021년 6월 13일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 5월

Defender for Identity 릴리스 2.149

릴리스 날짜: 2021년 5월 31일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.148

릴리스 날짜: 2021년 5월 23일

- 이벤트 ID 4662를 구성하고 수집하는 경우 Defender for Identity는 USN(업데이트 시퀀스 번호)을 다양한 Active Directory 개체 속성으로 변경한 사용자를 보고합니다. 예를 들어 계정 암호가 변경되고 이벤트 4662가 활성화된 경우 이벤트는 암호를 변경한 사람을 기록합니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.147

릴리스 날짜: 2021년 5월 9일

- 고객 피드백에 따라 허용되는 센서의 기본 수를 200개에서 350개로, 디렉터리 서비스 자격 증명을 10개에서 30개로 늘리고 있습니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.146

릴리스 날짜: 2021년 5월 2일

이제 상태 문제 및 보안 경고 모두에 대한 이메일 알림에 Microsoft Defender for Identity 및 Microsoft Defender XDR에 대한 조사 URL이 제공됩니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 4월

Defender for Identity 릴리스 2.145

릴리스 날짜: 2021년 4월 22일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.144

릴리스 날짜: 2021년 4월 12일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 3월

Defender for Identity 릴리스 2.143

릴리스 날짜: 2021년 3월 14일

- Active Directory 활동에 추가된 컴퓨터 계정을 검색하기 위해 Windows 이벤트 4741을 추가했습니다. Defender for Identity에서 수집할 새 이벤트를 구성합니다. 구성되면 수집된 이벤트를 활동 로그와 Microsoft Defender XDR 고급 헌팅에서 볼 수 있습니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.142

릴리스 날짜: 2021년 3월 7일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 2월

Defender for Identity 릴리스 2.141

릴리스 날짜: 2021년 2월 21일

- 새 보안 경고: AS-REP 로스팅 공격 의심(외부 ID 2412)

Defender for Identity의 의심스러운 AS-REP Roasting 공격(외부 ID 2412) 보안 경고를 이제 사용할 수 있습니다. 이 탐지에서는 공격자가 Kerberos 사전 인증이 사용하지 않도록 설정된 계정을 대상으로 하고 Kerberos TGT 데이터를 가져오려고 하면 Defender for Identity 보안 경고가 트리거됩니다. 공격자의 의도는 오프라인 암호 크래킹 공격을 사용하여 데이터에서 자격 증명을 추출하는 것일 수 있습니다. 자세한 내용은 Kerberos AS-REP 로스팅 노출(외부 ID 2412)을 참조하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.140

릴리스 날짜: 2021년 2월 14일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2021년 1월

Defender for Identity 릴리스 2.139

릴리스 날짜: 2021년 1월 31일

- 경고의 영향을 더 잘 반영하도록 의심되는 Kerberos SPN 노출의 심각도를 높음으로 업데이트했습니다. 경고에 대한 자세한 내용은 의심되는 Kerberos SPN 노출(외부 ID 2410)을 참조 하세요.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.138

릴리스 날짜: 2021년 1월 24일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.137

릴리스 날짜: 2021년 1월 17일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.136

릴리스 날짜: 2021년 1월 3일

- 이제 Defender for Identity는 AD FS(Active Directory Federation Services) 서버에 센서 설치를 지원합니다. 호환되는 AD FS 서버에 센서를 설치하면 이 중요한 인프라 구성 요소를 모니터링하여 Microsoft Defender for Identity 가시성이 하이브리드 환경으로 확장됩니다. 또한 AD FS 데이터에서도 작동하도록 기존 검색(의심스러운 서비스 생성, LDAP(의심되는 무차별 암호 대입 공격), 계정 열거 정찰)을 새로 고칩니다. AD FS 서버 용 Microsoft Defender for Identity 센서 배포를 시작하려면 센서 구성 페이지에서 최신 배포 패키지를 다운로드합니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 12월

Defender for Identity 릴리스 2.135

릴리스 날짜: 2020년 12월 20일

- LDAP(Active Directory 특성 정찰)(외부 ID 2210) 경고를 개선하여 Solorigate 캠페인의 일부로 보이는 것과 같이 보안 토큰을 생성하는 데 필요한 정보를 얻는 데 사용되는 기술도 검색했습니다.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.134

릴리스 날짜: 2020년 12월 13일

- 최근에 릴리스된 NetLogon 탐지기는 암호화된 채널을 통해 Netlogon 채널 트랜잭션이 발생할 때 작동하도록 향상되었습니다. 탐지기에 대한 자세한 내용은 의심되는 Netlogon 권한 상승 시도를 참조하세요.

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.133

릴리스 날짜: 2020년 12월 6일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 11월

Defender for Identity 릴리스 2.132

릴리스 날짜: 2020년 11월 17일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Defender for Identity 릴리스 2.131

릴리스 날짜: 2020년 11월 8일

- 새 보안 경고: 의심되는 Kerberos SPN 노출(외부 ID 2410)

Defender for Identity의 의심스러운 Kerberos SPN 노출(외부 ID 2410) 보안 경고를 이제 사용할 수 있습니다. 이 검색에서 Defender for Identity 보안 경고는 공격자가 서비스 계정 및 각 SPN을 열거한 후 서비스에 대해 Kerberos TGS 티켓을 요청할 때 트리거됩니다. 공격자의 의도는 티켓에서 해시를 추출하고 나중에 오프라인 무차별 암호 대입 공격에 사용할 수 있도록 저장하는 것입니다. 자세한 내용은 Kerberos SPN 노출을 참조하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 10월

Defender for Identity 릴리스 2.130

릴리스 날짜: 2020년 10월 25일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.129

릴리스 날짜: 2020년 10월 18일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 9월

Azure ATP 릴리스 2.128

릴리스 날짜: 2020년 9월 27일

- 수정된 메일 알림 구성

메일 알림 설정하기 위한 메일 알림 토글을 제거하고 있습니다. 메일 알림 받으려면 주소를 추가하기만 하면 됩니다. 자세한 내용은 알림 설정을 참조 하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.127

릴리스 날짜: 2020년 9월 20일

- 새 보안 경고: 의심스러운 Netlogon 권한 상승 시도(외부 ID 2411)

이제 Azure ATP의 의심스러운 Netlogon 권한 상승 시도(CVE-2020-1472 악용)(외부 ID 2411) 보안 경고를 사용할 수 있습니다. 이 검색에서 Azure ATP 보안 경고는 공격자가 Netlogon 권한 상승 취약성이라고도 하는 MS-NRPC(Netlogon 원격 프로토콜)를 사용하여 도메인 컨트롤러에 취약한 Netlogon 보안 채널 연결을 설정할 때 트리거됩니다. 자세한 내용은 의심되는 Netlogon 권한 상승 시도를 참조하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.126

릴리스 날짜: 2020년 9월 13일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.125

릴리스 날짜: 2020년 9월 6일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 8월

Azure ATP 릴리스 2.124

릴리스 날짜: 2020년 8월 30일

- 새 보안 경고

이제 Azure ATP 보안 경고에는 다음과 같은 새로운 검색이 포함됩니다.- LDAP(Active Directory 특성 정찰)(외부 ID 2210)

이 검색에서 Azure ATP 보안 경고는 공격자가 공격 킬 체인에 사용하기 위해 도메인에 대한 중요한 정보를 성공적으로 얻은 것으로 의심되는 경우 트리거됩니다. 자세한 내용은 Active Directory 특성 정찰을 참조 하세요. - 의심스러운 악성 Kerberos 인증서 사용(외부 ID 2047)

이 검색에서 Azure ATP 보안 경고는 인증 기관 서버를 손상시켜 조직을 제어한 공격자가 향후 공격에서 백도어 계정으로 사용할 수 있는 인증서를 생성하는 것으로 의심되는 경우(예: 네트워크에서 횡적으로 이동하는 등) 트리거됩니다. 자세한 내용은 의심스러운 악성 Kerberos 인증서 사용을 참조하세요. - 의심되는 골든 티켓 사용(RBCD를 사용한 티켓 변칙)(외부 ID 2040)

도메인 관리자 권한이 있는 공격자는 KRBTGT 계정을 손상시킬 수 있습니다. KRBTGT 계정을 사용하여 모든 리소스에 대한 권한 부여를 제공하는 Kerberos TGT(티켓 부여 티켓)를 만들 수 있습니다.

이 위조된 TGT는 공격자가 RBCD(리소스 기반 제한 위임)를 사용하여 지속적인 네트워크 지속성을 달성할 수 있기 때문에 "골든 티켓"이라고 합니다. 이 유형의 단조 골든 티켓은 이 새로운 검색이 식별하도록 설계된 고유한 특성을 가지고 있습니다. 자세한 내용은 의심되는 골든 티켓 사용(RBCD를 사용한 티켓 변칙)을 참조하세요.

- LDAP(Active Directory 특성 정찰)(외부 ID 2210)

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.123

릴리스 날짜: 2020년 8월 23일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.122

릴리스 날짜: 2020년 8월 16일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.121

릴리스 날짜: 2020년 8월 2일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 7월

Azure ATP 릴리스 2.120

릴리스 날짜: 2020년 7월 26일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.119

릴리스 날짜: 2020년 7월 5일

- 기능 향상: Excel 보고서의 새 제외된 도메인 컨트롤러 탭

도메인 컨트롤러 적용 범위 계산의 정확도를 향상시키기 위해 외부 트러스트가 있는 도메인 컨트롤러는 계산에서 100% 적용 범위를 달성하는 것으로 제외됩니다. 제외된 도메인 컨트롤러는 도메인 검사 Excel 보고서 다운로드에서 제외된 새 도메인 컨트롤러 탭에 표시됩니다. 보고서 다운로드에 대한 자세한 내용은 도메인 컨트롤러 상태를 참조하세요. - 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 6월

Azure ATP 릴리스 2.118

릴리스 날짜: 2020년 6월 28일

새 보안 평가

Azure ATP 보안 평가에 이제 다음과 같은 새로운 평가가 포함됩니다.- 가장 위험한 횡적 이동 경로

이 평가는 지속적으로 환경을 모니터링하여 보안 위험을 노출하는 가장 위험한 횡적 이동 경로를 사용하여 중요한 계정을 식별하고 이러한 계정에 대한 보고서를 보고하여 환경을 관리하는 데 도움을 줍니다. 경로는 악의적인 행위자의 자격 증명 도난에 중요한 계정을 노출할 수 있는 세 개 이상의 중요하지 않은 계정이 있는 경우 위험한 것으로 간주됩니다. 자세한 내용은 보안 평가: 가장 위험한 LMP(횡적 이동 경로)를 참조하세요. - 안전하지 않은 계정 특성

이 평가 Azure ATP는 환경을 지속적으로 모니터링하여 보안 위험을 노출하는 특성 값이 있는 계정을 식별하고 이러한 계정을 보고하여 환경을 보호하는 데 도움을 줍니다. 자세한 내용은 보안 평가: 안전하지 않은 계정 특성을 참조 하세요.

- 가장 위험한 횡적 이동 경로

업데이트된 민감도 정의

Active Directory 복제를 사용할 수 있는 엔터티를 포함하도록 온-프레미스 계정에 대한 민감도 정의를 확장하고 있습니다.

Azure ATP 릴리스 2.117

릴리스 날짜: 2020년 6월 14일

기능 향상: 통합된 SecOps 환경에서 사용할 수 있는 추가 활동 세부 정보

디바이스 이름, IP 주소, 계정 UPN, 사용된 포트 등 Defender for Cloud Apps에 보내는 디바이스 정보를 확장했습니다. Defender for Cloud Apps와의 통합에 대한 자세한 내용은 에서 Azure ATP 사용을 참조하세요.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.116

릴리스 날짜: 2020년 6월 7일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 5월

Azure ATP 릴리스 2.115

릴리스 날짜: 2020년 5월 31일

새 보안 평가

Azure ATP 보안 평가에 이제 다음과 같은 새로운 평가가 포함됩니다.- 안전하지 않은 SID 기록 특성

이 평가는 악의적인 공격자가 사용자 환경에 액세스하는 데 사용할 수 있는 SID 기록 특성을 보고합니다. 자세한 내용은 보안 평가: 안전하지 않은 SID 기록 특성을 참조 하세요. - Microsoft LAPS 사용량

이 평가는 Microsoft의 "LAPS(로컬 관리자 암호 솔루션)"를 사용하여 암호를 보호하지 않는 로컬 관리자 계정에 대해 보고합니다. LAPS를 사용하면 암호 관리가 간소화되고 사이버 공격 방지에도 도움이 됩니다. 자세한 내용은 보안 평가: Microsoft LAPS 사용량을 참조하세요.

- 안전하지 않은 SID 기록 특성

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.114

릴리스 날짜: 2020년 5월 17일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.113

릴리스 날짜: 2020년 5월 5일

기능 향상: NTLMv1을 사용하여 보강된 리소스 액세스 작업

이 버전부터 Azure ATP는 이제 리소스가 NTLMv1 인증을 사용하는지 여부를 보여 주는 리소스 액세스 활동에 대한 정보를 제공합니다. 이 리소스 구성은 안전하지 않으며 악의적인 행위자가 애플리케이션을 강제로 유리하게 만들 수 있는 위험을 초래합니다. 위험에 대한 자세한 내용은 레거시 프로토콜 사용을 참조하세요.기능 향상: 의심되는 무차별 암호 대입 공격(Kerberos, NTLM) 경고

무차별 암호 대입 공격은 공격자가 조직에 발판을 마련하는 데 사용되며 Azure ATP에서 위협 및 위험 검색을 위한 핵심 방법입니다. 사용자에게 중요한 위험에 집중할 수 있도록 이 업데이트를 통해 경고 볼륨을 제한하고 우선 순위를 지정하여 위험을 보다 쉽고 빠르게 분석하고 수정할 수 있습니다.

2020년 3월

Azure ATP 릴리스 2.112

릴리스 날짜: 2020년 3월 15일

새 Azure ATP 인스턴스가 Microsoft Defender for Cloud Apps와 자동으로 통합됩니다.

Azure ATP 인스턴스(이전 인스턴스)를 만들 때 클라우드용 Microsoft Defender 앱과의 통합은 기본적으로 사용하도록 설정됩니다. 통합에 대한 자세한 내용은 Microsoft Defender for Cloud Apps에서 Azure ATP 사용을 참조하세요.모니터링되는 새 활동

이제 다음 활동 모니터를 사용할 수 있습니다.인증서를 사용한 대화형 로그온

인증서를 사용하여 실패한 로그온

위임된 리소스 액세스

Azure ATP가 모니터링하는 활동과 포털에서 모니터링되는 활동을 필터링하고 검색하는 방법에 대해 자세히 알아봅니다.

기능 향상: 보강된 리소스 액세스 작업

이 버전부터 Azure ATP는 이제 리소스가 제한되지 않은 위임에 대해 신뢰할 수 있는지 여부를 보여 주는 리소스 액세스 활동에 대한 정보를 제공합니다. 이 리소스 구성은 안전하지 않으며 악의적인 행위자가 애플리케이션을 강제로 유리하게 만들 수 있는 위험을 초래합니다. 위험에 대한 자세한 내용은 보안 평가: 안전하지 않은 Kerberos 위임을 참조하세요.의심되는 SMB 패킷 조작(CVE-2020-0796 악용) - (미리 보기)

Azure ATP의 의심되는 SMB 패킷 조작 보안 경고는 이제 공개 미리 보기로 제공됩니다. 이 검색에서 Azure ATP 보안 경고는 CVE-2020-0796 보안 취약성을 악용한 것으로 의심되는 SMBv3 패킷이 네트워크의 도메인 컨트롤러에 대해 수행될 때 트리거됩니다.

Azure ATP 릴리스 2.111

릴리스 날짜: 2020년 3월 1일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2020년 2월

Azure ATP 릴리스 2.110

릴리스 날짜: 2020년 2월 23일

- 새 보안 평가: 모니터링되지 않는 도메인 컨트롤러

이제 Azure ATP 보안 평가에는 모니터링되지 않은 도메인 컨트롤러(센서가 없는 서버)에 대한 보고서가 포함되어 있으므로 사용자 환경의 전체 적용 범위를 관리할 수 있습니다. 자세한 내용은 모니터링되지 않는 도메인 컨트롤러를 참조 하세요.

Azure ATP 릴리스 2.109

릴리스 날짜: 2020년 2월 16일

- 기능 향상: 중요한 엔터티

이 버전(2.109)부터 Azure ATP에서 인증 기관, DHCP 또는 DNS 서버로 식별된 컴퓨터는 이제 자동으로 중요한 태그로 태그가 지정됩니다.

Azure ATP 릴리스 2.108

릴리스 날짜: 2020년 2월 9일

새 기능: 그룹 관리 서비스 계정 지원

이제 Azure ATP는 Microsoft Entra 포리스트에 Azure ATP 센서를 연결할 때 보안을 개선하기 위해 gMSA(그룹 관리 서비스 계정)를 사용하도록 지원합니다. Azure ATP 센서에서 gMSA를 사용하는 방법에 대한 자세한 내용은 Active Directory 포리스트에 연결을 참조하세요.기능 향상: 데이터가 너무 많은 예약된 보고서

예약된 보고서에 너무 많은 데이터가 있는 경우 전자 메일은 이제 다음 텍스트를 표시하여 사실을 알려줍니다. 지정된 기간 동안 너무 많은 데이터가 있어 보고서를 생성할 수 없습니다. 이렇게 하면 전자 메일에서 보고서 링크를 클릭한 후에만 팩트 검색의 이전 동작이 바뀝니다.기능 향상: 업데이트된 도메인 컨트롤러 검사 논리

Microsoft Entra ID의 추가 정보를 포함하도록 도메인 컨트롤러 검사 보고서 논리를 업데이트하여 센서가 없는 도메인 컨트롤러를 보다 정확하게 볼 수 있도록 했습니다. 이 새 논리는 해당 Microsoft 보안 점수에도 긍정적인 영향을 주어야 합니다.

Azure ATP 릴리스 2.107

릴리스 날짜: 2020년 2월 3일

모니터링되는 새 활동: SID 기록 변경

SID 기록 변경은 이제 모니터링되고 필터링 가능한 작업입니다. Azure ATP가 모니터링하는 활동과 포털에서 모니터링되는 활동을 필터링하고 검색하는 방법에 대해 자세히 알아봅니다.기능 향상: 닫힘 또는 억제된 경고가 더 이상 다시 열리지 않음

Azure ATP 포털에서 경고를 닫거나 표시하지 않으면 짧은 시간 내에 동일한 활동이 다시 검색되면 새 경고가 열립니다. 이전에는 동일한 조건에서 경고가 다시 열렸습니다.포털 액세스 및 센서에 필요한 TLS 1.2

이제 Azure ATP 센서 및 클라우드 서비스를 사용하려면 TLS 1.2가 필요합니다. TLS 1.2를 지원하지 않는 브라우저를 사용하면 Azure ATP 포털에 더 이상 액세스할 수 없습니다.

2020년 1월

Azure ATP 릴리스 2.106

릴리스 날짜: 2020년 1월 19일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.105

릴리스 날짜: 2020년 1월 12일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 12월

Azure ATP 릴리스 2.104

릴리스 날짜: 2019년 12월 23일

센서 버전 만료가 제거됨

Azure ATP 센서 배포 및 센서 설치 패키지는 여러 버전 후에 더 이상 만료되지 않으며 이제는 한 번만 업데이트됩니다. 이 기능의 결과는 이전에 다운로드한 센서 설치 패키지가 경과된 최대 버전 수보다 오래된 경우에도 설치할 수 있다는 것입니다.손상 확인

이제 특정 Microsoft 365 사용자의 손상 상태를 확인하고 위험 수준을 높음으로 설정할 수 있습니다. 이 워크플로를 사용하면 보안 운영 팀이 보안 인시던트 시간 해결 임계값을 줄일 수 있는 또 다른 대응 기능을 사용할 수 있습니다. Azure ATP 및 Defender for Cloud Apps를 사용하는 손상 확인 방법에 대해 자세히 알아보세요.새 환경 배너

새 환경을 Defender for Cloud Apps 포털에서 사용할 수 있는 Azure ATP 포털 페이지에서 액세스 링크를 통해 사용할 수 있는 기능을 설명하는 새 배너가 표시됩니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.103

릴리스 날짜: 2019년 12월 15일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.102

릴리스 날짜: 2019년 12월 8일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 11월

Azure ATP 릴리스 2.101

릴리스 날짜: 2019년 11월 24일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.100

릴리스 날짜: 2019년 11월 17일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.99

릴리스 날짜: 2019년 11월 3일

기능 개선 사항: Azure ATP 포털에 Defender for Cloud Apps 포털 가용성에 대한 사용자 인터페이스 알림이 추가됨

모든 사용자가 Defender for Cloud Apps 포털을 사용하여 제공된 향상된 기능의 가용성을 알 수 있도록 알림이 기존 Azure ATP 경고 타임라인에서 포털에 추가되었습니다.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 10월

Azure ATP 릴리스 2.98

릴리스 날짜: 2019년 10월 27일

기능 향상: 의심되는 무차별 암호 대입 공격 경고

추가 분석을 사용하여 의심되는 SMB(무차별 암호 대입 공격) 경고가 개선되었으며, B-TP(무해한 참 긍정) 및 FP(가양성) 경고 결과를 줄이기 위한 검색 논리가 향상되었습니다.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.97

릴리스 날짜: 2019년 10월 6일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 9월

Azure ATP 릴리스 2.96

릴리스 날짜: 2019년 9월 22일

Windows 이벤트 8004를 사용하여 보강된 NTLM 인증 데이터

이제 Azure ATP 센서는 NTLM 감사를 사용하도록 설정하고 Windows 이벤트 8004가 켜져 있을 때 액세스된 서버 데이터로 NTLM 인증 활동을 자동으로 읽고 보강할 수 있습니다. Azure ATP는 Azure ATP 위협 분석 및 경고에 사용되는 NTLM 인증 데이터를 보강하기 위해 NTLM 인증용 Windows 이벤트 8004를 구문 분석합니다. 이 향상된 기능은 NTLM 데이터에 대한 리소스 액세스 작업뿐만 아니라 사용자가 시도했지만 액세스하지 못한 대상 컴퓨터를 비롯한 보강된 실패한 로그온 작업을 제공합니다.Windows 이벤트 8004를 사용하는 NTLM 인증 활동에 대해 자세히 알아봅니다.

버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.95

릴리스 날짜: 2019년 9월 15일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.94

릴리스 날짜: 2019년 9월 8일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.93

릴리스 날짜: 2019년 9월 1일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 8월

Azure ATP 릴리스 2.92

릴리스 날짜: 2019년 8월 25일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.91

릴리스 날짜: 2019년 8월 18일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.90

릴리스 날짜: 2019년 8월 11일

- 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

Azure ATP 릴리스 2.89

릴리스 날짜: 2019년 8월 4일

센서 방법 개선 사항

정확한 LMP(횡적 이동 경로) 평가를 만들 때 과도한 NTLM 트래픽 생성을 방지하기 위해 Azure ATP 센서 메서드가 NTLM 사용량을 줄이고 Kerberos를 더 많이 사용하도록 개선되었습니다.경고 향상: 의심되는 골든 티켓 사용(존재하지 않는 계정)

SAM 이름 변경 내용이 이 경고 유형에 나열된 지원 증명 정보 유형에 추가되었습니다. 이러한 유형의 활동을 방지하고 업데이트를 적용하는 방법을 포함하여 경고에 대한 자세한 내용은 의심되는 골든 티켓 사용(존재하지 않는 계정)을 참조하세요.일반 공급: 의심되는 NTLM 인증 변조

의심되는 NTLM 인증 변조 경고는 더 이상 미리 보기 모드가 아니고 이제 일반 공급됩니다.버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함됩니다.

2019년 7월

Azure ATP 릴리스 2.88

릴리스 날짜: 2019년 7월 28일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.87

릴리스 날짜: 2019년 7월 21일

기능 향상: Azure ATP 독립 실행형 센서에 대한 자동화된 Syslog 이벤트 수집

이제 구성 화면에서 토글 옵션을 제거하면서 Azure ATP 독립 실행형 센서에 대한 들어오는 Syslog 연결이 완전히 자동화되었습니다. 이러한 변경 내용은 나가는 Syslog 연결에 영향을 주지 않습니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.86

릴리스 날짜: 2019년 7월 14일

새 보안 경고: 의심되는 NTLM 인증 변조(외부 ID 2039)

Azure ATP의 새로운 의심되는 NTLM 인증 변조 보안 경고는 이제 공개 미리 보기로 제공됩니다. 이 검색에서 Azure ATP 보안 경고는 Microsoft CVE-2019-040에 자세히 설명된 보안 취약성인 NTLM MIC(메시지 무결성 검사)를 성공적으로 우회한 것으로 의심되는 "man-in-the-middle" 공격을 사용할 때 트리거됩니다. 이러한 유형의 공격은 성공적인 횡적 이동을 목표로 NTLM 보안 기능을 다운그레이드하고 성공적으로 인증하려고 시도합니다.기능 향상: 보강된 디바이스 운영 체제 식별

지금까지 Azure ATP는 Active Directory에서 사용 가능한 특성을 기반으로 엔터티 디바이스 운영 체제 정보를 제공했습니다. 이전에는 Active Directory에서 운영 체제 정보를 사용할 수 없는 경우 Azure ATP 엔터티 페이지에서도 이 정보를 사용할 수 없었습니다. 이 버전부터 Azure ATP는 이제 Active Directory에 정보가 없거나 Active Directory에 등록되지 않은 디바이스에 대해 보강된 디바이스 운영 체제 식별 방법을 사용하여 이 정보를 제공합니다.보강된 디바이스 운영 체제 식별 데이터를 추가하면 등록되지 않은 디바이스와 비 Windows 디바이스를 식별하는 동시에 조사 프로세스를 지원합니다. Azure ATP의 네트워크 이름 확인에 대한 자세한 내용은 NNR(네트워크 이름 확인) 이해를 참조하세요.

새 기능: 인증된 프록시 - 미리 보기

이제 Azure ATP는 인증된 프록시를 지원합니다. 센서 명령줄을 사용하여 프록시 URL을 지정하고 사용자 이름/암호를 지정하여 인증이 필요한 프록시를 사용합니다. 인증된 프록시를 사용하는 방법에 대한 자세한 내용은 프록시 구성을 참조하세요.기능 향상: 자동화된 도메인 동기화 장치 프로세스

이제 설치 및 진행 중인 구성 중에 도메인 컨트롤러를 도메인 동기화 장치 후보로 지정하고 태그를 지정하는 프로세스가 완전히 자동화되었습니다. 도메인 동기화 장치 후보가 제거될 때 도메인 컨트롤러를 수동으로 선택하는 토글 옵션이 제거됩니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.85

릴리스 날짜: 2019년 7월 7일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.84

릴리스 날짜: 2019년 7월 1일

새 위치 지원: Azure UK 데이터 센터

Azure ATP 인스턴스는 이제 Azure UK 데이터 센터에서 지원됩니다. Azure ATP 인스턴스 및 해당 데이터 센터 위치를 만드는 방법에 대한 자세한 내용은 Azure ATP 설치의 1단계를 참조하세요.기능 향상: 중요한 그룹 경고에 의심스러운 추가에 대한 새로운 이름 및 기능(외부 ID 2024)

중요한 그룹 경고에 의심스러운 추가는 이전에 중요한 그룹 경고에 대한 의심스러운 수정 사항이라고 명명되었습니다. 경고의 외부 ID(ID 2024)는 동일하게 유지됩니다. 설명이 포함된 이름 변경은 중요한 그룹에 대한 추가에 대한 경고의 목적을 보다 정확하게 반영합니다. 향상된 경고에는 새로운 증거와 향상된 설명도 포함되어 있습니다. 자세한 내용은 중요한 그룹에 의심스러운 추가를 참조 하세요.새 설명서 기능: Advanced Threat Analytics에서 Azure ATP로 이동하기 위한 가이드

이 새 문서에는 필수 구성 요소, 계획 지침, ATA에서 Azure ATP 서비스로 이동하기 위한 구성 및 확인 단계가 포함되어 있습니다. 자세한 내용은 ATA에서 Azure ATP로 이동을 참조하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

2019년 6월

Azure ATP 릴리스 2.83

릴리스 날짜: 2019년 6월 23일

기능 향상: 의심스러운 서비스 만들기 경고(외부 ID 2026)

이제 이 경고는 추가 증거와 새로운 설명이 포함된 향상된 경고 페이지를 제공합니다. 자세한 내용은 의심스러운 서비스 만들기 보안 경고를 참조하세요.인스턴스 명명 지원: 숫자 전용 도메인 접두사에 대한 지원이 추가됨

숫자만 포함하는 초기 도메인 접두사를 사용하여 Azure ATP 인스턴스 만들기에 대한 지원이 추가되었습니다. 예를 들어 숫자만 사용하는123456.contoso.com과 같은 초기 도메인 접두사가 이제 지원됩니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.82

릴리스 날짜: 2019년 6월 18일

새 공개 미리 보기

Azure ATP의 ID 위협 조사 환경은 현재 공개 미리 보기로 제공되며 모든 Azure ATP 보호 테넌트에서 사용할 수 있습니다. 자세한 내용은 Azure ATP Microsoft Defender for Cloud Apps 조사 환경을 참조하세요.일반 공급

신뢰할 수 없는 포리스트에 대한 Azure ATP 지원은 이제 일반 공급됩니다. 자세한 내용은 Azure ATP 다중 포리스트 를 참조하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.81

릴리스 날짜: 2019년 6월 10일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.80

릴리스 날짜: 2019년 6월 2일

기능 향상: 의심스러운 VPN 연결 경고

이제 이 경고에는 향상된 사용 편의성을 위한 향상된 증거 및 텍스트가 포함됩니다. 경고 기능 및 제안된 수정 단계 및 방지에 대한 자세한 내용은 의심스러운 VPN 연결 경고 설명을 참조하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

2019년 5월

Azure ATP 릴리스 2.79

릴리스 날짜: 2019년 5월 26일

일반 공급: LDAP(보안 주체 정찰)(외부 ID 2038)

이 경고는 이제 GA(일반 공급)에 있습니다. 경고, 경고 기능, 제안된 수정 및 방지에 대한 자세한 내용은 보안 주체 정찰(LDAP) 경고 설명을 참조하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.78

릴리스 날짜: 2019년 5월 19일

기능 향상: 중요한 엔터티

Exchange Server에 대한 수동 중요 태그 지정이제 구성 중에 엔터티를 Exchange 서버로 수동으로 태그를 지정할 수 있습니다.

엔터티를 Exchange Server로 수동으로 태그를 지정하려면 다음을 수행합니다.

- Azure ATP 포털에서 구성을 선택합니다.

- 검색에서 엔터티 태그를 선택한 다음, 중요한 태그를 선택합니다.

- Exchange 서버를 선택한 다음 태그를 지정할 엔터티를 추가합니다.

컴퓨터를 Exchange Server로 태그를 지정한 후에는 중요로 태그가 지정되고 Exchange Server로 태그가 지정되었음을 표시합니다. 중요한 태그는 컴퓨터의 엔터티 프로필에 표시되며, 중요한 계정 및 횡적 이동 경로를 기반으로 하는 모든 검색에서 컴퓨터가 고려됩니다.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.77

릴리스 날짜: 2019년 5월 12일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.76

릴리스 날짜: 2019년 5월 6일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

2019년 4월

Azure ATP 릴리스 2.75

릴리스 날짜: 2019년 4월 28일

기능 향상: 중요한 엔터티

이 버전(2.75)부터 Azure ATP에서 Exchange Server로 식별된 컴퓨터는 이제 자동으로 중요로 태그가 지정됩니다.Exchange 서버로 작동하기 때문에 자동으로 중요로 태그가 지정된 엔터티는 태그가 지정된 이유로 이 분류를 나열합니다.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.74

릴리스 날짜: 2019년 4월 14일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.73

릴리스 날짜: 2019년 4월 10일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

2019년 3월

Azure ATP 릴리스 2.72

릴리스 날짜: 2019년 3월 31일

기능 향상: LMP(횡적 이동 경로) 범위 깊이

LMP(횡적 이동 경로)는 Azure ATP에서 위협 및 위험 검색을 위한 핵심 방법입니다. 가장 중요한 사용자에게 중요한 위험에 집중할 수 있도록 이 업데이트를 사용하면 표시되는 각 그래프의 범위와 깊이를 제한하여 각 LMP의 중요한 사용자에게 위험을 보다 쉽고 빠르게 분석하고 수정할 수 있습니다.Azure ATP에서 LMP를 사용하여 환경의 각 엔터티에 대한 액세스 위험을 노출하는 방법에 대한 자세한 내용은 횡적 이동 경로를 참조하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.71

릴리스 날짜: 2019년 3월 24일

기능 향상: NNR(네트워크 이름 확인) 상태 경고

NNR을 기반으로 하는 Azure ATP 보안 경고와 연결된 신뢰 수준에 대한 상태 경고가 추가되었습니다. 각 상태 경고에는 낮은 NNR 성공률을 해결하는 데 도움이 되는 실행 가능하고 자세한 권장 사항이 포함되어 있습니다.Azure ATP에서 NNR을 사용하는 방법과 경고 정확도에 중요한 이유에 대해 자세히 알아보려면 네트워크 이름 확인 이란?을 참조하세요.

서버 지원: KB4487044 사용하여 Server 2019에 대한 지원이 추가됨

패치 수준의 KB4487044 Windows Server 2019 사용에 대한 지원이 추가되었습니다. 패치가 없는 Server 2019의 사용은 지원되지 않으며 이 업데이트부터 차단됩니다.기능 향상: 사용자 기반 경고 제외

이제 확장된 경고 제외 옵션을 사용하면 특정 경고에서 특정 사용자를 제외할 수 있습니다. 제외는 특정 유형의 내부 소프트웨어 사용 또는 구성이 반복적으로 무해한 보안 경고를 트리거하는 상황을 방지하는 데 도움이 될 수 있습니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.70

릴리스 날짜: 2019년 3월 17일

기능 개선 사항: 여러 경고에 NNR(네트워크 이름 확인) 신뢰 수준 추가 NNR(네트워크 이름 확인)은 의심되는 공격의 원본 엔터티 ID를 명백히 식별하는 데 사용됩니다. 이제 Azure ATP 경고 증거 목록에 NNR 신뢰도 수준을 추가하여 식별된 가능한 원본과 관련된 NNR 신뢰도 수준을 즉시 평가하고 이해하고 적절하게 수정할 수 있습니다.

NNR 신뢰도 수준 증거가 다음 경고에 추가되었습니다.

추가 상태 경고 시나리오: Azure ATP 센서 서비스를 시작하지 못했습니다.

네트워크 캡처 드라이버 문제로 인해 Azure ATP 센서를 시작하지 못한 경우 이제 센서 상태 경고가 트리거됩니다. Azure ATP 로그 및 사용 방법에 대한 자세한 내용을 보려면 Azure ATP 로그를 사용하여 Azure ATP 센서 문제 해결이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.69

릴리스 날짜: 2019년 3월 10일

기능 개선 사항: 의심되는 ID 도용(pass-the-ticket) 경고 이 경고는 이제 RDP(원격 데스크톱 프로토콜)를 사용하여 설정한 연결의 세부 정보를 보여주는 새로운 증거를 제공합니다. 추가된 증거를 통해 RDP 연결을 통해 원격 Credential Guard를 사용하여 발생하는 (B-TP) Benign-True Positive 경고의 알려진 문제를 쉽게 수정할 수 있습니다.

기능 향상: DNS 경고를 통한 원격 코드 실행

이제 이 경고는 도메인 컨트롤러 보안 업데이트 상태를 보여 주는 새로운 증거를 제공하며 업데이트가 필요한 경우를 알려줍니다.새 설명서 기능: Azure ATP 보안 경고 MITRE ATT&CK Matrix™

Azure ATP 보안 경고와 친숙한 MITRE ATT&CK Matrix 간의 관계를 설명하고 쉽게 매핑할 수 있도록 관련 MITRE 기술을 Azure ATP 보안 경고 목록에 추가했습니다. 이 추가 참조를 사용하면 Azure ATP 보안 경고가 트리거될 때 잠재적으로 사용 중인 것으로 의심되는 공격 기술을 더 쉽게 이해할 수 있습니다. Azure ATP 보안 경고 가이드에 대해 자세히 알아봅니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.68

릴리스 날짜: 2019년 3월 3일

기능 향상: 의심되는 무차별 암호 대입 공격(LDAP) 경고

수정된 설명, 추가 원본 정보 프로비전 및 빠른 수정을 위한 추측 시도 세부 정보를 포함하여 이 보안 경고에 상당한 유용성이 향상되었습니다.

의심되는 LDAP(무차별 암호 대입 공격) 보안 경고에 대해 자세히 알아봅니다.새 설명서 기능: 보안 경고 랩

작업 환경에 대한 실제 위협을 감지하는 Azure ATP의 기능을 설명하기 위해 이 설명서에 새로운 보안 경고 랩 을 추가했습니다. 보안 경고 랩은 랩 또는 테스트 환경을 신속하게 설정하고 일반적인 실제 위협 및 공격에 대한 최상의 방어 태세를 설명하는 데 도움이 됩니다.단계별 랩은 빌드 시간을 최소화하고 위협 환경 및 사용 가능한 Azure ATP 경고 및 보호에 대해 더 많은 시간을 학습하도록 설계되었습니다. 여러분의 의견을 보내 주시면 기쁩니다.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

2019년 2월

Azure ATP 릴리스 2.67

2019년 2월 24일에 출시됨

새 보안 경고: 보안 주체 정찰(LDAP) – (미리 보기)

Azure ATP의 LDAP(보안 주체 정찰) - 미리 보기 보안 경고는 이제 공개 미리 보기로 제공됩니다. 이 검색에서는 공격자가 보안 주체 정찰을 사용하여 도메인 환경에 대한 중요한 정보를 얻을 때 Azure ATP 보안 경고가 트리거됩니다. 이 정보는 공격자가 도메인 구조를 매핑하고 공격 킬 체인의 이후 단계에서 사용할 권한 있는 계정을 식별하는 데 도움이 됩니다.LDAP(Lightweight Directory Access Protocol)는 Active Directory를 쿼리하기 위해 합법적이고 악의적인 용도로 사용되는 가장 인기 있는 방법 중 하나입니다. LDAP에 초점을 맞춘 보안 주체 정찰은 일반적으로 Kerberoasting 공격의 첫 번째 단계로 사용됩니다. Kerberoasting 공격은 공격자가 TGS(Ticket Granting Server) 티켓을 가져오려고 시도하는 SPN(보안 주체 이름)의 대상 목록을 가져오는 데 사용됩니다.

기능 향상: NTLM(계정 열거 정찰) 경고

추가 분석을 사용하여 NTLM(계정 열거 정찰) 경고가 향상되었으며 B-TP 및 FP 경고 결과를 줄이기 위한 검색 논리가 향상되었습니다.기능 향상: 네트워크 매핑 정찰(DNS) 경고

네트워크 매핑 정찰(DNS) 경고에 추가된 새로운 유형의 검색입니다. Azure ATP는 의심스러운 AXFR 요청을 검색하는 것 외에도 과도한 수의 요청을 사용하여 DNS가 아닌 서버에서 발생하는 의심스러운 유형의 요청을 검색합니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.66

2019년 2월 17일에 출시됨

기능 향상: 의심되는 DCSync 공격(디렉터리 서비스 복제) 경고

수정된 설명, 추가 원본 정보 제공, 새 인포그래픽 및 더 많은 증거를 포함하여 이 보안 경고의 유용성이 향상되었습니다. 의심되는 DCSync 공격(디렉터리 서비스의 복제) 보안 경고에 대해 자세히 알아봅니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.65

릴리스 날짜: 2019년 2월 10일

새 보안 경고: 의심되는 NTLM 릴레이 공격(Exchange 계정) – (미리 보기)

Azure ATP의 의심되는 NTLM 릴레이 공격(Exchange 계정) - 미리 보기 보안 경고는 이제 공개 미리 보기로 제공됩니다. 이 검색에서는 의심스러운 원본에서 Exchange 계정 자격 증명을 사용할 때 Azure ATP 보안 경고가 트리거됩니다. 이러한 유형의 공격은 NTLM 릴레이 기술을 활용하여 도메인 컨트롤러 교환 권한을 획득하려고 시도하며 ExchangePriv라고 합니다. 2019년 1월 31일에 처음 게시된 ADV190007 권고 및 Azure ATP 경고 응답에서 ExchangePriv 기술에 대해 자세히 알아봅니다.일반 공급: DNS를 통해 원격 코드 실행

이 경고는 이제 GA(일반 공급)에 있습니다. 자세한 내용 및 경고 기능은 DNS 경고 설명 페이지를 통해 원격 코드 실행을 참조 하세요.일반 공급: SMB를 통한 데이터 반출

이 경고는 이제 GA(일반 공급)에 있습니다. 자세한 내용 및 경고 기능은 SMB 경고 설명 페이지를 통해 데이터 반출을 참조 하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.64

릴리스 날짜: 2019년 2월 4일

일반 공급: 의심되는 골든 티켓 사용(티켓 변칙)

이 경고는 이제 GA(일반 공급)에 있습니다. 자세한 내용 및 경고 기능은 의심되는 골든 티켓 사용(티켓 변칙) 경고 설명 페이지를 참조 하세요.기능 향상: 네트워크 매핑 정찰(DNS)

가양성 및 경고 노이즈를 최소화하기 위해 이 경고에 대해 배포된 경고 검색 논리가 개선되었습니다. 이 경고는 이제 경고가 처음으로 트리거되기까지 8일의 학습 기간이 있습니다. 이 경고에 대한 자세한 내용은 네트워크 매핑 정찰(DNS) 경고 설명 페이지를 참조 하세요.이 경고의 향상된 기능으로 인해 nslookup 메서드는 초기 구성 중에 Azure ATP 연결을 테스트하는 데 더 이상 사용되지 않아야 합니다.

기능 향상:

이 버전에는 다시 디자인된 경고 페이지와 새로운 증거가 포함되어 더 나은 경고 조사를 제공합니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

2019년 1월

Azure ATP 릴리스 2.63

릴리스 날짜: 2019년 1월 27일

새 기능: 신뢰할 수 없는 포리스트 지원 – (미리 보기)

신뢰할 수 없는 포리스트의 센서에 대한 Azure ATP의 지원은 현재 공개 미리 보기로 제공됩니다. Azure ATP 포털 디렉터리 서비스 페이지에서 Azure ATP 센서가 다른 Active Directory 포리스트에 연결하고 Azure ATP 서비스에 다시 보고할 수 있도록 추가 자격 증명 집합을 구성합니다. 자세한 내용은 Azure ATP 다중 포리스트 를 참조하세요.새 기능: 도메인 컨트롤러 검사

이제 Azure ATP는 Azure ATP 모니터링 도메인 컨트롤러에 대한 검사 정보를 제공합니다.

Azure ATP 포털 센서 페이지에서 사용자 환경에서 Azure ATP에서 검색한 모니터링 및 모니터링되지 않는 도메인 컨트롤러의 수를 확인합니다. 모니터링되는 도메인 컨트롤러 목록을 다운로드하여 추가 분석을 수행하고 작업 계획을 작성합니다. 자세한 내용은 도메인 컨트롤러 모니터링 방법 가이드를 참조하세요.기능 향상: 계정 열거형 정찰

Azure ATP 계정 열거 정찰 검색은 이제 Kerberos 및 NTLM을 사용하여 열거 시도에 대한 경고를 검색하고 발급합니다. 이전에는 검색이 Kerberos를 사용하는 시도에 대해서만 작동했습니다. 자세한 내용은 Azure ATP 정찰 경고를 참조하세요.기능 향상: 원격 코드 실행 시도 경고

- 서비스 만들기, WMI 실행 및 새 PowerShell 실행과 같은 모든 원격 실행 작업이 대상 컴퓨터의 프로필 타임라인에 추가되었습니다. 대상 컴퓨터는 명령이 실행된 도메인 컨트롤러입니다.

- PowerShell 실행이 엔터티 프로필 경고 타임라인에 나열된 원격 코드 실행 활동 목록에 추가되었습니다.

- 자세한 내용은 원격 코드 실행 시도를 참조하세요.

Windows Server 2019 LSASS 문제 및 Azure ATP

Windows Server 2019를 실행하는 도메인 컨트롤러의 Azure ATP 사용량에 대한 고객 피드백에 따라 이 업데이트에는 Windows Server 2019 컴퓨터에서 보고된 동작을 트리거하지 않도록 하는 추가 논리가 포함되어 있습니다. Windows Server 2019의 Azure ATP 센서에 대한 모든 지원은 향후 Azure ATP 업데이트를 위해 계획되어 있지만 Windows Server 2019에서 Azure ATP를 설치하고 실행하는 것은 현재 지원되지 않습니다 . 자세한 내용은 Azure ATP 센서 요구 사항을 참조하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.62

릴리스 날짜: 2019년 1월 20일

새 보안 경고: DNS를 통해 원격 코드 실행 – (미리 보기)

DNS 보안 경고를 통해 Azure ATP의 원격 코드 실행은 이제 공개 미리 보기로 제공됩니다. 이 검색에서는 보안 취약성 CVE-2018-8626 을 악용한 것으로 의심되는 DNS 쿼리가 네트워크의 도메인 컨트롤러에 대해 수행될 때 Azure ATP 보안 경고가 트리거됩니다.기능 향상: 72시간 지연 센서 업데이트

Azure ATP의 각 릴리스 업데이트 후 선택한 센서의 센서 업데이트를 72시간(이전 24시간 지연 대신)으로 지연하는 옵션이 변경되었습니다. 구성 지침은 Azure ATP 센서 업데이트를 참조하세요.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.61

릴리스 날짜: 2019년 1월 13일

새 보안 경고: SMB를 통한 데이터 반출 - (미리 보기)

SMB 보안 경고를 통한 Azure ATP의 데이터 반출은 이제 공개 미리 보기로 제공됩니다. 도메인 관리자 권한이 있는 공격자는 KRBTGT 계정을 손상시킬 수 있습니다. 공격자는 KRBTGT 계정을 사용하여 모든 리소스에 대한 권한 부여를 제공하는 Kerberos TGT(티켓 부여 티켓)를 만들 수 있습니다.기능 향상: 원격 코드 실행 시도 보안 경고

경고를 더 쉽게 이해하고 더 나은 조사 워크플로를 제공하는 데 도움이 되는 새로운 경고 설명 및 추가 증거가 추가되었습니다.기능 향상: DNS 쿼리 논리 작업

TXT, MX, NS, SRV, ANY, DNSKEY 등 Azure ATP 모니터링 작업에 추가 쿼리 유형이 추가되었습니다.기능 향상: 의심되는 골든 티켓 사용(티켓 변칙) 및 의심되는 골든 티켓 사용(존재하지 않는 계정)

향상된 검색 논리가 두 경고 모두에 적용되어 FP 경고 수를 줄이고 보다 정확한 결과를 제공합니다.기능 향상: Azure ATP 보안 경고 설명서

Azure ATP 보안 경고 설명서가 개선되고 확장되어 더 나은 경고 설명, 보다 정확한 경고 분류 및 증거, 수정 및 방지에 대한 설명이 포함됩니다. 다음 링크를 사용하여 새 보안 경고 설명서 디자인에 대해 알아봅니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정도 포함되어 있습니다.

Azure ATP 릴리스 2.60

릴리스 날짜: 2019년 1월 6일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

12월 2018일

Azure ATP 릴리스 2.59

릴리스 날짜: 2018년 12월 16일

- 이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.58

릴리스 날짜: 2018년 12월 9일

- 보안 경고 향상: 비정상적인 프로토콜 구현 경고 분할

이전에 1 externalId(2002)를 공유했던 Azure ATP의 일련의 비정상적인 프로토콜 구현 보안 경고는 이제 고유한 외부 ID를 사용하여 4개의 고유한 경고로 분할됩니다.

새 경고 externalIds

새 보안 경고 이름 이전 보안 경고 이름 고유 외부 ID 의심되는 무차별 암호 대입 공격(SMB) 비정상적인 프로토콜 구현(Hydra와 같은 악의적인 도구의 잠재적 사용) 2033 의심되는 고가도로 해시 공격(Kerberos) 비정상적인 Kerberos 프로토콜 구현(잠재적인 overpass-the-hash 공격) 2002 Metasploit 해킹 프레임워크의 사용 의심 비정상적인 프로토콜 구현(Metasploit 해킹 도구의 잠재적 사용) 2034 의심되는 WannaCry 랜섬웨어 공격 비정상적인 프로토콜 구현(잠재적인 WannaCry 랜섬웨어 공격) 2035

모니터링되는 새 작업: SMB를 통한 파일 복사

SMB를 사용하여 파일을 복사하는 작업은 이제 모니터링되고 필터링 가능한 작업입니다. Azure ATP가 모니터링하는 활동과 포털에서 모니터링되는 활동을 필터링하고 검색하는 방법에 대해 자세히 알아봅니다.큰 횡적 이동 경로 이미지 향상

이제 Azure ATP에서 대규모 횡적 이동 경로를 살펴볼 때 여타 노드들이 흐리게 표시되는 대신 선택한 엔터티에 연결된 노드들만 강조 표시됩니다. 이러한 변경으로 인해 큰 LMP 렌더링 속도가 크게 향상되었습니다.이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

Azure ATP 릴리스 2.57

릴리스 날짜: 2018년 12월 2일

새 보안 경고: 의심되는 골든 티켓 사용량 - 티켓 변칙(미리 보기)

Azure ATP의 의심되는 골든 티켓 사용 - 티켓 변칙 보안 경고는 현재 공개 미리 보기로 제공됩니다. 도메인 관리자 권한이 있는 공격자는 KRBTGT 계정을 손상시킬 수 있습니다. 공격자는 KRBTGT 계정을 사용하여 모든 리소스에 대한 권한 부여를 제공하는 Kerberos TGT(티켓 부여 티켓)를 만들 수 있습니다.이 위조된 TGT는 공격자가 지속적인 네트워크 지속성을 달성할 수 있기 때문에 "골든 티켓"이라고 합니다. 이 유형의 단조 골든 티켓은 이 새로운 검색이 식별하도록 설계된 고유한 특성을 가지고 있습니다.

기능 향상: 자동화된 Azure ATP 인스턴스(인스턴스) 만들기

현재부터 Azure ATP 인스턴스의 이름이 Azure ATP 인스턴스로 바뀝니다. 이제 Azure ATP는 Azure ATP 계정당 하나의 Azure ATP 인스턴스를 지원합니다. 새 고객을 위한 인스턴스는 Azure ATP 포털에서 인스턴스 만들기 마법사를 사용하여 만들어집니다. 기존 Azure ATP 인스턴스는 이 업데이트를 통해 Azure ATP 인스턴스로 자동으로 변환됩니다.- Azure ATP 인스턴스 만들기를 사용하여 더 빠른 배포 및 보호를 위해 인스턴스 만들기를 간소화했습니다.

- 모든 데이터 개인 정보 보호 및 규정 준수 는 동일하게 유지됩니다.

Azure ATP 인스턴스에 대한 자세한 내용은 Azure ATP 인스턴스 만들기를 참조하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

2018년 11월

Azure ATP 릴리스 2.56

2018년 11월 25일 출시됨

기능 향상: 횡적 이동 경로(LMP)

Azure ATP LMP(횡적 이동 경로) 기능을 향상시키기 위해 두 가지 추가 기능이 추가되었습니다.- 이제 LMP 기록이 저장되고 엔터티별로, 그리고 LMP 보고서를 사용할 때 검색할 수 있습니다.

- 활동 타임라인을 통해 LMP의 엔터티를 따르고 잠재적인 공격 경로를 검색하기 위해 제공된 추가 증거를 사용하여 조사합니다.

향상된 LMP를 사용하고 조사하는 방법에 대한 자세한 내용은 Azure ATP 횡적 이동 경로를 참조하세요.

설명서 개선 사항: 횡적 이동 경로, 보안 경고 이름

횡적 이동 경로 설명 및 기능을 설명하는 Azure ATP 문서에 추가 및 업데이트가 이루어졌으며, 이전 보안 경고 이름의 모든 인스턴스에 대한 이름 매핑이 새 이름 및 externalIds에 추가되었습니다.- 자세히 알아보려면 Azure ATP 횡적 이동 경로, 횡적 이동 경로 조사 및 보안 경고 가이드를 참조하세요.

이 버전에는 내부 센서 인프라에 대한 개선 사항 및 버그 수정이 포함되어 있습니다.

릴리스 2.55까지의 각 버전의 Defender for Identity 릴리스에 대해 자세히 알아보려면 Defender for Identity 릴리스 참조를 참조하세요.