Werkstroom voor punt-naar-site-VPN-clientconfiguratie: certificaatverificatie - Windows

Dit artikel begeleidt u door de werkstroom en stappen voor het configureren van VPN-clients voor punt-naar-site-verbindingen (P2S) virtuele netwerkverbindingen die gebruikmaken van certificaatverificatie. Deze stappen gaan verder vanuit eerdere artikelen waarin de punt-naar-site-serverinstellingen van VPN Gateway zijn geconfigureerd. In dit artikel genereert u de clientconfiguratiebestanden en installeert u de benodigde clientcertificaten die worden gebruikt voor verificatie.

Voordat u begint

In dit artikel wordt ervan uitgegaan dat u uw VPN-gateway al hebt gemaakt en geconfigureerd voor P2S-certificaatverificatie. Zie Serverinstellingen configureren voor P2S VPN Gateway-verbindingen- certificaatverificatie voor stappen.

Controleer voordat u begint met de werkstroom of u het juiste artikel hebt. De volgende tabel bevat de configuratieartikelen die beschikbaar zijn voor Azure VPN Gateway P2S VPN-clients. De stappen verschillen, afhankelijk van het verificatietype, het tunneltype en het client-besturingssysteem.

| Verificatie | Tunneltype | Configuratiebestanden genereren | VPN-client configureren |

|---|---|---|---|

| Azure-certificaat | IKEv2, SSTP | Windows | Systeemeigen VPN-client |

| Azure-certificaat | OpenVPN | Windows | - OpenVPN-client - Azure VPN-client |

| Azure-certificaat | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Azure-certificaat | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | MacOS | MacOS |

| RADIUS - certificaat | - | Artikel | Artikel |

| RADIUS - wachtwoord | - | Artikel | Artikel |

| RADIUS - andere methoden | - | Artikel | Artikel |

Workflow

In dit artikel beginnen we met het genereren van configuratiebestanden en clientcertificaten voor DE VPN-client:

Genereer bestanden om de VPN-client te configureren.

Configureer de VPN-client. De stappen die u gebruikt om uw VPN-client te configureren, zijn afhankelijk van het tunneltype voor uw P2S VPN-gateway en de VPN-client op de clientcomputer. Koppelingen worden verstrekt naar configuratieartikelen voor de specifieke tunnel en de bijbehorende client.

- IKEv2 en SSTP - systeemeigen VPN-client : als uw P2S VPN-gateway is geconfigureerd voor het gebruik van IKEv2/SSTP en certificaatverificatie, maakt u verbinding met uw VNet met behulp van de systeemeigen VPN-client die deel uitmaakt van uw Windows-besturingssysteem. Voor deze configuratie is geen extra clientsoftware vereist. Zie IKEv2 en SSTP - systeemeigen VPN-client voor stappen.

- OpenVPN - Azure VPN-client en OpenVPN-client : als uw P2S VPN-gateway is geconfigureerd voor het gebruik van een OpenVPN-tunnel en certificaatverificatie, hebt u de mogelijkheid om verbinding te maken met behulp van de Azure VPN-client of de OpenVPN-client.

1. VPN-clientconfiguratiebestanden genereren

Alle benodigde configuratie-instellingen voor de VPN-clients bevinden zich in een ZIP-bestand voor de configuratie van een VPN-clientprofiel. U kunt configuratiebestanden voor clientprofielen genereren met behulp van PowerShell of met behulp van Azure Portal. Met beide methoden wordt hetzelfde zip-bestand geretourneerd.

De configuratiebestanden voor het VPN-clientprofiel die u genereert, zijn specifiek voor de configuratie van de P2S VPN-gateway voor het VNet. Als er wijzigingen zijn aangebracht in de P2S VPN-configuratie nadat u de bestanden hebt gegenereerd, zoals wijzigingen in het VPN-protocoltype of verificatietype, moet u nieuwe configuratiebestanden voor vpn-clientprofielen genereren en de nieuwe configuratie toepassen op alle VPN-clients die u wilt verbinden. Zie Over punt-naar-site-VPN voor meer informatie over P2S-verbindingen.

Powershell

Wanneer u VPN-clientconfiguratiebestanden genereert, is de waarde voor '-AuthenticationMethod' 'EapTls'. Genereer de configuratiebestanden van de VPN-client met behulp van de volgende opdracht:

$profile=New-AzVpnClientConfiguration -ResourceGroupName "TestRG" -Name "VNet1GW" -AuthenticationMethod "EapTls"

$profile.VPNProfileSASUrl

Kopieer de URL naar uw browser om het zip-bestand te downloaden.

Azure Portal

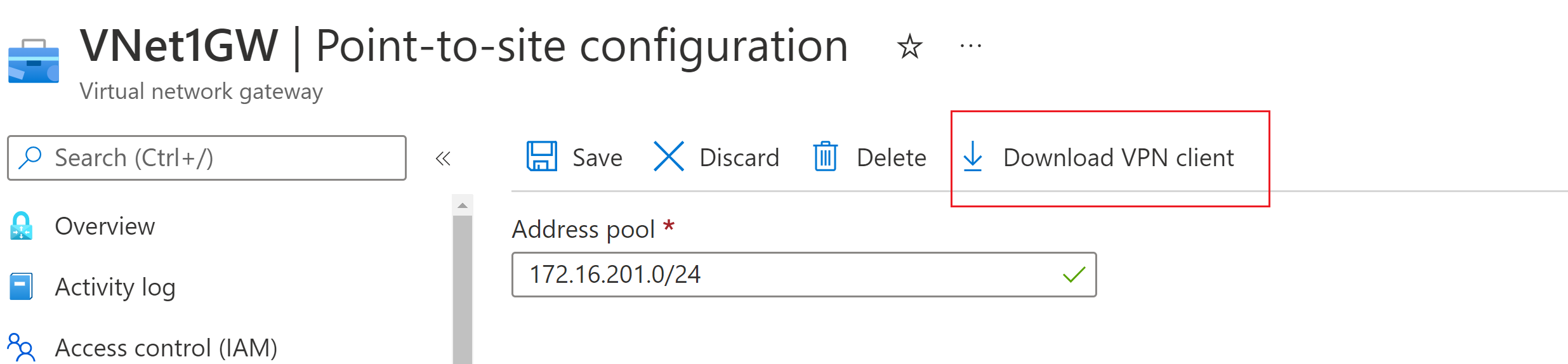

Ga in Azure Portal naar de gateway van het virtuele netwerk voor het virtuele netwerk waarmee u verbinding wilt maken.

Selecteer op de pagina gateway van het virtuele netwerk punt-naar-site-configuratie om de pagina Punt-naar-site-configuratie te openen.

Selecteer Boven aan de pagina punt-naar-site-configuratie de optie VPN-client downloaden. Hiermee wordt geen VPN-clientsoftware gedownload. Hiermee wordt het configuratiepakket gegenereerd dat wordt gebruikt voor het configureren van VPN-clients. Het duurt enkele minuten voordat het clientconfiguratiepakket wordt gegenereerd. Gedurende deze tijd ziet u mogelijk geen aanwijzingen totdat het pakket wordt gegenereerd.

Zodra het configuratiepakket is gegenereerd, geeft uw browser aan dat een zip-bestand voor clientconfiguratie beschikbaar is. Deze heeft dezelfde naam als uw gateway.

Pak het bestand uit om de mappen weer te geven. U gebruikt enkele of alle van deze bestanden om uw VPN-client te configureren. De bestanden die worden gegenereerd, komen overeen met de verificatie- en tunneltype-instellingen die u hebt geconfigureerd op de P2S-server.

2. Clientcertificaten genereren

Voor certificaatverificatie moet een clientcertificaat op elke clientcomputer worden geïnstalleerd. Het clientcertificaat dat u wilt gebruiken, moet worden geëxporteerd met de persoonlijke sleutel en moet alle certificaten in het certificeringspad bevatten. Daarnaast moet u voor sommige configuraties ook informatie over het basiscertificaat installeren.

In veel gevallen kunt u het clientcertificaat rechtstreeks op de clientcomputer installeren door te dubbelklikken. Voor bepaalde OpenVPN-clientconfiguraties moet u mogelijk informatie extraheren uit het clientcertificaat om de configuratie te voltooien.

- Zie Punt-naar-site voor informatie over het werken met certificaten : Certificaten genereren.

- Als u een geïnstalleerd clientcertificaat wilt weergeven, opent u Gebruikerscertificaten beheren. Het clientcertificaat wordt geïnstalleerd in Current User\Personal\Certificates.

3. De VPN-client configureren

Configureer vervolgens de VPN-client. Selecteer een van de volgende instructies:

| Tunnel | VPN-client |

|---|---|

| IKEv2 en SSTP | Stappen voor systeemeigen VPN-clients |

| OpenVPN | Stappen voor Azure VPN-client |

| OpenVPN | OpenVPN-clientstappen |

Volgende stappen

Ga voor aanvullende stappen terug naar het P2S-artikel waaruit u werkte.

- PowerShell-configuratiestappen.

- Configuratiestappen in Azure Portal.