Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Google Cloud Platform is een IaaS-provider waarmee uw organisatie hun volledige workloads in de cloud kan hosten en beheren. Naast de voordelen van het gebruik van infrastructuur in de cloud, kunnen de meest kritieke assets van uw organisatie worden blootgesteld aan bedreigingen. Beschikbare assets zijn onder andere opslagexemplaren met mogelijk gevoelige informatie, rekenresources die enkele van uw meest kritieke toepassingen, poorten en virtuele particuliere netwerken beheren die toegang tot uw organisatie mogelijk maken.

Als u GCP verbindt met Defender for Cloud Apps, kunt u uw assets beveiligen en potentiële bedreigingen detecteren door beheer- en aanmeldingsactiviteiten te bewaken, te informeren over mogelijke brute force-aanvallen, kwaadwillig gebruik van een bevoegde gebruikersaccount en ongebruikelijke verwijderingen van VM's.

Belangrijkste bedreigingen

- Misbruik van cloudresources

- Gecompromitteerde accounts en interne bedreigingen

- Gegevenslekken

- Onjuiste configuratie van resources en onvoldoende toegangsbeheer

Hoe Defender for Cloud Apps uw omgeving helpt beschermen

- Cloudbedreigingen, gecompromitteerde accounts en kwaadwillende insiders detecteren

- De audittrail van activiteiten gebruiken voor forensisch onderzoek

GCP beheren met ingebouwde beleidsregels en beleidssjablonen

U kunt de volgende ingebouwde beleidssjablonen gebruiken om potentiële bedreigingen te detecteren en u hiervan op de hoogte te stellen:

| Type | Naam |

|---|---|

| Ingebouwd beleid voor anomaliedetectie |

Activiteit van anonieme IP-adressen Activiteit uit onregelmatig land Activiteit van verdachte IP-adressen Onmogelijk reizen Activiteit uitgevoerd door beëindigde gebruiker (vereist Microsoft Entra ID als IdP) Meerdere mislukte aanmeldingspogingen Ongebruikelijke beheeractiviteiten Meerdere VM-activiteiten verwijderen Ongebruikelijke activiteiten voor het maken van meerdere VM's (preview) |

| Sjabloon voor activiteitenbeleid | Wijzigingen in de resources van de rekenengine Wijzigingen in StackDriver-configuratie Wijzigingen in opslagresources Wijzigingen in Virtual Private Network Aanmelden vanaf een riskant IP-adres |

Zie Een beleid maken voor meer informatie over het maken van beleid.

Beheerbesturingselementen automatiseren

Naast het controleren op mogelijke bedreigingen, kunt u de volgende GCP-governanceacties toepassen en automatiseren om gedetecteerde bedreigingen te herstellen:

| Type | Actie |

|---|---|

| Gebruikersbeheer | - Vereisen dat de gebruiker het wachtwoord opnieuw instelt op Google (hiervoor is een gekoppelde Google Workspace-instantie vereist) - Gebruiker onderbreken (vereist verbonden gekoppelde Google Workspace-instantie) - Gebruiker waarschuwen bij waarschuwing (via Microsoft Entra ID) - Vereisen dat de gebruiker zich opnieuw aanmeldt (via Microsoft Entra ID) - Gebruiker onderbreken (via Microsoft Entra ID) |

Zie Verbonden apps beheren voor meer informatie over het oplossen van bedreigingen van apps.

GCP in realtime beveiligen

Bekijk onze best practices voor het beveiligen en samenwerken met externe gebruikers en het blokkeren en beveiligen van het downloaden van gevoelige gegevens naar onbeheerde of riskante apparaten.

Google Cloud Platform verbinden met Microsoft Defender for Cloud Apps

In deze sectie vindt u instructies voor het verbinden van Microsoft Defender for Cloud Apps met uw bestaande GCP-account (Google Cloud Platform) met behulp van de connector-API's. Met deze verbinding krijgt u inzicht in en controle over het gebruik van GCP. Zie GCP beveiligen voor meer informatie over hoe Defender for Cloud Apps GCP beschermt.

U wordt aangeraden een toegewezen project te gebruiken voor de integratie en de toegang tot het project te beperken om stabiele integratie te behouden en verwijderingen/wijzigingen van het installatieproces te voorkomen.

Opmerking

De instructies voor het verbinden van uw GCP-omgeving voor controle volgen de aanbevelingen van Google voor het gebruik van geaggregeerde logboeken. De integratie maakt gebruik van Google StackDriver en verbruikt extra resources die van invloed kunnen zijn op uw facturering. De verbruikte resources zijn:

- Geaggregeerde export sink – Organisatieniveau

- Pub/subonderwerp – GCP-projectniveau

- Pub/Sub-abonnement – GCP-projectniveau

De Defender for Cloud Apps controleverbinding importeert alleen Beheer activiteitencontrolelogboeken; Auditlogboeken voor gegevenstoegang en systeemgebeurtenissen worden niet geïmporteerd. Zie Cloud auditlogboeken voor meer informatie over GCP-logboeken.

Vereisten

De integrerende GCP-gebruiker moet de volgende machtigingen hebben:

- IAM en Beheer bewerken : organisatieniveau

- Project maken en bewerken

U kunt GCP Security-controle verbinden met uw Defender for Cloud Apps-verbindingen om inzicht te krijgen in en controle te krijgen over het gebruik van GCP-apps.

Google Cloud Platform configureren

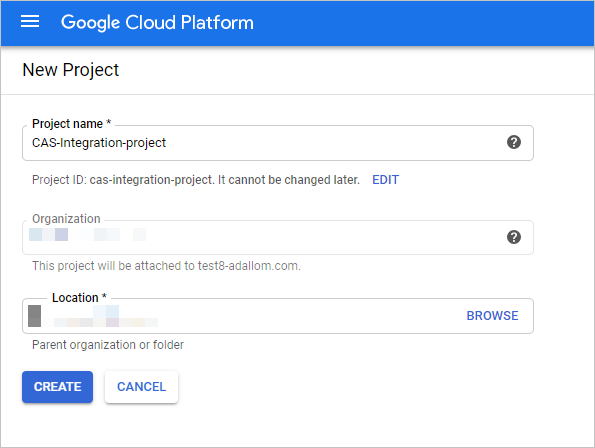

Een toegewezen project maken

Maak een toegewezen project in GCP onder uw organisatie om integratie-isolatie en stabiliteit mogelijk te maken

Meld u aan bij uw GCP-portal met uw integrerende GCP-gebruikersaccount.

Selecteer Project maken om een nieuw project te starten.

Geef in het scherm Nieuw project de naam van uw project en selecteer Maken.

Vereiste API's inschakelen

Schakel over naar het toegewezen project.

Ga naar het tabblad Bibliotheek .

Zoek en selecteer Cloud Logging API en selecteer vervolgens op de pagina API de optie INSCHAKELEN.

Zoek en selecteer Cloud Pub/Sub-API en selecteer vervolgens op de pagina API de optie INSCHAKELEN.

Opmerking

Zorg ervoor dat u geen Pub/Sub Lite-API selecteert.

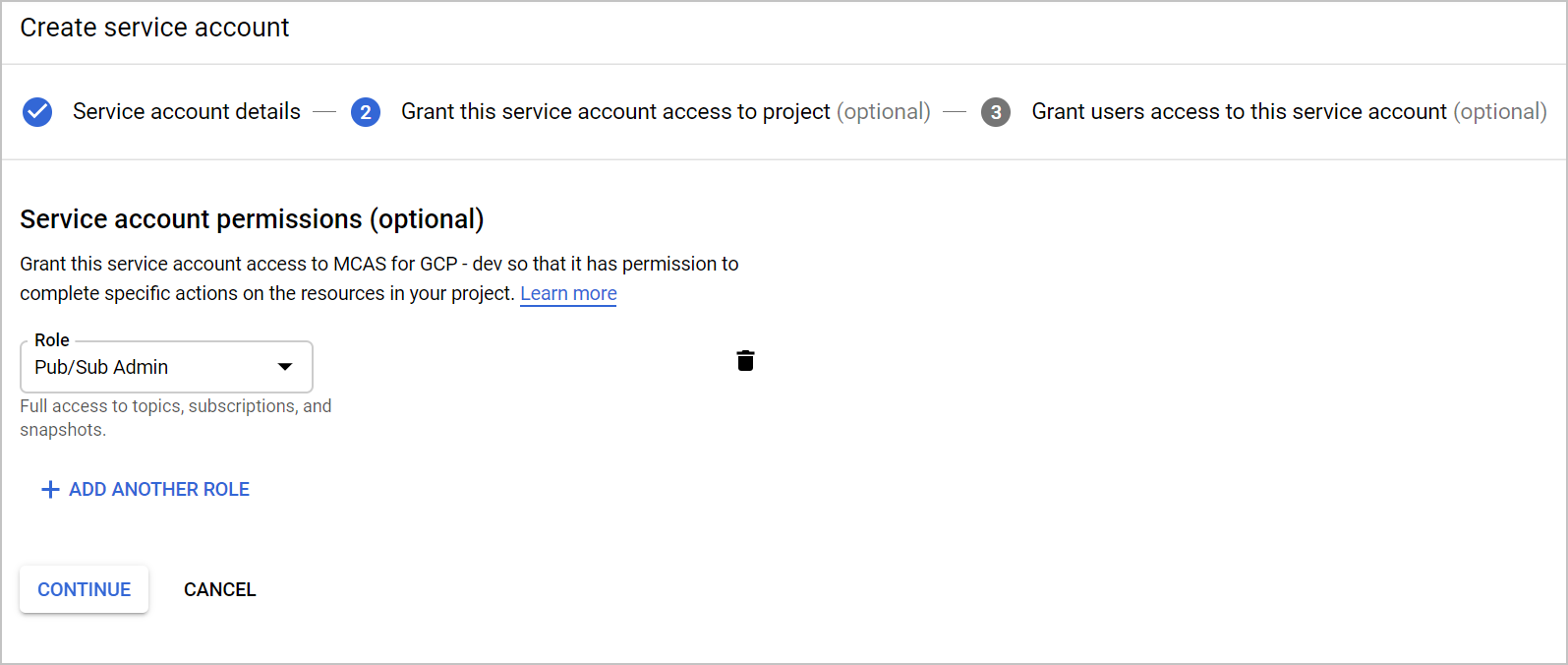

Een toegewezen serviceaccount maken voor de integratie van beveiligingscontrole

Selecteer onder IAM & beheerderde optie Serviceaccounts.

Selecteer SERVICEACCOUNT MAKEN om een toegewezen serviceaccount te maken.

Voer een accountnaam in en selecteer vervolgens Maken.

Geef de rol op als pub-/sub-Beheeren selecteer opslaan.

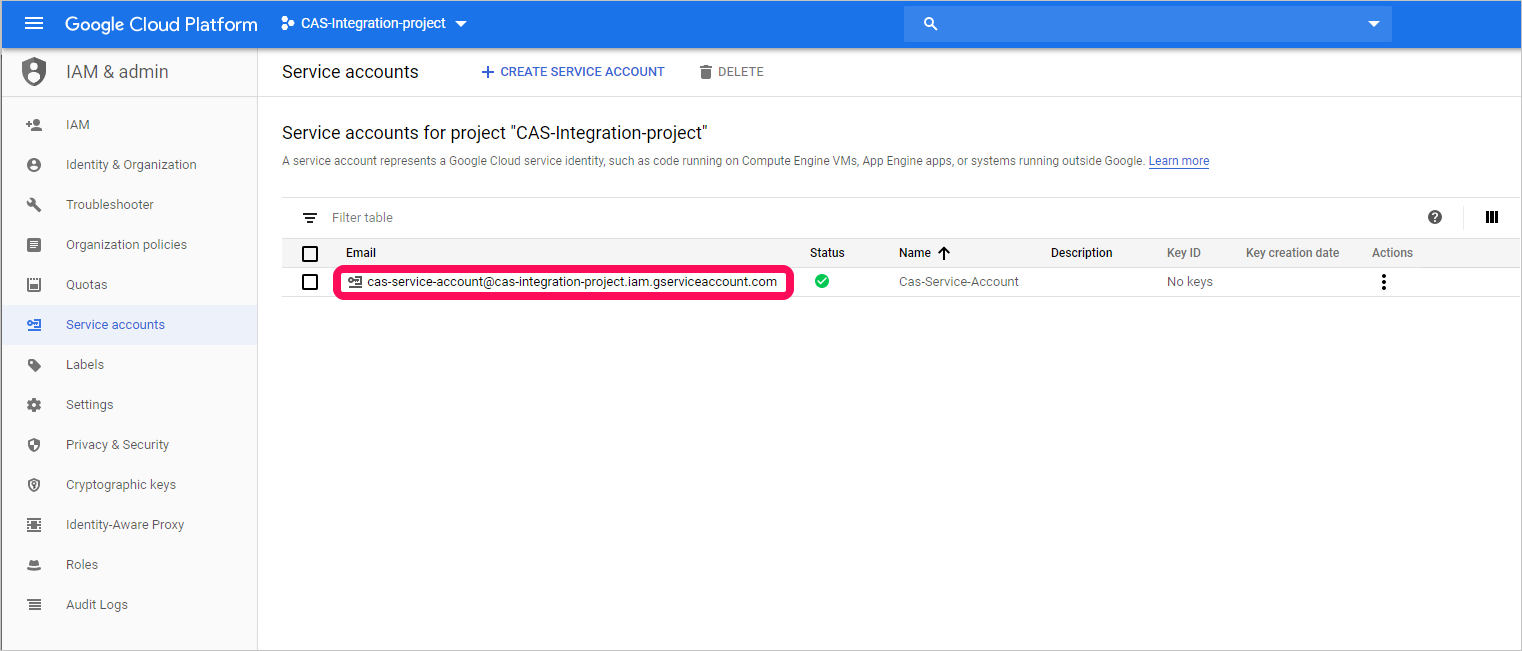

Kopieer de Email waarde. U hebt deze later nodig.

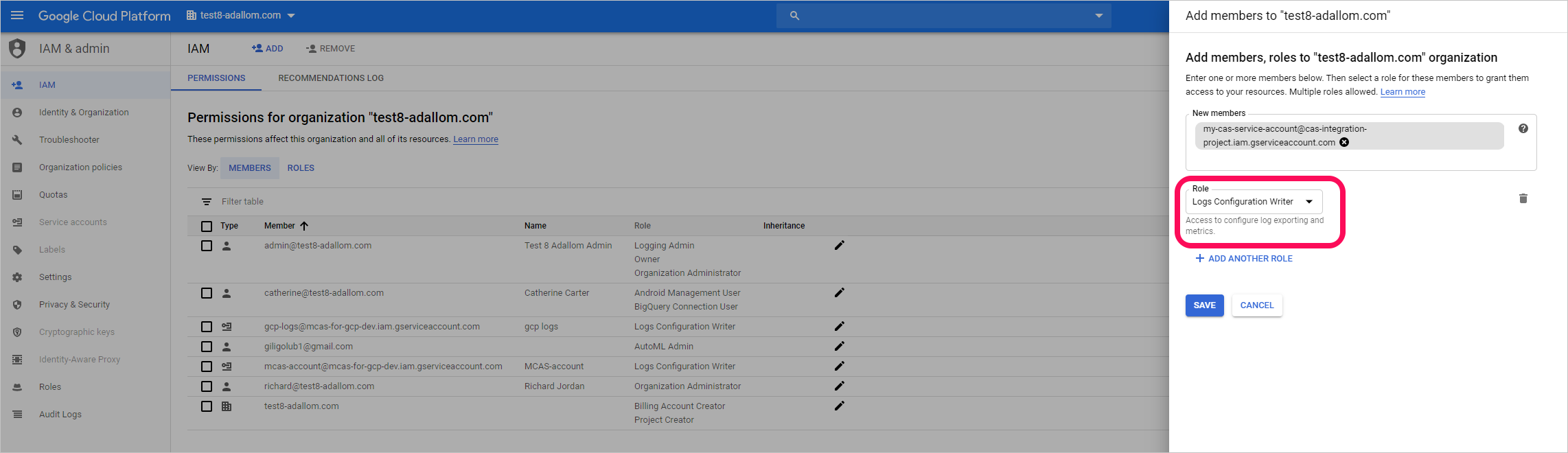

Selecteer onder IAM & beheerderde optie IAM.

Schakel over naar organisatieniveau.

Selecteer TOEVOEGEN.

Plak in het vak Nieuwe leden de Email waarde die u eerder hebt gekopieerd.

Geef de rol op als Logboekconfiguratieschrijver en selecteer vervolgens Opslaan.

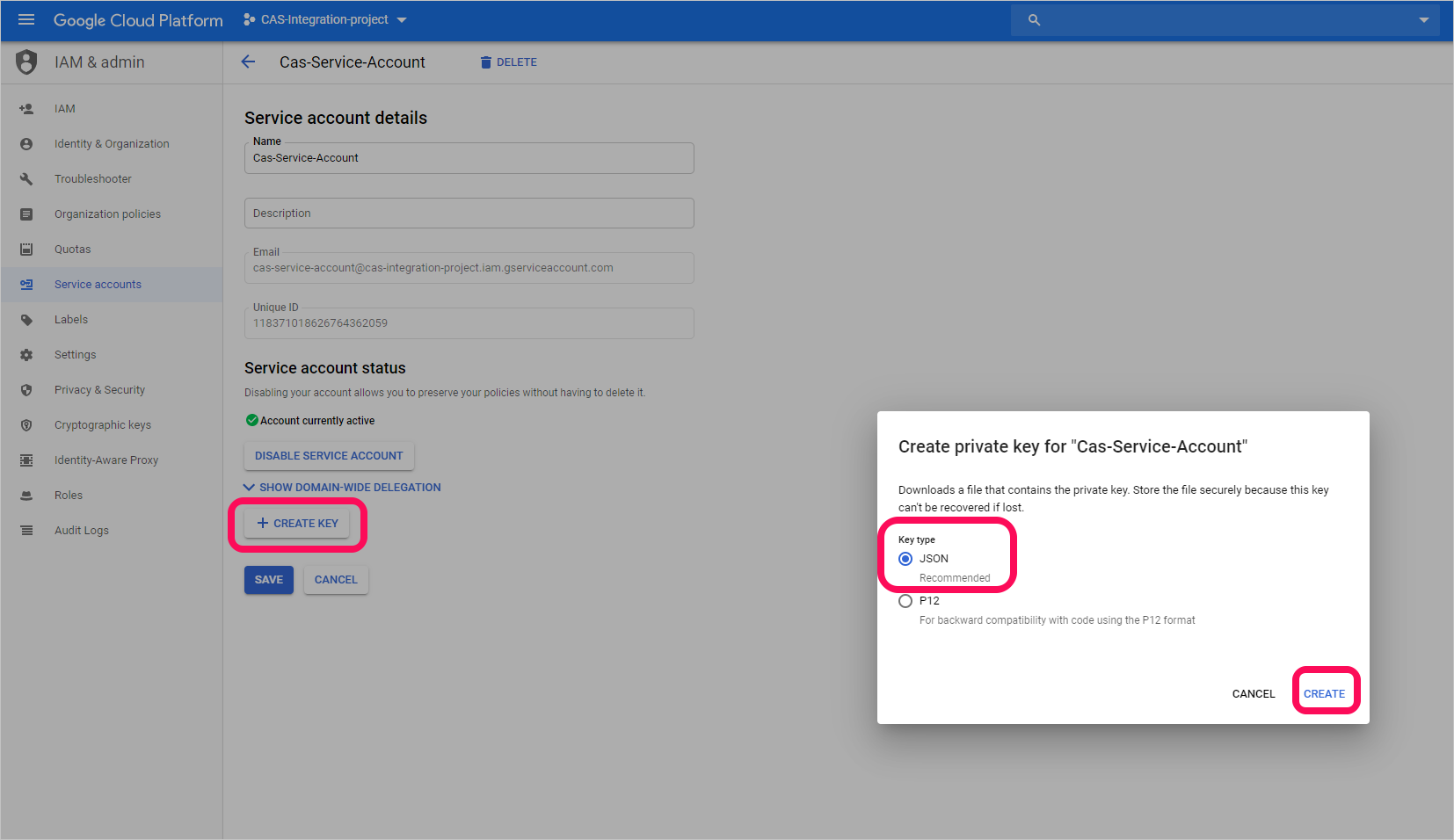

Een persoonlijke sleutel maken voor het toegewezen serviceaccount

Overschakelen naar projectniveau.

Selecteer onder IAM & beheerderde optie Serviceaccounts.

Open het toegewezen serviceaccount en selecteer Bewerken.

Selecteer CREATE KEY.

Selecteer JSON in het scherm Persoonlijke sleutel maken en selecteer vervolgens CREATE.

Opmerking

U hebt het JSON-bestand nodig dat later naar uw apparaat wordt gedownload.

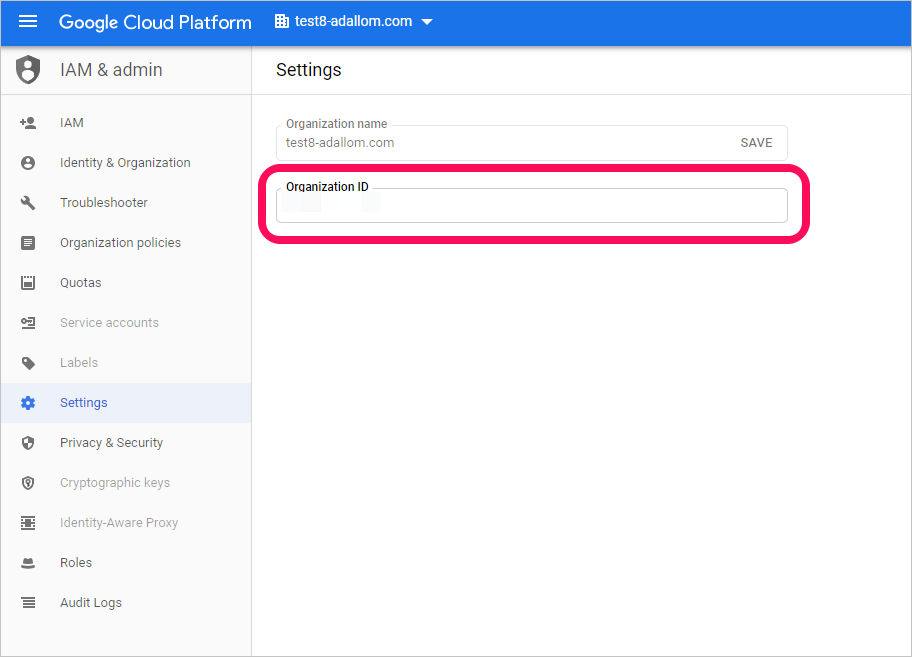

Uw organisatie-id ophalen

Noteer uw organisatie-id. U hebt deze later nodig. Zie Uw organisatie-id ophalen voor meer informatie.

Google Cloud Platform-controle verbinden met Defender for Cloud Apps

In deze procedure wordt beschreven hoe u de GCP-verbindingsgegevens toevoegt om google cloudplatformcontrole te verbinden met Defender for Cloud Apps.

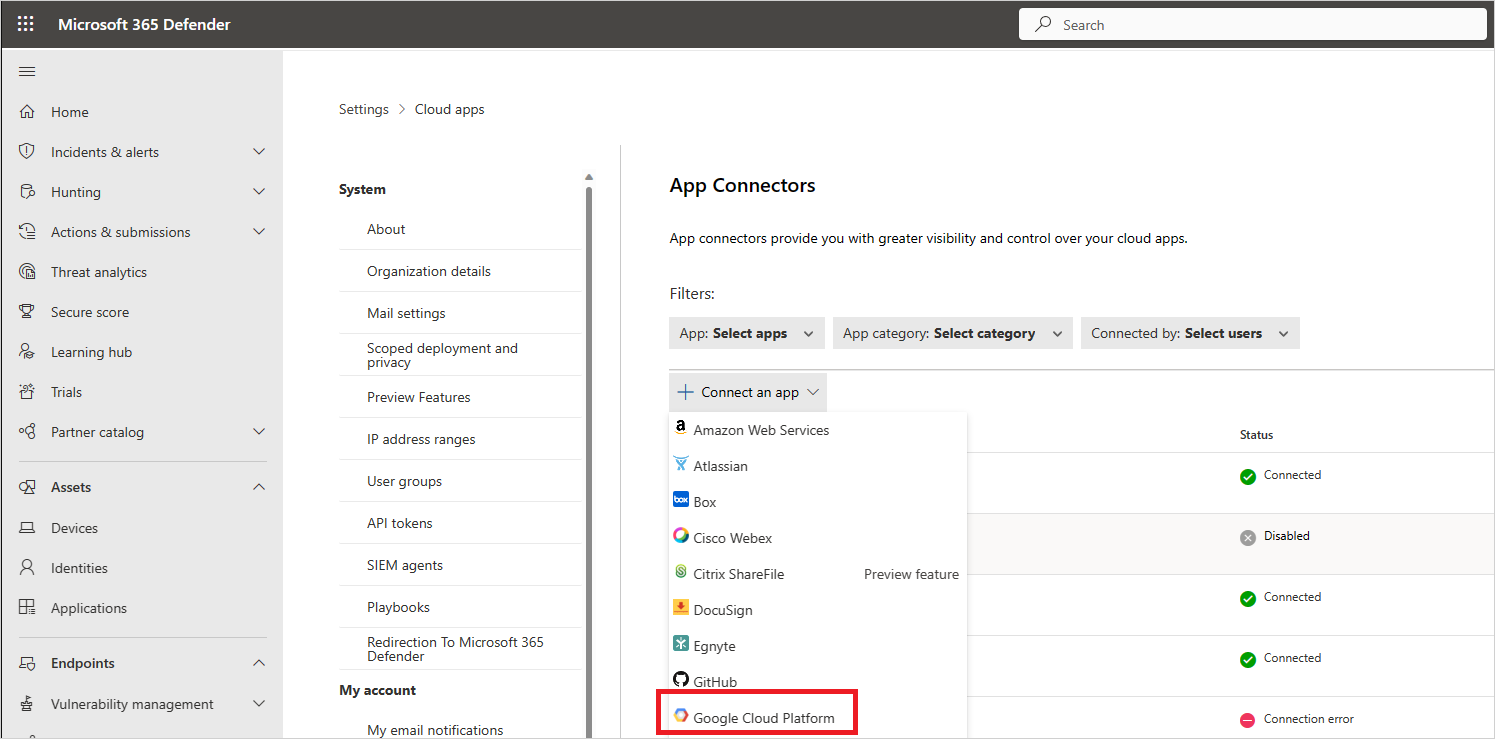

Selecteer instellingen in de Microsoft Defender Portal. Kies vervolgens Cloud-apps. Selecteer onder Verbonden appsde optie App-connectors.

Voer op de pagina App-connectors een van de volgende handelingen uit om de referenties van de GCP-connector op te geven:

Opmerking

We raden u aan om verbinding te maken met uw Google Workspace-exemplaar om uniform gebruikersbeheer en beheer te krijgen. Dit wordt aanbevolen, zelfs als u geen Google Workspace-producten gebruikt en de GCP-gebruikers worden beheerd via het gebruikersbeheersysteem van Google Workspace.

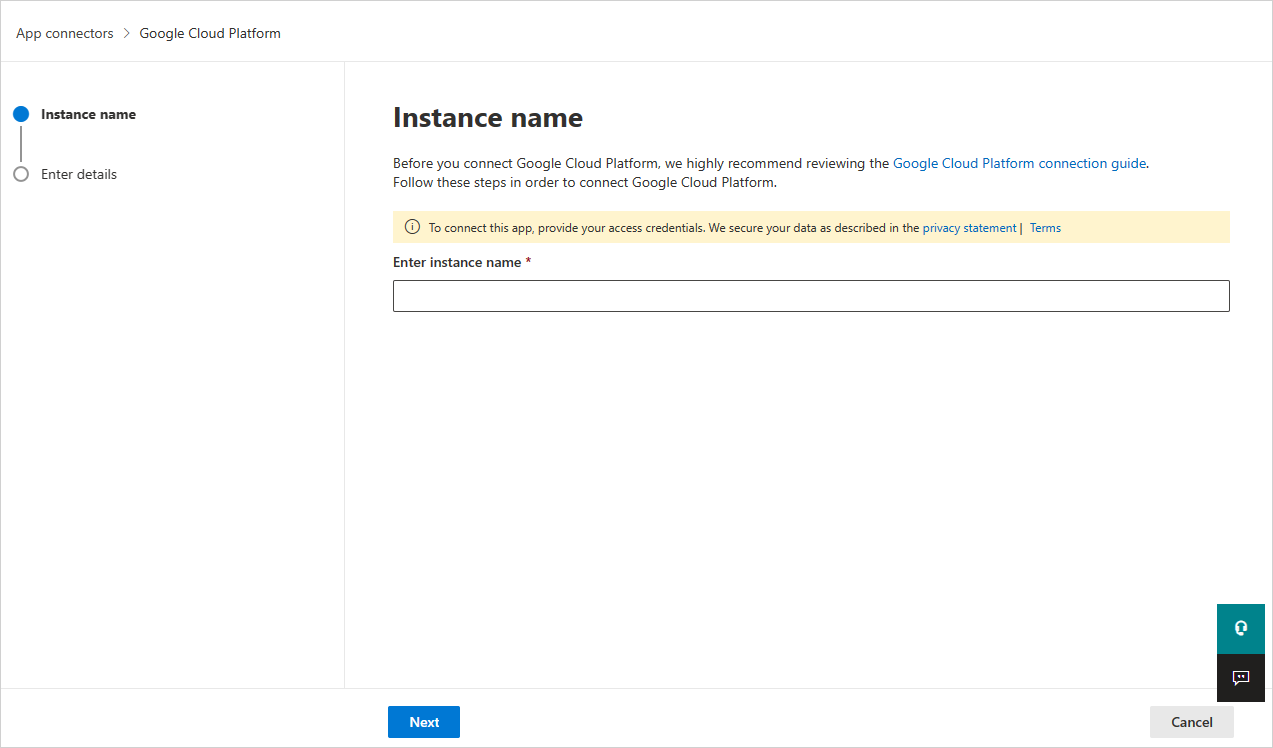

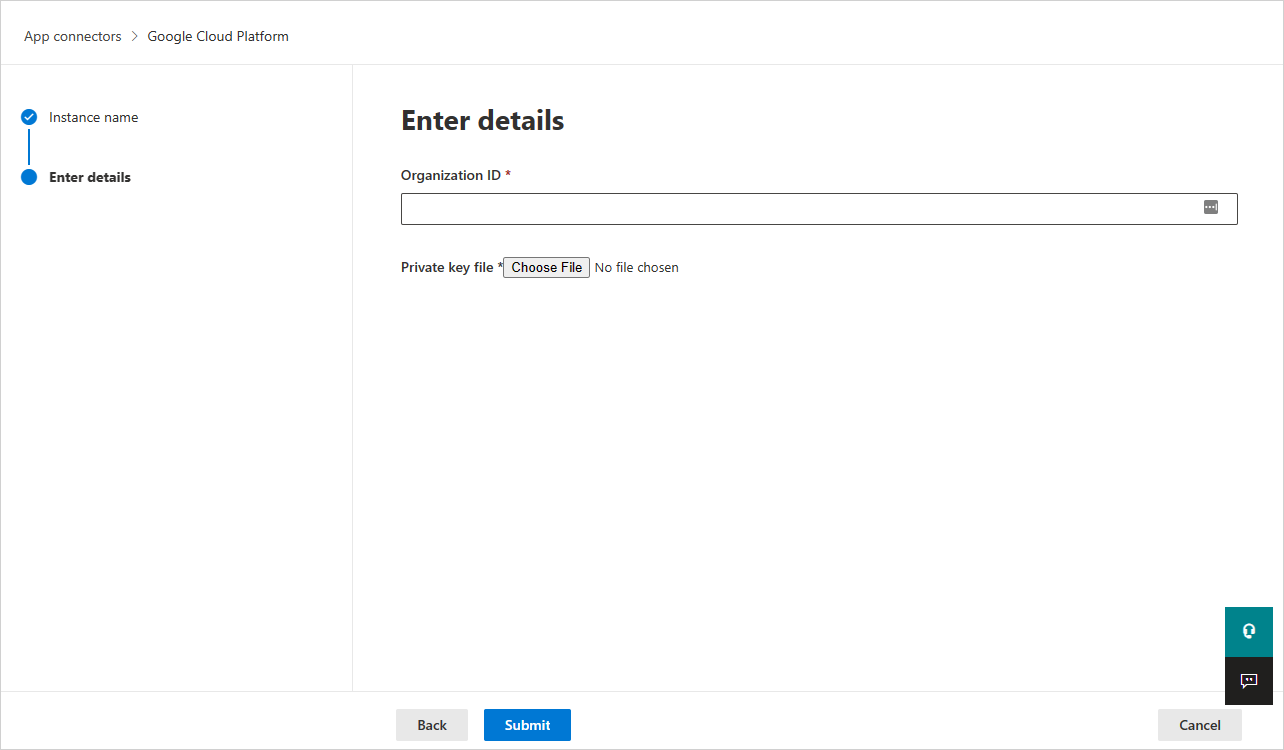

Voor een nieuwe connector

Selecteer +Verbinding maken met een app, gevolgd door Google Cloud Platform.

Geef in het volgende venster een naam op voor de connector en selecteer volgende.

Ga op de pagina Details invoeren als volgt te werk en selecteer verzenden.

- Voer in het vak Organisatie-id de organisatie in die u eerder hebt genoteerd.

- Blader in het vak Bestand met persoonlijke sleutel naar het JSON-bestand dat u eerder hebt gedownload.

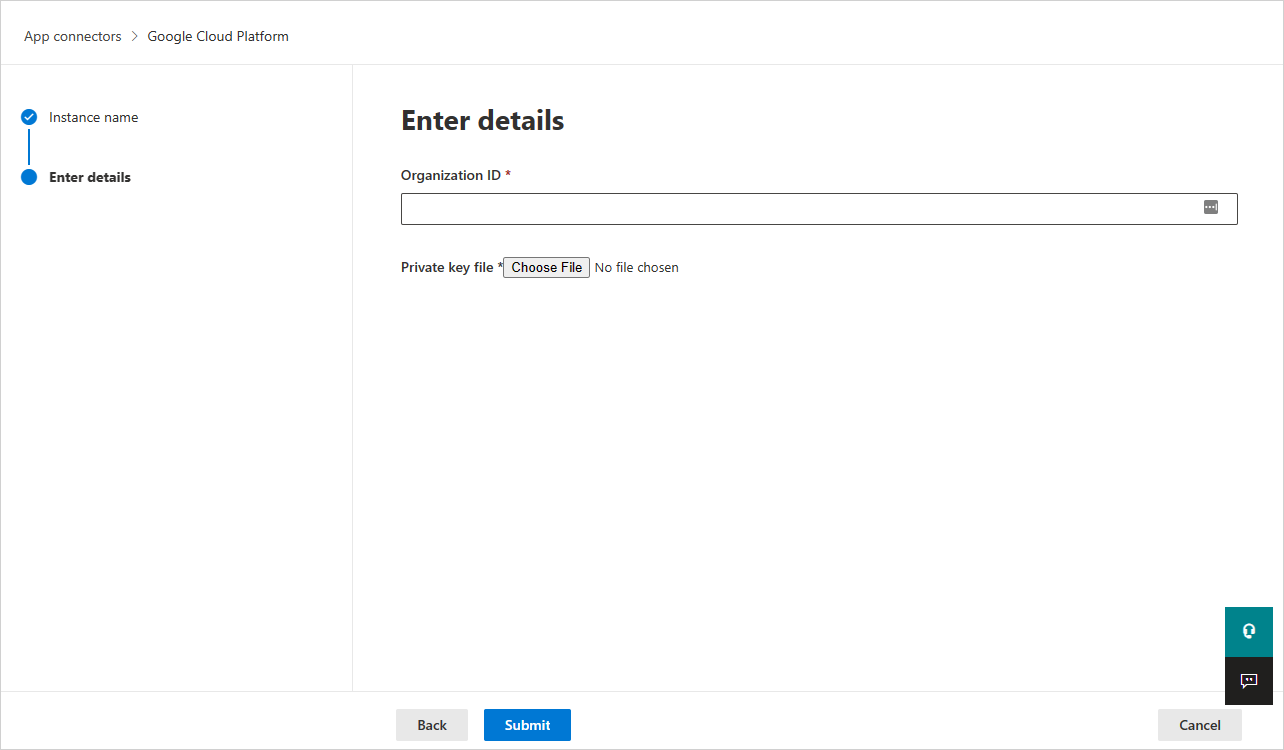

Voor een bestaande connector

Selecteer instellingen bewerken in de lijst met connectors in de rij waarin de GCP-connector wordt weergegeven.

Ga op de pagina Details invoeren als volgt te werk en selecteer verzenden.

- Voer in het vak Organisatie-id de organisatie in die u eerder hebt genoteerd.

- Blader in het vak Bestand met persoonlijke sleutel naar het JSON-bestand dat u eerder hebt gedownload.

Selecteer instellingen in de Microsoft Defender Portal. Kies vervolgens Cloud-apps. Selecteer onder Verbonden appsde optie App-connectors. Zorg ervoor dat de status van de verbonden App Connector Verbonden is.

Opmerking

Defender for Cloud Apps maakt een geaggregeerde export sink (organisatieniveau), een Pub/Sub-onderwerp en een Pub/Sub-abonnement met behulp van het integratieserviceaccount in het integratieproject.

Geaggregeerde export sink wordt gebruikt om logboeken in de GCP-organisatie te aggregeren en het pub/subonderwerp dat is gemaakt, wordt gebruikt als het doel. Defender for Cloud Apps abonneert zich op dit onderwerp via het Pub/Sub-abonnement dat is gemaakt om de beheerdersactiviteitenlogboeken in de GCP-organisatie op te halen.

Als u problemen ondervindt bij het verbinden van de app, raadpleegt u Problemen met app-connectors oplossen.

Volgende stappen

Als u problemen ondervindt, zijn wij er om u te helpen. Open een ondersteuningsticket om hulp of ondersteuning te krijgen voor uw productprobleem.