Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Aangepaste detectieregels zijn regels die u ontwerpt en bijwerkt met behulp van geavanceerde opsporingsquery's. Met behulp van deze regels kunt u proactief verschillende gebeurtenissen en systeemstatussen bewaken, waaronder verdachte inbreukactiviteiten en onjuist geconfigureerde eindpunten. U kunt instellen dat ze regelmatig worden uitgevoerd, waarschuwingen genereren en responsacties uitvoeren wanneer er overeenkomsten zijn.

Vereiste machtigingen voor het beheren van aangepaste detecties

Als u aangepaste detecties wilt beheren, hebt u rollen nodig waarmee u de gegevens kunt beheren waarop deze detecties zijn gericht. Als u bijvoorbeeld aangepaste detecties wilt beheren op meerdere gegevensbronnen (Microsoft Defender XDR en Microsoft Sentinel, of meerdere Defender-workloads), hebt u alle toepasselijke Defender XDR en Sentinel rollen nodig. Zie de volgende secties voor meer informatie.

Microsoft Defender XDR

Als u aangepaste detecties voor Microsoft Defender XDR gegevens wilt beheren, moet een van deze rollen aan u zijn toegewezen:

Beveiligingsinstellingen (beheren): gebruikers met deze Microsoft Defender XDR machtiging kunnen beveiligingsinstellingen beheren in de Microsoft Defender portal.

Beveiligingsbeheerder: gebruikers met deze Microsoft Entra rol kunnen beveiligingsinstellingen beheren in de Microsoft Defender portal en andere portals en services.

Beveiligingsoperator: gebruikers met deze Microsoft Entra rol kunnen waarschuwingen beheren en globale alleen-lezentoegang hebben tot beveiligingsfuncties, inclusief alle informatie in de Microsoft Defender portal. Deze rol is alleen voldoende voor het beheren van aangepaste detecties als op rollen gebaseerd toegangsbeheer (RBAC) is uitgeschakeld in Microsoft Defender voor Eindpunt. Als u RBAC hebt geconfigureerd, hebt u ook de machtiging Beveiligingsinstellingen beheren nodig voor Defender voor Eindpunt.

U kunt aangepaste detecties beheren die van toepassing zijn op gegevens van specifieke Defender XDR oplossingen als u de juiste machtigingen hiervoor hebt. Als u bijvoorbeeld alleen machtigingen hebt voor het beheren van Microsoft Defender voor Office 365, kunt u aangepaste detecties maken met behulp van Email* tabellen, maar niet Identity* met tabellen.

Aangezien de IdentityLogonEvents tabel informatie over verificatieactiviteiten bevat van zowel Microsoft Defender for Cloud Apps als Defender for Identity, moet u over beheermachtigingen beschikken voor beide services om aangepaste detecties te beheren voor het uitvoeren van query's op die tabel.

Opmerking

Als u aangepaste detecties wilt beheren, moeten beveiligingsoperators de machtiging Beveiligingsinstellingen beheren hebben in Microsoft Defender voor Eindpunt als RBAC is ingeschakeld.

Microsoft Sentinel

Als u aangepaste detecties voor Microsoft Sentinel gegevens wilt beheren, moet de rol Microsoft Sentinel inzender of hoger aan u zijn toegewezen. Gebruikers met deze Azure rol kunnen Microsoft Sentinel SIEM-werkruimtegegevens beheren, inclusief waarschuwingen en detecties. U kunt deze rol toewijzen aan een specifieke primaire werkruimte, Azure resourcegroep of een volledig abonnement.

Vereiste machtigingen beheren

Als u de vereiste machtigingen wilt beheren, kan een globale beheerder het volgende doen:

- Wijs de rol Beveiligingsbeheerder of Beveiligingsoperator toe in Microsoft 365-beheercentrum onder Rollen>Beveiligingsbeheerder.

- Controleer RBAC-instellingen voor Microsoft Defender voor Eindpunt in Microsoft Defender XDR onderInstellingenmachtigingenrollen>>. Selecteer de bijbehorende rol om de machtiging Beveiligingsinstellingen beheren toe te wijzen.

Belangrijk

Gebruik rollen met de minste machtigingen om de beveiliging voor uw organisatie te verbeteren. Globale beheerder heeft een zeer bevoorrechte rol. Beperk het gebruik ervan tot scenario's voor noodgevallen wanneer u een bestaande rol niet kunt gebruiken.

Opmerking

Een gebruiker heeft ook de juiste machtigingen nodig voor de apparaten in het apparaatbereik van een aangepaste detectieregel die ze maken of bewerken. Een gebruiker kan geen aangepaste detectieregel bewerken die op alle apparaten kan worden uitgevoerd als de gebruiker niet over machtigingen voor alle apparaten beschikt.

Een aangepaste detectieregel maken

Voer de volgende stappen uit om een aangepaste detectieregel te maken:

- De query voorbereiden

- Nieuwe regel maken en waarschuwingsdetails opgeven

- Details van waarschuwingsverrijking definiëren

- Acties opgeven

- Het regelbereik instellen

- De regel controleren en inschakelen

1. De query voorbereiden

Ga in de Microsoft Defender portal naar Geavanceerde opsporing en selecteer een bestaande query of maak een nieuwe query. Wanneer u een nieuwe query gebruikt, voert u de query uit om fouten te identificeren en mogelijke resultaten te begrijpen.

Belangrijk

Om te voorkomen dat de service te veel waarschuwingen retourneert, kan elke regel slechts 150 waarschuwingen genereren wanneer deze wordt uitgevoerd. Voordat u een regel maakt, moet u uw query aanpassen om waarschuwingen voor normale, dagelijkse activiteiten te voorkomen.

Vereiste kolommen in de queryresultaten

Als u een aangepaste detectieregel wilt maken met behulp van Defender XDR gegevens, moet de query de volgende kolommen retourneren:

TimestampofTimeGenerated: met deze kolom wordt de tijdstempel voor gegenereerde waarschuwingen ingesteld. De query mag deze kolom niet bewerken en moet deze exact retourneren zoals deze wordt weergegeven in de onbewerkte gebeurtenis.Voor detecties op basis van XDR-tabellen, een kolom of combinatie van kolommen waarmee de gebeurtenis in deze tabellen uniek wordt geïdentificeerd:

- Voor Microsoft Defender voor Eindpunt tabellen moeten de

Timestampkolommen ,DeviceIdenReportIdin dezelfde gebeurtenis worden weergegeven - Voor waarschuwingstabellen

Timestamp* moet worden weergegeven in de gebeurtenis - Voor Observatie*-tabellen

TimestampenObservationIdmoet deze worden weergegeven in dezelfde gebeurtenis - Voor alle andere

Timestamp, enReportIdmoet worden weergegeven in dezelfde gebeurtenis

- Voor Microsoft Defender voor Eindpunt tabellen moeten de

Een kolom met een sterke id voor een betrokken asset. Als u een beïnvloede asset automatisch wilt toewijzen in de wizard, projecteerde u een van de volgende kolommen die een sterke id voor een betrokken asset bevatten:

DeviceIdDeviceNameRemoteDeviceNameRecipientEmailAddress-

SenderFromAddress(afzender of Return-Path adres van envelop) -

SenderMailFromAddress(afzenderadres weergegeven door e-mailclient) SenderObjectIdRecipientObjectIdAccountObjectIdAccountSidAccountUpnInitiatingProcessAccountSidInitiatingProcessAccountUpnInitiatingProcessAccountObjectId

Opmerking

Ondersteuning voor meer entiteiten wordt toegevoegd wanneer nieuwe tabellen worden toegevoegd aan het geavanceerde opsporingsschema.

Eenvoudige query's, zoals query's die de operator of summarize niet gebruiken project om resultaten aan te passen of samen te voegen, retourneren doorgaans deze algemene kolommen.

Er zijn verschillende manieren om ervoor te zorgen dat complexere query's deze kolommen retourneren. Als u bijvoorbeeld wilt aggregeren en tellen op entiteit onder een kolom zoals DeviceId, kunt u nog steeds retourneren Timestamp en ReportId door ze op te halen uit de meest recente gebeurtenis met betrekking tot elke unieke DeviceId.

Belangrijk

Vermijd het filteren van aangepaste detecties met behulp van de Timestamp kolom. De service filtert gegevens voor aangepaste detecties op basis van de detectiefrequentie.

De volgende voorbeeldquery telt het aantal unieke apparaten (DeviceId) met antivirusdetecties en gebruikt dit aantal om alleen de apparaten met meer dan vijf detecties te vinden. Als u de meest recente Timestamp en de bijbehorende ReportIdwilt retourneren, gebruikt deze de summarize operator met de arg_max functie.

DeviceEvents

| where ingestion_time() > ago(1d)

| where ActionType == "AntivirusDetection"

| summarize (Timestamp, ReportId)=arg_max(Timestamp, ReportId), count() by DeviceId

| where count_ > 5

Tip

Voor betere queryprestaties stelt u een tijdfilter in dat overeenkomt met de beoogde uitvoeringsfrequentie voor de regel. Omdat de minst frequente uitvoering elke 24 uur is, worden alle nieuwe gegevens behandeld door te filteren op de afgelopen dag.

Aangepaste kolom voor bereik van Microsoft Sentinel

Als u Microsoft Sentinel bereik hebt geconfigureerd, is het SentinelScope_CF aangepaste veld beschikbaar voor gebruik in query's en detectieregels om te verwijzen naar het bereik in uw analyse.

Wanneer u aangepaste detectie- en analyseregels maakt, moet u de SentinelScope_CF kolom in uw query's projecteren om de geactiveerde waarschuwingen zichtbaar te maken voor analisten met een bereik. Als u deze kolom niet projecteert, worden waarschuwingen niet in het bereik geplaatst en verborgen voor gebruikers met een bereik.

2. Nieuwe regel maken en waarschuwingsdetails opgeven

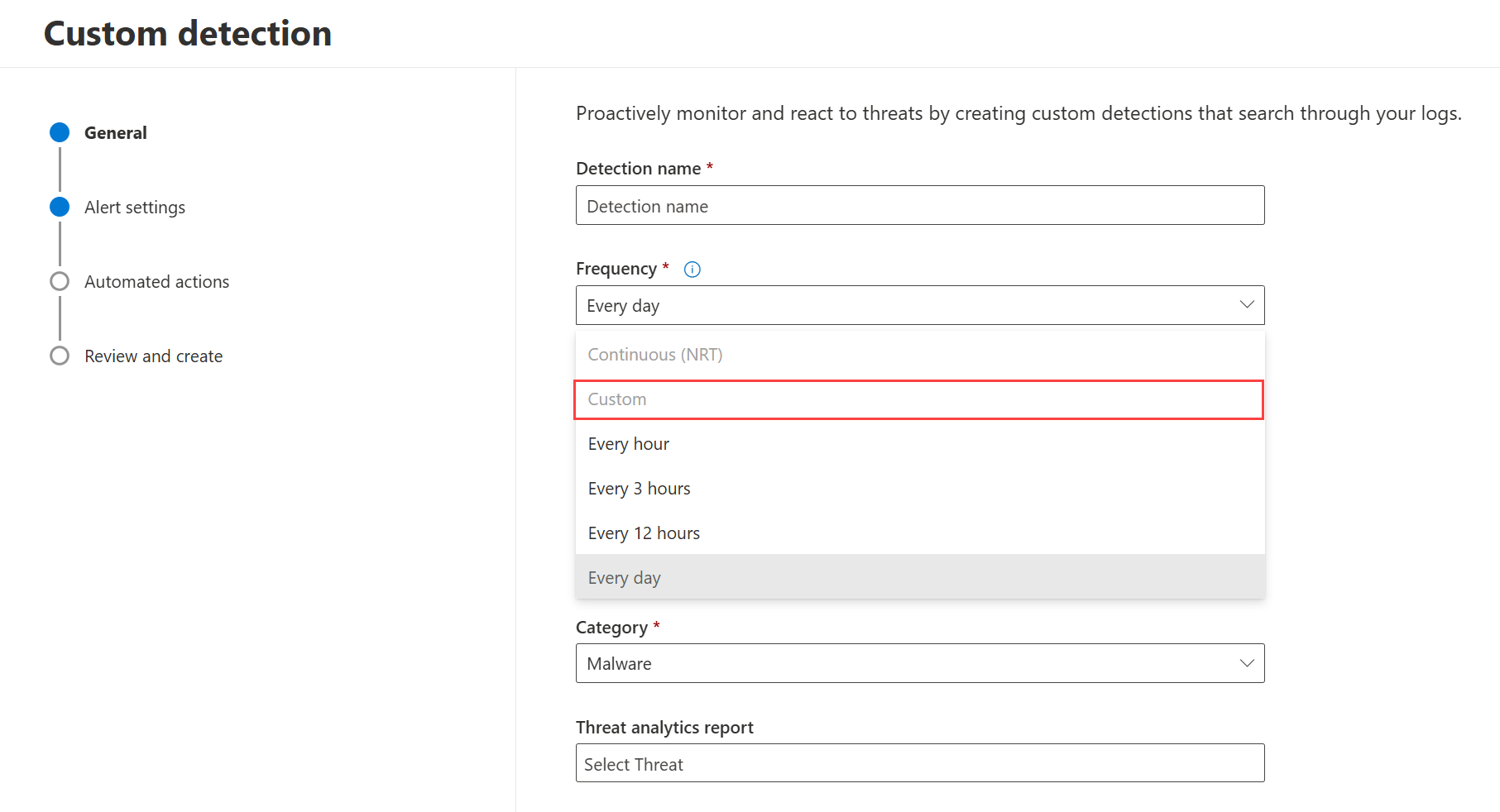

Selecteer detectieregel maken in de query-editor en geef de volgende waarschuwingsdetails op:

- Detectienaam : naam van de detectieregel; maak het uniek.

- Frequency : interval voor het uitvoeren van de query en het uitvoeren van actie. Zie de sectie Regelfrequentie voor meer richtlijnen.

- Lookback: de periode die door de query wordt gedekt wanneer de aangepaste detectie alleen gegevens uit Microsoft Sentinel. Zie de sectie lookback voor meer informatie.

- Waarschuwingstitel : titel weergegeven met waarschuwingen die door de regel worden geactiveerd; maak het uniek en gebruik tekst zonder opmaak. Tekenreeksen worden voor beveiligingsdoeleinden opgeschoond, dus HTML, Markdown en andere code werken niet. Alle URL's die in de titel zijn opgenomen, moeten de indeling procentcodering volgen om ze correct weer te geven.

- Ernst : potentieel risico van het onderdeel of de activiteit die door de regel wordt geïdentificeerd.

- Categorie : bedreigingsonderdeel of activiteit die wordt geïdentificeerd door de regel.

- MITRE ATT&CK-technieken : een of meer aanvalstechnieken die worden geïdentificeerd door de regel, zoals beschreven in het MITRE ATT&CK-framework. Deze sectie is verborgen voor bepaalde waarschuwingscategorieën, waaronder malware, ransomware, verdachte activiteiten en ongewenste software.

- Rapport voor bedreigingsanalyse : koppel de gegenereerde waarschuwing aan een bestaand rapport voor bedreigingsanalyse, zodat deze wordt weergegeven op het tabblad Gerelateerde incidenten in bedreigingsanalyse.

- Beschrijving : meer informatie over het onderdeel of de activiteit die door de regel wordt geïdentificeerd. Tekenreeksen worden voor beveiligingsdoeleinden opgeschoond, dus HTML, Markdown en andere code werken niet. Alle URL's die in de beschrijving zijn opgenomen, moeten de indeling procentcodering volgen om ze correct weer te geven.

- Aanbevolen acties : aanvullende acties die reagerende gebruikers kunnen uitvoeren als reactie op een waarschuwing.

Regelfrequentie

Wanneer u een nieuwe regel opslaat, wordt deze uitgevoerd en gecontroleerd op overeenkomsten uit de afgelopen 30 dagen aan gegevens. De regel wordt vervolgens opnieuw uitgevoerd met vaste intervallen, waarbij een lookbackperiode wordt toegepast op basis van de frequentie die u kiest:

- Elke 24 uur

- Elke 12 uur

- Elke 3 uur

- Elk uur

- Continu (NRT): wordt continu uitgevoerd, waarbij gegevens van gebeurtenissen worden gecontroleerd wanneer ze in bijna realtime (NRT) worden verzameld en verwerkt. Zie Continue frequentie (NRT) voor meer informatie.

- Aangepast : wordt uitgevoerd volgens de frequentie die u hebt geselecteerd. Deze optie is beschikbaar als de regel alleen is gebaseerd op gegevens die worden opgenomen in Microsoft Sentinel. Zie Aangepaste frequentie voor Microsoft Sentinel gegevens voor meer informatie.

Tip

Koppel de tijdfilters in uw query aan de terugblikperiode. Resultaten buiten de lookbackperiode worden genegeerd.

Wanneer u een regel bewerkt, worden de wijzigingen toegepast bij de volgende uitvoeringstijd die is gepland volgens de frequentie die u hebt ingesteld. De regelfrequentie is gebaseerd op de tijdstempel van de gebeurtenis en niet op de opnametijd. Kleine vertragingen kunnen optreden in specifieke uitvoeringen, waardoor de geconfigureerde frequentie niet 100% nauwkeurig is.

Continue frequentie (NRT)

Het instellen van een aangepaste detectie om uit te voeren in continue frequentie (NRT) vergroot de mogelijkheid van uw organisatie om bedreigingen sneller te identificeren. Het gebruik van de continue frequentie (NRT) heeft minimale tot geen invloed op uw resourcegebruik. Overweeg het te gebruiken voor een gekwalificeerde aangepaste detectieregel in uw organisatie.

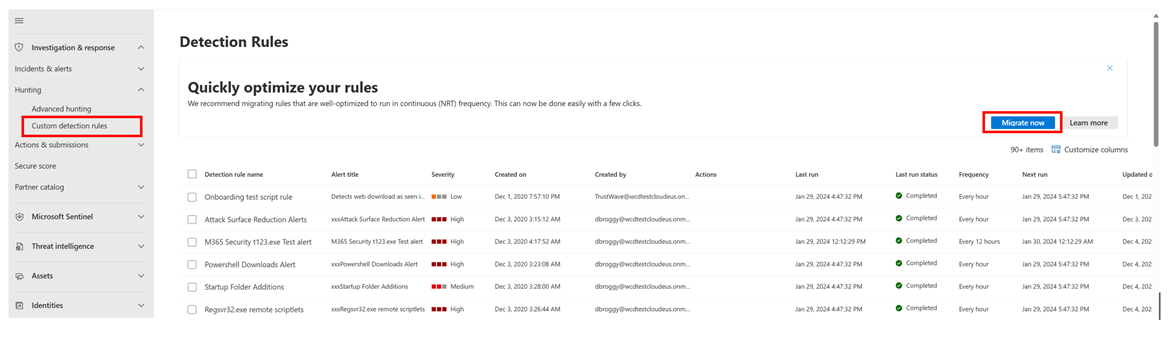

Op de pagina aangepaste detectieregels kunt u aangepaste detectieregels migreren die voldoen aan de frequentie continu (NRT) door Nu migreren te selecteren:

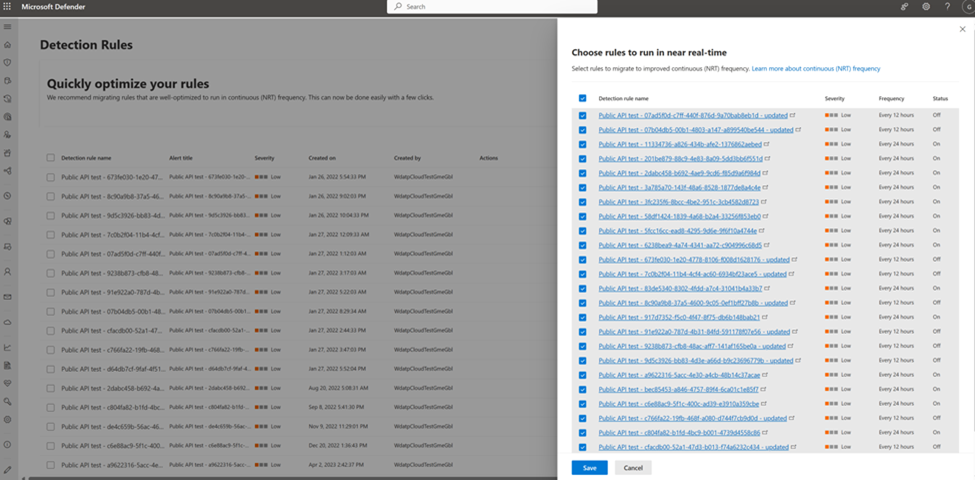

Wanneer u Nu migreren selecteert, ziet u een lijst met alle compatibele regels volgens hun KQL-query. U kunt ervoor kiezen om alleen alle of geselecteerde regels te migreren:

Wanneer u Opslaan selecteert, wordt de frequentie van de geselecteerde regels bijgewerkt naar Continue frequentie (NRT).

Query's die u continu kunt uitvoeren

U kunt een query continu uitvoeren zolang:

- De query verwijst slechts naar één tabel.

- De query maakt gebruik van een operator uit de lijst met ondersteunde KQL-functies. Voor de

matches regexoperator moeten reguliere expressies worden gecodeerd als letterlijke tekenreeksen en de regels voor het citeren van tekenreeksen volgen. De reguliere expressie\Awordt bijvoorbeeld in KQL weergegeven als"\\A". De extra backslash geeft aan dat de andere backslash deel uitmaakt van de reguliere expressie\A. - De query maakt geen gebruik van joins, samenvoegingen of de

externaldataoperator. - De query bevat geen opmerkingenregel of informatie.

Tabellen die ondersteuning bieden voor continue frequentie (NRT)

Detecties in bijna realtime ondersteunen de volgende tabellen:

| Microsoft Defender XDR | Microsoft Sentinel |

|---|---|

|

|

Opmerking

Alleen algemeen beschikbare kolommen ondersteunen continue frequentie (NRT ).

Aangepaste frequentie voor Microsoft Sentinel gegevens

Microsoft Sentinel klanten die onboarden naar Microsoft Defender, kunnen Aangepaste frequentie selecteren wanneer de regel alleen is gebaseerd op gegevens die Microsoft Sentinel opnemen.

Wanneer u deze frequentieoptie selecteert, wordt de query uitvoeren elk invoeronderdeel weergegeven. Typ de gewenste frequentie voor de regel en gebruik de vervolgkeuzelijst om de eenheden te selecteren: minuten, uren of dagen. Het ondersteunde bereik is elke waarde van 5 minuten tot 14 dagen.

Belangrijk

Wanneer u een aangepaste frequentie selecteert, haalt Defender uw gegevens op uit Microsoft Sentinel. Deze voorwaarde betekent dat:

- U moet gegevens beschikbaar hebben in Microsoft Sentinel.

- Defender XDR gegevens bieden geen ondersteuning voor bereik, omdat Microsoft Sentinel geen ondersteuning biedt voor bereik.

Terugkijken

De terugblikperiode van uw aangepaste detecties kan variëren van vijf minuten tot 30 dagen, afhankelijk van de doelgegevens en frequentie van uw query.

Als uw aangepaste detecties Defender XDR gegevens bevatten, wordt een vaste lookbackperiode toegepast, afhankelijk van de regelfrequentie die u kiest:

- Voor detecties die elke 24 uur moeten worden uitgevoerd, is de lookbackperiode 30 dagen.

- Voor detecties die elke 12 uur moeten worden uitgevoerd, is de lookbackperiode 48 uur.

- Voor detecties die zijn ingesteld om elke drie uur te worden uitgevoerd, is de terugblikperiode 12 uur.

- Voor detecties die zijn ingesteld om elk uur te worden uitgevoerd, is de terugblikperiode vier uur.

Als uw aangepaste detecties alleen gegevens Microsoft Sentinel, kunt u de terugkijkperiode aanpassen, afhankelijk van de regelfrequentie die u instelt:

- Voor detecties die zijn ingesteld om te worden uitgevoerd in frequenties die hoger (vaker) zijn dan één uur, is de terugblikperiode beperkt tot minder dan 48 uur.

- Voor detecties die zijn ingesteld om te worden uitgevoerd in frequenties hoger dan één dag, kan de lookback worden ingesteld op 14 dagen.

- Voor detecties die zijn ingesteld om te worden uitgevoerd in frequenties van één dag of minder, kan de lookback worden ingesteld op 30 dagen.

Belangrijk

Aangepaste detecties worden geëvalueerd ingestion_time() om rekening te houden met vertragingen bij opname. Vanwege deze voorwaarde kunnen gebeurtenissen met Timestamp of TimeGenerated waarden ouder dan de geconfigureerde lookbackperiode nog steeds worden opgenomen in de regelevaluatie.

Wanneer de terugblikperiode langer is dan de frequentie, kunnen er dubbele gebeurtenissen optreden. Aangepaste detecties groeperen en ontdubbelen ze echter automatisch om waarschuwingsruis en vermoeidheid te verminderen.

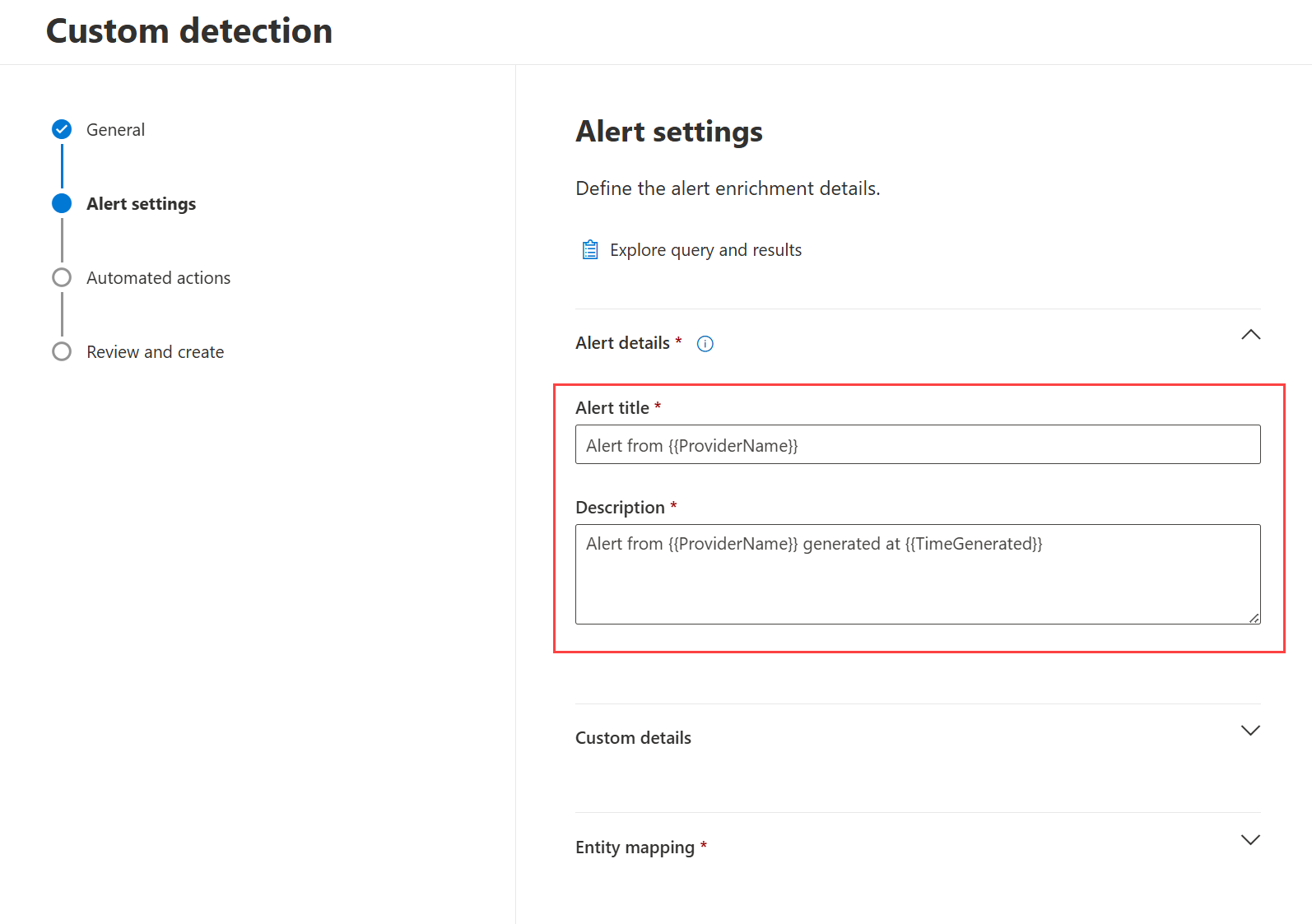

3. Details van waarschuwingsverrijking definiëren

U kunt waarschuwingen verrijken door meer details op te geven en te definiëren. Wanneer u waarschuwingen verrijkt, kunt u het volgende doen:

- Een dynamische waarschuwingstitel en beschrijving maken

- Aangepaste details toevoegen om weer te geven in het deelvenster aan de waarschuwingszijde

- Entiteiten koppelen

Een dynamische waarschuwingstitel en beschrijving maken

U kunt dynamisch de titel en beschrijving van uw waarschuwing maken met behulp van de resultaten van uw query om ze nauwkeurig en indicatief te maken. Deze functie kan de efficiëntie van SOC-analisten verhogen bij het trieren van waarschuwingen en incidenten en bij het snel begrijpen van de essentie van een waarschuwing.

Als u de titel of beschrijving van de waarschuwing dynamisch wilt configureren, integreert u deze in de sectie Details van waarschuwingen met behulp van de namen van de vrije tekst van kolommen die beschikbaar zijn in de queryresultaten en om deze te plaatsen met dubbele accolades.

Bijvoorbeeld:User {{AccountName}} unexpectedly signed in from {{Location}}

Opmerking

U kunt verwijzen naar maximaal drie kolommen in elk veld.

Selecteer Query en resultaten verkennen om u te helpen bij het bepalen van de exacte kolomnamen waarnaar u wilt verwijzen. Met deze selectie wordt het deelvenster Geavanceerde opsporingscontext geopend boven op de wizard voor het maken van regels, waar u de querylogica en de resultaten ervan kunt bekijken.

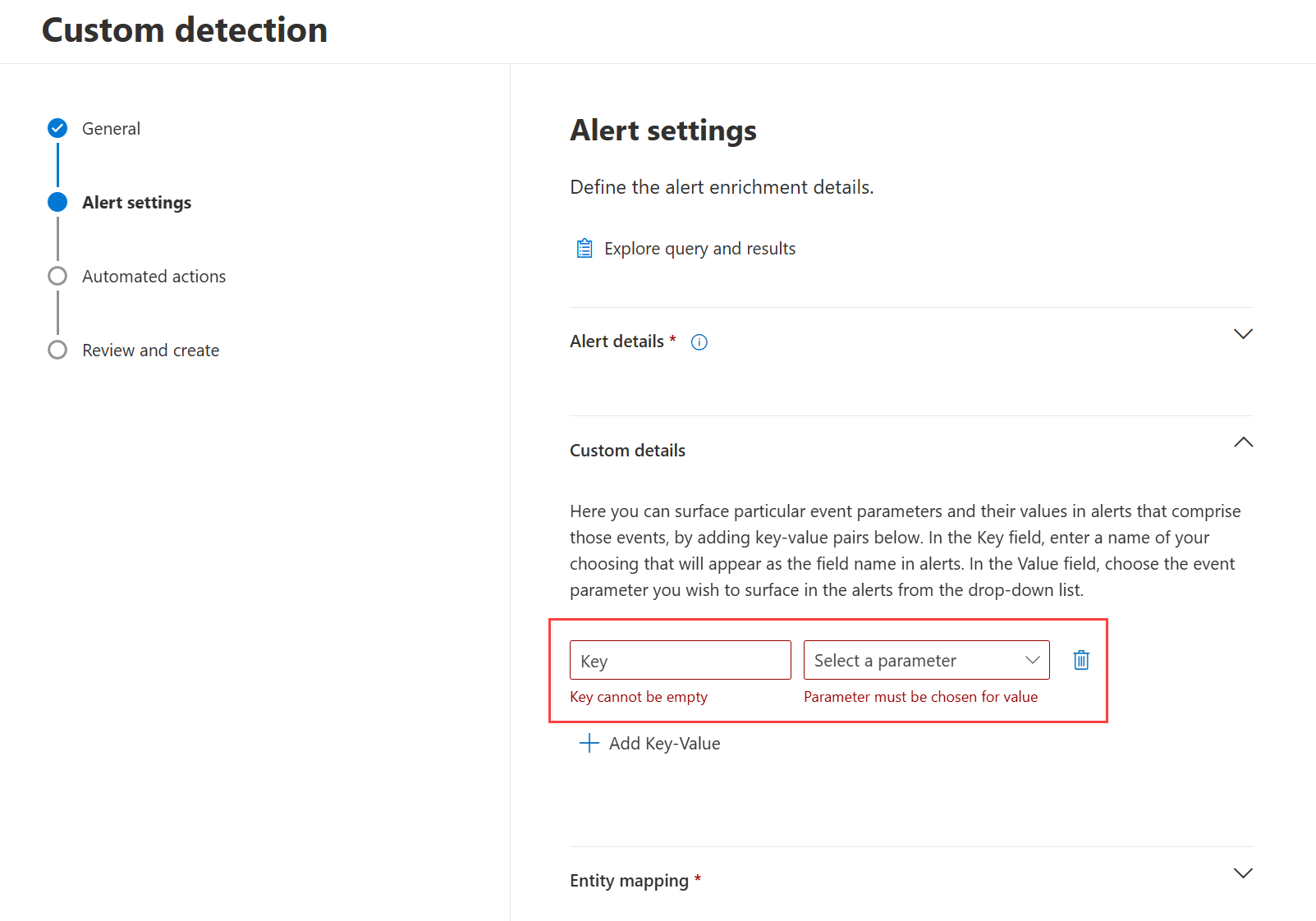

Aangepaste details toevoegen

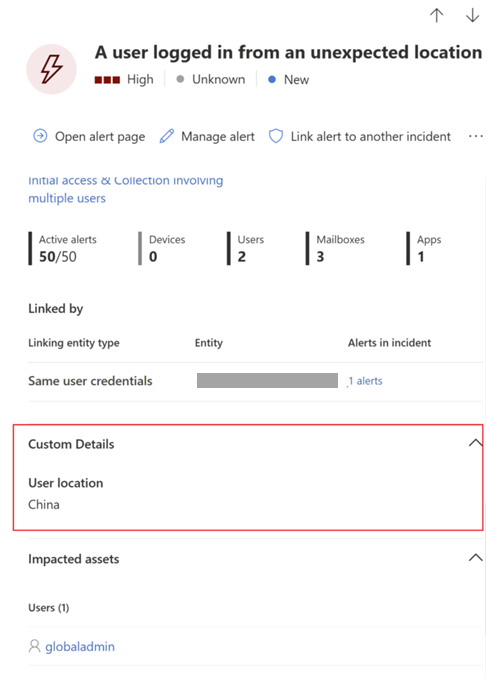

U kunt de productiviteit van uw SOC-analisten verder verbeteren door belangrijke details weer te geven in het deelvenster aan de waarschuwingszijde. U kunt de gegevens van gebeurtenissen weergeven in waarschuwingen die zijn samengesteld op basis van deze gebeurtenissen. Deze functie geeft uw SOC-analisten onmiddellijk inzicht in de inhoud van hun incidenten, zodat ze sneller kunnen sorteren, onderzoeken en conclusies kunnen trekken.

Voeg in de sectie Aangepaste details sleutel-waardeparen toe die overeenkomen met de details die u wilt weergeven:

- Voer in het veld Sleutel een gewenste naam in die wordt weergegeven als de veldnaam in waarschuwingen.

- Kies in het veld Parameter de gebeurtenisparameter die u wilt weergeven in de waarschuwingen in de vervolgkeuzelijst. Deze lijst wordt gevuld met waarden die overeenkomen met de kolomnamen die uw KQL-query uitvoert.

In de volgende schermopname ziet u hoe de aangepaste details in het deelvenster aan de waarschuwingszijde worden weergegeven:

Belangrijk

Aangepaste details hebben de volgende beperkingen:

- Elke regel is beperkt tot maximaal 20 sleutel-waardeparen met aangepaste details.

- De gecombineerde groottelimiet voor alle aangepaste details en de bijbehorende waarden in één waarschuwing is 4 kB. Als de matrix met aangepaste details deze limiet overschrijdt, wordt de hele matrix met aangepaste details verwijderd uit de waarschuwing.

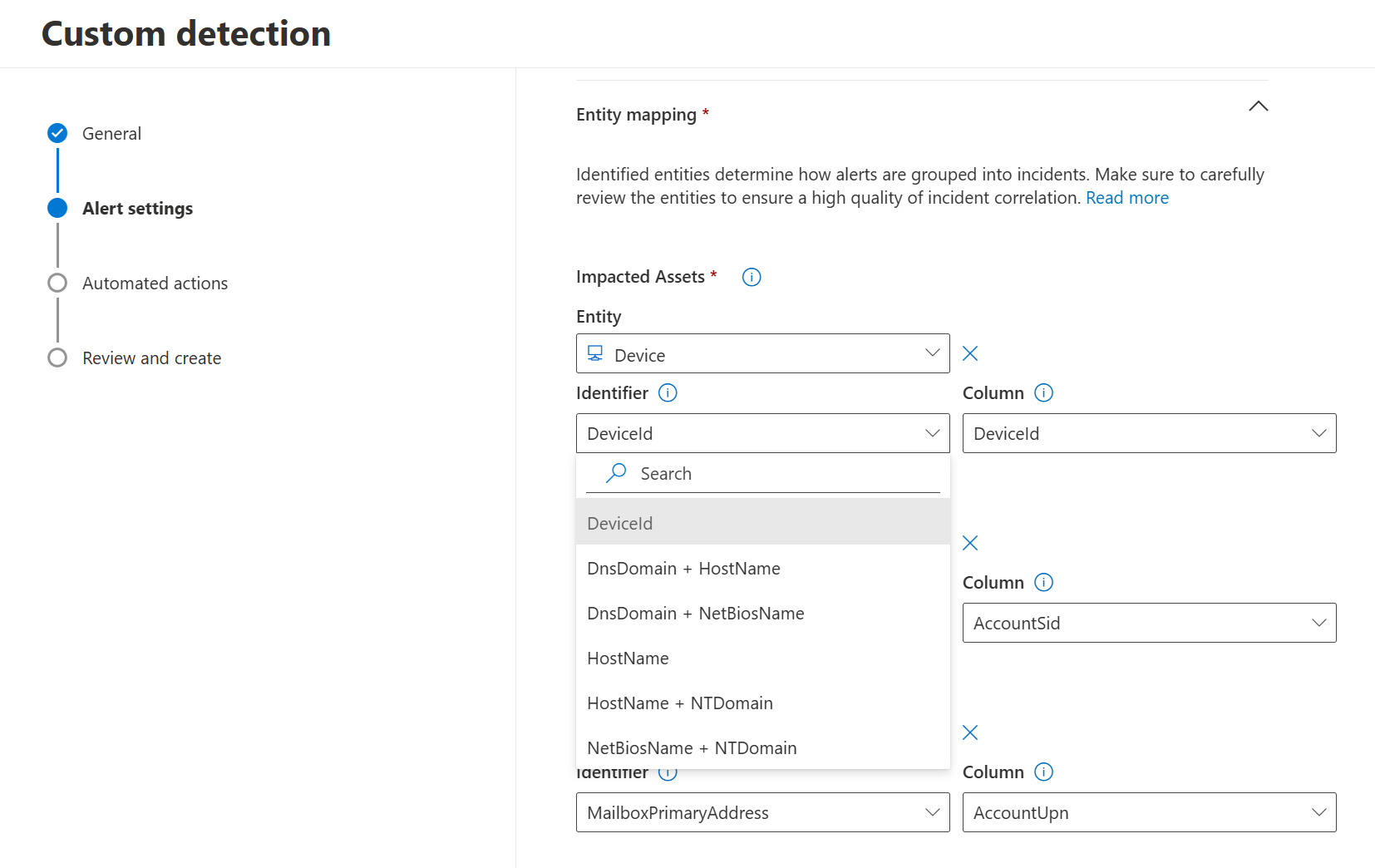

Entiteiten koppelen

Identificeer de kolommen in de queryresultaten waar u verwacht de belangrijkste beïnvloede of beïnvloede entiteit te vinden. Een query kan bijvoorbeeld afzenderadressen (SenderFromAddress of SenderMailFromAddress) en geadresseerde (RecipientEmailAddress) retourneren. Als u identificeert welke van deze kolommen de belangrijkste betrokken entiteit vertegenwoordigt, helpt de service relevante waarschuwingen te aggregeren, incidenten te correleren en acties voor het doel te reageren.

U kunt slechts één kolom selecteren voor elk entiteitstype (postvak, gebruiker of apparaat). U kunt geen kolommen selecteren die niet door uw query worden geretourneerd.

Uitgebreide entiteitstoewijzing

U kunt een breed scala aan entiteitstypen koppelen aan uw waarschuwingen. Door meer entiteiten te koppelen, helpt de correlatie-enginegroep waarschuwingen voor dezelfde incidenten en incidenten aan elkaar te correleren. Als u een Microsoft Sentinel klant bent, betekent dit ook dat u elke entiteit uit uw externe gegevensbronnen kunt toewijzen die worden opgenomen in Microsoft Sentinel.

Voor Microsoft Defender XDR gegevens worden de entiteiten automatisch geselecteerd. Als de gegevens afkomstig zijn van Microsoft Sentinel, moet u de entiteiten handmatig selecteren.

Opmerking

Entiteiten zijn van invloed op hoe waarschuwingen worden gegroepeerd in incidenten. Zorg ervoor dat u de entiteiten zorgvuldig bekijkt om een hoge kwaliteit van incidenten te garanderen. Zie Correlatie van waarschuwingen en incidenten samenvoegen in de Microsoft Defender-portal voor meer informatie.

De uitgebreide sectie Entiteitstoewijzing bestaat uit twee secties waarin u entiteiten kunt selecteren:

-

Beïnvloede assets : voeg beïnvloede assets toe die worden weergegeven in de geselecteerde gebeurtenissen. U kunt de volgende typen assets toevoegen:

- Account

- Apparaat

- Postvak

- Cloudtoepassing

- Azure resource

- Amazon Web Services-resource

- Google Cloud Platform-resource

-

Gerelateerd bewijs: voeg niet-gegevens toe die worden weergegeven in de geselecteerde gebeurtenissen. De ondersteunde entiteitstypen zijn:

- Proces

- Bestand

- Registerwaarde

- IP

- OAuth-toepassing

- DNS

- Beveiligingsgroep

- URL

- E-mailcluster

- E-mailbericht

Opmerking

U kunt momenteel alleen assets toewijzen als betrokken entiteiten.

Nadat u een entiteitstype hebt geselecteerd, selecteert u een id-type dat voorkomt in de geselecteerde queryresultaten, zodat u dit kunt gebruiken om deze entiteit te identificeren. Elk entiteitstype heeft een lijst met ondersteunde id's, zoals wordt weergegeven in de relevante vervolgkeuzelijst. Lees de beschrijving die wordt weergegeven wanneer u er de muisaanwijzer overheen beweegt om meer inzicht te krijgen in elke id.

Nadat u de id hebt geselecteerd, selecteert u een kolom in de queryresultaten die de geselecteerde id bevat. Selecteer Query en resultaten verkennen om het deelvenster geavanceerde opsporingscontext te openen. Met deze optie kunt u uw query en resultaten verkennen om ervoor te zorgen dat u de juiste kolom kiest voor de geselecteerde id.

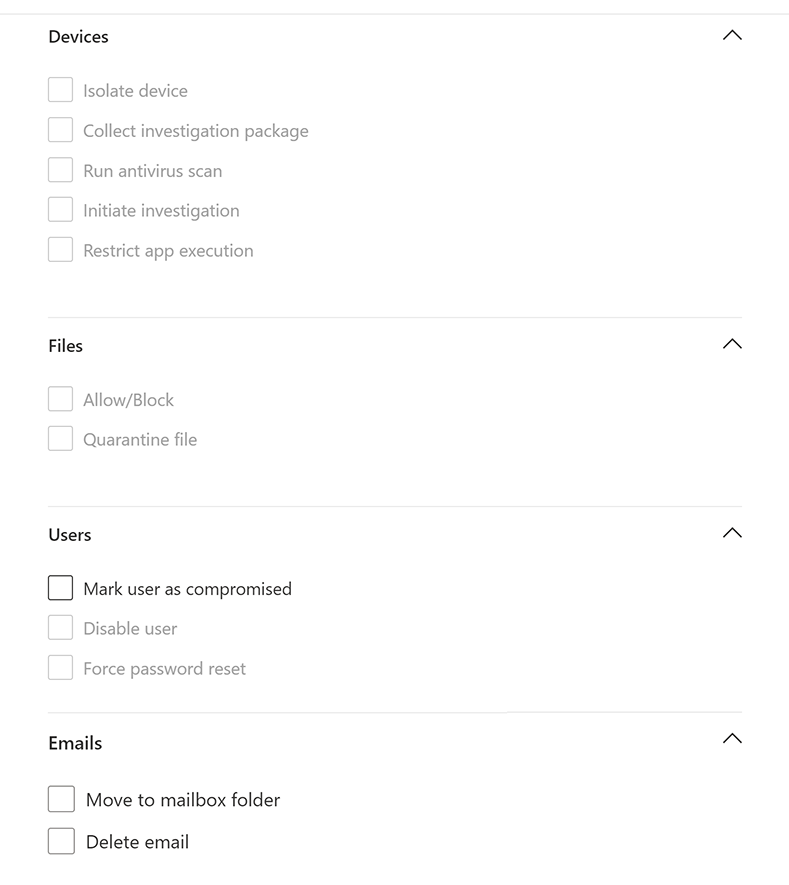

4. Acties opgeven

Als uw aangepaste detectieregel gebruikmaakt van Defender XDR gegevens, kunnen automatisch acties worden uitgevoerd op apparaten, bestanden, gebruikers of e-mailberichten die door de query worden geretourneerd.

Acties op apparaten

Pas deze acties toe op apparaten in de DeviceId kolom van de queryresultaten:

- Apparaat isoleren: gebruikt Microsoft Defender voor Eindpunt om volledige netwerkisolatie toe te passen, waardoor het apparaat geen verbinding kan maken met een toepassing of service. Meer informatie over Microsoft Defender voor Eindpunt machineisolatie.

- Onderzoekpakket verzamelen : verzamelt apparaatgegevens in een ZIP-bestand. Meer informatie over het Microsoft Defender voor Eindpunt-onderzoekspakket.

- Antivirusscan uitvoeren: voert een volledige Microsoft Defender Antivirusscan uit op het apparaat.

- Onderzoek starten : hiermee wordt een geautomatiseerd onderzoek op het apparaat gestart.

- App-uitvoering beperken : hiermee stelt u beperkingen op het apparaat in om alleen bestanden uit te voeren die zijn ondertekend met een door Microsoft uitgegeven certificaat. Meer informatie over app-beperkingen met Microsoft Defender voor Eindpunt.

Acties voor bestanden

Wanneer deze optie is geselecteerd, kan de actie Toestaan/Blokkeren worden toegepast op het bestand. Het blokkeren van bestanden is alleen toegestaan als u machtigingen voor herstellen voor bestanden hebt en als de queryresultaten een bestands-id identificeren, zoals een SHA-1-hash. Zodra een bestand is geblokkeerd, worden andere exemplaren van hetzelfde bestand op alle apparaten ook geblokkeerd. U kunt bepalen op welke apparaatgroep de blokkering van toepassing is, maar niet op specifieke apparaten.

Wanneer deze optie is geselecteerd, kan de actie Bestand in quarantaine worden toegepast op bestanden in de

SHA1kolom ,InitiatingProcessSHA1,SHA256ofInitiatingProcessSHA256van de queryresultaten. Met deze actie wordt het bestand verwijderd van de huidige locatie en wordt een kopie in quarantaine geplaatst.

Acties voor gebruikers

Wanneer deze optie is geselecteerd, wordt de actie Gebruiker markeren als gecompromitteerd uitgevoerd op gebruikers in de

AccountObjectIdkolom ,InitiatingProcessAccountObjectIdofRecipientObjectIdvan de queryresultaten. Met deze actie stelt u het risiconiveau van de gebruiker in op 'hoog' in Microsoft Entra ID, waardoor het bijbehorende identiteitsbeveiligingsbeleid wordt geactiveerd.Selecteer Gebruiker uitschakelen om tijdelijk te voorkomen dat een gebruiker zich aanmeldt.

Selecteer Gebruikersverificatie opnieuw instellen om de gebruiker te vragen het wachtwoord te wijzigen bij de volgende aanmeldingssessie (voor on-premises identiteiten) of om te vereisen dat de gebruiker zich opnieuw aanmeldt (voor Microsoft Entra identiteiten).

Voor zowel de opties Gebruikersverificatie uitschakelen als Gebruikersverificatie opnieuw instellen is de gebruikersbeveiligings-id (SID) vereist. Deze bevinden zich in de kolommen

AccountSid,InitiatingProcessAccountSid,RequestAccountSidenOnPremSid.Voor Microsoft Entra identiteiten

AccountObjectIdis de parameter nodig voor alle acties.

Zie Herstelacties in Microsoft Defender for Identity en Herstelacties in Microsoft Defender for Cloud Apps voor meer informatie over gebruikersacties.

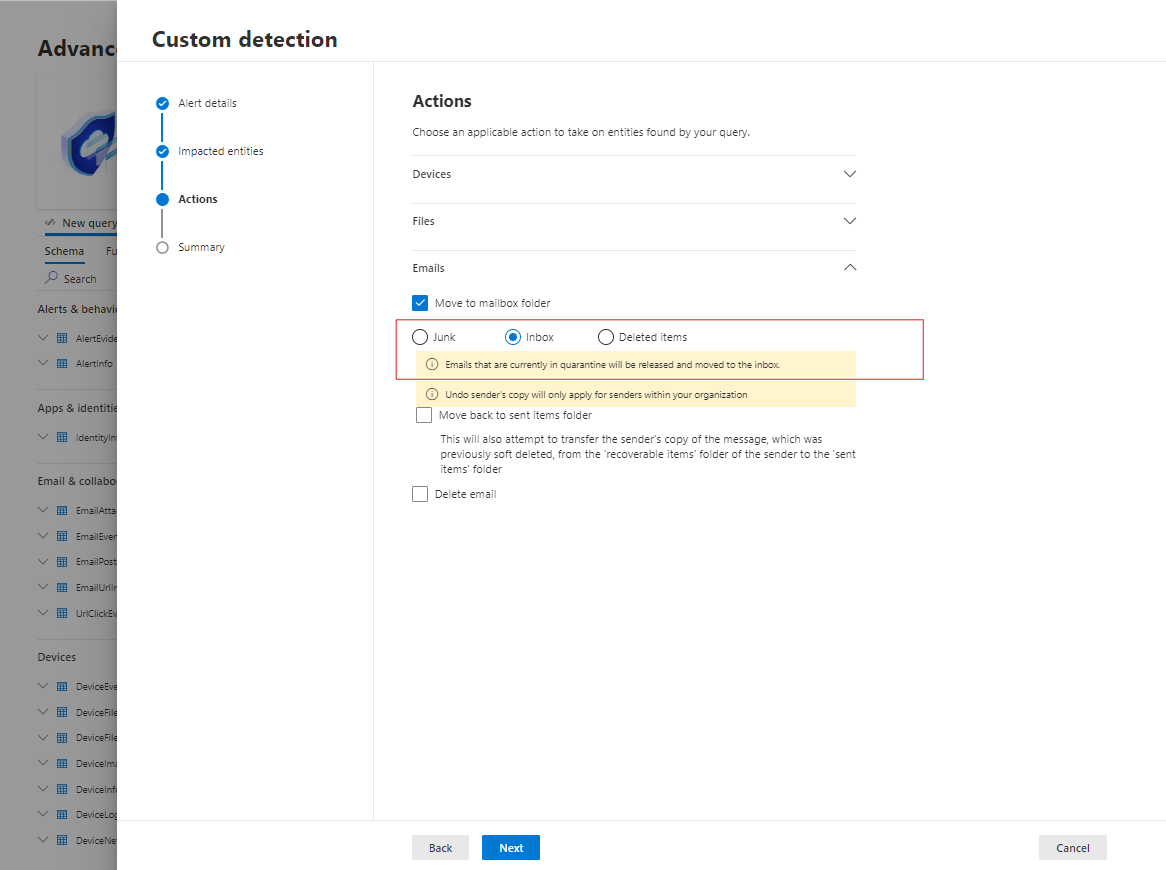

Acties voor e-mailberichten

Als de aangepaste detectie e-mailberichten oplevert, kunt u Verplaatsen naar postvakmap selecteren om de e-mail te verplaatsen naar een geselecteerde map (de mappen Ongewenste e-mail, Postvak IN of Verwijderde items ). U kunt met name e-mailresultaten van items in quarantaine verplaatsen (bijvoorbeeld in het geval van fout-positieven) door de optie Postvak IN te selecteren.

U kunt ook E-mail verwijderen selecteren en vervolgens de e-mailberichten verplaatsen naar Verwijderde items (Voorlopig verwijderen) of de geselecteerde e-mailberichten definitief verwijderen (Hard delete).

De kolommen NetworkMessageId en RecipientEmailAddress moeten aanwezig zijn in de uitvoerresultaten van de query om acties toe te passen op e-mailberichten.

5. Het regelbereik instellen

Stel het bereik in om op te geven voor welke apparaten de regel geldt. Het bereik is van invloed op regels die apparaten controleren en heeft geen invloed op regels die alleen postvakken en gebruikersaccounts of identiteiten controleren.

Wanneer u het bereik instelt, selecteert u:

- Alle apparaten

- Specifieke apparaatgroepen

Met de regel worden alleen gegevens opgevraagd van apparaten in het bereik. Er worden alleen acties uitgevoerd op deze apparaten.

Opmerking

Gebruikers kunnen een aangepaste detectieregel alleen maken of bewerken als ze de bijbehorende machtigingen hebben voor de apparaten die zijn opgenomen in het bereik van de regel. Beheerders kunnen bijvoorbeeld alleen regels maken of bewerken die zijn gericht op alle apparaatgroepen als ze machtigingen hebben voor alle apparaatgroepen.

6. De regel controleren en inschakelen

Nadat u de regel hebt bekeken, selecteert u Maken om deze op te slaan. De aangepaste detectieregel wordt onmiddellijk uitgevoerd. Het wordt opnieuw uitgevoerd op basis van de geconfigureerde frequentie om te controleren op overeenkomsten, waarschuwingen te genereren en reactieacties uit te voeren.

Belangrijk

Controleer aangepaste detecties regelmatig op efficiëntie en effectiviteit. Zie Geavanceerde best practices voor opsporingsquery's voor hulp bij het optimaliseren van uw query's. Als u er zeker van wilt zijn dat u detecties maakt die echte waarschuwingen activeren, neemt u de tijd om uw bestaande aangepaste detecties te controleren door de stappen in Bestaande aangepaste detectieregels beheren te volgen.

U houdt de controle over de breedte of specificiteit van uw aangepaste detecties. Eventuele valse waarschuwingen die door aangepaste detecties worden gegenereerd, kunnen erop wijzen dat bepaalde parameters van de regels moeten worden gewijzigd.

Hoe aangepaste detecties dubbele waarschuwingen verwerken

Een belangrijke overweging bij het maken en controleren van aangepaste detectieregels is waarschuwingsruis en vermoeidheid. Aangepaste detecties groeperen en ontdubbelen gebeurtenissen in één waarschuwing. Als een aangepaste detectieregel tweemaal wordt uitgevoerd voor een gebeurtenis die dezelfde entiteiten, aangepaste details en dynamische details bevat, wordt er één waarschuwing voor beide gebeurtenissen gemaakt. Als de detectieregel herkent dat de gebeurtenissen identiek zijn, registreert deze een van de gebeurtenissen op de gemaakte waarschuwing en zorgt voor de duplicaten. Dubbele waarden kunnen optreden wanneer de lookbackperiode langer is dan de frequentie. Als de gebeurtenissen verschillen, registreert de aangepaste detectie beide gebeurtenissen in de waarschuwing.

Zie ook

- Overzicht van aangepaste detectie

- Aangepaste detecties beheren

- Overzicht van geavanceerd opsporen

- De geavanceerde opsporingsquerytaal leren

- Geavanceerde opsporingsquery's migreren vanuit Microsoft Defender voor Eindpunt

- Microsoft Graph-beveiligings-API voor aangepaste detecties

Tip

Wil je meer weten? Neem contact op met de Microsoft Beveiliging-community in onze Tech Community: Microsoft Defender XDR Tech Community.