Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Overzicht

Doelresources (voorheen cloud-apps, acties en verificatiecontext) zijn belangrijke signalen in een beleid voor voorwaardelijke toegang. Met beleid voor voorwaardelijke toegang kunnen beheerders controles toewijzen aan specifieke toepassingen, services, acties of verificatiecontext.

- Beheerders kunnen kiezen uit de lijst met toepassingen of services met ingebouwde Microsoft toepassingen en alle Microsoft Entra geïntegreerde toepassingen, waaronder galerie, niet-galerie en toepassingen die zijn gepubliceerd via toepassingsproxy.

- Beheerders kunnen een beleid definiëren op basis van een gebruikersactie , zoals Beveiligingsgegevens registrerenof apparaten registreren of eraan deelnemen, zodat besturingselementen voor voorwaardelijke toegang rond deze acties worden afgedwongen.

- Beheerders kunnen profielen voor het doorsturen van verkeer vanuit Global Secure Access richten voor verbeterde functionaliteit.

- Beheerders kunnen verificatiecontext gebruiken om een extra beveiligingslaag in toepassingen te bieden.

Microsoft cloudtoepassingen

Beheerders kunnen een beleid voor voorwaardelijke toegang toewijzen aan Microsoft-cloudapplicaties als de service-principal in hun tenant zichtbaar is, met uitzondering van Microsoft Graph. Microsoft Graph fungeert als een overkoepelende bron. Gebruik Doelgroeprapportage om de onderliggende services te bekijken en deze services in uw beleid te richten. Sommige apps zoals Microsoft 365/Office 365 en Windows Azure Service Management API bevatten meerdere gerelateerde onderliggende apps of services. Wanneer er nieuwe Microsoft cloudtoepassingen worden gemaakt, worden deze weergegeven in de lijst met applicaties zodra de service principal in de tenant is gemaakt.

Office 365

Microsoft 365 biedt cloudservices voor productiviteit en samenwerking, zoals Exchange, SharePoint en Microsoft Teams. In Voorwaardelijke toegang wordt de Microsoft 365 suite met toepassingen weergegeven onder 'Office 365'. Microsoft 365 cloudservices zijn diep geïntegreerd om soepele en samenwerkingservaringen te garanderen. Deze integratie kan verwarring veroorzaken bij het maken van beleid, omdat sommige apps, zoals Microsoft Teams, afhankelijk zijn van andere apps, zoals SharePoint of Exchange.

Met de Office 365 app-groepering in Conditional Access kunt u deze services in één keer doelgericht configureren. Gebruik de Microsoft 365 groepering in plaats van afzonderlijke cloud-apps te gebruiken om problemen met serviceafhankelijkheden te voorkomen.

Als u zich richt op deze groep toepassingen, kunt u problemen voorkomen die kunnen optreden vanwege inconsistent beleid en afhankelijkheden. Bijvoorbeeld: de Exchange Online-app is gekoppeld aan traditionele Exchange Online gegevens, zoals e-mail, agenda en contactgegevens. Gerelateerde metagegevens kunnen worden weergegeven via verschillende resources, zoals zoeken. Om ervoor te zorgen dat alle metagegevens naar behoren worden beveiligd, moeten beheerders beleidsregels toewijzen aan de Microsoft 365-app.

Beheerders kunnen de volledige Microsoft 365 suite of specifieke Microsoft 365 cloud-apps uitsluiten van beleid voor voorwaardelijke toegang.

Zie Apps die zijn opgenomen in het app-pakket met voorwaardelijke toegang Microsoft 365 voor een volledige lijst met alle inbegrepen services.

Windows Azure Service Management-API

Wanneer u zich richt op de Windows Azure Service Management API-toepassing, wordt beleid afgedwongen voor tokens die zijn uitgegeven aan een set services die nauw zijn gekoppeld aan de portal. Deze groepering omvat de toepassings-id's van:

- Azure Resource Manager

- Azure portal, die ook betrekking heeft op de Microsoft Entra-beheercentrum en het Microsoft Engage Center

- Azure Data Lake

- API voor Application Insights

- Log Analytics-API

Omdat het beleid wordt toegepast op de Azure beheerportal en API, kunnen alle services of clients die afhankelijk zijn van de Azure-API indirect worden beïnvloed. Voorbeeld:

- Azure CLI

- Azure Data Factory portal

- Azure Event Hubs

- Azure PowerShell

- Azure Service Bus

- Azure SQL Database

- Azure Synapse

- Klassieke implementatiemodel-API's

- Microsoft 365-beheercentrum

- Microsoft IoT Central

- Microsoft Defender multitenant-beheer

- SQL Managed Instance

- beheerdersportal voor Visual Studio abonnementen

Waarschuwing

Beleid voor voorwaardelijke toegang dat is gekoppeld aan de Windows Azure Service Management-API geldt niet langer voor Azure DevOps.

Note

De Windows Azure Service Management-API-toepassing is van toepassing op Azure PowerShell, waarmee de Azure Resource Manager-API wordt aangeroepen. Deze is niet van toepassing op Microsoft Graph PowerShell, waarmee de Microsoft Graph-API wordt aangeroepen.

Voor Azure Government moet u zich richten op de Azure Government Cloud Management API-toepassing.

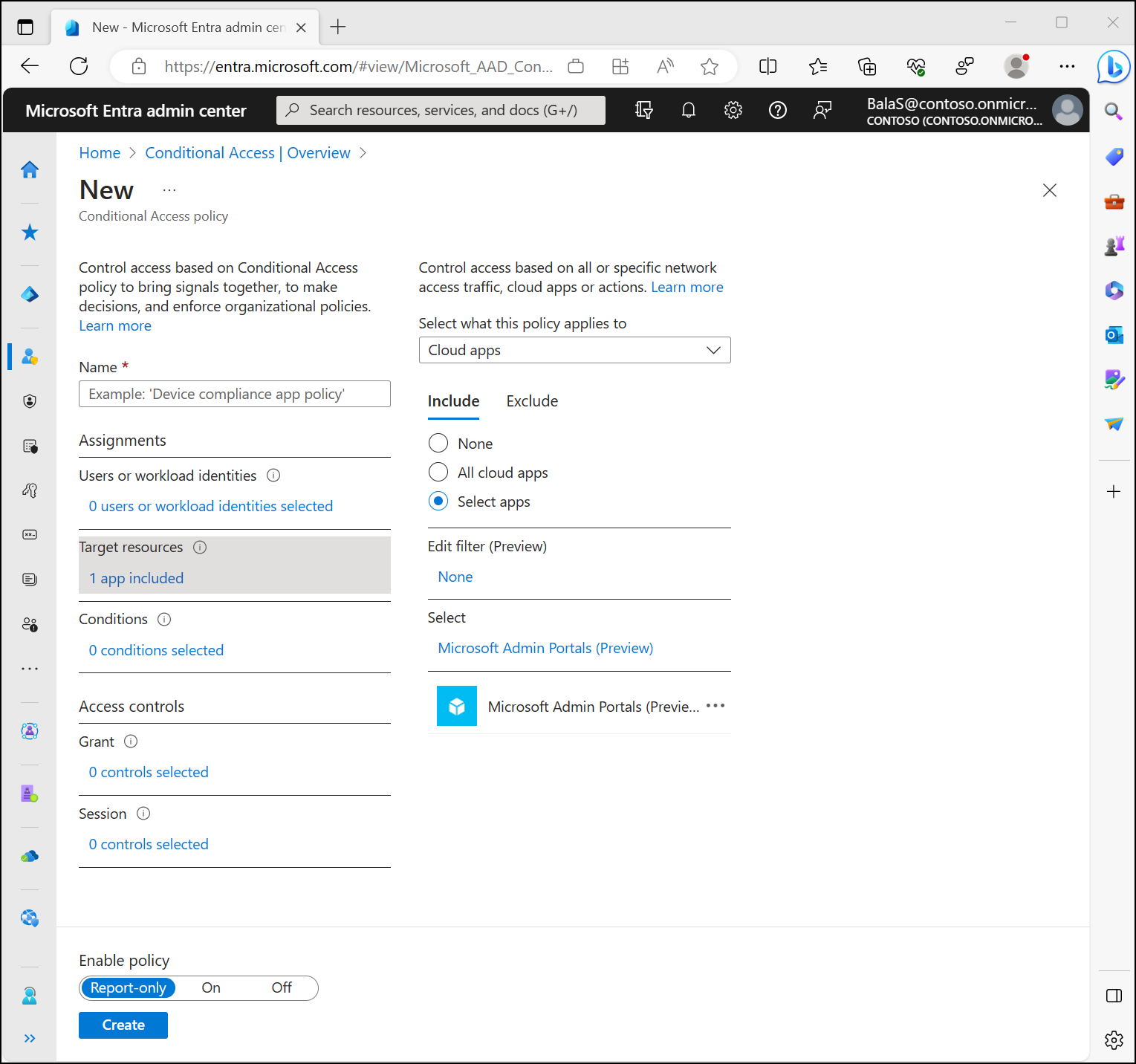

Microsoft beheerportals

Wanneer een beleid voor voorwaardelijke toegang is gericht op de Microsoft-beheerportals-cloudapp, wordt het beleid afgedwongen voor tokens die zijn uitgegeven voor specifieke onderliggende resourceapplicatie-ID's die gekoppeld zijn aan de Microsoft-beheerportals. De app-groepering bevat niet de back-endservices waarvoor deze portals mogelijk aanroepen of afhankelijk zijn. Als u serviceafhankelijkheden van de beheerportals wilt identificeren, gebruikt u de rapportage van de doelgroep voor voorwaardelijke toegang in aanmeldingslogboeken.

De volgende toepassingen bestaan uit de Microsoft-beheerportals:

- Exchange-app-id van het beheercentrum: 497effe9-df71-4043-a8bb-14cf78c4b63b

- Azure portal-app-id: c44b4083-3bb0-49c1-b47d-974e53cbdf3c

- Microsoft Office 365 Portal app ID: 00000006-0000-0ff1-ce00-000000000000

- Microsoft 365 Security And Compliance Center (Protection Center) app-ID: 80ccca67-54bd-44ab-8625-4b79c4dc7775

De groepering van de beheerportal is voornamelijk bedoeld voor opname in scenario's, als een vereenvoudigde manier om een of meer beheerportals specifiek te benaderen met beleidsregels voor voorwaardelijke toegang (bijvoorbeeld het afdwingen van MFA). Deze groepering wordt gebruikt in de MFA voor beheerders voor Microsoft-beheerd beleid om het maken van beleid te stroomlijnen.

Deze optie is niet bedoeld als een mechanisme voor bulkuitsluiting voor alle back-endservices die zijn gekoppeld aan de onderliggende toepassings-id's.

Note

Beleidsregels die gericht zijn op de Microsoft-beheerportals zullen blokkeren dat eindgebruikers toegang hebben tot de zelfinstallatiepagina van Microsoft 365, aangezien deze pagina zich momenteel in het Microsoft 365-beheercentrum bevindt. Zie Plan uw bedrijfsimplementatie van Microsoft 365-apps voor meer informatie over alternatieve implementatieopties.

Andere toepassingen

Beheerders kunnen elke Microsoft Entra geregistreerde toepassing toevoegen aan beleid voor voorwaardelijke toegang. Deze toepassingen kunnen het volgende omvatten:

- Toepassingen die zijn gepubliceerd via Microsoft Entra toepassingsproxy

- Toepassingen die zijn toegevoegd vanuit de galerie

- Aangepaste toepassingen niet in de galerie

- Verouderde toepassingen die via controllers en netwerken voor app-distributie zijn gepubliceerd

- Toepassingen die gebruikmaken van eenmalige aanmelding op basis van een wachtwoord

Note

Omdat het beleid voor voorwaardelijke toegang de vereisten voor toegang tot een service instelt, kunt u dit niet toepassen op een clienttoepassing (openbaar/systeemeigen). Met andere woorden, het beleid wordt niet rechtstreeks ingesteld op een clienttoepassing (openbaar/systeemeigen), maar wordt toegepast wanneer een client een service aanroept. Een beleid dat is ingesteld voor SharePoint service is bijvoorbeeld van toepassing op alle clients die SharePoint aanroepen. Een beleid dat is ingesteld op Exchange is van toepassing op de poging om toegang te krijgen tot het e-mailbericht met behulp van Outlook-client. Daarom zijn clienttoepassingen (openbaar/systeemeigen) niet beschikbaar voor selectie in de app-kiezer en is voorwaardelijke toegang niet beschikbaar in de toepassingsinstellingen voor de clienttoepassing (openbaar/systeemeigen) die is geregistreerd in uw tenant.

Sommige toepassingen worden helemaal niet weergegeven in het selectiemenu. De enige manier om deze toepassingen op te nemen in een beleid voor voorwaardelijke toegang is door Alle resources (voorheen 'Alle cloud-apps') op te nemen of de ontbrekende service-principal toe te voegen met behulp van de New-MgServicePrincipal PowerShell-cmdlet of met behulp van de Microsoft Graph API.

Voorwaardelijke toegang voor verschillende clienttypen

Voorwaardelijke toegang is van toepassing op resources niet op clients, behalve wanneer de client een vertrouwelijke client is die een id-token aanvraagt.

- Publieke klant

- Openbare clients zijn clients die lokaal worden uitgevoerd op apparaten zoals Microsoft Outlook op het bureaublad of mobiele apps, zoals Microsoft Teams.

- Beleid voor voorwaardelijke toegang is niet van toepassing op openbare clients zelf, maar is gebaseerd op de resources die ze aanvragen.

- Vertrouwelijke cliënt

- Voorwaardelijke toegang is van toepassing op de resources die door de client zijn aangevraagd en de vertrouwelijke client zelf als er een id-token wordt aangevraagd.

- Bijvoorbeeld: Als Outlook Web een token aanvraagt voor scopes

Mail.ReadenFiles.Read, past Voorwaardelijke Toegang beleidsregels toe voor Exchange en SharePoint. Als Outlook web ook een id-token aanvraagt, past voorwaardelijke toegang ook het beleid voor Outlook web toe.

Ga als volgt te werk om aanmeldingslogboeken weer te geven voor deze clienttypen vanuit het Microsoft Entra-beheercentrum:

- Meld u aan bij de Microsoft Entra-beheercentrum als ten minste een Rapportlezer.

- Blader naar Entra ID>Monitoring en gezondheid>Aanmeldlogboeken.

- Voeg een filter toe voor het clientreferentietype.

- Pas het filter aan om een specifieke set logboeken weer te geven op basis van de clientreferenties die in de aanmelding worden gebruikt.

Zie het artikel Openbare client en vertrouwelijke clienttoepassingen voor meer informatie.

Voorwaardelijke toegang voor ALLE resources

Door een beleid voor voorwaardelijke toegang toe te passen op alle resources (voorheen 'Alle cloud-apps') zonder resourceuitsluitingen, wordt het beleid afgedwongen voor alle tokenaanvragen van websites en services, waaronder profielen voor het doorsturen van verkeer via globale beveiligde toegang. Deze optie omvat toepassingen die niet afzonderlijk zijn gericht op beleid voor voorwaardelijke toegang, zoals Windows Azure Active Directory (00000002-00000-0000-c000-00000000000000000000).

Important

Microsoft raadt aan om een meervoudig verificatiebeleid volgens basislijn te maken dat is gericht op alle gebruikers en alle resources (zonder resourceuitsluitingen), zoals uitgelegd in Meervoudige verificatie voor alle gebruikers.

Verouderd voorwaardelijk toegangsbeleidgedrag bij een uitsluiting van een bron in een allesomvattend bronnenbeleid

Warning

Het volgende gedrag voor voorwaardelijke toegang wordt gewijzigd. Deze bereiken met beperkte bevoegdheden die eerder zijn uitgesloten van beleidsafdwinging , worden niet meer uitgesloten. Deze wijziging betekent dat gebruikers die eerder toegang hadden tot de toepassing zonder afdwinging van voorwaardelijke toegang, nu problemen met voorwaardelijke toegang kunnen krijgen. De wijziging wordt vanaf maart 2026 in fasen geïmplementeerd.

Als een app wordt uitgesloten van het beleid, werden bepaalde bereiken met lage bevoegdheden eerder uitgesloten van beleidsafdwinging om te voorkomen dat de toegang van gebruikers per ongeluk wordt geblokkeerd. Deze scopes hebben aanroepen naar de onderliggende Graph API's toegestaan, zoals Windows Azure Active Directory (00000002-0000-0000-c000-000000000000) en Microsoft Graph (00000003-0000-0000-c000-000000000000), voor toegang tot gegevens van gebruikersprofielen en groepslidmaatschappen die vaak worden gebruikt door toepassingen als onderdeel van verificatie. Bijvoorbeeld: wanneer Outlook een token aanvraagt voor Exchange, wordt ook gevraagd naar het bereik User.Read om de basisaccountgegevens van de huidige gebruiker weer te geven.

De meeste apps hebben een vergelijkbare afhankelijkheid. Daarom zijn deze lagemachtigingsscopes automatisch uitgesloten in beleid voor Alle resources. De eerder uitgesloten scopes zijn als volgt. Toestemming is nog steeds vereist voor apps om deze machtigingen te gebruiken.

- Native clients en single-page applicaties (SPA's) hebben toegang tot de volgende scopes met lage machtigingen:

- Azure AD Graph:

email,offline_access,openid,profile,User.Read - Microsoft Graph:

email,offline_access,openid,profile,User.Read,People.Read

- Azure AD Graph:

- Vertrouwelijke clients hebben toegang tot de volgende low privilege scopes als ze zijn uitgesloten van een All resources policy.

- Azure AD Graph:

email,offline_access,openid,profile,User.Read,User.Read.All,User.ReadBasic.All - Microsoft Graph:

email,offline_access,openid,profile,User.Read,User.Read.All,User.ReadBasic.All,People.Read,People.Read.All,GroupMember.Read.All,Member.Read.Hidden

- Azure AD Graph:

Nieuw gedrag voor voorwaardelijke toegang wanneer een ALL-resourcesbeleid een resourceuitsluiting heeft

De scopes die in de vorige sectie worden vermeld, worden nu geëvalueerd als maptoegang en toegewezen aan Azure AD Graph (resource: Windows Azure Active Directory, ID: 00000002-0000-0000-c000-000000000000) voor evaluatie van voorwaardelijke toegang.

Beleidsregels voor voorwaardelijke toegang die zijn gericht op alle beschikbare resources met een of meer resource-uitsluitingen, of beleidsregels die expliciet zijn gericht op Azure AD Graph, worden afgedwongen in gebruikersaanmeldingsstromen waarin de clienttoepassing alleen om deze scopes vraagt. Er is geen wijziging in gedrag wanneer toepassingen een aanvullende machtiging aanvragen buiten de hierboven vermelde machtigingen.

Zie Verbeterde afdwinging voor beleidsregels met resource-uitsluitingen voor hulp bij het beoordelen van de impact, het identificeren van betrokken toepassingen en het behouden van verouderd gedrag.

Note

De Azure AD Graph buitengebruikstelling heeft geen invloed op de Azure AD Graph-resource (Windows Azure Active Directory) die is geregistreerd in uw tenant.

Gebruikerservaring

In aanmeldingsstromen van gebruikers waarbij clienttoepassingen alleen de hierboven vermelde machtigingen aanvragen, kunnen gebruikers nu uitdagingen met voorwaardelijke toegang (zoals MFA of apparaatcompatibiliteit) tegenkomen. De exacte uitdaging is afhankelijk van de toegangscontroles die zijn geconfigureerd in uw beleid dat is gericht op alle resources (met of zonder resourceuitsluitingen) of beleidsregels die expliciet zijn gericht op Azure AD Graph.

In het volgende voorbeeld heeft de tenant een beleid voor voorwaardelijke toegang met de volgende details:

- Doelgericht op alle gebruikers en alle resources

- Resourceuitsluitingen voor een vertrouwelijke clienttoepassing en Exchange Online

- MFA is geconfigureerd als het toekenningsbeheer

Voorbeeldscenario's

| Voorbeeldscenario | Gebruikersimpact (vóór → na) | Evaluatie van voorwaardelijke toegang |

|---|---|---|

| Een gebruiker meldt zich aan bij Visual Studio Code desktopclient, die openid- en profielbereiken aanvraagt. |

Voor: Gebruiker wordt niet om MFA gevraagdnadat: Gebruiker wordt gevraagd om MFA |

Voorwaardelijke toegang wordt nu geëvalueerd met behulp van Windows Azure Active Directory als afdwingingsdoelgroep. |

Een gebruiker meldt zich aan met Azure CLI, die alleen User.Read aanvraagt. |

Voor: Gebruiker wordt niet om MFA gevraagdnadat: Gebruiker wordt gevraagd om MFA |

Voorwaardelijke toegang wordt nu geëvalueerd met behulp van Windows Azure Active Directory als afdwingingsdoelgroep. |

Een gebruiker meldt zich aan via een vertrouwelijke clienttoepassing (uitgesloten van het beleid) die alleen User.Read en People.Read aanvraagt. |

Voor: Gebruiker wordt niet om MFA gevraagdnadat: Gebruiker wordt gevraagd om MFA |

Voorwaardelijke toegang wordt nu geëvalueerd met behulp van Windows Azure Active Directory als afdwingingsdoelgroep. |

Er is geen wijziging in gedrag wanneer een clienttoepassing een bereik aanvraagt buiten de eerder vermelde bereiken, zoals wordt geïllustreerd in de volgende voorbeelden.

Voorbeeldscenario's

| Voorbeeldscenario | Gebruikersimpact | Evaluatie van voorwaardelijke toegang |

|---|---|---|

Een gebruiker meldt zich aan bij een vertrouwelijke clienttoepassing (uitgesloten van het beleid) die offline_access en SharePoint toegang aanvraagt (Files.Read). |

Geen verandering in gedrag | Voorwaardelijke toegang wordt nog steeds afgedwongen op basis van de SharePoint resource. |

Een gebruiker meldt zich aan bij de OneDrive bureaubladsynchronisatieclient. OneDrive vraagt om offline_access en Exchange Online toegang (Mail.Read). |

Geen verandering in gedrag | Voorwaardelijke toegang wordt niet afgedwongen omdat Exchange Online wordt uitgesloten van het beleid. |

De meeste toepassingen vragen om machtigingen buiten de eerder genoemde toegangsbereiken en vallen al onder de handhaving van voorwaardelijke toegang, tenzij de toepassing expliciet is uitgesloten van het beleid. In dergelijke gevallen is er geen wijziging in het gedrag.

Aangepaste toepassingen die opzettelijk zijn ontworpen om alleen de eerder vermelde bereiken aan te vragen en die niet zijn ontworpen voor het afhandelen van problemen met voorwaardelijke toegang, moeten mogelijk worden bijgewerkt, zodat ze problemen met voorwaardelijke toegang kunnen afhandelen. Raadpleeg de Microsoft richtlijnen voor ontwikkelaars voor voorwaardelijke toegang voor implementatiedetails.

Toepassingen identificeren die worden beïnvloed door de wijziging in de handhaving van beperkte bevoegdheden.

Toepassingen kunnen vooraf worden geautoriseerd om slechts een of meer van de eerder vermelde toegangsrechten te verzoeken. Gebruik de volgende opties om betrokken toepassingen te identificeren.

Gebruik het volgende PowerShell-script om alle applicaties in uw tenant weer te geven die vooraf zijn geautoriseerd om alleen een of meer van de scopes aan te vragen die door deze wijziging worden beïnvloed.

Note

Toepassingen kunnen dynamisch aanvullende bereiken aanvragen (met beheerderstoestemming). Met dit script worden dergelijke toepassingen niet geïdentificeerd.

# ==============================

# Inventory of apps whose delegated consent grants include ONLY

# the OIDC scopes + specific directory scopes listed below.

#

# Enhancements incorporated:

# - Supported both PowerShell 5.1 and 7.x

# - Add user sign-in count (last 7 days) per app

#

# Output:

# - ServicePrincipalObjectId (oauth2PermissionGrants.clientId = SP object id)

# - AppId

# - AppDisplayName

# - AppOwnerOrganizationId (for classification)

# - Scopes (union of delegated scopes granted)

# - UserSigninsLast7Days (Successful + Failed)

# ==============================

$TenantId = Read-Host "Enter your Microsoft Entra tenant ID (GUID)"

$BaselineScopes = @(

"openid", "profile", "email", "offline_access",

"User.Read", "User.Read.All", "User.ReadBasic.All",

"People.Read", "People.Read.All",

"GroupMember.Read.All", "Member.Read.Hidden"

)

Disconnect-MgGraph -ErrorAction SilentlyContinue

Connect-MgGraph -TenantId $TenantId -Scopes @(

"DelegatedPermissionGrant.Read.All",

"Directory.Read.All",

"Reports.Read.All"

)

# ------------------------------

# Pull oauth2PermissionGrants (paging)

# ------------------------------

$uri = "https://graph.microsoft.com/beta/oauth2PermissionGrants?`$select=clientId,scope,consentType"

$grants = @()

while ($uri) {

$resp = Invoke-MgGraphRequest -Method GET -Uri $uri

$grants += $resp.value

$uri = $resp.'@odata.nextLink'

}

# ------------------------------

# Build baseline-only candidate set (Jun: HashSet per clientId)

# ------------------------------

$scopesByClient = @{} # key: clientId (SP objectId), value: HashSet[string] (case-insensitive)

foreach ($g in $grants) {

$cid = $g.clientId.ToString().Trim()

if (-not $cid) { continue }

if (-not $scopesByClient.ContainsKey($cid)) {

$scopesByClient[$cid] = [System.Collections.Generic.HashSet[string]]::new(

[System.StringComparer]::OrdinalIgnoreCase

)

}

foreach ($s in ($g.scope -split '\s+')) {

if ($s -and $s.Trim().Length -gt 0) {

[void]$scopesByClient[$cid].Add($s.Trim())

}

}

}

$candidates = foreach ($cid in $scopesByClient.Keys) {

$scopes = $scopesByClient[$cid]

if ($scopes.Count -le 0) { continue }

$outside = $scopes | Where-Object { $_ -notin $BaselineScopes }

if ($outside.Count -eq 0) {

[PSCustomObject]@{

ServicePrincipalObjectId = $cid

Scopes = ($scopes -join ' ')

}

}

}

# ------------------------------

# Pull per-app sign-in summary for last 7 days (Graph REST via Invoke-MgGraphRequest)

# Endpoint: GET /beta/reports/getAzureADApplicationSignInSummary(period='D7')

# In this API output, 'id' corresponds to the appId (clientId)

# ------------------------------

$signInSummary = @()

$signInUri = "https://graph.microsoft.com/beta/reports/getAzureADApplicationSignInSummary(period='D7')"

while ($signInUri) {

$resp = Invoke-MgGraphRequest -Method GET -Uri $signInUri

if ($resp -and $resp.value) {

$signInSummary += $resp.value

}

# Paging (if present)

$signInUri = $resp.'@odata.nextLink'

}

# appId -> total sign-ins (7d)

$signInCountByAppId = @{}

foreach ($s in $signInSummary) {

$appId = $s.id

if (-not $appId) { continue }

# PS5.1-safe null handling

$success = 0

$failed = 0

if ($null -ne $s.successfulSignInCount) { $success = [int]$s.successfulSignInCount }

if ($null -ne $s.failedSignInCount) { $failed = [int]$s.failedSignInCount }

$signInCountByAppId[$appId] = $success + $failed

}

$resultsTenantOwned = @()

$resultsNotTenantOwned = @()

# ------------------------------

# Filter to tenant-owned or external apps; enrich with appId/displayName + sign-in counts

# ------------------------------

foreach ($c in $candidates) {

try {

$spUri = "https://graph.microsoft.com/beta/servicePrincipals/$($c.ServicePrincipalObjectId)?`$select=id,appId,displayName,appOwnerOrganizationId"

$sp = Invoke-MgGraphRequest -Method GET -Uri $spUri

$signinCount7d = 0

if ($sp.appId -and $signInCountByAppId.ContainsKey($sp.appId)) {

$signinCount7d = $signInCountByAppId[$sp.appId]

}

$row = [PSCustomObject]@{

ServicePrincipalObjectId = $c.ServicePrincipalObjectId

AppId = $sp.appId

AppDisplayName = $sp.displayName

AppOwnerOrganizationId = $sp.appOwnerOrganizationId

Scopes = $c.Scopes

UserSigninsLast7Days = $signinCount7d

}

if ($sp.appOwnerOrganizationId -eq $TenantId) {

$resultsTenantOwned += $row

}

else {

$resultsNotTenantOwned += $row

}

}

catch {

# Ignore non-enumerable / missing service principals

}

}

# ------------------------------

# Output

# ------------------------------

'=== Tenant-owned apps whose delegated consent grants include ONLY baseline scopes + user sign-ins (last 7 days) ==='

$resultsTenantOwned |

Sort-Object UserSigninsLast7Days -Descending |

Format-Table -AutoSize

'=== External apps whose delegated consent grants include ONLY baseline scopes + user sign-ins (last 7 days) ==='

$resultsNotTenantOwned |

Sort-Object UserSigninsLast7Days -Descending |

Format-Table -AutoSize

Directory-informatie beveiligen

Note

De volgende sectie is van toepassing totdat de uitrol van de wijziging voor afdwingen van een beperkt bevoegdheidsgebied is voltooid.

Als het aanbevolen basislijn-MFA-beleid zonder resourceuitsluitingen vanwege zakelijke redenen niet kan worden geconfigureerd en het beveiligingsbeleid van uw organisatie directory-gerelateerde bereiken met lage bevoegdheden moet gebruiken (User.Read, User.Read.All, User.ReadBasic.All, People.Read, People.Read.All, GroupMember.Read.All, Member.Read.Hidden), maak dan een afzonderlijk Conditional Access-beleid gericht op Windows Azure Active Directory (00000002-0000-0000-c000-000000000000). Windows Azure Active Directory (ook wel Azure AD Graph genoemd) is een resource die gegevens vertegenwoordigt die zijn opgeslagen in de directory, zoals gebruikers, groepen en toepassingen. De Windows Azure Active Directory-resource is opgenomen in All resources, maar kan afzonderlijk worden gericht op beleid voor voorwaardelijke toegang met behulp van de volgende stappen:

- Meld u aan bij de Microsoft Entra-beheercentrum als beheerder van de Attribute-definitiebeheerder en Toedeeltoewijzingsbeheerder.

- Blader naar Entra ID>Aangepaste beveiligingskenmerken.

- Maak een nieuwe kenmerkset en kenmerkdefinitie. Zie Toevoegen of deactiveren van aangepaste beveiligingskenmerkdefinities in Microsoft Entra ID voor meer informatie.

- Blader naar Entra ID>Enterprise apps.

- Verwijder het toepassingstypefilter en zoek naar toepassings-id die begint met 00000002-0000-0000-c000-000000000000.

- Selecteer Windows Azure Active Directory>Aangepaste beveiligingskenmerken>Toewijzing toevoegen.

- Selecteer de kenmerkset en kenmerkwaarde die u wilt gebruiken in het beleid.

- Blader naar Entra ID>Conditionele toegang>Policies.

- Een bestaand beleid maken of wijzigen.

- Selecteer onder Doelresources>Resources (voorheen cloud-apps)>Opnemen>Resources selecteren> en filter bewerken.

- Pas het filter aan om de kenmerkenset en definitie van eerder op te nemen.

- Selecteer onder Toegangsbeheer>Verlenen, Toegang verlenen, vereis Verificatiesterkte, selecteer Meervoudige verificatie en vervolgens Selecteren.

- Controleer uw instellingen en stel Beleid inschakelen in op Alleen rapporteren.

- Selecteer Maken om uw beleid in te schakelen.

Note

Configureer dit beleid zoals beschreven in de bovenstaande richtlijnen. Eventuele afwijkingen in het opstellen van het beleid zoals beschreven (zoals het definiëren van resourceuitsluitingen) kunnen ertoe leiden dat lage machtigingen worden uitgesloten en dat het beleid niet naar behoren wordt toegepast.

Alle internetbronnen met Global Secure Access

Met de optie Alle internetresources met globale beveiligde toegang kunnen beheerders zich richten op het internettoegangsprofiel vanuit Microsoft Entra Internettoegang.

Met deze profielen in Global Secure Access kunnen beheerders bepalen en bepalen hoe verkeer wordt gerouteerd via Microsoft Entra Internettoegang en Microsoft Entra Privétoegang. Profielen voor het doorsturen van verkeer kunnen worden toegewezen aan apparaten en externe netwerken. Zie het artikel Hoe u beleid voor voorwaardelijke toegang toepast op het Microsoft 365 verkeersprofiel voor een voorbeeld van het toepassen van beleid voor voorwaardelijke toegang op deze verkeersprofielen.

Zie het artikel Global Secure Access Traffic Forwarding-profielen voor meer informatie over deze profielen.

Alle agentmiddelen (Preview)

Door een beleid voor voorwaardelijke toegang toe te passen op alle agentbronnen, wordt het beleid afgedwongen voor alle tokenaanvragen voor blauwdrukprinciplen van agents en agentidentiteiten.

Gebruikersacties

Gebruikersacties zijn taken die een gebruiker uitvoert. Voorwaardelijke toegang ondersteunt twee gebruikersacties:

- Beveiligingsgegevens registreren: met deze gebruikersactie kunnen beleidsregels voor voorwaardelijke toegang regels afdwingen wanneer gebruikers hun beveiligingsgegevens proberen te registreren. Zie Gecombineerde registratie van beveiligingsgegevens voor meer informatie.

Note

Als beheerders een beleid toepassen dat is gericht op gebruikersacties voor het registreren van beveiligingsgegevens en het gebruikersaccount een gastaccount is van een Microsoft persoonlijk account (MSA), vereist de instelling 'Multifactorauthenticatie vereisen' dat de MSA-gebruiker beveiligingsgegevens registreert bij de organisatie. Als de gastgebruiker afkomstig is van een andere provider, zoals Google, wordt de toegang geblokkeerd.

-

Apparaten registreren of aanmelden: met deze gebruikersactie kunnen beheerders beleid voor voorwaardelijke toegang afdwingen wanneer gebruikers apparaten registreren of aanmelden aan Microsoft Entra ID. Hiermee kunnen beheerders meervoudige verificatie configureren voor het registreren of samenvoegen van apparaten met meer granulariteit dan een tenantbreed beleid. Er zijn drie belangrijke overwegingen met deze gebruikersactie:

-

Require multifactor authenticationenRequire auth strengthzijn de enige beschikbare toegangscontroles voor deze gebruikersactie en alle andere zijn uitgeschakeld. Deze beperking voorkomt conflicten met toegangscontroles die afhankelijk zijn van Microsoft Entra apparaatregistratie of die niet van toepassing zijn op Microsoft Entra apparaatregistratie.- Windows Hello voor Bedrijven en apparaatgebonden wachtwoordsleutels worden niet ondersteund omdat voor deze scenario's het apparaat al moet worden geregistreerd.

-

Client apps,Filters for devicesenDevice statevoorwaarden zijn niet beschikbaar voor deze gebruikersactie omdat ze afhankelijk zijn van Microsoft Entra apparaatregistratie om beleid voor voorwaardelijke toegang af te dwingen.

-

Warning

Als een beleid voor voorwaardelijke toegang is geconfigureerd met de Apparaten registreren of koppelen gebruikersactie, stelt u Entra ID>Devices>>> - Require Multifactor Authentication to register or join devices with Microsoft Entra to No. Anders worden de beleidsregels voor voorwaardelijke toegang met deze gebruikersactie niet correct afgedwongen. Meer informatie over deze apparaatinstelling vindt u in Apparaatinstellingen configureren.

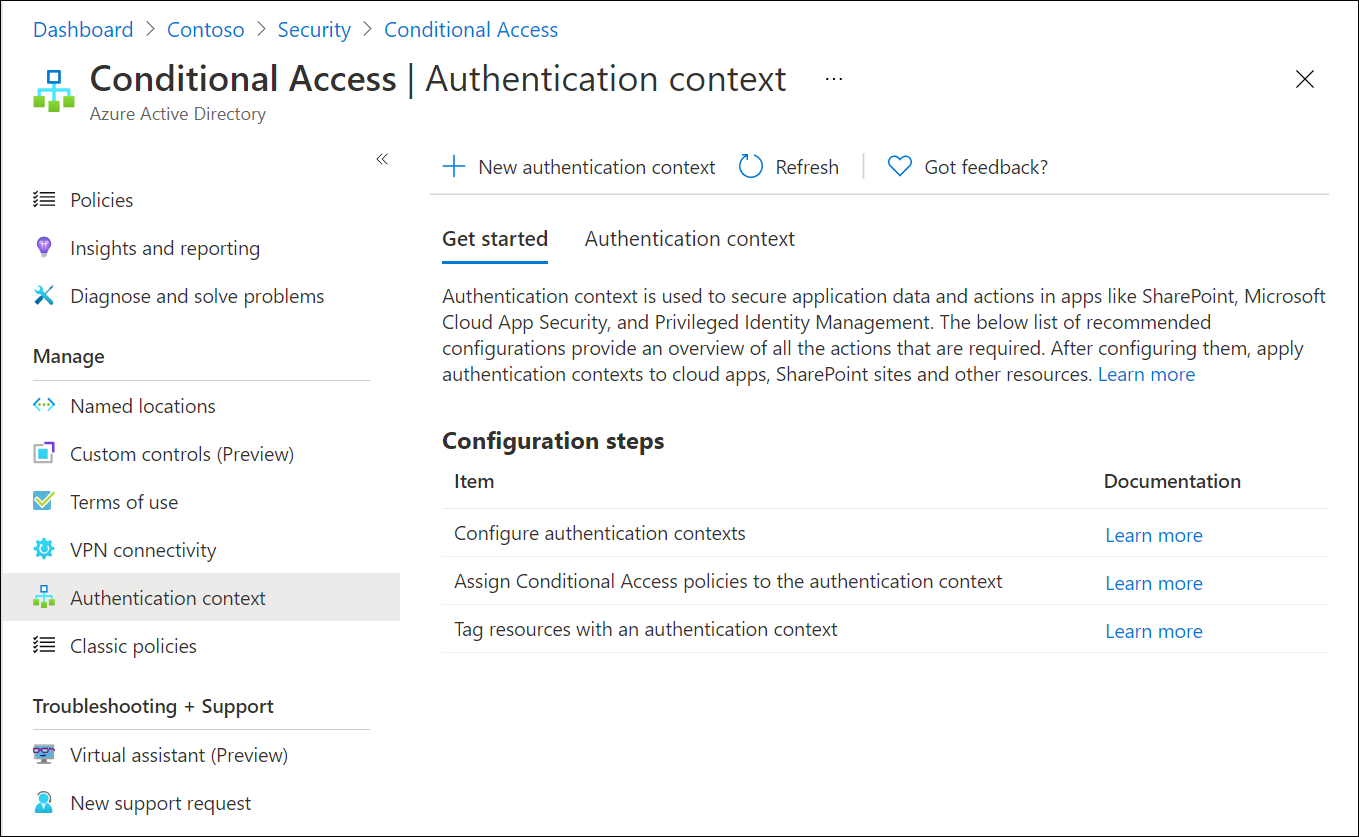

Verificatiecontext

Verificatiecontext beveiligt gegevens en acties in toepassingen. Deze toepassingen omvatten aangepaste toepassingen, LOB-toepassingen (Line-Of-Business), SharePoint of toepassingen die worden beveiligd door Microsoft Defender for Cloud Apps. Het kan ook worden gebruikt met Microsoft Entra Privileged Identity Management (PIM) om beleid voor voorwaardelijke toegang af te dwingen tijdens het activeren van rollen.

Een organisatie kan bijvoorbeeld bestanden opslaan in SharePoint sites zoals een lunchmenu of een geheim BBQ-sausrecept. Iedereen heeft mogelijk toegang tot de lunchmenusite, maar gebruikers die toegang hebben tot de geheime BBQ-sausreceptsite, moeten mogelijk een beheerd apparaat gebruiken en akkoord gaan met specifieke gebruiksvoorwaarden. Een beheerder die een bevoorrechte rol via PIM activeert, kan ook vereist zijn om meervoudige verificatie uit te voeren of een compatibel apparaat te gebruiken.

De context voor verificatie werkt met gebruikers of workload-identiteiten, maar niet binnen hetzelfde beleid voor voorwaardelijke toegang.

Verificatiecontexten configureren

Beheer verificatiecontexten door naar Entra ID>Conditional Access>Authentication context te gaan.

Selecteer Nieuwe verificatiecontext om een verificatiecontextdefinitie te maken. Organisaties kunnen maximaal 99 verificatiecontextdefinities (c1-c99) maken. Configureer deze kenmerken:

- Display name is de naam die wordt gebruikt om de verificatiecontext te identificeren in Microsoft Entra ID en in toepassingen die verificatiecontexten gebruiken. Gebruik namen die kunnen worden gebruikt voor resources, zoals vertrouwde apparaten, om het aantal benodigde verificatiecontexten te verminderen. Een beperkte set vermindert het aantal omleidingen en zorgt voor een betere gebruikerservaring van begin tot eind.

- Beschrijving bevat meer informatie over het beleid. Deze informatie wordt gebruikt door beheerders en beheerders die verificatiecontexten toepassen op resources.

- Het selectievakje Publiceren naar apps , indien geselecteerd, kondigt de verificatiecontext aan apps aan en maakt deze beschikbaar om te worden toegewezen. Als deze optie niet is geselecteerd, is de verificatiecontext niet beschikbaar voor downstream-resources.

- ID is alleen-lezen en wordt gebruikt in tokens en apps voor contextdefinities voor authenticatie die specifiek zijn voor aanvragen. Hier vermeld voor troubleshooting en gebruiksscenario's bij ontwikkeling.

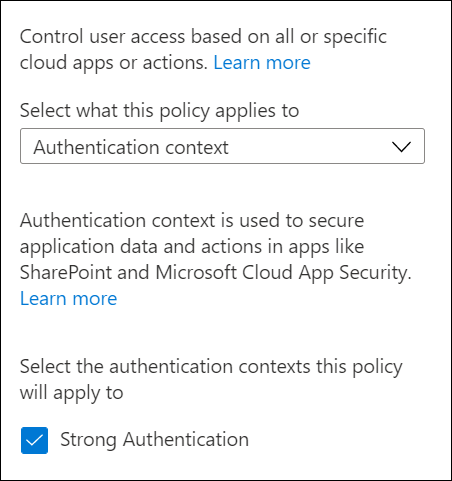

Toevoegen aan beleid voor voorwaardelijke toegang

Beheerders kunnen gepubliceerde verificatiecontexten selecteren in beleid voor voorwaardelijke toegang door naar toewijzingen>doelbronnen te gaan en verificatiecontext te selecteren in het menu Selecteren wat dit beleid van toepassing is .

Een verificatiecontext verwijderen

Voordat u een verificatiecontext verwijdert, moet u ervoor zorgen dat er geen toepassingen gebruik van maken. Anders wordt de toegang tot app-gegevens niet beveiligd. Bevestig dit door aanmeldingslogboeken te controleren voor gevallen waarin beleid voor voorwaardelijke toegang voor verificatiecontext wordt toegepast.

Als u een verificatiecontext wilt verwijderen, moet u ervoor zorgen dat er geen beleid voor voorwaardelijke toegang is toegewezen en dat deze niet gepubliceerd is naar apps. Dit voorkomt onbedoelde verwijdering van een verificatiecontext die nog steeds wordt gebruikt.

Bronnen labelen met verificatiecontexten

Zie de volgende artikelen voor meer informatie over het gebruik van verificatiecontexten.

- Vertrouwelijkheidslabels gebruiken om inhoud in Microsoft Teams, Microsoft 365 groepen en SharePoint sites te beveiligen

- Microsoft Defender for Cloud Apps

- Aangepaste toepassingen

- Privileged Identity Management - Voor activering is Microsoft Entra Voorwaardelijke toegang verificatiecontext vereist

Verwante inhoud

- Voorwaardelijke toegang: voorwaarden : informatie over het configureren van voorwaarden om uw beleid te verfijnen.

- Algemene beleidsregels voor voorwaardelijke toegang : algemene beleidssjablonen verkennen om snel aan de slag te gaan.

- Afhankelijkheden van clienttoepassingen : inzicht in hoe afhankelijkheden van invloed zijn op beleid voor voorwaardelijke toegang.