Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Zero Trust is een beveiligingsmodel dat ervan uitgaat dat elke aanvraag wordt geschonden en geverifieerd alsof deze afkomstig is van een niet-gecontroleerd netwerk. Ongeacht waar de aanvraag vandaan komt of welke resource deze heeft gebruikt, leert het Zero Trust-model ons dat we nooit vertrouwen, altijd verifiëren.

Als IT-architect of IT-implementator kunt u de resources voor evaluatie en het bijhouden van voortgang die in dit artikel worden genoemd gebruiken om de volgende resultaten te verkrijgen:

- Beoordeel de gereedheid van uw infrastructuur voor Zero Trust, inclusief het detecteren van de elementen die al aanwezig zijn of die eenvoudig kunnen worden versterkt of verbeterd.

- Houd de voortgang bij van de benodigde Zero Trust-beveiligingsverbeteringen in uw omgeving voor zowel zakelijke leiders als IT-afdelingen.

Resources voor het bijhouden van voortgang voor de implementatieframework-bedrijfsscenario's

De documentatieset zero Trust adoption framework helpt beveiligings- en technologieteams samen te werken met zakelijke leiders op Zero Trust door de volgende resultaten te leveren:

- Aanbevolen Zero Trust-doelstellingen voor leidinggevenden in organisaties.

- Een methodische en gefaseerde benadering voor het implementeren van een Zero Trust-architectuur.

- Een systematische manier om de voortgang van doelstellingen bij te houden, afgestemd op leidinggevenden.

- Een systematische manier om de voortgang van doelstellingen en hun taken bij te houden, afgestemd op IT-leads en -implementaties.

- Curatie van de meest relevante resources voor de acceptatie van Zero Trust:

- PowerPoint-dia's die klaar zijn om aan zakelijke leiders te presenteren.

- Excel-werkbladen om uw huidige status te beoordelen en de voortgang bij te houden.

- Richtlijnen voor technische implementatie en infographics voor gebruikers.

Ingebruiknamerichtlijnen voor Zero Trust raadt het bouwen van een Zero Trust-strategie en -architectuur aan via de volgende bedrijfsscenario's:

- Uw beveiligingspostuur snel moderniseren

- Extern en hybride werk beveiligen

- Gevoelige bedrijfsgegevens identificeren en beveiligen

- Bedrijfsschade voorkomen of verminderen door een inbreuk

- Voldoen aan wettelijke en nalevingsvereisten

Elk bedrijfsscenario begint met het bouwen van de bedrijfscase en beschrijft vervolgens hoe u de vereiste technische werkzaamheden doorloopt in elke levenscyclusfase (strategie, plan, gereed, adopteren en beheren).

Voor elk bedrijfsscenario kunt u de volgende resources voor het bijhouden van voortgang gebruiken.

Blauwdruk in één oogopslag voor Zero Trust

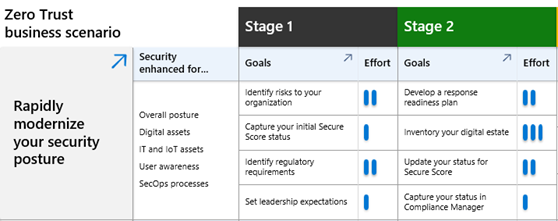

Faseraster van implementatiescenarioplan

Eenvoudig inzicht in de beveiligingsverbeteringen voor elk bedrijfsscenario en het inspanningsniveau voor de fasen en doelstellingen van de fase Plan .

Voor zakelijke scenarioprojectleiders, leidinggevenden en andere belanghebbenden.

Visio-bestand downloaden of PDF-bestand

Bedrijfsleidertracker voor Zero Trust

Zero Trust Adoption Tracker

Volg uw voortgang door de fasen en doelstellingen van de fase Plan .

Voor zakelijke scenarioprojectleiders, leidinggevenden en andere belanghebbenden.

PowerPoint-presentatie downloaden

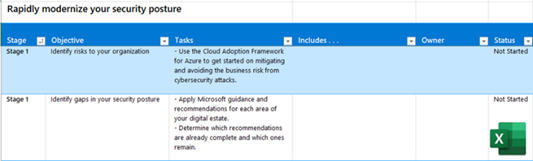

Implementeertracker voor Zero Trust

Bedrijfsscenariodoelstellingen en -taken

Wijs het eigendom toe en houd uw voortgang bij via de fasen, doelstellingen en taken van de fase Plan .

Voor zakelijke scenarioprojectleiders, IT-leads en IT-implementaties.

Dashboard in product voor Zero Trust

Zero Trust-initiatief in de Microsoft Defender-portal (mogelijk moet u zich aanmelden met een gebruikersaccount met microsoft Defender-portalbevoegdheden)

Zie ook Microsoft Security Exposure Management-initiatieven.

Bekijk de huidige status, metrische beveiligingsgegevens en aanbevelingen voor de bedrijfsscenario's van het implementatieframework.

Voor zakelijke scenarioprojectleiders, IT-leads en IT-implementaties.

Evaluatiebronnen

Gebruik deze evaluatiebronnen om te begrijpen waar uw organisatie zich in het Zero Trust-traject bevindt.

Microsoft Zero Trust Security Posture Assessment

Evalueer uw Zero Trust-beveiligingspostuur en vervaldatumniveau.

Voor it-afdelingsleiders en -implementers.

Microsoft Zero Trust Security Posture Assessment

Workshop voor Zero Trust Assessment-strategie

Evalueer uw Zero Trust-beveiligingspostuur en vervaldatumniveau.

Voor it-afdelingsleiders en -implementers.

Downloadbare Excel-werkmap op de downloadbare Excel-werkmap voor zero Trust Assessment-strategie op https://aka.ms/ztworkshop

Aanbevolen training

| Training | Inleiding tot Zero Trust |

|---|---|

| Gebruik deze module om inzicht te hebben in de Zero Trust-benadering en hoe deze de beveiligingsinfrastructuur binnen uw organisatie versterkt. |

| Training | Inleiding tot Zero Trust en best practice-frameworks |

|---|---|

| Gebruik deze module voor meer informatie over best practices die cyberbeveiligingsarchitecten gebruiken en enkele belangrijke best practice frameworks voor microsoft-cyberbeveiligingsmogelijkheden. U leert ook over het concept van Zero Trust en hoe u aan de slag gaat met Zero Trust in uw organisatie. |

Andere Zero Trust-resources

Gebruik andere Zero Trust-inhoud op basis van een documentatieset of de rollen in uw organisatie.

Documentatieset

Volg deze tabel voor de beste Zero Trust-documentatieset voor uw behoeften.

| Documentatieset | Helpt u... | Rollen |

|---|---|---|

| Acceptatieframework voor fase- en staprichtlijnen voor belangrijke bedrijfsoplossingen en -resultaten | Zero Trust-beveiliging van de C-suite toepassen op de IT-implementatie. | Beveiligingsarchitecten, IT-teams en projectmanagers |

| Concepten en implementatiedoelstellingen voor algemene implementatierichtlijnen voor technologiegebieden | Pas Zero Trust-beveiligingen toe die zijn afgestemd op technologiegebieden. | IT-teams en beveiligingspersoneel |

| Zero Trust voor kleine bedrijven | Pas Zero Trust-principes toe op klanten van kleine bedrijven. | Klanten en partners die werken met Microsoft 365 voor Bedrijven |

| Zero Trust Rapid Modernization Plan (RaMP) voor richtlijnen en controlelijsten voor projectmanagement voor eenvoudige overwinningen | Implementeer snel belangrijke lagen van Zero Trust-beveiliging. | Beveiligingsarchitecten en IT-implementers |

| Zero Trust-implementatieplan met Microsoft 365 voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op uw Microsoft 365-organisatie. | IT-teams en beveiligingspersoneel |

| Zero Trust voor Microsoft Copilots voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Microsoft Copilots. | IT-teams en beveiligingspersoneel |

| Zero Trust voor Azure-services voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Azure-workloads en -services. | IT-teams en beveiligingspersoneel |

| Partnerintegratie met Zero Trust voor ontwerprichtlijnen voor technologiegebieden en specialisaties | Zero Trust-beveiliging toepassen op microsoft-cloudoplossingen van partners. | Partnerontwikkelaars, IT-teams en beveiligingspersoneel |

| Ontwikkelen met behulp van Zero Trust-principes voor ontwerprichtlijnen en best practices voor het ontwikkelen van toepassingen | Zero Trust-beveiliging toepassen op uw toepassing. | Toepassingsontwikkelaars |

Uw rol

Volg deze tabel voor de beste documentatiesets voor uw rol in uw organisatie.

| Role | Documentatieset | Helpt u... |

|---|---|---|

| Beveiligingsarchitect IT-projectmanager IT-implementeerder |

Acceptatieframework voor fase- en staprichtlijnen voor belangrijke bedrijfsoplossingen en -resultaten | Zero Trust-beveiliging van de C-suite toepassen op de IT-implementatie. |

| Lid van een IT- of beveiligingsteam | Concepten en implementatiedoelstellingen voor algemene implementatierichtlijnen voor technologiegebieden | Pas Zero Trust-beveiligingen toe die zijn afgestemd op technologiegebieden. |

| Klant of partner voor Microsoft 365 voor Bedrijven | Zero Trust voor kleine bedrijven | Pas Zero Trust-principes toe op klanten van kleine bedrijven. |

| Beveiligingsarchitect IT-implementeerder |

Zero Trust Rapid Modernization Plan (RaMP) voor richtlijnen en controlelijsten voor projectmanagement voor eenvoudige overwinningen | Implementeer snel belangrijke lagen van Zero Trust-beveiliging. |

| Lid van een IT- of beveiligingsteam voor Microsoft 365 | Zero Trust-implementatieplan met Microsoft 365 voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen voor Microsoft 365 | Zero Trust-beveiliging toepassen op uw Microsoft 365-organisatie. |

| Lid van een IT- of beveiligingsteam voor Microsoft Copilots | Zero Trust voor Microsoft Copilots voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Microsoft Copilots. |

| Lid van een IT- of beveiligingsteam voor Azure-services | Zero Trust voor Azure-services voor stapsgewijze en gedetailleerde ontwerp- en implementatierichtlijnen | Zero Trust-beveiliging toepassen op Azure-workloads en -services. |

| Partnerontwikkelaar of lid van een IT- of beveiligingsteam | Partnerintegratie met Zero Trust voor ontwerprichtlijnen voor technologiegebieden en specialisaties | Zero Trust-beveiliging toepassen op microsoft-cloudoplossingen van partners. |

| Toepassingsontwikkelaar | Ontwikkelen met behulp van Zero Trust-principes voor ontwerprichtlijnen en best practices voor het ontwikkelen van toepassingen | Zero Trust-beveiliging toepassen op uw toepassing. |