Jak usługa Defender dla Chmury Apps pomaga chronić środowisko atlassian

Atlassian to platforma do współpracy online i tworzenia oprogramowania (w tym Confluence, Jira i Bitbucket). Oprócz zalet efektywnej współpracy w chmurze najbardziej krytyczne zasoby organizacji mogą być narażone na zagrożenia. Uwidocznione zasoby obejmują wpisy, zadania i pliki z potencjalnie poufnymi informacjami, współpracą i szczegółami partnerstwa oraz nie tylko. Zapobieganie ujawnieniu tych danych wymaga ciągłego monitorowania, aby zapobiec eksfiltrowaniu poufnych informacji przez złośliwych podmiotów lub osoby niejawne zabezpieczeń.

Połączenie ing Atlassian to Defender dla Chmury Apps zapewnia lepszy wgląd w działania użytkowników i zapewnia wykrywanie zagrożeń w przypadku nietypowego zachowania. Łącznik będzie obejmować wszystkich użytkowników w organizacji korzystających z platformy Atlassian i pokaże działania z aplikacji Confluence, Jira i określonych działań usługi Bitbucket.

Główne zagrożenia obejmują:

Naruszone konta i zagrożenia wewnętrzne

Niewystarczająca świadomość zabezpieczeń

Niezarządzane użycie własnego urządzenia (BYOD)

Kontrolowanie usługi Atlassian przy użyciu zasad

| Type | Nazwa/nazwisko |

|---|---|

| Wbudowane zasady wykrywania anomalii | Działanie z anonimowych adresów IP Aktywność z rzadko występującego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż Wiele nieudanych prób logowania Nietypowe działania administracyjne Nietypowe działania personifikowane |

| Zasady dotyczące działań | Utworzono dostosowane zasady przez działania atlassian. |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie mechanizmów kontroli ładu

Oprócz monitorowania potencjalnych zagrożeń można zastosować i zautomatyzować następujące akcje zarządzania usługi Atlassian w celu skorygowania wykrytych zagrożeń:

| Type | Akcja |

|---|---|

| Zarządzanie użytkownikami | Powiadamianie użytkownika o alercie (za pośrednictwem identyfikatora Entra firmy Microsoft) Wymagaj od użytkownika ponownego logowania (za pośrednictwem identyfikatora Entra firmy Microsoft) Wstrzymywanie użytkownika (za pośrednictwem identyfikatora Entra firmy Microsoft) |

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona usługi Atlassian w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi zabezpieczania i współpracy z użytkownikami zewnętrznymi oraz blokowania i ochrony pobierania poufnych danych do niezarządzanych lub ryzykownych urządzeń.

Zarządzanie stanem zabezpieczeń SaaS

Połączenie Atlassian, aby uzyskać zalecenia dotyczące stanu zabezpieczeń usługi Atlassian w wskaźniku bezpieczeństwa firmy Microsoft. Aby wyświetlić zalecenia dotyczące zabezpieczeń usługi Atlassian w wskaźniku bezpieczeństwa firmy Microsoft:

- Odśwież zasady, otwierając i zapisując poszczególne zasady w portalu Atlassian.

- W obszarze Wskaźnik bezpieczeństwa firmy Microsoft wybierz pozycję Zalecane akcje i filtruj według usługi Product = Atlassian.

Na przykład zalecenia dotyczące usługi Atlassian obejmują:

- Włączanie uwierzytelniania wieloskładnikowego

- Włączanie limitu czasu sesji dla użytkowników sieci Web

- Rozszerzanie wymagań dotyczących haseł

- Atlassian Mobile App Security

- Ochrona danych aplikacji

Aby uzyskać więcej informacji, zobacz:

Połączenie atlassian do aplikacji Microsoft Defender dla Chmury

Ta sekcja zawiera instrukcje dotyczące łączenia aplikacji Microsoft Defender dla Chmury z istniejącymi produktami Atlassian przy użyciu interfejsów API usługi App Połączenie or. To połączenie zapewnia wgląd i kontrolę nad użyciem usługi Atlassian w organizacji.

Uwaga

Łącznik będzie obejmować wszystkich użytkowników w organizacji korzystających z platformy Atlassian i pokaże działania z aplikacji Confluence, Jira i określonych działań usługi Bitbucket. Aby uzyskać więcej informacji na temat działań usługi Atlassian, zobacz Atlassian audit log activities (Działania dziennika inspekcji usługi Atlassian).

Wymagania wstępne

- Wymagany jest plan dostępu atlassian.

- Musisz być podpisany jako administrator organizacji w usłudze Atlassian.

Konfigurowanie usługi Atlassian

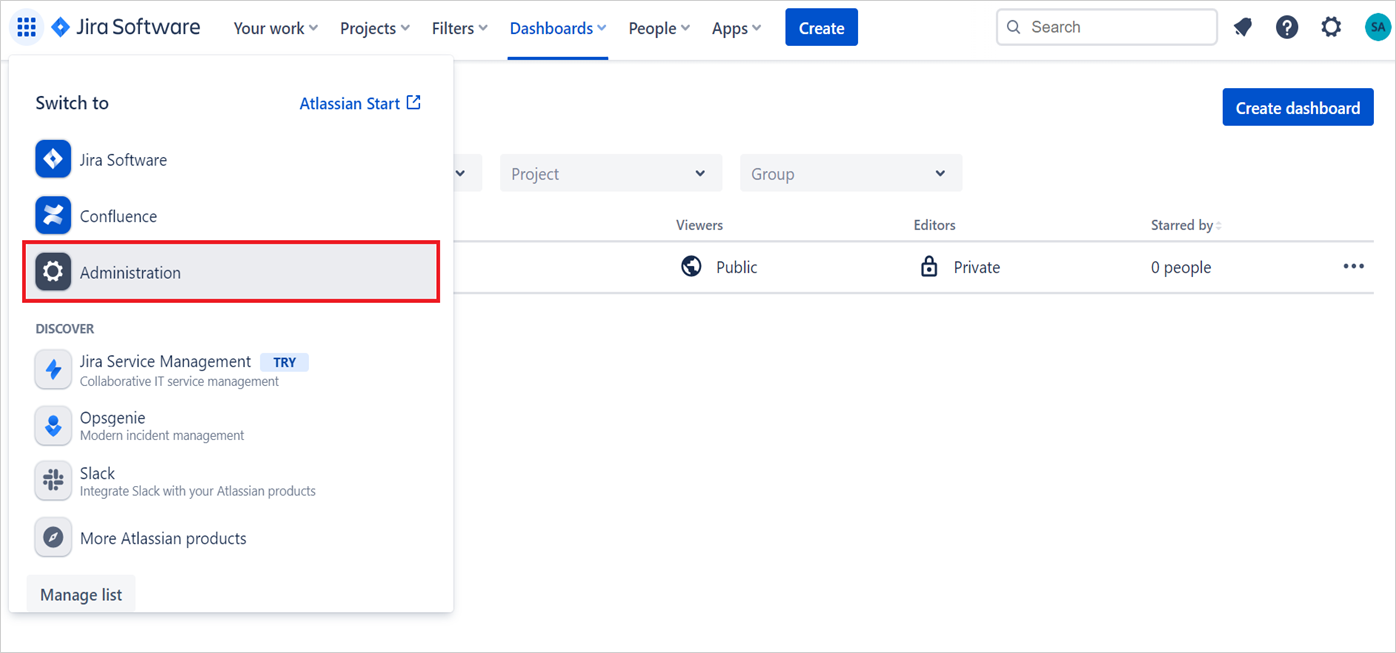

Zaloguj się do portalu usługi Atlassian Administracja przy użyciu konta administratora.

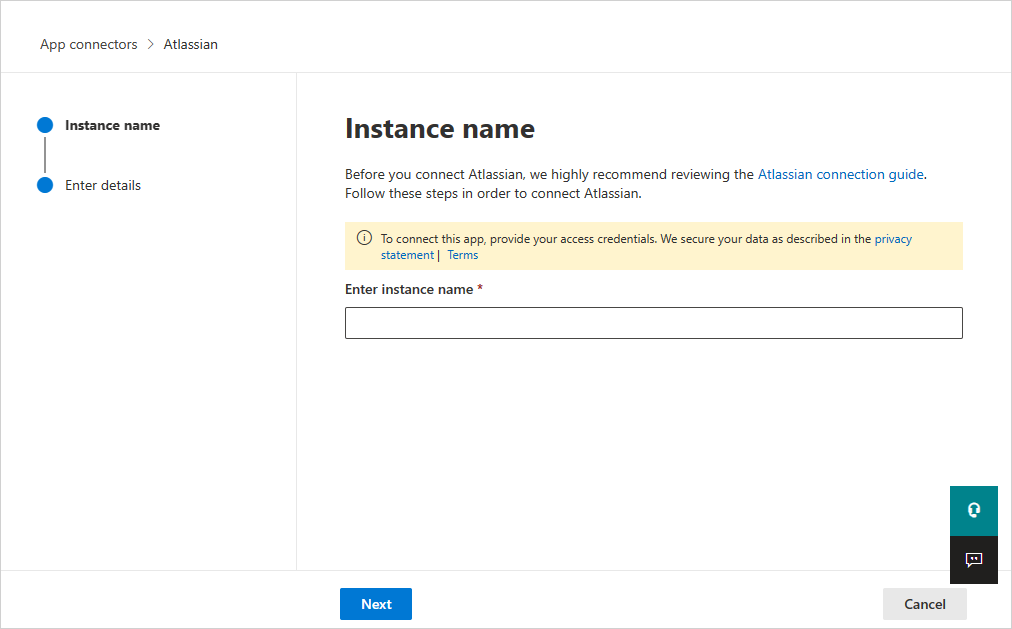

Przejdź do Ustawienia —> klucze interfejsu API, a następnie pozycję Utwórz klucz interfejsu API. (Dokumentacja usługi Atlassian dotycząca tworzenia kluczy interfejsu API można również znaleźć tutaj).

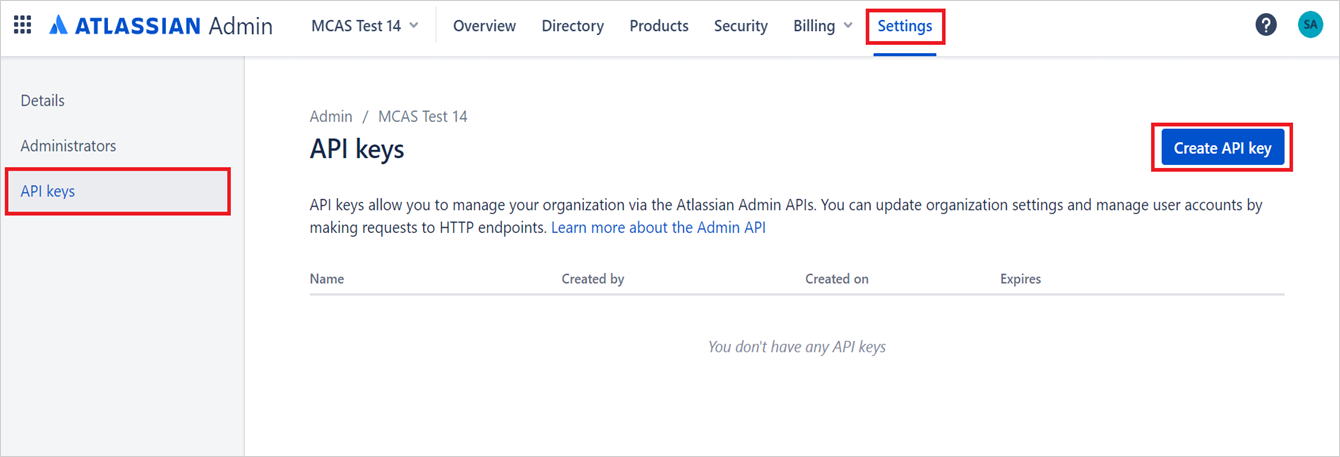

Nadaj następujące wartości kluczowi interfejsu API:

Nazwa: możesz podać dowolną nazwę. Zalecana nazwa to Microsoft Defender dla Chmury Apps, dzięki czemu można znać tę integrację.

Wygasa: ustaw datę wygaśnięcia jako jeden rok od daty utworzenia (jest to maksymalny czas wygaśnięcia usługi Atlassian dla daty wygaśnięcia).

Uwaga

Zgodnie z wymaganiami interfejsu API atlassian należy utworzyć co roku klucz interfejsu API dla tej integracji.

Po wybraniu pozycji Utwórz skopiuj identyfikator organizacji i klucz interfejsu API. Będziesz jej potrzebować później.

Uwaga

Zweryfikuj swoją domenę: aby zobaczyć użytkowników usługi Atlassian i ich działania w usłudze Defender dla Chmury Apps, musisz zweryfikować domenę. W usłudze Atlassian domeny służą do określania, które konta użytkowników mogą być zarządzane przez organizację. Użytkownicy i ich działania nie będą widoczne, jeśli ich domeny nie zostaną zweryfikowane w konfiguracji usługi Atlassian. Aby zweryfikować domeny w usłudze Atlassian, zobacz Weryfikowanie domeny do zarządzania kontami.

Konfigurowanie aplikacji Defender dla Chmury

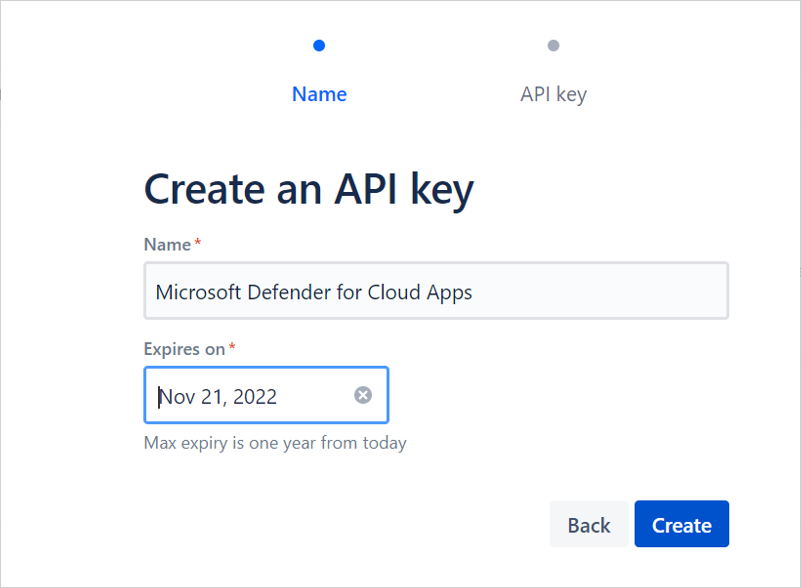

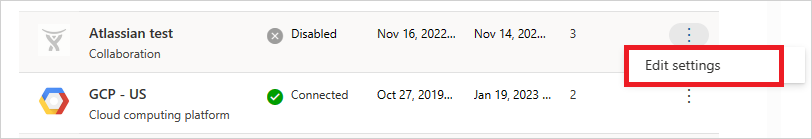

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors).

Na stronie Łącznik aplikacji s wybierz pozycję +Połączenie aplikację, a następnie pozycję Atlassian.

W następnym oknie nadaj wystąpieniu opisową nazwę, a następnie wybierz pozycję Dalej.

Na następnej stronie wprowadź wcześniej zapisany identyfikator organizacji i klucz interfejsu API.

Uwaga

- Pierwsze połączenie może potrwać do czterech godzin, aby wszyscy użytkownicy i ich działania.

- Wyświetlane działania to działania, które zostały wygenerowane od momentu połączenia łącznika.

- Działania z dziennika inspekcji "Atlassian Access" są pobierane przez aplikacje Defender dla Chmury. Inne działania nie są obecnie pobierane. Zobacz Dzienniki inspekcji produktów.

- Po oznaczeniu stanu łącznika jako Połączenie łącznik jest na żywo i działa.

Odwoływanie i odnawianie kluczy interfejsu API

Firma Microsoft zaleca używanie kluczy krótkotrwałych lub tokenów do łączenia aplikacji jako najlepszych rozwiązań w zakresie zabezpieczeń.

Zalecamy odświeżenie klucza interfejsu API atlassian co 6 miesięcy jako najlepsze rozwiązanie. Aby odświeżyć klucz, odwołaj istniejący klucz interfejsu API i wygeneruj nowy klucz.

Aby odwołać klucz interfejsu API, przejdź do pozycji admin.atlassian.com> Ustawienia> Klucze interfejsu API, określ klucz interfejsu API używany do integracji i wybierz pozycję Odwołaj.

Utwórz ponownie klucz interfejsu API w portalu administracyjnym atlassian, wykonując kroki opisane powyżej.

Następnie przejdź do strony Połączenie or aplikacji w witrynie Microsoft Defender Portal i edytuj łącznik:

Wprowadź nowy wygenerowany nowy klucz interfejsu API i wybierz pozycję Połączenie Atlassian.

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors). Upewnij się, że stan połączonej Połączenie or aplikacji jest Połączenie.

Uwaga

Domyślnie klucz interfejsu API jest ważny przez 1 rok i wygasa automatycznie po roku.

Powiązana zawartość

Wykrywanie zagrożeń w chmurze, kont zagrożonych i złośliwych testerów

Używanie dziennika inspekcji działań na potrzeby badań kryminalistycznych

Limity szybkości i ograniczenia

Limity szybkości obejmują 1000 żądań na minutę (na wystąpienie klucza/łącznika interfejsu API).

Aby uzyskać więcej informacji na temat ograniczenia interfejsu API usługi Atlassian, zobacz Interfejsy API REST administratora usługi Atlassian.

Ograniczenia obejmują:

Działania będą wyświetlane w usłudze Defender dla Chmury Apps tylko dla użytkowników z zweryfikowaną domeną.

Klucz interfejsu API ma maksymalny okres wygaśnięcia wynoszący jeden rok. Po upływie jednego roku należy utworzyć inny klucz interfejsu API z portalu usługi Atlassian Administracja i zastąpić go starym kluczem interfejsu API w konsoli usługi Defender dla Chmury Apps.

Nie będzie można zobaczyć w usłudze Defender dla Chmury Apps niezależnie od tego, czy użytkownik jest administratorem, czy nie.

Działania systemowe są wyświetlane z nazwą konta systemu wewnętrznego Atlassian.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.