Co nowego w usłudze Microsoft Defender for Cloud Apps

Dotyczy: Microsoft Defender dla Chmury Apps

Ten artykuł jest często aktualizowany, aby poinformować o nowościach w najnowszej wersji usługi Microsoft Defender dla Chmury Apps.

Aby uzyskać więcej informacji na temat nowości w innych produktach usługi Microsoft Defender, zobacz:

- Co nowego w usłudze Microsoft Defender XDR

- Co nowego na platformie Ochrona punktu końcowego w usłudze Microsoft Defender

- Co nowego w usłudze Microsoft Defender for Identity

Aby uzyskać informacje o wcześniejszych wersjach, zobacz Archiwum poprzednich aktualizacji dla aplikacji Microsoft Defender dla Chmury.

Wrzesień 2024 r.

Wymuszanie przeglądarki Edge w przeglądarce podczas uzyskiwania dostępu do aplikacji biznesowych

Administratorzy, którzy rozumieją możliwości ochrony przeglądarki Edge, mogą teraz wymagać od użytkowników korzystania z przeglądarki Edge podczas uzyskiwania dostępu do zasobów firmy.

Podstawowym powodem jest bezpieczeństwo, ponieważ bariera obejścia mechanizmów kontroli sesji przy użyciu przeglądarki Edge jest znacznie wyższa niż w przypadku technologii zwrotnego serwera proxy.

Aby uzyskać więcej informacji, zobacz: Wymuszanie ochrony przeglądarki Microsoft Edge podczas uzyskiwania dostępu do aplikacji biznesowych

Łączenie muralu z aplikacjami Defender dla Chmury (wersja zapoznawcza)

usługa Defender dla Chmury Apps obsługuje teraz połączenia z Konta muralu korzystające z interfejsów API łącznika aplikacji, co zapewnia wgląd w korzystanie z muralu w organizacji i kontrolę nad jego użyciem.

Aby uzyskać więcej informacji, zobacz:

- Jak Defender dla Chmury Apps pomaga chronić środowisko muralowe

- Łączenie aplikacji w celu uzyskania widoczności i kontroli za pomocą aplikacji Microsoft Defender dla Chmury

- Centrum pomocy muralowej

Usuwanie możliwości poczty e-mail użytkowników końcowych dotyczących zablokowanych akcji

Od 1 października 2024 r. wycofamy funkcję, która powiadamia użytkowników końcowych za pośrednictwem poczty e-mail, gdy ich akcja zostanie zablokowana przez zasady sesji.

Ta opcja gwarantuje, że jeśli akcja użytkownika zostanie zablokowana, otrzyma zarówno wiadomość przeglądarki, jak i powiadomienie e-mail.

Administratorzy nie mogą już konfigurować tego ustawienia podczas tworzenia nowych zasad sesji.

Istniejące zasady sesji z tym ustawieniem nie będą wyzwalać powiadomień e-mail dla użytkowników końcowych po wystąpieniu akcji bloku.

Użytkownicy końcowi będą nadal otrzymywać wiadomość bloku bezpośrednio za pośrednictwem przeglądarki i przestaną otrzymywać powiadomienia o blokadzie za pośrednictwem poczty e-mail.

Zrzut ekranu przedstawiający opcję powiadamiania użytkownika końcowego pocztą e-mail:

Sierpień 2024 r.

Dokumentacja zreorganizowania aplikacji Defender dla Chmury

Zreorganizowaliśmy dokumentację Microsoft Defender dla Chmury Apps, aby wyróżnić główne filary produktów i przypadki użycia oraz dostosować się do ogólnej dokumentacji usługi Microsoft Defender.

Skorzystaj z mechanizmów opinii w górnej i dolnej części każdej strony dokumentacji, aby wysłać do nas komentarze dotyczące dokumentacji aplikacji Defender dla Chmury.

Eksportowanie dzienników aktywności na dużą skalę (wersja zapoznawcza)

Nowe środowisko użytkownika przeznaczone do udostępniania użytkownikom opcji eksportowania ze strony "dziennika aktywności" do sześciu miesięcy kopii zapasowej lub maksymalnie 100 000 zdarzeń.

Wyniki można filtrować przy użyciu zakresu czasu i różnych innych filtrów, a nawet ukrywać działania prywatne.

Aby uzyskać więcej informacji, zobacz Eksportowanie działań sześć miesięcy wstecz

Lipiec 2024 r.

Konfigurowanie i osadzanie niestandardowego adresu URL pomocy technicznej na stronach blokuj (wersja zapoznawcza)

Dostosuj środowisko blokowania Microsoft Defender dla Chmury Apps (MDA) dla aplikacji, które są blokowane przy użyciu rozwiązania Cloud Discovery.

Niestandardowy adres URL przekierowania można skonfigurować na stronach blokowych

- Aby edukować i przekierowywać użytkowników końcowych do organizacji akceptowalnych zasad użytkowania

- Aby pokierować użytkownikami końcowymi na kroki, które należy wykonać, aby zabezpieczyć wyjątek dla bloku

Aby uzyskać więcej informacji, zobacz Configure custom URL for MDA block pages (Konfigurowanie niestandardowego adresu URL dla stron blokowych usługi MDA)

Ochrona w przeglądarce dla użytkowników systemu macOS i nowo obsługiwanych zasad (wersja zapoznawcza)

Użytkownicy przeglądarki Edge z systemu macOS z zakresu zasad sesji są teraz chronieni za pomocą ochrony w przeglądarce.

Następujące zasady sesji są teraz obsługiwane:

- Blokowanie i monitorowanie przekazywania poufnych plików

- Blokuj i monitoruj wklejanie

- Blokowanie i monitorowanie przekazywania złośliwego oprogramowania

- Blokowanie i monitorowanie pobierania złośliwego oprogramowania

Zobacz Ochrona w przeglądarce.

Ochrona w przeglądarce jest obsługiwana w przypadku ostatnich 2 stabilnych wersji przeglądarki Edge (na przykład jeśli najnowsza przeglądarka Edge to 126, ochrona w przeglądarce działa w wersji 126 i 125).

Zobacz Wersje przeglądarki Microsoft Edge.

Czerwiec 2024 r.

Automatyczne przekierowywanie klasycznego portalu aplikacji Defender dla Chmury — ogólna dostępność

Klasyczne środowisko i funkcje portalu Microsoft Defender dla Chmury Apps zostały zbieżne z portalem XDR usługi Microsoft Defender. Od czerwca 2024 r. wszyscy klienci korzystający z klasycznego portalu Defender dla Chmury Apps są automatycznie przekierowywani do usługi Microsoft Defender XDR bez możliwości powrotu do klasycznego portalu.

Aby uzyskać więcej informacji, zobacz Microsoft Defender dla Chmury Apps in Microsoft Defender XDR (Aplikacje Microsoft Defender dla Chmury w usłudze Microsoft Defender XDR).

Aplikacje Microsoft Entra ID są automatycznie dołączane do kontroli aplikacji dostępu warunkowego (wersja zapoznawcza)

Teraz, gdy tworzysz zasady dostępu lub sesji za pomocą kontroli aplikacji dostępu warunkowego, aplikacje Microsoft Entra ID są automatycznie dołączane i dostępne do użycia w zasadach.

Podczas tworzenia zasad dostępu i sesji wybierz aplikacje, filtrując pod kątem automatycznego dołączania usługi Azure AD, dla aplikacji Microsoft Entra ID lub ręcznego dołączania w przypadku aplikacji dostawcy tożsamości innych niż Microsoft.

Na przykład:

Dodatkowe kroki dotyczące używania kontroli dostępu warunkowego aplikacji nadal obejmują:

- Tworzenie zasad dostępu warunkowego identyfikatora entra firmy Microsoft dla aplikacji, które chcesz kontrolować za pomocą kontroli aplikacji dostępu warunkowego Defender dla Chmury Apps.

- Ręczne kroki dołączania aplikacji innych niż Microsoft IdP, w tym konfigurowania dostawcy tożsamości do pracy z aplikacjami Defender dla Chmury.

Aby uzyskać więcej informacji, zobacz:

- Ochrona aplikacji za pomocą kontroli dostępu warunkowego aplikacji Microsoft Defender dla Chmury Apps

- Przepływ procesu kontroli dostępu warunkowego aplikacji

- Tworzenie zasad dostępu

- Tworzenie zasad sesji

odnajdywanie aplikacji Defender dla Chmury w systemie macOS (wersja zapoznawcza)

usługa Defender dla Chmury Apps obsługuje teraz odnajdywanie aplikacji w chmurze na urządzeniach z systemem macOS wraz z integracją Ochrona punktu końcowego w usłudze Microsoft Defender. Defender dla Chmury Apps i Defender for Endpoint razem zapewniają bezproblemową widoczność i kontrolę it w tle.

Wraz z tym ulepszeniem nazwa opcji Użytkownicy punktu końcowego systemu Win10 na stronie rozwiązania Cloud Discovery została zmieniona na Punkty końcowe zarządzane przez usługę Defender.

Aby uzyskać więcej informacji, zobacz:

- Integrowanie Ochrona punktu końcowego w usłudze Microsoft Defender z aplikacjami Microsoft Defender dla Chmury

- Badanie aplikacji odkrytych przez Ochronę punktu końcowego w usłudze Microsoft Defender

Usługa AKS obsługiwana w przypadku automatycznego zbierania dzienników (wersja zapoznawcza)

Moduł zbierający dzienniki usługi Microsoft Defender dla Chmury Apps obsługuje terazUsługa Azure Kubernetes Service (AKS), gdy typ odbiorcy to Syslog-tls, i można skonfigurować automatyczne zbieranie dzienników w usłudze AKS na potrzeby ciągłego raportowania za pomocą usługi Defender dla Chmury Apps.

Aby uzyskać więcej informacji, zobacz Konfigurowanie automatycznego przekazywania dzienników przy użyciu platformy Docker w usłudze Azure Kubernetes Service (AKS).

Nowa kontrola aplikacji dostępu warunkowego/wbudowane dane dla zaawansowanej tabeli wyszukiwania zagrożeń w usłudze CloudAppEvents

użytkownicy usługi Defender dla Chmury Apps, którzy korzystają z zaawansowanego wyszukiwania zagrożeń w portalu usługi Microsoft Defender, mogą teraz korzystać z nowego Kolumny AuditSource i SessionData dla zapytań i reguł wykrywania. Użycie tych danych umożliwia wykonywanie zapytań, które uwzględniają określone źródła inspekcji, w tym kontrolę dostępu i sesji oraz zapytania według określonych sesji wbudowanych.

Aby uzyskać więcej informacji, zobacz Zaawansowane wyszukiwanie zagrożeń "CloudAppEvents" Schemat danych.

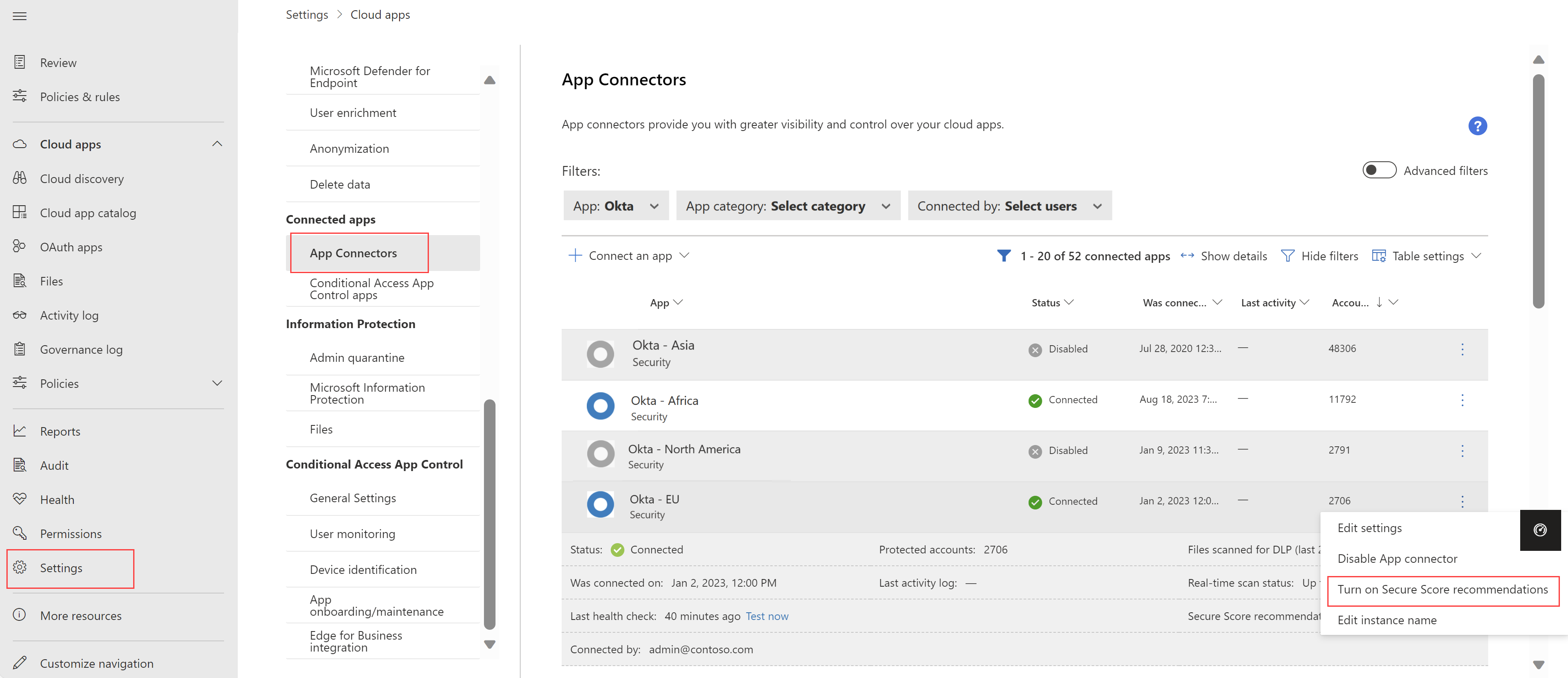

Obsługa programu SSPM dla wielu wystąpień tej samej aplikacji jest ogólnie dostępna

Defender dla Chmury Apps obsługuje teraz zarządzanie stanem zabezpieczeń SaaS (SSPM) w wielu wystąpieniach tej samej aplikacji. Jeśli na przykład masz wiele wystąpień usługi Okta, możesz skonfigurować rekomendacje wskaźnika bezpieczeństwa dla każdego wystąpienia osobno. Każde wystąpienie jest wyświetlane jako oddzielny element na stronie Łączniki aplikacji. Na przykład:

Aby uzyskać więcej informacji, zobacz Zarządzanie stanem zabezpieczeń SaaS (SSPM) .

Maj 2024 r.

Defender dla Chmury Apps w portalu usługi Microsoft Defender — ogólna dostępność i powiadomienie z wyprzedzeniem dotyczące przekierowania

Środowisko Defender dla Chmury Apps w portalu usługi Microsoft Defender jest ogólnie dostępne, a automatyczne przekierowywanie z portalu klasycznego jest domyślnie włączone dla wszystkich klientów.

Od 16 czerwca 2024 r. przełącznik przekierowania nie będzie już dostępny. Od tego momentu wszyscy użytkownicy, którzy uzyskują dostęp do klasycznego portalu Microsoft Defender dla Chmury Apps, zostaną automatycznie przekierowani do portalu usługi Microsoft Defender bez możliwości rezygnacji.

Aby przygotować się do tej zmiany, zalecamy, aby wszyscy klienci nadal korzystali z operacji przenoszenia portalu klasycznego do portalu Usługi Microsoft Defender. Aby uzyskać więcej informacji, zobacz Microsoft Defender dla Chmury Apps in Microsoft Defender XDR (Aplikacje Microsoft Defender dla Chmury w usłudze Microsoft Defender XDR).

Włącz opcje wersji zapoznawczej w głównych ustawieniach XDR usługi Microsoft Defender (wersja zapoznawcza)

Teraz klienci w wersji zapoznawczej mogą zarządzać ustawieniami funkcji w wersji zapoznawczej wraz z innymi funkcjami usługi Microsoft Defender XDR w wersji zapoznawczej.

Wybierz pozycję Ustawienia — ogólna > wersja zapoznawcza usługi Microsoft Defender XDR>, aby w razie potrzeby włączyć lub wyłączyć funkcje w wersji > zapoznawczej. Na przykład:

Klienci, którzy nie korzystają jeszcze z funkcji w wersji zapoznawczej, nadal widzą starsze ustawienia w obszarze Ustawienia Funkcje systemu aplikacji > w chmurze w > wersji zapoznawczej>.

Aby uzyskać więcej informacji, zobacz Funkcje usługi Microsoft Defender XDR w wersji zapoznawczej.

Nadzór nad aplikacjami dostępny dla chmur dla instytucji rządowych

Funkcje ładu aplikacji w aplikacjach Defender dla Chmury są teraz dostępne w chmurach dla instytucji rządowych. Aby uzyskać więcej informacji, zobacz:

- Nadzór nad aplikacjami w usłudze Microsoft Defender dla Chmury Apps

- Microsoft Defender dla Chmury Aplikacje dla instytucji rządowych USA

Kwiecień 2024 r.

Włączanie szyfrowania danych z portalu usługi Microsoft Defender

Teraz możesz ukończyć proces szyfrowania danych usługi Defender dla Chmury Apps magazynowanych przy użyciu własnego klucza, włączając szyfrowanie danych w obszarze Ustawienia portalu usługi Microsoft Defender.

Ta funkcja jest teraz ograniczona w klasycznym portalu Microsoft Defender dla Chmury Apps i jest dostępna tylko w portalu usługi Microsoft Defender.

Aby uzyskać więcej informacji, zobacz Szyfrowanie danych aplikacji Defender dla Chmury magazynowanych przy użyciu własnego klucza (BYOK).

Marzec 2024 r.

Wydano nową wersję modułu zbierającego dzienniki

Udostępniliśmy nową wersję modułu zbierającego dzienniki z najnowszymi poprawkami luk w zabezpieczeniach. Nowa wersja to columbus-0.272.0-signed.jar, a nazwa obrazu to mcaspublic.azurecr.io/public/mcas/logcollector, z tagiem latest/0.272.0.

Zmiany obejmują uaktualnianie zależności, takich jak:

- amazon-corretto

- ubuntu

- libssl

- oauthlib

- logback

- setuptools

Aby uzyskać więcej informacji, zobacz Zaawansowane zarządzanie modułem zbierającym dzienniki.

Zasobnik obsługiwany w przypadku automatycznego zbierania dzienników (wersja zapoznawcza)

Moduł zbierający dzienniki usługi Microsoft Defender dla Chmury Apps obsługuje terazPodman i można skonfigurować automatyczne zbieranie dzienników w zasobniku na potrzeby ciągłego raportowania za pomocą Defender dla Chmury Apps.

Automatyczne zbieranie dzienników jest obsługiwane przy użyciu kontenera platformy Docker w wielu systemach operacyjnych. W przypadku dystrybucji systemu Linux przy użyciu systemu RHEL w wersji 7.1 lub nowszej należy użyć narzędzia Podman jako systemu środowiska uruchomieniowego kontenera.

Aby uzyskać więcej informacji, zobacz Konfigurowanie automatycznego przekazywania dzienników przy użyciu narzędzia Podman.

Nowe dane anomalii dla zaawansowanej tabeli cloudAppEvents wyszukiwania zagrożeń

użytkownicy usługi Defender dla Chmury Apps, którzy korzystają z zaawansowanego wyszukiwania zagrożeń w portalu usługi Microsoft Defender, mogą teraz korzystać z nowego Kolumny LastSeenForUser i UncommonForUser dla reguł zapytań i wykrywania. Użycie tych danych pomaga wykluczyć wyniki fałszywie dodatnie i znaleźć anomalie.

Aby uzyskać więcej informacji, zobacz Zaawansowane wyszukiwanie zagrożeń "CloudAppEvents" Schemat danych.

Nowe wykrywanie zagrożeń dla rozwiązania Microsoft Copilot dla platformy Microsoft 365

Defender dla Chmury Apps udostępnia teraz nowe wykrycia ryzykownych działań użytkowników w rozwiązaniu Microsoft Copilot dla platformy Microsoft 365 za pomocą łącznika platformy Microsoft 365.

- Powiązane alerty są wyświetlane razem z innymi alertami usługi Microsoft Defender XDR w portalu usługi Microsoft Defender.

- Działanie copilot dla platformy Microsoft 365 jest dostępne w dzienniku aktywności aplikacji Defender dla Chmury.

- Na stronie Zaawansowane wyszukiwanie zagrożeń w portalu Microsoft Defender działania copilot for Microsoft 365 są dostępne w tabeli CloudAppEvents w obszarze aplikacji Microsoft Copilot dla platformy Microsoft 365.

Aby uzyskać więcej informacji, zobacz:

- Wprowadzenie do rozwiązania Microsoft Copilot dla platformy Microsoft 365

- Jak Defender dla Chmury Apps pomaga chronić środowisko platformy Microsoft 365

- Badanie alertów w usłudze Microsoft Defender XDR

- dziennik aktywności aplikacji Defender dla Chmury

- Proaktywne polowanie na zagrożenia za pomocą zaawansowanego wyszukiwania zagrożeń

- Tabela CloudAppEvents w zaawansowanym schemacie wyszukiwania zagrożeń

Ochrona danych w ruchu dla użytkowników przeglądarki Microsoft Edge dla firm (wersja zapoznawcza)

Defender dla Chmury Użytkownicy aplikacji korzystający z przeglądarki Microsoft Edge dla Firm i podlegają zasadom sesji są teraz chronieni bezpośrednio z poziomu przeglądarki. Ochrona w przeglądarce zmniejsza zapotrzebowanie na serwery proxy, zwiększając bezpieczeństwo i produktywność.

Chronieni użytkownicy mają bezproblemowe środowisko pracy z aplikacjami w chmurze, bez opóźnień lub problemów ze zgodnością aplikacji oraz z wyższym poziomem ochrony zabezpieczeń.

Ochrona w przeglądarce jest domyślnie włączona i jest stopniowo wdrażana w różnych dzierżawach, począwszy od początku marca 2024 r.

Aby uzyskać więcej informacji, zobacz Ochrona w przeglądarce przy użyciu przeglądarki Microsoft Edge dla firm (wersja zapoznawcza), Ochrona aplikacji za pomocą Microsoft Defender dla Chmury Aplikacje kontroli dostępu warunkowego i zasady sesji.

aplikacje Defender dla Chmury w portalu usługi Microsoft Defender są teraz dostępne dla wszystkich ról aplikacji Defender dla Chmury

Środowisko Defender dla Chmury Apps w portalu usługi Microsoft Defender jest teraz dostępne dla wszystkich ról Defender dla Chmury Apps, w tym następujących ról, które wcześniej były ograniczone:

- Administrator aplikacji/wystąpienia

- Administrator grupy użytkowników

- Administrator globalny rozwiązania Cloud Discovery

- Administrator raportu usługi Cloud Discovery

Aby uzyskać więcej informacji, zobacz Wbudowane role administratora w usłudze Defender dla Chmury Apps.

Ważne

Firma Microsoft zaleca używanie ról z najmniejszymi uprawnieniami. Pomaga to zwiększyć bezpieczeństwo organizacji. Administrator globalny to wysoce uprzywilejowana rola, która powinna być ograniczona do scenariuszy awaryjnych, gdy nie można użyć istniejącej roli.

Luty 2024 r.

Obsługa programu SSPM dla bardziej połączonych aplikacji w ogólnej dostępności

Defender dla Chmury Apps udostępnia zalecenia dotyczące zabezpieczeń aplikacji SaaS, które ułatwiają zapobieganie możliwym zagrożeniom. Te zalecenia są wyświetlane za pośrednictwem wskaźnika bezpieczeństwa firmy Microsoft po utworzeniu łącznika do aplikacji.

Defender dla Chmury Apps zwiększyła teraz ogólną obsługę programu SSPM, włączając następujące aplikacje:

Program SSPM jest teraz również obsługiwany dla obszaru roboczego Google w wersji ogólnie dostępnej.

Uwaga

Jeśli masz już łącznik do jednej z tych aplikacji, wynik w obszarze Wskaźnik bezpieczeństwa może zostać automatycznie zaktualizowany.

Aby uzyskać więcej informacji, zobacz:

- Zarządzanie stanem zabezpieczeń SaaS (SSPM)

- Widoczność konfiguracji użytkownika, ładu aplikacji i zabezpieczeń

- Wskaźnik bezpieczeństwa Microsoft

Nowe alerty ładu aplikacji dotyczące dostępu do poświadczeń i przenoszenia bocznego

Dodaliśmy następujące nowe alerty dla klientów ładu aplikacji:

- Aplikacja inicjująca wiele nieudanych działań odczytu usługi KeyVault bez powodzenia

- Uśpiona aplikacja OAuth głównie przy użyciu programu MS Graph lub usług sieci Web programu Exchange, które ostatnio były widoczne w celu uzyskiwania dostępu do obciążeń usługi Azure Resource Manager

Aby uzyskać więcej informacji, zobacz Zarządzanie aplikacjami w usłudze Microsoft Defender dla Chmury Apps.

Styczeń 2024

Obsługa programu SSPM dla wielu wystąpień tej samej aplikacji (wersja zapoznawcza)

Defender dla Chmury Apps obsługuje teraz zarządzanie stanem zabezpieczeń SaaS (SSPM) w wielu wystąpieniach tej samej aplikacji. Jeśli na przykład masz wiele wystąpień platformy AWS, możesz skonfigurować zalecenia dotyczące wskaźnika bezpieczeństwa dla każdego wystąpienia osobno. Każde wystąpienie jest wyświetlane jako oddzielny element na stronie Łączniki aplikacji. Na przykład:

Aby uzyskać więcej informacji, zobacz Zarządzanie stanem zabezpieczeń SaaS (SSPM) .

Ograniczenie usunięte dla liczby plików, które mogą być kontrolowane do przekazywania w zasadach sesji (wersja zapoznawcza)

Zasady sesji obsługują teraz kontrolę nad przekazywaniem folderów z ponad 100 plikami, bez limitu liczby plików, które można uwzględnić w przekazaniu.

Aby uzyskać więcej informacji, zobacz Protect apps with Microsoft Defender dla Chmury Apps Conditional Access App Control (Ochrona aplikacji za pomocą kontroli dostępu warunkowego aplikacji Microsoft Defender dla Chmury Apps).

Automatyczne przekierowywanie klasycznego portalu aplikacji Defender dla Chmury (wersja zapoznawcza)

Klasyczne środowisko i funkcje portalu Microsoft Defender dla Chmury Apps zostały zbieżne z portalem XDR usługi Microsoft Defender. Od 9 stycznia 2024 r. klienci korzystający z klasycznego portalu Defender dla Chmury Apps z funkcjami w wersji zapoznawczej są automatycznie przekierowywani do usługi Microsoft Defender XDR bez możliwości powrotu do klasycznego portalu.

Aby uzyskać więcej informacji, zobacz:

- Microsoft Defender dla Chmury Apps w usłudze Microsoft Defender XDR

- Funkcje usługi Microsoft Defender XDR w wersji zapoznawczej

Następne kroki

- Aby zapoznać się z opisem wydań wcześniejszych niż wymienione w tym miejscu, zobacz Wcześniejsze wersje usługi Microsoft Cloud App Security.

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.