Wymagania dotyczące zapory dla usługi Azure Stack HCI

Dotyczy: Azure Stack HCI, wersje 23H2 i 22H2

Ten artykuł zawiera wskazówki dotyczące konfigurowania zapór dla systemu operacyjnego Azure Stack HCI. Obejmuje ona wymagania zapory dotyczące wychodzących punktów końcowych i wewnętrznych reguł i portów. Artykuł zawiera również informacje na temat używania tagów usługi platformy Azure z zaporą usługi Microsoft Defender.

W tym artykule opisano również, jak opcjonalnie użyć konfiguracji zapory o wysokiej blokadzie, aby zablokować cały ruch do wszystkich miejsc docelowych, z wyjątkiem tych, które znajdują się na liście dozwolonych.

Jeśli sieć używa serwera proxy do uzyskiwania dostępu do Internetu, zobacz Konfigurowanie ustawień serwera proxy dla usługi Azure Stack HCI.

Ważne

Usługa Azure Express Route i usługa Azure Private Link nie są obsługiwane w przypadku rozwiązania Azure Stack HCI w wersji 23H2 ani żadnego z jego składników, ponieważ nie można uzyskać dostępu do publicznych punktów końcowych wymaganych dla rozwiązania Azure Stack HCI w wersji 23H2.

Wymagania dotyczące zapory dla wychodzących punktów końcowych

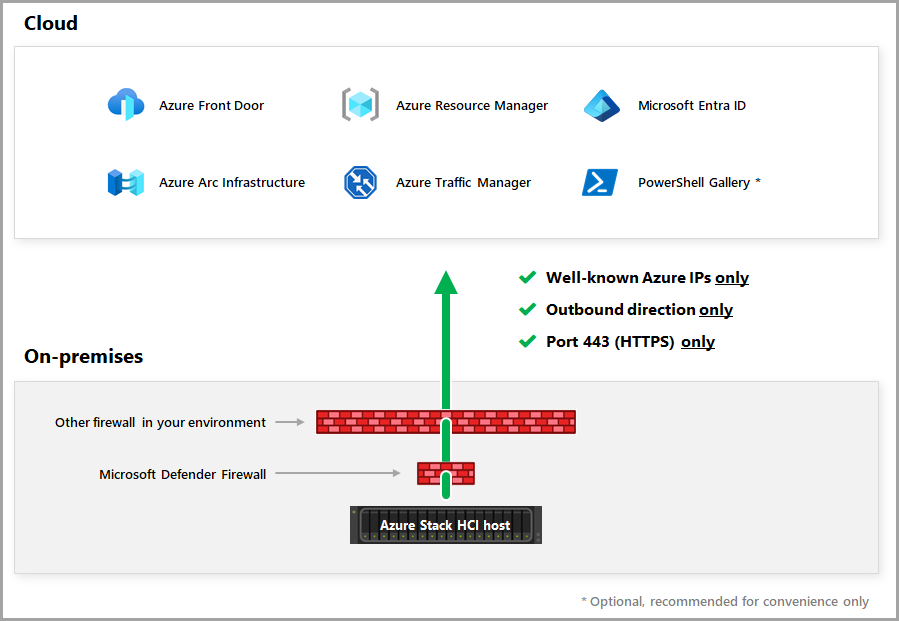

Otwieranie portów 80 i 443 dla ruchu wychodzącego w zaporze organizacji spełnia wymagania dotyczące łączności dla systemu operacyjnego Azure Stack HCI w celu nawiązania połączenia z platformą Azure i usługą Microsoft Update.

Usługa Azure Stack HCI musi okresowo łączyć się z platformą Azure w celu:

- Dobrze znane adresy IP platformy Azure

- Kierunek ruchu wychodzącego

- Porty 80 (HTTP) i 443 (HTTPS)

Ważne

Rozwiązanie Azure Stack HCI nie obsługuje inspekcji protokołu HTTPS. Upewnij się, że inspekcja protokołu HTTPS jest wyłączona wzdłuż ścieżki sieciowej dla rozwiązania Azure Stack HCI, aby zapobiec wszelkim błędom łączności.

Jak pokazano na poniższym diagramie, usługa Azure Stack HCI może uzyskać dostęp do platformy Azure przy użyciu więcej niż jednej zapory.

Wymagane adresy URL zapory dla wdrożeń rozwiązania Azure Stack HCI 23H2

Począwszy od usługi Azure Stack HCI w wersji 23H2, wszystkie klastry automatycznie włączają infrastrukturę mostka zasobów platformy Azure i usługi AKS oraz używają agenta Arc for Servers do łączenia się z płaszczyzną sterowania platformy Azure. Oprócz listy punktów końcowych specyficznych dla rozwiązania HCI w poniższej tabeli punkty końcowe rozwiązania Azure Resource Bridge w usłudze Azure Stack HCI, punkty końcowe usługi AKS w usłudze Azure Stack HCI i punkty końcowe serwerów z obsługą usługi Azure Arc muszą znajdować się na liście dozwolonych zapory.

W przypadku skonsolidowanej listy punktów końcowych w regionie Wschodnie stany USA, w tym hcI, serwerów z obsługą usługi Arc, usługi ARB i usługi AKS:

W przypadku europy Zachodniej skonsolidowanej listy punktów końcowych, w tym hcI, serwerów z obsługą usługi Arc, usługi ARB i usługi AKS:

W przypadku australijskiej skonsolidowanej listy punktów końcowych, w tym hcI, serwerów z obsługą usługi Arc, usługi ARB i usługi AKS:

Wymagania dotyczące zapory dla dodatkowych usług platformy Azure

W zależności od dodatkowych usług platformy Azure, które można włączyć dla usługi Azure Stack HCI, może być konieczne wprowadzenie dodatkowych zmian konfiguracji zapory. Zapoznaj się z następującymi linkami, aby uzyskać informacje na temat wymagań zapory dla każdej usługi platformy Azure:

- Azure Monitor Agent

- Witryna Azure Portal

- Azure Site Recovery

- Azure Virtual Desktop

- Microsoft Defender

- Microsoft Monitoring Agent (MMA) i Agent usługi Log Analytics

- Qualys

- Zdalna obsługa

- Centrum administracyjne systemu Windows

- Centrum administracyjne systemu Windows w witrynie Azure Portal

Wymagania dotyczące zapory dla reguł i portów wewnętrznych

Upewnij się, że odpowiednie porty sieciowe są otwarte między wszystkimi węzłami serwera, zarówno w lokacji, jak i między lokacjami dla klastrów rozproszony (funkcja klastra rozproszonego jest dostępna tylko w usłudze Azure Stack HCI w wersji 22H2). Potrzebne będą odpowiednie reguły zapory, aby zezwolić na ruch dwukierunkowy ICMP, SMB (port 445 i port 5445 dla protokołu SMB Direct, jeśli jest używany protokół iWARP RDMA) i WS-MAN (port 5985) dwukierunkowy ruch między wszystkimi serwerami w klastrze.

W przypadku korzystania z kreatora tworzenia klastra w centrum administracyjnym systemu Windows do utworzenia klastra kreator automatycznie otwiera odpowiednie porty zapory na każdym serwerze w klastrze na potrzeby klastrowania trybu failover, funkcji Hyper-V i repliki magazynu. Jeśli używasz innej zapory na każdym serwerze, otwórz porty zgodnie z opisem w poniższych sekcjach:

Zarządzanie systemem operacyjnym azure Stack HCI

Upewnij się, że następujące reguły zapory są skonfigurowane w lokalnej zaporze na potrzeby zarządzania systemem operacyjnym Azure Stack HCI, w tym licencjonowania i rozliczeń.

| Reguła | Akcja | Element źródłowy | Element docelowy | Usługa | Porty |

|---|---|---|---|---|---|

| Zezwalaj na ruch przychodzący/wychodzący do i z usługi Azure Stack HCI na serwerach klastra | Zezwalaj | Serwery klastra | Serwery klastra | TCP | 30301 |

Windows Admin Center

Upewnij się, że następujące reguły zapory są skonfigurowane w lokalnej zaporze dla centrum administracyjnego systemu Windows.

| Reguła | Akcja | Element źródłowy | Element docelowy | Usługa | Porty |

|---|---|---|---|---|---|

| Zapewnianie dostępu do platformy Azure i usługi Microsoft Update | Zezwalaj | Windows Admin Center | Azure Stack HCI | TCP | 445 |

| Używanie zdalnego zarządzania systemem Windows (WinRM) 2.0 dla połączeń HTTP do uruchamiania poleceń na zdalnych serwerach z systemem Windows |

Zezwalaj | Windows Admin Center | Azure Stack HCI | TCP | 5985 |

| Uruchamianie połączeń HTTPS przy użyciu usługi WinRM 2.0 polecenia na zdalnych serwerach z systemem Windows |

Zezwalaj | Windows Admin Center | Azure Stack HCI | TCP | 5986 |

Uwaga

Podczas instalowania Centrum administracyjnego systemu Windows, jeśli wybierzesz ustawienie Użyj usługi WinRM tylko za pośrednictwem protokołu HTTPS, wymagany jest port 5986.

Klaster trybu failover

Upewnij się, że następujące reguły zapory są skonfigurowane w lokalnej zaporze dla klastra trybu failover.

| Reguła | Akcja | Element źródłowy | Element docelowy | Usługa | Porty |

|---|---|---|---|---|---|

| Zezwalaj na walidację klastra trybu failover | Zezwalaj | System zarządzania | Serwery klastra | TCP | 445 |

| Zezwalaj na dynamiczną alokację portów RPC | Zezwalaj | System zarządzania | Serwery klastra | TCP | Co najmniej 100 portów powyżej portu 5000 |

| Zezwalaj na zdalne wywołanie procedury (RPC) | Zezwalaj | System zarządzania | Serwery klastra | TCP | 135 |

| Zezwalaj administratorowi klastra | Zezwalaj | System zarządzania | Serwery klastra | UDP | 137 |

| Zezwalaj na usługę klastra | Zezwalaj | System zarządzania | Serwery klastra | UDP | 3343 |

| Zezwalaj na usługę klastra (wymagana podczas operacja sprzężenia serwera. |

Zezwalaj | System zarządzania | Serwery klastra | TCP | 3343 |

| Zezwalaj na protokoły ICMPv4 i ICMPv6 w przypadku weryfikacji klastra trybu failover |

Zezwalaj | System zarządzania | Serwery klastra | nie dotyczy | nie dotyczy |

Uwaga

System zarządzania obejmuje dowolny komputer, z którego planujesz administrować klastrem, przy użyciu narzędzi, takich jak Windows Admin Center, Windows PowerShell lub System Center Virtual Machine Manager.

Hyper-V

Upewnij się, że następujące reguły zapory są skonfigurowane w lokalnej zaporze dla funkcji Hyper-V.

| Reguła | Akcja | Element źródłowy | Element docelowy | Usługa | Porty |

|---|---|---|---|---|---|

| Zezwalaj na komunikację klastra | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 445 |

| Zezwalaj na maper punktów końcowych RPC i WMI | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 135 |

| Zezwalaj na łączność HTTP | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 80 |

| Zezwalaj na łączność HTTPS | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 443 |

| Zezwalaj na migrację na żywo | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 6600 |

| Zezwalaj na usługę zarządzania maszynami wirtualnymi | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | 2179 |

| Zezwalaj na dynamiczną alokację portów RPC | Zezwalaj | System zarządzania | Serwer funkcji Hyper-V | TCP | Co najmniej 100 portów powyżej portu 5000 |

Uwaga

Otwórz zakres portów powyżej portu 5000, aby zezwolić na dynamiczną alokację portów RPC. Porty poniżej 5000 mogą już być używane przez inne aplikacje i mogą powodować konflikty z aplikacjami DCOM. Poprzednie środowisko pokazuje, że należy otworzyć co najmniej 100 portów, ponieważ kilka usług systemowych polega na tych portach RPC do komunikowania się ze sobą. Aby uzyskać więcej informacji, zobacz How to configure RPC dynamic port allocation to work with firewalls (Jak skonfigurować alokację portu dynamicznego RPC do pracy z zaporami).

Replika magazynu (klaster rozproszony)

Upewnij się, że następujące reguły zapory są skonfigurowane w lokalnej zaporze dla repliki magazynu (klastra rozproszonego).

| Reguła | Akcja | Element źródłowy | Element docelowy | Usługa | Porty |

|---|---|---|---|---|---|

| Zezwalaj na blokowanie komunikatów serwera Protokół (SMB) |

Zezwalaj | Rozproszone serwery klastra | Rozproszone serwery klastra | TCP | 445 |

| Zezwalaj na zarządzanie usługami sieci Web (WS-MAN) |

Zezwalaj | Rozproszone serwery klastra | Rozproszone serwery klastra | TCP | 5985 |

| Zezwalaj na protokoły ICMPv4 i ICMPv6 (jeśli używasz Test-SRTopologyPolecenie cmdlet programu PowerShell) |

Zezwalaj | Rozproszone serwery klastra | Rozproszone serwery klastra | nie dotyczy | nie dotyczy |

Aktualizowanie zapory usługi Microsoft Defender

W tej sekcji pokazano, jak skonfigurować zaporę Microsoft Defender, aby zezwolić na nawiązywanie połączenia z systemem operacyjnym adresów IP skojarzonych z tagiem usługi. Tag usługi reprezentuje grupę adresów IP z danej usługi platformy Azure. Firma Microsoft zarządza adresami IP zawartymi w tagu usługi i automatycznie aktualizuje tag usługi w miarę zmiany adresów IP w celu zachowania aktualizacji do minimum. Aby dowiedzieć się więcej, zobacz Tagi usługi sieci wirtualnej.

Pobierz plik JSON z następującego zasobu na komputer docelowy z systemem operacyjnym: Zakresy adresów IP platformy Azure i tagi usługi — chmura publiczna.

Użyj następującego polecenia programu PowerShell, aby otworzyć plik JSON:

$json = Get-Content -Path .\ServiceTags_Public_20201012.json | ConvertFrom-JsonPobierz listę zakresów adresów IP dla danego tagu usługi, na przykład

AzureResourceManagertag usługi:$IpList = ($json.values | where Name -Eq "AzureResourceManager").properties.addressPrefixesZaimportuj listę adresów IP do zewnętrznej zapory firmowej, jeśli używasz z nią listy dozwolonych.

Utwórz regułę zapory dla każdego serwera w klastrze, aby zezwolić na ruch wychodzący 443 (HTTPS) do listy zakresów adresów IP:

New-NetFirewallRule -DisplayName "Allow Azure Resource Manager" -RemoteAddress $IpList -Direction Outbound -LocalPort 443 -Protocol TCP -Action Allow -Profile Any -Enabled True

Następne kroki

Aby uzyskać więcej informacji, zobacz również:

- Sekcja Porty Zapory systemu Windows i usługi WinRM 2.0 w sekcji Instalacja i konfiguracja zdalnego zarządzania systemem Windows

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla