Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Uwaga / Notatka

Azure Databricks nalicza koszty sieciowe, gdy praca bezserwerowa łączy się z zasobami klienta. Zobacz Omówienie kosztów sieci bezserwerowych usługi Databricks.

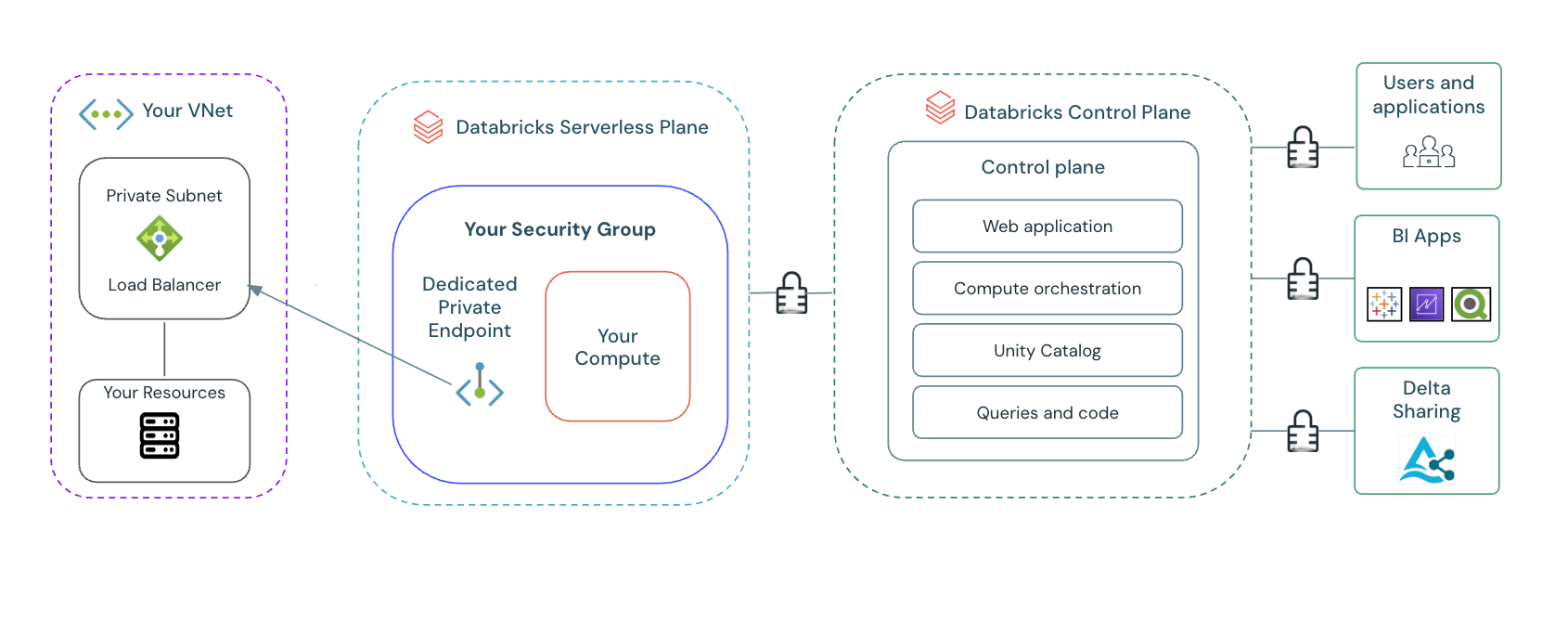

Na tej stronie wyjaśniono, jak używać konsoli konta usługi Azure Databricks do konfigurowania połączeń usługi Private Link z zasobów obliczeniowych bezserwerowych do zasobów w sieci wirtualnej za pośrednictwem modułu równoważenia obciążenia platformy Azure.

Konfigurowanie łączności prywatnej dla obliczeń bezserwerowych zapewnia:

- Dedykowane i prywatne połączenie: Prywatny punkt końcowy jest wyłącznie powiązany z kontem usługi Azure Databricks, zapewniając, że dostęp do zasobów sieci wirtualnej jest ograniczony tylko do autoryzowanych obszarów roboczych. Spowoduje to utworzenie bezpiecznego, dedykowanego kanału komunikacyjnego.

- Rozszerzone środki zaradcze eksfiltracji danych: Usługa Azure Databricks Serverless z Unity Catalog oferuje wbudowaną ochronę przed eksfiltracją danych, a usługa Private Link zapewnia dodatkową warstwę ochrony sieciowej. Umieszczając zasoby sieci wirtualnej w podsieci prywatnej i kontrolując dostęp za pośrednictwem dedykowanych prywatnych punktów końcowych, znacznie zmniejszasz ryzyko nieautoryzowanego przenoszenia danych poza kontrolowane środowisko sieciowe.

Wymagania

- Twoje konto i obszar roboczy muszą znajdować się w planie Enterprise.

- Jesteś administratorem konta konta usługi Azure Databricks.

- Masz co najmniej jeden aktywny obszar roboczy bezserwerowy wdrożony w regionie z włączoną łącznością prywatną. Aby uzyskać informacje o obsługiwanych regionach, zobacz Dostępność bezserwerowa

- Moduł równoważenia obciążenia ma sieć wirtualną i podsieć, a zasób znajduje się w tej podsieci.

- Każde konto usługi Azure Databricks może mieć maksymalnie 10 NCC na region.

- Każdy region może mieć 100 prywatnych punktów końcowych, rozmieszczonych według potrzeb w 1–10 NCC.

- Każdy NCC może być dołączony do maksymalnie 50 obszarów roboczych.

- Każda reguła prywatnego punktu końcowego na potrzeby prywatnej łączności z zasobami w sieci wirtualnej obsługuje maksymalnie 10 nazw domen.

- Śledzenie DNS i przekierowywanie DNS nie są obsługiwane. Wszystkie nazwy domen muszą bezpośrednio prowadzić do zasobów zaplecza.

Krok 1. Tworzenie modułu równoważenia obciążenia platformy Azure

Utwórz usługę Azure Load Balancer, która służy jako fronton dla zasobów sieci wirtualnej. Ten moduł równoważenia obciążenia jest połączony z usługą Private Link.

Aby utworzyć moduł równoważenia obciążenia, postępuj zgodnie z instrukcjami w przewodniku Szybki start: tworzenie wewnętrznego modułu równoważenia obciążenia w celu równoważenia obciążenia maszyn wirtualnych przy użyciu witryny Azure Portal. Wykonaj następujące czynności:

- Utwórz zasób modułu równoważenia obciążenia.

- Dodaj konfigurację adresu IP front-end: Jest to punkt wejścia dla usługi Private Link.

- Dodaj pulę zaplecza: Ta pula zawiera adresy IP zasobów sieci wirtualnej.

- Utwórz sondę kondycji: Skonfiguruj sondę kondycji, aby monitorować dostępność zasobów zaplecza.

- Dodaj reguły równoważenia obciążenia: Zdefiniuj reguły dystrybucji ruchu przychodzącego do puli serwerów zapasowych.

Krok 2. Tworzenie usługi Private Link

Musisz utworzyć usługę Private Link, aby bezpiecznie uwidocznić moduł równoważenia obciążenia w prywatnym punkcie końcowym. Sprawdź, czy usługa Private Link została utworzona w tym samym regionie co moduł równoważenia obciążenia.

Aby uzyskać instrukcje, zapoznaj się z dokumentacją platformy Azure: Tworzenie usługi Private Link przy użyciu witryny Azure Portal.

Krok 3. Tworzenie lub używanie istniejącego obiektu konfiguracji łączności sieciowej (NCC)

Obiekt NCC w usłudze Azure Databricks definiuje ustawienia łączności prywatnej dla obszarów roboczych. Pomiń ten krok, jeśli "centrum kontroli sieci" już istnieje. Aby utworzyć obiekt NCC:

- Jako administrator konta przejdź do konsoli konta.

- Na pasku bocznym kliknij pozycję Zabezpieczenia.

- Kliknij pozycję Konfiguracje łączności sieciowej.

- Kliknij pozycję Dodaj konfigurację sieci.

- Wprowadź nazwę dla NCC.

- Wybierz region. Musi to być zgodne z regionem obszaru roboczego.

- Kliknij przycisk Dodaj.

Krok 4. Tworzenie prywatnego punktu końcowego

Ten krok łączy usługę Private Link z kontrolerem sieciowym Azure Databricks NCC. Aby utworzyć prywatny punkt końcowy:

- W konsoli konta kliknij pozycję Zabezpieczenia.

- Kliknij pozycję Konfiguracje łączności sieciowej.

- Wybierz obiekt NCC utworzony w kroku 3.

- Na karcie Reguły prywatnego punktu końcowego kliknij pozycję Dodaj regułę prywatnego punktu końcowego.

- W polu Identyfikator zasobu platformy Azure wklej pełny identyfikator zasobu usługi Private Link. Znajdź ten identyfikator w witrynie Azure Portal na stronie Przegląd usługi Private Link. Przykładowy identyfikator:

/subscriptions/\<subscription-id\>/resourceGroups/\<resource-group-name\>/providers/Microsoft.Network/privateLinkServices/\<private-link-service-name\>. - W polu Nazwy domen dodaj niestandardowe nazwy domen używane przez zasoby sieci wirtualnej. Te nazwy domen muszą być mapowane na konfiguracje adresów IP w puli zaplecza równoważenia obciążenia.

- Kliknij przycisk Dodaj.

- Upewnij się, że kolumna Status dla nowo dodanej reguły prywatnego punktu końcowego to

PENDING.

Uwaga / Notatka

Domeny dodane jako wpisy w usłudze Private Link są niejawnie umieszczane na liście dozwolonych w zasadach sieciowych.

Krok 5: Zaakceptuj prywatny punkt końcowy na swoim zasobie

Po utworzeniu reguły prywatnego punktu końcowego w usłudze Databricks należy zatwierdzić żądanie połączenia w witrynie Azure Portal. Aby zatwierdzić połączenie:

- Przejdź do centrum usługi Private Link w witrynie Azure Portal.

- Wybierz Usługi Private Link.

- Znajdź i wybierz usługę Private Link skojarzona z modułem równoważenia obciążenia.

- Na pasku bocznym po lewej stronie w obszarze Ustawienia wybierz pozycję Połączenia prywatnego punktu końcowego.

- Wybierz niezatwierdzony prywatny punkt końcowy.

- Kliknij przycisk Zatwierdź , aby zaakceptować połączenie.

- Po wyświetleniu monitu wybierz pozycję Tak.

- Po zatwierdzeniu stan połączenia zmieni się na Zatwierdzone.

Nawiązanie połączenia może potrwać dziesięć minut.

Krok 6. Potwierdzanie stanu prywatnego punktu końcowego

Sprawdź, czy połączenie prywatnego punktu końcowego zostało pomyślnie nawiązane po stronie usługi Azure Databricks. Aby potwierdzić połączenie:

- Odśwież stronę Konfiguracje łączności sieciowej w konsoli konta usługi Azure Databricks.

- Na karcie Reguły prywatnego punktu końcowego upewnij się, że kolumna Stan nowego prywatnego punktu końcowego to

ESTABLISHED.

Krok 7: Dołącz NCC do jednego lub więcej obszarów roboczych

Ten krok kojarzy skonfigurowaną prywatną łączność z obszarami roboczymi usługi Azure Databricks. Pomiń ten krok, jeśli obszar roboczy jest już dołączony do żądanego NCC. Aby dołączyć NCC do obszaru roboczego:

- Przejdź do Obszary robocze na pasku nawigacyjnym po lewej stronie.

- Wybierz istniejący obszar roboczy.

- Wybierz pozycję Aktualizuj obszar roboczy.

- W obszarze Konfiguracja łączności sieciowej wybierz menu rozwijane i wybierz utworzony NCC.

- Powtórz dla wszystkich obszarów roboczych, do których chcesz zastosować ten NCC.

Uwaga / Notatka

Centra nadzoru sieci są obiektami regionalnymi, które można dołączyć tylko do wydzielonych obszarów roboczych w ramach tego samego regionu.

Dalsze kroki

- Konfigurowanie łączności prywatnej z zasobami platformy Azure: użyj usługi Private Link, aby ustanowić bezpieczny i izolowany dostęp do usług platformy Azure z sieci wirtualnej, pomijając publiczny Internet. Zobacz Konfigurowanie łączności prywatnej z zasobami platformy Azure.

- Zarządzanie regułami prywatnego punktu końcowego: kontrolowanie ruchu sieciowego do i z prywatnych punktów końcowych platformy Azure przez zdefiniowanie określonych reguł, które zezwalają na połączenia lub odmawiają ich. Zobacz Zarządzanie regułami prywatnego punktu końcowego.

- Skonfiguruj zaporę dla bezserwerowego dostępu obliczeniowego: zaimplementuj zaporę, aby ograniczyć i zabezpieczyć połączenia sieciowe przychodzące i wychodzące dla bezserwerowych środowisk obliczeniowych. Zobacz Konfigurowanie zapory na potrzeby bezserwerowego dostępu obliczeniowego.

- Omówienie kosztów transferu danych i łączności: transfer danych i łączność odnoszą się do przenoszenia danych do i z środowisk bezserwerowych usługi Azure Databricks. Opłaty za sieć dla produktów bezserwerowych mają zastosowanie tylko do klientów korzystających z bezserwerowych obliczeń usługi Azure Databricks. Zobacz Omówienie kosztów sieci bezserwerowych usługi Databricks.