Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

W tym artykule poznasz podstawowe pojęcia dotyczące kontroli dostępu opartej na rolach (RBAC) związane z Microsoft Foundry, w tym zakresy, role wbudowane oraz typowe wzorce przypisywania w przedsiębiorstwach.

Wskazówka

Role RBAC mają zastosowanie podczas uwierzytelniania przy użyciu Microsoft Entra ID. Jeśli zamiast tego używasz uwierzytelniania opartego na kluczach, klucz udziela pełnego dostępu bez ograniczeń roli. Microsoft zaleca korzystanie z uwierzytelniania Entra ID w celu zwiększenia bezpieczeństwa i szczegółowej kontroli dostępu.

Aby uzyskać więcej informacji na temat uwierzytelniania i autoryzacji w usłudze Microsoft Foundry, zobacz Authentication and Authorization.

Minimalne przypisania ról do rozpoczęcia pracy

Aby nowi użytkownicy mogli rozpocząć pracę z Azure i Microsoft Foundry, zacznij od tych minimalnych przypisań, aby zarówno twoje główne konto użytkownika, jak i tożsamość zarządzana projektu mogły uzyskiwać dostęp do funkcji Foundry.

Bieżące przypisania można zweryfikować przy użyciu Sprawdź dostęp użytkownika do pojedynczego zasobu Azure.

- Przypisz rolę użytkownika Azure AI w zasobie Foundry do podmiotu zabezpieczeń użytkownika.

- Przypisz rolę Azure AI User w zasobie Foundry do tożsamości zarządzanej projektu.

Jeśli użytkownik, który utworzył projekt, może przypisywać role (na przykład przez Azure Owner rolę w zakresie subskrypcji lub grupy zasobów), oba przypisania są dodawane automatycznie.

Aby ręcznie przypisać te role, wykonaj następujące szybkie kroki.

Przypisz rolę do głównej tożsamości użytkownika

W portalu Azure otwórz zasób usługi Foundry i przejdź do pozycji Kontrola dostępu (IAM). Utwórz przypisanie roli dla użytkownika Azure AI, ustaw MembersUser, grupę lub jednostkę usługi wybierz jednostkę użytkownika, a następnie wybierz Przegląd + przypisz.

Nadaj rolę zarządzanej tożsamości projektu

W portalu Azure otwórz projekt Foundry i przejdź do pozycji Kontrola dostępu (IAM). Utwórz przypisanie roli dla Azure AI User, ustaw Członkowie na Zarządzana tożsamość, wybierz tożsamość zarządzaną projektu, a następnie wybierz opcję Przejrzyj i przypisz.

Terminologia dotycząca kontroli dostępu opartej na rolach w rozwiązaniu Foundry

Aby zrozumieć kontrolę dostępu opartą na rolach w usłudze Microsoft Foundry, rozważ dwa pytania dotyczące przedsiębiorstwa.

- Jakie uprawnienia mają mieć mój zespół podczas kompilowania w usłudze Microsoft Foundry?

- W jakim zakresie chcę przypisać uprawnienia do mojego zespołu?

Aby uzyskać odpowiedzi na te pytania, poniżej przedstawiono opisy niektórych terminologii używanych w tym artykule.

- Uprawnienia: Dozwolone lub blokowane akcje, które tożsamość może wykonywać w zasobie, takie jak odczytywanie, zapisywanie, usuwanie lub zarządzanie operacjami płaszczyzny sterowania i płaszczyzny danych.

- Scope: zestaw zasobów Azure, do których ma zastosowanie przypisanie roli. Typowe zakresy obejmują subskrypcję, grupę zasobów, zasób Foundry lub projekt Foundry.

- Role: nazwana kolekcja uprawnień definiujących, które akcje można wykonać na zasobach Azure w danym zakresie.

Tożsamość otrzymuje rolę z konkretnymi uprawnieniami w wybranym zakresie na podstawie wymagań przedsiębiorstwa.

W Microsoft Foundry należy wziąć pod uwagę dwa zakresy podczas wykonywania przypisań ról.

- Foundry resource: zakres najwyższego poziomu definiujący granicę administracyjną, zabezpieczenia i monitorowanie dla środowiska Microsoft Foundry.

- Projekt Foundry: podzakres w zasobie Foundry używany do organizowania pracy i wymuszania kontroli dostępu do interfejsów API, narzędzi oraz przepływów pracy deweloperów.

Wbudowane role

Rola

W przypadku zasobów usługi Foundry użyj dodatkowych wbudowanych ról, aby postępować zgodnie z zasadami dostępu z najmniejszymi uprawnieniami. W poniższej tabeli wymieniono kluczowe wbudowane role Foundry oraz linki do dokładnych definicji ról w wbudowane role AI + Machine Learning.

| Roli | Opis |

|---|---|

| Użytkownik Azure AI | Udziela dostępu czytelnika do projektu Foundry, zasobu Foundry i akcji danych dla projektu Foundry. Jeśli możesz przypisywać role, ta rola zostanie przypisana tobie automatycznie. W przeciwnym razie właściciel subskrypcji lub użytkownik z uprawnieniami do przypisywania ról go przyznaje. Rola dostępu z najmniejszymi uprawnieniami w narzędziu Foundry. |

| Azure AI Project Manager | Umożliwia wykonywanie akcji zarządzania w projektach Foundry, budowanie i rozwijanie za pomocą projektów oraz warunkowe przypisywanie roli użytkownika platformy Azure AI innym podmiotom użytkowników. |

| Właściciel konta Azure AI | Udziela pełnego dostępu do zarządzania projektami i zasobami oraz umożliwia warunkowe przypisanie roli użytkownika Azure AI do innych podmiotów użytkowników. |

| Właściciel Azure AI | Udziela pełnego dostępu do zarządzanych projektów i zasobów, a także tworzenia i rozwijania w oparciu o projekty. Wysoce uprzywilejowana rola samodzielna, przeznaczona dla osób wychowanych w erze cyfrowej. |

Uprawnienia dla każdej roli wbudowanej

W poniższej tabeli przedstawiono uprawnienia dozwolone dla każdej wbudowanej roli w usłudze Microsoft Foundry.

| Rola wbudowana | Tworzenie projektów Foundry | Tworzenie kont usługi Foundry | Budowanie i rozwój w projekcie (operacje na danych) | Dokonaj przypisania ról | Dostęp czytelnika do projektów i kont | Zarządzanie modelami | Opublikuj agentów |

|---|---|---|---|---|---|---|---|

| Użytkownik Azure AI | ✔ | ✔ | |||||

| Azure AI Project Manager | ✔ | ✔ (przypisz tylko rolę użytkownika sztucznej inteligencji Azure) | ✔ | ✔ | |||

| Właściciel konta Azure AI | ✔ | ✔ | ✔ (przypisz tylko rolę użytkownika sztucznej inteligencji Azure) | ✔ | ✔ | ||

| Właściciel Azure AI | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

Użyj poniższej tabeli, aby zobaczyć uprawnienia dozwolone dla głównych wbudowanych ról Azure (Właściciel, Współautor, Czytelnik).

| Rola wbudowana | Tworzenie projektów Foundry | Tworzenie kont usługi Foundry | Budowanie i rozwój w projekcie (operacje na danych) | Dokonaj przypisania ról | Dostęp czytelnika do projektów i kont | Zarządzanie modelami | Opublikuj agentów |

|---|---|---|---|---|---|---|---|

| Właściciel | ✔ | ✔ | ✔ (przypisz dowolną rolę do dowolnego użytkownika) | ✔ | ✔ | ✔ | |

| Współautor | ✔ | ✔ | ✔ | ✔ | |||

| Czytnik | ✔ |

Aby opublikować agentów, potrzebujesz roli Azure AI Project Manager (minimum) w zakresie zasobów Foundry. Aby uzyskać więcej informacji, zobacz

Aby uzyskać więcej informacji na temat ról wbudowanych w Azure i Foundry, zobacz role wbudowane w Azure. Aby dowiedzieć się więcej na temat delegowania warunkowego używanego w roli właściciela konta Azure AI oraz menedżera projektu Azure AI, zobacz Delegowanie zarządzania przypisaniami ról w Azure innym osobom z określonymi warunkami.

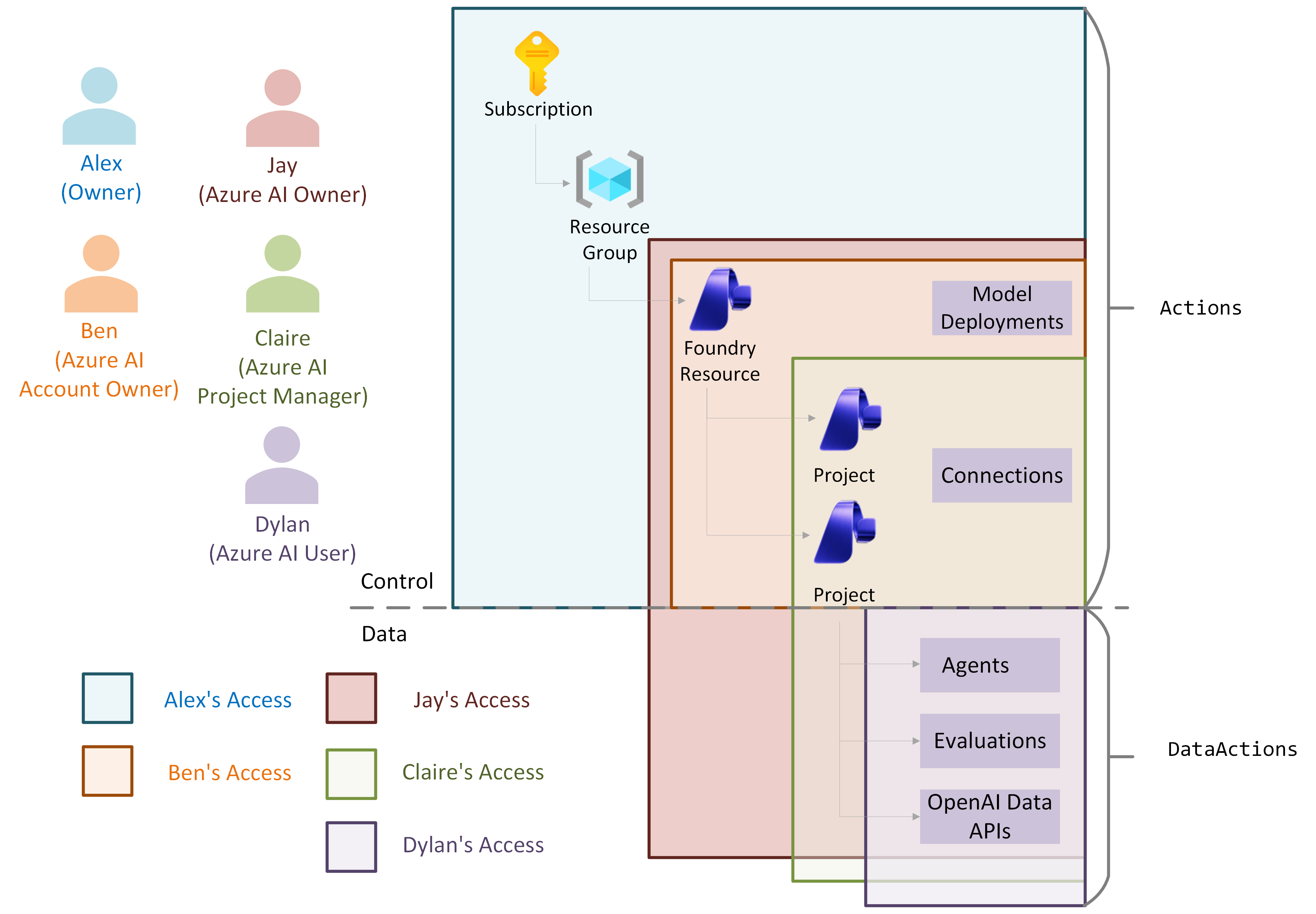

Przykładowe mapowania kontroli dostępu opartej na rolach przedsiębiorstwa dla projektów

Oto przykład implementacji kontroli dostępu opartej na rolach (RBAC) dla zasobu rozwiązania Foundry przedsiębiorstwa.

| Persona | Rola i zakres | Cel |

|---|---|---|

| Administrator IT | Właściciel zakresu subskrypcji | Administrator IT zapewnia, że zasób Foundry spełnia standardy przedsiębiorstwa. Przypisz menedżerom rolę Właściciela konta Azure AI w zasobie, aby umożliwić im tworzenie nowych kont Foundry. Przypisz menedżerom rolę Azure AI Project Manager w zasobie, aby umożliwić im tworzenie projektów na koncie. |

| Menedżerowie | Właściciel konta Azure AI w zakresie zasobów Foundry | Menedżerowie zarządzają zasobem Foundry, wdrażają modele, przeprowadzają inspekcję zasobów obliczeniowych, przeprowadzają inspekcję połączeń i tworzą połączenia udostępnione. Nie mogą tworzyć projektów, ale mogą przypisać sobie i innym rolę Azure AI User, aby rozpocząć tworzenie. |

| Lider zespołu lub główny deweloper | Menedżer Projektu Azure AI ds. zasobów w ramach usługi Foundry | Główni deweloperzy tworzą projekty dla swojego zespołu i zaczynają budować w tych projektach. Po utworzeniu projektu właściciele projektów zapraszają innych członków i przypisują rolę Azure AI User. |

| Członkowie zespołu lub deweloperzy | Azure użytkownik AI w zakresie projektu Foundry i czytelnik zasobów Foundry | Deweloperzy tworzą agentów w projekcie, korzystając z modeli Foundry wdrożonych z wyprzedzeniem oraz wstępnie utworzonych połączeń. |

Zarządzanie przypisaniami ról

Aby zarządzać rolami w narzędziu Foundry, musisz mieć uprawnienia do przypisywania i usuwania ról w Azure. Wbudowana rola Azure Owner zawiera to uprawnienie. Role można przypisywać za pomocą portalu Foundry (strony administratora), portalu Azure IAM lub Azure CLI. Role można usunąć przy użyciu funkcji IAM lub Azure CLI portalu Azure.

W portalu Foundry zarządzaj uprawnieniami, wykonując następujące polecenia:

- Otwórz stronę Admin w narzędziu Foundry, a następnie wybierz pozycję Operacje>Admin.

- Wybierz nazwę projektu.

- Wybierz pozycję Dodaj użytkownika , aby zarządzać dostępem do projektu. Ta akcja jest dostępna tylko wtedy, gdy masz uprawnienia do przypisywania ról.

- Zastosuj ten sam przepływ dla dostępu na poziomie zasobów platformy Foundry.

Uprawnienia można zarządzać w portalu Azure w obszarze Access Control (IAM) lub przy użyciu Azure CLI.

Na przykład następujące polecenie przypisuje rolę użytkownika sztucznej inteligencji Azure do joe@contoso.com dla grupy zasobów this-rg w subskrypcji 00000000-0000-0000-0000-000000000000:

az role assignment create --role "Azure AI User" --assignee "joe@contoso.com" --scope /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/this-rg

Tworzenie ról niestandardowych dla projektów

Jeśli wbudowane role nie spełniają wymagań przedsiębiorstwa, utwórz rolę niestandardową, która umożliwia precyzyjną kontrolę nad dozwolonymi akcjami i zakresami. Oto przykładowa definicja roli niestandardowej na poziomie subskrypcji:

{

"properties": {

"roleName": "My Enterprise Foundry User",

"description": "Custom role for Foundry at my enterprise to only allow building Agents. Assign at subscription level.",

"assignableScopes": ["/subscriptions/<your-subscription-id>"],

"permissions": [ {

"actions": ["Microsoft.CognitiveServices/*/read", "Microsoft.Authorization/*/read", "Microsoft.CognitiveServices/accounts/listkeys/action","Microsoft.Resources/deployments/*"],

"notActions": [],

"dataActions": ["Microsoft.CognitiveServices/accounts/AIServices/agents/*"],

"notDataActions": []

} ]

}

}

Aby uzyskać więcej informacji na temat tworzenia roli niestandardowej, zobacz następujące artykuły.

- portal Azure

- Azure CLI

- Azure PowerShell

- Wyłącz funkcje podglądu w Microsoft Foundry. Ten artykuł dostarcza szczegółowych informacji na temat określonych uprawnień w Foundry, zarówno na płaszczyźnie kontroli, jak i danych, które można wykorzystać podczas tworzenia ról niestandardowych.

Uwagi i ograniczenia

- Aby wyświetlić i przeczyścić usunięte konta usługi Foundry, musisz mieć przypisaną rolę Współpracownik w zakresie subskrypcji.

- Użytkownicy z rolą Współautor mogą wdrażać modele w narzędziu Foundry.

- Aby utworzyć niestandardowe role w zasobie, musisz mieć rolę Właściciela w jego zakresie.

- Jeśli masz uprawnienia do przypisywania ról w Azure (na przykład rola Właściciela przypisana w zakresie konta) do profilu użytkownika, i wdrażasz zasób Foundry z portalu Azure lub interfejsu użytkownika portalu Foundry, to rola użytkownika Azure AI zostaje automatycznie przypisana do profilu użytkownika. To zadanie nie ma zastosowania podczas wdrażania Foundry z SDK lub CLI.

- Podczas tworzenia zasobu Foundry, wbudowane uprawnienia kontroli dostępu bazującej na rolach (RBAC) zapewniają dostęp do tego zasobu. Aby korzystać z zasobów utworzonych poza usługą Foundry, upewnij się, że zasób ma uprawnienia umożliwiające dostęp do niego. Oto kilka przykładów:

- Aby użyć nowego konta Azure Blob Storage, powiąż zarządzaną tożsamość zasobu Foundry z rolą Czytelnik danych Blob Storage na tym koncie Storage.

- Aby użyć nowego źródła Wyszukiwanie AI platformy Azure, dodaj Foundry do przypisań ról Wyszukiwanie AI platformy Azure.

- Aby dostroić model w narzędziu Foundry, potrzebne są uprawnienia zarówno płaszczyzny danych, jak i płaszczyzny sterowania. Wdrażanie dostosowanego modelu jest uprawnieniem płaszczyzny sterowania. W związku z tym jedyną wbudowaną rolą z uprawnieniami płaszczyzny danych i płaszczyzny sterowania jest rola Azure AI Owner. Jeśli wolisz, możesz również przypisać rolę Azure AI User dla uprawnień płaszczyzny danych oraz rolę Azure AI Account Owner dla uprawnień płaszczyzny sterowania.

Powiązana zawartość

- Utwórz projekt.

- Sprawdź dostęp użytkownika do pojedynczego zasobu Azure.

- Uwierzytelnianie i autoryzacja w narzędziu Foundry.

- Wyłącz funkcje podglądu w Microsoft Foundry.

- Referencja uprawnień agenta hostowanego.

Dodatek

Przykłady izolacji dostępu

Każda organizacja może mieć różne wymagania dotyczące izolacji dostępu w zależności od osób użytkowników w przedsiębiorstwie. Izolacja dostępu odnosi się do użytkowników w przedsiębiorstwie, którzy otrzymują przypisania ról dla separacji uprawnień przy użyciu naszych wbudowanych ról lub ujednoliconej, wysoce permisywnej roli. Istnieją trzy opcje izolacji dostępu dla rozwiązania Foundry, które można wybrać dla organizacji w zależności od wymagań dotyczących izolacji dostępu.

Brak izolacji dostępu. Oznacza to, że w przedsiębiorstwie nie masz żadnych wymagań oddzielających uprawnienia między deweloperem, menedżerem projektu ani administratorem. Uprawnienia do tych ról można przypisać między zespołami.

Dlatego powinieneś...

- Udziel wszystkim użytkownikom w przedsiębiorstwie roli Właściciel Azure AI w zakresie zasobów

Izolacja dostępu częściowego. Oznacza to, że menedżer projektu w przedsiębiorstwie powinien być w stanie opracowywać projekty, a także tworzyć projekty. Jednak administratorzy nie powinni być w stanie opracowywać w Foundry, a jedynie tworzyć projekty i konta.

Dlatego powinieneś...

- Przyznaj administratorowi rolę właściciela konta Azure AI w zakresie zasobów

- Udziel deweloperom i menedżerom projektów roli Azure AI Project Manager na zasobie.

Izolacja pełnego dostępu. Oznacza to, że administratorzy, menedżerowie projektów i deweloperzy mają przypisane jasne uprawnienia, które nie nakładają się na ich różne funkcje w przedsiębiorstwie.

Dlatego należy...

- Nadaj swojemu administratorowi rolę właściciela konta Azure AI w zakresie zasobów

- Udziel deweloperowi roli Reader w zakresie zasobów Foundry i Użytkownik Azure AI w zakresie projektu

- Przyznaj menedżerowi projektu rolę Azure AI Project Manager w zakresie zasobów

Używanie grup Microsoft Entra z usługą Foundry

Microsoft Entra ID zapewnia kilka sposobów zarządzania dostępem do zasobów, aplikacji i zadań. Korzystając z grup Microsoft Entra, można udzielić dostępu i uprawnień grupie użytkowników zamiast do poszczególnych użytkowników. Administratorzy IT w przedsiębiorstwie mogą tworzyć grupy Microsoft Entra w portalu Azure, aby uprościć proces przypisywania ról dla deweloperów. Podczas tworzenia grupy Microsoft Entra, można zminimalizować liczbę ról przypisanych nowym deweloperom pracującym nad projektami Foundry, przypisując grupie odpowiednią rolę na wymaganym zasobie.

Wykonaj następujące kroki, aby użyć grup Microsoft Entra ID z usługą Foundry:

- Utwórz grupę Security w grupie Groups w portalu Azure.

- Dodaj właściciela oraz użytkowników w organizacji, którzy potrzebują współdzielonego dostępu.

- Otwórz zasób docelowy i przejdź do Kontrola dostępu (IAM).

- Przypisz wymaganą rolę do użytkownika, grupy lub jednostki usługi i wybierz nową grupę zabezpieczeń.

- Wybierz Przejrzyj i przypisz, aby przypisanie roli dotyczyło wszystkich członków grupy.

Typowe przykłady:

- Aby zbudować agentów, przeprowadzić śledzenie i użyć podstawowych możliwości platformy Foundry, przypisz Azure AI User do grupy Microsoft Entra.

- Aby użyć funkcji śledzenia i monitorowania, przypisz rolę Reader na połączonym zasobie Application Insights do odpowiedniej grupy.

Aby dowiedzieć się więcej o grupach Microsoft Entra ID, wymaganiach wstępnych i ograniczeniach, zobacz: