Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Wiele organizacji używa rozwiązań platformy analizy zagrożeń (TIP) do agregowania źródeł analizy zagrożeń z różnych źródeł. Z zagregowanego źródła danych dane są nadzorowane w celu zastosowania do rozwiązań zabezpieczeń, takich jak urządzenia sieciowe, rozwiązania EDR/XDR lub rozwiązania do zarządzania informacjami o zabezpieczeniach i zdarzeniami (SIEM), takie jak Microsoft Sentinel. Standard branżowy opisujący informacje o cyberodzydzy nazywa się "Ustrukturyzowanym wyrażeniem informacji o zagrożeniach" lub STIX. Korzystając z interfejsu API przekazywania, który obsługuje obiekty STIX, używasz bardziej ekspresyjnego sposobu importowania analizy zagrożeń do Microsoft Sentinel.

Interfejs API przekazywania pozyskuje analizę zagrożeń do Microsoft Sentinel bez konieczności używania łącznika danych. W tym artykule opisano, co jest potrzebne do nawiązania połączenia. Aby uzyskać więcej informacji na temat szczegółów interfejsu API, zobacz dokument referencyjny Microsoft Sentinel przekazywania interfejsu API.

Aby uzyskać więcej informacji na temat analizy zagrożeń, zobacz Analiza zagrożeń.

Ważna

Interfejs API przekazywania analizy zagrożeń Microsoft Sentinel jest w wersji zapoznawczej. Zobacz Dodatkowe warunki użytkowania dla wersji zapoznawczej usługi Microsoft Azure, aby uzyskać więcej warunków prawnych, które mają zastosowanie do funkcji Azure, które są w wersji beta, wersji zapoznawczej lub w inny sposób nie zostały jeszcze udostępnione do ogólnej dostępności.

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender. Od lipca 2025 r. wielu nowych klientów jest automatycznie dołączanych i przekierowowanych do portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender. Aby uzyskać więcej informacji, zobacz It's Time to Move: Retiring Microsoft Sentinel's Azure Portal for greater security (Czas na przeniesienie: wycofanie Azure Portal Microsoft Sentinel w celu zwiększenia bezpieczeństwa).

Uwaga

Aby uzyskać informacje o dostępności funkcji w chmurach dla instytucji rządowych USA, zobacz tabele Microsoft Sentinel w temacie Dostępność funkcji w chmurze dla klientów rządowych USA.

Wymagania wstępne

- Musisz mieć uprawnienia do odczytu i zapisu w obszarze roboczym Microsoft Sentinel, aby przechowywać obiekty STIX analizy zagrożeń.

- Musisz mieć możliwość zarejestrowania aplikacji Microsoft Entra.

- Aplikacja Microsoft Entra musi mieć przypisaną rolę współautora Microsoft Sentinel na poziomie obszaru roboczego.

Instrukcje

Wykonaj następujące kroki, aby zaimportować obiekty STIX analizy zagrożeń, aby Microsoft Sentinel ze zintegrowanego rozwiązania TIP lub niestandardowego rozwiązania analizy zagrożeń:

- Zarejestruj aplikację Microsoft Entra, a następnie zarejestruj jej identyfikator aplikacji.

- Generowanie i rejestrowanie wpisu tajnego klienta dla aplikacji Microsoft Entra.

- Przypisz aplikacji Microsoft Entra rolę współautora Microsoft Sentinel lub równoważną.

- Skonfiguruj rozwiązanie TIP lub aplikację niestandardową.

Rejestrowanie aplikacji Microsoft Entra

Domyślne uprawnienia roli użytkownika umożliwiają użytkownikom tworzenie rejestracji aplikacji. Jeśli to ustawienie zostało przełączone na wartość Nie, musisz mieć uprawnienia do zarządzania aplikacjami w Microsoft Entra. Każda z następujących ról Microsoft Entra obejmuje wymagane uprawnienia:

- Administrator aplikacji

- Deweloper aplikacji

- Administrator aplikacji w chmurze

Aby uzyskać więcej informacji na temat rejestrowania aplikacji Microsoft Entra, zobacz Rejestrowanie aplikacji.

Po zarejestrowaniu aplikacji zarejestruj jej identyfikator aplikacji (klienta) na karcie Przegląd aplikacji.

Przypisywanie roli do aplikacji

Interfejs API przekazywania pozyskuje obiekty analizy zagrożeń na poziomie obszaru roboczego i wymaga roli Microsoft Sentinel Współautor.

Z Azure Portal przejdź do obszarów roboczych usługi Log Analytics.

Wybierz pozycję Kontrola dostępu (zarządzanie dostępem i tożsamościami).

Wybierz pozycję Dodaj>przypisanie roli.

Na karcie Rola wybierz rolę Microsoft Sentinel Współautor, a następnie wybierz pozycję Dalej.

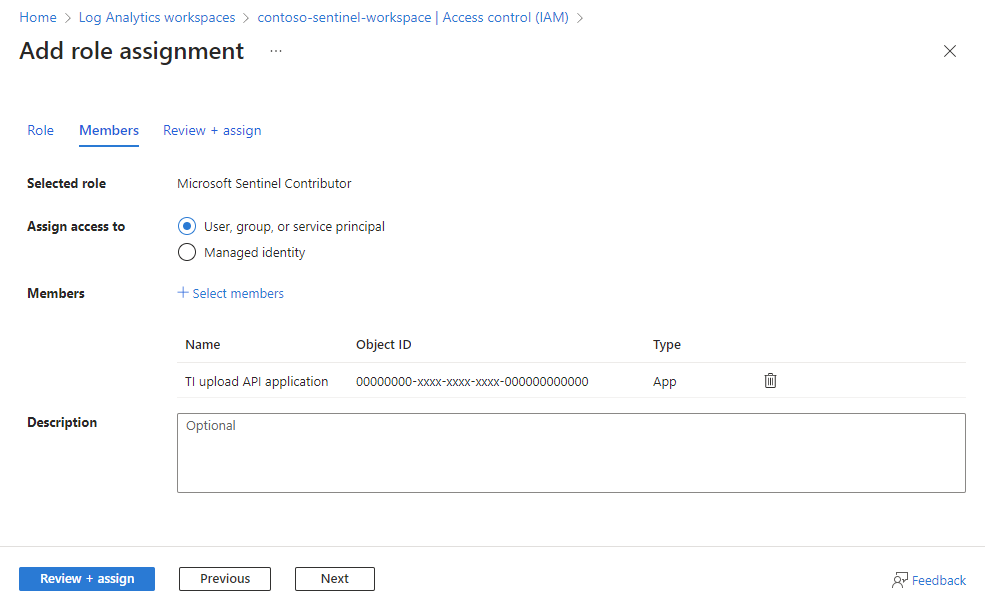

Na karcie Członkowie wybierz pozycję Przypisz dostęp do>użytkownika, grupy lub jednostki usługi.

Wybierz członków. Domyślnie aplikacje Microsoft Entra nie są wyświetlane w dostępnych opcjach. Aby znaleźć aplikację, wyszukaj ją według nazwy.

Wybierz pozycję Przejrzyj i przypisz.

Aby uzyskać więcej informacji na temat przypisywania ról do aplikacji, zobacz Przypisywanie roli do aplikacji.

Konfigurowanie rozwiązania platformy analizy zagrożeń lub aplikacji niestandardowej

Interfejs API przekazywania wymaga następujących informacji o konfiguracji:

- Identyfikator aplikacji (klienta)

- Microsoft Entra token dostępu z uwierzytelnianiem OAuth 2.0

- identyfikator obszaru roboczego Microsoft Sentinel

Wprowadź te wartości w konfiguracji zintegrowanego rozwiązania TIP lub niestandardowego, jeśli jest to wymagane.

- Prześlij analizę zagrożeń do interfejsu API przekazywania. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel przekazywanie interfejsu API.

- W ciągu kilku minut obiekty analizy zagrożeń powinny zacząć przepływać do obszaru roboczego Microsoft Sentinel. Nowe obiekty STIX można znaleźć na stronie Analiza zagrożeń, która jest dostępna z menu Microsoft Sentinel.

Zawartość pokrewna

W tym artykule przedstawiono sposób łączenia porad z Microsoft Sentinel. Aby dowiedzieć się więcej na temat korzystania z analizy zagrożeń w Microsoft Sentinel, zobacz następujące artykuły:

- Omówienie analizy zagrożeń.

- Praca ze wskaźnikami zagrożeń w całym środowisku Microsoft Sentinel.

- Rozpocznij wykrywanie zagrożeń za pomocą wbudowanych lub niestandardowych reguł analizy w Microsoft Sentinel.