Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Defender for Cloud Apps wyświetla informacje o koncie z połączonych aplikacji. Po nawiązaniu połączenia z aplikacją przy użyciu łącznika aplikacji Defender for Cloud Apps odczytuje dane konta, w tym uprawnienia, członkostwo w grupach, aliasy i użycie aplikacji.

Gdy Defender for Cloud Apps wykryje nowe konto w połączonej aplikacji, na przykład za pośrednictwem działań lub udostępniania plików, dodaje konto do listy kont. Dzięki temu możesz zobaczyć aktywność osób spoza organizacji w aplikacjach w chmurze.

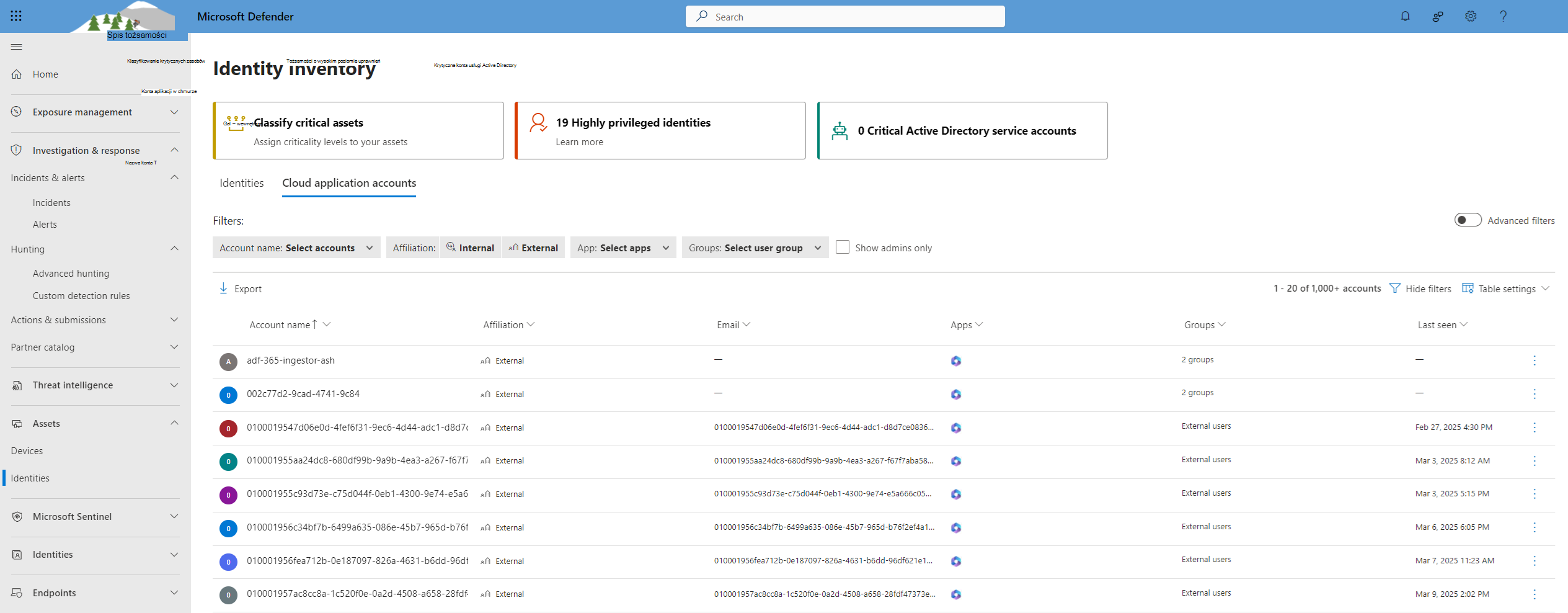

Spis kont aplikacji w chmurze można wyświetlić na kafelku w górnej części strony Spis tożsamości.

Porada

Jeśli integracja spisu tożsamości jest włączona, konta aplikacji w chmurze są również wyświetlane na karcie Tożsamości ludzkie na stronie Spis tożsamości, zapewniając scentralizowany widok wszystkich tożsamości w środowisku.

Strona konta aplikacji w chmurze

Strona Konta aplikacji w chmurze zawiera szczegółowe informacje o kontach z połączonych aplikacji w chmurze, w tym historię aktywności i alerty zabezpieczeń.

Możesz filtrować kartę, aby znaleźć określone konta lub zawęzić je do określonych typów kont. Można na przykład filtrować wszystkie konta zewnętrzne, do których nie uzyskano dostępu od zeszłego roku.

Użyj strony Konta aplikacji w chmurze , aby:

- Sprawdź konta, które są nieaktywne w określonej usłudze, i rozważ odwołanie licencji.

- Filtruj pod kątem kont z uprawnieniami administratora.

- Wyszukaj konta należące do osób, które opuściły organizację, ale mogą nadal być aktywne.

- Wykonaj akcje na kontach, takie jak zawieszenie aplikacji lub otwarcie strony ustawień konta.

- Wyświetl, które konta są uwzględnione w każdej grupie użytkowników.

- Zobacz, które aplikacje są dostępne dla każdego konta i które aplikacje są usuwane dla określonych kont.

Filtry kont

Karta Konta aplikacji w chmurze zawiera wstępnie zdefiniowane filtry dla typowych scenariuszy. Możesz również włączyć przełącznik Filtry zaawansowane , aby filtrować według dodatkowych atrybutów lub tworzyć warunki, takie jak "nie równa się".

Wstępnie zdefiniowane filtry obejmują:

Nazwa konta: filtruj według określonych kont.

Przynależność: wewnętrzna lub zewnętrzna. Ustaw konta wewnętrzne w obszarze Ustawienia , definiując zakres adresów IP organizacji. Administracja konta są oznaczone czerwoną ikoną krawata.

Aplikacja: filtruj według dowolnej połączonej aplikacji używanej przez konta w organizacji.

Grupy: filtruj według członków grup użytkowników w Defender for Cloud Apps, zarówno wbudowanych, jak i zaimportowanych grup użytkowników.

Pokaż tylko administratorów: filtruj tylko dla kont administratorów.

Dodatkowe akcje

Możesz wykonać dodatkowe akcje na karcie Konta aplikacji w chmurze . Wybierz trzy kropki na końcu wiersza konta, aby wyświetlić opcje, takie jak wyświetlanie powiązanych działań i zdarzeń. Wybierz wiersz konta, aby wyświetlić inne konta powiązane z tym samym użytkownikiem.

Następne kroki

Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.