Zasady wykrywania punktów końcowych i reagowania na nie dla zabezpieczeń punktu końcowego w Intune

Podczas integracji Ochrona punktu końcowego w usłudze Microsoft Defender z Intune można użyć zasad zabezpieczeń punktu końcowego na potrzeby wykrywania i reagowania na punkty końcowe (EDR), aby zarządzać ustawieniami EDR i dołączać urządzenia do Ochrona punktu końcowego w usłudze Microsoft Defender.

Funkcje wykrywania punktów końcowych i reagowania na nie Ochrona punktu końcowego w usłudze Microsoft Defender zapewniają zaawansowane wykrywanie ataków, które są niemal w czasie rzeczywistym i umożliwiają podjęcie działań. Analitycy zabezpieczeń mogą efektywnie ustalać priorytety alertów, uzyskiwać wgląd w pełny zakres naruszenia i podejmować działania reagowania w celu skorygowania zagrożeń.

Dotyczy:

- Linux

- macOS

- Windows 10

- Windows 11

- Windows Server 2012 R2 i nowsze (zarządzane przez Configuration Manager za pośrednictwem scenariusza dołączania dzierżawy lub za pośrednictwem scenariusza zarządzania ustawieniami zabezpieczeń Ochrona punktu końcowego w usłudze Microsoft Defender)

Informacje o zasadach Intune wykrywania i reagowania na punkty końcowe

Zasady wykrywania i reagowania na punkty końcowe Intune obejmują profile specyficzne dla platformy do zarządzania instalacją dołączania Ochrona punktu końcowego w usłudze Microsoft Defender. Każdy profil zawiera pakiet dołączania , który ma zastosowanie do platformy urządzenia przeznaczonej dla zasad. Pakiety dołączania to sposób, w jaki urządzenia są skonfigurowane do pracy z Ochrona punktu końcowego w usłudze Microsoft Defender. Po dołączeniu urządzenia możesz zacząć używać danych o zagrożeniach z tego urządzenia.

Zasady EDR można tworzyć i zarządzać nimi z poziomu węzła wykrywania punktów końcowych i odpowiedzi, który znajduje się w węźle Zabezpieczenia punktu końcowegocentrum administracyjnego Microsoft Intune.

Podczas tworzenia zasad EDR do dołączania urządzeń można użyć wstępnie skonfigurowanej opcji zasad lub utworzyć zasady wymagające ręcznej konfiguracji ustawień, w tym identyfikacji pakietu dołączania:

Wstępnie skonfigurowane zasady: obsługiwane tylko dla urządzeń z systemem Windows, użyj tej opcji, aby szybko wdrożyć wstępnie skonfigurowane zasady dołączania EDR na wszystkich odpowiednich urządzeniach. Można użyć wstępnie skonfigurowanej opcji zasad dla urządzeń zarządzanych za pomocą Intune i dla urządzeń dołączonych do dzierżawy zarządzanych za pośrednictwem Configuration Manager. W przypadku korzystania ze wstępnie skonfigurowanej opcji nie można edytować ustawień zasad przed jej utworzeniem i początkowym wdrożeniem. Po wdrożeniu można edytować kilka wybranych ustawień. Aby uzyskać więcej informacji, zobacz Używanie wstępnie skonfigurowanych zasad EDR w tym artykule.

Ręcznie utwórz zasady: obsługiwane dla wszystkich platform, użyj tej opcji, aby utworzyć zasady dołączania, które można wdrożyć w dyskretnych grupach urządzeń. W przypadku korzystania z tej ścieżki można skonfigurować dowolne z dostępnych ustawień zasad, zanim zostaną wdrożone w przypisanych grupach. Aby uzyskać więcej informacji, zobacz Używanie ręcznie utworzonych zasad EDR w tym artykule.

W oparciu o platformę docelowe zasady, zasady EDR dla urządzeń zarządzanych za pomocą Intune wdrażać w grupach urządzeń z Tożsamość Microsoft Entra lub do kolekcji urządzeń lokalnych synchronizowanych z Configuration Manager za pośrednictwem scenariusza dołączania dzierżawy.

Porada

Oprócz zasad EDR można używać zasad konfiguracji urządzeń do dołączania urządzeń do Ochrona punktu końcowego w usłudze Microsoft Defender. Jednak zasady konfiguracji urządzeń nie obsługują urządzeń dołączonych do dzierżawy.

W przypadku korzystania z wielu zasad lub typów zasad, takich jak zasady konfiguracji urządzenia i zasady wykrywania punktów końcowych i reagowania na nie, można zarządzać tymi samymi ustawieniami urządzenia (takimi jak dołączanie do usługi Defender for Endpoint), można tworzyć konflikty zasad dla urządzeń. Aby dowiedzieć się więcej o konfliktach, zobacz Zarządzanie konfliktami w artykule Zarządzanie zasadami zabezpieczeń .

Wymagania wstępne dotyczące zasad EDR

Ogólne:

Dzierżawa dla Ochrona punktu końcowego w usłudze Microsoft Defender — dzierżawa Ochrona punktu końcowego w usłudze Microsoft Defender musi być zintegrowana z dzierżawą Microsoft Intune (Intune subskrypcji) przed utworzeniem zasad EDR. Więcej informacji można znaleźć w następujących artykułach:

- Skorzystaj z Ochrona punktu końcowego w usłudze Microsoft Defender, aby uzyskać wskazówki dotyczące integracji Ochrona punktu końcowego w usłudze Microsoft Defender z Microsoft Intune.

- Połącz Ochrona punktu końcowego w usłudze Microsoft Defender z Intune, aby skonfigurować połączenie między usługami Intune i Ochrona punktu końcowego w usłudze Microsoft Defender.

Obsługa klientów Configuration Manager:

Konfigurowanie dołączania dzierżawy dla urządzeń Configuration Manager — aby obsługiwać wdrażanie zasad EDR na urządzeniach zarządzanych przez Configuration Manager, skonfiguruj dołączanie dzierżawy. To zadanie obejmuje konfigurowanie kolekcji urządzeń Configuration Manager do obsługi zasad zabezpieczeń punktu końcowego z Intune.

Aby skonfigurować dołączanie dzierżawy, w tym synchronizację kolekcji Configuration Manager z centrum administracyjnym Microsoft Intune i umożliwienie im pracy z zasadami zabezpieczeń punktu końcowego, zobacz Konfigurowanie dołączania dzierżawy do obsługi zasad ochrony punktu końcowego.

Aby uzyskać więcej informacji na temat korzystania z zasad EDR z urządzeniami dołączonymi do dzierżawy, zobacz Konfigurowanie Configuration Manager do obsługi zasad EDR w tym artykule.

Kontrola dostępu oparta na rolach (RBAC)

Aby uzyskać wskazówki dotyczące przypisywania odpowiedniego poziomu uprawnień i praw do zarządzania Intune zasad wykrywania punktów końcowych i reagowania, zobacz Przypisywanie zasad kontroli dostępu na podstawie ról dla punktu końcowego.

Informacje o węźle wykrywania i reagowania punktów końcowych

W centrum administracyjnym Microsoft Intune węzeł Wykrywanie i reagowanie punktu końcowego jest podzielony na dwie karty:

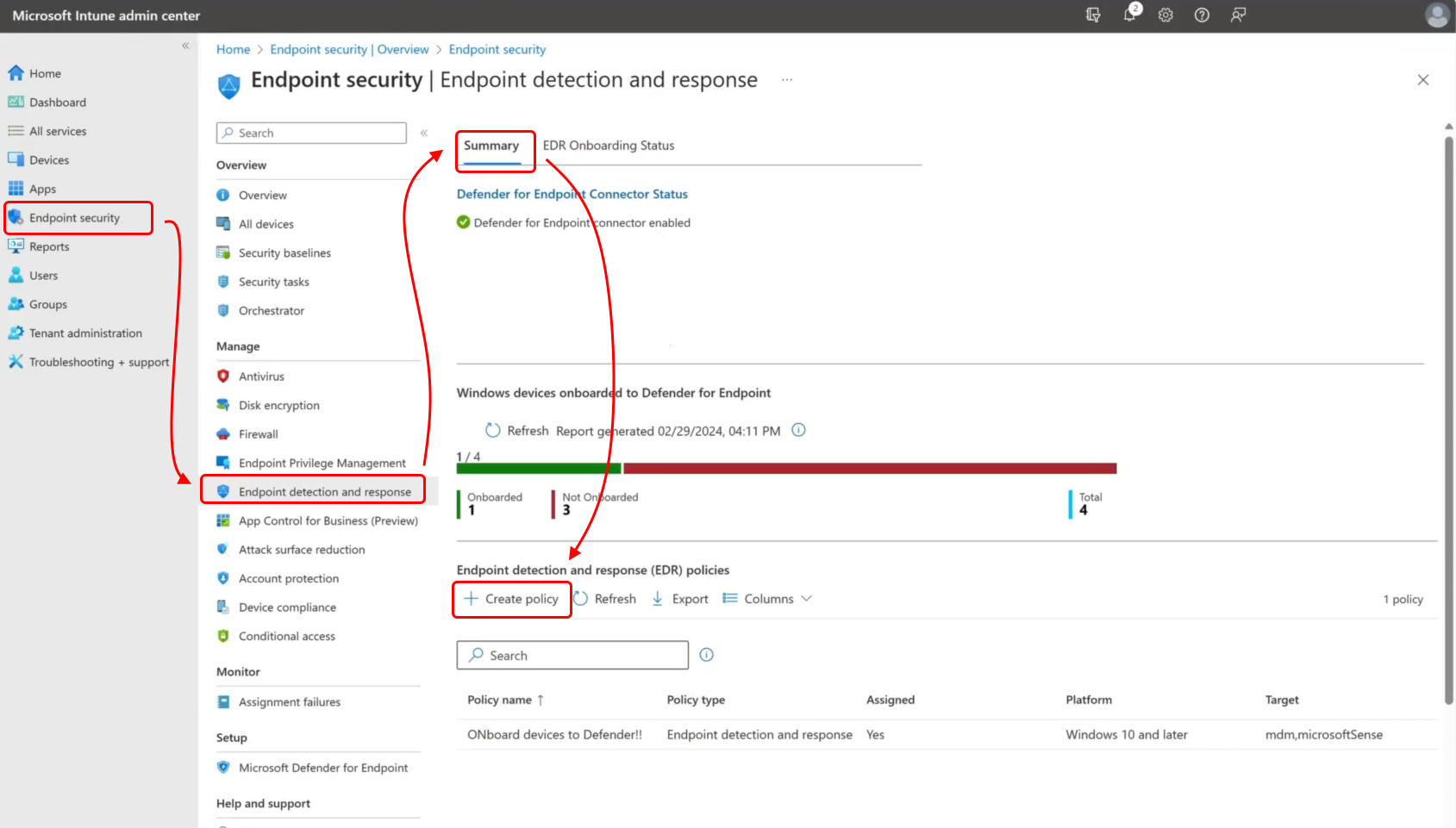

Karta Podsumowanie:

Karta Podsumowanie zawiera ogólny widok wszystkich zasad EDR, zarówno ręcznie skonfigurowanych zasad, jak i zasad utworzonych przy użyciu opcji Wdróż wstępnie skonfigurowane zasady.

Karta Podsumowanie zawiera następujące obszary:

Stan łącznika usługi Defender for Endpoint — w tym widoku jest wyświetlany bieżący stan łącznika dzierżawy. Etykieta Stan łącznika usługi Defender for Endpoint jest również linkiem otwieranym w portalu usługi Defender. Ten widok jest taki sam jak na stronie Przegląd zabezpieczeń punktu końcowego.

Urządzenia z systemem Windows dołączone do usługi Defender for Endpoint — ten widok przedstawia stan całej dzierżawy na potrzeby dołączania do funkcji wykrywania i reagowania na punkty końcowe (EDR), z liczbami dla obu urządzeń, które mają lub nie zostały dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender.

Zasady wykrywania i reagowania na punkty końcowe (EDR) — w tym miejscu można utworzyć nowe ręcznie skonfigurowane zasady EDR i wyświetlić listę wszystkich zasad EDR dla dzierżawy. Lista zasad zawiera zarówno ręcznie skonfigurowane zasady, jak i zasady utworzone przy użyciu opcji Wdróż wstępnie skonfigurowane zasady.

Wybranie zasad z listy otwiera bardziej szczegółowy widok tych zasad, w którym można przejrzeć jego konfigurację i wybrać opcję edycji jej szczegółów i konfiguracji. Jeśli zasady zostały wstępnie skonfigurowane, ustawienia, które można edytować, są ograniczone.

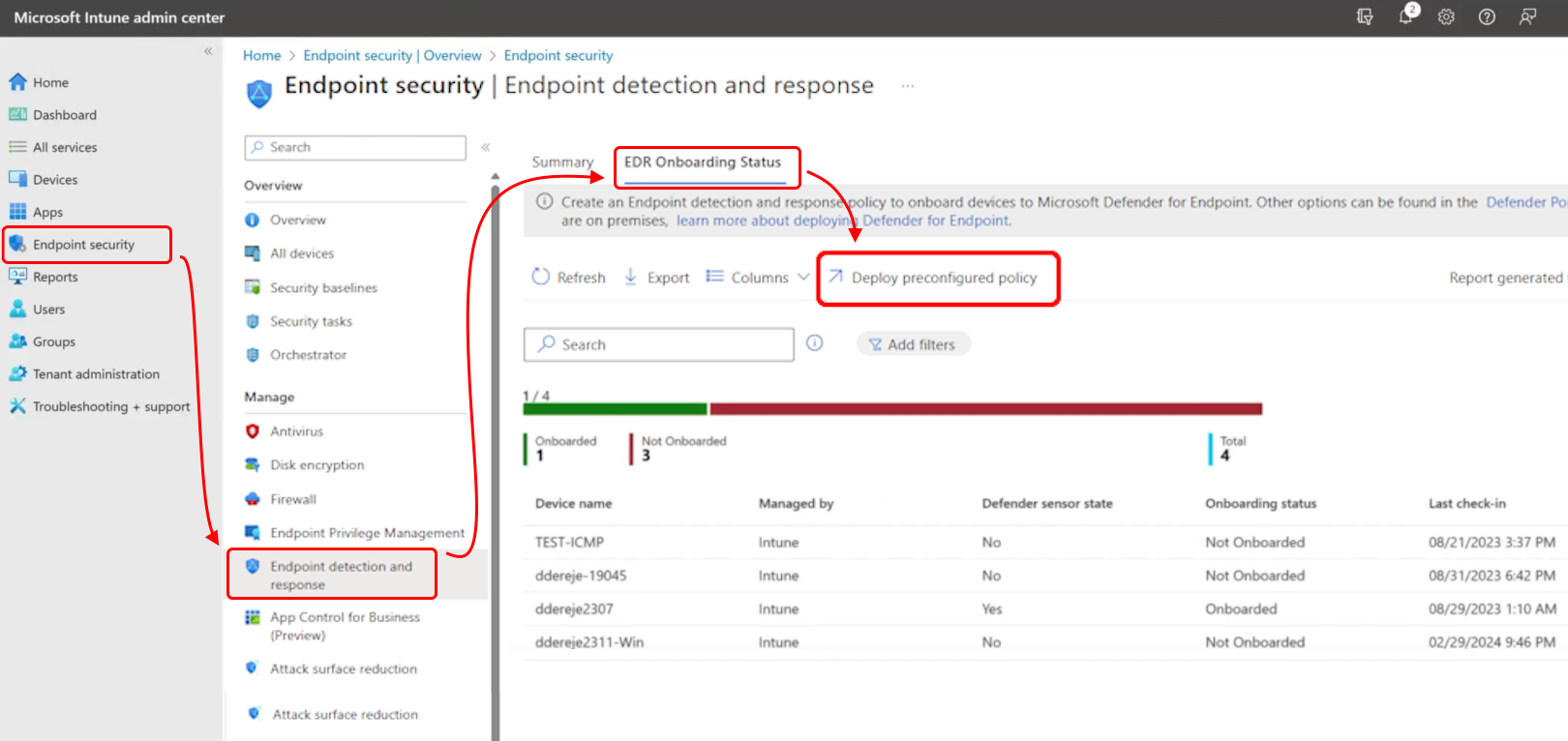

Karta Stan dołączania EDR:

Ta karta zawiera ogólne podsumowanie urządzeń, które mają lub nie zostały dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender, i obsługuje przechodzenie do szczegółów poszczególnych urządzeń. To podsumowanie obejmuje urządzenia zarządzane przez Intune i urządzenia zarządzane za pośrednictwem scenariusza dołączania dzierżawy i Configuration Manager.

Ta karta zawiera również opcję tworzenia i wdrażania wstępnie skonfigurowanych zasad dołączania dla urządzeń z systemem Windows.

Karta Stan dołączania EDR obejmuje:

Wdróż wstępnie skonfigurowane zasady — ta opcja jest wyświetlana w górnej części strony powyżej wykresu podsumowania dołączania i służy do tworzenia wstępnie skonfigurowanych zasad dołączania urządzeń z systemem Windows do Ochrona punktu końcowego w usłudze Microsoft Defender.

Wykres podsumowania stanu dołączania EDR — na tym wykresie przedstawiono liczbę urządzeń, które mają lub nie zostały dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender.

Lista urządzeń — poniżej wykresu podsumowania znajduje się lista urządzeń ze szczegółowymi informacjami, w tym:

- Nazwa urządzenia

- Jak zarządzane jest urządzenie

- Stan dołączania EDR urządzeń

- Godzina i data ostatniego zaewidencjonowania

- Ostatni znany stan urządzeń Czujnik usługi Defender

Profile EDR

Urządzenia zarządzane przez Microsoft Intune

Linux — aby zarządzać środowiskiem EDR dla urządzeń z systemem Linux, wybierz platformę systemu Linux . Dostępny jest następujący profil:

Wykrywanie i reagowanie na punkty końcowe — Intune wdraża zasady na urządzeniach w przypisanych grupach. Ten profil obsługuje:

- Urządzenia zarejestrowane w Intune.

- Urządzenia zarządzane za pośrednictwem usługi Security Management dla Ochrona punktu końcowego w usłudze Microsoft Defender.

Szablony EDR dla systemu Linux obejmują dwa ustawienia dla kategorii Tagi urządzeń z usługi Defender for Endpoint:

- Wartość tagu — można ustawić tylko jedną wartość na tag. Typ tagu jest unikatowy i nie powinien być powtarzany w tym samym profilu.

- Typ tagu — tag GROUP oznacza urządzenie określoną wartością. Tag znajduje odzwierciedlenie w centrum administracyjnym na stronie urządzenia i może służyć do filtrowania i grupowania urządzeń.

Aby dowiedzieć się więcej o ustawieniach usługi Defender for Endpoint, które są dostępne dla systemu Linux, zobacz Ustawianie preferencji dla Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Linux w dokumentacji usługi Defender.

macOS — aby zarządzać środowiskiem EDR dla urządzeń z systemem macOS, wybierz platformę systemu macOS . Dostępny jest następujący profil:

Wykrywanie i reagowanie na punkty końcowe — Intune wdraża zasady na urządzeniach w przypisanych grupach. Ten profil obsługuje:

- Urządzenia zarejestrowane w Intune.

- Urządzenia zarządzane za pośrednictwem usługi Security Management dla Ochrona punktu końcowego w usłudze Microsoft Defender.

Szablony EDR dla systemu macOS obejmują dwa ustawienia dla kategorii Tagi urządzeń z usługi Defender for Endpoint:

- Typ tagu — tag GROUP oznacza urządzenie określoną wartością. Tag znajduje odzwierciedlenie w centrum administracyjnym na stronie urządzenia i może służyć do filtrowania i grupowania urządzeń.

- Wartość tagu — można ustawić tylko jedną wartość na tag. Typ tagu jest unikatowy i nie powinien być powtarzany w tym samym profilu.

Aby dowiedzieć się więcej o ustawieniach usługi Defender for Endpoint, które są dostępne dla systemu macOS, zobacz Ustawianie preferencji dla Ochrona punktu końcowego w usłudze Microsoft Defender w systemie macOS w dokumentacji usługi Defender.

Windows — aby zarządzać środowiskiem EDR dla urządzeń z systemem Windows, wybierz platformę systemu Windows . Dostępny jest następujący profil:

Wykrywanie i reagowanie na punkty końcowe — Intune wdraża zasady na urządzeniach w przypisanych grupach. Ten profil obsługuje:

- Urządzenia zarejestrowane w Intune.

- Urządzenia zarządzane za pośrednictwem usługi Security Management dla Ochrona punktu końcowego w usłudze Microsoft Defender.

Uwaga

Począwszy od 5 kwietnia 2022 r., platforma Windows 10 i nowsze zostały zastąpione przez platformę Windows 10, Windows 11 i Windows Server, która jest teraz nazywana bardziej po prostu systemem Windows.

Platforma systemu Windows obsługuje urządzenia komunikujące się za pośrednictwem Microsoft Intune lub Ochrona punktu końcowego w usłudze Microsoft Defender. Te profile dodają również obsługę platformy systemu Windows Server, która nie jest obsługiwana za pośrednictwem Microsoft Intune natywnie.

Profile dla tej nowej platformy używają formatu ustawień, jak można znaleźć w katalogu ustawień. Każdy nowy szablon profilu dla tej nowej platformy zawiera te same ustawienia co starszy szablon profilu, który zastępuje. Dzięki tej zmianie nie można już tworzyć nowych wersji starych profilów. Istniejące wystąpienia starego profilu pozostają dostępne do użycia i edycji.

Opcje dlaOchrona punktu końcowego w usłudze Microsoft Defender typu pakietu konfiguracji klienta:

- Dotyczy tylko urządzeń z systemem Windows

Po skonfigurowaniu połączenia service-to-service między Intune i Ochrona punktu końcowego w usłudze Microsoft Defender opcja Auto z łącznika stanie się dostępna dla ustawienia Ochrona punktu końcowego w usłudze Microsoft Defender typu pakietu konfiguracji klienta. Ta opcja nie jest dostępna, dopóki nie skonfigurujesz połączenia.

Po wybraniu opcji Automatycznie z łącznika Intune automatycznie pobiera pakiet dołączania (obiekt blob) z wdrożenia usługi Defender for Endpoint. Ten wybór zastępuje konieczność ręcznego skonfigurowania pakietu dołączania dla tego profilu. Nie ma opcji automatycznego konfigurowania pakietu odłączanego.

Urządzenia zarządzane przez Configuration Manager

Wykrywanie i reagowanie dotyczące punktów końcowych

Aby zarządzać ustawieniami zasad wykrywania punktów końcowych i reagowania dla urządzeń Configuration Manager podczas korzystania z dołączania dzierżawy.

Platforma: Windows (ConfigMgr)

Profil: Wykrywanie i reagowanie punktów końcowych (ConfigMgr)

Wymagana wersja Configuration Manager:

- Configuration Manager bieżącej wersji gałęzi 2002 lub nowszej z aktualizacją w konsoli Configuration Manager poprawki 2002 (KB4563473)

- Configuration Manager wersji technical preview 2003 lub nowszej

Obsługiwane platformy urządzeń Configuration Manager:

- Windows 8.1 (x86, x64), poczynając od programu Configuration Manager w wersji 2010

- Windows 10 lub nowszy (x86, x64, ARM64)

- Windows 11 i nowsze (x86, x64, ARM64)

- Windows Server 2012 R2 (x64), poczynając od programu Configuration Manager w wersji 2010

- Windows Server 2016 i nowsze (x64)

Ważna

22 października 2022 r. usługa Microsoft Intune zakończyła obsługę urządzeń z systemem Windows 8.1. Pomoc techniczna i automatyczne aktualizacje tych urządzeń nie są dostępne.

Jeśli obecnie używasz systemu Windows 8.1, przejdź na urządzenia z systemem Windows 10/11. Usługa Microsoft Intune ma wbudowane funkcje zabezpieczeń i urządzeń, które zarządzają urządzeniami klienckimi z systemem Windows 10/11.

Konfigurowanie Configuration Manager do obsługi zasad EDR

Przed wdrożeniem zasad EDR na urządzeniach Configuration Manager wykonaj konfiguracje opisane w poniższych sekcjach.

Te konfiguracje są wykonywane w konsoli Configuration Manager i w ramach wdrożenia Configuration Manager. Jeśli nie znasz Configuration Manager, zaplanuj współpracę z administratorem Configuration Manager w celu wykonania tych zadań.

Poniższe sekcje obejmują wymagane zadania:

Porada

Aby dowiedzieć się więcej na temat korzystania z Ochrona punktu końcowego w usłudze Microsoft Defender z Configuration Manager, zobacz następujące artykuły w zawartości Configuration Manager:

Zadanie 1. Instalowanie aktualizacji dla Configuration Manager

Configuration Manager wersja 2002 wymaga aktualizacji do obsługi użycia z zasadami wykrywania punktów końcowych i reagowania wdrożonymi z centrum administracyjnego Microsoft Intune.

Szczegóły aktualizacji:

- poprawka Configuration Manager 2002 (KB4563473)

Ta aktualizacja jest dostępna jako aktualizacja w konsoli dla Configuration Manager 2002 roku.

Aby zainstalować tę aktualizację, postępuj zgodnie ze wskazówkami z tematu Instalowanie aktualizacji w konsoli w dokumentacji Configuration Manager.

Po zainstalowaniu aktualizacji wróć tutaj, aby kontynuować konfigurowanie środowiska do obsługi zasad EDR z centrum administracyjnego Microsoft Intune.

Zadanie 2. Konfigurowanie dołączania dzierżawy i synchronizowania kolekcji

W przypadku dołączania dzierżawy należy określić kolekcje urządzeń z wdrożenia Configuration Manager w celu synchronizacji z centrum administracyjnym Microsoft Intune. Po zsynchronizowaniu kolekcji użyj centrum administracyjnego, aby wyświetlić informacje o tych urządzeniach i wdrożyć zasady EDR z Intune na nich.

Aby uzyskać więcej informacji na temat scenariusza dołączania dzierżawy, zobacz Włączanie dołączania dzierżawy w zawartości Configuration Manager.

Włączanie dołączania dzierżawy, gdy współzarządzanie nie jest włączone

Porada

Kreator konfiguracji współzarządzania w konsoli Configuration Manager umożliwia dołączanie dzierżawy, ale nie musisz włączać współzarządzania.

Jeśli planujesz włączyć współzarządzanie, zapoznaj się ze współzarządzaniem, jego wymaganiami wstępnymi i sposobem zarządzania obciążeniami przed kontynuowaniem. Zobacz Co to jest współzarządzanie w dokumentacji Configuration Manager.

Aby włączyć dołączanie dzierżawy, gdy współzarządzanie nie jest włączone, musisz zalogować się do usługi AzurePublicCloud dla swojego środowiska. Przed kontynuowaniem zapoznaj się z artykułem Uprawnienia i role w dokumentacji Configuration Manager, aby upewnić się, że masz dostępne konto, które może ukończyć procedurę.

- W konsoli administracyjnej Configuration Manager przejdź doobszaru Omówienie>administracji>Cloud Services>Zarządzanie kosztami.

- Na wstążce wybierz pozycję Konfiguruj współzarządzanie , aby otworzyć kreatora.

- Na stronie Dołączanie dzierżawy wybierz pozycję AzurePublicCloud dla swojego środowiska. Azure Government chmura nie jest obsługiwana.

- Wybierz pozycję Zaloguj się i określ konto, które ma wystarczające uprawnienia do środowiska AzurePublicCloud .

Następujące elementy są obsługiwane w przypadku urządzeń zarządzanych za pomocą Intune:

- Platforma: Windows — Intune wdraża zasady na urządzeniach w grupach Microsoft Entra.

- Profil: Wykrywanie i reagowanie punktów końcowych

Używanie wstępnie skonfigurowanych zasad EDR

Intune obsługuje używanie wstępnie skonfigurowanych zasad EDR dla urządzeń z systemem Windows zarządzanych przez Intune i przez Configuration Manager za pośrednictwem scenariusza dołączania dzierżawy.

Na stronie Stan dołączania EDR zasad wykrywania i reagowania punktu końcowego Intune wybierz opcję Wdróż wstępnie skonfigurowane zasady, aby Intune utworzyć i wdrożyć wstępnie skonfigurowane zasady w celu zainstalowania Ochrona punktu końcowego w usłudze Microsoft Defender na odpowiednich urządzeniach.

Ta opcja znajduje się w górnej części strony powyżej raportu Urządzenia z systemem Windows dołączonego do usługi Defender for Endpoint:

Przed wybraniem tej opcji należy pomyślnie skonfigurować łącznik usługi Defender dla punktów końcowych, który ustanawia połączenie typu usługa-usługa między Intune a Ochrona punktu końcowego w usłudze Microsoft Defender. Zasady używają łącznika w celu uzyskania Ochrona punktu końcowego w usłudze Microsoft Defender dołączania obiektu blob do użycia do dołączania urządzeń. Aby uzyskać informacje na temat konfigurowania tego łącznika, zobacz Connect Ochrona punktu końcowego w usłudze Microsoft Defender to Intune in the Configure Defender for Endpoint (Konfigurowanie usługi Defender dla punktu końcowego).

Jeśli używasz scenariusza dołączania dzierżawy do obsługi urządzeń zarządzanych przez Configuration Manager, skonfiguruj Configuration Manager do obsługi zasad EDR z poziomu centrum administracyjnego Microsoft Intune. Zobacz Konfigurowanie dołączania dzierżawy w celu obsługi zasad ochrony punktu końcowego.

Tworzenie wstępnie skonfigurowanych zasad EDR

W przypadku korzystania z opcji Wdróż wstępnie skonfigurowane zasady nie można zmienić domyślnych konfiguracji zasad instalowania Ochrona punktu końcowego w usłudze Microsoft Defender, tagów zakresu ani przypisań. Jednak po utworzeniu zasad można edytować niektóre szczegóły, w tym konfigurację filtrów przypisania.

Aby utworzyć zasady:

W centrum administracyjnym Microsoft Intune przejdź do obszaruWykrywanie i reagowanie> punktu końcowego zabezpieczeń> punktu końcowego, otwórz kartę >Stan dołączania EDR wybierz pozycję Wdróż wstępnie skonfigurowane zasady.

Na stronie Tworzenie profilu określ jedną z następujących kombinacji, a następnie wybierz pozycję Utwórz:

W przypadku urządzeń zarządzanych przez Intune:

- Platforma = Windows

- Profil = wykrywanie punktów końcowych i reagowanie na nie

W przypadku urządzeń zarządzanych za pośrednictwem scenariusza dołączania dzierżawy:

- Platform = Windows (ConfigMgr)

- Profil = wykrywanie i reagowanie punktów końcowych (ConfigMgr)

Ważna

Wdrożenie na urządzeniach dołączonych do dzierżawy wymaga włączenia i zsynchronizowania kolekcji All Desktop i Server Client w dzierżawie.

Na stronie Podstawy podaj nazwę dla tych zasad. Opcjonalnie możesz również dodać opis.

Na stronie Przeglądanie i tworzenie możesz rozszerzyć dostępne kategorie, aby przejrzeć konfigurację zasad, ale nie możesz wprowadzać zmian. Intune używa tylko odpowiednich ustawień na podstawie wybranej kombinacji Platformy i profilu. Na przykład w przypadku urządzeń zarządzanych przez Intune zasady są przeznaczone dla grupy Wszystkie urządzenia. Grupa Klientów wszystkich komputerów stacjonarnych i serwerów jest przeznaczona dla urządzeń dołączonych do dzierżawy.

Wybierz pozycję Zapisz , aby utworzyć, i wdróż wstępnie skonfigurowane zasady.

Edytowanie wstępnie skonfigurowanych zasad EDR

Po utworzeniu wstępnie skonfigurowanych zasad można je znaleźć na karcie Podsumowanie zasad wykrywania punktów końcowych i reagowania. Wybierając zasady, możesz wybrać opcję edycji niektórych, ale nie wszystkich opcji zasad. Na przykład w przypadku urządzeń Intune można edytować następujące opcje:

- Podstawowe: możesz edytować następujące opcje:

- Name (Nazwa)

- Opis

- Ustawienie konfiguracji: Następujące dwa ustawienia można zmienić z domyślnego ustawienia Nieskonfigurowane:

- Udostępnianie przykładowe

- [Przestarzałe] Częstotliwość raportowania danych telemetrycznych

- Przypisania: nie można zmienić przypisania grupy, ale można dodać filtry przypisania.

Używanie ręcznie utworzonych zasad EDR

Na stronie Podsumowanie EDR zasad wykrywania i reagowania punktu końcowego Intune możesz wybrać pozycję Utwórz zasady, aby rozpocząć proces ręcznego konfigurowania zasad EDR w celu dołączania urządzeń do Ochrona punktu końcowego w usłudze Microsoft Defender.

Ta opcja znajduje się w górnej części strony powyżej raportu Urządzenia z systemem Windows dołączonego do usługi Defender for Endpoint:

Tworzenie ręcznie skonfigurowanych zasad EDR

Zaloguj się do Centrum administracyjnego usługi Microsoft Intune.

Wybierz pozycję Zabezpieczenia punktu końcowego>Wykrywanie i reagowanie dotyczące punktów końcowych>Tworzenie zasad.

Wybierz platformę i profil dla swoich zasad. Następujące informacje identyfikują opcje:

Intune — Intune wdraża zasady na urządzeniach w przypisanych grupach. Podczas tworzenia zasad wybierz:

- Platforma: Linux, macOS lub Windows

- Profil: Wykrywanie i reagowanie punktów końcowych

Configuration Manager — Configuration Manager wdraża zasady na urządzeniach w kolekcjach Configuration Manager. Podczas tworzenia zasad wybierz:

- Platforma: Windows (ConfigMgr)

- Profil: Wykrywanie i reagowanie dotyczące punktów końcowych (ConfigMgr)

Wybierz pozycję Utwórz.

Na stronie Podstawowe wprowadź nazwę i opis dla profilu, a następnie wybierz pozycję Dalej.

Na stronie Ustawienia konfiguracji wybierz opcję Automatycznie z łącznika dla Ochrona punktu końcowego w usłudze Microsoft Defender typ pakietu konfiguracji klienta. Skonfiguruj ustawienia częstotliwości udostępniania przykładów i telemetrii raportowania , które chcesz zarządzać przy użyciu tego profilu.

Uwaga

Aby dołączyć lub odłączyć dzierżawców przy użyciu pliku dołączania z portalu Ochrona punktu końcowego w usłudze Microsoft Defender, wybierz pozycję Dołączanie lub odłączanie i podaj zawartość pliku dołączania do danych wejściowych bezpośrednio poniżej zaznaczenia.

Po zakończeniu konfigurowania ustawień wybierz pozycję Dalej.

Jeśli używasz tagów zakresu, na stronie Tagi zakresu wybierz pozycję Wybierz tagi zakresu , aby otworzyć okienko Wybierz tagi , aby przypisać tagi zakresu do profilu.

Wybierz przycisk Dalej, aby kontynuować.

Na stronie Przypisania wybierz grupy lub kolekcje, które otrzymują te zasady. Wybór zależy od wybranej platformy i profilu:

- W Intune wybierz grupy z Microsoft Entra.

- W Configuration Manager wybierz kolekcje z Configuration Manager, które zostały zsynchronizowane z centrum administracyjnym Microsoft Intune i włączone dla Ochrona punktu końcowego w usłudze Microsoft Defender polityka.

W tej chwili możesz nie przypisywać grup ani kolekcji, a później edytować zasady, aby dodać przypisanie.

Gdy wszystko będzie gotowe, wybierz przycisk Dalej, aby kontynuować.

Na stronie Przeglądanie + tworzenie po zakończeniu wybierz pozycję Utwórz.

Nowy profil zostanie wyświetlony na liście po wybraniu typu zasad dla utworzonego profilu.

Aktualizowanie stanu dołączania urządzenia

Organizacje mogą wymagać zaktualizowania informacji o dołączaniu na urządzeniu za pośrednictwem Microsoft Intune.

Ta aktualizacja może być konieczna ze względu na zmianę ładunku dołączania dla Ochrona punktu końcowego w usłudze Microsoft Defender lub po przekierowaniu przez pomoc techniczną firmy Microsoft.

Zaktualizowanie informacji o dołączaniu powoduje, że urządzenie zacznie korzystać z nowego ładunku dołączania przy następnym ponownym uruchomieniu.

Uwaga

Te informacje nie muszą przenosić urządzenia między dzierżawami bez pełnego odłączania urządzenia od oryginalnej dzierżawy. Aby uzyskać opcje migrowania urządzeń między organizacjami Ochrona punktu końcowego w usłudze Microsoft Defender, skontaktuj się z pomoc techniczna firmy Microsoft.

Proces aktualizowania ładunku

Pobierz nowy ładunek Mobile Zarządzanie urządzeniami New onboarding payload (Nowy ładunek dołączania) z konsoli Ochrona punktu końcowego w usłudze Microsoft Defender.

Utwórz nową grupę , aby zweryfikować skuteczność nowych zasad.

Wyklucz nową grupę z istniejących zasad EDR.

Utwórz nowe zasady wykrywania i reagowania punktów końcowych opisane w temacie Tworzenie zasad EDR.

Podczas tworzenia zasad wybierz pozycję Dołącz z typu konfiguracji pakietu klienta i określ zawartość pliku dołączania z konsoli Ochrona punktu końcowego w usłudze Microsoft Defender.

Przypisz zasady do nowej grupy utworzonej na potrzeby weryfikacji.

Dodaj istniejące urządzenia do grupy weryfikacji i upewnij się, że zmiany działają zgodnie z oczekiwaniami.

Stopniowo rozwiń wdrożenie, ostatecznie likwidując oryginalne zasady.

Uwaga

Jeśli wcześniej używasz opcji Auto z łącznika do pobierania informacji o dołączaniu, skontaktuj się z pomocą techniczną firmy Microsoft, aby potwierdzić użycie nowych informacji dołączania.

W przypadku organizacji aktualizujących informacje o dołączaniu w kierunku pomocy technicznej firmy Microsoft firma Microsoft będzie kierować Cię po zaktualizowaniu łącznika w celu wykorzystania nowego ładunku dołączania.

Raporty i monitorowanie zasad EDR

Możesz wyświetlić szczegółowe informacje o zasadach EDR używanych we wdrożeniu punktu końcowego i w węźle odpowiedzi centrum administracyjnego Microsoft Intune.

Aby uzyskać szczegółowe informacje o zasadach, w centrum administracyjnym przejdźdo karty Podsumowaniei wdrażanie punktu końcowegozabezpieczeń> punktu końcowego punktu końcowego i odpowiedzi>, a następnie wybierz zasady, dla których chcesz wyświetlić szczegóły zgodności:

W przypadku zasad, które są przeznaczone dla platform Linux, macOS lub Windows (Intune), Intune wyświetla przegląd zgodności z zasadami. Możesz również wybrać wykres, aby wyświetlić listę urządzeń, które otrzymały zasady, oraz przejść do szczegółów poszczególnych urządzeń, aby uzyskać więcej szczegółów.

W przypadku urządzeń z systemem Windows wykres dla urządzeń z systemem Windows dołączonych do usługi Defender for Endpoint zawiera liczbę urządzeń, które zostały pomyślnie dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender i które nie zostały jeszcze dołączone.

Aby zapewnić pełną reprezentację urządzeń na tym wykresie, wdróż profil dołączania na wszystkich urządzeniach. Urządzenia dołączane do Ochrona punktu końcowego w usłudze Microsoft Defender za pomocą środków zewnętrznych, takich jak zasady grupy lub PowerShell, są liczone jako urządzenia bez czujnika punktu końcowego usługi Defender for Endpoint.

W przypadku zasad przeznaczonych dla platformy windows (ConfigMgr) (Configuration Manager) Intune wyświetla przegląd zgodności z zasadami, które nie obsługują przechodzenia do szczegółów w celu wyświetlenia dodatkowych szczegółów. Widok jest ograniczony, ponieważ centrum administracyjne otrzymuje ograniczone szczegóły stanu z Configuration Manager, który zarządza wdrażaniem zasad na urządzeniach Configuration Manager.

Aby wyświetlić szczegóły dotyczące poszczególnych urządzeń, przejdź do karty Standołączaniapunktu końcowego zabezpieczeń>punktu końcowegoi odpowiedzi > EDR, a następnie wybierz urządzenie z listy, aby wyświetlić dodatkowe szczegóły specyficzne dla urządzenia.

Następne kroki

- Konfigurowanie zasad zabezpieczeń punktu końcowego.

- Dowiedz się więcej o wykrywaniu i reagowaniu na punkty końcowe w dokumentacji Ochrona punktu końcowego w usłudze Microsoft Defender.