Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ważne

Aby uzyskać wczesny dostęp do programu Microsoft Agent 365, musisz być częścią programu Frontier w wersji zapoznawczej. Usługa Frontier łączy Cię bezpośrednio z najnowszymi innowacjami firmy Microsoft dotyczącymi sztucznej inteligencji. Wersje zapoznawcze platformy Frontier podlegają istniejącym warunkom obowiązywania wersji zapoznawczej umów klienta. Ponieważ te funkcje są nadal opracowywane, ich dostępność i możliwości mogą ulec zmianie w miarę upływu czasu.

Dowiedz się, jak monitorować agentów przy użyciu usługi Microsoft Defender.

Ważne

Ta możliwość jest wdrażana w fazach, a wdrożenie ma zakończyć się do końca grudnia.

Usługa Microsoft Defender

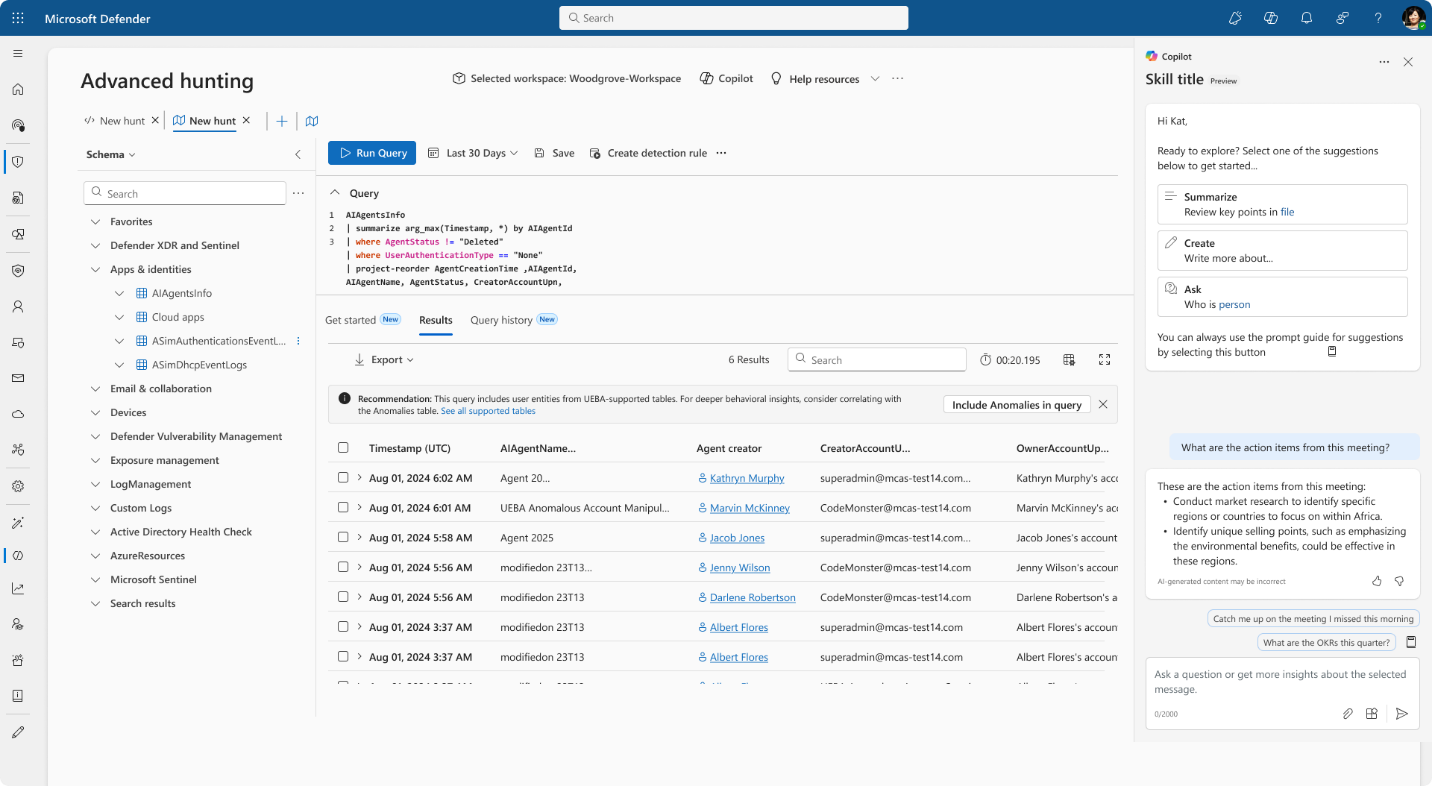

Agent 365 zapewnia kompleksową widoczność w usłudze Microsoft Defender we wszystkich działaniach agentów, dzięki czemu zespoły ds. zabezpieczeń mogą monitorować i śledzić zachowania ze scentralizowanej lokalizacji. Ta widoczność obsługuje proaktywne wykrywanie zagrożeń i reagowanie na nie.

Najważniejsze możliwości

Scentralizowane monitorowanie: śledzi wszystkie działania agentów w usłudze Defender w celu uzyskania ujednoliconego widoku.

Gotowe do użycia wykrywanie zagrożeń: udostępnia alerty dotyczące ryzykownych działań agenta i interakcji użytkowników.

Proaktywne wyszukiwanie zagrożeń: analitycy zabezpieczeń mogą używać zaawansowanych funkcji wyszukiwania na podstawie zapytań w usłudze Defender w celu proaktywnego identyfikowania podejrzanych wzorców i anomalii. Aby uzyskać więcej informacji, przejdź do tematu Proaktywne wyszukiwanie zagrożeń za pomocą zaawansowanego wyszukiwania zagrożeń w usłudze Microsoft Defender.

Wymagania wstępne

Upewnij się, że dzienniki inspekcji są ustawione. Aby uzyskać więcej informacji, przejdź do tematu Włączanie lub wyłączanie inspekcji.

Upewnij się, że łącznik platformy Microsoft 365 jest poprawnie ustawiony w usłudze Microsoft Defender. Aby uzyskać więcej informacji, zobacz Interfejs API REST usługi Microsoft Defender for Cloud Apps.

Konfigurowanie dostępu administratora w usłudze Defender. Aby uzyskać więcej informacji, zobacz Konfigurowanie dostępu administratora — Microsoft Defender dla Chmury Aplikacje.

Obsługiwane typy zdarzeń

Notatka

Po ustawieniu łącznika alerty są wyzwalane automatycznie po wystąpieniu ryzykownych działań agenta. Aby uzyskać więcej informacji na temat badania zdarzeń w usłudze Microsoft Defender, zobacz Badanie zdarzeń w portalu usługi Microsoft Defender.

Jak używać zaawansowanego wyszukiwania zagrożeń w usłudze Microsoft Defender

Otwórz portal usługi Microsoft Defender.

- Microsoft Defender XDR

- Zaloguj się przy użyciu odpowiednich poświadczeń, aby upewnić się, że masz niezbędny dostęp oparty na rolach. Na przykład powinien być administratorem zabezpieczeń lub nowszym.

W okienku nawigacji po lewej stronie wybierz pozycję Wyszukiwanie zagrożeń , aby otworzyć stronę Zaawansowane wyszukiwanie zagrożeń .

Zapoznaj się ze schematem.

- Użyj karty Schemat, aby wyświetlić dostępne tabele, takie jak tabela CloudAppEvents.

- Wybierz wielokropek pionowy obok nazwy tabeli, aby wyświetlić szczegóły schematu, przykładowe dane i informacje o przechowywaniu.

Użyj edytora zapytań, aby napisać lub wkleić zapytanie język zapytań Kusto (KQL).

Przykład:

CloudAppEvents | where ActionType in ("InvokeAgent", "InferenceCall", "ExecuteToolBySDK", "ExecuteToolByGateway", "ExecuteToolByMCPServer")Przejrzyj wyniki:

- Wyniki są wyświetlane w formacie tabeli.

- Wyeksportuj wyniki lub użyj ich do utworzenia niestandardowych reguł wykrywania.

Usługa Defender zawiera zestaw wbudowanych reguł wykrywania, które flaguje znane zagrożenia i ryzykowne zachowania, zapewniając ochronę w czasie rzeczywistym bez ręcznej konfiguracji. Te możliwości pomagają organizacjom szybko reagować na zagrożenia cybernetyczne i chronić się przed ryzykownych działań związanych z agentami.