Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Identity Manager to lokalny produkt do zarządzania tożsamościami i dostępem firmy Microsoft. Jest ona oparta na technologii wprowadzonej w 2003 r., stale ulepszana w dzisiejszych czasach i obsługiwana wraz z usługami firmy Microsoft Entra w chmurze. Program MIM jest główną częścią wielu strategii zarządzania tożsamościami i dostępem, zwiększając usługi hostowane w chmurze i innych agentów lokalnych firmy Microsoft Entra ID.

Ważne

Szukamy opinii naszych klientów na temat planowania migracji z programu Microsoft Identity Manager (MIM) przed zakończeniem okresu istnienia w styczniu 2029 r.

Pośmiń czas, aby wypełnić małą ankietę tutaj: https://aka.ms/MIMMigrationFeedback

Wielu klientów wyraziło zainteresowanie przeniesieniem centrum scenariuszy zarządzania tożsamościami i dostępem w całości do chmury. Niektórzy klienci nie będą już mieć środowiska lokalnego, podczas gdy inni integrują zarządzanie tożsamościami i dostępem hostowanymi w chmurze z pozostałymi aplikacjami lokalnymi, katalogami i bazami danych. Ten dokument zawiera wskazówki dotyczące opcji migracji i podejść do przenoszenia scenariuszy zarządzania tożsamościami i dostępem (IAM) z programu Microsoft Identity Manager do usług hostowanych w chmurze firmy Microsoft i zostaną zaktualizowane w miarę udostępniania nowych scenariuszy migracji. Podobne wskazówki są dostępne do migracji innych lokalnych technologii zarządzania tożsamościami, w tym migracji z usług ADFS.

Omówienie migracji

Program MIM zaimplementował najlepsze rozwiązania dotyczące zarządzania tożsamościami i dostępem w czasie projektowania. Od tego czasu krajobraz zarządzania tożsamościami i dostępem ewoluował wraz z nowymi aplikacjami i nowymi priorytetami biznesowymi, a więc podejścia zalecane do rozwiązywania przypadków użycia IAM będą w wielu przypadkach inne niż wcześniej zalecane w programie MIM.

Ponadto organizacje powinny zaplanować etapowe podejście do migracji scenariuszy. Na przykład, organizacja może ustawić jako priorytet migrację scenariusza samoobsługowego resetowania haseł przez użytkownika końcowego jako pierwszy krok, a następnie, po jego zakończeniu, przystąpić do przenoszenia scenariusza aprowizacji. Kolejność, w jakiej organizacja zdecyduje się przenieść swoje scenariusze, będzie zależeć od ogólnych priorytetów IT i wpływu na innych uczestników projektu, takich jak użytkownicy końcowi potrzebują aktualizacji szkoleniowej lub właściciele aplikacji.

Aprowizowanie użytkowników

Provisioning użytkowników jest centralnym elementem działalności MIM. Niezależnie od tego, czy jest to AD, czy inne źródła HR, importowanie użytkowników, agregowanie ich w metaverse, a następnie przydzielanie ich do różnych repozytoriów jest jedną z podstawowych funkcji. Na poniższym diagramie przedstawiono klasyczny scenariusz udostępniania zasobów / synchronizacji.

Teraz wiele z tych scenariuszy aprowizacji użytkowników jest dostępnych przy użyciu identyfikatora Entra firmy Microsoft i powiązanych ofert, które umożliwiają migrowanie tych scenariuszy z programu MIM do zarządzania kontami w tych aplikacjach z chmury.

W poniższych sekcjach opisano różne scenariusze konfiguracji.

Aprowizacja z systemów HR w chmurze do usługi Active Directory lub Microsoft Entra ID z procesami dołączania i opuszczania.

Niezależnie od tego, czy chcesz wdrożyć bezpośrednio z chmury do usługi Active Directory czy Microsoft Entra ID, można to zrobić przy użyciu wbudowanych integracji z Microsoft Entra ID. , Poniższe samouczki zawierają wskazówki dotyczące aprowizacji bezpośrednio z systemu kadrowego do usługi AD lub usługi Microsoft Entra ID.

- Samouczek: konfigurowanie produktu Workday na potrzeby automatycznej aprowizacji użytkowników

- Samouczek: konfigurowanie aprowizacji użytkowników produktu Workday w usłudze Microsoft Entra

Wiele scenariuszy kadr w chmurze obejmuje również korzystanie z zautomatyzowanych przepływów pracy. Niektóre z tych działań przepływu pracy, które zostały opracowane przy użyciu biblioteki działań przepływu pracy dla programu MIM, można migrować do przepływów pracy cyklu życia ładu identyfikatorów firmy Microsoft. Wiele z tych rzeczywistych scenariuszy można teraz tworzyć i zarządzać nimi bezpośrednio z chmury. Więcej informacji można znaleźć w następującej dokumentacji.

- Co to są przepływy procesów cyklu życia?

- Automatyzowanie dołączania pracowników

- Automatyzacja procesu odejścia pracowników

Aprowizowanie użytkowników z lokalnych systemów KADR do identyfikatora Entra firmy Microsoft za pomocą przepływów pracy dołączania/opuszczania

Klienci korzystający z rozwiązania SAP Human Capital Management (HCM) i SAP SuccessFactors mogą wprowadzać tożsamości do Microsoft Entra ID przy użyciu pakietu SAP Integration Suite, aby synchronizować listy pracowników między systemami SAP HCM i SAP SuccessFactors. Z tego miejsca możesz bezpośrednio przenieść tożsamości do Microsoft Entra ID lub dostarczać je do usług domenowych w Active Directory.

Korzystając z aprowizacji przychodzącej opartej na interfejsie API, można teraz aprowizować użytkowników bezpośrednio do Microsoft Entra ID z lokalnego systemu HR. Jeśli obecnie używasz programu MIM do importowania użytkowników z systemu HR, a następnie aprowizacji ich do Microsoft Entra ID, możesz teraz zbudować niestandardowy łącznik aprowizacji przychodzącej oparty na interfejsie API, aby to osiągnąć. Zaletą korzystania z łącznika aprowizacji opartego na interfejsie API w celu osiągnięcia tego za pośrednictwem programu MIM jest to, że łącznik aprowizacji oparty na interfejsie API ma znacznie mniejsze obciążenie i znacznie mniejszy ślad w środowisku lokalnym w porównaniu z programem MIM. Ponadto za pomocą łącznika aprowizacji opartego na interfejsie API można zarządzać nim z chmury. Aby uzyskać więcej informacji na temat aprowizacji opartej na interfejsie API, zobacz następujące informacje.

- Koncepcje związane z aprowizacją przychodzącą opartą na API

- Umożliwienie integratorom systemów tworzenie większej liczby łączników do systemów rejestrowych

- Konfigurowanie aplikacji aprowizacji przychodzącej opartej na interfejsie API

Mogą one również wykorzystywać procesy cyklu życia.

- Co to są przepływy pracy cyklu życia?

- Automatyzowanie dołączania pracowników

- Automatyzowanie procesu odchodzenia pracowników

Udostępnianie użytkowników z Microsoft Entra ID do aplikacji on-premises

Jeśli używasz programu MIM do aprowizowania użytkowników do aplikacji, takich jak SAP ECC, do aplikacji z interfejsem API SOAP lub REST albo do aplikacji z bazową bazą danych SQL lub katalogiem innym niż AD LDAP, możesz teraz użyć aprowizacji aplikacji lokalnych za pośrednictwem hosta łącznika ECMA w celu wykonania tych samych zadań. Host łącznika ECMA jest częścią agenta o lekkiej wadze i umożliwia zmniejszenie śladu programu MIM. Jeśli masz łączniki niestandardowe w środowisku programu MIM, możesz przeprowadzić migrację ich konfiguracji do agenta. Aby uzyskać więcej informacji, zobacz dokumentację poniżej.

- Architektura aplikacji aprowizacji lokalnej

- Aprowizowanie użytkowników w aplikacjach z obsługą protokołu SCIM

- Aprowizowanie użytkowników w aplikacjach opartych na języku SQL

- Udostępnianie użytkowników w katalogach LDAP

- Aprowizowanie użytkowników w katalogu LDAP na potrzeby uwierzytelniania systemu Linux

- Aprowizowanie użytkowników w aplikacjach przy użyciu programu PowerShell

- Konfigurowanie za pomocą łącznika usług internetowych

- Dostarczanie za pomocą łączników niestandardowych

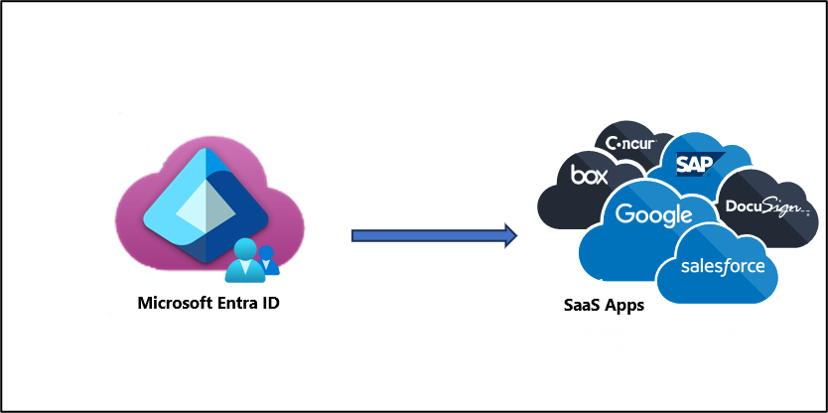

Dostarczaj użytkowników do aplikacji SaaS w chmurze

Integracja z aplikacjami SaaS jest potrzebna w świecie przetwarzania w chmurze. Wiele scenariuszy aprowizacji wykonywanych przez program MIM w aplikacjach SaaS można teraz wykonać bezpośrednio z poziomu identyfikatora Entra firmy Microsoft. Po skonfigurowaniu, Microsoft Entra ID automatycznie aprowizuje i deaprowizuje użytkowników do aplikacji SaaS, używając usługi aprowizacji Microsoft Entra. Aby uzyskać pełną listę samouczków dotyczących aplikacji SaaS, zobacz poniższy link.

Przydzielaj użytkowników i grupy do nowych aplikacji niestandardowych

Jeśli Twoja organizacja tworzy nowe aplikacje i wymaga otrzymania informacji o użytkowniku lub grupie lub sygnałów podczas aktualizowania lub usuwania użytkowników, zalecamy, aby aplikacja używała programu Microsoft Graph do wykonywania zapytań dotyczących identyfikatora Entra firmy Microsoft lub automatycznego aprowizowania za pomocą programu SCIM.

- Korzystanie z interfejsu API programu Microsoft Graph

- Opracowanie i planowanie przygotowania punktu końcowego SCIM w Microsoft Entra ID

- Aprowizowanie użytkowników w aplikacjach z obsługą protokołu SCIM, które są wdrożone lokalnie

Scenariusze zarządzania grupami

Historycznie organizacje używały MIM do zarządzania grupami w usłudze AD, w tym grupami zabezpieczeń usługi AD i listami dystrybucyjnymi programu Exchange, które następnie zostały zsynchronizowane za pośrednictwem usługi Microsoft Entra Connect z usługą Microsoft Entra ID i Exchange Online. Organizacje mogą teraz zarządzać grupami zabezpieczeń w usłudze Microsoft Entra ID i Exchange Online, bez konieczności tworzenia grup w lokalnej usłudze Active Directory.

Grupy dynamiczne

Jeśli używasz MIM do dynamicznego członkostwa w grupach, te grupy można migrować do grup dynamicznych Microsoft Entra ID. W przypadku reguł opartych na atrybutach użytkownicy są automatycznie dodawani lub usuwani na podstawie tych kryteriów. Więcej informacji można znaleźć w następującej dokumentacji.

Udostępnianie grup aplikacjom opartym na usłudze AD

Zarządzanie aplikacjami lokalnymi za pomocą grup Active Directory, które są aprowizowane z chmury i zarządzane w niej, można teraz zrealizować za pomocą synchronizacji z chmurą Microsoft Entra. Teraz Microsoft Entra Cloud Sync umożliwia pełne zarządzanie przypisaniami aplikacji w AD, równocześnie korzystając z funkcji Zarządzania Identyfikatorami Microsoft Entra do kontrolowania i korygowania wszelkich żądań związanych z dostępem.

Aby uzyskać więcej informacji, zobacz Zarządzanie aplikacjami opartymi na lokalnej usłudze Active Directory (Kerberos) przy użyciu Zarządzanie Microsoft Entra ID.

Scenariusze samoobsługowe

Program MIM jest również używany w scenariuszach samoobsługowych do zarządzania danymi w usłudze Active Directory do użytku przez aplikacje zintegrowane z programem Exchange i usługami AD. Teraz wiele z tych samych scenariuszy można wykonać z chmury.

Samoobsługowe zarządzanie grupami

Możesz zezwolić użytkownikom na tworzenie grup zabezpieczeń lub grup platformy Microsoft 365/Teams, a następnie zarządzanie członkostwem w grupie.

Żądania dostępu z zatwierdzeniami wieloetapowymi

Zarządzanie upoważnieniami wprowadza koncepcję pakietu dostępu. Pakiet dostępu to zestaw wszystkich zasobów z dostępem, który użytkownik potrzebuje, aby pracować nad projektem lub wykonywać swoje zadanie, w tym członkostwo w grupach, witrynach usługi SharePoint Online lub przypisanie do ról w aplikacjach. Każdy pakiet dostępu zawiera zasady określające, kto automatycznie uzyskuje dostęp i kto może żądać dostępu.

Samoobsługowe resetowanie hasła

Microsoft Entra samoobsługowy reset hasła (SSPR) umożliwia użytkownikom zmianę lub resetowanie hasła. Jeśli masz środowisko hybrydowe, możesz skonfigurować program Microsoft Entra Connect, aby zapisywać zdarzenia zmiany hasła z powrotem z Microsoft Entra ID do lokalnego Active Directory.