Uwierzytelnianie typu usługa-usługa za pomocą usługi Azure Data Lake Storage Gen1 przy użyciu identyfikatora Entra firmy Microsoft

Usługa Azure Data Lake Storage Gen1 używa identyfikatora Entra firmy Microsoft do uwierzytelniania. Przed utworzeniem aplikacji, która współpracuje z usługą Data Lake Storage Gen1, musisz zdecydować, jak uwierzytelnić aplikację za pomocą identyfikatora Entra firmy Microsoft. Dostępne są dwie główne opcje:

- Uwierzytelnianie użytkowników końcowych

- Uwierzytelnianie typu service-to-service (ten artykuł)

Obie te opcje powodują udostępnienie aplikacji tokenu OAuth 2.0, który jest dołączany do każdego żądania skierowanego do usługi Data Lake Storage Gen1.

W tym artykule omówiono sposób tworzenia aplikacji internetowej firmy Microsoft Entra na potrzeby uwierzytelniania typu service-to-service. Aby uzyskać instrukcje dotyczące konfiguracji aplikacji Microsoft Entra na potrzeby uwierzytelniania użytkowników końcowych, zobacz Uwierzytelnianie użytkowników końcowych za pomocą usługi Data Lake Storage Gen1 przy użyciu identyfikatora Entra firmy Microsoft.

- Subskrypcja platformy Azure. Zobacz Uzyskiwanie bezpłatnej wersji próbnej platformy Azure.

Utwórz i skonfiguruj aplikację internetową firmy Microsoft Entra na potrzeby uwierzytelniania typu service-to-service przy użyciu usługi Azure Data Lake Storage Gen1 przy użyciu identyfikatora Entra firmy Microsoft. Aby uzyskać instrukcje, zobacz Tworzenie aplikacji firmy Microsoft Entra.

Postępując zgodnie z instrukcjami podanymi w powyższym linku, upewnij się, że wybrano pozycję Aplikacja internetowa/interfejs API dla typu aplikacji, jak pokazano na poniższym zrzucie ekranu:

Podczas programowego logowania potrzebny jest identyfikator aplikacji. Jeśli aplikacja działa w ramach własnych poświadczeń, potrzebujesz również klucza uwierzytelniania.

Aby uzyskać instrukcje dotyczące pobierania identyfikatora aplikacji i klucza uwierzytelniania (nazywanego również kluczem tajnym klienta) dla aplikacji, zobacz Pobieranie identyfikatora aplikacji i klucza uwierzytelniania.

Aby uzyskać instrukcje dotyczące pobierania identyfikatora dzierżawy, zobacz Pobieranie identyfikatora dzierżawy.

Krok 3. Przypisanie aplikacji Microsoft Entra do pliku lub folderu konta usługi Azure Data Lake Storage Gen1

Zaloguj się w witrynie Azure Portal. Otwórz konto usługi Data Lake Storage Gen1, które chcesz skojarzyć z utworzoną wcześniej aplikacją Microsoft Entra.

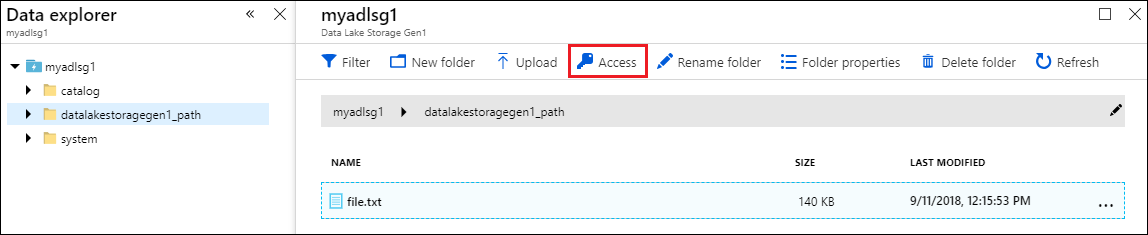

W bloku konta usługi Data Lake Storage Gen1 kliknij pozycję Eksplorator danych.

W bloku Eksplorator danych kliknij plik lub folder, dla którego chcesz zapewnić dostęp do aplikacji Microsoft Entra, a następnie kliknij pozycję Dostęp. Aby skonfigurować dostęp do pliku, należy kliknąć pozycję Dostęp w bloku Podgląd plików.

Blok Dostęp wyświetla standardowy dostęp i niestandardowy dostęp już przypisany do root. Kliknij ikonę Dodaj, aby dodać niestandardowe poziomy ACL.

Kliknij ikonę Dodaj, aby otworzyć panel Dodaj niestandardowy dostęp. W tym bloku kliknij pozycję Wybierz użytkownika lub grupę, a następnie w bloku Wybierz użytkownika lub grupę wyszukaj utworzoną wcześniej aplikację Microsoft Entra. Jeśli masz wiele grup do wyszukania, użyj pola tekstowego u góry, aby filtrować nazwę grupy. Kliknij grupę, którą chcesz dodać, a następnie kliknij pozycję Wybierz.

Kliknij Wybierz uprawnienia, wybierz uprawnienia i określ, czy chcesz przypisać uprawnienia jako domyślne ACL, dostępowe ACL, lub oba. Kliknij przycisk OK.

Aby uzyskać więcej informacji na temat uprawnień w usłudze Data Lake Storage Gen1 i list ACL domyślnych/dostępu, zobacz Kontrola dostępu w usłudze Data Lake Storage Gen1.

W bloku Dodawanie dostępu niestandardowego kliknij przycisk OK. Nowo dodane grupy ze skojarzonymi uprawnieniami są wymienione w bloku Dostęp .

Uwaga

Jeśli planujesz ograniczenie aplikacji Microsoft Entra do określonego folderu, musisz również nadać tej samej aplikacji Microsoft Entra uprawnienie do wykonywania w katalogu głównym, aby umożliwić dostęp do tworzenia plików za pomocą zestawu SDK platformy .NET.

Uwaga

Jeśli chcesz użyć zestawów SDK do utworzenia konta usługi Data Lake Storage Gen1, musisz przypisać aplikację internetową Firmy Microsoft Entra jako rolę do grupy zasobów, w której tworzysz konto usługi Data Lake Storage Gen1.

Zaloguj się do witryny Azure Portal i kliknij pozycję Active Directory w okienku po lewej stronie.

W okienku po lewej stronie kliknij pozycję Rejestracje aplikacji.

W górnej części bloku Rejestracje aplikacji kliknij pozycję Punkty końcowe.

Na liście punktów końcowych skopiuj punkt końcowy tokenu OAuth 2.0.

W tym artykule utworzono aplikację internetową Firmy Microsoft Entra i zebrano informacje potrzebne w aplikacjach klienckich utworzonych przy użyciu zestawu .NET SDK, Java, Python, interfejsu API REST itp. Teraz możesz przejść do następujących artykułów, które mówią o tym, jak używać aplikacji natywnej firmy Microsoft Entra do pierwszego uwierzytelniania za pomocą usługi Data Lake Storage Gen1, a następnie wykonywać inne operacje w sklepie.

- Uwierzytelnianie między usługami w Data Lake Storage Gen1 przy użyciu języka Java

- Uwierzytelnianie pomiędzy usługami w Data Lake Storage Gen1 za pomocą zestawu SDK platformy .NET

- Międzyserwisowe uwierzytelnianie w Data Lake Storage Gen1 za pomocą Pythona

- Uwierzytelnianie między usługami w usłudze Data Lake Storage Gen1 z użyciem interfejsu REST API