Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve a disponibilidade de recursos nas nuvens Microsoft Azure e Azure Government. Os recursos são listados como GA (Disponível Em Geral), Visualização Pública ou Não Disponível. As tabelas neste artigo são atualizadas regularmente para refletir o estado atual da disponibilidade do recurso.

Azure Government

Azure Government usa as mesmas tecnologias subjacentes que Azure (às vezes conhecidas como Azure Comercial ou Azure Pública), que inclui os principais componentes de IaaS (Infraestrutura como Serviço), PaaS (Plataforma como Serviço) e SaaS (Software como Serviço). Tanto Azure quanto Azure Government têm controles de segurança abrangentes em vigor e o compromisso da Microsoft com a proteção dos dados do cliente.

Azure Government é um ambiente de nuvem fisicamente isolado dedicado a governos federais, estaduais, locais e tribais dos EUA e seus parceiros. Considerando que ambos os ambientes de nuvem são avaliados e autorizados no nível de impacto elevado do FedRAMP, o Azure Government fornece uma camada extra de proteção aos clientes por meio de compromissos contratuais com relação ao armazenamento de dados do cliente nos Estados Unidos e limitando o acesso potencial a sistemas que processam dados do cliente a pessoas dos EUA selecionadas. Esses compromissos podem ser de interesse para os clientes que usam a nuvem para armazenar ou processar dados sujeitos a leis de controle de exportação dos EUA, como a EAR, ITAR e a DoE 10 CFR Parte 810.

Para obter mais informações sobre Azure Government, consulte O que é Azure Government?

Observação

Essas listas e tabelas não incluem disponibilidade de recursos ou pacotes nas nuvens Azure Government Secret ou Azure Government Top Secret. Para obter mais informações sobre a disponibilidade específica para nuvens desconectadas, entre em contato com sua equipe de conta.

integração Microsoft 365

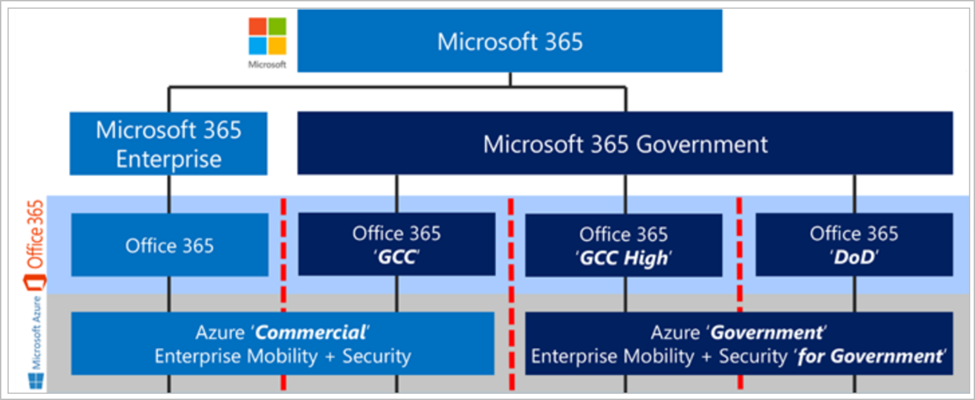

As integrações entre produtos dependem da interoperabilidade entre plataformas do Azure e do Office. As ofertas hospedadas no ambiente Azure podem ser acessadas nas plataformas Microsoft 365 Enterprise e Microsoft 365 Governamental. Office 365 e Office 365 GCC são emparelhados com Microsoft Entra ID em Azure. Office 365 GCC High e Office 365 DoD são emparelhados com Microsoft Entra ID em Azure Government.

O diagrama a seguir exibe a hierarquia de nuvens da Microsoft e como elas se relacionam entre si.

O ambiente de Office 365 GCC ajuda os clientes a cumprir os requisitos do governo dos EUA, incluindo FedRAMP High, CJIS e IRS 1075. Os ambientes Office 365 GCC High e DoD dão suporte a clientes que precisam de conformidade com o DoD IL4/5, DFARS 7012, NIST 800-171 e ITAR.

Para obter mais informações sobre Office 365 ambientes do governo dos EUA, consulte:

As seções a seguir identificam quando um serviço tem uma integração com Microsoft 365 e a disponibilidade de recursos para Office 365 GCC, Office 365 GCC High e Office 365 DoD.

Azure Information Protection

Azure Information Protection (AIP) é uma solução baseada em nuvem que permite que as organizações descubram, classifiquem e protejam documentos e emails aplicando rótulos ao conteúdo.

A AIP faz parte da solução de Microsoft Purview Information Protection (MIP) e estende a funcionalidade labeling e classification fornecida pelo Microsoft 365.

Para obter mais informações, consulte a documentação do produto Azure Information Protection.

Office 365 GCC é emparelhado com Microsoft Entra ID em Azure. Office 365 GCC High e Office 365 DoD são emparelhados com Microsoft Entra ID em Azure Government. Preste atenção ao ambiente Azure para entender onde interoperabilidade é possível. Na tabela a seguir, a interoperabilidade que não é possível é marcada com um traço (-) para indicar que o suporte não é relevante.

Configurações extras são necessárias para clientes GCC High e DoD. Para obter mais informações, consulte Descrição do Serviço Premium Governamental do Azure Information Protection.

Observação

Mais detalhes sobre o suporte para clientes governamentais são listados em notas de rodapé abaixo da tabela.

Etapas extras são necessárias para configurar Azure Information Protection para clientes GCC High e DoD. Para obter mais informações, consulte Descrição do serviço governamental do Proteção de Informações do Azure Premium.

| Recurso/serviço | Azure | Azure Government |

|---|---|---|

| Azure Information Protection scanner1 | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Administração | ||

| Azure Information Protection portal para administração do scanner | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Classificação e rotulagem2 | ||

| Verificador de AIP para aplicar um rótulo padrão a todos os arquivos em um repositório/servidor de arquivos local | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – Office 365 DoD | - | GA |

| Verificador de AIP para classificação automatizada, rotulagem e proteção de arquivos locais com suporte | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – Office 365 DoD | - | GA |

1 O verificador pode funcionar sem Office 365 apenas para verificar arquivos. O verificador não pode aplicar rótulos a arquivos sem Office 365.

2 O suplemento de classificação e rotulagem só tem suporte para clientes governamentais com Microsoft 365 Apps (versão 9126.1001 ou superior), incluindo as versões Professional Plus (ProPlus) e C2R (Clique para Executar). Não há suporte para Office 2010, Office 2013 e outras versões do Office 2016.

recursos de Office 365

3 A Extensão de Dispositivo Móvel do AD RMS não está disponível no momento para clientes governamentais.

4 Information Rights Management com SharePoint Online (sites e bibliotecas protegidos por IRM) não está disponível no momento.

5 O IRM (Information Rights Management) tem suporte apenas para versões Microsoft 365 Apps (versão 9126.1001 ou superior), incluindo Professional Plus (ProPlus) e C2R (Click-to-Run). Não há suporte para Office 2010, Office 2013 e outras versões do Office 2016.

6 Há suporte apenas para o Exchange local. Não há suporte para Regras de Proteção do Outlook. Não há suporte para a Infraestrutura de Classificação de Arquivos. Não há suporte para SharePoint local.

7 O compartilhamento de documentos e emails protegidos de nuvens governamentais para usuários na nuvem comercial não está disponível no momento. Inclui usuários Microsoft 365 Apps na nuvem comercial, usuários não Microsoft 365 Apps na nuvem comercial e usuários com uma licença RMS for Individuals.

8 O número de tipos de informações Sensitivos em seu portal de conformidade Microsoft Purview pode variar de acordo com a região.

Microsoft Defender for Cloud

Microsoft Defender for Cloud é um sistema unificado de gerenciamento de segurança de infraestrutura que fortalece a postura de segurança de seus data centers e fornece proteção avançada contra ameaças em suas cargas de trabalho híbridas na nuvem , independentemente de estarem em Azure ou não, bem como no local.

Para obter mais informações, consulte a documentação do produto Microsoft Defender for Cloud.

A tabela a seguir exibe a disponibilidade atual de recursos do Defender para Nuvem em Azure e Azure Government.

1 Parcialmente GA: o suporte para clusters Kubernetes habilitados para Arc (e, portanto, AWS EKS também) está em visualização pública e não está disponível no Azure Governamental. A visibilidade em tempo de execução de vulnerabilidades em imagens de contêiner também é uma versão prévia do recurso.

2 Azure DNS Zone não tem suporte para verificação de malware e detecção de ameaças de dados confidenciais.

3 Todos esses recursos exigem Microsoft Defender para servidores.

O 4 GovCon Cloud Moderate (GCCM) não dá suporte ao Monitoramento de Integridade do Arquivo.

5 Pode haver diferenças nos padrões oferecidos por tipo de nuvem.

Microsoft Sentinel

Microsoft Sentinel é uma solução escalonável, nativa da nuvem, de SIEM (gerenciamento de eventos de informações de segurança) e SOAR (orquestração e resposta de segurança automatizada). Microsoft Sentinel fornece análise de segurança inteligente e inteligência contra ameaças em toda a empresa, fornecendo uma única solução para detecção de alertas, visibilidade de ameaças, busca proativa e resposta a ameaças.

Para obter mais informações, consulte a documentação do produto Microsoft Sentinel.

Para obter disponibilidade de recursos do Microsoft Sentinel no Azure, Azure Government e Azure China 21 Vianet, veja suporte de recursos do Microsoft Sentinel para nuvens do Azure.

conectores de dados do Microsoft Purview

Office 365 GCC é emparelhado com Microsoft Entra ID em Azure. Office 365 GCC High e Office 365 DoD são emparelhados com Microsoft Entra ID em Azure Government.

Dica

Preste atenção ao ambiente Azure para entender onde interoperabilidade é possível. Na tabela a seguir, a interoperabilidade que não é possível é marcada com um traço (-) para indicar que o suporte não é relevante.

| Conector | Azure | Azure Government |

|---|---|---|

| Office IRM | ||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Não disponível |

| Dynamics 365 | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Microsoft Defender XDR | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | Não disponível |

| Microsoft Defender for Cloud Apps | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

|

Microsoft Defender for Cloud Apps Logs de TI sombra |

||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Visualização Pública |

|

Microsoft Defender for Cloud Apps Alertas |

||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Visualização Pública |

| Microsoft Defender for Endpoint | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Microsoft Defender for Identity | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Microsoft Defender for Office 365 | ||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Não disponível |

| - Microsoft Power BI | ||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Não disponível |

| - Microsoft Project | ||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Visualização Pública |

| – DoD do Office 365 | - | Não disponível |

| Office 365 | ||

| - Office 365 GCC | GA | - |

| - Office 365 GCC High | - | GA |

| – DoD do Office 365 | - | GA |

| Equipes | ||

| - Office 365 GCC | Visualização Pública | - |

| - Office 365 GCC High | - | Não disponível |

| – DoD do Office 365 | - | Não disponível |

Microsoft Defender for IoT

Microsoft Defender for IoT permite acelerar a inovação de IoT/OT com segurança abrangente em todos os seus dispositivos IoT/OT. Para organizações de usuário final, Microsoft Defender for IoT oferece segurança de camada de rede sem agente que é implantada rapidamente, funciona com diversos equipamentos industriais e interopera com Microsoft Sentinel e outras ferramentas SOC. Implantar no local ou em ambientes conectados Azure. Para construtores de dispositivos IoT, os agentes de segurança do Microsoft Defender for IoT permitem que você crie segurança diretamente em seus novos dispositivos IoT e projetos Azure IoT. O microagente tem opções de implantação flexíveis, incluindo a capacidade de implantação como um pacote binário ou modificação do código-fonte. E o micro agente está disponível para sistemas operacionais IoT padrão, como Linux e Azure RTOS. Para obter mais informações, consulte a documentação do produto Microsoft Defender for IoT.

A tabela a seguir exibe a disponibilidade atual do recurso Microsoft Defender for IoT em Azure e Azure Government.

Para organizações

| Recurso | Azure | Azure Government |

|---|---|---|

| Inventário e descoberta de dispositivos locais | GA | GA |

| Gerenciamento de vulnerabilidades | GA | GA |

| Detecção de ameaças com IoT e análise comportamental de OT | GA | GA |

| Atualizações manuais e automáticas de inteligência contra ameaças | GA | GA |

| Unificar a TI e a segurança de OT com SIEM, SOAR e XDR | ||

| Active Directory | GA | GA |

| ArcSight | GA | GA |

| ClearPass (Alertas e Inventário) | GA | GA |

| CyberArk PSM | GA | GA |

| GA | GA | |

| FortiGate | GA | GA |

| FortiSIEM | GA | GA |

| Microsoft Sentinel | GA | GA |

| NetWitness | GA | GA |

| Palo Alto NGFW | GA | GA |

| Palo Alto Panorama | GA | GA |

| ServiceNow (Alertas e Inventário) | GA | GA |

| Monitoramento de MIB do SNMP | GA | GA |

| Splunk | GA | GA |

| Servidor SYSLOG (formato CEF) | GA | GA |

| Servidor SYSLOG (formato LEEF) | GA | GA |

| Servidor SYSLOG (Objeto) | GA | GA |

| Servidor SYSLOG (Mensagem de Texto) | GA | GA |

Para construtores de dispositivos

| Recurso | Azure | Azure Government |

|---|---|---|

| Micro Agente para Azure RTOS | GA | GA |

| Configure Sentinel com Microsoft Defender for IoT | GA | GA |

| Microagente autônomo para Linux | ||

| Instalação binária de agentes autônomos | Visualização Pública | Visualização Pública |

Atestação do Azure

O Microsoft Azure Attestation é uma solução unificada para verificar remotamente a confiabilidade de uma plataforma e integridade dos binários em execução dentro dela. O serviço recebe evidências da plataforma, valida-as com padrões de segurança, avalia-as em relação a políticas configuráveis e produz um token de atestado para aplicativos baseados em declarações (por exemplo, partes subjacentes, autoridades de auditoria).

Azure Attestation está atualmente disponível em várias regiões nas nuvens públicas e governamentais do Azure.

Para obter mais informações, consulte Azure Attestation public documentation.

| Recurso | Azure | Azure Government |

|---|---|---|

| Experiência do portal para executar operações de plano de controle e plano de dados | GA | - |

| Experiência do PowerShell para executar operações de plano de controle e plano de dados | GA | GA |

| Imposição do TLS 1.2 | GA | GA |

| Suporte a BCDR | GA | - |

| Integração de marcas de serviço | GA | GA |

| Armazenamento de logs imutável | GA | GA |

| Isolamento de rede usando link privado | Visualização Pública | - |

| Certificação FedRAMP High | GA | GA |

| Microsoft Purview Customer Lockbox | GA | - |

Próximas etapas

- Entenda o modelo de responsabilidade compartilhada e quais tarefas de segurança são tratadas pelo provedor de nuvem e quais tarefas são tratadas por você.

- Entenda as funcionalidades de Azure Government Cloud e o design e a segurança confiáveis usados para dar suporte à conformidade aplicável a organizações governamentais federais, estaduais e locais e seus parceiros.

- Entenda o Office 365 plano governamental.

- Entenda conformidade no Azure para padrões legais e regulatórios.