Introdução ao acelerador de zona de destino do Azure Arc para ambientes híbridos e multinuvem

No momento, as empresas estão criando e executando aplicativos em vários ecossistemas locais, em várias nuvens públicas e na borda. Quando você está trabalhando nesses ambientes distribuídos, é fundamental encontrar uma maneira de garantir a conformidade e gerenciar servidores, aplicativos e dados em escala, enquanto você ainda mantém a agilidade.

As zonas de destino do Azure fornecem: uma abordagem de arquitetura específica. Arquitetura de referência. Conjunto de implementações de referência que ajudam a preparar suas zonas de destino para plataformas de tecnologia de missão crítica e cargas de trabalho suportadas.

Para obter mais informações sobre as áreas de design rotuladas como A-I no visual, consulte áreas de design de ambiente.

As zonas de destino do Azure foram projetadas pensando em híbrida e multinuvem. Para dar suporte a ambientes híbridos e multinuvem, a arquitetura de referência exige duas adições:

- Conectividade híbrida e multicloud: entenda as principais considerações e recomendações sobre design de rede para trabalhar com o Azure Arc.

- Operações unificadas: inclua recursos habilitados para Azure Arc para estender o suporte de governança e operações com ferramentas consistentes.

Por que híbrido?

À medida que as organizações adotam serviços de nuvem modernos e os benefícios associados, períodos de execução paralela de serviços em conjunto com a infraestrutura local herdada são inevitáveis. À medida que sua organização avalia ainda mais os serviços de nuvem ou à medida que os requisitos de negócios determinam, sua equipe pode optar por executar mais de um serviço de nuvem pública. Operar um patrimônio heterogêneo distribuído exige gerenciamento e governança consolidados e simplificados para reduzir o impacto operacional.

Use os conceitos de zona de destino apresentados como parte das diretrizes do Cloud Adoption Framework, para estabelecer padrões para a criação de arquiteturas híbridas e a introdução de padrões de conectividade, governança e monitoramento. Esse trabalho ajuda quando sua intenção estratégica é simplificar e combinar a infraestrutura e os serviços após projetos de migração. Definir padrões para processos e ferramentas de gerenciamento elimina a necessidade de aperfeiçoar as cargas de trabalho depois de movê-las para o Azure.

Pré-requisitos

É útil estar familiarizado com as zonas de destino de do Azure. Para obter mais informações, consulte a Visão geral das zonas de destino do Azure e diretrizes de implementação de zonas de destino do Azure.

O Azure fornece várias ferramentas de gerenciamento para ajudar a monitorar e controlar a infraestrutura e os aplicativos em escala. Ao implementar uma zona de destino híbrida, estenda as ferramentas do Azure para controlar a infraestrutura e os aplicativos fora do Azure. Essa abordagem cria um único plano de gerenciamento e uma única visão de todo o patrimônio híbrido, o que torna o monitoramento e o gerenciamento em escala o mais simples possível.

Diretrizes de design dos servidores habilitados para Azure Arc

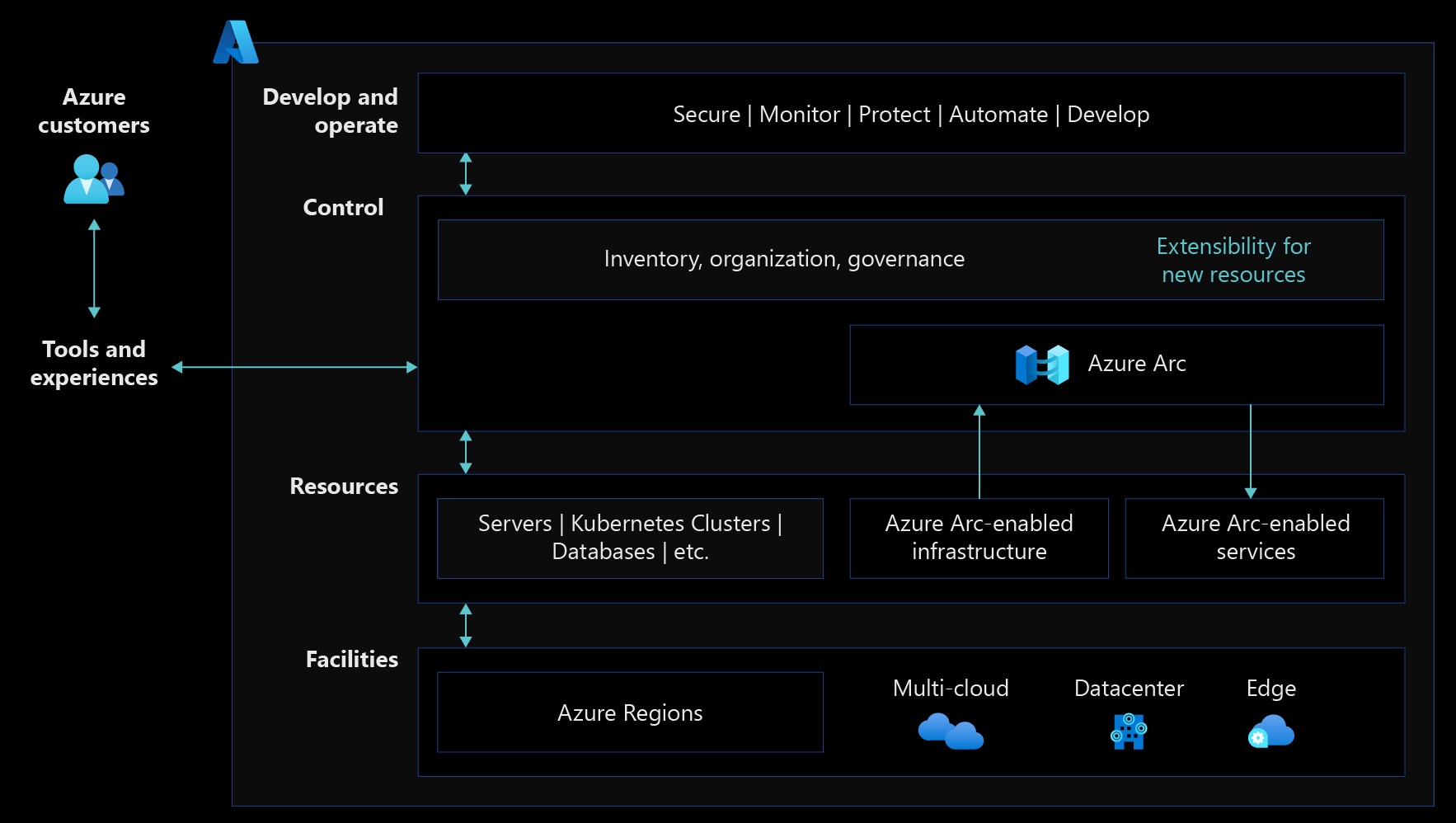

O Azure Arc simplifica a governança e o gerenciamento ao fornecer uma plataforma de gerenciamento local e multicloud consistente. O Azure Arc permite gerenciar todo o ambiente com um único painel de vidro projetando seus recursos existentes no Azure Resource Manager.

| CDA | Descrição |

|---|---|

| Gerenciamento de identidade e acesso | Melhores práticas para design de controle de acesso para proteger os recursos híbridos, à medida que você usa o Azure Arc para gerenciá-los de maneira centralizada. |

| Topologia de rede e conectividade | Considerações de design para trabalhar com servidores habilitados para Azure Arc e informações explicando como você pode conectá-los com segurança à zona de destino de escala empresarial. |

| Organização do recurso | Melhores práticas para consistência de recursos e estratégia de marcação, incluindo os recursos híbridos e multicloud. |

| Disciplinas de governança e segurança | A arquitetura da zona de destino de escala empresarial do Cloud Adoption Framework inclui padrões para padronizar sua implantação de Azure Policy e RBAC (controle de acesso baseado em função) por meio do uso estruturado de grupos de gerenciamento que segmentam recursos em agrupamentos lógicos. Você pode estender esses padrões com tecnologias como o Azure Arc. |

| Disciplinas de gerenciamento | Use o Azure Arc para estender os serviços de gerenciamento do Azure para outros ambientes, como local e outras plataformas de nuvem. A escala empresarial fornece diretrizes para manter operacionalmente os servidores habilitados para Azure Arc no patrimônio empresarial do Azure com gerenciamento centralizado e monitoramento no nível da plataforma. |

| Disciplinas de automação | O Azure Arc ajuda a gerenciar o estado digital hospedado fora do Azure, usando o mesmo nível de experiência e automação que você usou para um recurso nativo do Azure. Planeje usar a automação o máximo possível para integração de agente, gerenciamento do ciclo de vida e expansão dos recursos do plano de controle do Azure por meio do Azure Arc. |

| Governança de custos | Use orçamentos, alocação de custos e encargos para controlar recursos não controlados e não monitorados, impedindo que você aumente a responsabilidade financeira. |

Diretrizes de design do Kubernetes habilitado para Azure Arc

As diretrizes de design fornecem recomendações para as decisões críticas que impulsionam o design do Cloud Adoption Framework para a zona de destino do Azure em um ambiente multinuvem híbrido. Considere as seguintes áreas de design críticas para a implementação da zona de destino do Azure ao trabalhar com o Kubernetes habilitado para Azure Arc:

| CDA | Descrição |

|---|---|

| Gerenciamento de identidade e acesso | Práticas recomendadas para o design de controles de acesso corretos para proteger os recursos de cluster do Kubernetes híbrido, pois eles são gerenciados centralmente do Azure usando o Kubernetes habilitado para Azure Arc. |

| Topologia de rede e conectividade | Considerações sobre design ao trabalhar com o Kubernetes habilitado para Azure Arc e como conectá-lo com segurança à zona de destino do Azure. |

| Organização do recurso | Práticas recomendadas para consistência de recursos e estratégia de marcação que inclui seus recursos de cluster kubernetes híbridos e multinuvem habilitados para Azure Arc. |

| Disciplinas de governança e segurança | A arquitetura da zona de destino do Azure do Cloud Adoption Framework inclui padrões para padronizar a implantação de Azure Policy e RBAC (controle de acesso baseado em função). Você padroniza a implantação por meio do uso estruturado de grupos de gerenciamento para segmentar recursos em agrupamentos lógicos. Estenda esses padrões usando tecnologias como o Kubernetes habilitado para Azure Arc. |

| Disciplinas de gerenciamento | Semelhante às técnicas de governança, você pode estender os serviços de gerenciamento do Azure para outros ambientes, como local e outras plataformas de nuvem por meio do Azure Arc. A zona de destino do Azure fornece diretrizes sobre como manter e operar operacionalmente os recursos de cluster do Kubernetes habilitados para Azure Arc no Azure Enterprise Estate, com gerenciamento e monitoramento centralizados no nível da plataforma. |

| Disciplinas de automação | O Azure Arc permite que as organizações gerenciem seu estado digital hospedado fora do Azure com o mesmo nível de experiência e automação que um recurso nativo do Azure. Como parte da implementação da zona de destino do Azure, planeje usar a automação o máximo possível. As oportunidades de automação incluem integração de cluster, ciclo de vida de agente e extensões e expansão dos recursos do plano de controle do Azure para recursos de cluster do Kubernetes habilitados para Azure Arc. |

| Gerenciamento de extensões | Práticas recomendadas para gerenciar extensões de cluster do Kubernetes habilitadas para Azure Arc que dão suporte à expansão dos recursos do painel de controle do Azure para recursos do Kubernetes habilitados para Azure Arc. |

| Disciplinas de CI/CD e de GitOps | Como um constructo nativo de nuvem, o Kubernetes exige uma abordagem nativa de nuvem para implantação e operações. Conheça as principais disciplinas de CI/CD e GitOps em seu ambiente híbrido e multinuvem usando recursos de cluster do Kubernetes habilitados para Azure Arc. |

| Observabilidade de serviços | A observabilidade do serviço é importante. Ele ajuda você a entender os problemas de desempenho que ocorrem com sistemas distribuídos e de nuvem baseados em arquiteturas dinâmicas. Saiba mais sobre padrões de observabilidade de serviços de design em um ambiente híbrido e multinuvem com recursos de cluster do Kubernetes habilitados para Azure Arc. |

| Governança de custos | Acompanhe os recursos não controlados e não monitorados que impedem que você aumente a responsabilidade com orçamentos, alocação de custos e encargos para recursos de cluster do Kubernetes habilitados para Azure Arc. |

Diretrizes de design de Instância Gerenciada de SQL habilitadas para Azure Arc

As diretrizes de design fornecem recomendações para decisões críticas que conduzem o design do Cloud Adoption Framework para a zona de destino do Azure em um ambiente multinuvem híbrido. Considere as seguintes áreas de design críticas para a implementação da zona de destino do Azure ao trabalhar com o Instância Gerenciada de SQL habilitado para Azure Arc:

| CDA | Descrição |

|---|---|

| Gerenciamento de identidade e acesso | Considerações de design e práticas recomendadas para o design de controles de acesso corretos para proteger recursos de Instância Gerenciada de SQL e controlador de dados habilitados para Azure Arc. |

| Topologia de rede e conectividade | Considerações de design e práticas recomendadas ao trabalhar com Instância Gerenciada de SQL habilitadas para Azure Arc e como conectá-las com segurança à zona de destino do Azure. |

| Disciplinas de armazenamento | Considerações de design e práticas recomendadas para escolher a arquitetura de armazenamento correta ao trabalhar com o Instância Gerenciada de SQL habilitado para Azure Arc. |

| Organização do recurso | Considerações de design e práticas recomendadas para consistência de recursos e estratégia de marcação que inclui seus recursos de serviços de dados híbridos e multinuvem habilitados para Azure Arc. |

| Disciplinas de governança e segurança | A arquitetura da zona de destino do Azure do Cloud Adoption Framework inclui padrões para padronizar a implantação de Azure Policy e RBAC (controle de acesso baseado em função). Padronizar a implantação por meio do uso estruturado de grupos de gerenciamento para segmentar recursos em agrupamentos lógicos. Estenda os padrões usando tecnologias como o Instância Gerenciada de SQL habilitado para Azure Arc. |

| Disciplinas de gerenciamento | Semelhante às técnicas de governança, você pode estender os serviços de gerenciamento do Azure para outros ambientes, como local e outras plataformas de nuvem por meio do Azure Arc. A zona de destino do Azure fornece diretrizes sobre como manter e operar operacionalmente os recursos de serviços de dados habilitados para Azure Arc. Gerencie recursos de serviços de dados habilitados para Azure Arc no Azure Enterprise Estate, com gerenciamento centralizado e monitoramento no nível da plataforma. |

| Continuidade dos negócios e recuperação de desastres | Considerações de design e práticas recomendadas sobre como projetar uma arquitetura pronta para recuperação de desastre altamente disponível para dar suporte à continuidade de negócios Instância Gerenciada de SQL habilitada para Azure Arc na empresa. |

| Disciplinas de atualização | Considerações de design e práticas recomendadas para configurar e gerenciar o processo de atualização em seu Instância Gerenciada de SQL habilitado para Azure Arc. |

| Governança de custos | Acompanhe os recursos não controlados e não monitorados que impedem que você aumente a responsabilidade com orçamentos, alocação de custos e encargos para recursos de Instância Gerenciada de SQL habilitados para Azure Arc. |

Próximas etapas

Para obter mais informações sobre seu percurso de nuvem híbrida e multinuvem, examine os seguintes recursos:

- Entenda como projetar os controles de acesso certos para proteger ambientes híbridos.

- Examine a topologia de rede e a conectividade para os requisitos de servidores habilitados para Azure Arc .

- Entenda como gerenciar ambientes híbridos e multinuvem.